Defender for Identity-Entitätstags in Microsoft Defender XDR

In diesem Artikel wird beschrieben, wie Sie Microsoft Defender for Identity Entitätstags für sensible Konten, Exchange-Server- oder Honeytokenkonten anwenden.

Sie müssen vertrauliche Konten für Defender for Identity-Erkennungen markieren, die auf der Vertraulichkeit status einer Entität basieren, z. B. Erkennungen vertraulicher Gruppenänderungen und Lateral Movement-Pfade.

Während Defender for Identity Exchange-Server automatisch als hochwertige, sensible Ressourcen markiert, können Sie Geräte auch manuell als Exchange-Server kennzeichnen.

Markieren Sie Honeytoken-Konten, um Fallen für böswillige Akteure zu setzen. Da Honeytoken-Konten in der Regel ruhen, löst jede Authentifizierung, die einem Honeytoken-Konto zugeordnet ist, eine Warnung aus.

Voraussetzungen

Um Defender for Identity-Entitätstags in Microsoft Defender XDR festzulegen, benötigen Sie Defender for Identity in Ihrer Umgebung bereitgestellt und Administrator- oder Benutzerzugriff auf Microsoft Defender XDR.

Weitere Informationen finden Sie unter Microsoft Defender for Identity Rollengruppen.

Manuelles Markieren von Entitäten

In diesem Abschnitt wird beschrieben, wie Sie eine Entität manuell markieren, z. B. für ein Honeytokenkonto, oder wenn Ihre Entität nicht automatisch als vertraulich gekennzeichnet wurde.

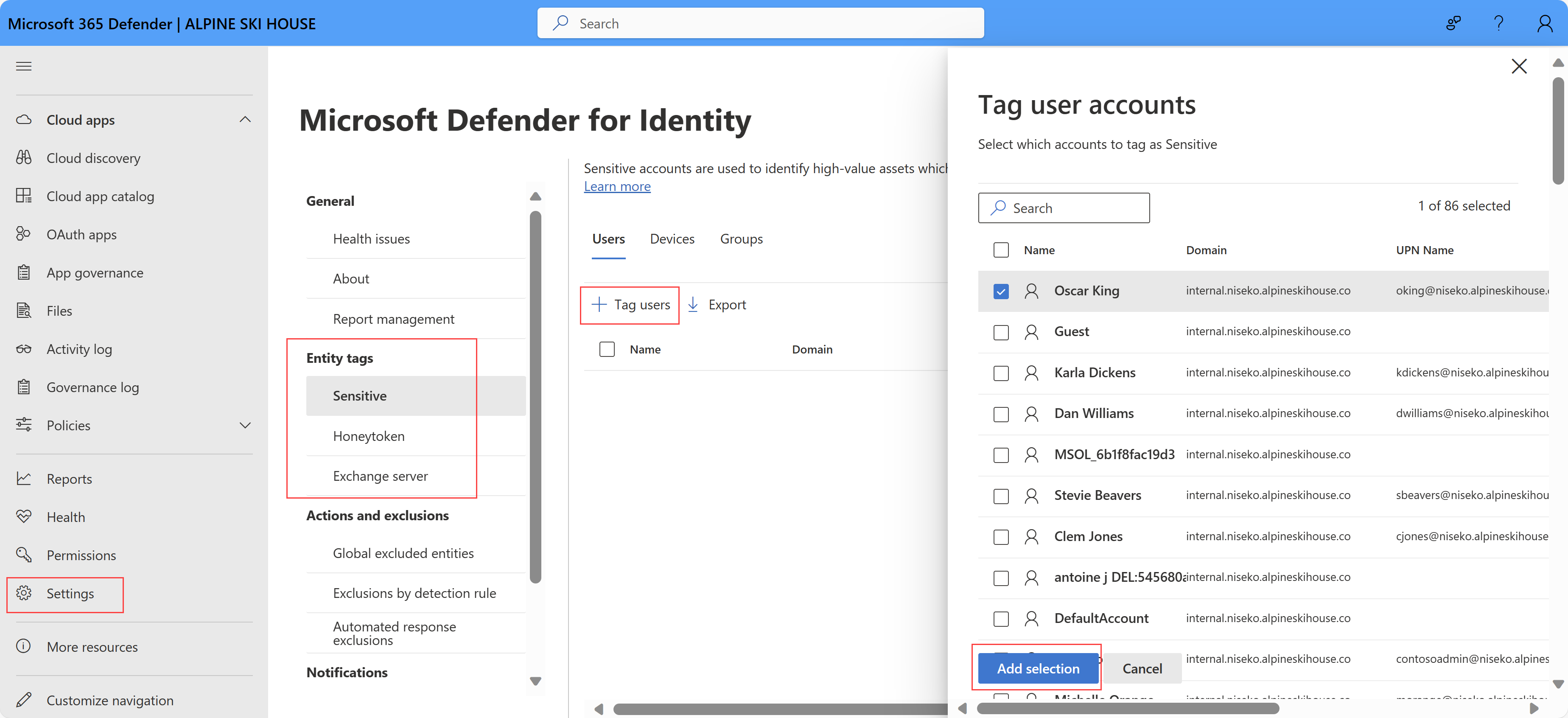

Melden Sie sich bei Microsoft Defender XDR an, und wählen Sie Einstellungen>Identitäten aus.

Wählen Sie den Typ des Tags aus, den Sie anwenden möchten: Vertraulich, Honeytoken oder Exchange-Server.

Die Seite listet die Entitäten auf, die bereits in Ihrem System gekennzeichnet sind und auf separaten Registerkarten für jeden Entitätstyp aufgeführt sind:

- Das Tag Vertraulich unterstützt Benutzer, Geräte und Gruppen.

- Das Honeytoken-Tag unterstützt Benutzer und Geräte.

- Das Exchange-Servertag unterstützt nur Geräte.

Um zusätzliche Entitäten zu markieren, wählen Sie die Schaltfläche Tag ... aus, z. B . Benutzer markieren. Auf der rechten Seite wird ein Bereich geöffnet, in dem die verfügbaren Entitäten aufgeführt sind, die Sie markieren können.

Verwenden Sie bei Bedarf das Suchfeld, um Ihre Entität zu finden. Wählen Sie die Entitäten aus, die Sie markieren möchten, und wählen Sie dann Auswahl hinzufügen aus.

Zum Beispiel:

Vertrauliche Standardentitäten

Die Gruppen in der folgenden Liste werden von Defender for Identity als vertraulich eingestuft. Jede Entität, die Mitglied einer dieser Active Directory-Gruppen ist, einschließlich geschachtelter Gruppen und deren Mitglieder, wird automatisch als vertraulich betrachtet:

Administratoren

PowerUser

Kontooperatoren

Serveroperatoren

Druckoperatoren

Sicherungs-Operatoren

Replikatoren

Netzwerkkonfigurationsoperatoren

Vertrauens-Generatoren für eingehende Gesamtstruktur

Domänen-Admins

Domänencontroller

Gruppenrichtlinie Creator-Besitzer

Schreibgeschützte Domänencontroller

Schreibgeschützte Enterprise-Domänencontroller

Schema-Admins

Organisations-Admins

Microsoft Exchange-Server

Hinweis

Bis September 2018 wurden Remotedesktopbenutzer auch automatisch von Defender for Identity als vertraulich eingestuft. Remotedesktopentitäten oder -gruppen, die nach diesem Datum hinzugefügt wurden, werden nicht mehr automatisch als vertraulich gekennzeichnet, während Remotedesktopentitäten oder -gruppen, die vor diesem Datum hinzugefügt wurden, möglicherweise als vertraulich gekennzeichnet bleiben. Diese Einstellung Vertraulich kann jetzt manuell geändert werden.

Zusätzlich zu diesen Gruppen identifiziert Defender for Identity die folgenden hochwertigen Ressourcenserver und kennzeichnet sie automatisch als Vertraulich:

- Zertifizierungsstellenserver

- DHCP-Server

- DNS-Server

- Microsoft Exchange Server

Verwandte Inhalte

Weitere Informationen finden Sie unter Untersuchen von Defender for Identity-Sicherheitswarnungen in Microsoft Defender XDR.