Architektur von Microsoft Defender for Identity

Microsoft Defender for Identity überwacht Ihre Domänencontroller, indem Sie Netzwerkdatenverkehr erfassen und analysieren, Windows-Ereignisse direkt von Ihren Domänencontrollern nutzen und dann die Daten auf Angriffe und Bedrohungen analysieren.

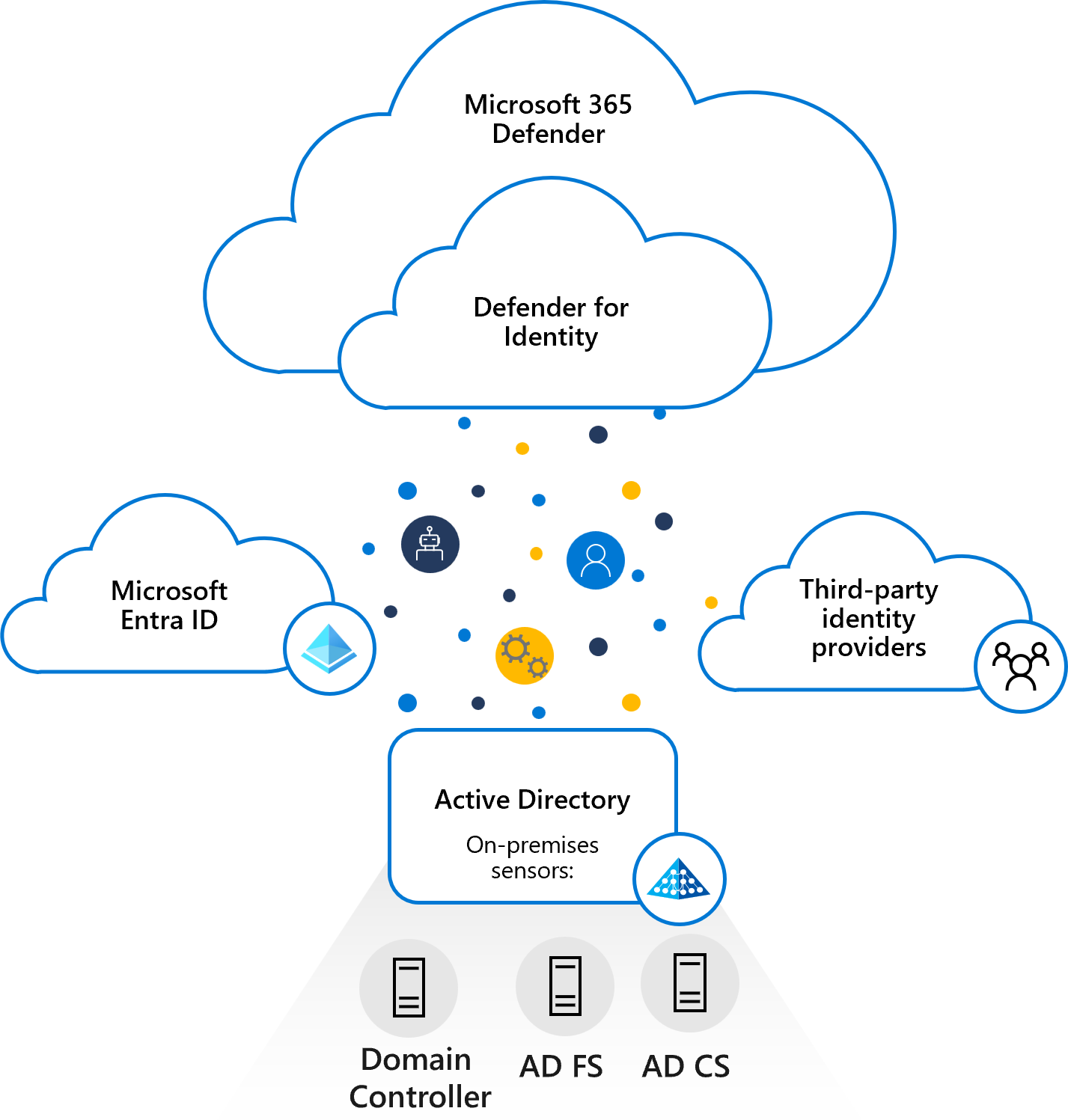

Die folgende Abbildung zeigt, wie Defender for Identity über Microsoft Defender XDR verfügt und mit anderen Microsoft-Diensten und Identitätsanbietern zusammenarbeitet, um datenverkehrsbasierte Daten von Domänencontrollern und Active Directory-Servern zu überwachen.

Der Defender for Identity-Sensor wird direkt auf Ihrem Domänencontroller, Active Directory-Verbunddienste (AD FS) (AD FS) oder Active Directory Certificate Services (AD CS)-Servern installiert und greift direkt von den Servern auf die erforderlichen Ereignisprotokolle zu. Nachdem die Protokolle und der Netzwerkdatenverkehr vom Sensor analysiert wurden, sendet Defender for Identity nur die analysierten Informationen an den Defender for Identity-Clouddienst.

Defender for Identity-Komponenten

Defender for Identity besteht aus den folgenden Komponenten:

Microsoft Defender-Portal

Das Microsoft Defender-Portal erstellt Ihren Defender for Identity-Arbeitsbereich, zeigt die von Defender for Identity-Sensoren empfangenen Daten an und ermöglicht Es Ihnen, Bedrohungen in Ihrer Netzwerkumgebung zu überwachen, zu verwalten und zu untersuchen.Defender for Identity-Sensor Defender for Identity-Sensoren können direkt auf den folgenden Servern installiert werden:

- Domänencontroller: Der Sensor überwacht den Domänencontrollerdatenverkehr direkt, ohne dass ein dedizierter Server oder eine Konfiguration der Portspiegelung erforderlich ist.

- AD FS/AD CS: Der Sensor überwacht den Netzwerkdatenverkehr und Authentifizierungsereignisse direkt.

Defender for Identity-Clouddienst

Der Defender for Identity-Clouddienst wird in der Azure-Infrastruktur ausgeführt und wird derzeit in Europa, Großbritannien, der Schweiz, Nordamerika/Mittelamerika/Karibik, Australien, Osten, Asien und Indien bereitgestellt. Der Defender for Identity-Clouddienst ist mit dem intelligenten Sicherheitsgraphen von Microsoft verbunden.

Microsoft Defender-Portal

Verwenden Sie das Microsoft Defender-Portal für Folgendes:

- Erstellen Sie Ihren Defender for Identity-Arbeitsbereich.

- Integration in andere Microsoft-Sicherheitsdienste.

- Verwalten sie die Konfigurationseinstellungen des Defender for Identity-Sensors.

- Anzeigen von Daten, die von Defender for Identity-Sensoren empfangen werden.

- Überwachen Sie erkannte verdächtige Aktivitäten und mutmaßliche Angriffe basierend auf dem Angriffs-Kill Chain-Modell.

- Optional: Das Portal kann auch so konfiguriert werden, dass E-Mails und Ereignisse gesendet werden, wenn Sicherheitswarnungen oder Integritätsprobleme erkannt werden.

Hinweis

Wenn in Ihrem Defender for Identity-Arbeitsbereich innerhalb von 60 Tagen kein Sensor installiert ist, wird der Arbeitsbereich möglicherweise gelöscht, und Sie müssen ihn neu erstellen.

Defender for Identity-Sensor

Der Defender for Identity-Sensor verfügt über die folgenden Kernfunktionen:

- Erfassen und Überprüfen des Netzwerkdatenverkehrs des Domänencontrollers (lokaler Datenverkehr des Domänencontrollers)

- Empfangen von Windows-Ereignissen direkt von den Domänencontrollern

- Empfangen von RADIUS-Kontoführungsinformationen von Ihrem VPN-Anbieter

- Empfangen von Daten über Benutzer und Computer von der Active Directory-Domäne

- Ausführen einer Auflösung von Netzwerkentitäten (Benutzer, Gruppen und Computer)

- Übertragen relevanter Daten an den Defender for Identity-Clouddienst

Der Defender for Identity-Sensor liest Ereignisse lokal, ohne dass zusätzliche Hardware oder Konfigurationen erworben und gewartet werden müssen. Der Defender for Identity-Sensor unterstützt auch die Ereignisablaufverfolgung für Windows (ETW), die die Protokollinformationen für mehrere Erkennungen bereitstellt. ETW-basierte Erkennungen umfassen mutmaßliche DCShadow-Angriffe, die mithilfe von Domänencontrollerreplikationsanforderungen und Domänencontroller-Heraufstufung versucht wurden.

Domänensynchronisierungsprozess

Der Domänensynchronisierungsprozess ist für die proaktive Synchronisierung aller Entitäten aus einer bestimmten Active Directory-Domäne verantwortlich (ähnlich dem Mechanismus, der von den Domänencontrollern selbst für die Replikation verwendet wird). Ein Sensor wird automatisch zufällig aus allen geeigneten Sensoren ausgewählt, um als Domänensynchronisierung zu dienen.

Wenn der Domänensynchronisierungsmodus länger als 30 Minuten offline ist, wird stattdessen automatisch ein anderer Sensor ausgewählt.

Ressourcenbeschränkungen

Der Defender for Identity-Sensor enthält eine Überwachungskomponente, die die verfügbare Compute- und Speicherkapazität auf dem Server auswertet, auf dem er ausgeführt wird. Der Überwachungsprozess wird alle 10 Sekunden ausgeführt und aktualisiert dynamisch das CPU- und Arbeitsspeicherauslastungskontingent für den Defender for Identity-Sensorprozess. Der Überwachungsprozess stellt sicher, dass auf dem Server immer mindestens 15 % der freien Compute- und Arbeitsspeicherressourcen verfügbar sind.

Unabhängig davon, was auf dem Server geschieht, gibt der Überwachungsprozess kontinuierlich Ressourcen frei, um sicherzustellen, dass die Kernfunktionalität des Servers nie beeinträchtigt wird.

Wenn der Überwachungsprozess dazu führt, dass dem Defender for Identity-Sensor die Ressourcen ausgehen, wird nur ein Teil des Datenverkehrs überwacht, und die Integritätswarnung "Verworfener Port gespiegelter Netzwerkdatenverkehr" wird auf der Defender for Identity-Sensorseite angezeigt.

Windows-Ereignisse

Um die Defender for Identity-Erkennungsabdeckung im Zusammenhang mit NTLM-Authentifizierungen, Änderungen an sensiblen Gruppen und erstellung verdächtiger Dienste zu verbessern, analysiert Defender for Identity die Protokolle bestimmter Windows-Ereignisse.

Um sicherzustellen, dass die Protokolle gelesen werden, stellen Sie sicher, dass für Ihren Defender for Identity-Sensor erweiterte Überwachungsrichtlinieneinstellungen ordnungsgemäß konfiguriert sind. Überprüfen Sie ihre NTLM-Überwachungseinstellungen, um sicherzustellen, dass Windows-Ereignis 8004 nach Bedarf vom Dienst überwacht wird.

Nächster Schritt

Bereitstellen von Microsoft Defender for Identity mit Microsoft Defender XDR