Gerätesteuerung für macOS

Gilt für:

- Microsoft Defender für Endpunkt Plan 1

- Microsoft Defender für Endpunkt Plan 2

- Microsoft Defender XDR

- Microsoft Defender für Unternehmen

Möchten Sie Microsoft Defender für Endpunkt ausprobieren? Registrieren Sie sich für eine kostenlose Testversion.

Anforderungen

Für die Gerätesteuerung für Mac gelten die folgenden Voraussetzungen:

- Defender für Endpunkt oder Defender for Business-Lizenzen (kann ein Testabonnement sein)

- Mindestversion des Betriebssystems: macOS 11 oder höher

- Mindestproduktversion:

101.34.20

Übersicht

Die Gerätesteuerung in Defender für Endpunkt unter macOS ermöglicht Folgendes:

- Überwachen, Zulassen oder Verhindern des Lese-, Schreib- oder Ausführungszugriffs auf Wechselmedien; und

- Verwalten sie iOS- und Portable-Geräte sowie apple APFS-verschlüsselte Geräte und Bluetooth-Medien mit oder ohne Ausschlüsse.

Vorbereiten der Endpunkte

Vollständigen Datenträgerzugriff bereitstellen: Möglicherweise haben Sie dies https://github.com/microsoft/mdatp-xplat/blob/master/macos/mobileconfig/profiles/fulldisk.mobileconfig für andere MDE Features erstellt und bereitgestellt. Sie müssen für eine neue Anwendung die Berechtigung "Volldatenträgerzugriff" erteilen:

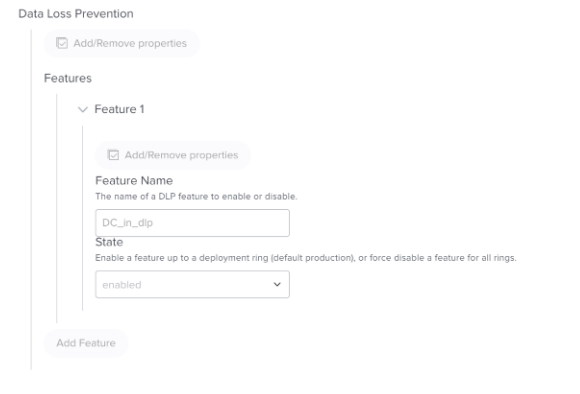

com.microsoft.dlp.daemon.Aktivieren Sie die Gerätesteuerung für Ihre Defender für Endpunkt-Einstellungen:

Verhinderung von Datenverlust (Data Loss Prevention, DLP)/Features

Geben Sie unter Featurename folgendes Ein:

DC_in_dlpGeben Sie für State (Status)

enabled

Beispiel 1: JAMF mit schema.json.

Beispiel 2: demo.mobileconfig

<key>dlp</key>

<dict>

<key>features</key>

<array>

<dict>

<key>name</key>

<string>DC_in_dlp</string>

<key>state</key>

<string>enabled</string>

</dict>

</array>

</dict>

Mindestproduktversion: 101.91.92 oder höher

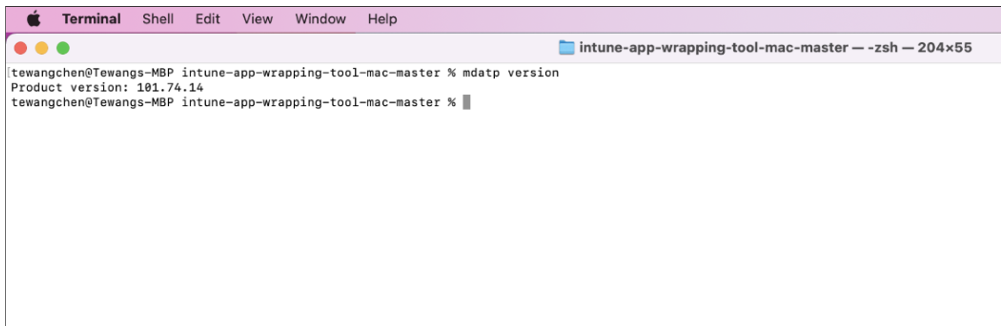

Führen Sie

mdatp versiondas Terminal aus, um die Produktversion auf Ihrem Clientcomputer anzuzeigen:

Grundlegendes zu Richtlinien

Richtlinien bestimmen das Verhalten der Gerätesteuerung für macOS. Die Richtlinie wird über Intune oder JAMF auf eine Sammlung von Computern oder Benutzern ausgerichtet.

Die Gerätesteuerung für macOS-Richtlinie umfasst Einstellungen, Gruppen und Regeln:

- Mit der globalen Einstellung "settings" können Sie die globale Umgebung definieren.

- Mit der Gruppe namens

groupskönnen Sie Mediengruppen erstellen. Beispiel: autorisierte USB-Gruppe oder verschlüsselte USB-Gruppe. - Mithilfe der Zugriffsrichtlinienregel "rules" können Sie eine Richtlinie erstellen, um jede Gruppe einzuschränken. Lassen Sie z. B. nur autorisierten Benutzern die Schreibzugriffsautorisierte USB-Gruppe zu.

Hinweis

Es wird empfohlen, die Beispiele auf GitHub zu verwenden, um die Eigenschaften zu verstehen: mdatp-devicecontrol/Removable Storage Access Control Samples/macOS/policy at Standard - microsoft/mdatp-devicecontrol (github.com).

Sie können auch die Skripts unter mdatp-devicecontrol/tree/Standard/python#readme unter Standard – microsoft/mdatp-devicecontrol (github.com) verwenden, um die Windows-Gerätesteuerungsrichtlinie in die macOS-Gerätesteuerungsrichtlinie zu übersetzen oder die macOS-Gerätesteuerungs-V1-Richtlinie in diese V2-Richtlinie zu übersetzen.

Hinweis

Es gibt bekannte Probleme mit der Gerätesteuerung für macOS, die Kunden beim Erstellen von Richtlinien berücksichtigen sollten.

Bewährte Methoden

Die Gerätesteuerung für macOS verfügt über ähnliche Funktionen wie die Gerätesteuerung für Windows, aber macOS und Windows bieten verschiedene zugrunde liegende Funktionen zum Verwalten von Geräten, sodass es einige wichtige Unterschiede gibt:

macOS verfügt nicht über eine zentralisierte Geräte-Manager oder Ansicht von Geräten. Der Zugriff wird Anwendungen gewährt/verweigert, die mit Geräten interagieren. Aus diesem Grund gibt es unter macOS einen umfangreicheren Satz von Zugriffstypen. Eine Richtlinie kann beispielsweise

portableDeviceverweigern oder zulassendownload_photos_from_device.Um mit Windows konsistent zu bleiben, gibt

generic_reades zugriffstypen ,generic_writeundgeneric_execute. Richtlinien mit generischen Zugriffstypen müssen nicht geändert werden, wenn in Zukunft spezifischere Zugriffstypen hinzugefügt werden. Die bewährte Methode besteht darin, generische Zugriffstypen zu verwenden, es sei denn, es besteht eine bestimmte Notwendigkeit, einen spezifischeren Vorgang zu verweigern/zuzulassen.Das Erstellen einer

denyRichtlinie mit generischen Zugriffstypen ist die beste Möglichkeit, um zu versuchen, alle Vorgänge für diesen Gerätetyp (z. B. Android-Smartphones) vollständig zu blockieren, aber es kann trotzdem Lücken geben, wenn der Vorgang mit einer Anwendung ausgeführt wird, die von der macOS-Gerätesteuerung nicht unterstützt wird.

Einstellungen

Im Folgenden finden Sie die Eigenschaften, die Sie verwenden können, wenn Sie die Gruppen, Regeln und Einstellungen in der Gerätesteuerungsrichtlinie für macOS erstellen.

| Eigenschaftenname | Beschreibung | Optionen |

|---|---|---|

| Funktionen | Featurespezifische Konfigurationen | Sie können für die folgenden Features auf false oder true festlegen disable :- removableMedia- appleDevice- portableDevice, einschließlich Kamera- oder PTP-Medien- bluetoothDeviceDer Standardwert ist true. Wenn Sie diesen Wert also nicht konfigurieren, wird er auch dann nicht angewendet, wenn Sie eine benutzerdefinierte Richtlinie für removableMediaerstellen, da sie standardmäßig deaktiviert ist. |

| global | Festlegen der Standarderzwingung | Sie können auf defaultEnforcement- allow(Standard)- deny |

| Ux | Sie können einen Link bei Benachrichtigungen festlegen. |

navigationTarget: string. Beispiel: "http://www.microsoft.com" |

Gruppe

| Eigenschaftenname | Beschreibung | Optionen |

|---|---|---|

$type |

Die Art der Gruppe | "Gerät" |

id |

GUID, eine eindeutige ID, stellt die Gruppe dar und wird in der Richtlinie verwendet. | Sie können die ID über New-Guid (Microsoft.PowerShell.Utility) – PowerShell oder den uuidgen-Befehl unter macOS generieren. |

name |

Anzeigename für die Gruppe. | string |

query |

Die Medienberichterstattung unter dieser Gruppe | Weitere Informationen finden Sie in den Abfrageeigenschaftentabellen. |

Abfrage

Device Control unterstützt zwei Arten von Abfragen:

Der Abfragetyp 1 lautet wie folgt:

| Eigenschaftenname | Beschreibung | Optionen |

|---|---|---|

$type |

Identifizieren des logischen Vorgangs, der für die -Klauseln ausgeführt werden soll |

all: Alle Attribute unter den -Klauseln sind eine Und-Beziehung . Wenn der Administrator z. B. und serialNumberfür jeden verbundenen USB-Stick einfügtvendorId, überprüft das System, ob der USB beide Werte erfüllt.und: entspricht allen jegliche: Die Attribute unter den -Klauseln sind Or-Beziehung . Wenn der Administrator z. B. und serialNumberfür jeden angeschlossenen USB-Stick einfügtvendorId, führt das System die Erzwingung durch, solange der USB entweder einen identischen Wert oder serialNumber einen wert vendorId aufweist. oder: entspricht jedem |

clauses |

Verwenden Sie die Mediengeräteeigenschaft, um die Gruppenbedingung festzulegen. | Ein Array von Klauselobjekten, die ausgewertet werden, um die Gruppenmitgliedschaft zu bestimmen. Weitere Informationen finden Sie im Abschnitt Klausel . |

Der Abfragetyp 2 lautet wie folgt:

| Eigenschaftenname | Beschreibung | Optionen |

|---|---|---|

$type |

Identifizieren des logischen Vorgangs, der für die Unterabfrage ausgeführt werden soll | not: logische Negation einer Abfrage |

query |

Eine Unterabfrage | Eine Abfrage, die negiert wird. |

Klausel

Klauseleigenschaften

| Eigenschaftenname | Beschreibung | Optionen |

|---|---|---|

$type |

Der Typ der Klausel | In der folgenden Tabelle finden Sie unterstützte Klauseln. |

value |

$type zu verwendenden spezifischen Wert |

Unterstützte Klauseln

| klausel $type | Wert | Beschreibung |

|---|---|---|

primaryId |

Eine der folgenden: - apple_devices- removable_media_devices - portable_devices - bluetooth_devices |

|

vendorId |

Vierstellige hexadezimale Zeichenfolge | Entspricht der Anbieter-ID eines Geräts. |

productId |

Vierstellige hexadezimale Zeichenfolge | Entspricht der Produkt-ID eines Geräts. |

serialNumber |

string | Entspricht der Seriennummer eines Geräts. Stimmt nicht überein, wenn das Gerät keine Seriennummer hat. |

encryption |

apfs | Übereinstimmung, wenn ein Gerät apfs-verschlüsselt ist. |

groupId |

UUID-Zeichenfolge | Übereinstimmung, wenn ein Gerät Mitglied einer anderen Gruppe ist. Der Wert stellt die UUID der Gruppe dar, mit der abgeglichen werden soll. Die Gruppe muss innerhalb der Richtlinie vor der -Klausel definiert werden. |

Zugriffsrichtlinienregel

| Eigenschaftenname | Beschreibung | Optionen |

|---|---|---|

id |

GUID, eine eindeutige ID, stellt die Regel dar und wird in der Richtlinie verwendet. | New-Guid (Microsoft.PowerShell.Utility) – PowerShell uuidgen |

name |

String, der Name der Richtlinie. Wird in der Popupbenachrichtigung basierend auf der Richtlinieneinstellung angezeigt. | |

includeGroups |

Die Gruppen, auf die die Richtlinie angewendet wird. Wenn mehrere Gruppen angegeben sind, gilt die Richtlinie für alle Medien in all diesen Gruppen. Wenn nicht angegeben, gilt die Regel für alle Geräte. | Der ID-Wert innerhalb der Gruppe muss in diesem instance verwendet werden. Wenn sich mehrere Gruppen in befinden, ist dies includeGroupsAND. "includeGroups": ["3f082cd3-f701-4c21-9a6a-ed115c28e217"] |

excludeGroups |

Die Gruppen, für die die Richtlinie nicht gilt. | Der ID-Wert innerhalb der Gruppe muss in diesem instance verwendet werden. Wenn sich mehrere Gruppen in den excludeGroups befinden, ist dies OR. |

entries |

Eine Regel kann mehrere Einträge enthalten; Jeder Eintrag mit einer eindeutigen GUID teilt Device Control eine Einschränkung mit. | Weitere Informationen finden Sie in der Tabelle mit den Eintragseigenschaften weiter unten in diesem Artikel. |

In der folgenden Tabelle sind die Eigenschaften aufgeführt, die Sie in Ihrem Eintrag verwenden können:

| Eigenschaftenname | Beschreibung | Optionen |

|---|---|---|

$type |

Enthält: - removableMedia- appleDevice- PortableDevice- bluetoothDevice- generic |

|

| Durchsetzung |

-

$type:- allow- deny- auditAllow- auditDenyWenn $type zulassen ausgewählt ist, unterstützt der Optionswert Folgendes: - disable_audit_allowSelbst wenn Zulassen erfolgt und die Einstellung auditAllow konfiguriert ist, sendet das System kein Ereignis. Wenn $type verweigern ausgewählt ist, unterstützt der Optionswert Folgendes: disable_audit_denySelbst wenn Blockieren erfolgt und die AuditDeny-Einstellung konfiguriert ist, zeigt das System keine Benachrichtigung oder kein Sendeereignis an. Wenn $type auditAllow ausgewählt ist, unterstützt der Optionswert Folgendes: send_eventWenn $type auditDeny ausgewählt ist, unterstützt der Optionswert Folgendes: send_eventshow_notification |

|

access |

Geben Sie mindestens ein Zugriffsrechte für diese Regel an. Diese können entweder gerätespezifische differenzierte Berechtigungen oder umfassendere generische Berechtigungen enthalten. Weitere Informationen zu den gültigen Zugriffstypen für einen bestimmten Eintrag $type finden Sie in der folgenden Tabelle. | |

id |

UUID |

In der folgenden Tabelle sind die Eigenschaften aufgeführt, die Sie im Eintrag verwenden können:

Erzwingung

Name der Erzwingungseigenschaft

| Eigenschaftenname | Beschreibung | Optionen |

|---|---|---|

$type |

Der Erzwingungstyp | Unterstützte Erzwingungen finden Sie in der folgenden Tabelle. |

options |

$type zu verwendenden spezifischen Wert | Ein Array von Optionen für den Eintrag. Kann ausgelassen werden, wenn keine Optionen gewünscht sind. |

Erzwingungstyp

| Eigenschaftenname | Beschreibung | Optionen |

|---|---|---|

Enforcement $type |

options Werte [Zeichenfolge] |

Beschreibung |

allow |

disable_audit_allow |

Selbst wenn Zulassen erfolgt und die Einstellung auditAllow konfiguriert ist, sendet das System kein Ereignis. |

deny |

disable_audit_deny |

Selbst wenn Blockieren erfolgt und die AuditDeny-Einstellung konfiguriert ist, zeigt das System keine Benachrichtigung oder kein Sendeereignis an. |

auditAllow |

send_event |

Senden von Telemetriedaten |

auditDeny |

- send_event- show_notification |

– Senden von Telemetriedaten – Anzeigen der Block-UX für den Benutzer |

Zugriffstypen

| eintrags-$type | Access-Werte [Zeichenfolge] | Generischer Zugriff | Beschreibung |

|---|---|---|---|

| appleDevice | backup_device | generic_read | |

| appleDevice | update_device | generic_write | |

| appleDevice | download_photos_from_device | generic_read | Foto vom bestimmten iOS-Gerät auf den lokalen Computer herunterladen |

| appleDevice | download_files_from_device | generic_read | Herunterladen von Dateien vom bestimmten iOS-Gerät auf den lokalen Computer |

| appleDevice | sync_content_to_device | generic_write | Synchronisieren von Inhalten vom lokalen Computer mit einem bestimmten iOS-Gerät |

| portableDevice | download_files_from_device | generic_read | |

| portableDevice | send_files_to_device | generic_write | |

| portableDevice | download_photos_from_device | generic_read | |

| portableDevice | debuggen | generic_execute | ADB-Toolsteuerelement |

| * removableMedia | Lesen | generic_read | |

| removableMedia | Schreiben | generic_write | |

| removableMedia | ausführen | generic_execute | generic_read |

| bluetoothDevice | download_files_from_device | ||

| bluetoothDevice | send_files_to_device | generic_write | |

| generisch | generic_read | Entspricht dem Festlegen aller in dieser Tabelle aufgeführten Zugriffswerte, die generic_read zugeordnet sind. | |

| generisch | generic_write | Entspricht dem Festlegen aller In dieser Tabelle aufgeführten Zugriffswerte, die generic_write zugeordnet sind. | |

| generisch | generic_execute | Entspricht dem Festlegen aller In dieser Tabelle bezeichneten Zugriffswerte, die generic_execute zugeordnet sind. |

Endbenutzererfahrung

Sobald Die Ablehnung erfolgt und die Benachrichtigung in der Richtlinie aktiviert ist, wird dem Endbenutzer ein Dialogfeld angezeigt:

Status

Verwenden Sie mdatp health --details device_control , um die Gerätesteuerung status zu überprüfen:

active : ["v2"]

v1_configured : false

v1_enforcement_level : unavailable

v2_configured : true

v2_state : "enabled"

v2_sensor_connection : "created_ok"

v2_full_disk_access : "approved"

-

active- Featureversion, sollte ["v2"] angezeigt werden. (Die Gerätesteuerung ist aktiviert, aber nicht konfiguriert.)- [] – Die Gerätesteuerung ist auf diesem Computer nicht konfiguriert.

- ["v1"] – Sie verfügen über eine Vorschauversion von Device Control. Migrieren Sie mithilfe dieses Handbuchs zu Version 2. v1 gilt als veraltet und wird in dieser Dokumentation nicht beschrieben.

- ["v1", "v2"] – Sie haben sowohl v1 als auch v2 aktiviert. Offboarden von v1.

-

v1_configured– v1-Konfiguration wird angewendet -

v1_enforcement_level– wenn v1 aktiviert ist -

v2_configured– v2-Konfiguration wird angewendet -

v2_state- v2 status,enabledwenn sie vollständig funktioniert -

v2_sensor_connection– wenncreated_ok, dann hat Device Control eine Verbindung mit der Systemerweiterung hergestellt. -

v2_full_disk_access– andernfallsapprovedkann die Gerätesteuerung einige oder alle Vorgänge nicht verhindern.

Reporting

Sie können das Richtlinienereignis im Bericht Erweiterte Suche und Gerätesteuerung anzeigen. Weitere Informationen finden Sie unter Schützen der Daten Ihrer organization mit der Gerätesteuerung.

Szenarien

Im Folgenden finden Sie einige gängige Szenarien, die Ihnen helfen, sich mit Microsoft Defender for Endpoint und Microsoft Defender for Endpoint Device Control vertraut zu machen.

Szenario 1: Verweigern von Wechselmedien, aber zulassen bestimmter USBs

In diesem Szenario müssen Sie zwei Gruppen erstellen: eine Gruppe für alle Wechselmedien und eine weitere Gruppe für genehmigte USBs-Gruppen. Außerdem müssen Sie eine Zugriffsrichtlinienregel erstellen.

Schritt 1: Einstellungen: Aktivieren der Gerätesteuerung und Festlegen der Standarderzwingung

"settings": {

"features": {

"removableMedia": {

"disable": false

}

},

"global": {

"defaultEnforcement": "allow"

},

"ux": {

"navigationTarget": "http://www.deskhelp.com"

}

}

Schritt 2: Gruppen: Erstellen einer beliebigen Wechselmediengruppe und der Gruppe approved-USBs

- Erstellen Sie eine Gruppe, um alle Wechselmediengeräte abzudecken.

- Erstellen Sie eine Gruppe für genehmigte USBs.

- Kombinieren Sie diese Gruppen in einer

groups.

"groups": [

{

"type": "device",

"id": "3f082cd3-f701-4c21-9a6a-ed115c28e211",

"name": "All Removable Media Devices",

"query": {

"$type": "all",

"clauses": [

{

"$type": "primaryId",

"value": "removable_media_devices"

}

]

}

},

{

"type": "device",

"id": "3f082cd3-f701-4c21-9a6a-ed115c28e212",

"name": "Kingston Devices",

"query": {

"$type": "all",

"clauses": [

{

"$type": "vendorId",

"value": "0951"

}

]

}

}

]

Schritt 3: Regeln: Erstellen einer Ablehnungsrichtlinie für nicht zulässige USBs

Erstellen Sie eine Zugriffsrichtlinienregel, und fügen Sie sie in ein rules:

"rules": [

{

"id": "772cef80-229f-48b4-bd17-a69130092981",

"name": "Deny RWX to all Removable Media Devices except Kingston",

"includeGroups": [

"3f082cd3-f701-4c21-9a6a-ed115c28e211"

],

"excludeGroups": [

"3f082cd3-f701-4c21-9a6a-ed115c28e212"

],

"entries": [

{

"$type": "removableMedia",

"id": "A7CEE2F8-CE34-4B34-9CFE-4133F0361035",

"enforcement": {

"$type": "deny"

},

"access": [

"read",

"write",

"execute"

]

},

{

"$type": "removableMedia",

"id": "18BA3DD5-4C9A-458B-A756-F1499FE94FB4",

"enforcement": {

"$type": "auditDeny",

"options": [

"send_event",

"show_notification"

]

},

"access": [

"read",

"write",

"execute"

]

}

]

}

]

In diesem Fall verfügen Sie nur über eine Zugriffsregelrichtlinie, aber wenn Sie mehrere haben, stellen Sie sicher, dass Sie alle zu ruleshinzufügen.

Bekannte Probleme

Warnung

Die Gerätesteuerung unter macOS schränkt Android-Geräte ein, die nur über den PTP-Modus verbunden sind. Die Gerätesteuerung schränkt andere Modi wie Dateiübertragung, USB-Tethering und MIDI nicht ein.

Warnung

Die Gerätesteuerung unter macOS verhindert nicht, dass auf XCode entwickelte Software auf ein externes Gerät übertragen wird.

Siehe auch

- Bereitstellen der Gerätesteuerung mithilfe von Intune

- Bereitstellen der Gerätesteuerung mithilfe von JAMF

- Manuelles Bereitstellen der Gerätesteuerung

- Häufig gestellte Fragen (FAQ) zur macOS-Gerätesteuerung

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.