Bereitstellen von Microsoft Defender für Endpunkt unter Android mit Microsoft Intune

Gilt für:

- Microsoft Defender für Endpunkt Plan 1

- Microsoft Defender für Endpunkt Plan 2

- Microsoft Defender XDR

Möchten Sie Microsoft Defender für Endpunkt ausprobieren? Registrieren Sie sich für eine kostenlose Testversion.

Erfahren Sie, wie Sie Defender für Endpunkt unter Android auf Microsoft Intune Unternehmensportal registrierten Geräten bereitstellen. Weitere Informationen zur Microsoft Intune Geräteregistrierung finden Sie unter Registrieren Ihres Geräts.

Hinweis

Defender für Endpunkt für Android ist jetzt auf Google Play verfügbar

Sie können von Microsoft Intune aus eine Verbindung mit Google Play herstellen, um die Defender für Endpunkt-App über den Geräteadministrator- und Android Enterprise-Registrierungsmodus hinweg bereitzustellen. Updates zur App erfolgen automatisch über Google Play.

Bereitstellen auf geräteadministrator registrierten Geräten

Erfahren Sie, wie Sie Defender für Endpunkt unter Android mithilfe der Microsoft Intune Unternehmensportal für geräteadministratorregistrierungen Geräte bereitstellen.

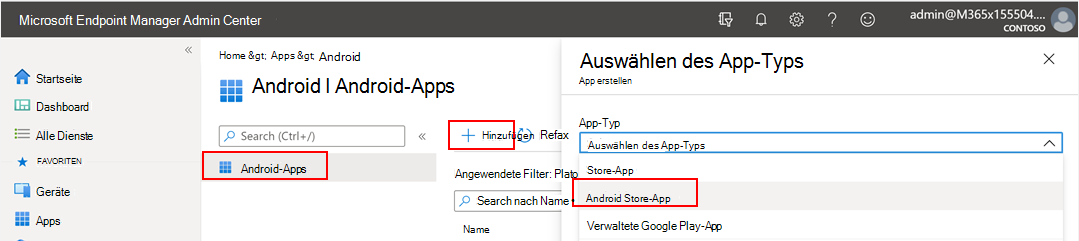

Als Android Store-App hinzufügen

Wechseln Sie im Microsoft Intune Admin Center zu Apps>Android Apps>Android Store-Apphinzufügen>. Wählen Sie dann „Auswählen“ aus.

Geben Sie auf der Seite App hinzufügen im Abschnitt App-Informationen die folgenden Details an:

- Name

- Beschreibung

- Herausgeber als Microsoft.

-

App Store-URL als

https://play.google.com/store/apps/details?id=com.microsoft.scmx(URL für die Defender für Endpunkt-App im Google Play Store)

Andere Felder sind optional. Wählen Sie dann Weiter aus.

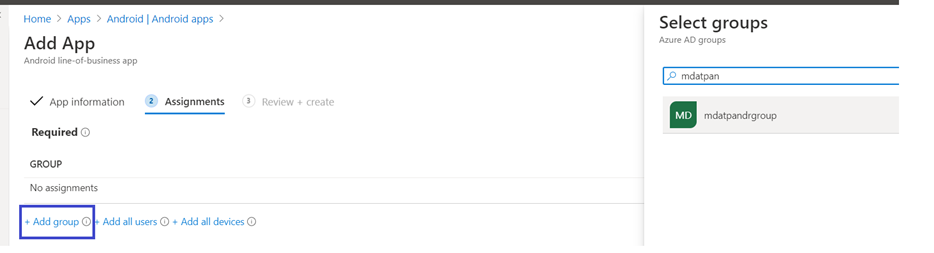

Navigieren Sie im Abschnitt Zuweisungen zum Abschnitt Erforderlich , und wählen Sie Gruppe hinzufügen aus. Sie können dann die Benutzergruppe (oder Gruppen) auswählen, die die App Defender für Endpunkt für Android erhalten soll. Wählen Sie Auswählen aus, und tippen Sie dann auf Weiter.

Die ausgewählte Benutzergruppe sollte aus Intune registrierten Benutzern bestehen.

Überprüfen Sie im Abschnitt Überprüfen+Erstellen , ob alle eingegebenen Informationen korrekt sind, und wählen Sie dann Erstellen aus.

In wenigen Augenblicken sollte die Defender für Endpunkt-App erstellt werden, und in der oberen rechten Ecke des Bildschirms sollte eine Benachrichtigung angezeigt werden.

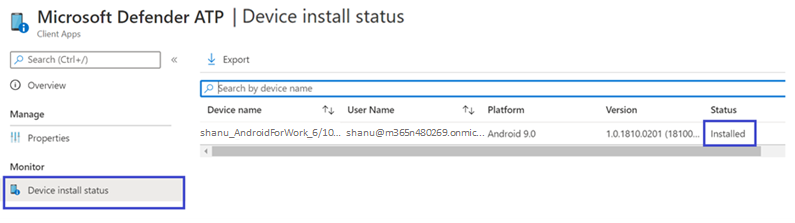

Wählen Sie auf der angezeigten Seite mit den App-Informationen im Abschnitt Überwachen die Option Geräteinstallation status aus, um zu überprüfen, ob die Geräteinstallation erfolgreich abgeschlossen wurde.

Durchführen des Onboardings und Überprüfen status

Nachdem Defender für Endpunkt unter Android auf dem Gerät installiert wurde, sollte das App-Symbol angezeigt werden.

Tippen Sie auf das Symbol Microsoft Defender for Endpoint-App, und folgen Sie den Anweisungen auf dem Bildschirm, um das Onboarding abzuschließen. Die Details umfassen die Akzeptanz von Android-Berechtigungen durch Endbenutzer, die von Defender für Endpunkt unter Android erforderlich sind.

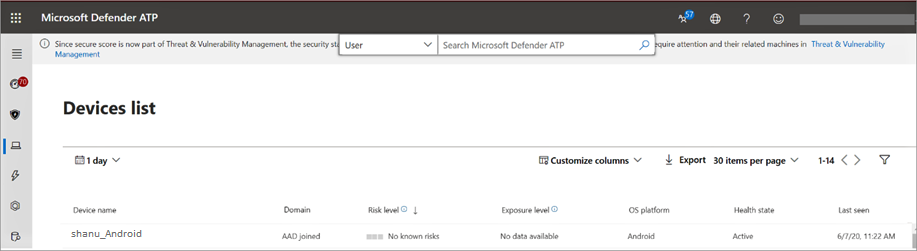

Nach erfolgreichem Onboarding wird das Gerät in der Liste der Geräte im Microsoft Defender-Portal angezeigt.

Bereitstellen auf für Android Enterprise registrierten Geräten

Defender für Endpunkt unter Android unterstützt registrierte Android Enterprise-Geräte.

Weitere Informationen zu den von Microsoft Intune unterstützten Registrierungsoptionen finden Sie unter Registrierungsoptionen.

Derzeit werden persönliche Geräte mit einem Arbeitsprofil, unternehmenseigene Geräte mit einem Arbeitsprofil und unternehmenseigene, vollständig verwaltete Benutzergeräteregistrierungen in Android Enterprise unterstützt.

Hinzufügen von Microsoft Defender for Endpoint unter Android als verwaltete Google Play-App

Führen Sie die folgenden Schritte aus, um Microsoft Defender for Endpoint App in Ihrem verwalteten Google Play Store hinzuzufügen.

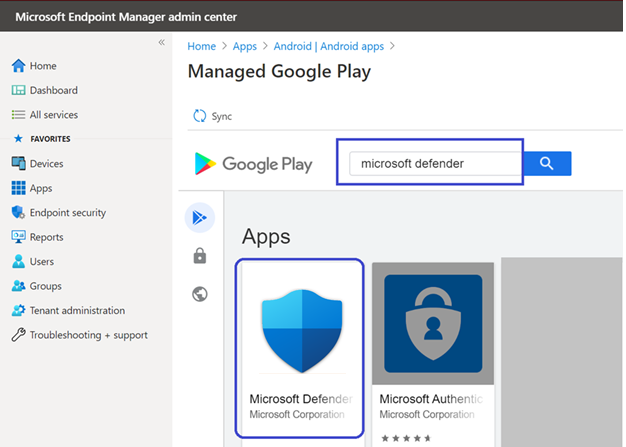

Wechseln Sie Microsoft Intune Admin Center zu Apps>Android Apps>Hinzufügen, und wählen Sie Verwaltete Google Play-App aus.

Navigieren Sie auf der verwalteten Google Play-Seite, die geladen wird, zum Suchfeld, und geben Sie ein

Microsoft Defender. Ihre Suche sollte die Microsoft Defender for Endpoint-App in Ihrem verwalteten Google Play Store anzeigen. Wählen Sie die Microsoft Defender for Endpoint-App aus der Liste der Suchergebnisse aus.Auf der Seite App-Beschreibung sollten App-Details zur Defender für Endpunkt-App angezeigt werden. Überprüfen Sie die Informationen auf der Seite, und wählen Sie dann Genehmigen aus.

Wenn Sie aufgefordert werden, Berechtigungen für Defender für Endpunkt erhält zu genehmigen, überprüfen Sie die Informationen, und wählen Sie dann Genehmigen aus.

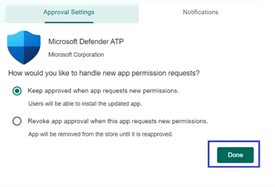

Überprüfen Sie auf der Seite Genehmigungseinstellungen Ihre Einstellung, um neue App-Berechtigungen zu behandeln, die Defender für Endpunkt unter Android möglicherweise anfragt. Überprüfen Sie die Auswahlmöglichkeiten, und wählen Sie dann Ihre bevorzugte Option aus. Wählen Sie dann Fertig aus.

Standardmäßig wählt das verwaltete Google Play-Element Weiterhin genehmigt aus, wenn die App neue Berechtigungen anfordert.

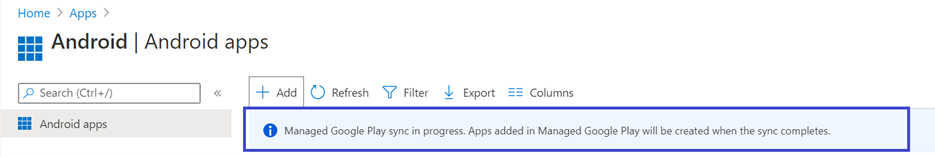

Nachdem die Berechtigungsbehandlung ausgewählt wurde, wählen Sie Synchronisieren aus, um Microsoft Defender for Endpoint mit Ihrer App-Liste zu synchronisieren.

Die Synchronisierung wird in wenigen Minuten abgeschlossen.

Wählen Sie im Bildschirm Android-Apps die Schaltfläche Aktualisieren aus. Microsoft Defender for Endpoint sollte in der App-Liste angezeigt werden.

Defender für Endpunkt unterstützt App-Konfigurationsrichtlinien für verwaltete Geräte mit Microsoft Intune. Diese Funktion kann verwendet werden, um verschiedene Konfigurationen für Defender für Endpunkt auszuwählen.

Navigieren Sie auf der Seite Apps zu Richtlinie>App-Konfigurationsrichtlinien>Verwaltete Gerätehinzufügen>.

Geben Sie auf der Seite App-Konfigurationsrichtlinie erstellen die folgenden Details an:

Name: Microsoft Defender for Endpoint.

Wählen Sie Android Enterprise als Plattform aus.

Wählen Sie nur persönliches Arbeitsprofil oder vollständig verwaltetes, dediziertes und unternehmenseigenes Arbeitsprofil nur als Profiltyp aus.

Wählen Sie App auswählen aus, wählen Sie Microsoft Defender aus, klicken Sie auf OK und dann auf Weiter.

Wählen Sie Berechtigungen>Hinzufügen aus. Wählen Sie in der Liste die verfügbaren App-Berechtigungen >OK aus.

Wählen Sie eine Option für jede Berechtigung aus, die mit dieser Richtlinie gewährt werden soll:

- Aufforderung: Prompts den Benutzer zu akzeptieren oder zu verweigern.

- Automatische Genehmigung : Genehmigt automatisch, ohne den Benutzer zu benachrichtigen.

- Automatische Ablehnung : Verweigert automatisch, ohne den Benutzer zu benachrichtigen.

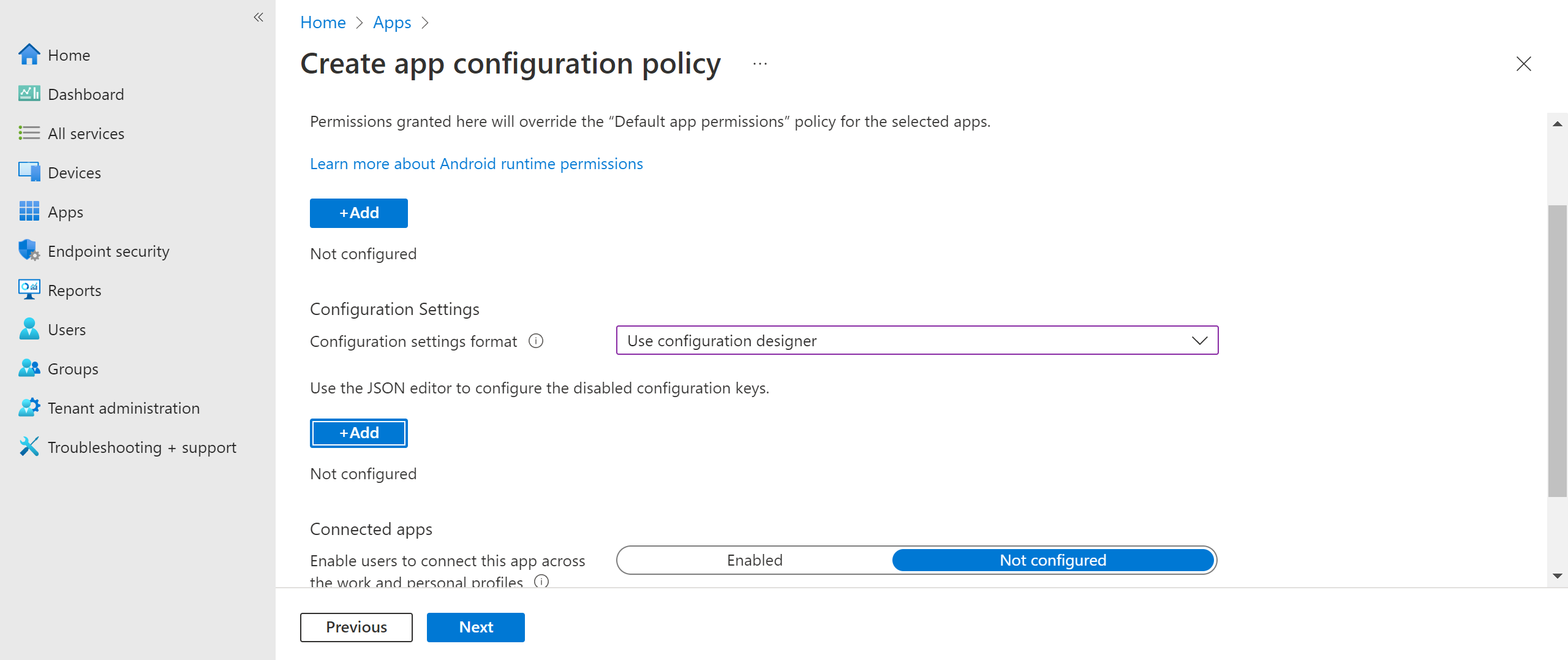

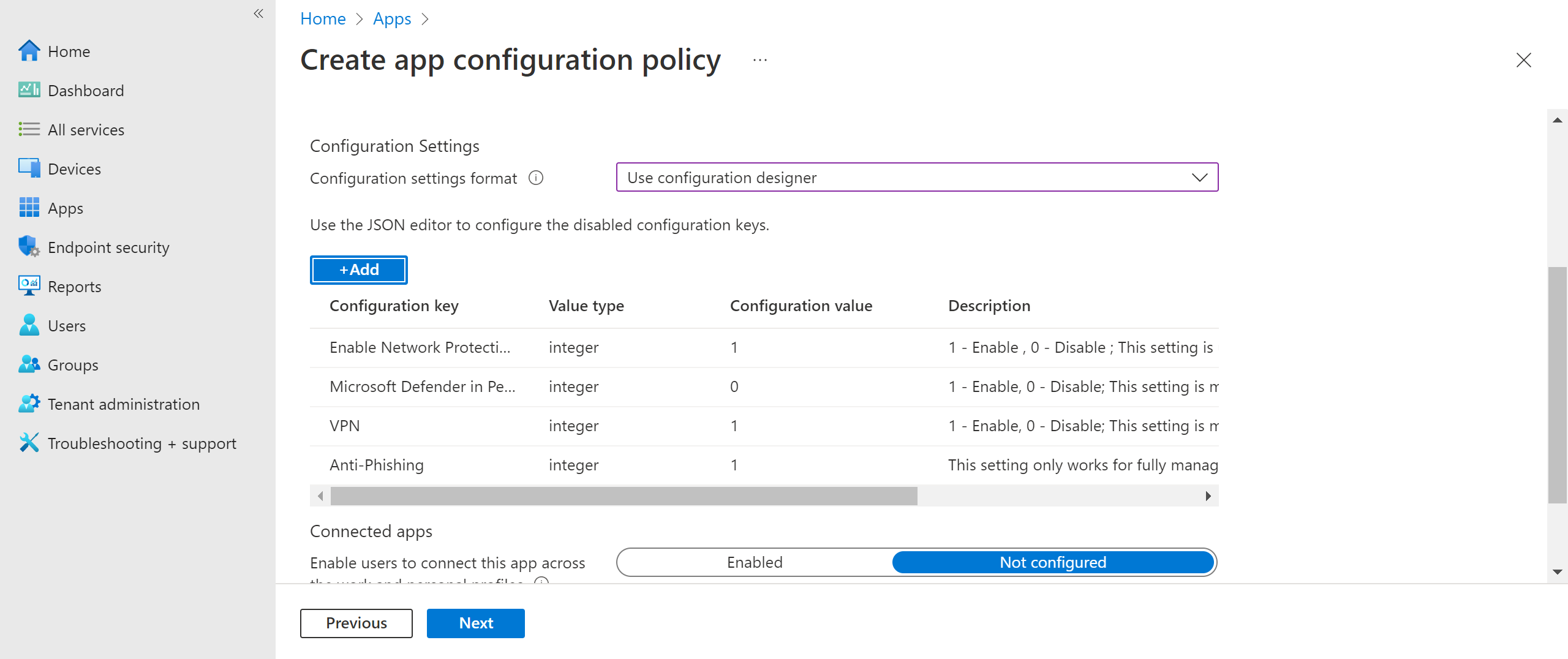

Wechseln Sie zum Abschnitt Konfigurationseinstellungen , und wählen Sie Konfigurations-Designer verwenden aus.

Wählen Sie Hinzufügen aus, um eine Liste der unterstützten Konfigurationen anzuzeigen. Wählen Sie die erforderliche Konfiguration und dann OK aus.

Alle ausgewählten Konfigurationen sollten aufgelistet werden. Sie können den Konfigurationswert nach Bedarf ändern und dann Weiter auswählen.

Wählen Sie auf der Seite Zuweisungen die Benutzergruppe aus, der diese App-Konfigurationsrichtlinie zugewiesen werden soll. Wählen Sie Gruppen auswählen aus, die eingeschlossen werden sollen, wählen Sie eine Gruppe aus, und wählen Sie dann Weiter aus. Die hier ausgewählte Gruppe ist in der Regel dieselbe Gruppe, der Sie Microsoft Defender for Endpoint Android-App zuweisen würden.

Überprüfen Sie auf der seite Überprüfen + erstellen , die als Nächstes angezeigt wird, alle Informationen, und wählen Sie dann Erstellen aus.

Die App-Konfigurationsrichtlinie für Defender für Endpunkt ist jetzt der ausgewählten Benutzergruppe zugewiesen.

Wählen Sie Microsoft Defender App in der Liste >Eigenschaften>Zuweisungen>bearbeiten aus.

Weisen Sie die App als erforderliche App einer Benutzergruppe zu. Sie wird während der nächsten Synchronisierung des Geräts über Unternehmensportal-App automatisch im Arbeitsprofil installiert. Navigieren Sie zum Abschnitt Erforderlich , wählen Sie Gruppe hinzufügen aus, wählen Sie die entsprechende Benutzergruppe aus, und wählen Sie dann Auswählen aus.

Überprüfen Sie auf der Seite Anwendung bearbeiten alle zuvor angegebenen Informationen. Wählen Sie Überprüfen + Speichern und dann Speichern aus, um die Aufgabe zu beginnen.

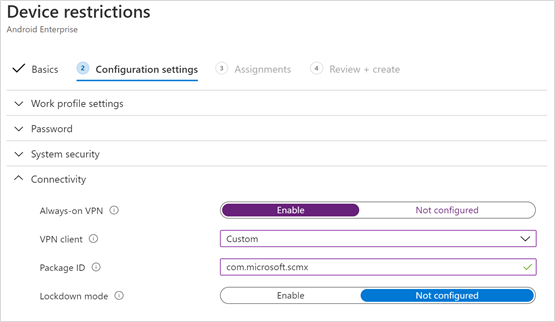

Automatische Einrichtung von Always-On-VPN

Defender für Endpunkt unterstützt Gerätekonfigurationsrichtlinien für verwaltete Geräte mit Microsoft Intune. Mit dieser Funktion können Sie die automatische Einrichtung von Always-On-VPN auf für Android Enterprise registrierten Geräten verwenden, sodass der Endbenutzer während des Onboardings keinen VPN-Dienst einrichten muss.

Wählen Sie unter Gerätedie Option Konfigurationsprofile>Profilplattform>>erstellen Android Enterprise aus. Wählen Sie je nach Geräteregistrierungstyp unter einer der folgenden Optionen Geräteeinschränkungen aus:

- Vollständig verwaltetes, dediziertes und Corporate-Owned Arbeitsprofil

- Persönliches Arbeitsprofil

Wählen Sie dann Erstellen aus.

Konfigurationseinstellungen. Geben Sie einen Namen und eine Beschreibung an, um das Konfigurationsprofil eindeutig zu identifizieren.

Wählen Sie Konnektivität aus, und konfigurieren Sie dann Ihr VPN.

Aktivieren Sie Always-On-VPN. Richten Sie einen VPN-Client im Arbeitsprofil ein, damit nach Möglichkeit automatisch eine Verbindung mit dem VPN hergestellt und wiederhergestellt wird. Es kann nur ein VPN-Client für Always-On-VPN auf einem bestimmten Gerät konfiguriert werden. Stellen Sie daher sicher, dass nicht mehr als eine Always-On-VPN-Richtlinie auf einem einzelnen Gerät bereitgestellt wird.

Wählen Sie in der Liste VPN-Clientdie Option Benutzerdefiniert aus. In diesem Fall ist das benutzerdefinierte VPN das Defender für Endpunkt-VPN, das Webschutz bereitstellt.

Hinweis

Die Microsoft Defender for Endpoint-App muss auf dem Gerät des Benutzers installiert sein, damit die automatische VPN-Einrichtung erfolgen kann.

Geben Sie die Paket-ID der Microsoft Defender for Endpoint-App im Google Play Store an. Für die Microsoft Defender-App-URL lautet

com.microsoft.scmxdie Paket-ID .Legen Sie den Sperrmodus auf Nicht konfiguriert (Standard) fest.

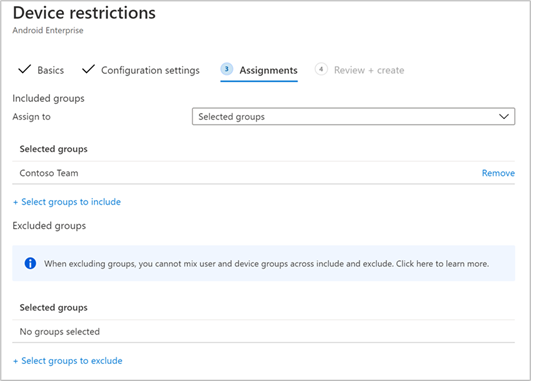

Zuweisung. Wählen Sie auf der Seite Zuweisungen die Benutzergruppe aus, der diese App-Konfigurationsrichtlinie zugewiesen werden soll. Wählen Sie Gruppen auswählen aus, die eingeschlossen werden sollen, wählen Sie die entsprechende Gruppe aus, und wählen Sie dann Weiter aus.

Die auszuwählende Gruppe ist in der Regel dieselbe Gruppe, der Sie Microsoft Defender for Endpoint Android-App zuweisen würden.

Überprüfen Sie auf der seite Überprüfen + erstellen , die als Nächstes angezeigt wird, alle Informationen, und wählen Sie dann Erstellen aus. Das Gerätekonfigurationsprofil ist jetzt der ausgewählten Benutzergruppe zugewiesen.

Überprüfen status und Abschließen des Onboardings

Bestätigen Sie die Installation status von Microsoft Defender for Endpoint unter Android, indem Sie auf Geräteinstallationsstatus tippen. Vergewissern Sie sich, dass das Gerät hier angezeigt wird.

Auf dem Gerät können Sie die Onboarding-status überprüfen, indem Sie zum Arbeitsprofil wechseln. Vergewissern Sie sich, dass Defender für Endpunkt verfügbar ist und dass Sie mit den persönlichen Geräten mit Arbeitsprofil registriert sind. Wenn Sie mit einem unternehmenseigenen, vollständig verwalteten Benutzergerät registriert sind, verfügen Sie über ein einzelnes Profil auf dem Gerät, in dem Sie bestätigen können, dass Defender für Endpunkt verfügbar ist.

Wenn die App installiert ist, öffnen Sie die App, und akzeptieren Sie dann die Berechtigungen. Das Onboarding sollte erfolgreich abgeschlossen werden.

Überprüfen Sie das Onboarding status im Microsoft Defender-Portal. Navigieren Sie zur Seite Gerätebestand .

Konfigurieren von Low-Touch-Onboarding

Hinweis

Das Low-Touch-Onboarding für Android ist jetzt allgemein verfügbar.

Administratoren können Microsoft Defender for Endpoint im Low-Touch-Onboarding-Modus konfigurieren. In diesem Szenario erstellen Administratoren ein Bereitstellungsprofil, und der Benutzer muss einen reduzierten Satz von Berechtigungen bereitstellen, um das Onboarding abzuschließen. Android Low-Touch-Onboarding ist standardmäßig deaktiviert. Administratoren können es über App-Konfigurationsrichtlinien auf Intune aktivieren, indem sie die folgenden Schritte ausführen:

Pushen Sie die Microsoft Defender-App an Die Zielbenutzergruppen, indem Sie die Schritte im Abschnitt Hinzufügen von Microsoft Defender for Endpoint unter Android als verwaltete Google Play-App (in diesem Artikel) ausführen.

Pushen Sie ein VPN-Profil auf das Gerät des Benutzers, indem Sie die Anweisungen im Abschnitt Automatische Einrichtung von Always-On-VPN (in diesem Artikel) befolgen.

Wählen Sie unterAnwendungskonfigurationsrichtlinien für Apps>die Option Verwaltete Geräte aus.

Geben Sie einen Namen an, um die Richtlinie eindeutig zu identifizieren.

- Wählen Sie unter Plattform die Option aus

Android Enterprise. - Wählen Sie den erforderlichen Profiltyp aus.

- Wählen Sie für die Ziel-App aus

Microsoft Defender: Antivirus.

Wählen Sie dann Weiter aus.

- Wählen Sie unter Plattform die Option aus

Fügen Sie Laufzeitberechtigungen hinzu. Wählen Sie Standortzugriff (fein) aus, POST_NOTIFICATIONS aus, und ändern Sie den Berechtigungsstatus in

Auto grant. (Diese Berechtigung wird für Android 13 und höher nicht unterstützt.)Wählen Sie unter Konfigurationseinstellungen die Option aus

Use Configuration designer, und wählen Sie dann Hinzufügen aus.Wählen Sie Onboarding mit geringer Fingereingabe und Benutzer-UPN aus. Ändern Sie für Benutzer-UPN den Werttyp in

Variable, und legen Sie den Konfigurationswert auf festUser Principal Name. Aktivieren Sie das Low-Touch-Onboarding, indem Sie den Konfigurationswert in1ändern.Nachdem die Richtlinie erstellt wurde, werden diese Werttypen als Zeichenfolgenwerte angezeigt.

Weisen Sie die Richtlinie der Zielbenutzergruppe zu.

Überprüfen und erstellen Sie die Richtlinie.

Einrichten Microsoft Defender im persönlichen Profil unter Android Enterprise im BYOD-Modus

Einrichten Microsoft Defender im persönlichen Profil

Administratoren können das Microsoft Intune Admin Center verwenden, um Microsoft Defender Support in persönlichen Profilen einzurichten und zu konfigurieren, indem sie die folgenden Schritte ausführen:

Wechseln Sie zuApp-Konfigurationsrichtlinien für Apps>, und wählen Sie dann Hinzufügen aus. Wählen Sie Verwaltete Geräte aus.

- Geben Sie einen Namen und eine Beschreibung an, um die Konfigurationsrichtlinie eindeutig zu identifizieren.

- Wählen Sie für Plattform die Plattform als Android Enterprise aus.

- Wählen Sie unter Profiltyp die Option Nur persönliches Arbeitsprofil aus.

- Wählen Sie unter Ziel-Appdie Option Microsoft Defender aus.

Wählen Sie auf der Seite "Einstellungen" im Format der Konfigurationseinstellungendie Option Konfigurations-Designer verwenden und dann Hinzufügen aus. Wählen Sie in der Liste der angezeigten Konfigurationen unter Persönliches Profil Microsoft Defender aus.

Die ausgewählte Konfiguration wird aufgelistet. Ändern Sie den Konfigurationswert in

1, um Microsoft Defender persönliche Profile zu unterstützen. Eine Benachrichtigung wird angezeigt, um den Administrator zu informieren. Wählen Sie Weiter aus.Weisen Sie die Konfigurationsrichtlinie einer Gruppe von Benutzern zu. Überprüfen und erstellen Sie die Richtlinie.

Administratoren können auch Datenschutzsteuerelemente im Microsoft Intune Admin Center einrichten, um zu steuern, welche Daten von der Microsoft Defender-App an das Microsoft Defender-Portal gesendet werden. Weitere Informationen finden Sie unter Konfigurieren von Datenschutzsteuerelementen.

Organisationen können mit ihren Benutzern kommunizieren, um ihr persönliches Profil zu schützen, indem sie die Microsoft Defender-App auf ihren registrierten BYOD-Geräten verwenden. Die Microsoft Defender-App muss installiert und aktiv sein und ihr Arbeitsprofil verwenden, damit Microsoft Defender in persönlichen Profilen aktiviert werden können.

Abschließen des Onboardings eines Geräts

Installieren Sie die Microsoft Defender-Anwendung in einem persönlichen Profil mit einem persönlichen Google Play Store-Konto.

Installieren Sie die Unternehmensportalanwendung im persönlichen Profil. Es ist keine Anmeldung erforderlich.

Wenn ein Benutzer die Anwendung startet, wird der Anmeldebildschirm angezeigt. Melden Sie sich nur mit dem Unternehmenskonto an.

Nach erfolgreicher Anmeldung werden benutzern die folgenden Bildschirme angezeigt:

- EuLA-Bildschirm: Wird nur angezeigt, wenn der Benutzer noch nicht in sein Arbeitsprofil eingewilligt hat.

- Hinweisbildschirm: Benutzer müssen auf diesem Bildschirm ihre Zustimmung geben, um mit dem Onboarding der Anwendung fortzufahren. Dies ist nur während der ersten Ausführung der App erforderlich.

Stellen Sie die erforderlichen Berechtigungen bereit, um das Onboarding abzuschließen.

Hinweis

Voraussetzungen:

- Das Unternehmensportal muss für ein persönliches Profil aktiviert werden.

- Microsoft Defender muss bereits installiert und im Arbeitsprofil aktiv sein.

Verwandte Artikel

- Übersicht über Microsoft Defender für Endpunkt unter Android

- Konfigurieren von Funktionen von Microsoft Defender für Endpunkt unter Android

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.