Wie Defender for Cloud Apps Ihr Slack Enterprise schützt

Slack ist ein Clouddienst, mit dem Organisationen an einem Ort zusammenarbeiten und kommunizieren können. Neben den Vorteilen einer effektiven Zusammenarbeit in der Cloud können die wichtigsten Ressourcen Ihrer organization Bedrohungen ausgesetzt sein. Verfügbar gemachte Ressourcen umfassen Nachrichten, Kanäle und Dateien mit potenziell vertraulichen Informationen, Details zur Zusammenarbeit und Partnerschaft und vieles mehr. Um die Offenlegung dieser Daten zu verhindern, ist eine kontinuierliche Überwachung erforderlich, um zu verhindern, dass böswillige Akteure oder sicherheitsunabhängige Insider vertrauliche Informationen exfiltrieren.

Wenn Sie Slack Enterprise mit Defender for Cloud Apps verbinden, erhalten Sie bessere Einblicke in die Aktivitäten Ihrer Benutzer und bieten bedrohungserkennung für anomales Verhalten.

Hauptbedrohungen

Kompromittierte Konten und Insider-Bedrohungen

Datenlecks

Unzureichendes Sicherheitsbewusstsein

Nicht verwaltetes Bring Your Own Device (BYOD)

Wie Defender for Cloud Apps ihre Umgebung schützt

Erkennen von Cloudbedrohungen, kompromittierten Konten und böswilligen Insidern

Verwenden des Überwachungspfads von Aktivitäten für forensische Untersuchungen

Steuern von Slack mit Richtlinien

| Typ | Name |

|---|---|

| Integrierte Richtlinie zur Anomalieerkennung |

Aktivität von anonymen IP-Adressen Aktivität aus seltenen Ländern Aktivität von verdächtigen IP-Adressen Unmöglicher Ortswechsel Aktivität, die vom beendeten Benutzer ausgeführt wird (erfordert Microsoft Entra ID als IdP) Mehrere fehlgeschlagene Anmeldeversuche Ungewöhnliche administrative Aktivitäten Ungewöhnliche Aktivitäten im Identitätswechsel |

| Aktivitätsrichtlinie | Erstellen einer benutzerdefinierten Richtlinie durch die Aktivitäten des Slack-Überwachungsprotokolls |

Weitere Informationen zum Erstellen von Richtlinien finden Sie unter Erstellen einer Richtlinie.

Automatisieren von Governancekontrollen

Zusätzlich zur Überwachung auf potenzielle Bedrohungen können Sie die folgenden Slack-Governanceaktionen anwenden und automatisieren, um erkannte Bedrohungen zu beheben:

| Typ | Aktion |

|---|---|

| Benutzergovernance | Benutzer bei Warnung benachrichtigen (über Microsoft Entra ID) Benutzer muss sich erneut anmelden (über Microsoft Entra ID) Benutzer anhalten (über Microsoft Entra ID) |

Weitere Informationen zum Beheben von Bedrohungen durch Apps finden Sie unter Steuern verbundener Apps.

Schützen von Slack in Echtzeit

Überprüfen Sie unsere bewährten Methoden zum Schützen und Zusammenarbeiten mit externen Benutzern sowie zum Blockieren und Schützen des Downloads vertraulicher Daten auf nicht verwaltete oder riskante Geräte.

Verbinden von Slack mit Microsoft Defender for Cloud Apps

Dieser Abschnitt enthält Anweisungen zum Herstellen einer Verbindung Microsoft Defender for Cloud Apps mit Ihrem vorhandenen Slack mithilfe der App Connector-APIs. Diese Verbindung bietet Ihnen Einblick und Kontrolle über die Slack-Verwendung Ihrer organization.

Voraussetzungen:

Ihr Slack-Mandant muss die folgenden Anforderungen erfüllen:

- Ihr Slack-Mandant muss über eine Enterprise-Lizenz verfügen. Defender for Cloud Apps unterstützt keine Unternehmenslizenzen.

- Für Ihren Slack-Mandanten sollte die Ermittlungs-API aktiviert sein. Wenden Sie sich an den Slack-Support, um die Ermittlungs-API für Ihren Slack-Mandanten zu aktivieren.

Der Organisationsbesitzer muss vor der Installation des Connectors in seinem Browser bei seinem Slack-organization angemeldet sein.

So verbinden Sie Slack mit Defender for Cloud Apps:

Wählen Sie im Microsoft Defender Portal die Option Einstellungen aus. Wählen Sie dann Cloud-Apps aus. Wählen Sie unter Verbundene Appsdie Option App-Connectors aus.

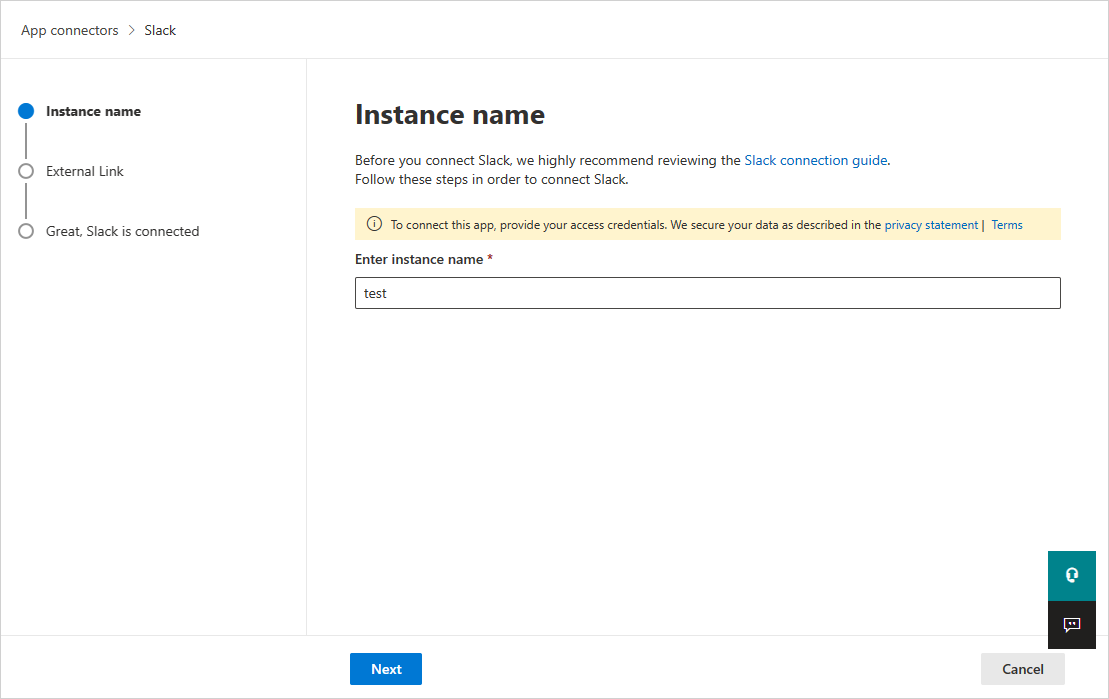

Wählen Sie auf der Seite App-Connectorsdie Option +App verbinden und dann Slack aus.

Geben Sie im nächsten Fenster dem Connector einen aussagekräftigen Namen, und wählen Sie Weiter aus.

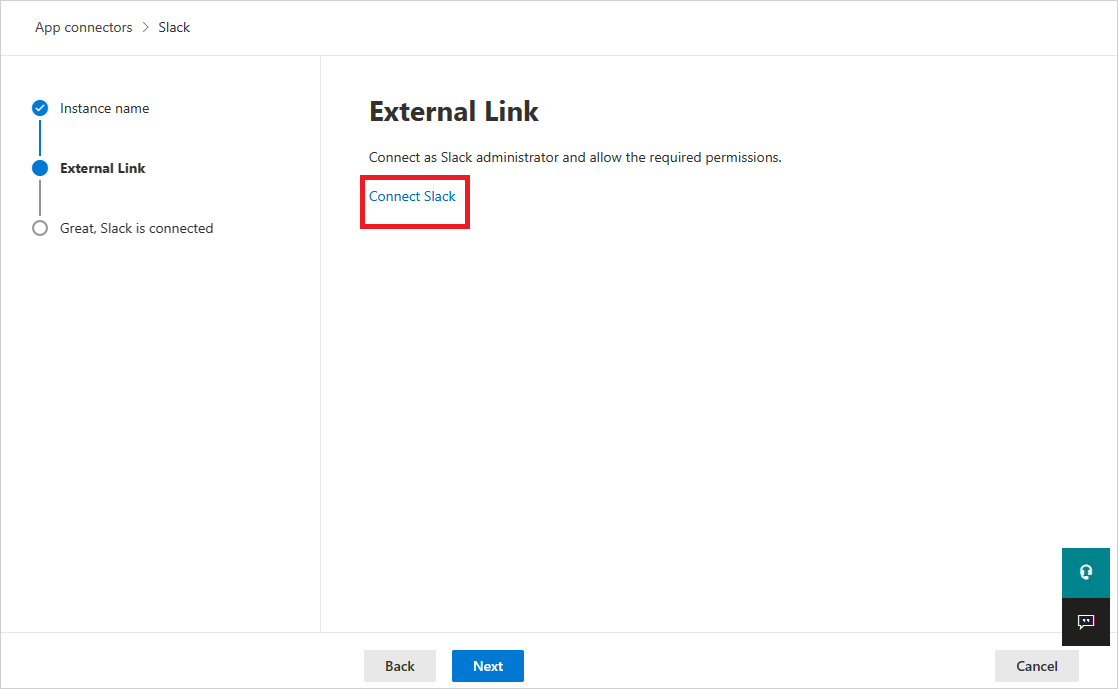

Wählen Sie auf der Seite Externer Linkdie Option Slack verbinden aus.

Sie werden zur Seite Slack umgeleitet. Stellen Sie sicher, dass der Organisationsbesitzer bereits beim Slack-organization angemeldet ist.

Stellen Sie sicher, dass Sie auf der Seite Slack-Autorisierung den richtigen organization aus der Dropdownliste in der oberen rechten Ecke auswählen.

Wählen Sie im Microsoft Defender Portal die Option Einstellungen aus. Wählen Sie dann Cloud-Apps aus. Wählen Sie unter Verbundene Appsdie Option App-Connectors aus. Stellen Sie sicher, dass der status des verbundenen App-Connectors Verbunden ist.

Hinweis

- Die erste Verbindung kann bis zu 4 Stunden dauern, bis alle Benutzer und ihre Aktivitäten in den 7 Tagen vor der Verbindung abgerufen werden.

- Nachdem der Status des Connectors als Verbunden markiert wurde, ist der Connector live und funktioniert.

- Die empfangenen Aktivitäten stammen von der Slack-Überwachungsprotokoll-API. Sie finden sie in der Slack-Dokumentation.

- Die Aktivität "Slack-Nachricht senden " ist eine Aktivität, die von der App-Steuerung für bedingten Zugriff und nicht vom Slack-API-Connector empfangen werden kann.

Nächste Schritte

Wenn Probleme auftreten, helfen wir Ihnen gerne weiter. Um Unterstützung oder Support für Ihr Produktproblem zu erhalten, öffnen Sie bitte ein Supportticket.