Schützen von Netzwerkports mit hohem Risiko mit Sicherheitsverwaltungsregeln in Azure Virtual Network Manager

In diesem Artikel erfahren Sie, wie Sie Netzwerkports mit hohem Risiko mithilfe von Azure Virtual Network Manager und Sicherheitsverwaltungsregeln blockieren. Sie gehen die Erstellung einer Azure Virtual Network Manager-Instanz durch, gruppieren Ihre virtuellen Netzwerke (VNets) mit Netzwerkgruppen, erstellen Sicherheitsadministratorkonfigurationen für Ihre Organisation und stellen diese bereit. Sie stellen eine allgemeine Blockierungsregel für Ports mit hohem Risiko bereit. Anschließend erstellen Sie eine Ausnahmeregel für das Verwalten des VNet einer bestimmten Anwendung mithilfe von Netzwerksicherheitsgruppen.

Der Schwerpunkt dieses Artikels liegt auf einem einzigen Port: SSH. Sie können aber die gleichen Schritte ausführen, um beliebige Hochrisikoports in Ihrer Umgebung zu schützen. Weitere Informationen finden Sie in dieser Liste mit Hochrisikoports.

Voraussetzungen

- Sie wissen, wie ein Azure Virtual Network Manager erstellt wird

- Sie verstehen jedes Element in einer Sicherheitsverwaltungsregel.

- Ein Azure-Konto mit einem aktiven Abonnement. Sie können kostenlos ein Konto erstellen.

- Eine Gruppe virtueller Netzwerke, die in Netzwerkgruppen aufgeteilt werden können, um differenzierte Sicherheitsverwaltungsregeln anzuwenden.

- Zum Ändern von dynamischen Netzwerkgruppen muss Ihnen der Zugriff nur über die Azure RBAC-Rollenzuweisung gewährt werden. Klassische Administrator-/Legacyautorisierung wird nicht unterstützt.

Bereitstellen einer virtuellen Netzwerkumgebung

Sie benötigen eine virtuelle Netzwerkumgebung mit virtuellen Netzwerken, die getrennt werden können, um bestimmten Netzwerkdatenverkehr zuzulassen und zu blockieren. Sie können die folgende Tabelle oder eine eigene Konfiguration für die virtuellen Netzwerke verwenden:

| Name | IPv4-Adressraum | subnet |

|---|---|---|

| vnetA-gen | 10.0.0.0/16 | Standard – 10.0.0.0/24 |

| vnetB-gen | 10.1.0.0/16 | Standard – 10.1.0.0/24 |

| vnetC-gen | 10.2.0.0/16 | Standard – 10.2.0.0/24 |

| vnetD-app | 10.3.0.0/16 | Standard – 10.3.0.0/24 |

| vnetE-app | 10.4.0.0/16 | Standard – 10.4.0.0/24 |

- Platzieren aller virtuellen Netzwerke in einem Abonnement, einer Region und einer Ressourcengruppe

Sie wissen nicht, wie Sie ein virtuelles Netzwerk erstellen? Informationen hierzu finden Sie unter Schnellstart: Erstellen eines virtuellen Netzwerks über das Azure-Portal.

Erstellen einer Virtual Network Manager-Instanz

In diesem Abschnitt stellen Sie eine Virtual Network Manager-Instanz mit dem Sicherheitsverwaltungsfeature in Ihrer Organisation bereit.

Wählen Sie + Ressource erstellen aus, und suchen Sie nach Network Manager. Wählen Sie dann Erstellen aus, um mit der Einrichtung von Azure Virtual Network Manager zu beginnen.

Geben Sie auf der Registerkarte Grundlagen die Informationen für Ihre Organisation an:

Einstellung Wert Subscription Wählen Sie das Abonnement aus, in dem Sie Azure Virtual Network Manager bereitstellen möchten. Resource group Wählen Sie eine Ressourcengruppe zum Speichern von Azure Virtual Network Manager aus, oder erstellen Sie sie. In diesem Beispiel wird die zuvor erstellte Gruppe myAVNMResourceGroup verwendet. Name Geben Sie einen Namen für diese Azure Virtual Network Manager-Instanz ein. In diesem Beispiel wird der Name myAVNM verwendet. Region Wählen Sie die Region für diese Bereitstellung aus. Azure Virtual Network Manager kann virtuelle Netzwerke in beliebigen Regionen verwalten. Die ausgewählte Region ist der Ort, an dem die Virtual Network Manager-Instanz bereitgestellt wird. BESCHREIBUNG (Optional) Geben Sie eine Beschreibung für diese Virtual Network Manager-Instanz und die Aufgabe an, für die er verantwortlich ist. Umfang Definieren Sie den Bereich, den Azure Virtual Network Manager verwalten kann. In diesem Beispiel wird ein Bereich auf Abonnementebene verwendet. Funktionen Wählen Sie die Funktionen aus, die Sie für Azure Virtual Network Manager aktivieren möchten. Als Funktionen stehen Konnektivität, SecurityAdmin oder Alle auswählen zur Verfügung.

Konnektivität: ermöglicht die Erstellung einer vollständigen Mesh- oder Hub-and-Spoke-Netzwerktopologie zwischen virtuellen Netzwerken innerhalb des Bereichs

SecurityAdmin: ermöglicht das Erstellen globaler NetzwerksicherheitsregelnWählen Sie Überprüfen und erstellen und nach Abschluss der Überprüfung Erstellen aus.

Wählen Sie Zu Ressource wechseln aus, nachdem die Bereitstellung durchgeführt wurde, und überprüfen Sie die Konfiguration der Virtual Network Manager-Instanz.

Erstellen einer Netzwerkgruppe für alle virtuellen Netzwerke

Nachdem Ihre Virtual Network Manager-Instanz erstellt wurde, erstellen Sie nun eine Netzwerkgruppe, die alle VNets in der Organisation enthält, und Sie fügen alle VNets manuell hinzu.

- Wählen Sie Netzwerkgruppen unter Einstellungen aus.

- Wählen Sie + Erstellen aus, geben Sie einen Namen für die Netzwerkgruppe ein, und wählen Sie Hinzufügen aus.

- Wählen Sie auf der Seite Netzwerkgruppen die erstellte Netzwerkgruppe aus.

- Wählen Sie unter Statische Mitgliedschaft die Option Hinzufügen aus, um alle VNets manuell hinzuzufügen.

- Wählen Sie auf der Seite Statische Mitglieder hinzufügen alle virtuellen Netzwerke, die Sie einbeziehen möchten, und dann Hinzufügen aus.

Erstellen einer Sicherheitsadministratorkonfiguration für alle virtuellen Netzwerke

Jetzt ist es an der Zeit, die Sicherheitsverwaltungsregeln in einer Konfiguration zu erstellen, um diese Regeln gleichzeitig auf alle VNets in der Netzwerkgruppe anzuwenden. In diesem Abschnitt erstellen Sie eine Sicherheitsverwaltungskonfiguration. Anschließend erstellen Sie eine Regelsammlung, zu der Sie Regeln für Ports mit hohem Risiko wie SSH oder RDP hinzufügen. Diese Konfiguration verweigert den Netzwerkdatenverkehr an alle virtuellen Netzwerke in der Netzwerkgruppe.

- Kehren Sie zur Virtual Network Manager-Ressource zurück.

- Wählen Sie unter Einstellungen die Option Konfigurationen und anschließend + Erstellen aus.

- Wählen Sie im Dropdownmenü die Option Sicherheitskonfiguration aus.

- Geben Sie auf der Registerkarte Grundlagen einen Namen ein, um diese Sicherheitskonfiguration zu identifizieren, und wählen Sie Weiter: Regelsammlungen aus.

- Wählen Sie + Hinzufügen auf der Seite Sicherheitskonfiguration hinzufügen aus.

- Geben Sie einen Namen ein, um diese Regelsammlung zu identifizieren, und wählen Sie dann die Ziel-Netzwerkgruppen aus, auf die Sie die Regelsammlung anwenden möchten. Die Zielgruppe ist die Netzwerkgruppe, die alle Ihre virtuellen Netzwerke enthält.

Hinzufügen einer Sicherheitsregel zum Verweigern von risikoreichem Netzwerkdatenverkehr

In diesem Abschnitt definieren Sie die Sicherheitsregel, um den Netzwerkdatenverkehr mit hohem Risiko an alle virtuellen Netzwerke zu blockieren. Denken Sie bei der Zuweisung der Priorität an zukünftige Ausnahmeregeln. Legen Sie die Priorität so fest, dass Ausnahmeregeln vorrangig vor dieser Regel angewendet werden.

Wählen Sie + Hinzufügen unter Sicherheitsverwaltungsregeln aus.

Geben Sie die zum Definieren Ihrer Sicherheitsregel erforderlichen Informationen ein, und wählen Sie dann Hinzufügen aus, um die Regel zur Regelsammlung hinzuzufügen.

Einstellung Wert Name Geben Sie einen Regelnamen ein. Beschreibung Geben Sie eine Beschreibung der Regel ein. Vorrang* Geben Sie einen Wert zwischen 1 und 4096 ein, um die Priorität der Regel festzulegen. Je niedriger der Wert, desto höher die Priorität. Aktion* Wählen Sie Abweisen, um den Datenverkehr zu blockieren. Für weitere Informationen siehe Aktion Richtung* Wählen Sie Eingehend, da Sie mit dieser Regel eingehenden Verkehr ablehnen möchten. Protokoll* Wählen Sie das Netzwerkprotokoll für den Port aus. Quelle Quellentyp Wählen Sie als Quellentyp entweder IP-Adresse oder Service-Tags. Quell-IP-Adressen Dieses Feld wird angezeigt, wenn Sie den Quellentyp IP-Adresse auswählen. Geben Sie eine IPv4- oder IPv6-Adresse oder einen Bereich in CIDR-Notation ein. Wenn Sie mehr als eine Adresse oder Adressblöcke definieren, trennen Sie diese durch ein Komma. Für dieses Beispiel leer lassen. Quelldiensttag Dieses Feld wird angezeigt, wenn Sie den Quelltyp Diensttagauswählen. Wählen Sie Service-Tag(s) für Services, die Sie als Quelle angeben möchten. Siehe Verfügbare Service-Tags für die Liste der unterstützten Tags. Quellport Geben Sie eine einzelne Anschlussnummer oder einen Anschlussbereich ein, z. B. (1024-65535). Wenn Sie mehr als einen Anschluss oder Anschlussbereich definieren, trennen Sie diese durch ein Komma. Um einen beliebigen Anschluss anzugeben, geben Sie * ein. Für dieses Beispiel leer lassen. Ziel Zieltyp Wählen Sie als Zieltyp entweder IP-Adresse oder Service-Tags. Ziel-IP-Adressen Dieses Feld wird angezeigt, wenn Sie den Zieltyp IP-Adresseauswählen. Geben Sie eine IPv4- oder IPv6-Adresse oder einen Bereich in CIDR-Notation ein. Wenn Sie mehr als eine Adresse oder Adressblöcke definieren, trennen Sie diese durch ein Komma. Zieldiensttag Dieses Feld wird angezeigt, wenn Sie den Zieltyp Diensttagauswählen. Wählen Sie Dienstkennzeichen für Dienste, die Sie als Ziel angeben möchten. Siehe Verfügbare Service-Tags für die Liste der unterstützten Tags. Zielport Geben Sie eine einzelne Anschlussnummer oder einen Anschlussbereich ein, z. B. (1024-65535). Wenn Sie mehr als einen Anschluss oder Anschlussbereich definieren, trennen Sie diese durch ein Komma. Um einen beliebigen Anschluss anzugeben, geben Sie * ein. Geben Sie für dieses Beispiel 3389 ein. Wiederholen Sie die Schritte 1-3, wenn Sie der Regelsammlung weitere Regeln hinzufügen möchten.

Wenn Sie mit allen Regeln, die Sie erstellen möchten, zufrieden sind, wählen Sie Speichern, um die Regelsammlung zur Sicherheitsadministratorkonfiguration hinzuzufügen.

Wählen Sie dann Überprüfen + Erstellen und Erstellen aus, um die Sicherheitskonfiguration abzuschließen.

Bereitstellen einer Sicherheitsadministratorkonfiguration zum Blockieren von Netzwerkdatenverkehr

In diesem Abschnitt werden die erstellten Regeln wirksam, wenn Sie die Sicherheitsverwaltungskonfiguration bereitstellen.

- Wählen Sie Bereitstellungen unter Einstellungen und dann Konfiguration bereitstellen aus.

- Aktivieren Sie das Kontrollkästchen Sicherheitsverwaltung in Zielzustand einbeziehen, und wählen Sie im Dropdownmenü die Sicherheitskonfiguration aus, die Sie im letzten Abschnitt erstellt haben. Wählen Sie dann die Region(en), für die Sie diese Konfiguration bereitstellen möchten.

- Wählen Sie Weiter und Bereitstellen aus, um die Konfiguration des Sicherheitsadministrators bereitzustellen.

Erstellen einer Netzwerkgruppe für die Ausnahmeregel für Datenverkehr

Wenn Datenverkehr übergreifend für alle VNets blockiert wird, benötigen Sie eine Ausnahme, um Datenverkehr zu bestimmten virtuellen Netzwerken zuzulassen. Sie erstellen eine Netzwerkgruppe speziell für die VNets, die aus der anderen Sicherheitsverwaltungsregel ausgeschlossen werden müssen.

- Wählen Sie in Virtual Network Manager unter Einstellungen die Option Netzwerkgruppen aus.

- Wählen Sie + Erstellen aus, geben Sie einen Namen für die Anwendungsnetzwerkgruppe ein, und wählen Sie Hinzufügen aus.

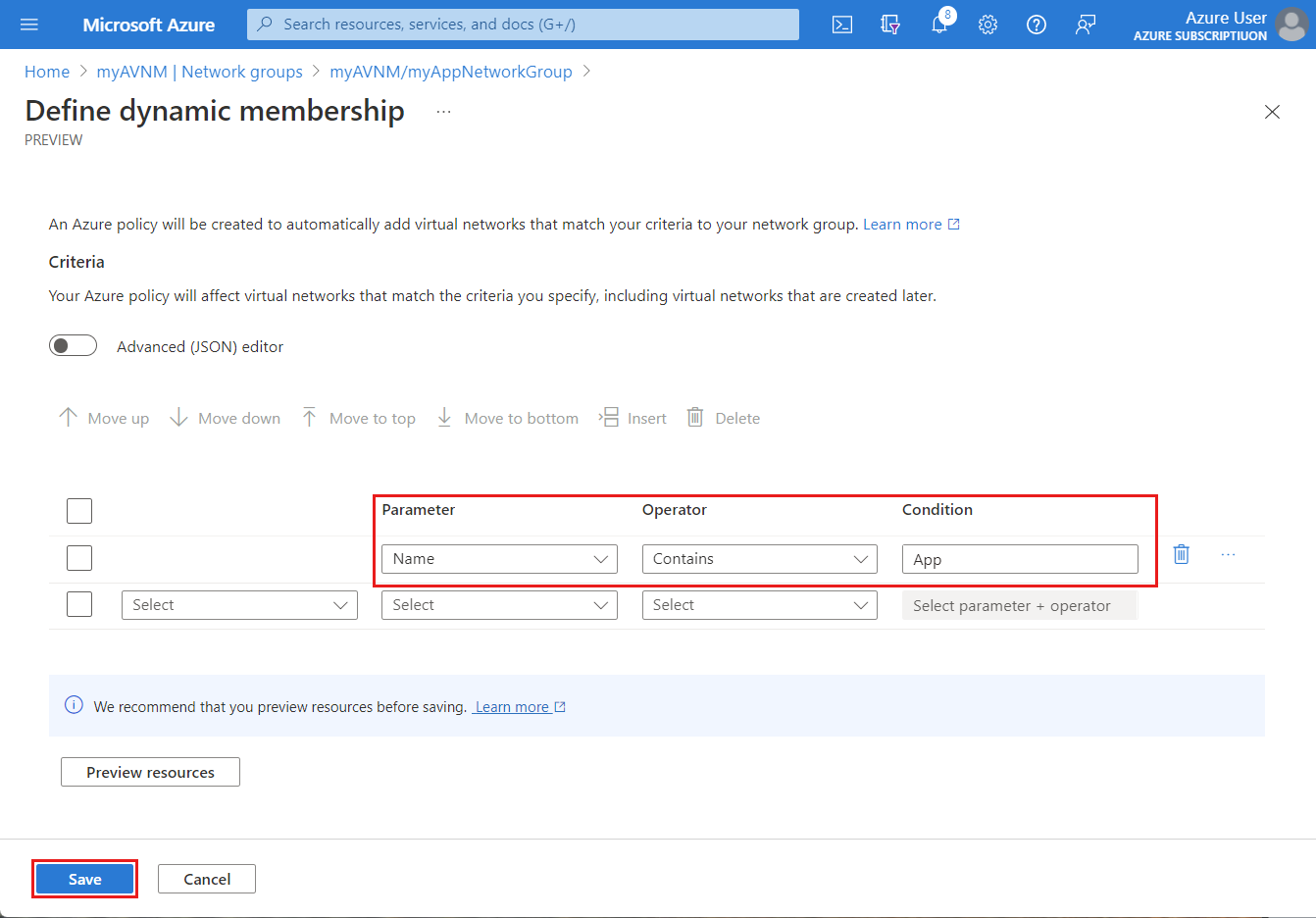

- Wählen Sie unter Dynamische Mitgliedschaft definieren die Option Definieren aus.

- Geben Sie die Werte ein, um Datenverkehr für Ihr virtuelles Anwendungsnetzwerk zuzulassen, oder wählen Sie diese aus.

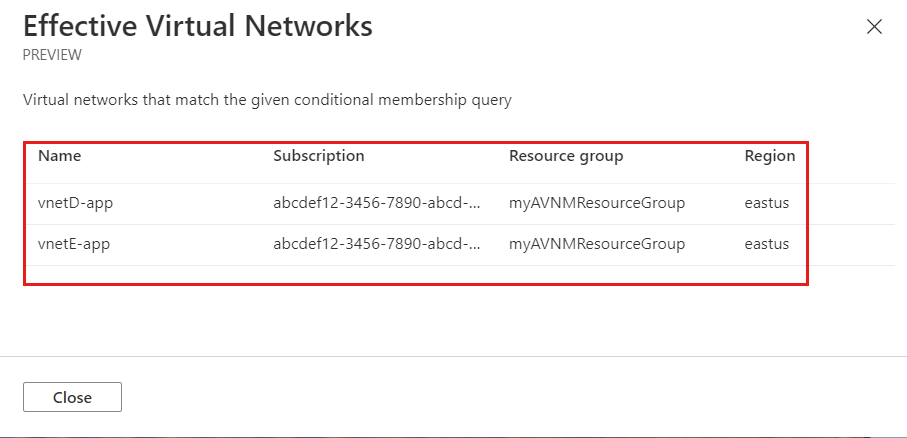

- Wählen Sie die Ressourcenvorschau aus, um die enthaltenen effektiven virtuellen Netzwerke zu überprüfen, und wählen Sie Schließen aus.

- Wählen Sie Speichern.

Erstellen einer Sicherheitsaministratorregel und -sammlung für Datenverkehrsausnahmen

In diesem Abschnitt erstellen Sie eine neue Regelsammlung und eine Sicherheitsverwaltungsregel, die Datenverkehr mit hohem Risiko zu der Teilmenge virtueller Netzwerke zulässt, die Sie als Ausnahmen definiert haben. Als Nächstes fügen Sie diese zu Ihrer vorhandenen Sicherheitsverwaltungskonfiguration hinzu.

Wichtig

Damit die Sicherheitsverwaltungsregel den Datenverkehr zu den virtuellen Anwendungsnetzwerken zulassen kann, muss die Priorität auf eine kleinere Zahl als für vorhandene Regeln festgelegt werden, die Datenverkehr blockieren.

Wenn eine Netzwerkregel, die SSH vollständig blockiert, beispielsweise eine Priorität von 10 aufweist, sollte die Zulassungsregel eine Priorität von 1 bis 9 haben.

- Wählen Sie in Virtual Network Manager Konfigurationen und dann Ihre Sicherheitskonfiguration aus.

- Wählen Sie Regelsammlungen unter Einstellungen und dann + Erstellen aus, um eine neue Regelsammlung zu erstellen.

- Geben Sie auf der Seite Regelsammlung hinzufügen einen Namen für die Anwendungsregelsammlung ein, und wählen Sie die erstellte Anwendungsnetzwerkgruppe aus.

- Wählen Sie unter Sicherheitsverwaltungsregeln die Option „+ Hinzufügen“ aus.

- Geben Sie die Werte an, um bestimmten Netzwerkdatenverkehr für Ihre Anwendungsnetzwerkgruppe zuzulassen, und wählen Sie danach Hinzufügen aus.

- Wiederholen Sie das Hinzufügen von Regeln für alle Datenverkehre, die eine Ausnahme benötigen.

- Wählen Sie Speichern aus, wenn Sie fertig sind.

Erneutes Bereitstellen der Sicherheitsadministratorkonfiguration mit Ausnahmeregel

Zum Anwenden der neuen Regelsammlung stellen Sie Ihre Sicherheitsverwaltungskonfiguration erneut bereit, da sie durch Hinzufügen einer Regelsammlung geändert wurde.

- Wählen Sie in Virtual Network Manager Konfigurationen aus.

- Wählen Sie Ihre Sicherheitsverwaltungskonfiguration und dann Bereitstellen aus.

- Wählen Sie auf der Seite Konfiguration bereitstellen alle Zielregionen für die Bereitstellung aus.

- Wählen Sie Weiter und Bereitstellen aus.