Konfigurieren des Sitzungssperrverhaltens für Azure Virtual Desktop

Sie können auswählen, ob die Sitzung getrennt oder der Remotesperrbildschirm angezeigt wird, wenn eine Remotesitzung entweder durch den Benutzer oder durch eine Richtlinie gesperrt ist. Wenn das Sitzungssperrverhalten auf „Trennen“ festgelegt ist, wird ein Dialogfeld angezeigt, in dem Benutzer über die Trennung informiert werden. Benutzer können im Dialogfeld die Option Verbindung wiederherstellen auswählen, wenn sie wieder eine Verbindung herstellen möchten.

In Verbindung mit einmaligem Anmelden unter Verwendung von Microsoft Entra ID bietet das Trennen der Sitzung die folgenden Vorteile:

Konsistente Anmeldeerfahrung über Microsoft Entra ID, wenn erforderlich

Einmaliges Anmelden und erneutes Verbinden ohne Authentifizierungsaufforderung, wenn dies durch Richtlinien für bedingten Zugriff zulässig ist

Unterstützung für die kennwortlose Authentifizierung, etwa mit Passkeys und FIDO2-Geräten, im Gegensatz zum Remotesperrbildschirm Das Trennen der Sitzung ist erforderlich, um die vollständige Unterstützung der kennwortlosen Authentifizierung sicherzustellen.

Richtlinien für bedingten Zugriff, einschließlich Multi-Faktor-Authentifizierung und Anmeldehäufigkeit, werden neu ausgewertet, wenn der Benutzer die Verbindung mit seiner Sitzung wiederherstellt.

Sie können Multi-Faktor-Authentifizierung vorschreiben, um zur Sitzung zurückzukehren und Benutzer am Entsperren mit einem einfachen Benutzernamen und Kennwort zu hindern.

Für Szenarien, die auf Legacyauthentifizierung wie einschließlich NTLM, CredSSP, RDSTLS, TLS und RDP-Standardauthentifizierungsprotokollen basieren, werden Benutzer aufgefordert, ihre Anmeldeinformationen erneut einzugeben, wenn sie sich wieder verbinden oder eine neue Verbindung aufbauen.

Das standardmäßige Sitzungssperrverhalten unterscheidet sich je nachdem, ob Sie einmaliges Anmelden mit Microsoft Entra ID oder Legacyauthentifizierung verwenden. In der folgenden Tabelle ist die Standardkonfiguration für jedes Szenario dargestellt:

| Szenario | Standardkonfiguration |

|---|---|

| Einmaliges Anmelden mithilfe von Microsoft Entra ID | Trennen der Sitzung |

| Ältere Authentifizierungsprotokolle | Anzeigen des Remotesperrbildschirms |

In diesem Artikel erfahren Sie, wie Sie die Standardkonfiguration des Sitzungssperrverhaltens mithilfe von Microsoft Intune oder per Gruppenrichtlinien ändern.

Voraussetzungen

Wählen Sie die entsprechende Registerkarte für Ihre Konfigurationsmethode aus.

Bevor Sie das Sitzungssperrverhalten konfigurieren können, müssen Sie die folgenden Voraussetzungen erfüllen:

Ein vorhandener Hostpool mit Sitzungshosts.

Auf Ihren Sitzungshosts muss eines der folgenden Betriebssysteme ausgeführt werden, für das alle relevanten kumulativen Update installiert worden sind:

- Windows 11 Einzel- oder Mehrfachsitzung mit den installierten kumulativen Updates 2024-05 für Windows 11 (KB5037770) oder höher

- Windows 10 Einzel- oder Mehrfachsitzung, Versionen 21H2 oder höher, mit den installierten kumulativen Updates 2024-06 für Windows 10 (KB5039211) oder höher

- Windows Server 2022 mit dem installierten kumulativen Update 2024-05 für Microsoft Server-Betriebssystem (KB5037782) oder höher

Zum Konfigurieren von Intune benötigen Sie Folgendes:

- Ein Microsoft Entra ID-Konto, dem die integrierte RBAC-Rolle Richtlinien- und Profil-Manager zugewiesen ist.

- Eine Gruppe mit den Geräten, die Sie konfigurieren möchten

Konfigurieren des Sitzungssperrverhaltens

Wählen Sie die entsprechende Registerkarte für Ihre Konfigurationsmethode aus.

So konfigurieren Sie die Sitzungssperre mithilfe von Intune:

Melden Sie sich beim Microsoft Intune Admin Center an.

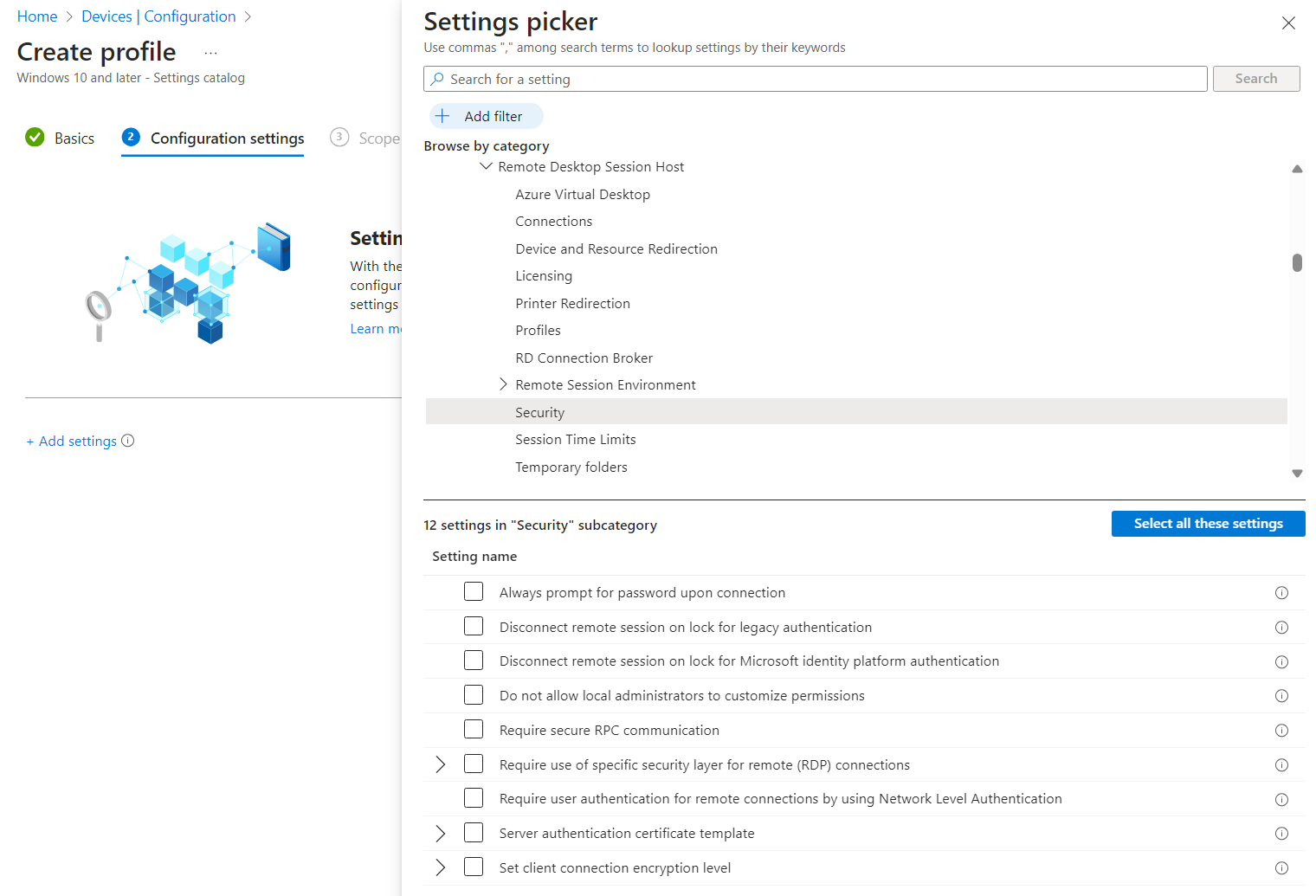

Erstellen oder bearbeiten Sie ein Konfigurationsprofil für Geräte mit Windows 10 und höher mit dem Profiltyp Einstellungskatalog.

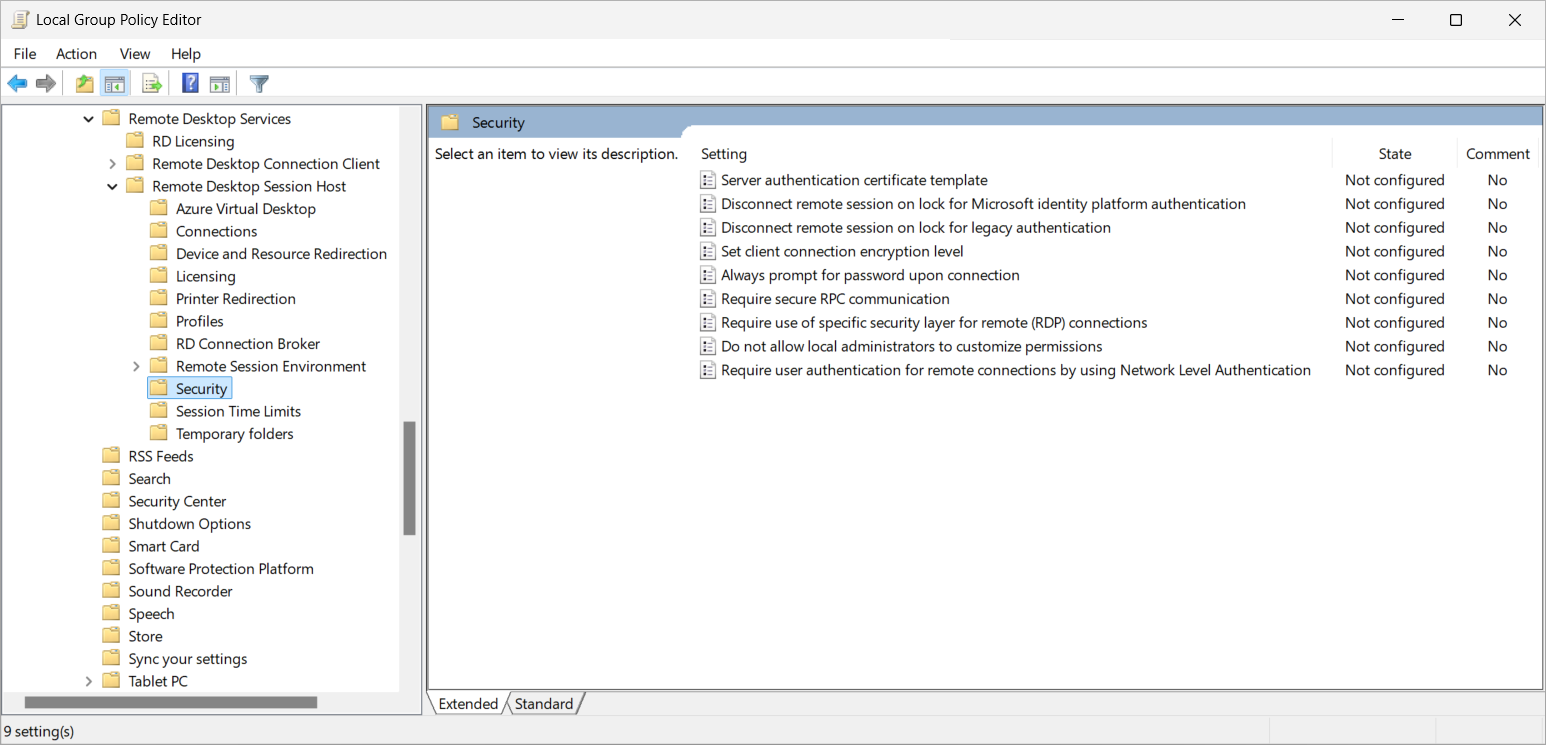

Navigieren Sie in der Einstellungsauswahl zu Administrative Vorlagen>Windows-Komponenten>Remotedesktopdienste>Remotedesktop-Sitzungshost>Sicherheit.

Aktivieren Sie je nach Ihren Anforderungen das Kontrollkästchen für eine der folgenden Einstellungen:

Für einmaliges Anmelden mithilfe von Microsoft Entra ID:

Aktivieren Sie das Kontrollkästchen für Remotesitzung bei Sperre für Microsoft Identity Platform-Authentifizierung trennen, und schließen Sie dann die Einstellungsauswahl.

Erweitern Sie die Kategorie Administrative Vorlagen, und legen Sie dann den Schalter für Remotesitzung bei Sperre für Microsoft Identity Platform-Authentifizierung trennen auf Aktiviert oder Deaktiviert fest:

Um die Remotesitzung zu trennen, wenn die Sitzung gesperrt wird, legen Sie den Schalter auf Aktiviert fest, und wählen Sie dann OK aus.

Um den Remotesperrbildschirm anzuzeigen, wenn die Sitzung gesperrt wird, legen Sie den Schalter auf Deaktiviert fest, und wählen Sie dann OK aus.

Für Legacyauthentifizierungsprotokolle:

Aktivieren Sie das Kontrollkästchen für Remotesitzung bei Sperre für Legacyauthentifizierung trennen, und schließen Sie dann die Einstellungsauswahl.

Erweitern Sie die Kategorie Administrative Vorlagen, und legen Sie dann den Schalter für Remotesitzung bei Sperre für Legacyauthentifizierung auf Aktiviert oder Deaktiviert fest:

Um die Remotesitzung zu trennen, wenn die Sitzung gesperrt wird, legen Sie den Schalter auf Aktiviert fest, und wählen Sie dann OK aus.

Um den Remotesperrbildschirm anzuzeigen, wenn die Sitzung gesperrt wird, legen Sie den Schalter auf Deaktiviert fest, und wählen Sie dann OK aus.

Wählen Sie Weiter aus.

Optional: Wählen Sie auf der Registerkarte Bereichstags ein Bereichstag aus, um das Profil zu filtern. Weitere Informationen zu Bereichsmarkierungen finden Sie unter Verwenden der rollenbasierten Zugriffssteuerung (RBAC) und Bereichsmarkierungen für verteilte IT.

Wählen Sie auf der Registerkarte Zuweisungen die Gruppe mit den Computern aus, die eine Remotesitzung bereitstellen, die Sie konfigurieren möchten, und wählen Sie dann Weiter aus.

Überprüfen Sie auf der Registerkarte Überprüfen und erstellen Ihre Einstellungen, und wählen Sie Erstellen aus.

Wenn die Richtlinie auf die Sitzungshosts angewendet wird, starten Sie sie neu, damit die Einstellungen wirksam werden.

Stellen Sie zum Testen der Konfiguration eine Verbindung mit einer Remotesitzung her, und sperren Sie diese dann. Vergewissern Sie sich, dass die Sitzung abhängig von Ihrer Konfiguration entweder getrennt wird oder dass der Remotesperrbildschirm angezeigt wird.

Zugehöriger Inhalt

- Erfahren Sie mehr über das Konfigurieren von einmaligem Anmelden für Azure Virtual Desktop mit Microsoft Entra ID-Authentifizierung.