Schutz vor Datenexfiltration für Azure Synapse Analytics-Arbeitsbereiche

Azure Synapse Analytics-Arbeitsbereiche unterstützen den Schutz von Arbeitsbereichen vor Datenexfiltration. Mit dem Feature für den Schutz vor Exfiltration können Sie sich vor böswilligen Insidern schützen, die auf Ihre Azure-Ressourcen zugreifen und vertrauliche Daten an Orte exfiltrieren, die sich außerhalb Ihres Organisationsbereichs befinden.

Schützen des ausgehenden Datenverkehrs von Synapse-Arbeitsbereichen

Bei der Erstellung des Arbeitsbereichs können Sie ihn mit einem verwalteten virtuellen Netzwerk und zusätzlichem Schutz vor Datenexfiltration konfigurieren. Wenn ein Arbeitsbereich mit einem verwalteten virtuellen Netzwerk erstellt wird, werden die Ressourcen für die Datenintegration und für Spark in dem verwalteten virtuellen Netzwerk bereitgestellt. Die dedizierten SQL-Pools des Arbeitsbereichs und die serverlosen SQL-Pools verfügen über Funktionen für mehrere Mandanten und müssen sich daher außerhalb des verwalteten virtuellen Netzwerks befinden.

Für Arbeitsbereiche mit Datenexfiltrationsschutz kommunizieren Ressourcen im verwalteten virtuellen Netzwerk immer über verwaltete private Endpunkte. Wenn der Schutz vor Datenexfiltration aktiviert ist, können Synapse SQL-Ressourcen eine Verbindung mit beliebigen autorisierten Azure Storage-Instanzen herstellen und diese über OPENROWSETS oder EXTERNAL TABLE abfragen. Der Schutz vor Datenexfiltration kontrolliert nicht den eingehenden Datenverkehr.

Der Schutz vor Datenexfiltration kontrolliert jedoch den ausgehenden Datenverkehr. Zum Beispiel werden CREATE EXTERNAL TABLE AS SELECT oder die Verwendung des ERRORFILE-Arguments im Befehl COPY INTO zur Ausgabe von Daten an das externe Speicherkonto blockiert. Daher müssen Sie einen verwalteten privaten Endpunkt für das Zielspeicherkonto erstellen, um die Blockierung des ausgehenden Datenverkehrs aufzuheben.

Hinweis

Nachdem der Arbeitsbereich erstellt wurde, können Sie die Arbeitsbereichskonfiguration für das verwaltete virtuelle Netzwerk und den Schutz vor Datenexfiltration nicht mehr ändern.

Verwalten des ausgehenden Datenverkehrs des Synapse-Arbeitsbereichs für genehmigte Ziele

Nachdem der Arbeitsbereich mit aktiviertem Schutz vor Datenexfiltration erstellt wurde, können die Besitzer der Arbeitsbereichsressource die Liste mit den genehmigten Microsoft Entra-Mandanten für den Arbeitsbereich verwalten. Benutzer mit den richtigen Berechtigungen für den Arbeitsbereich können Synapse Studio verwenden, um Anforderungen für Verbindungen von verwalteten privaten Endpunkten für Ressourcen zu erstellen, die sich auf den genehmigten Microsoft Entra-Mandanten des Arbeitsbereichs befinden. Die Erstellung von verwalteten privaten Endpunkten wird blockiert, wenn der Benutzer versucht, eine Verbindung von einem privaten Endpunkt mit einer Ressource auf einem nicht genehmigten Mandanten herzustellen.

Beispielarbeitsbereich mit aktiviertem Schutz vor Datenexfiltration

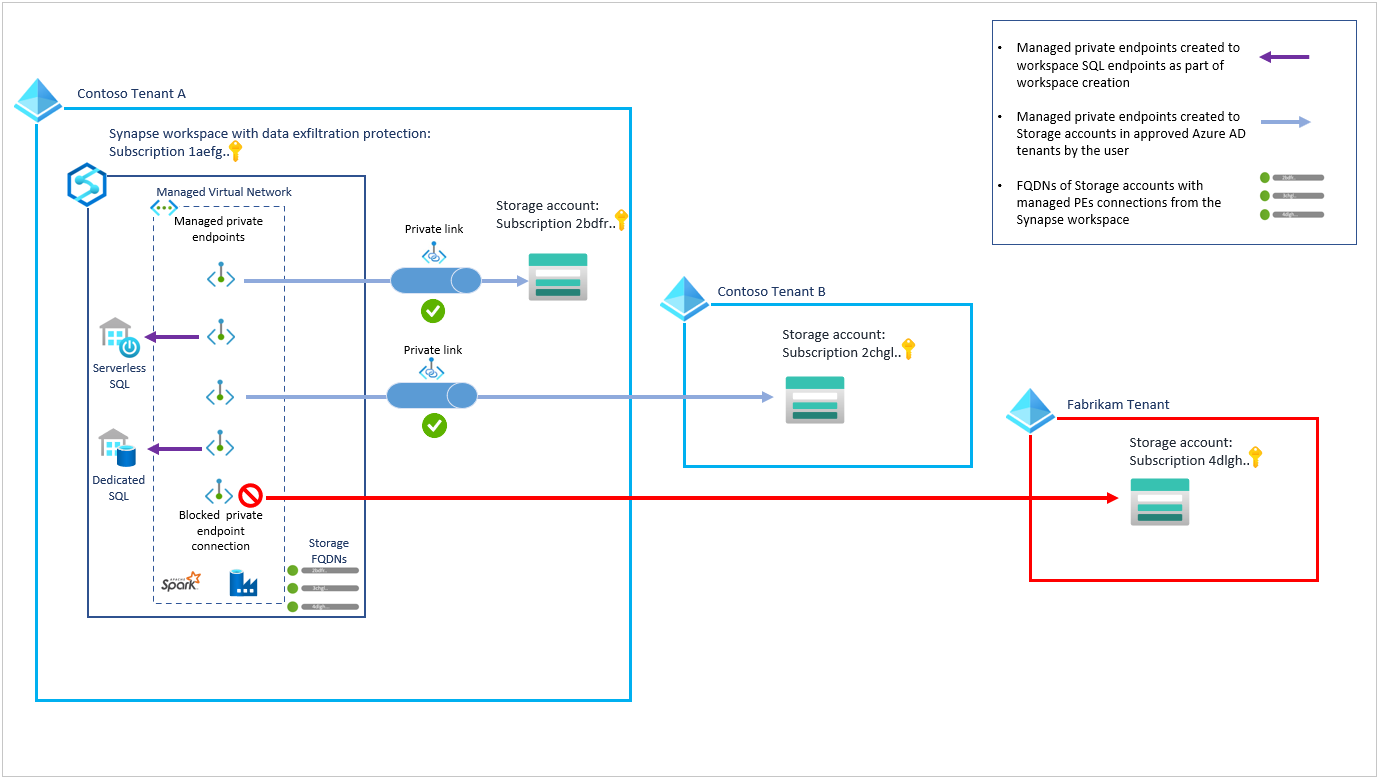

Betrachten Sie das folgende Beispiel, das den Schutz vor Datenexfiltration für Synapse-Arbeitsbereiche veranschaulicht. Ein Unternehmen namens Contoso verfügt über Azure-Ressourcen in Mandant A und Mandant B. Für diese Ressourcen müssen sichere Verbindungen hergestellt werden können. Ein Synapse-Arbeitsbereich wurde auf Mandant A erstellt, und Mandant B wurde als genehmigter Microsoft Entra-Mandant hinzugefügt.

Im folgenden Diagramm sind Verbindungen für private Endpunkte mit Azure Storage-Konten auf den Mandanten A und B dargestellt, die von den Speicherkontobesitzern genehmigt werden. Darüber hinaus ist im Diagramm auch die Blockierung der Erstellung eines privaten Endpunkts dargestellt. Die Erstellung dieses privaten Endpunkts wurde blockiert, da er auf ein Azure Storage-Konto auf dem Fabrikam-Microsoft Entra-Mandanten abzielte, bei dem es sich nicht um einen genehmigten Microsoft Entra-Mandanten für den Arbeitsbereich von Contoso handelt.

Wichtig

Ressourcen auf anderen Mandanten als dem Mandanten des Arbeitsbereichs dürfen nicht über Firewallregeln verfügen, die die Verbindung zu den SQL-Pools blockieren. Ressourcen im verwalteten virtuellen Netzwerk des Arbeitsbereichs, z. B. Spark-Cluster, können über verwaltete private Links eine Verbindung mit über Firewall geschützten Ressourcen herstellen.