Erteilen von Berechtigungen für die verwaltete Identität eines Arbeitsbereichs (Vorschau)

In diesem Artikel erfahren Sie, wie Sie der verwalteten Identität in einem Azure Synapse-Arbeitsbereich Berechtigungen gewähren. Berechtigungen ermöglichen wiederum den Zugriff auf dedizierte SQL-Pools im Arbeitsbereich und im ADLS Gen2-Speicherkonto über das Azure-Portal.

Hinweis

Diese verwaltete Identität für den Arbeitsbereich wird im Rest dieses Dokuments als „verwaltete Identität“ bezeichnet.

Gewähren von Berechtigungen für die verwaltete Identität für das ADLS Gen2-Speicherkonto

Ein ADLS Gen2-Speicherkonto ist erforderlich, um einen Azure Synapse-Arbeitsbereich zu erstellen. Um Spark-Pools erfolgreich im Azure Synapse-Arbeitsbereich zu starten, benötigt die verwaltete Azure Synapse-Identität für dieses Speicherkonto die Rolle Mitwirkender an Storage-Blobdaten. Die Pipelineorchestrierung in Azure Synapse profitiert ebenfalls von dieser Rolle.

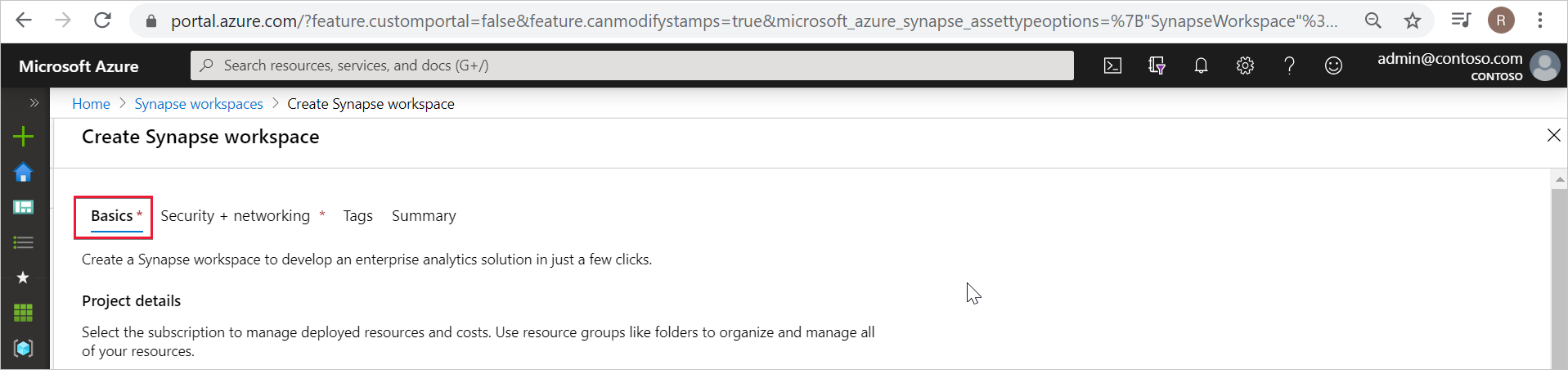

Gewähren von Berechtigungen für die verwaltete Identität während der Erstellung eines Arbeitsbereichs

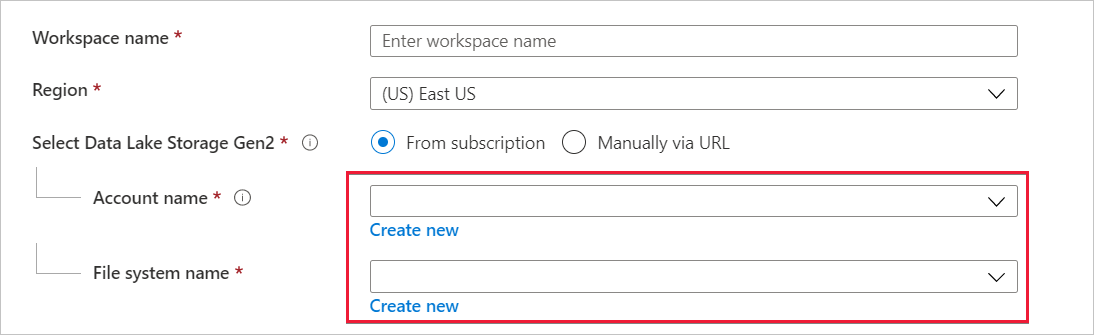

Azure Synapse versucht, der verwalteten Identität die Rolle „Mitwirkender an Storage-Blobdaten“ zu gewähren, nachdem Sie den Azure Synapse-Arbeitsbereich über das Azure-Portal erstellt haben. Stellen Sie auf der Registerkarte Grundlagen die ADLS Gen2-Speicherkontodetails bereit.

Wählen Sie unter Kontoname und File system name (Dateisystemname) das ADLS Gen2-Speicherkonto bzw. -Dateisystem aus.

Wenn der Ersteller des Arbeitsbereichs auch Besitzer des ADLS Gen2-Speicherkontos ist, weist Azure Synapse der verwalteten Identität die Rolle Mitwirkender an Storage-Blobdaten zu. Unterhalb der von Ihnen eingegebenen Speicherkontodetails wird die folgende Meldung angezeigt.

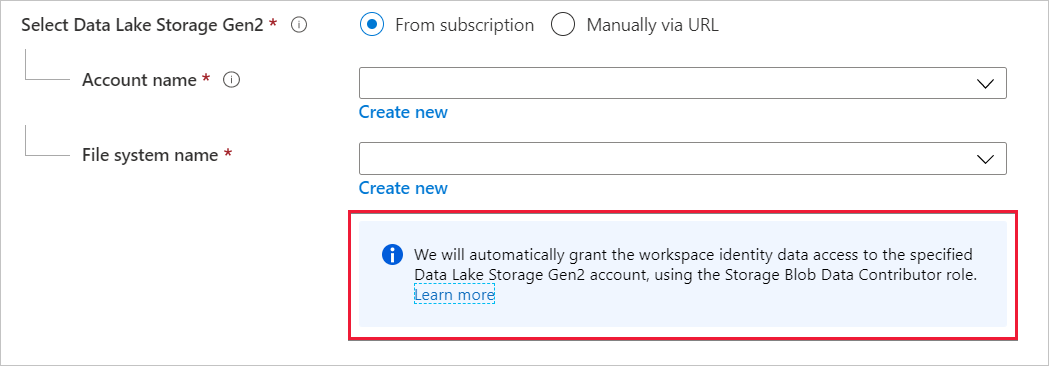

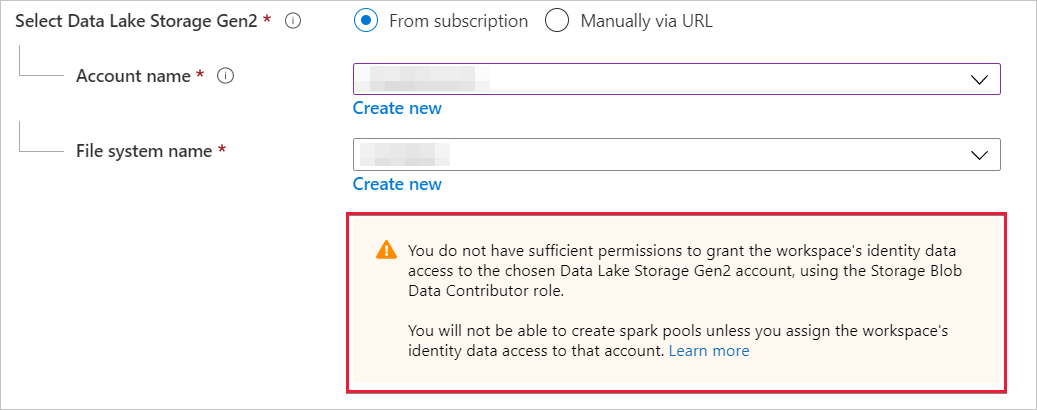

Wenn der Ersteller des Arbeitsbereichs nicht der Besitzer des ADLS Gen2-Speicherkontos ist, weist Azure Synapse der verwalteten Identität nicht die Rolle Mitwirkender an Storage-Blobdaten zu. Die Meldung, die unter den Speicherkontodetails angezeigt wird, informiert den Ersteller des Arbeitsbereichs, dass er keine ausreichenden Berechtigungen besitzt, um der verwalteten Identität die Rolle Mitwirkender an Storage-Blobdaten zu gewähren.

Wie die Meldung besagt, können Sie Spark-Pools nur erstellen, wenn der verwalteten Identität Mitwirkender an Storage-Blobdaten zugewiesen wurde.

Gewähren von Berechtigungen für die verwaltete Identität nach der Erstellung eines Arbeitsbereichs

Wenn Sie bei der Erstellung eines Arbeitsbereichs der verwalteten Identität nicht die Rolle Mitwirkender an Storage-Blobdaten zuweisen, weist der Besitzer des ADLS Gen2-Speicherkontos der Identität diese Rolle manuell zu. Die folgenden Schritten helfen Ihnen bei der manuellen Zuweisung.

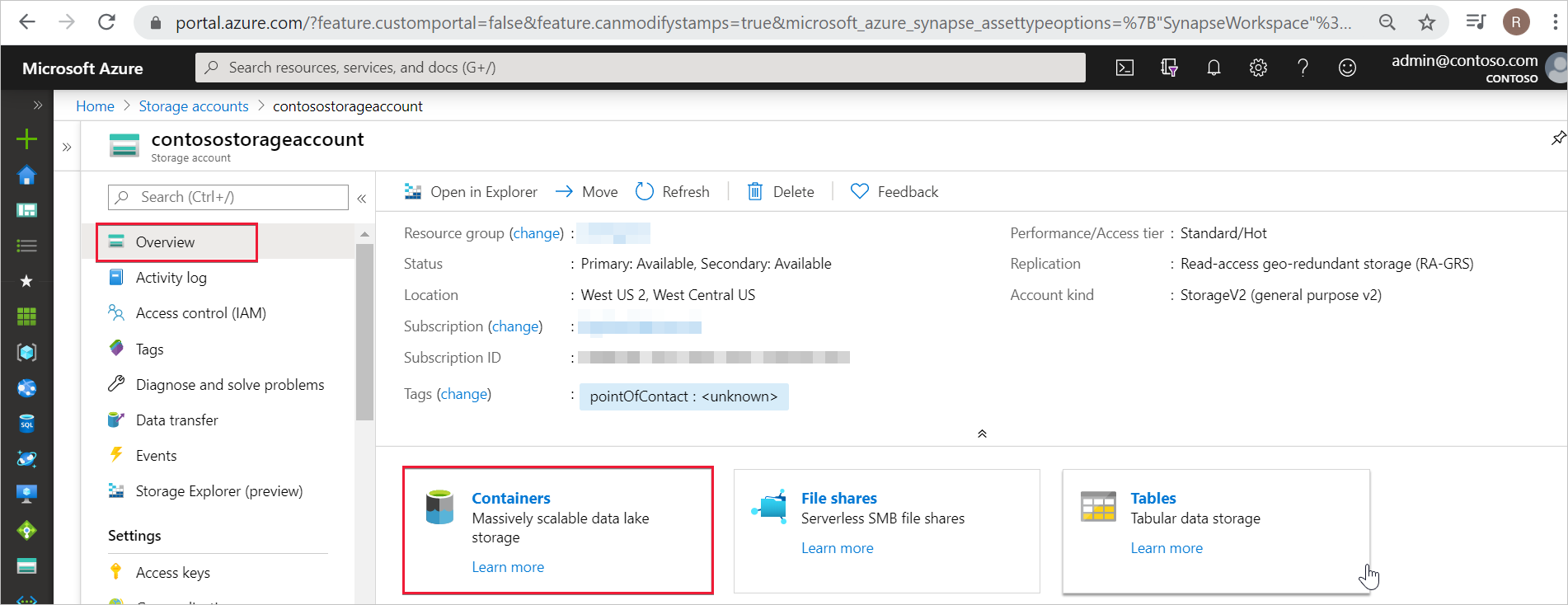

Schritt 1: Navigieren zum ADLS Gen2-Speicherkonto im Azure-Portal

Öffnen Sie im Azure-Portal das ADLS Gen2-Speicherkonto, und klicken Sie im linken Navigationsbereich auf Übersicht. Sie müssen die Rolle Mitwirkender an Storage-Blobdaten nur auf Container- oder Dateisystemebene zuweisen. Wählen Sie Containeraus.

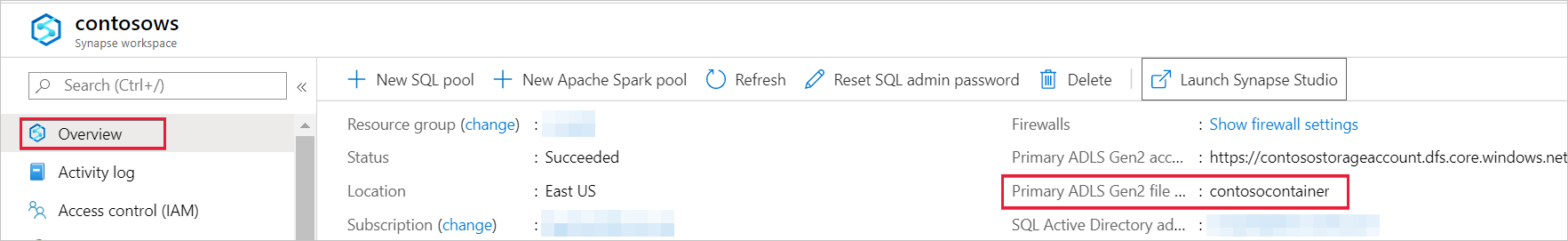

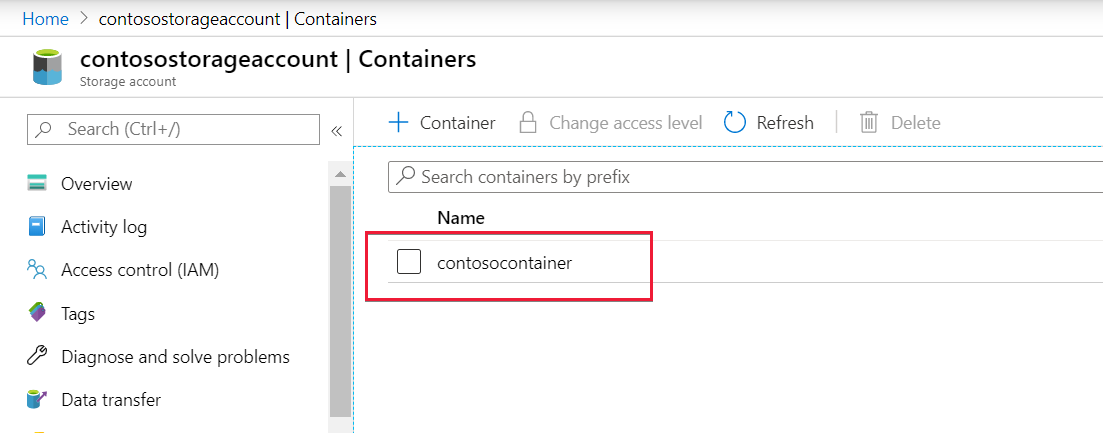

Schritt 2: Auswählen des Containers

Die verwaltete Identität sollte über Datenzugriff auf den Container (das Dateisystem) verfügen, der (das) beim Erstellen des Arbeitsbereichs bereitgestellt wurde. Sie finden diesen Container oder das Dateisystem in Azure-Portal. Öffnen Sie den Azure Synapse-Arbeitsbereich im Azure-Portal, und wählen Sie im linken Navigationsbereich die Registerkarte Übersicht aus.

Wählen Sie denselben Container oder dasselbe Dateisystem aus, um der verwalteten Identität die Rolle Mitwirkender an Storage-Blobdaten zu gewähren.

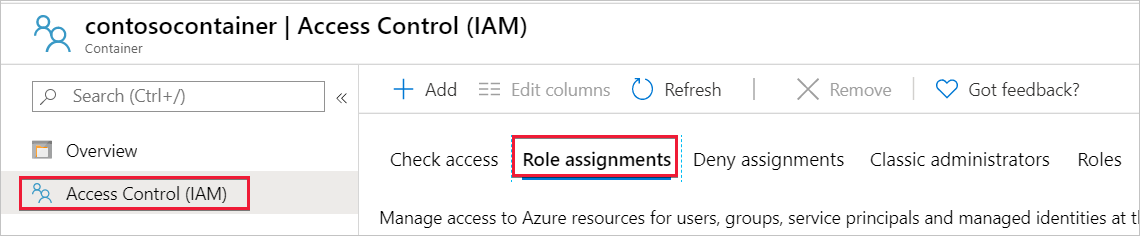

Schritt 3: Öffnen der Zugriffssteuerung und Hinzufügen der Rollenzuweisung

Wählen Sie die Option Zugriffssteuerung (IAM) aus.

Wählen Sie Hinzufügen>Rollenzuweisung hinzufügen aus, um den Bereich „Rollenzuweisung hinzufügen“ zu öffnen.

Weisen Sie die folgende Rolle zu. Ausführliche Informationen finden Sie unter Zuweisen von Azure-Rollen über das Azure-Portal.

Einstellung Wert Role Mitwirkender an Storage-Blobdaten Zugriff zuweisen zu MANAGEDIDENTITY Member Name der verwalteten Identität Hinweis

Der Name der verwalteten Identität ist auch der Name des Arbeitsbereichs.

Klicken Sie auf Speichern, um die Rollenzuweisung hinzuzufügen.

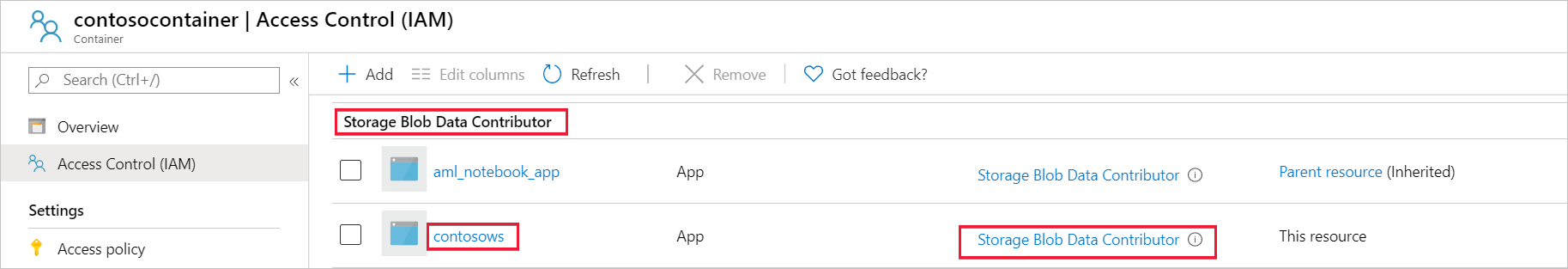

Schritt 4: Überprüfen, ob die Rolle „Mitwirkender an Storage-Blobdaten“ der verwalteten Identität für das Speicherkonto zugewiesen ist

Wählen Sie Zugriffssteuerung (IAM) und anschließend Rollenzuweisungen aus.

Ihre verwaltete Identität sollte im Abschnitt Mitwirkender an Storage-Blobdaten mit der zugewiesenen Rolle Mitwirkender an Storage-Blobdaten angezeigt werden.

Alternative zur Rolle „Mitwirkender an Storage-Blobdaten“

Anstatt sich selbst die Rolle „Mitwirkender an Storage-Blobdaten“ zu gewähren, können Sie auch für eine Teilmenge der Dateien präzisere Berechtigungen erteilen.

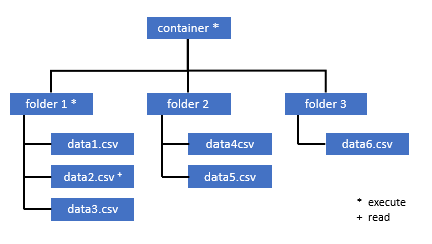

Alle Benutzer, die Zugriff auf einige Daten in diesem Container benötigen, müssen auch über die EXECUTE-Berechtigung für alle übergeordneten Ordner bis hinauf zum Stammordner (Container) verfügen.

Hier erfahren Sie mehr zum Festlegen von ACLs in Azure Data Lake Storage Gen2.

Hinweis

Die Ausführungsberechtigung auf der Containerebene muss innerhalb von Data Lake Gen2 festgelegt werden. Die Berechtigungen für den Ordner können in Azure Synapse festgelegt werden.

Wenn Sie in diesem Beispiel „data2.csv“ abfragen möchten, sind die folgenden Berechtigungen erforderlich:

- Ausführungsberechtigung für Container

- Ausführungsberechtigung für „folder1“

- Leseberechtigung für „data2.csv“

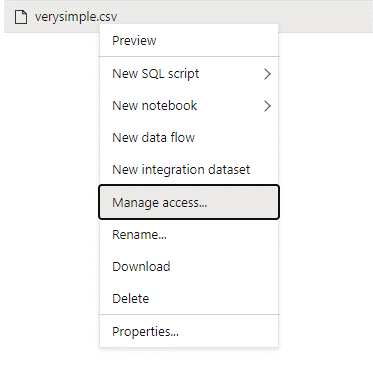

Melden Sie sich bei Azure Synapse mit einem Admin-Benutzer an, der volle Berechtigungen für die Daten hat, auf die Sie zugreifen möchten.

Klicken Sie im Datenbereich mit der rechten Maustaste auf die Datei, und wählen Sie Zugriff verwalten aus.

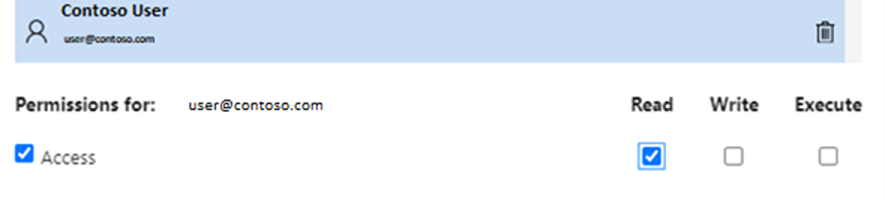

Wählen Sie mindestens die Berechtigung Lesen aus. Geben Sie den UPN oder die Objekt-ID des Benutzers ein, z. B. user@contoso.com. Wählen Sie Hinzufügen.

Erteilen Sie diesem Benutzer die Leseberechtigung.

Hinweis

Bei Gastbenutzern muss dieser Schritt direkt mit Azure Data Lake erfolgen, da er nicht direkt über Azure Synapse möglich ist.

Nächste Schritte

Weitere Informationen zur Verwalteten Identität des Arbeitsbereichs.