Migrieren einer Anwendung zur Verwendung von kennwortlosen Verbindungen mit Azure Queue Storage

Anwendungsanforderungen an Azure Service müssen mithilfe von Konfigurationen wie Kontozugriffsschlüsseln oder kennwortlosen Verbindungen authentifiziert werden. Sie sollten jedoch kennwortlose Verbindungen in Ihren Anwendungen priorisieren, wenn möglich. Traditionelle Authentifizierungsmethoden, die Kennwörter oder geheime Schlüsseln verwenden, sind mit Sicherheitsrisiken und Komplikationen verbunden. Besuchen Sie den Hub für kennwortlose Verbindungen für Azure-Dienste, um mehr über die Vorteile der Umstellung auf kennwortlose Verbindungen zu erfahren.

In der folgenden Anleitung wird erklärt, wie eine bestehende Anwendung zur Verbindung migriert werden kann, um kennwortlose Verbindungen zu verwenden. Diese Migrationsschritte sind unabhängig davon, ob Sie Zugriffsschlüssel, Verbindungszeichenfolgen oder einen anderen geheimnisbasierten Ansatz verwenden.

Konfigurieren Ihrer lokalen Entwicklungsumgebung

Kennwortlose Verbindungen können so konfiguriert werden, dass sie sowohl für lokale als auch für in Azure gehostete Umgebungen funktionieren. In diesem Abschnitt wenden Sie Konfigurationen an, damit sich einzelne Benutzer bei Azure Queue Storage für die lokale Entwicklung authentifizieren können.

Zuweisen von Benutzerrollen

Stellen Sie bei der lokalen Entwicklung sicher, dass das Benutzerkonto für den Zugriff auf Queue Storage über die erforderlichen Berechtigungen verfügt. Sie benötigen die Berechtigung Mitwirkender an Storage-Warteschlangendaten zum Lesen und Schreiben von Warteschlangendaten. Um sich selbst diese Rolle zuweisen zu können, benötigen Sie die Rolle Benutzerzugriffsadministrator oder eine andere Rolle, die die Aktion Microsoft.Authorization/roleAssignments/write enthält. Sie können einem Benutzer Azure RBAC-Rollen über das Azure-Portal, die Azure CLI oder mit Azure PowerShell zuweisen. Weitere Informationen zu den verfügbaren Bereichen für Rollenzuweisungen finden Sie auf der Seite Grundlegendes zum Bereich von Azure RBAC.

Im folgenden Beispiel wird Ihrem Benutzerkonto die Rolle Mitwirkender an Storage-Warteschlangendaten zugewiesen. Diese Rolle gewährt Lese- und Schreibzugriff auf Warteschlangendaten in Ihrem Speicherkonto.

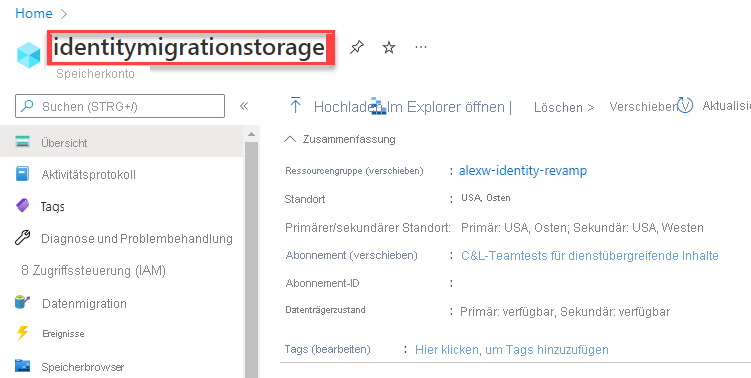

Suchen Sie im Azure-Portal Ihr Speicherkonto mithilfe der Hauptsuchleiste oder der linken Navigationsleiste.

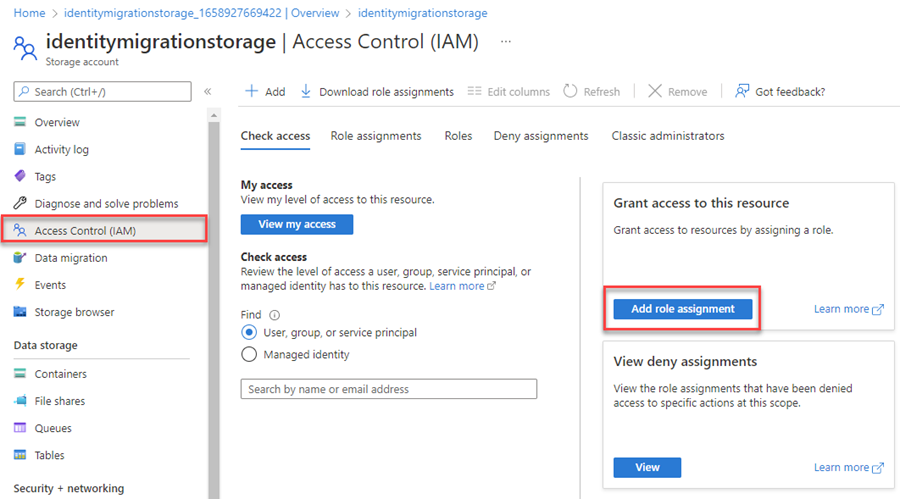

Wählen Sie auf der Übersichtsseite des Speicherkontos im linken Menü die Option Zugriffssteuerung (IAM) aus.

Wählen Sie auf der Seite Zugriffssteuerung (IAM) die Registerkarte Rollenzuweisungen aus.

Wählen Sie im oberen Menü + Hinzufügen und aus dem dann angezeigten Dropdownmenü die Option Rollenzuweisung hinzufügen aus.

Über das Suchfeld können Sie die Ergebnisse für die gewünschte Rolle filtern. Suchen Sie in diesem Beispiel nach Mitwirkender an Storage-Warteschlangendaten, und wählen Sie das entsprechende Ergebnis und dann Weiter aus.

Wählen Sie unter Zugriff zuweisen zu die Option Benutzer, Gruppe oder Dienstprinzipal und dann die Option + Mitglieder auswählen aus.

Suchen Sie im Dialogfeld nach Ihrem Microsoft Entra-Benutzernamen (normalerweise Ihre E-Mail-Adresse benutzer@domäne), und wählen Sie unten im Dialogfeld Auswählen aus.

Wählen Sie Überprüfen und zuweisen aus, um zur letzten Seite zu gelangen, und wählen Sie erneut Überprüfen und zuweisen aus, um den Vorgang abzuschließen.

Wichtig

In den meisten Fällen dauert es eine oder zwei Minute(n), bis die Rollenzuweisung in Azure weitergegeben wird. In seltenen Fällen kann es aber bis zu acht Minuten dauern. Wenn bei der ersten Ausführung Ihres Codes Authentifizierungsfehler auftreten, warten Sie einige Momente, und versuchen Sie es dann erneut.

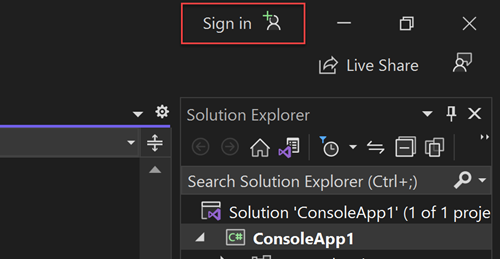

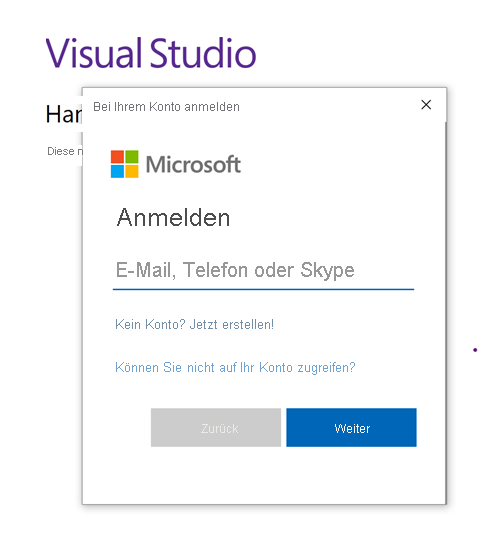

Lokale Anmeldung bei Azure

Stellen Sie für die lokale Entwicklung sicher, dass Sie mit demselben Microsoft Entra-Konto authentifiziert sind, dem Sie die Rolle zugewiesen haben. Sie können sich über gängige Entwicklungstools wie die Azure-Befehlszeilenschnittstelle (CLI) oder Azure PowerShell authentifizieren. Die Entwicklungstools, mit denen Sie sich authentifizieren können, variieren je nach Sprache.

Melden Sie sich mit dem folgenden Befehl über die Azure-Befehlszeilenschnittstelle bei Azure an:

az login

Aktualisieren des Anwendungscodes zur Verwendung kennwortloser Verbindungen

Die Azure Identity-Clientbibliothek stellt für jedes der folgenden Ökosysteme eine DefaultAzureCredential-Klasse bereit, die die kennwortlose Authentifizierung für Azure verarbeitet:

DefaultAzureCredential unterstützt mehrere Authentifizierungsmethoden. Die zu verwendende Methode wird zur Laufzeit bestimmt. Bei diesem Ansatz kann Ihre App unterschiedliche Authentifizierungsmethoden in verschiedenen Umgebungen (lokal gegenüber Produktion) verwenden, ohne umgebungsspezifischen Code zu implementieren. In den vorstehenden Links finden Sie die Reihenfolge und die Speicherorte, unter denen DefaultAzureCredential nach Anmeldeinformationen sucht.

Um in einer .NET-Anwendung

DefaultAzureCredentialzu verwenden, installieren Sie dasAzure.Identity-Paket:dotnet add package Azure.IdentityFügen Sie am Anfang der Datei den folgenden Code hinzu:

using Azure.Identity;Identifizieren Sie die Stellen in Ihrem Code, an denen ein

QueueClient-Objekt erstellt wird, um eine Verbindung mit Azure Queue Storage herzustellen. Aktualisieren Sie Ihren Code wie im folgenden Beispiel gezeigt:DefaultAzureCredential credential = new(); QueueClient queueClient = new( new Uri($"https://{storageAccountName}.queue.core.windows.net/{queueName}"), new DefaultAzureCredential());

Achten Sie darauf, den Namen des Speicherkontos im URI Ihres

QueueClient-Objekts zu aktualisieren. Den Namen des Speicherkontos finden Sie auf der Übersichtsseite des Azure-Portals.

Lokales Ausführen der App

Führen Sie die Anwendung lokal aus, nachdem Sie diese Codeänderungen vorgenommen haben. Die neue Konfiguration sollte Ihre lokalen Anmeldeinformationen abrufen, z. B. mit der Azure CLI, mit Visual Studio oder IntelliJ. Die Rollen, die Sie Ihrem Benutzer in Azure zugewiesen haben, ermöglichen es Ihrer App, eine lokale Verbindung mit dem Azure-Dienst herzustellen.

Konfigurieren der Azure-Hostingumgebung

Sobald Ihre Anwendung für die Verwendung kennwortloser Verbindungen konfiguriert ist und lokal ausgeführt wird, kann sich derselbe Code nach der Bereitstellung in Azure bei Azure-Diensten authentifizieren. In den folgenden Abschnitten wird erläutert, wie Sie eine bereitgestellte Anwendung so konfigurieren, dass sie mithilfe einer verwalteten Identität eine Verbindung mit Azure Queue Storage herstellt. Verwaltete Identitäten bieten eine automatisch verwaltete Identität in Microsoft Entra ID, die Anwendungen verwenden können, wenn sie sich mit Ressourcen verbinden, die die Microsoft Entra-Authentifizierung unterstützen. Weitere Informationen zu verwalteten Identitäten:

- Kennwortlose Verbindungen für Azure-Dienste

- Empfehlungen zu bewährten Methoden für verwaltete Identitäten

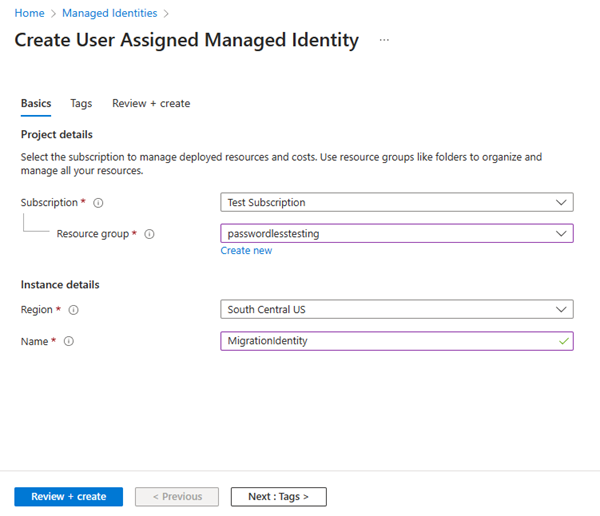

Erstellen Sie die verwaltete Identität

Sie können eine benutzerseitig zugewiesene verwaltete Identität über das Azure-Portal oder mithilfe der Azure CLI erstellen. Ihre Anwendung verwendet die Identität zur Identifizierung bei anderen Diensten.

- Suchen Sie oben im Azure-Portal nach Verwaltete Identitäten. Wählen Sie das Ergebnis Verwaltete Identitäten aus.

- Wählen Sie oben auf der Übersichtsseite Verwaltete Identitäten die Option + Erstellen aus.

- Geben Sie auf der Registerkarte Grundlagen die folgenden Werte ein:

- Abonnement: Wählen Sie Ihr gewünschtes Abonnement aus.

- Ressourcengruppe: Wählen Sie Ihre gewünschte Ressourcengruppe aus.

- Region: Wählen Sie eine Region in Ihrer Nähe aus.

- Name: Geben Sie einen erkennbaren Namen für Ihre Identität ein, z. B. MigrationIdentity.

- Wählen Sie am unteren Rand der Seite die Option Bewerten + erstellen aus.

- Wenn die Überprüfungen abgeschlossen sind, wählen Sie Erstellen aus. Azure erstellt eine neue benutzerseitig zugewiesene Identität.

Nachdem die Ressource erstellt wurde, wählen Sie Zu Ressource wechseln aus, um die Details der verwalteten Identität anzuzeigen.

Zuordnen der verwalteten Identität zu Ihrer Web-App

Sie müssen Ihre Web-App so konfigurieren, dass sie die von Ihnen erstellte verwaltete Identität verwendet. Weisen Sie die Identität Ihrer App entweder über das Azure-Portal oder mithilfe der Azure CLI zu.

Führen Sie im Azure-Portal die folgenden Schritte aus, um Ihrer App eine Identität zuzuordnen. Dieselben Schritte gelten für die folgenden Azure-Dienste:

- Azure Spring Apps

- Azure Container Apps

- Virtuelle Azure-Computer

- Azure Kubernetes Service

Navigieren Sie zur Übersichtsseite Ihrer Web-App.

Wählen Sie im linken Navigationsbereich Identität aus.

Wechseln Sie auf der Seite Identität zur Registerkarte Benutzerseitig zugewiesen.

Wählen Sie + Hinzufügen aus, um das Flyout Benutzerseitig zugewiesene verwaltete Identität hinzufügen zu öffnen.

Wählen Sie das Abonnement aus, das Sie vorher zum Erstellen der Identität verwendet haben.

Suchen Sie anhand des Namens nach der MigrationIdentity, und wählen Sie sie aus den Suchergebnissen aus.

Wählen Sie Hinzufügen aus, um die Identität Ihrer App zuzuordnen.

Zuweisen einer Rolle zur verwalteten Identität

Im nächsten Schritt müssen Sie der verwalteten Identität Berechtigungen erteilen, die Sie für den Zugriff auf Ihr Speicherkonto erstellt haben. Erteilen Sie Berechtigungen, indem Sie der verwalteten Identität eine Rolle mit denselben Schritten zuweisen wie bei Ihrem lokalen Entwicklungsbenutzer.

Navigieren Sie zur Übersichtsseite Ihres Speicherkontos, und wählen Sie Zugriffssteuerung (IAM) auf der linken Navigationsleiste aus.

Wählen Sie die Option Rollenzuweisung hinzufügen aus.

Suchen Sie im Suchfeld Rolle nach Mitwirkender an Storage-Warteschlangendaten. Dies ist eine allgemeine Rolle, die zum Verwalten von Datenvorgängen für Warteschlangen verwendet wird. Sie können jede Rolle zuweisen, die für Ihren Anwendungsfall geeignet ist. Wählen Sie Mitwirkender an Storage-Warteschlangendaten aus der Liste und dann Weiter aus.

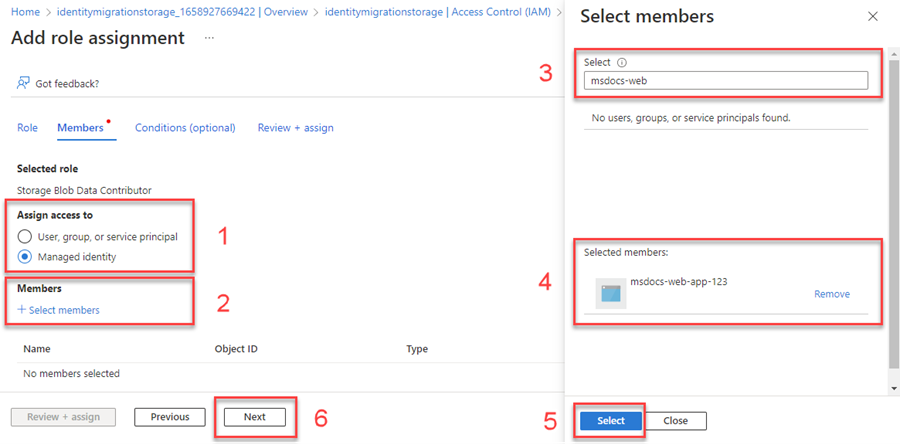

Wählen Sie auf dem Bildschirm Rollenzuweisung hinzufügen für die Option Zugriff zuweisen zu die Option Verwaltete Identität aus. Wählen Sie dann + Mitglieder auswählen aus.

Suchen Sie im Flyout anhand des Namens nach der erstellten verwalteten Identität, und wählen Sie sie aus den Ergebnissen aus. Wählen Sie Auswählen aus, um das Flyoutmenü zu schließen.

Wählen Sie mehrmals Weiter aus, bis Sie Überprüfen und zuweisen auswählen können, um die Rollenzuweisung abzuschließen.

Aktualisieren des Anwendungscodes

Sie müssen Ihren Anwendungscode so konfigurieren, dass er nach der von Ihnen erstellten verwalteten Identität sucht, wenn er in Azure bereitgestellt wird. In einigen Szenarien verhindert das explizite Festlegen der verwalteten Identität für die App außerdem, dass andere Umgebungsidentitäten versehentlich erkannt und automatisch verwendet werden.

Kopieren Sie auf der Übersichtsseite der verwalteten Identität den Wert der Client-ID in Ihre Zwischenablage.

Wenden Sie die folgenden sprachspezifischen Änderungen an:

Erstellen Sie ein

DefaultAzureCredentialOptions-Objekt, und übergeben Sie es anDefaultAzureCredential. Legen Sie die Eigenschaft ManagedIdentityClientId auf die Client-ID fest.DefaultAzureCredential credential = new( new DefaultAzureCredentialOptions { ManagedIdentityClientId = managedIdentityClientId });Nachdem Sie diese Änderung vorgenommen haben, stellen Sie Ihren Code in Azure erneut bereit, damit die Konfigurationsupdates angewendet werden.

Testen der App

Nachdem Sie den aktualisierten Code bereitgestellt haben, navigieren Sie im Browser zu Ihrer gehosteten Anwendung. Ihre App sollte die Verbindung mit dem Speicherkonto erfolgreich herstellen können. Denken Sie daran, dass es einige Minuten dauern kann, bis die Rollenzuweisungen in der Azure-Umgebung weitergegeben werden. Ihre Anwendung ist jetzt so konfiguriert, dass sie lokal und in einer Produktionsumgebung ausgeführt werden kann, ohne dass die Entwickler Geheimnisse in der Anwendung selbst verwalten müssen.

Nächste Schritte

In diesem Tutorial haben Sie gelernt, wie Sie eine Anwendung zu kennwortlosen Verbindungen migrieren.

Sie können die folgenden Ressourcen lesen, um die in diesem Artikel erläuterten Konzepte ausführlicher zu erkunden:

- Autorisieren des Zugriffs auf Blobs mithilfe von Microsoft Entra ID

- Weitere Informationen zu .NET finden Sie unter Get started with .NET in 10 minutes (Einstieg in .NET in 10 Minuten).