Überwachen und Nachverfolgen von Benutzerüberwachungsaktivitäten in SAP-Systemen

In diesem Artikel wird die Arbeitsmappe SAP – Sicherheitsüberwachungsprotokoll und Initial Access beschrieben, die für die Überwachung und Nachverfolgung von Benutzerüberwachungsaktivitäten in Ihren SAP-Systemen verwendet wird. Verwenden Sie die Arbeitsmappe, um eine Vogelperspektive der Benutzerüberwachungsaktivitäten zu erhalten, Ihre SAP-Systeme besser zu schützen und einen schnellen Einblick in verdächtige Aktionen zu erhalten. Führen Sie bei Bedarf einen Drilldown zu verdächtigen Ereignissen durch.

Verwenden Sie die Arbeitsmappe entweder für die fortlaufende Überwachung Ihrer SAP-Systeme oder um die Systeme nach einem Sicherheitsvorfall oder einer anderen verdächtigen Aktivität zu überprüfen.

Zum Beispiel:

Die Inhalte in diesem Artikel sind insbesondere für Ihr Sicherheitsteam vorgesehen.

Voraussetzungen

Damit Sie mit der Verwendung der SAP-Arbeitsmappe für Sicherheitsüberwachungsprotokolle und Erstzugriff beginnen können, ist Folgendes erforderlich:

Eine Microsoft Sentinel-Lösung für SAP muss installiert und ein Datenconnector muss konfiguriert sein. Weitere Informationen finden Sie unter Bereitstellen einer Microsoft Sentinel-Lösung für SAP-Anwendungen.

Das SAP - Sicherheitsüberwachungsprotokoll und die Arbeitsmappe "Initial Access ", die in Ihrem Log Analytics-Arbeitsbereich installiert ist, der für Microsoft Sentinel aktiviert ist. Weitere Informationen finden Sie unter Visualisieren und Überwachen Ihrer Daten mithilfe von Arbeitsmappen in Microsoft Sentinel.

Wichtig

Das SAP - Sicherheitsüberwachungsprotokoll und die Arbeitsmappe "Initial Access " werden vom Arbeitsbereich gehostet, in dem die Microsoft Sentinel-Lösung für SAP-Anwendungen installiert wurde. Standardmäßig wird davon ausgegangen, dass sich sowohl die SAP- als auch die SOC-Daten in dem Arbeitsbereich befinden, in dem sich die Arbeitsmappe befindet.

Wenn sich die SOC-Daten in einem anderen Arbeitsbereich als dem Arbeitsbereich mit der Arbeitsmappe befinden, müssen Sie das Abonnement für diesen Arbeitsbereich einbeziehen. Wählen Sie hierzu den SOC-Arbeitsbereich aus Azure-Überwachung und Aktivitätsarbeitsbereich aus.

Mindestens ein Vorfall in Ihrem Microsoft Sentinel-Arbeitsbereich mit mindestens einem Eintrag in der

SecurityIncidentTabelle. Dies muss kein SAP-Vorfall sein, und Sie können mithilfe einer grundlegenden Analyseregel einen Demovorfall generieren, wenn Sie nicht über einen anderen verfügen.Wenn sich Ihre Microsoft Entra-Daten in einem anderen Log Analytics-Arbeitsbereich befinden, stellen Sie sicher, dass Sie die relevanten Abonnements und Arbeitsbereiche oben in der Arbeitsmappe unter Azure-Überwachung und -Aktivitäten auswählen.

Es wird empfohlen, die Überwachung für alle Nachrichten vom Überwachungsprotokoll statt nur für bestimmte Protokolle zu konfigurieren. Die Kostenunterschiede bei der Erfassung sind im Allgemeinen minimal, die Daten sind aber nützlich für Microsoft Sentinel-Erkennungen und der Untersuchung und dem Hunting nach einer Kompromittierung. Weitere Informationen finden Sie unter Konfigurieren der SAP-Überwachung.

Unterstützte Filter

Das SAP - Sicherheitsüberwachungsprotokoll und die Arbeitsmappe "Initial Access " unterstützen die folgenden Filter, die Ihnen helfen, sich auf die benötigten Daten zu konzentrieren:

- Zeitbereich: Von vier Stunden bis zu 90 Tagen.

- Systemrollen. Beispiel für SAP-Systemrollen: Entwicklung.

- Systemnutzung. Beispiel: SAP GTS.

- SAP-Systeme. Sie können alle Systeme, ein bestimmtes System oder mehrere Systeme auswählen.

Wenn Sie Systeme auswählen, die in der SAP-Systemüberwachungsliste nicht konfiguriert sind, wird in der Arbeitsmappe ein Fehler angezeigt, wobei die Systeme mit Problemen angegeben werden. In diesem Fall konfigurieren Sie die Watchlist, um diese Systeme ordnungsgemäß einzubeziehen.

Anmeldeanalyseberichtsdaten

Auf der Registerkarte "Anmeldeanalysebericht " im SAP - Sicherheitsüberwachungsprotokoll und in der Arbeitsmappe "Initial Access " werden Daten zu Anmeldefehlern angezeigt, z. B. anomaliende Daten, Microsoft Entra-Daten und vieles mehr.

Die Daten basieren auf der Watchlist der SAP-Systeme.

Die Registerkarte "Anmeldeanalysebericht " enthält die folgenden Bereiche:

Anmeldeanalyse

Der Anmeldeanalysebereich zeigt die Benutzeranmeldungen an. Zum Beispiel:

In der folgenden Tabelle werden die einzelnen Metriken im Anmeldeanalysebereich beschrieben:

| Bereich | Beschreibung |

|---|---|

| Eindeutige Benutzeranmeldungen für jedes System | Zeigt die Anzahl eindeutiger Anmeldungen für jedes SAP-System und ein Diagramm mit den Anmeldetrends über die ausgewählte Zeit für jedes System an. Beispiel: Das System „012“ hat in den letzten 14 Tagen 1,4 K an eindeutigen Anmeldeversuchen, und für diese 14 Tage zeigt das Diagramm einen relativ steigenden Anmeldetrend. |

| Trend zu Anmeldetypen | Zeigt einen Trend der Anzahl von Anmeldungen je nach Typ an, z. B. Anmeldung über das Dialogfeld. Zeigen Sie mit der Maus auf das Diagramm, um die Anzahl der Anmeldungen für unterschiedliche Datumsangaben anzuzeigen. |

| Anmeldefehler vs. Erfolg nach eindeutigen Benutzern – Trend | Zeigt den Trend erfolgreicher und fehlgeschlagener Anmeldungen im ausgewählten Zeitraum an. Zeigen Sie mit der Maus auf das Diagramm, um die Anzahl der erfolgreichen und fehlgeschlagenen Anmeldungen für verschiedene Datumsangaben anzuzeigen. |

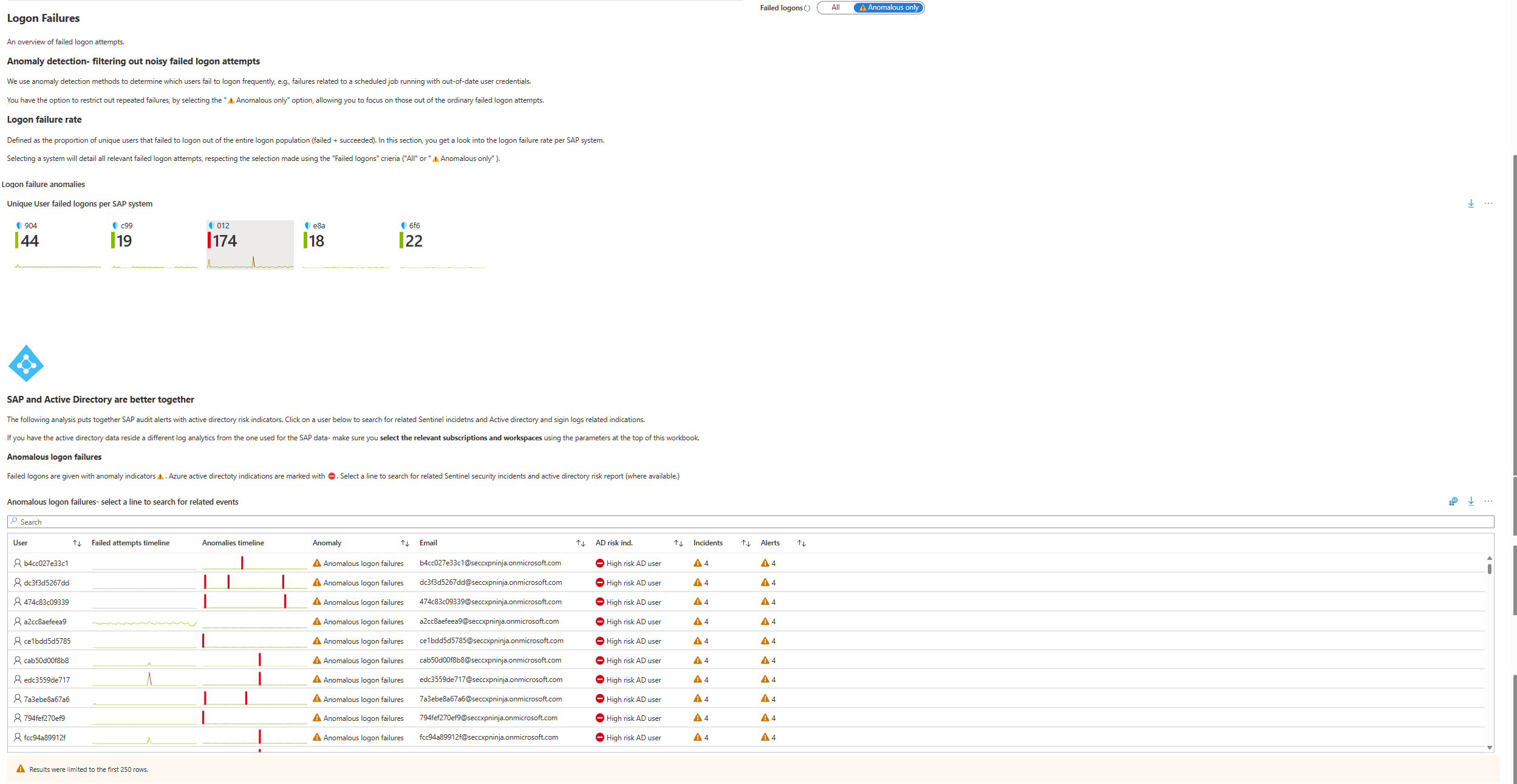

Anmeldefehler – Anomalieerkennung

In den Bereichen unter Anomalieerkennung – Herausfiltern von störenden fehlgeschlagenen Anmeldeversuchen werden Anmeldefehlerdaten für SAP-Systeme und -Benutzer angezeigt. Wenn Sie nur Daten anzeigen möchten, die von "Anomalous" gekennzeichnet sind, wählen Sie "Anomalous" nur neben " Fehlgeschlagene Anmeldungen " auf der rechten Seite aus.

Weitere Informationen finden Sie unter Überwachen des SAP-Überwachungsprotokolls.

Zum Beispiel:

In der folgenden Tabelle werden die einzelnen Metriken im Anomalieerkennungsbereich beschrieben:

| Bereich | Beschreibung |

|---|---|

| Anmeldefehlerrate>Anomalien bei Anmeldefehlern>Fehlerhafte Anmeldungen des eindeutigen Benutzers nach SAP-System | Zeigt die Anzahl der eindeutigen fehlerhaften Anmeldungen für jedes SAP-System an. |

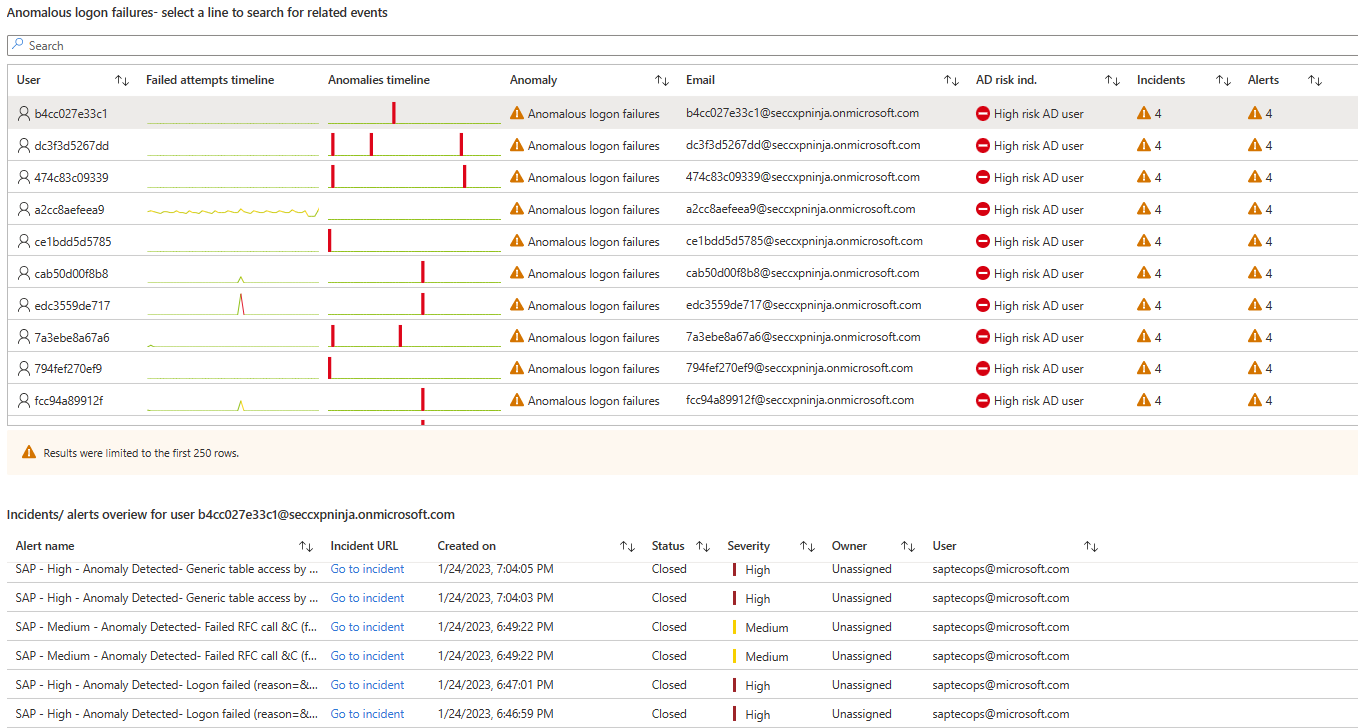

| SAP und Active Directory sind gemeinsam besser | Die Tabelle "Anomalien bei Anmeldefehlern " zeigt eine Kombination aus Microsoft Sentinel- und Microsoft Entra-Daten, die Benutzer nach Risiko auflisten, wobei die riskanten Benutzer am anfang stehen. Für jeden Benutzer zeigt die Tabelle Folgendes: – Eine Zeitachse mit fehlgeschlagenen Anmeldeversuchen - Eine Zeitachse, die zeigt, an welchem Punkt ein anomales fehlgeschlagener Versuch aufgetreten ist - Der Typ der Anomalie - Die E-Mail-Adresse des Benutzers – Der Microsoft Entra-Risikoindikator – Die Anzahl der Vorfälle und Warnungen in Microsoft Sentinel Wählen Sie die Zeile eines Benutzers aus, um eine Liste verwandter Warnungen und Vorfälle anzuzeigen. Microsoft Entra-Risikoereignisse werden unter Azure-Überwachungs- und Anmelderisiken für Benutzer aufgeführt. |

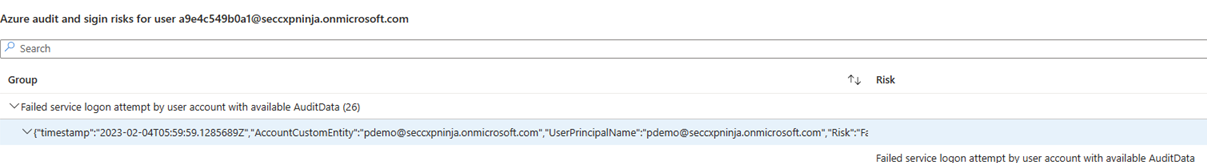

| Anmeldefehlerrate nach System | Zeigt die ausgewählten SAP-Systeme, gruppiert nach Typ, mit der Anzahl der Fehler im ausgewählten Zeitraum an. Die Farbe des Systems gibt die Anzahl der fehlgeschlagenen Versuche an: Grün für einige verdächtige Anmeldeversuche und rot für mehr. Wählen Sie ein System aus, um eine Liste der fehlgeschlagenen Anmeldungen mit Details zu den Fehlern anzuzeigen. |

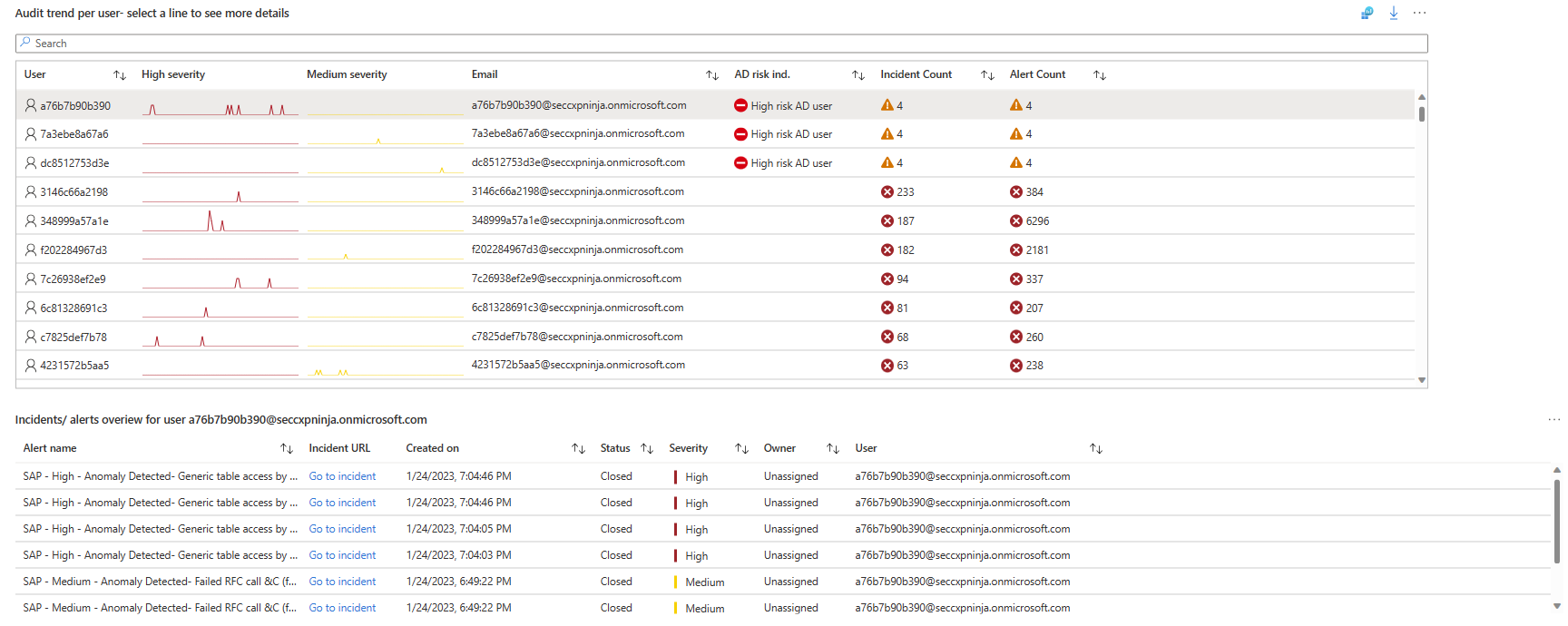

Beachten Sie im folgenden Screenshot die Daten, die angezeigt werden, wenn die erste Zeile in der Tabelle "Anomale Anmeldefehler " ausgewählt ist. Die spezifischen Warnungen und Incident-URLs werden in der Übersicht über Vorfälle/Warnungen für den Benutzer angezeigt.

Im folgenden Screenshot zeigt die Azure-Überwachungs- und Anmelderisiken für die Benutzertabelle Daten für das Anmelderisiko im Zusammenhang mit diesem Benutzer.

Beachten Sie im folgenden Screenshot die Anmeldefehlerrate pro Systembereich, wobei das 84e-System unter der Testgruppe ausgewählt ist. Der Bereich Fehlerhafte Anmeldungen bei System auf der rechten Seite zeigt Fehlerereignisse bei diesem System an.

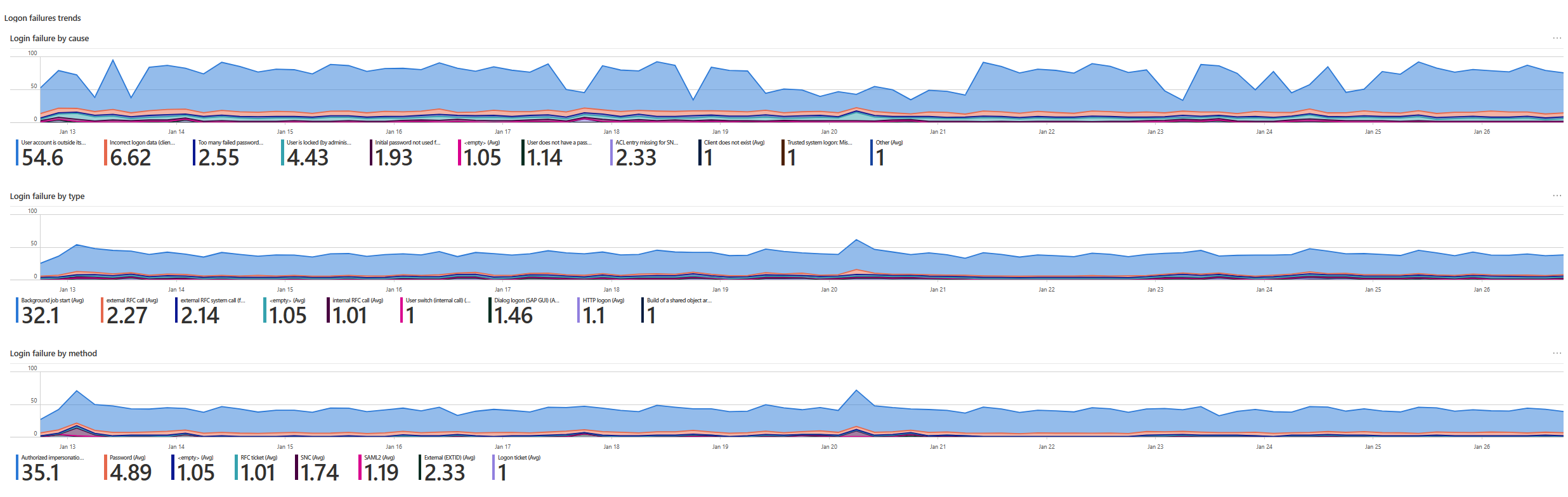

Anmeldefehler – Trends

Der Bereich Anmeldefehlertrends zeigt die Trends und die Anzahl der fehlgeschlagenen Anmeldeversuche, gruppiert nach verschiedenen Datentypen. Zum Beispiel:

In der folgenden Tabelle werden die einzelnen Metriken im Bereich "Anmeldefehlertrends" beschrieben:

| Bereich | Beschreibung |

|---|---|

| Anmeldefehler nach Ursache | Zeigt den Trend der Anzahl der Anmeldefehler entsprechend der Fehlerursache an, z. B. falsche Anmeldedaten. |

| Anmeldefehler nach Typ | Zeigt den Trend der Anzahl von Anmeldefehlern nach Typ an, z . B. die Anmeldung, die einen Hintergrundauftrag ausgelöst hat, oder die Anmeldung war über HTTP. |

| Anmeldefehler nach Methode | Zeigt den Trend der Anzahl von Anmeldefehlern entsprechend der Methode an, z . B. SNC oder ein Anmeldeticket. |

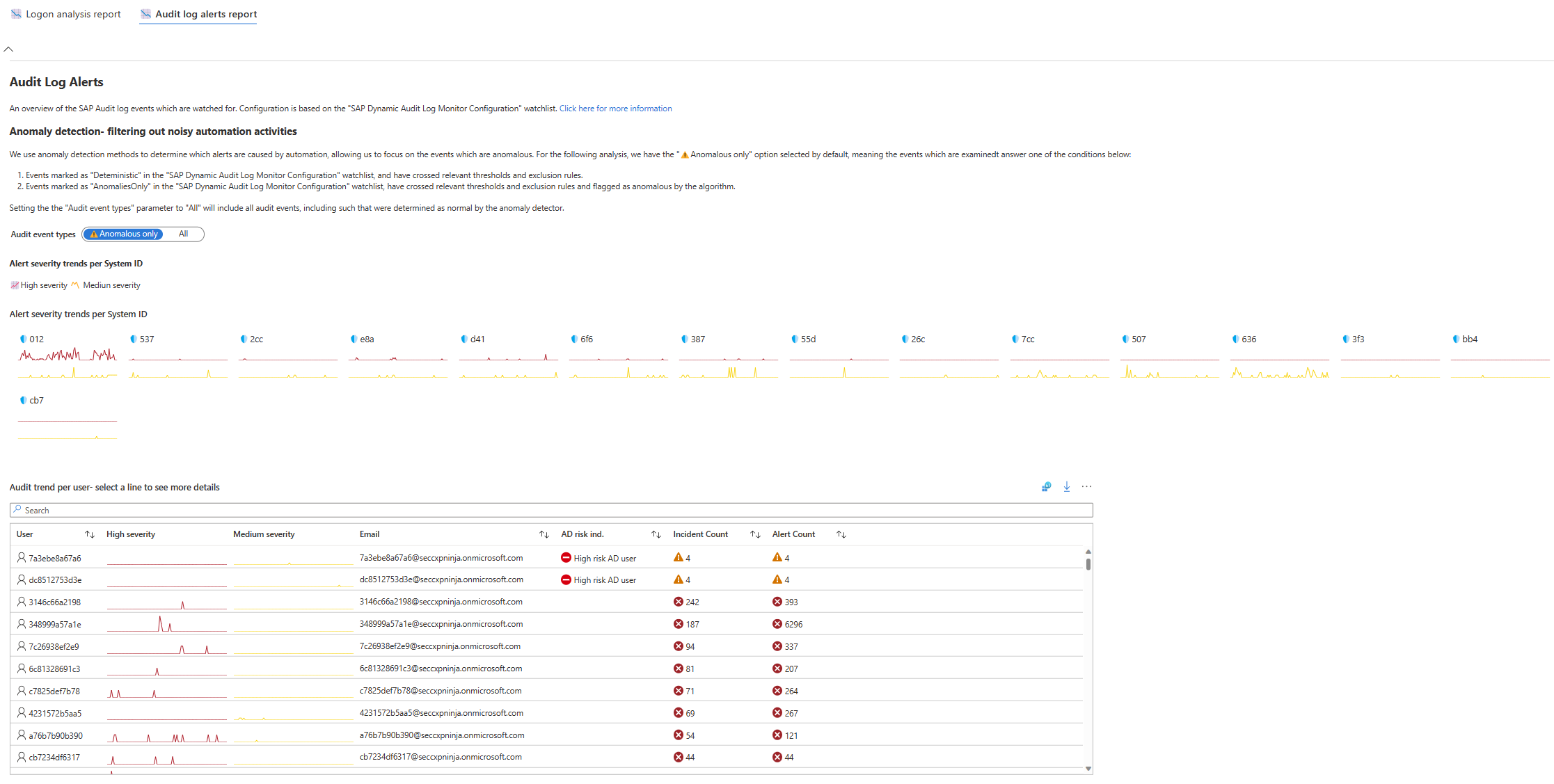

Registerkarte „Überwachungsprotokollwarnungen“

Auf der Registerkarte "Warnungen im Überwachungsprotokoll" werden Daten zu den SAP-Überwachungsprotokollereignissen angezeigt, die die Microsoft Sentinel-Lösung für SAP-Anwendungen überwacht. Die Daten basieren auf der SAP_Dynamic_Audit_Log_Monitor_Configuration Watchlist.

Auf der Registerkarte "Warnungen im Überwachungsprotokoll" werden der Schweregrad und die Überwachungstrends für jedes SAP-System und jeden Benutzer angezeigt. In allen Bereichen auf dieser Registerkarte werden nur Daten angezeigt, die durch Anomalieerkennung gekennzeichnet sind. Wählen Sie für alle Ereignisse rechts neben Fehlgeschlagene Anmeldungen die Option Alle aus.

Weitere Informationen finden Sie unter Überwachen des SAP-Überwachungsprotokolls.

Zum Beispiel:

In der folgenden Tabelle werden die einzelnen Metriken auf der Registerkarte "Warnungen im Überwachungsprotokoll" beschrieben:

| Bereich | Beschreibung |

|---|---|

| Warnungsschweregradtrends pro System-ID | Zeigt eine Liste der Systeme mit einem Diagramm der Ereignisse im mittleren und hohen Schweregrad pro System an. Beispielsweise hatte das 012-System viele Ereignisse mit hohem Schweregrad im gesamten Zeitraum und ein paar Ereignisse mit mittlerem Schweregrad mit einer Spitze, die mehr Mittlere Schweregradereignisse in der Mitte des Zeitraums anzeigt. |

| Überwachungstrend nach Benutzer | Zeigt eine Kombination aus Microsoft Sentinel- und Microsoft Entra-Daten, die Benutzer nach Risiko auflisten, mit den riskantsten Benutzern oben. Für jeden Benutzer zeigt die Arbeitsmappe die folgenden Daten an: – Eine Zeitachse mit Ereignissen mit hohem und mittlerem Schweregrad - Die E-Mail-Adresse des Benutzers – Der Microsoft Entra-Risikoindikator – Die Anzahl der Vorfälle und Warnungen in Microsoft Sentinel Wählen Sie eine Zeile aus, um eine Liste der Warnungen und Vorfälle für diesen Benutzer unter "Vorfälle/Warnungen" für den Benutzer anzuzeigen. Anzeigen von Microsoft Entra-Risikoereignissen unter Azure-Überwachungs- und Anmelderisiken für Benutzer. |

| Risikobewertung nach System | Stellt jedes System in einem Zell-Shape visuell dar und zeigt die Risikobewertung für jedes System und die Gruppierung von Systemen nach Typ an. Die Farbe des Systems gibt die Risikobewertung des Systems an: Grün für eine niedrigere Risikobewertung und Rot für eine höhere Risikobewertung. Wählen Sie ein System aus, um eine Liste der SAP-Ereignisse pro System anzuzeigen. |

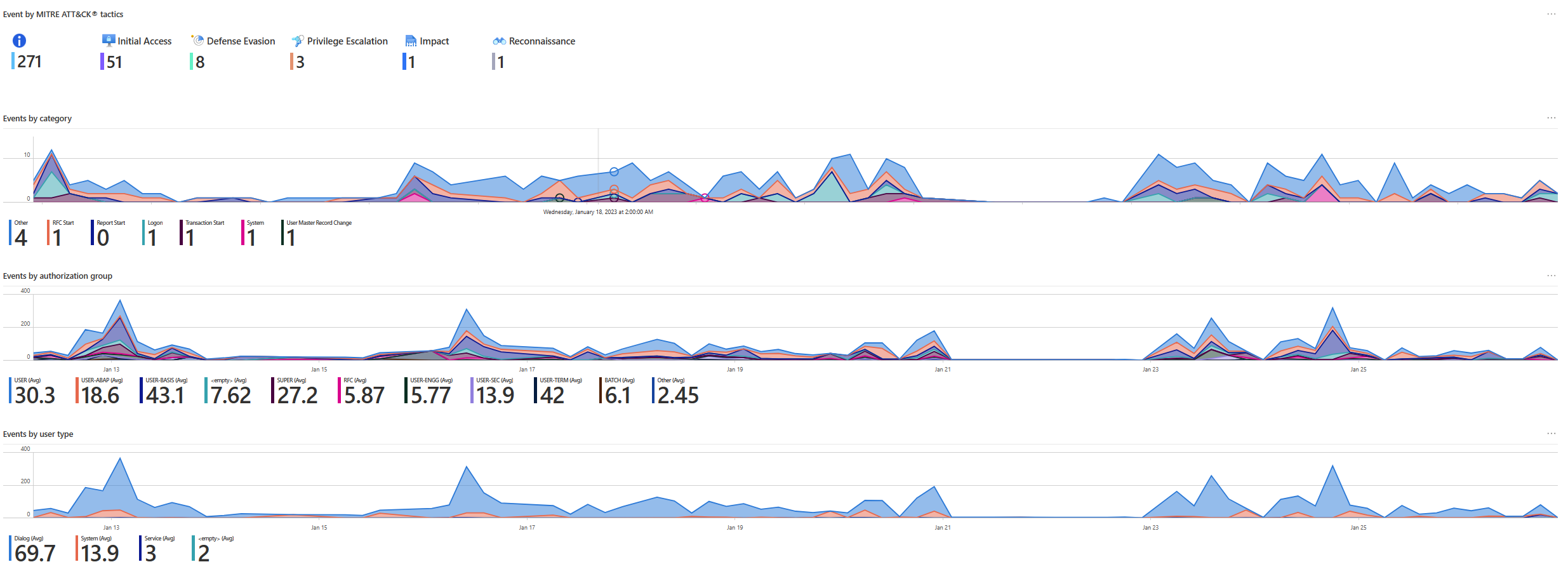

| Ereignisse von MITRE ATT&CK Taktiken | Zeigt eine Liste der SAP-Ereignisse, die nach MITRE ATT&CK-Taktiken gruppiert sind, z . B. Initial Access oder Defense Evasion. Zeigen Sie mit der Maus auf das Diagramm, um die Anzahl der Anmeldungen für unterschiedliche Datumsangaben anzuzeigen. |

| Ereignisse nach Kategorie | Zeigt eine Liste der SAP-Ereignistrends nach Kategorie gruppiert, z . B. RFC Start oder Anmeldung. Zeigen Sie mit der Maus auf das Diagramm, um die Anmeldenummer für unterschiedliche Datumsangaben anzuzeigen. |

| Ereignisse nach Autorisierungsgruppe | Zeigt eine Liste der SAP-Ereignistrends an, die nach der SAP-Autorisierungsgruppe gruppiert sind, z . B. USER oder SUPER. Zeigen Sie mit der Maus auf das Diagramm, um die Anzahl der Anmeldungen für unterschiedliche Datumsangaben anzuzeigen. |

| Ereignisse nach Benutzertyp | Zeigt eine Liste der SAP-Ereignistrends an, die nach dem SAP-Benutzertyp gruppiert sind, z . B. Dialog oder System. Zeigen Sie mit der Maus auf das Diagramm, um die Anzahl der Anmeldungen für unterschiedliche Datumsangaben anzuzeigen. |

Beachten Sie im folgenden Screenshot die Daten, die angezeigt werden, wenn die erste Zeile in den Überwachungstrends pro Benutzertabelle ausgewählt ist. Die spezifischen Warnungen und Incident-URLs werden in der Übersicht über Vorfälle/Warnungen für den Benutzer angezeigt.

Beachten Sie im folgenden Screenshot die Risikobewertung pro Systembereich , in dem das cb7-System unter der UAT-Gruppe ausgewählt ist. Der Bereich SAP-Ereignisse nach System unterhalb der Systemvisualisierung zeigt das SAP-Ereignis für dieses System an.

Beachten Sie im folgenden Screenshot Bereiche mit Ereignissen und Ereignistrends, die nach verschiedenen Datentypen gruppiert sind: MITRE ATT&CK-Taktiken, SAP-Autorisierungsgruppe und Benutzertyp.

Zugehöriger Inhalt

Weitere Informationen finden Sie unter Bereitstellen der Microsoft Sentinel-Lösung für SAP-Anwendungen aus dem Inhaltshub und Referenz zu Sicherheitsinhalten für Microsoft Sentinel-Lösung für SAP-Anwendungen.