Migrieren Sie Ihre Microsoft Sentinel-Warnungsauslöser-Playbooks zu Automatisierungsregeln

Wir empfehlen, dass Sie vorhandene Playbooks, die auf Warnungsauslösern basieren, vom Aufruf durch Analyseregeln zum Aufruf durch Automatisierungsregeln migrieren. In diesem Artikel wird erläutert, warum wir diese Aktion empfehlen und wie Sie Ihre Playbooks migrieren.

Wenn Sie ein Playbook migrieren, das nur von einer Analyseregel verwendet wird, befolgen Sie die Anweisungen unter Erstellen einer Automatisierungsregel aus einer Analyseregel.

Wenn Sie ein Playbook migrieren, das von mehreren Analyseregeln verwendet wird, befolgen Sie die Anweisungen unter Erstellen einer neuen Automatisierungsregel auf der Automatisierungsseite.

Wichtig

Microsoft Sentinel ist auf der Unified Security Operations Platform von Microsoft im Microsoft Defender-Portal allgemein verfügbar. Für die Preview ist Microsoft Sentinel im Defender-Portal ohne Microsoft Defender XDR oder eine E5-Lizenz verfügbar. Weitere Informationen finden Sie unter Microsoft Sentinel im Microsoft Defender-Portal.

Vorteile der Migration

Playbooks, die von Automatisierungsregeln anstelle von Analyseregeln aufgerufen werden, haben die folgenden Vorteile:

Automatisierungsverwaltung über ein einziges Display unabhängig vom Typ („zentralisierte Benutzeroberfläche“).

Verwenden Sie eine einzelne Automatisierungsregel, die Playbooks für mehrere Analyseregeln auslöst, anstatt jede Analyseregel einzeln zu konfigurieren.

Definieren Sie die Reihenfolge, in der Warnungs-Playbooks ausgeführt werden sollen.

Unterstützung für Szenarien, die ein Ablaufdatum für die Ausführung eines Playbooks festlegen.

Die Migration des Playbook-Triggers ändert das Playbook nicht, sondern nur den Mechanismus, der das Playbook aufruft, um Änderungen durchzuführen.

Die Möglichkeit, Playbooks von Analyseregeln aus aufzurufen, ab März 2026 veraltet sein. Bis dahin werden Playbooks, die für das Aufrufen über Analyseregeln definiert sind, weiterhin ausgeführt, aber ab Juni 2023 können Sie keine Playbooks mehr der Liste der über Analyseregeln aufgerufenen Playbooks hinzufügen. Die einzige verbleibende Option besteht darin, sie über Automatisierungsregeln aufzurufen.

Voraussetzungen

Sie benötigen Folgendes:

Die Rolle Logic Apps-Mitwirkender zum Erstellen und Bearbeiten von Playbooks.

Die Rolle Microsoft Sentinel-Mitwirkender zum Anfügen eines Playbooks an eine Automatisierungsregel.

Weitere Informationen finden Sie in den Voraussetzungen für Microsoft Sentinel-Playbooks.

Erstellen Sie eine Automatisierungsregel aus einer Analyseregel

Verwenden Sie dieses Verfahren, wenn Sie ein Playbook migrieren, das nur von einer Analyseregel verwendet wird. Verwenden Sie andernfalls Erstellen einer neuen Automatisierungsregel auf der Automatisierungsseite.

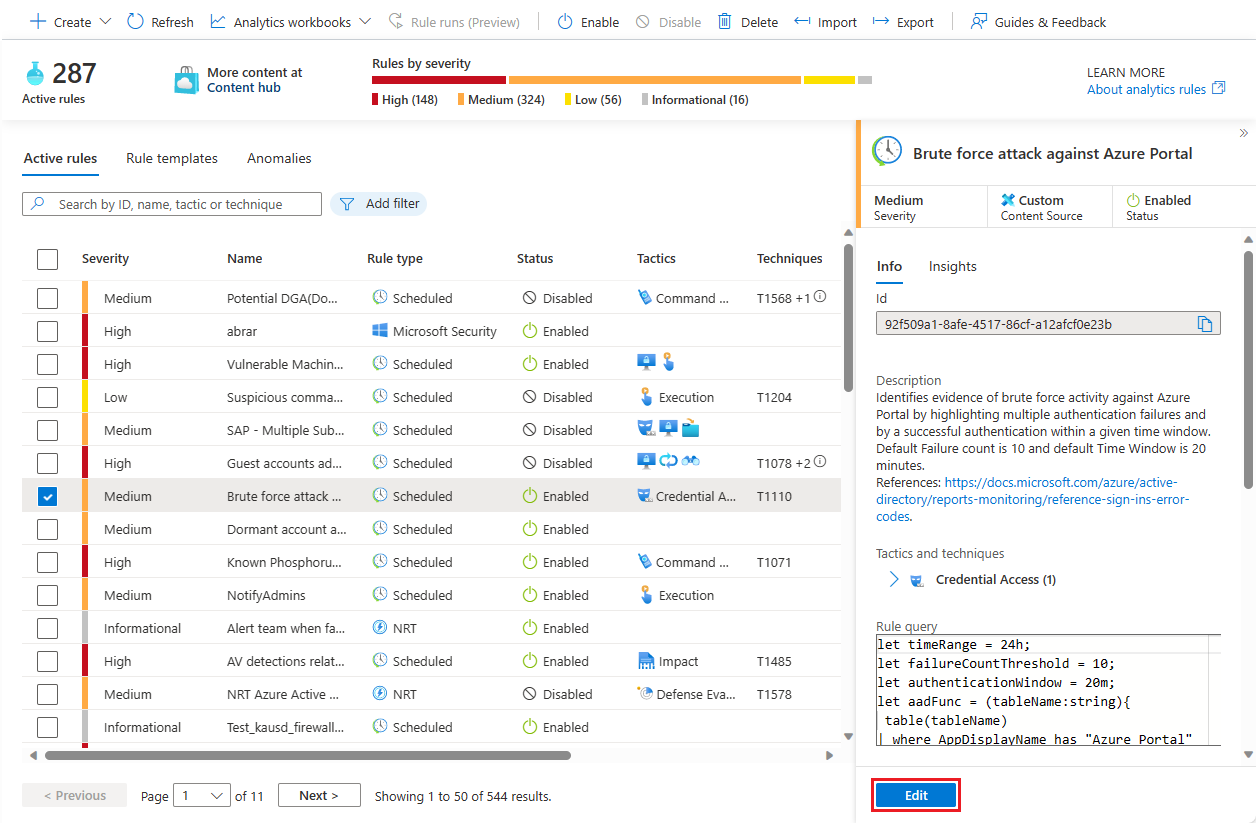

Wählen Sie für Microsoft Sentinel im Azure-Portal die Seite Konfigurationsanalyse> aus. Wählen Sie für Microsoft Sentinel im Defender-PortalMicrosoft Sentinel >Konfigurationsanalyse> aus.

Suchen Sie unter aktive Regeln nach einer Analyseregel, die bereits zum Ausführen eines Playbooks konfiguriert ist, und klicken Sie auf Bearbeiten.

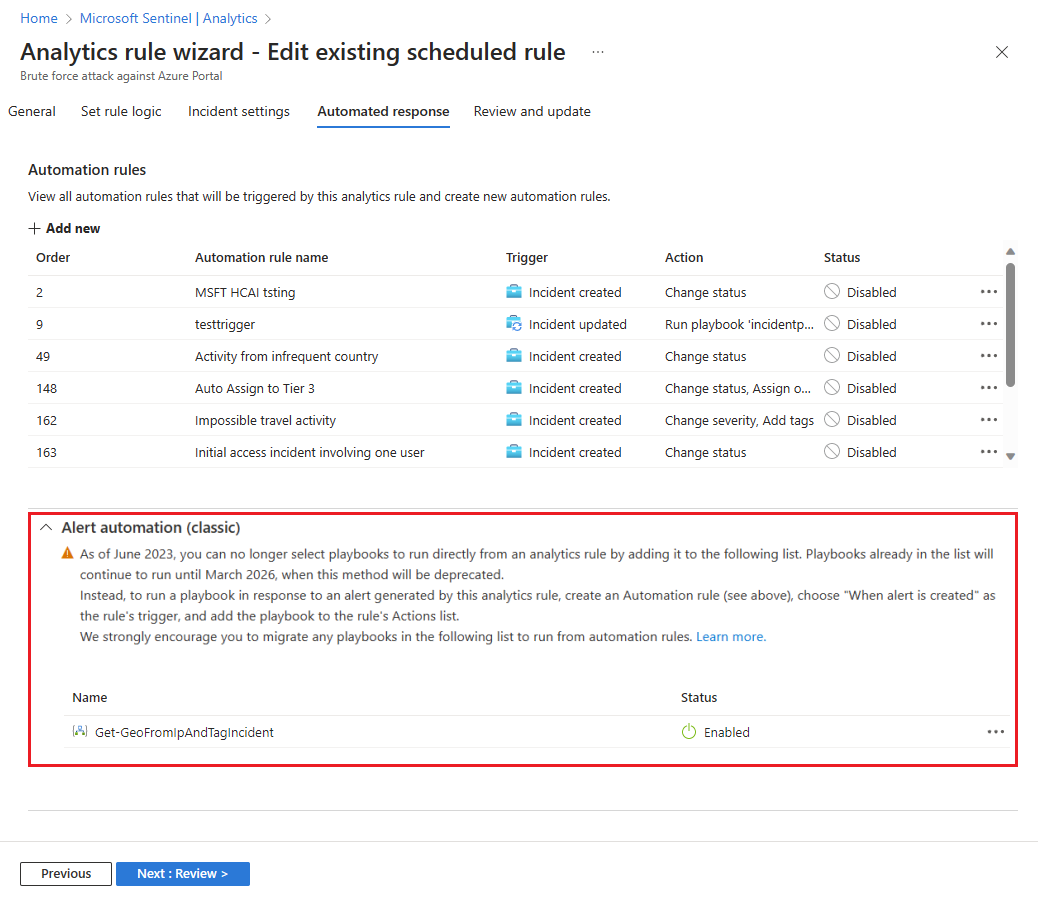

Wählen Sie die Registerkarte Automatisierte Antwort. Playbooks, die direkt so konfiguriert sind, dass sie von dieser Analyseregel ausgeführt werden, finden Sie unter Warnungs-Automatisierung (klassisch). Beachten Sie die Warnung zur Veraltung.

Wählen Sie in der oberen Hälfte des Bildschirms + Neue hinzufügen unter Azure Automation-Regeln, um eine neue Automation-Regel zu erstellen.

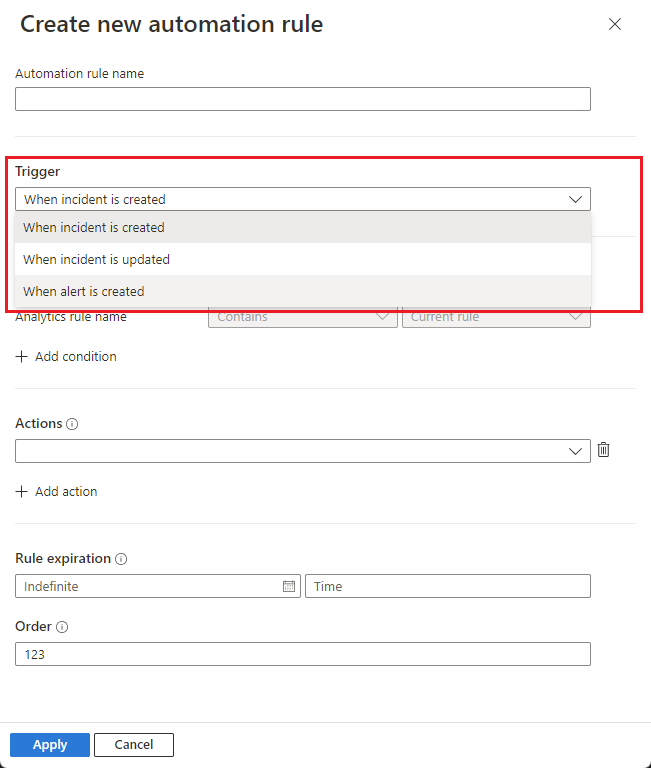

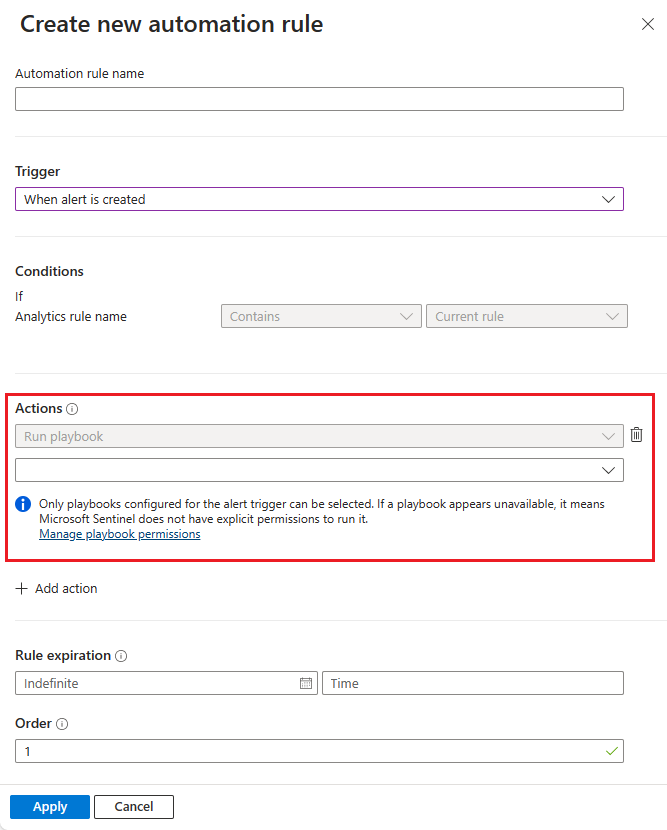

Wählen Sie im Bereich Neue Automation-Regel erstellen unter Auslöser die Option Wenn Warnung erstellt wird aus.

Unter Aktionen sehen Sie, dass die Aktion Playbook ausführen, die der einzige verfügbare Aktionstyp ist, automatisch ausgewählt und ausgegraut ist. Wählen Sie Ihr Playbook aus den verfügbaren in der Dropdown-Liste in der Zeile darunter aus.

Wählen Sie Übernehmen. Die neue Regel wird im Automatisierungsregelraster angezeigt.

Entfernen Sie das Playbook aus dem Abschnitt Alert-Automatisierung (klassisch).

Überprüfen und aktualisieren Sie die Analyseregel, um Ihre Änderungen zu speichern.

Erstellen einer neuen Automatisierungsregel auf der Automatisierungsseite

Verwenden Sie dieses Verfahren, wenn Sie ein Playbook migrieren, das von mehreren Analyseregeln verwendet wird. Verwenden Sie andernfalls Erstellen einer Automatisierungsregel aus einer Analyseregel.

Wählen Sie für Microsoft Sentinel im Azure-Portal die Seite Konfigurationsanalyse> aus. Wählen Sie für Microsoft Sentinel im Defender-PortalMicrosoft Sentinel >Konfigurationsanalyse> aus.

Wählen Sie in der oberen Menüleiste Erstellen -> Azure Automation-Regel aus.

Wählen Sie im Bereich Neue Automation-Regel erstellen in der Dropdown-Liste Auslöser die Option Wenn Warnung erstellt wird aus.

Wählen Sie unter Bedingungen die Analyseregeln aus, für die Sie ein bestimmtes Playbook oder eine Reihe von Playbooks ausführen möchten.

Wählen Sie unter Aktionen für jedes Playbook, das diese Regel aufrufen soll, die Option + Aktion hinzufügen aus. Die Aktion Playbook ausführen wird automatisch ausgewählt und ausgegraut.

Wählen Sie aus der Liste der verfügbaren Playbooks in der Dropdownliste in der Zeile darunter aus. Ordnen Sie die Aktionen entsprechend der Reihenfolge an, in der die Playbooks ausgeführt werden sollen, indem Sie die Pfeile nach oben/unten neben jeder Aktion auswählen.

Wählen Sie Anwenden aus, um die Automatisierungsregel zu speichern.

Bearbeiten Sie die Analyseregel oder -regeln, die diese Playbooks aufgerufen haben (die Regeln, die Sie unter Bedingungen angegeben haben), und entfernen Sie das Playbook aus dem Abschnitt Warnungsautomatisierung (klassisch) der Registerkarte Automatisierte Antwort.

Zugehöriger Inhalt

Weitere Informationen finden Sie unter: