Hochverfügbarkeit für SAP NetWeaver auf virtuellen Azure-Computern unter RHEL mit Azure NetApp Files für SAP-Anwendungen

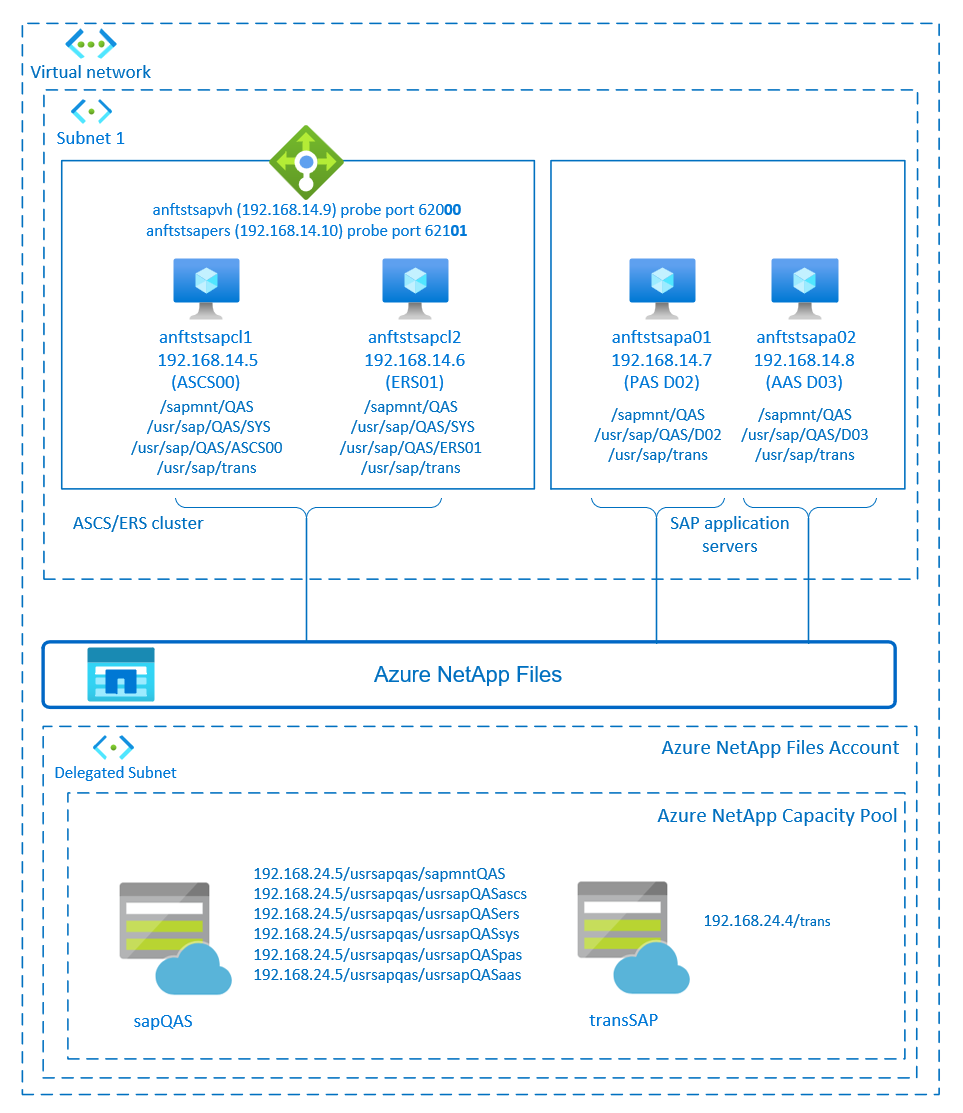

In diesem Artikel erfahren Sie, wie Sie virtuelle Computer (Virtual Machines, VMs) bereitstellen, das Clusterframework installieren und ein hochverfügbares SAP NetWeaver 7.50-System unter Verwendung von Azure NetApp Files installieren. In den Beispielkonfigurationen und den exemplarischen Installationsbefehlen hat die ASCS-Instanz die Nummer 00, die ERS-Instanz hat die Nummer 01, die primäre Anwendungsinstanz (PAS) hat die Nummer 02, und die Anwendungsinstanz (AAS) hat die Nummer 03. Das SAP-Qualitätssicherungssystem für System-IDs wird verwendet.

Die Datenbankschicht wird in diesem Artikel nicht ausführlich behandelt.

Voraussetzungen

Lesen Sie zuerst die folgenden SAP-Hinweise und -Dokumente:

SAP-Hinweis 1928533 mit folgenden Informationen:

- Eine Liste der Azure-VM-Größen, die für die Bereitstellung von SAP-Software unterstützt werden.

- Wichtige Kapazitätsinformationen für Azure-VM-Größen

- Unterstützte SAP-Software und Kombinationen aus Betriebssystem (OS) und Datenbank.

- Erforderliche SAP-Kernelversion für Windows und Linux in Microsoft Azure

In SAP-Hinweis 2015553 sind die Voraussetzungen für Bereitstellungen von SAP-Software in Azure aufgeführt, die von SAP unterstützt werden.

SAP-Hinweis 2002167 enthält empfohlene Betriebssystemeinstellungen für Red Hat Enterprise Linux.

SAP-Hinweis 2009879 enthält SAP HANA-Richtlinien für Red Hat Enterprise Linux.

SAP-Hinweis 2178632 enthält ausführliche Informationen zu allen Überwachungsmetriken, die für SAP in Azure gemeldet werden.

SAP-Hinweis 2191498 enthält die erforderliche SAP Host Agent-Version für Linux in Azure.

SAP-Hinweis 2243692 enthält Informationen zur SAP-Lizenzierung unter Linux in Azure.

SAP-Hinweis 1999351 enthält Informationen zur Problembehandlung für die Azure Enhanced Monitoring-Erweiterung für SAP.

Das WIKI der SAP-Community enthält alle erforderlichen SAP-Hinweise für Linux.

Azure Virtual Machines – Planung und Implementierung für SAP unter Linux

Bereitstellung von Azure Virtual Machines für SAP unter Linux

Azure Virtual Machines – DBMS-Bereitstellung für SAP unter Linux

Allgemeine Dokumentation zu Red Hat Enterprise Linux (RHEL):

- Übersicht über das Hochverfügbarkeits-Add-On

- Verwaltung des Hochverfügbarkeits-Add-Ons

- Referenz zum Hochverfügbarkeits-Add-On

- Konfigurieren von ASCS/ERS für SAP NetWeaver mit eigenständigen Ressourcen in RHEL 7.5

- Konfigurieren von SAP S/4HANA ASCS/ERS mit eigenständigem Enqueue-Server 2 (ENSA2) in Pacemaker unter RHEL

Azure-spezifische RHEL-Dokumentation:

NetApp-SAP-Anwendungen in Microsoft Azure mithilfe von Azure NetApp Files

Übersicht

Hochverfügbarkeit (HA) für zentrale Dienste von SAP NetWeaver erfordert freigegebenen Speicher. Für Hochverfügbarkeit unter Red Hat Linux musste bislang ein separater hochverfügbarer GlusterFS-Cluster erstellt werden.

Nun ist es möglich, Hochverfügbarkeit für SAP NetWeaver mithilfe von freigegebenem Speicher zu erreichen, der in Azure NetApp Files bereitgestellt wird. Durch die Verwendung von Azure NetApp Files für freigegebenen Speicher werden keine weiteren GlusterFS-Cluster mehr benötigt. Pacemaker wird weiterhin benötigt, um Hochverfügbarkeit der zentralen Dienste (ASCS/SCS) von SAP NetWeaver zu erreichen.

SAP NetWeaver ASCS, SAP NetWeaver SCS, SAP NetWeaver ERS und die SAP HANA-Datenbank verwenden einen virtuellen Hostnamen und virtuelle IP-Adressen. Für die Verwendung einer virtuellen IP-Adresse ist in Azure ein Lastenausgleich erforderlich. Es wird empfohlen, Azure Load Balancer Standard zu verwenden. Die hier verwendete Konfiguration enthält einen Lastenausgleich mit Folgendem:

- Front-End-IP-Adresse 192.168.14.9 für ASCS

- Front-End-IP-Adresse 192.168.14.10 für ERS

- Testport 62000 für ASCS

- Testport 62101 für ERS

Einrichten der Infrastruktur für Azure NetApp Files

SAP NetWeaver erfordert einen freigegebenen Speicher für den Transport und das Profilverzeichnis. Bevor Sie mit der Einrichtung der Azure NetApp Files-Infrastruktur beginnen, sollten Sie sich mit der Azure NetApp Files-Dokumentation vertraut machen. Überprüfen Sie, ob Azure NetApp Files in Ihrer ausgewählten Azure-Region angeboten wird. Informationen zur Verfügbarkeit von Azure NetApp Files in den einzelnen Azure-Regionen finden Sie unter Verfügbarkeit von Azure NetApp Files nach Azure-Region.

Azure NetApp Files ist in verschiedenen Azure-Regionen verfügbar.

Bereitstellen von Azure NetApp Files-Ressourcen

In diesen Schritten wird davon ausgegangen, dass Sie bereits Azure Virtual Network bereitgestellt haben. Die Azure NetApp Files-Ressourcen und die virtuellen Computer, auf denen die Azure NetApp Files-Ressourcen eingebunden werden, müssen im gleichen virtuellen Azure-Netzwerk oder in mittels Peering verknüpften virtuellen Azure-Netzwerken bereitgestellt werden.

Erstellen Sie das Azure NetApp Files-Konto in der ausgewählten Azure-Region gemäß der Anleitung zum Erstellen eines Azure NetApp Files-Kontos.

Richten Sie einen Azure NetApp Files-Kapazitätspool gemäß der Anleitung zum Einrichten eines Azure NetApp Files-Kapazitätspools ein. Die in diesem Artikel vorgestellte SAP NetWeaver-Architektur verwendet einen einzigen Azure NetApp Files-Kapazitätspool mit der Premium-SKU. Es wird empfohlen, für die SAP NetWeaver-Anwendungsworkload in Azure die Premium-SKU von Azure NetApp Files zu verwenden.

Delegieren Sie ein Subnetz an Azure NetApp Files, wie in der Anleitung zum Delegieren eines Subnetzes an Azure NetApp Files beschrieben.

Stellen Sie Azure NetApp Files-Volumes gemäß der Anleitung zum Erstellen eines Volumes für Azure NetApp Files bereit. Stellen Sie die Volumes im festgelegten Subnetz für Azure NetApp Files bereit. Die IP-Adressen der Azure NetApp-Volumes werden automatisch zugewiesen. Die Azure NetApp Files-Ressourcen und die virtuellen Azure-Computer müssen sich im gleichen virtuellen Azure-Netzwerk oder in mittels Peering verknüpften virtuellen Azure-Netzwerken befinden. In diesem Beispiel werden zwei Azure NetApp Files-Volumes verwendet: „sapQAS“ und „transSAP“. Die an den entsprechenden Bereitstellungspunkten eingebundenen Dateipfade lauten „/usrsapqas/sapmntQAS“ und „/usrsapqas/usrsapQASsys“.

- Volume „sapQAS“ (nfs://192.168.24.5/usrsapqas/sapmntQAS)

- Volume „sapQAS“ (nfs://192.168.24.5/usrsapqas/usrsapQASascs)

- Volume „sapQAS“ (nfs://192.168.24.5/usrsapqas/usrsapQASsys)

- Volume „sapQAS“ (nfs://192.168.24.5/usrsapqas/usrsapQASers)

- Volume „transSAP“ (nfs://192.168.24.4/transSAP)

- Volume „sapQAS“ (nfs://192.168.24.5/usrsapqas/usrsapQASpas)

- Volume „sapQAS“ (nfs://192.168.24.5/usrsapqas/usrsapQASaas)

In diesem Beispiel wurde Azure NetApp Files für alle SAP NetWeaver-Dateisysteme verwendet, um zu zeigen, wie Sie Azure NetApp Files verwenden können. Die SAP-Dateisysteme, die nicht über NFS eingebunden werden müssen, können auch als Azure Disk Storage bereitgestellt werden. In diesem Beispiel müssen sich a–e in Azure NetApp Files befinden. f–g (also „/usr/sap/QAS/D02“ und „/usr/sap/QAS/D03“) können als Azure Disk Storage bereitgestellt werden.

Wichtige Hinweise

Wenn Sie Azure NetApp Files für die Hochverfügbarkeitsarchitektur von SAP NetWeaver unter RHEL in Betracht ziehen, berücksichtigen Sie die folgenden wichtigen Punkte:

- Die Mindestgröße eines Kapazitätspools beträgt 4 TiB. Die Größe des Kapazitätspools kann in 1-TiB-Schritten erhöht werden.

- Das kleinste Volume ist 100 GiB groß.

- Azure NetApp Files und alle VMs, auf denen Azure NetApp Files-Volumes eingebunden werden, müssen sich im gleichen virtuellen Azure-Netzwerk oder in mittels Peering verknüpften virtuellen Netzwerken in der gleichen Region befinden. Azure NetApp Files-Zugriff über das Peering virtueller Netzwerke in der Region wird jetzt unterstützt. Azure NetApp Files-Zugriff über globales Peering wird noch nicht unterstützt.

- Das ausgewählte virtuelle Netzwerk muss über ein an Azure NetApp Files delegiertes Subnetz verfügen.

- Die Durchsatz-und Leistungsmerkmale eines Azure NetApp Files-Volumes sind eine Funktion des Volumekontingents und der Dienstebene. Weitere Informationen finden Sie unter Dienstebenen für Azure NetApp Files. Stellen Sie beim Dimensionieren der SAP Azure NetApp-Volumes sicher, dass der resultierende Durchsatz die Anwendungsanforderungen erfüllt.

- Azure NetApp Files bietet eine Exportrichtlinie. Sie können die zulässigen Clients und den Zugriffstyp steuern (z. B. Lese-/Schreibzugriff oder schreibgeschützter Zugriff).

- Das Azure NetApp Files-Feature erkennt derzeit noch keine Zonen. Das Azure NetApp Files-Feature wird derzeit nicht in allen Verfügbarkeitszonen in einer Azure-Region bereitgestellt. Achten Sie auf mögliche Latenzauswirkungen in einigen Azure-Regionen.

- Azure NetApp Files-Volumes können als NFSv3- oder NFSv4.1-Volumes bereitgestellt werden. Beide Protokolle werden für die SAP-Anwendungsschicht (ASCS/ERS, SAP-Anwendungsserver) unterstützt.

Vorbereiten der Infrastruktur

Azure Marketplace enthält Images, die für SAP mit dem Add-On für Hochverfügbarkeit qualifiziert sind, mit dem Sie neue VMs mithilfe verschiedener Versionen von Red Hat bereitstellen können.

Manuelles Bereitstellen von Linux-VMs über das Azure-Portal

In diesem Dokument wird davon ausgegangen, dass Sie bereits ein virtuelles Azure-Netzwerk, ein Subnetz und eine Ressourcengruppe bereitgestellt haben.

Stellen Sie VMs für SAP ASCS-, ERS- und Anwendungsserver bereit. Wählen Sie ein geeignetes RHEL-Image aus, das für das SAP-System unterstützt wird. Sie können eine VM mit einer der folgenden Verfügbarkeitsoptionen bereitstellen: Skalierungsgruppe, Verfügbarkeitszone oder Verfügbarkeitsgruppe.

Konfigurieren von Azure Load Balancer

Während der VM-Konfiguration können Sie im Abschnitt „Netzwerk“ einen Lastenausgleich erstellen oder einen vorhandenen Lastenausgleich auswählen. Führen Sie die folgenden Schritte aus, um einen Standardlastenausgleich für die Hochverfügbarkeit von SAP ASCS und SAP ERS zu konfigurieren.

Befolgen Sie die Anleitung zum Erstellen eines Lastenausgleichs, um mit dem Azure-Portal einen Standardlastenausgleich für ein SAP-Hochverfügbarkeitssystem einzurichten. Berücksichtigen Sie beim Einrichten des Lastenausgleichs die folgenden Punkte.

- Front-End-IP-Konfiguration: Erstellen Sie zwei Front-End-IP-Adressen (eine für ASCS und eine für ERS). Wählen Sie dasselbe virtuelle Netzwerk und Subnetz wie für die ASCS- bzw. ERS-VMs aus.

- Back-End-Pool: Erstellen Sie einen Back-End-Pool, und fügen Sie ASCS- und ERS-VMs hinzu.

- Regeln für eingehenden Datenverkehr: Erstellen Sie zwei Lastenausgleichsregeln (eine für ASCS und eine für ERS). Führen Sie dieselben Schritte für beide Lastenausgleichsregeln aus.

- Front-End-IP-Adresse: Wählen Sie die Front-End-IP-Adresse aus.

- Back-End-Pool: Wählen Sie den Back-End-Pool aus.

- Aktivieren Sie „Hochverfügbarkeitsports“.

- Protokoll: TCP

- Integritätstest: Erstellen Sie einen Integritätstest mit den folgenden Details (gilt für ASCS und ERS).

- Protokoll: TCP

- Port: [z. B. „620<Instance-no.>“ für ASCS und „621<Instance-no.>“ für ERS]

- Intervall: 5

- Schwellenwert für Integritätstest: 2

- Leerlauftimeout (Minuten): 30

- Aktivieren Sie „Floating IP aktivieren“.

Hinweis

Die Konfigurationseigenschaft „numberOfProbes“ für Integritätstests (im Portal als „Fehlerschwellenwert“ bezeichnet) wird nicht berücksichtigt. Um also die Anzahl erfolgreicher oder nicht erfolgreicher aufeinanderfolgender Integritätstests zu steuern, legen Sie die Eigenschaft „probeThreshold“ auf „2“ fest. Es ist derzeit nicht möglich, diese Eigenschaft über das Azure-Portal festzulegen. Verwenden Sie daher entweder den Azure CLI- oder den PowerShell-Befehl.

Hinweis

Wenn VMs ohne öffentliche IP-Adressen im Back-End-Pool einer internen Load Balancer Standard-Instanz (ohne öffentliche IP-Adresse) platziert werden, besteht nur dann ausgehender Internetzugriff, wenn weitere Konfigurationen vorgenommen werden, um Routing an öffentliche Endpunkte zu ermöglichen. Weitere Informationen zur Erzielung von ausgehender Konnektivität finden Sie unter Konnektivität öffentlicher Endpunkte für VMs, die Azure Load Balancer Standard in SAP-Hochverfügbarkeitsszenarien verwenden.

Wichtig

Aktivieren Sie keine TCP-Zeitstempel auf Azure-VMs, die sich hinter Azure Load Balancer befinden. Das Aktivieren von TCP-Zeitstempeln (Transmission Control-Protokoll) kann zu Fehlern bei Integritätstests führen. Legen Sie den Parameter net.ipv4.tcp_timestamps auf 0 fest. Weitere Informationen finden Sie unter Lastenausgleichs-Integritätstests.

Deaktivieren der ID-Zuordnung (bei Verwendung von NFSv4.1)

Die Informationen in diesem Abschnitt gelten nur bei Verwendung von Azure NetApp Files-Volumes mit dem NFSv4.1-Protokoll. Führen Sie die Konfiguration auf allen VMs aus, auf denen Azure NetApp Files-Volumes mit NFSv4.1 bereitgestellt werden.

Überprüfen Sie die Einstellung für die NFS-Domäne. Stellen Sie sicher, dass die Domäne als Azure NetApp Files-Standarddomäne (also

defaultv4iddomain.com) konfiguriert und die Zuordnung auf nobody festgelegt ist.Wichtig

Stellen Sie sicher, dass die NFS-Domäne in

/etc/idmapd.confauf der VM so festgelegt ist, dass sie mit der Standarddomänenkonfiguration für Azure NetApp Files übereinstimmt:defaultv4iddomain.com. Im Falle eines Konflikts zwischen der Domänenkonfiguration auf dem NFS-Client (VM) und dem NFS-Server (Azure NetApp-Konfiguration) werden die Berechtigungen für Dateien auf Azure NetApp-Volumes, die auf den VMs eingebunden sind, alsnobodyangezeigt.sudo cat /etc/idmapd.conf # Example [General] Domain = defaultv4iddomain.com [Mapping] Nobody-User = nobody Nobody-Group = nobody

Das folgende Präfix [A] gilt sowohl für PAS als auch für AAS.

[A] Überprüfen Sie

nfs4_disable_idmapping. Diese Angabe sollte auf Y (Ja) festgelegt sein. Führen Sie den Einbindungsbefehl aus, um beinfs4_disable_idmappingdie Verzeichnisstruktur zu erstellen. Sie können das Verzeichnis unter/sys/modulesnicht manuell erstellen, da der Zugriff für den Kernel bzw. Treiber reserviert ist.# Check nfs4_disable_idmapping cat /sys/module/nfs/parameters/nfs4_disable_idmapping # If you need to set nfs4_disable_idmapping to Y mkdir /mnt/tmp mount 192.168.24.5:/sapQAS umount /mnt/tmp echo "Y" > /sys/module/nfs/parameters/nfs4_disable_idmapping # Make the configuration permanent echo "options nfs nfs4_disable_idmapping=Y" >> /etc/modprobe.d/nfs.conf

Einrichten (A)SCS

Im nächsten Schritt bereiten Sie die SAP ASCS- und ERS-Instanzen vor und installieren sie.

Erstellen eines Pacemaker-Clusters

Führen Sie die Schritte in Einrichten von Pacemaker unter Red Hat Enterprise Linux in Azure aus, um ein grundlegendes Pacemaker-Cluster für diesen (A)SCS-Server zu erstellen.

Vorbereiten der SAP NetWeaver-Installation

Die folgenden Elemente haben eines der folgenden Präfixe:

- [A] : Gilt für alle Knoten

- [1]: Gilt nur für Knoten 1

- [2]: Gilt nur für Knoten 2

[A] Einrichten der Auflösung des Hostnamens.

Sie können entweder einen DNS-Server verwenden oder die Datei

/etc/hostsauf allen Knoten ändern. In diesem Beispiel wird die Verwendung der Datei/etc/hostsgezeigt. Ersetzen Sie die IP-Adresse und den Hostnamen in den folgenden Befehlen:sudo vi /etc/hostsFügen Sie in

/etc/hostsdie folgenden Zeilen ein. Ändern Sie die IP-Adresse und den Hostnamen Ihrer Umgebung entsprechend.# IP address of cluster node 1 192.168.14.5 anftstsapcl1 # IP address of cluster node 2 192.168.14.6 anftstsapcl2 # IP address of the load balancer frontend configuration for SAP Netweaver ASCS 192.168.14.9 anftstsapvh # IP address of the load balancer frontend configuration for SAP Netweaver ERS 192.168.14.10 anftstsapers[1] Erstellen Sie im Azure NetApp Files-Volume SAP-Verzeichnisse. Binden Sie das Azure NetApp Files-Volume vorübergehend auf einer der VMs ein, und erstellen Sie die SAP-Verzeichnisse (Dateipfade).

# mount temporarily the volume sudo mkdir -p /saptmp # If using NFSv3 sudo mount -t nfs -o rw,hard,rsize=65536,wsize=65536,nfsvers=3,tcp 192.168.24.5:/sapQAS /saptmp # If using NFSv4.1 sudo mount -t nfs -o rw,hard,rsize=65536,wsize=65536,nfsvers=4.1,sec=sys,tcp 192.168.24.5:/sapQAS /saptmp # create the SAP directories sudo cd /saptmp sudo mkdir -p sapmntQAS sudo mkdir -p usrsapQASascs sudo mkdir -p usrsapQASers sudo mkdir -p usrsapQASsys sudo mkdir -p usrsapQASpas sudo mkdir -p usrsapQASaas # unmount the volume and delete the temporary directory sudo cd .. sudo umount /saptmp sudo rmdir /saptmp[A] Erstellen der freigegebenen Verzeichnisse.

sudo mkdir -p /sapmnt/QAS sudo mkdir -p /usr/sap/trans sudo mkdir -p /usr/sap/QAS/SYS sudo mkdir -p /usr/sap/QAS/ASCS00 sudo mkdir -p /usr/sap/QAS/ERS01 sudo chattr +i /sapmnt/QAS sudo chattr +i /usr/sap/trans sudo chattr +i /usr/sap/QAS/SYS sudo chattr +i /usr/sap/QAS/ASCS00 sudo chattr +i /usr/sap/QAS/ERS01[A] Installieren Sie den NFS-Client und andere Anforderungen.

sudo yum -y install nfs-utils resource-agents resource-agents-sap[A] Überprüfen Sie die Version von

resource-agents-sap.Stellen Sie sicher, dass die Version des installierten

resource-agents-sap-Pakets mindestens3.9.5-124.el7ist.sudo yum info resource-agents-sap # Loaded plugins: langpacks, product-id, search-disabled-repos # Repodata is over 2 weeks old. Install yum-cron? Or run: yum makecache fast # Installed Packages # Name : resource-agents-sap # Arch : x86_64 # Version : 3.9.5 # Release : 124.el7 # Size : 100 k # Repo : installed # From repo : rhel-sap-for-rhel-7-server-rpms # Summary : SAP cluster resource agents and connector script # URL : https://github.com/ClusterLabs/resource-agents # License : GPLv2+ # Description : The SAP resource agents and connector script interface with # : Pacemaker to allow SAP instances to be managed in a cluster # : environment.[A] Fügen Sie Bereitstellungseinträge hinzu.

NFSv3:

sudo vi /etc/fstab # Add the following lines to fstab, save and exit 192.168.24.5:/sapQAS/sapmntQAS /sapmnt/QAS nfs rw,hard,rsize=65536,wsize=65536,nfsvers=3 192.168.24.5:/sapQAS/usrsapQASsys /usr/sap/QAS/SYS nfs rw,hard,rsize=65536,wsize=65536,nfsvers=3 192.168.24.4:/transSAP /usr/sap/trans nfs rw,hard,rsize=65536,wsize=65536,nfsvers=3NFSv4.1:

sudo vi /etc/fstab # Add the following lines to fstab, save and exit 192.168.24.5:/sapQAS/sapmntQAS /sapmnt/QAS nfs rw,hard,rsize=65536,wsize=65536,nfsvers=4.1,sec=sys 192.168.24.5:/sapQAS/usrsapQASsys /usr/sap/QAS/SYS nfs rw,hard,rsize=65536,wsize=65536,nfsvers=4.1,sec=sys 192.168.24.4:/transSAP /usr/sap/trans nfs rw,hard,rsize=65536,wsize=65536,nfsvers=4.1,sec=sysHinweis

Achten Sie beim Einbinden der Azure NetApp Files-Volumes darauf, dass Sie die gleiche NFS-Protokollversion verwenden. Wenn die Azure NetApp Files-Volumes als NFSv3-Volumes erstellt werden, verwenden Sie die entsprechende NFSv3-Konfiguration. Wenn die Azure NetApp Files-Volumes als NFSv4.1-Volumes erstellt werden, befolgen Sie die Anweisungen zum Deaktivieren der ID-Zuordnung, und stellen Sie sicher, dass Sie die entsprechende NFSv4.1-Konfiguration verwenden. In diesem Beispiel wurden die Azure NetApp Files-Volumes als NFSv3-Volumes erstellt.

Binden Sie die neuen Freigaben ein.

sudo mount -a[A] Konfigurieren der Auslagerungsdatei.

sudo vi /etc/waagent.conf # Set the property ResourceDisk.EnableSwap to y # Create and use swapfile on resource disk. ResourceDisk.EnableSwap=y # Set the size of the SWAP file with property ResourceDisk.SwapSizeMB # The free space of resource disk varies by VM size. Make sure that you do not set a value that is too big. You can check the SWAP space with command swapon # Size of the swapfile. ResourceDisk.SwapSizeMB=2000Starten Sie den Agenten neu, um die Änderung zu aktivieren.

sudo service waagent restart[A] Konfigurieren Sie das RHEL-Betriebssystem.

Nehmen Sie die Konfiguration je nach RHEL-Version gemäß dem SAP-Hinweis 2002167, 2772999 oder 3108316 vor.

Installieren Sie SAP NetWeaver ASCS

[1] Konfigurieren Sie Standardclustereigenschaften.

pcs resource defaults resource-stickiness=1 pcs resource defaults migration-threshold=3[1] Erstellen Sie eine virtuelle IP-Ressource und einen Integritätstest für die ASCS-Instanz.

sudo pcs node standby anftstsapcl2 # If using NFSv3 sudo pcs resource create fs_QAS_ASCS Filesystem device='192.168.24.5:/sapQAS/usrsapQASascs' \ directory='/usr/sap/QAS/ASCS00' fstype='nfs' force_unmount=safe \ op start interval=0 timeout=60 op stop interval=0 timeout=120 op monitor interval=200 timeout=40 \ --group g-QAS_ASCS # If using NFSv4.1 sudo pcs resource create fs_QAS_ASCS Filesystem device='192.168.24.5:/sapQAS/usrsapQASascs' \ directory='/usr/sap/QAS/ASCS00' fstype='nfs' force_unmount=safe options='sec=sys,nfsvers=4.1' \ op start interval=0 timeout=60 op stop interval=0 timeout=120 op monitor interval=200 timeout=105 \ --group g-QAS_ASCS sudo pcs resource create vip_QAS_ASCS IPaddr2 \ ip=192.168.14.9 \ --group g-QAS_ASCS sudo pcs resource create nc_QAS_ASCS azure-lb port=62000 \ --group g-QAS_ASCSStellen Sie sicher, dass der Clusterstatus gültig ist und alle Ressourcen gestartet sind. Es ist nicht wichtig, auf welchem Knoten die Ressourcen ausgeführt werden.

sudo pcs status # Node anftstsapcl2: standby # Online: [ anftstsapcl1 ] # # Full list of resources: # # rsc_st_azure (stonith:fence_azure_arm): Started anftstsapcl1 # Resource Group: g-QAS_ASCS # fs_QAS_ASCS (ocf::heartbeat:Filesystem): Started anftstsapcl1 # nc_QAS_ASCS (ocf::heartbeat:azure-lb): Started anftstsapcl1 # vip_QAS_ASCS (ocf::heartbeat:IPaddr2): Started anftstsapcl1[1] Installieren Sie SAP NetWeaver ASCS.

Installieren Sie SAP NetWeaver ASCS als Root auf dem ersten Knoten. Verwenden Sie dabei einen virtuellen Hostnamen, der der IP-Adresse der Front-End-Konfiguration des Lastenausgleichs für ASCS zugeordnet ist – z. B. anftstsapvh, 192.168.14.9 und die Instanznummer, die Sie für den Test des Lastenausgleichs verwendet haben (z. B. 00).

Sie können den

sapinst-ParameterSAPINST_REMOTE_ACCESS_USERverwenden, um einem Nicht-Root-Benutzer zu ermöglichen, sich mitsapinstzu verbinden.# Allow access to SWPM. This rule is not permanent. If you reboot the machine, you have to run the command again. sudo firewall-cmd --zone=public --add-port=4237/tcp sudo <swpm>/sapinst SAPINST_REMOTE_ACCESS_USER=sapadmin SAPINST_USE_HOSTNAME=<virtual_hostname>Wenn bei der Installation kein Unterordner in „/usr/sap/QAS/ASCS00“ erstellt werden kann, legen Sie den Besitzer und die Gruppe des Ordners „ASCS00“ fest, und versuchen Sie es noch einmal.

sudo chown qasadm /usr/sap/QAS/ASCS00 sudo chgrp sapsys /usr/sap/QAS/ASCS00[1] Erstellen einer virtuellen IP-Ressource und eines Integritätstests für die ERS-Instanz.

sudo pcs node unstandby anftstsapcl2 sudo pcs node standby anftstsapcl1 # If using NFSv3 sudo pcs resource create fs_QAS_AERS Filesystem device='192.168.24.5:/sapQAS/usrsapQASers' \ directory='/usr/sap/QAS/ERS01' fstype='nfs' force_unmount=safe \ op start interval=0 timeout=60 op stop interval=0 timeout=120 op monitor interval=200 timeout=40 \ --group g-QAS_AERS # If using NFSv4.1 sudo pcs resource create fs_QAS_AERS Filesystem device='192.168.24.5:/sapQAS/usrsapQASers' \ directory='/usr/sap/QAS/ERS01' fstype='nfs' force_unmount=safe options='sec=sys,nfsvers=4.1' \ op start interval=0 timeout=60 op stop interval=0 timeout=120 op monitor interval=200 timeout=105 \ --group g-QAS_AERS sudo pcs resource create vip_QAS_AERS IPaddr2 \ ip=192.168.14.10 \ --group g-QAS_AERS sudo pcs resource create nc_QAS_AERS azure-lb port=62101 \ --group g-QAS_AERSStellen Sie sicher, dass der Clusterstatus gültig ist und alle Ressourcen gestartet sind. Es ist nicht wichtig, auf welchem Knoten die Ressourcen ausgeführt werden.

sudo pcs status # Node anftstsapcl1: standby # Online: [ anftstsapcl2 ] # # Full list of resources: # # rsc_st_azure (stonith:fence_azure_arm): Started anftstsapcl2 # Resource Group: g-QAS_ASCS # fs_QAS_ASCS (ocf::heartbeat:Filesystem): Started anftstsapcl2 # nc_QAS_ASCS (ocf::heartbeat:azure-lb): Started anftstsapcl2< # vip_QAS_ASCS (ocf::heartbeat:IPaddr2): Started anftstsapcl2 # Resource Group: g-QAS_AERS # fs_QAS_AERS (ocf::heartbeat:Filesystem): Started anftstsapcl2 # nc_QAS_AERS (ocf::heartbeat:azure-lb): Started anftstsapcl2 # vip_QAS_AERS (ocf::heartbeat:IPaddr2): Started anftstsapcl2[2] Installieren Sie SAP NetWeaver ERS.

Installieren Sie SAP NetWeaver ERS als Root auf dem zweiten Knoten. Verwenden Sie dabei einen virtuellen Hostnamen, der der IP-Adresse der Front-End-Konfiguration des Lastenausgleichs für ERS zugeordnet ist – z. B. anftstsapers, 192.168.14.10 und die Instanznummer, die Sie für den Test des Lastenausgleichs verwendet haben (z. B. 01).

Sie können den

sapinst-ParameterSAPINST_REMOTE_ACCESS_USERverwenden, um einem Nicht-Root-Benutzer zu ermöglichen, sich mitsapinstzu verbinden.# Allow access to SWPM. This rule is not permanent. If you reboot the machine, you have to run the command again. sudo firewall-cmd --zone=public --add-port=4237/tcp sudo <swpm>/sapinst SAPINST_REMOTE_ACCESS_USER=sapadmin SAPINST_USE_HOSTNAME=<virtual_hostname>Wenn bei der Installation kein Unterordner in „/usr/sap/QAS/ERS01“ erstellt werden kann, legen Sie den Besitzer und die Gruppe des Ordners „ERS01“ fest, und versuchen Sie es noch einmal.

sudo chown qaadm /usr/sap/QAS/ERS01 sudo chgrp sapsys /usr/sap/QAS/ERS01[1] Passen Sie die ASCS/SCS- und ERS-Instanzprofile an.

ASCS/SCS-Profil

sudo vi /sapmnt/QAS/profile/QAS_ASCS00_anftstsapvh # Change the restart command to a start command #Restart_Program_01 = local $(_EN) pf=$(_PF) Start_Program_01 = local $(_EN) pf=$(_PF) # Add the keep alive parameter, if using ENSA1 enque/encni/set_so_keepalive = TRUEStellen Sie sowohl für ENSA1 als auch für ENSA2 sicher, dass die

keepalive-Parameter des Betriebssystems wie im SAP-Hinweis 1410736 beschrieben festgelegt sind.ERS-Profil

sudo vi /sapmnt/QAS/profile/QAS_ERS01_anftstsapers # Change the restart command to a start command #Restart_Program_00 = local $(_ER) pf=$(_PFL) NR=$(SCSID) Start_Program_00 = local $(_ER) pf=$(_PFL) NR=$(SCSID) # remove Autostart from ERS profile # Autostart = 1

[A] Konfigurieren Sie Keep Alive.

Die Kommunikation zwischen dem SAP NetWeaver-Anwendungsserver und ASCS/SCS wird durch einen Softwarelastenausgleich weitergeleitet. Der Lastenausgleich trennt nach einem konfigurierbaren Timeout inaktive Verbindungen. Um dies zu verhindern, müssen Sie bei Verwendung von ENSA1 einen Parameter im ASCS-/SCS-Profil von SAP NetWeaver festlegen. Außerdem müssen Sie sowohl für ENSA1 als auch für ENSA2 die Linux-Systemeinstellungen für

keepaliveauf allen SAP-Servern ändern. Weitere Informationen finden Sie im SAP-Hinweis 1410736.# Change the Linux system configuration sudo sysctl net.ipv4.tcp_keepalive_time=300[A] Aktualisieren Sie die

/usr/sap/sapservices-Datei.Um den Start der Instanzen durch das

sapinitStartskript zu verhindern, müssen alle von Pacemaker verwalteten Instanzen in der/usr/sap/sapservices-Datei auskommentiert werden.sudo vi /usr/sap/sapservices # Depending on whether the SAP Startup framework is integrated with systemd, you will observe one of the two entries on the ASCS node. You should comment out the line(s). # LD_LIBRARY_PATH=/usr/sap/QAS/ASCS00/exe:$LD_LIBRARY_PATH; export LD_LIBRARY_PATH; /usr/sap/QAS/ASCS00/exe/sapstartsrv pf=/usr/sap/QAS/SYS/profile/QAS_ASCS00_anftstsapvh -D -u qasadm # systemctl --no-ask-password start SAPQAS_00 # sapstartsrv pf=/usr/sap/QAS/SYS/profile/QAS_ASCS00_anftstsapvh # Depending on whether the SAP Startup framework is integrated with systemd, you will observe one of the two entries on the ASCS node. You should comment out the line(s). # LD_LIBRARY_PATH=/usr/sap/QAS/ERS01/exe:$LD_LIBRARY_PATH; export LD_LIBRARY_PATH; /usr/sap/QAS/ERS01/exe/sapstartsrv pf=/usr/sap/QAS/ERS01/profile/QAS_ERS01_anftstsapers -D -u qasadm # systemctl --no-ask-password start SAPQAS_01 # sapstartsrv pf=/usr/sap/QAS/ERS01/profile/QAS_ERS01_anftstsapersWichtig

Mit dem auf systemd basierten SAP Startup Framework können SAP-Instanzen jetzt von systemd verwaltet werden. Die mindestens erforderliche Red Hat Enterprise Linux(RHEL)-Version ist RHEL 8 für SAP. Wie im SAP-Hinweis 3115048 beschrieben, führt eine Neuinstallation eines SAP-Kernels mit integrierter auf systemd basierter SAP Startup Framework-Unterstützung immer zu einer durch systemd gesteuerten SAP-Instanz. Nach einem SAP-Kernelupgrade einer vorhandenen SAP-Installation auf einen Kernel, der über die auf systemd basierte SAP Startup Framework-Unterstützung verfügt, müssen jedoch einige manuelle Schritte wie im SAP-Hinweis 3115048 dokumentiert ausgeführt werden, um die vorhandene SAP Startup-Umgebung in eine durch systemd gesteuerte zu konvertieren.

Bei der Verwendung von Red Hat HA-Diensten für SAP (Clusterkonfiguration) zum Verwalten von SAP-Anwendungsserverinstanzen wie SAP ASCS und SAP ERS sind zusätzliche Änderungen erforderlich, um die Kompatibilität zwischen dem SAPInstance-Ressourcen-Agent und dem neuen auf systemd basierten SAP-Startup-Framework sicherzustellen. Sobald die SAP-Anwendungsserverinstanzen installiert oder auf einen systemd-fähigen SAP-Kernel gemäß SAP-Hinweis 3115048 umgestellt wurden, müssen die in Red Hat KBA 6884531 genannten Schritte auf allen Clusterknoten erfolgreich abgeschlossen werden.

[1] Erstellen der SAP-Clusterressourcen.

Je nachdem, ob Sie ein ENSA1- oder ENSA2-System ausführen, wählen Sie die entsprechende Registerkarte aus, um die Ressourcen zu definieren. SAP hat in SAP NetWeaver 7.52 Unterstützung für ENSA2 eingeführt, einschließlich Replikation. Ab der ABAP-Plattform 1809 wird ENSA2 standardmäßig installiert. Für ENSA2-Unterstützung: Informationen zur Unterstützung von Enqueue-Server 2 finden Sie im SAP-Hinweis 2630416.

Wenn Sie die Enqueue Server 2 Architektur (ENSA2) verwenden, installieren Sie den Ressourcen-Agenten resource-agents-sap-4.1.1-12.el7.x86_64 oder neuer und definieren die Ressourcen wie hier gezeigt:

sudo pcs property set maintenance-mode=true # If using NFSv3 sudo pcs resource create rsc_sap_QAS_ASCS00 SAPInstance \ InstanceName=QAS_ASCS00_anftstsapvh START_PROFILE="/sapmnt/QAS/profile/QAS_ASCS00_anftstsapvh" \ AUTOMATIC_RECOVER=false \ meta resource-stickiness=5000 migration-threshold=1 failure-timeout=60 \ op monitor interval=20 on-fail=restart timeout=60 \ op start interval=0 timeout=600 op stop interval=0 timeout=600 \ --group g-QAS_ASCS # If using NFSv4.1 sudo pcs resource create rsc_sap_QAS_ASCS00 SAPInstance \ InstanceName=QAS_ASCS00_anftstsapvh START_PROFILE="/sapmnt/QAS/profile/QAS_ASCS00_anftstsapvh" \ AUTOMATIC_RECOVER=false \ meta resource-stickiness=5000 migration-threshold=1 failure-timeout=60 \ op monitor interval=20 on-fail=restart timeout=105 \ op start interval=0 timeout=600 op stop interval=0 timeout=600 \ --group g-QAS_ASCS sudo pcs resource meta g-QAS_ASCS resource-stickiness=3000 # If using NFSv3 sudo pcs resource create rsc_sap_QAS_ERS01 SAPInstance \ InstanceName=QAS_ERS01_anftstsapers START_PROFILE="/sapmnt/QAS/profile/QAS_ERS01_anftstsapers" \ AUTOMATIC_RECOVER=false IS_ERS=true \ op monitor interval=20 on-fail=restart timeout=60 op start interval=0 timeout=600 op stop interval=0 timeout=600 \ --group g-QAS_AERS # If using NFSv4.1 sudo pcs resource create rsc_sap_QAS_ERS01 SAPInstance \ InstanceName=QAS_ERS01_anftstsapers START_PROFILE="/sapmnt/QAS/profile/QAS_ERS01_anftstsapers" \ AUTOMATIC_RECOVER=false IS_ERS=true \ op monitor interval=20 on-fail=restart timeout=105 op start interval=0 timeout=600 op stop interval=0 timeout=600 \ --group g-QAS_AERS sudo pcs constraint colocation add g-QAS_AERS with g-QAS_ASCS -5000 sudo pcs constraint location rsc_sap_QAS_ASCS00 rule score=2000 runs_ers_QAS eq 1 sudo pcs constraint order start g-QAS_ASCS then stop g-QAS_AERS kind=Optional symmetrical=false sudo pcs node unstandby anftstsapcl1 sudo pcs property set maintenance-mode=falseWenn Sie ein Upgrade von einer älteren Version durchführen und zu Enqueue-Server 2 wechseln, lesen Sie den SAP-Hinweis 2641322.

Hinweis

Die höheren Timeouts, die bei der Verwendung von NFSv4.1 vorgeschlagen werden, sind aufgrund einer protokollspezifischen Pause erforderlich, die mit NFSv4.1-Leasingverlängerungen zusammenhängt. Weitere Informationen finden Sie in den bewährten Methoden für NFS in NetApp. Die Zeitüberschreitungen in der vorangegangenen Konfiguration sind nur Beispiele und müssen möglicherweise an die spezifische SAP-Einrichtung angepasst werden.

Stellen Sie sicher, dass der Clusterstatus gültig ist und alle Ressourcen gestartet sind. Es ist nicht wichtig, auf welchem Knoten die Ressourcen ausgeführt werden.

sudo pcs status # Online: [ anftstsapcl1 anftstsapcl2 ] # # Full list of resources: # # rsc_st_azure (stonith:fence_azure_arm): Started anftstsapcl2 # Resource Group: g-QAS_ASCS # fs_QAS_ASCS (ocf::heartbeat:Filesystem): Started anftstsapcl2 # nc_QAS_ASCS (ocf::heartbeat:azure-lb): Started anftstsapcl2 # vip_QAS_ASCS (ocf::heartbeat:IPaddr2): Started anftstsapcl2 # rsc_sap_QAS_ASCS00 (ocf::heartbeat:SAPInstance): Started anftstsapcl2 # Resource Group: g-QAS_AERS # fs_QAS_AERS (ocf::heartbeat:Filesystem): Started anftstsapcl1 # nc_QAS_AERS (ocf::heartbeat:azure-lb): Started anftstsapcl1 # vip_QAS_AERS (ocf::heartbeat:IPaddr2): Started anftstsapcl1 # rsc_sap_QAS_ERS01 (ocf::heartbeat:SAPInstance): Started anftstsapcl1[1] Führen Sie den folgenden Schritt aus, um

priority-fencing-delayzu konfigurieren (gilt nur für Schrittmacher-2.0.4-6.el8 oder höher).Hinweis

Wenn Sie über einen Cluster mit zwei Knoten verfügen, haben Sie die Möglichkeit, die

priority-fencing-delay-Clustereigenschaft zu konfigurieren. Diese Eigenschaft führt im Falle eines Split-Brain-Szenarios zu einer längeren Verzögerung bei der Umgrenzung eines Knotens mit einer höheren Gesamtressourcenpriorität. Weitere Informationen finden Sie unter Kann Pacemaker den Clusterknoten mit den wenigsten ausgeführten Ressourcen einfassen?.Die Eigenschaft

priority-fencing-delaygilt für Pacemaker-2.0.4-6.el8 Version oder höher. Wenn Siepriority-fencing-delayin einem bereits vorhandenen Cluster einrichten, müssen Sie die Einstellungpcmk_delay_maxim Umgrenzungsgerät löschen.sudo pcs resource defaults update priority=1 sudo pcs resource update rsc_sap_QAS_ASCS00 meta priority=10 sudo pcs property set priority-fencing-delay=15s[A] Fügen Sie Firewallregeln für ASCS und ERS auf beiden Knoten hinzu.

# Probe Port of ASCS sudo firewall-cmd --zone=public --add-port={62000,3200,3600,3900,8100,50013,50014,50016}/tcp --permanent sudo firewall-cmd --zone=public --add-port={62000,3200,3600,3900,8100,50013,50014,50016}/tcp # Probe Port of ERS sudo firewall-cmd --zone=public --add-port={62101,3201,3301,50113,50114,50116}/tcp --permanent sudo firewall-cmd --zone=public --add-port={62101,3201,3301,50113,50114,50116}/tcp

Vorbereitung des SAP NetWeaver-Anwendungsservers

Einige Datenbanken erfordern, dass die Installation der Datenbankinstanz auf einem Anwendungsserver läuft. Bereiten Sie die Anwendungsserver-VMs so vor, dass Sie diese in jenen Fällen verwenden können.

Die folgenden Schritte gehen davon aus, dass Sie den Anwendungsserver auf einem anderen Server als den ASCS/SCS- und HANA-Servern installieren. Andernfalls sind einige der Schritte (z. B. Konfigurieren der Hostnamenauflösung) nicht erforderlich.

Die folgenden Elemente haben eines der folgenden Präfixe:

- [A]: Gilt sowohl für PAS als auch für AAS

- [P]: Gilt nur für PAS

- [S]: Gilt nur für AAS

[A] Einrichten der Auflösung des Hostnamens.

Sie können entweder einen DNS-Server verwenden oder die Datei

/etc/hostsauf allen Knoten ändern. In diesem Beispiel wird die Verwendung der Datei/etc/hostsgezeigt. Ersetzen Sie die IP-Adresse und den Hostnamen in den folgenden Befehlen:sudo vi /etc/hostsFügen Sie in

/etc/hostsdie folgenden Zeilen ein. Ändern Sie die IP-Adresse und den Hostnamen Ihrer Umgebung entsprechend.# IP address of the load balancer frontend configuration for SAP NetWeaver ASCS 192.168.14.9 anftstsapvh # IP address of the load balancer frontend configuration for SAP NetWeaver ASCS ERS 192.168.14.10 anftstsapers 192.168.14.7 anftstsapa01 192.168.14.8 anftstsapa02[A] Erstellen Sie das

sapmnt-Verzeichnis.sudo mkdir -p /sapmnt/QAS sudo mkdir -p /usr/sap/trans sudo chattr +i /sapmnt/QAS sudo chattr +i /usr/sap/trans[A] Installieren Sie den NFS-Client und andere Anforderungen.

sudo yum -y install nfs-utils uuidd[A] Fügen Sie Bereitstellungseinträge hinzu.

NFSv3:

sudo vi /etc/fstab # Add the following lines to fstab, save and exit 192.168.24.5:/sapQAS/sapmntQAS /sapmnt/QAS nfs rw,hard,rsize=65536,wsize=65536,nfsvers=3 192.168.24.4:/transSAP /usr/sap/trans nfs rw,hard,rsize=65536,wsize=65536,nfsvers=3NFSv4.1:

sudo vi /etc/fstab # Add the following lines to fstab, save and exit 192.168.24.5:/sapQAS/sapmntQAS /sapmnt/QAS nfs rw,hard,rsize=65536,wsize=65536,nfsvers=4.1,sec=sys 192.168.24.4:/transSAP /usr/sap/trans nfs rw,hard,rsize=65536,wsize=65536,nfsvers=4.1,sec=sysBinden Sie die neuen Freigaben ein.

sudo mount -a[P] Erstellen Sie das Verzeichnis „PAS“, und binden Sie es ein.

NFSv3:

sudo mkdir -p /usr/sap/QAS/D02 sudo chattr +i /usr/sap/QAS/D02 sudo vi /etc/fstab # Add the following line to fstab 92.168.24.5:/sapQAS/usrsapQASpas /usr/sap/QAS/D02 nfs rw,hard,rsize=65536,wsize=65536,nfsvers=3 # Mount sudo mount -aNFSv4.1:

sudo mkdir -p /usr/sap/QAS/D02 sudo chattr +i /usr/sap/QAS/D02 sudo vi /etc/fstab # Add the following line to fstab 92.168.24.5:/sapQAS/usrsapQASpas /usr/sap/QAS/D02 nfs rw,hard,rsize=65536,wsize=65536,nfsvers=4.1,sec=sys # Mount sudo mount -a[S] Erstellen Sie das Verzeichnis „AAS“, und binden Sie es ein.

NFSv3:

sudo mkdir -p /usr/sap/QAS/D03 sudo chattr +i /usr/sap/QAS/D03 sudo vi /etc/fstab # Add the following line to fstab 92.168.24.5:/sapQAS/usrsapQASaas /usr/sap/QAS/D03 nfs rw,hard,rsize=65536,wsize=65536,nfsvers=3 # Mount sudo mount -aNFSv4.1:

sudo mkdir -p /usr/sap/QAS/D03 sudo chattr +i /usr/sap/QAS/D03 sudo vi /etc/fstab # Add the following line to fstab 92.168.24.5:/sapQAS/usrsapQASaas /usr/sap/QAS/D03 nfs rw,hard,rsize=65536,wsize=65536,nfsvers=4.1,sec=sys # Mount sudo mount -a[A] Konfigurieren der Auslagerungsdatei.

sudo vi /etc/waagent.conf # Set the property ResourceDisk.EnableSwap to y # Create and use swapfile on resource disk. ResourceDisk.EnableSwap=y # Set the size of the SWAP file with property ResourceDisk.SwapSizeMB # The free space of resource disk varies by VM size. Make sure that you do not set a value that is too big. You can check the SWAP space with command swapon # Size of the swapfile. ResourceDisk.SwapSizeMB=2000Starten Sie den Agenten neu, um die Änderung zu aktivieren.

sudo service waagent restart

Installieren der Datenbank

In diesem Fall ist SAP NetWeaver auf SAP HANA installiert. Für diese Installation können Sie jede unterstützte Datenbank verwenden. Weitere Informationen zum Installieren von SAP HANA in Azure finden Sie unter Hochverfügbarkeit von SAP HANA auf Azure-VMs unter Red Hat Enterprise Linux. Eine Liste der unterstützten Datenbanken finden Sie im SAP-Hinweis 1928533.

Führen Sie die Installation der SAP-Datenbankinstanz aus.

Installieren Sie die SAP NetWeaver-Datenbankinstanz als Root. Verwenden Sie dabei einen virtuellen Hostnamen, der der IP-Adresse der Front-End-Konfiguration des Lastenausgleichs für die Datenbank zugeordnet ist.

Sie können den

sapinst-ParameterSAPINST_REMOTE_ACCESS_USERverwenden, um einem Nicht-Root-Benutzer zu ermöglichen, sich mitsapinstzu verbinden.sudo <swpm>/sapinst SAPINST_REMOTE_ACCESS_USER=sapadmin

Installation des SAP NetWeaver-Anwendungsservers

Führen Sie die folgenden Schritte durch, um einen SAP-Anwendungsserver zu installieren.

Bereiten Sie den Anwendungsserver vor.

Führen Sie die Schritte des vorigen Abschnitts Vorbereitung des SAP NetWeaver-Anwendungsservers aus, um den Anwendungsserver vorzubereiten.

Installieren Sie den SAP NetWeaver-Anwendungsserver.

Installieren Sie einen primären oder einen zusätzlichen SAP NetWeaver-Anwendungsserver.

Sie können den

sapinst-ParameterSAPINST_REMOTE_ACCESS_USERverwenden, um einem Nicht-Root-Benutzer zu ermöglichen, sich mitsapinstzu verbinden.sudo <swpm>/sapinst SAPINST_REMOTE_ACCESS_USER=sapadminAktualisieren Sie den sicheren SAP HANA-Speicher.

Ändern Sie den sicheren SAP HANA-Speicher dahingehend, dass er auf den virtuellen Namen der Einrichtung der SAP HANA-Systemreplikation zeigt.

Führen Sie den folgenden Befehl aus, um die Einträge als „<sapsid>adm“ aufzulisten:

hdbuserstore ListAlle Einträge sollten aufgelistet und ähnlich aussehen wie:

DATA FILE : /home/qasadm/.hdb/anftstsapa01/SSFS_HDB.DAT KEY FILE : /home/qasadm/.hdb/anftstsapa01/SSFS_HDB.KEY KEY DEFAULT ENV : 192.168.14.4:30313 USER: SAPABAP1 DATABASE: QASDie Ausgabe zeigt, dass die IP-Adresse des Standardeintrags nicht auf die IP-Adresse des Lastenausgleichs, sondern auf den virtuellen Computer verweist. Dieser Eintrag muss geändert werden, sodass er auf den virtuellen Hostnamen des Lastenausgleichs verweist. Achten Sie darauf, dass Sie den gleichen Port (30313 in der obigen Ausgabe) und den gleichen Datenbanknamen (QAS in der obigen Ausgabe) verwenden.

su - qasadm hdbuserstore SET DEFAULT qasdb:30313@QAS SAPABAP1 <password of ABAP schema>

Testen der Clustereinrichtung

Testen Sie Ihren Pacemaker-Cluster sorgfältig. Weitere Informationen finden Sie unter Ausführen der typischen Failover-Tests.

Nächste Schritte

- Informationen zur Implementierung eines Kostenoptimierungsszenarios, bei dem die PAS- und AAS-Instanzen mit dem SAP NetWeaver-Hochverfügbarkeitscluster unter RHEL bereitgestellt werden, finden Sie unter Bereitstellen von SAP-Dialoginstanzen mit SAP ASCS/SCS-Hochverfügbarkeits-VMs auf RHEL.

- Siehe Hochverfügbarkeit für SAP NetWeaver auf virtuellen Azure-Computern auf RHEL für SAP-Anwendungen, Multi-SID-Leitfaden.

- Siehe Azure Virtual Machines – Planung und Implementierung für SAP.

- Siehe Bereitstellung von Azure Virtual Machines für SAP.

- Siehe Azure Virtual Machines – DBMS-Bereitstellung für SAP.

- Wie Sie HA einrichten und eine Notfallwiederherstellung von SAP HANA auf Azure (große Instanzen) planen, siehe SAP HANA (große Instanzen) Hochverfügbarkeit und Notfallwiederherstellung auf Azure.

- Informationen zur Einrichtung von Hochverfügbarkeit und zur Planung der Notfallwiederherstellung von SAP HANA auf virtuellen Azure-Computern finden Sie unter Hochverfügbarkeit von SAP HANA auf Azure-VMs unter Red Hat Enterprise Linux.