Netzwerkisolation in Azure DevTest Labs

In diesem Artikel wird Schritt für Schritt die Erstellung eines Labs mit Netzwerkisolation in Azure DevTest Labs beschrieben.

Von Azure DevTest Labs wird standardmäßig für jedes Lab ein neues virtuelles Azure-Netzwerk erstellt. Das virtuelle Netzwerk fungiert als Sicherheitsgrenze und schirmt Labressourcen vom öffentlichen Internet ab. Um sicherzustellen, dass Labressourcen den Netzwerkrichtlinien der Organisation entsprechen, stehen verschiedene Netzwerkoptionen zur Verfügung:

- Sie können alle virtuellen Computer (Virtual Machines, VMs) und Umgebungen des Labs in einem bereits vorhandenen virtuellen Netzwerk Ihrer Wahl isolieren.

- Sie können ein virtuelles Azure-Netzwerk mit einem lokalen Netzwerk verknüpfen, um eine sichere Verbindung mit lokalen Ressourcen herzustellen. Weitere Informationen finden Sie im Artikel „DevTest Labs: Referenzarchitektur für Unternehmen“ unter Konnektivitätskomponenten.

- Sie können das Lab vollständig (einschließlich VMs, Umgebungen, Labspeicherkonto und Schlüsseltresoren) in einem ausgewählten virtuellen Netzwerk isolieren. In diesem Artikel erfahren Sie, wie Sie die Netzwerkisolation konfigurieren.

Aktivieren der Netzwerkisolation

Im Azure-Portal kann die Netzwerkisolation nur während der Laberstellung aktiviert werden. Wenn Sie ein bereits vorhandenes Lab und die zugeordneten Labressourcen in den isolierten Netzwerkmodus konvertieren möchten, verwenden Sie das PowerShell-Skript Convert-DtlLabToIsolatedNetwork.ps1.

Bei der Laberstellung können Sie die Netzwerkisolation für das standardmäßige virtuelle Netzwerk des Labs aktivieren oder ein anderes, bereits vorhandenes virtuelles Netzwerk auswählen, das für das Lab verwendet werden soll.

Verwenden des standardmäßigen virtuellen Netzwerks und Subnetzes

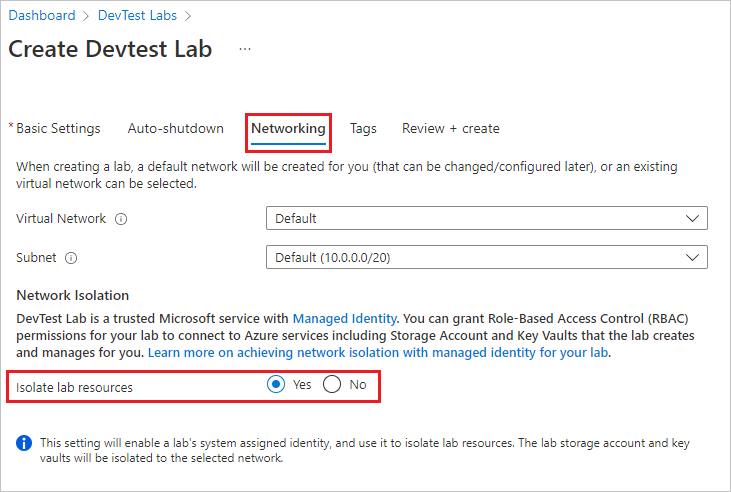

Gehen Sie wie folgt vor, um die Netzwerkisolation für das virtuelle Netzwerk Standard sowie für das entsprechende Subnetz zu aktivieren, die von DevTest Labs für das Lab erstellt werden:

Wählen Sie bei der Laberstellung auf dem Bildschirm DevTest-Lab erstellen die Registerkarte Netzwerk aus.

Wählen Sie neben Isolate lab resources (Labressourcen isolieren) die Option Ja aus.

Schließen Sie die Laberstellung ab.

Nachdem Sie das Lab erstellt haben, ist keine weitere Aktion erforderlich. Das Lab dient ab sofort zum Isolieren von Ressourcen.

Verwenden eines anderen virtuellen Netzwerks und Subnetzes

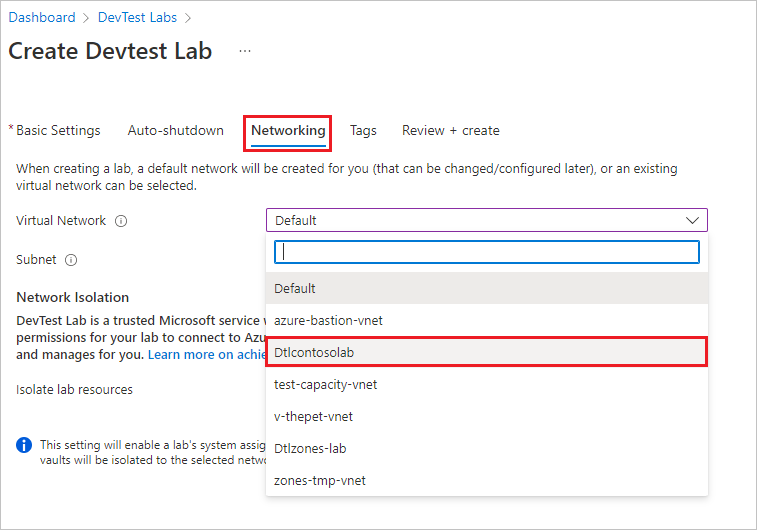

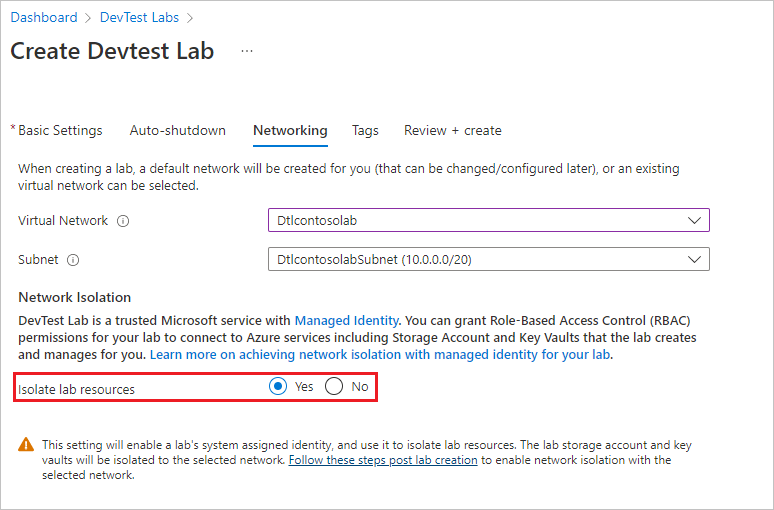

Gehen Sie wie folgt vor, wenn Sie ein anderes, vorhandenes virtuelles Netzwerk für das Lab verwenden und die Netzwerkisolation für dieses Netzwerk aktivieren möchten:

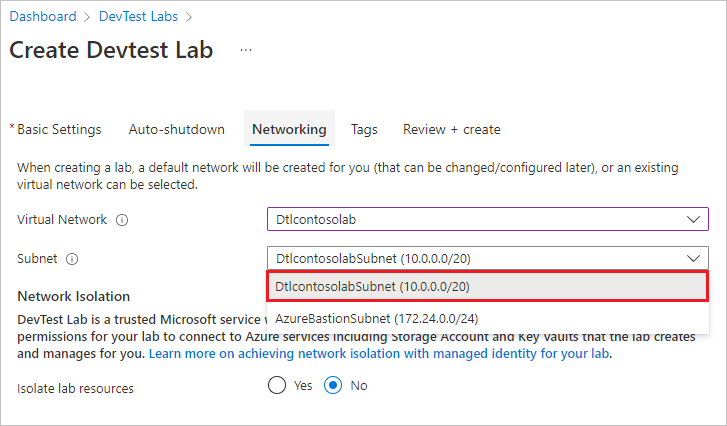

Wählen Sie bei der Laberstellung auf der Registerkarte Netzwerk des Bildschirms DevTest-Lab erstellen ein Netzwerk aus der Dropdownliste aus. Die Liste enthält nur Netzwerke, die sich in der gleichen Region und im gleichen Abonnement befinden wie das Lab.

Wählen Sie ein Subnetz aus.

Wählen Sie neben Isolate lab resources (Labressourcen isolieren) die Option Ja aus.

Schließen Sie die Laberstellung ab.

Konfigurieren von Dienstendpunkten

Wenn Sie die Netzwerkisolation nicht für das standardmäßige virtuelle Netzwerk, sondern für ein anderes virtuelles Netzwerk aktiviert haben, führen Sie die folgenden Schritte aus, um das Labspeicherkonto und den Schlüsseltresor im ausgewählten Netzwerk zu isolieren. Diese Schritte müssen nach der Laberstellung, aber vor anderen Labkonfigurationsschritten und vor der Erstellung von Labressourcen ausgeführt werden.

Konfigurieren des Endpunkts für das Labspeicherkonto

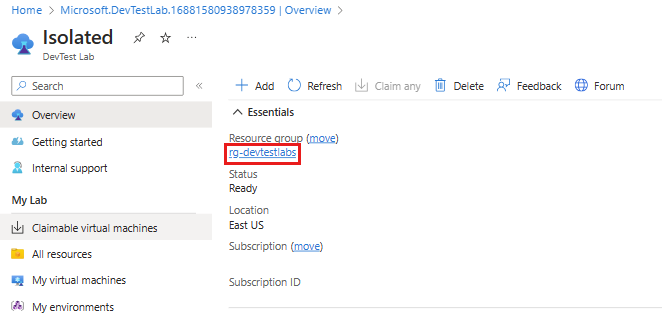

Wählen Sie auf der Seite Übersicht des Labs die Ressourcengruppe aus.

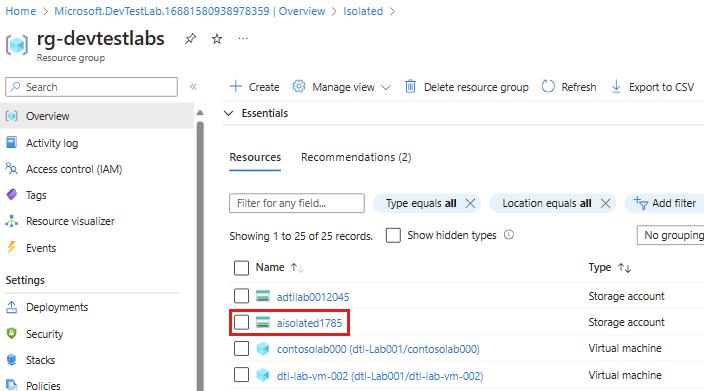

Wählen Sie auf der Seite Übersicht der Ressourcengruppe das Speicherkonto des Labs aus. Für das Labspeicherkonto wird folgende Namenskonvention verwendet:

a\<labName>\<4-digit number>. Wenn der Name des Labs beispielsweisecontosolabist, könnte der Name des Speicherkontosacontosolab1234lauten.

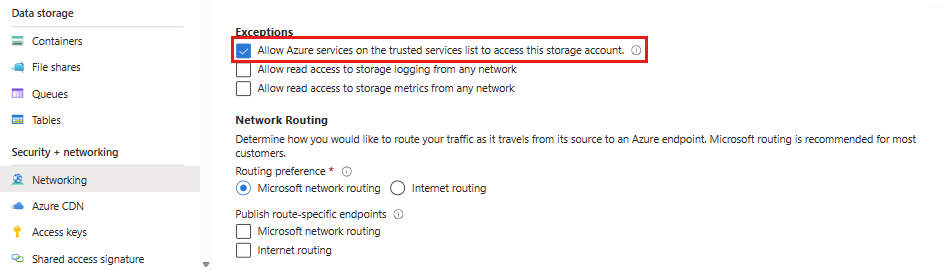

Wählen Sie auf Speicherkontoseite im linken Navigationsbereich die Option Netzwerk aus. Achten Sie auf der Registerkarte Firewalls und virtuelle Netzwerke darauf, dass das Kontrollkästchen Erlauben Sie Azure-Diensten auf der Liste der vertrauenswürdigen Dienste den Zugriff auf dieses Speicherkonto. aktiviert ist.

Da DevTest Labs ein vertrauenswürdiger Microsoft-Dienst ist, ermöglicht die Aktivierung dieser Option die normale Nutzung des Labs in einem netzwerkisolierten Modus.

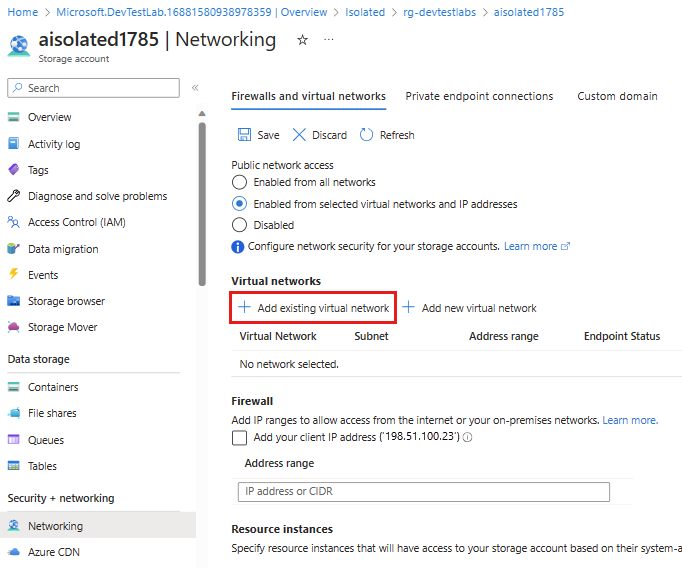

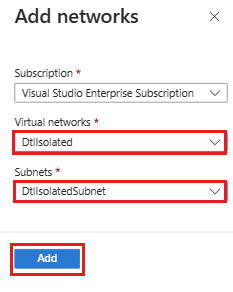

Wählen Sie Vorhandenes virtuelles Netzwerk hinzufügen aus.

Wählen Sie im Bereich Netzwerke hinzufügen das virtuelle Netzwerk und das Subnetz aus, die Sie beim Erstellen des Labs ausgewählt haben, und wählen Sie anschließend Hinzufügen aus.

Wählen Sie auf der Seite Netzwerk die Option Speichern aus.

Azure Storage lässt nun eingehende Verbindungen aus dem hinzugefügten virtuellen Netzwerk zu. Dies ermöglicht die ordnungsgemäße Nutzung des Labs in einem netzwerkisolierten Modus.

Diese Schritte können mit PowerShell oder mit der Azure CLI automatisiert werden, um die Netzwerkisolation für mehrere Labs zu konfigurieren. Weitere Informationen finden Sie unter Konfigurieren von Firewalls und virtuellen Netzwerken in Azure Storage.

Konfigurieren des Endpunkts für den Labschlüsseltresor

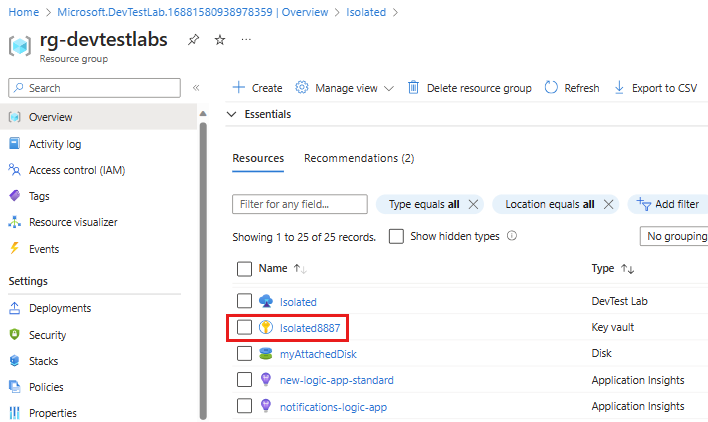

Wählen Sie auf der Seite Übersicht des Labs die Ressourcengruppe aus.

Wählen Sie auf der Seite Übersicht der Ressourcengruppe den Schlüsseltresor des Labs aus.

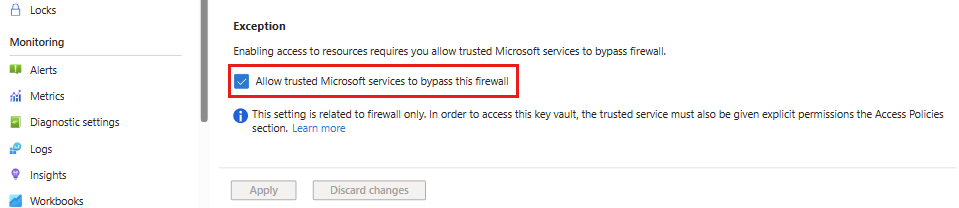

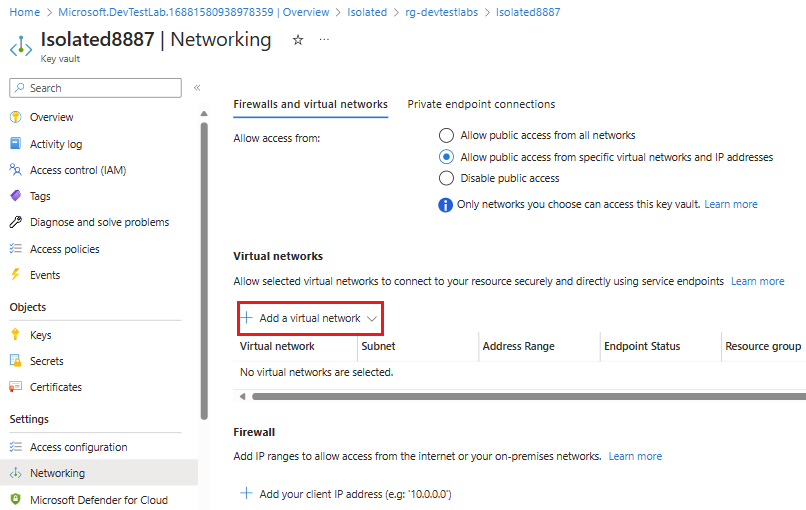

Wählen Sie auf der Schlüsseltresorseite im linken Navigationsbereich die Option Netzwerk aus. Achten Sie auf der Registerkarte Firewalls und virtuelle Netzwerke darauf, dass die Option Vertrauenswürdigen Microsoft-Diensten erlauben, diese Firewall zu umgehen aktiviert ist.

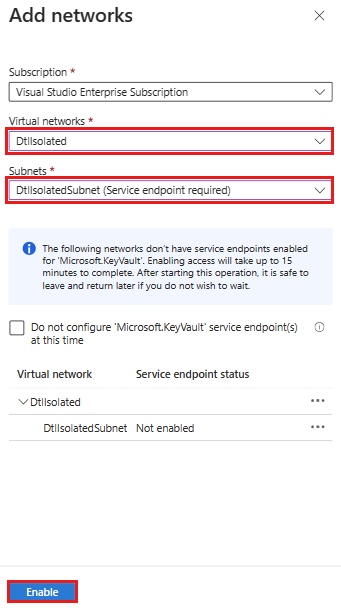

Wählen Sie Vorhandene virtuelle Netzwerke hinzufügen aus.

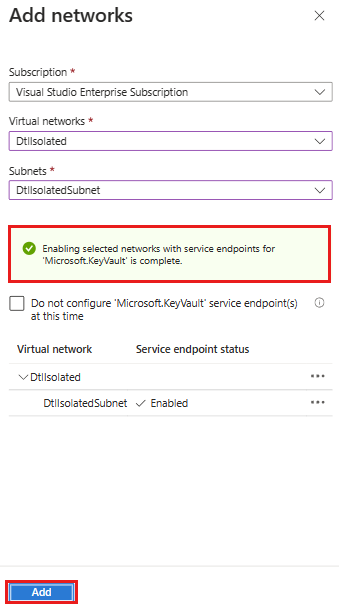

Wählen Sie im Bereich Netzwerke hinzufügen das virtuelle Netzwerk und das Subnetz aus, die Sie beim Erstellen des Labs ausgewählt haben, und wählen Sie anschließend Aktivieren aus.

Wählen Sie nach erfolgreicher Aktivierung des Dienstendpunkts die Option Hinzufügen aus.

Wählen Sie auf der Seite Netzwerk die Option Speichern aus.

Überlegungen

Im Anschluss folgen einige wichtige Aspekte bei der Verwendung eines Labs im netzwerkisolierten Modus:

Ermöglichen des Zugriffs auf das Speicherkonto von außerhalb des Labs

Der Labbesitzer muss den Zugriff auf das Speicherkonto eines netzwerkisolierten Labs über einen zulässigen Endpunkt explizit aktivieren. Dieser Zugriff ist für Aktionen wie das Hochladen einer VHD in das Speicherkonto zum Erstellen benutzerdefinierter Images erforderlich. Sie können den Zugriff aktivieren, indem Sie einen virtuellen Labcomputer erstellen und auf sichere Weise von diesem virtuellen Computer aus auf das Speicherkonto des Labs zugreifen.

Weitere Informationen finden Sie unter Tutorial: Herstellen einer Verbindung mit einem Speicherkonto mithilfe eines privaten Endpunkts in Azure.

Bereitstellen eines Speicherkontos zum Exportieren von Labnutzungsdaten

Um Nutzungsdaten für ein netzwerkisoliertes Lab exportieren zu können, muss der Labbesitzer explizit ein Speicherkonto bereitstellen und ein Blob innerhalb des Kontos generieren, um die Daten zu speichern. Wenn der Benutzer nicht explizit ein zu verwendendes Speicherkonto bereitstellt, können im isolierten Netzwerkmodus keine Nutzungsdaten exportiert werden.

Weitere Informationen finden Sie unter Exportieren oder Löschen personenbezogener Daten aus Azure DevTest Labs.

Festlegen von Zugriffsrichtlinien für den Schlüsseltresor

Das Aktivieren des Dienstendpunkts für den Schlüsseltresor wirkt sich nur auf die Firewall aus. Konfigurieren Sie die entsprechenden Zugriffsberechtigungen für den Schlüsseltresor im Abschnitt Zugriffsrichtlinien des Schlüsseltresors.

Weitere Informationen finden Sie unter Zuweisen einer Key Vault-Zugriffsrichtlinie.