Aktivieren von Java WebSphere-Apps zum Anmelden von Benutzern und Zugreifen auf Microsoft Graph

In diesem Artikel wird eine Java WebSphere-App veranschaulicht, die Benutzer anmeldet und ein Zugriffstoken zum Aufrufen von Microsoft Graph abruft. Es wird MSAL (Microsoft Authentication Library) für Java verwendet.

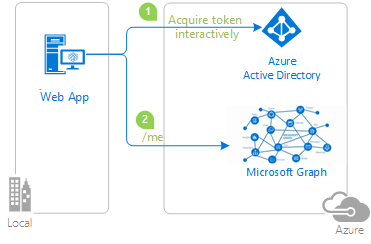

In der folgenden Abbildung wird die Topologie für diese App veranschaulicht:

Die Client-App verwendet MSAL für Java (MSAL4J), um einen Benutzer anzumelden und ein Zugriffstoken für Microsoft Graph aus der Microsoft Entra-ID abzurufen. Das Zugriffstoken beweist, dass der Benutzer autorisiert ist, auf den Microsoft Graph-API-Endpunkt zuzugreifen, wie im Bereich definiert.

Voraussetzungen

- Java 8 oder höher

- Maven 3

- Microsoft Entra ID-Mandant. Weitere Informationen finden Sie unter So erhalten Sie einen Microsoft Entra ID-Mandanten.

- Ein Benutzerkonto in Ihrem eigenen Microsoft Entra ID-Mandanten, wenn Sie nur mit Konten in Ihrem Organisationsverzeichnis arbeiten möchten, d. h. im Einzelmandantenmodus. Wenn Sie noch kein Benutzerkonto in Ihrem Mandanten erstellt haben, sollten Sie dies tun, bevor Sie fortfahren. Weitere Informationen finden Sie unter Erstellen, Einladen und Löschen von Benutzern.

- Ein Benutzerkonto im Microsoft Entra ID-Mandanten einer Organisation, wenn Sie mit Konten in einem beliebigen Organisationsverzeichnis arbeiten möchten , d. h. im Mehrinstanzenmodus. Dieses Beispiel muss so geändert werden, dass es mit einem persönlichen Microsoft-Konto funktioniert. Wenn Sie noch kein Benutzerkonto in Ihrem Mandanten erstellt haben, sollten Sie dies tun, bevor Sie fortfahren. Weitere Informationen finden Sie unter Erstellen, Einladen und Löschen von Benutzern.

- Ein persönliches Microsoft-Konto , z. B. Xbox, Hotmail, Live usw., wenn Sie mit persönlichen Microsoft-Konten arbeiten möchten.

Empfehlungen

- Vertrautheit mit den Java / Jakarta Servlets.

- Vertrautheit mit Linux/OSX-Terminal.

- jwt.ms zum Überprüfen Ihrer Token.

- Fiddler zur Überwachung Ihrer Netzwerkaktivität und Problembehandlung.

- Lesen Sie den Microsoft Entra ID-Blog, um mit den neuesten Entwicklungen auf dem neuesten Stand zu bleiben.

Einrichten des Beispiels

Die folgenden Abschnitte zeigen Ihnen, wie der Beispielcode für die Anwendung eingerichtet wird.

Klonen oder Herunterladen des Beispielrepositorys

Um das Beispiel zu klonen, öffnen Sie ein Bash-Fenster, und verwenden Sie den folgenden Befehl:

git clone https://github.com/Azure-Samples/ms-identity-msal-java-samples.git

cd 3-java-servlet-web-app/2-Authorization-I/call-graph

Wechseln Sie alternativ zum Repository ms-identity-msal-java-samples, laden Sie es dann als .zip-Datei herunter, und extrahieren Sie diese auf Ihre Festplatte.

Wichtig

Um Längenbeschränkungen für Dateipfade unter Windows zu vermeiden, klonen oder extrahieren Sie das Repository in ein Verzeichnis in der Nähe des Stamms Ihrer Festplatte.

Registrieren der Beispielanwendung bei Ihrem Microsoft Entra ID-Mandanten

Dieses Beispiel enthält ein einzelnes Projekt. In den folgenden Abschnitten wird gezeigt, wie Sie die App mithilfe des Azure-Portals registrieren.

Auswählen des Microsoft Entra ID-Mandanten, in dem Sie Ihre Anwendungen erstellen möchten

Verwenden Sie die folgenden Schritte, um den Mandanten auszuwählen:

Melden Sie sich beim Azure-Portal an.

Gehen Sie wie folgt vor, wenn Ihr Konto in mehr als einem Microsoft Entra ID-Mandanten vorhanden ist: Wählen Sie Ihr Profil in der Ecke des Azure-Portals und anschließend die Option Verzeichnis wechseln aus, um für Ihre Portalsitzung zum gewünschten Microsoft Entra ID-Mandanten zu wechseln.

Registrieren der App (java-servlet-webapp-call-graph)

Registrieren Sie zunächst eine neue App im Azure-Portal, indem Sie die Anweisungen unter Schnellstart: Registrieren einer Anwendung bei Microsoft Identity Platform befolgen.

Führen Sie anschließend die folgenden Schritte zum Abschließen der Registrierung aus:

Navigieren Sie zur Seite App-Registrierungen von Microsoft Identity Platform für Entwickler.

Wählen Sie Neue Registrierung aus.

Geben Sie auf der daraufhin angezeigten Seite Anwendung registrieren die folgenden Registrierungsinformationen Ihrer App ein:

Geben Sie im Abschnitt Name einen aussagekräftigen Anwendungsnamen ein, der den Benutzern der App angezeigt wird (beispielsweise

java-servlet-webapp-call-graph).Wählen Sie unter Unterstützte Kontotypen eine der folgenden Optionen aus:

- Wählen Sie Nur Konten in diesem Organisationsverzeichnis aus, wenn Sie eine Anwendung erstellen, die nur von Benutzern im Organisationsmandanten (einzelner Mandant) verwendet werden soll.

- Wählen Sie Konten in einem beliebigen Organisationsverzeichnis aus, wenn Sie möchten, dass Benutzer in einem beliebigen Microsoft Entra ID-Mandanten Ihre Anwendung verwenden können – d. h. eine mehrinstanzenfähige Anwendung.

- Wählen Sie Konten in einem beliebigen Organisationsverzeichnis und persönliche Microsoft-Konten für die größte Gruppe von Kunden (mehrere Mandanten, die auch persönliche Microsoft-Konten unterstützen).

Wählen Sie Persönliche Microsoft-Konten aus, wenn nur Benutzer mit persönlichen Microsoft-Konten die Anwendung verwenden sollen (z. B. Hotmail-, Live-, Skype- und Xbox-Konten)

Wählen Sie im Abschnitt Umleitungs-URI (optional) im Kombinationsfeld die Option Web aus, und geben Sie die folgenden Umleitungs-URIs ein:

http://localhost:8080/msal4j-servlet-graph/auth/redirect

Wählen Sie Registrieren aus, um die Anwendung zu erstellen.

Suchen Sie auf der Registrierungsseite der App den Wert Anwendungsclient-ID, und notieren Sie ihn zur späteren Verwendung. Sie verwenden diesen Wert in den Konfigurationsdateien Ihrer App.

Wählen Sie Speichern aus, um Ihre Änderungen zu speichern.

Wählen Sie auf der Registrierungsseite der App Zertifikate & Geheimnisse aus, um die Seite zu öffnen, in dem Sie Geheimnisse generieren und Zertifikate hochladen können.

Wählen Sie im Abschnitt Geheime Clientschlüssel die Option Neuer geheimer Clientschlüssel aus.

Geben Sie eine Beschreibung ein (z. B. App-Geheimnis).

Wählen Sie eine der verfügbaren Laufzeiten aus: In 1 Jahr, In 2 Jahren oder Läuft nie ab.

Wählen Sie Hinzufügen. Der generierte Wert wird angezeigt.

Kopieren und speichern Sie den generierten Wert zur Verwendung in späteren Schritten. Sie benötigen diesen Wert für die Konfigurationsdateien des Codes. Dieser Schlüsselwert wird nicht erneut angezeigt, und Sie können ihn auch nicht auf andere Weise abrufen. Achten Sie daher darauf, ihn aus dem Azure-Portal zu speichern, bevor Sie zu einem anderen Bildschirm oder Bereich navigieren.

Wählen Sie auf der Registrierungsseite der App API-Berechtigungen im Navigationsbereich aus, um die Seite zu öffnen, auf der Sie Zugriff auf die von Ihrer Anwendung benötigten APIs hinzufügen können.

Wählen Sie Berechtigungen hinzufügen aus.

Stellen Sie sicher, dass die Registerkarte Microsoft-APIs ausgewählt ist.

Wählen Sie im Abschnitt Häufig verwendete Microsoft-APIs die Option Microsoft Graph aus.

Wählen Sie im Abschnitt Delegierte Berechtigungen die Berechtigung User.Read aus der Liste aus. Verwenden Sie bei Bedarf das Suchfeld.

Wählen Sie Berechtigungen hinzufügen aus.

Konfigurieren der App (java-servlet-call-graph) für die Verwendung Ihrer App-Registrierung

Führen Sie die folgenden Schritte aus, um die App zu konfigurieren:

Hinweis

In den folgenden Schritten ist ClientID identisch mit Application ID oder AppId.

Öffnen Sie das Projekt in Ihrem IDE.

Öffnen Sie die Datei ./src/main/resources/authentication.properties.

Suchen Sie die Zeichenfolge

{enter-your-tenant-id-here}. Ersetzen Sie den vorhandenen Wert durch einen der folgenden Werte:- Ihre Microsoft Entra ID-Mandanten-ID, wenn Sie Ihre App mit den Konten in diesem Organisationsverzeichnis nur registriert haben.

- Das Wort

organizations, wenn Sie Ihre App mit den Konten in einer beliebigen Organisationsverzeichnisoption registriert haben. - Das Wort

common, wenn Sie Ihre App mit der Option Konten in einem beliebigen Organisationsverzeichnis und persönliche Microsoft-Konten registriert haben. - Das Wort

consumers, wenn Sie Ihre App mit der Option Persönliche Microsoft-Konten registriert haben.

Suchen Sie die Zeichenfolge

{enter-your-client-id-here}, und ersetzen Sie den vorhandenen Wert durch die Anwendungs-IDclientIdderjava-servlet-webapp-call-graph-Anwendung, die Sie aus dem Azure-Portal kopiert haben.Suchen Sie die Zeichenfolge

{enter-your-client-secret-here}, und ersetzen Sie den vorhandenen Wert durch den Wert, den Sie beim Erstellen derjava-servlet-webapp-call-graph-App im Azure-Portal gespeichert haben.

Erstellen des Beispiels

Um das Beispiel mit Maven zu erstellen, navigieren Sie zu dem Verzeichnis, das die pom.xml-Datei für das Beispiel enthält, und führen Sie dann den folgenden Befehl aus:

mvn clean package

Dieser Befehl generiert eine .war-Datei, die Sie auf verschiedenen Anwendungsservern ausführen können.

Ausführen des Beispiels

Bei diesen Anweisungen wird davon ausgegangen, dass Sie WebSphere installiert und einen Server eingerichtet haben. Sie können die Anleitungen unter Bereitstellen des (herkömmlichen )WebSphere Application Server Clusters auf virtuellen Azure-Computern für eine einfache Servereinrichtung verwenden.

Bevor Sie in WebSphere bereitstellen können, führen Sie die folgenden Schritte aus, um einige Konfigurationsänderungen im Beispiel selbst vorzunehmen und dann das Paket zu erstellen oder neu zu erstellen:

Navigieren Sie zur Datei authentication.properties, und ändern Sie den Wert von

app.homePagein die Server-URL und Portnummer, die Sie verwenden möchten, wie im folgenden Beispiel gezeigt:# app.homePage is by default set to dev server address and app context path on the server # for apps deployed to azure, use https://your-sub-domain.azurewebsites.net app.homePage=https://<server-url>:<port-number>/msal4j-servlet-auth/Verwenden Sie nach dem Speichern dieser Datei den folgenden Befehl, um Ihre App neu zu erstellen:

mvn clean packageNachdem der Code die Erstellung abgeschlossen hat, kopieren Sie die .war-Datei auf das Dateisystem des Zielservers.

Außerdem müssen Sie dieselbe Änderung in der Azure-App-Registrierung vornehmen, bei der Sie sie im Azure-Portal als Umleitungs-URI-Wert auf der Registerkarte Authentifizierung festlegen.

Navigieren Sie zur Seite App-Registrierungen von Microsoft Identity Platform für Entwickler.

Verwenden Sie das Suchfeld, um nach Ihrer App-Registrierung zu suchen. Beispiel:

java-servlet-webapp-authentication.Öffnen Sie die App-Registrierung, indem Sie den Namen auswählen.

Wählen Sie im oberen Menü Authentifizierung aus.

Wählen Sie unter Web - Umleitungs-URIs die Option URI hinzufügen aus.

Füllen Sie den URI Ihrer App aus, indem Sie /auth/redirect anfügen, Beispiel:

https://<server-url>:<port-number>/auth/redirect.Wählen Sie Speichern.

Führen Sie die folgenden Schritte aus, um das Beispiel mithilfe der Integrated Solutions Console von WebSphere bereitzustellen:

Wählen Sie auf der Registerkarte Anwendungen die Option Neue Anwendung und dann Neue Unternehmensanwendung aus.

Wählen Sie die von Ihnen erstellte .war-Datei und dann Weiter aus, bis Sie zum Installationsschritt Zuordnen von Kontextstämmen für Webmodule gelangen. Die anderen Standardeinstellungen sollten so belassen werden.

Legen Sie für den Kontextstamm denselben Wert wie nach der Portnummer im „Umleitungs-URI“ fest, den Sie in der Beispielkonfiguration/Azure-App-Registrierung festgelegt haben. Das heißt, wenn der Umleitungs-URI

http://<server-url>:9080/msal4j-servlet-auth/lautet, solltemsal4j-servlet-authder Kontextstamm sein.Wählen Sie Fertig stellenaus.

Wechseln Sie nach Abschluss der Installation der Anwendung zum Abschnitt WebSphere-Unternehmensanwendungen auf der Registerkarte Anwendungen.

Wählen Sie die .war-Datei aus der Liste der Anwendungen und dann Start für die Bereitstellung aus.

Navigieren Sie nach Abschluss der Bereitstellung zu

http://<server-url>:9080/{whatever you set as the context root}, und die Anwendung sollte nun angezeigt werden.

Untersuchen des Beispiels

Gehen Sie folgendermaßen vor, um das Beispiel zu erkunden:

- Beachten Sie den angemeldeten oder abgemeldeten Status, der in der Mitte des Bildschirms angezeigt wird.

- Wählen Sie in der Ecke die Schaltfläche „Kontextsensitiv“ aus. Diese Schaltfläche lautet Anmelden, wenn Sie die App zum ersten Mal ausführen.

- Folgen Sie auf der nächsten Seite den Anweisungen, und melden Sie sich mit einem Konto im Microsoft Entra ID-Mandanten an.

- Beachten Sie auf dem Einwilligungsbildschirm die angeforderten Bereiche.

- Beachten Sie, dass die kontextsensitive Schaltfläche jetzt Abmelden lautet und Ihren Benutzernamen anzeigt.

- Klicken Sie auf ID-Tokendetails, um die decodierten Ansprüche des ID-Tokens anzuzeigen.

- Wählen Sie Graph aufrufen aus, um einen Aufruf an den /me-Endpunkt von Microsoft Graph zu tätigen und eine Auswahl der abgerufenen Benutzerdetails anzuzeigen.

- Verwenden Sie die Schaltfläche in der Ecke, um sich abzumelden.

Informationen zum Code

In diesem Beispiel wird MSAL für Java (MSAL4J) verwendet, um einen Benutzer anzumelden und ein Token für die Microsoft Graph-API abzurufen. Es verwendet Microsoft Graph SDK für Java, um Daten aus Graph abzurufen. Sie müssen diese Bibliotheken zu Ihren Projekten mithilfe von Maven hinzufügen.

Wenn Sie das Verhalten dieses Beispiels replizieren möchten, können Sie die pom.xml-Datei und den Inhalt der Hilfs- und authservlets--Ordner im Ordner src/main/java/com/microsoft/azuresamples/msal4j kopieren. Außerdem benötigen Sie die authentication.properties-Datei. Diese Klassen und Dateien enthalten generischen Code, den Sie in einer breiten Palette von Anwendungen verwenden können. Sie können auch den Rest des Beispiels kopieren, aber die anderen Klassen und Dateien werden speziell für das Ziel dieses Beispiels erstellt.

Contents

Die folgende Tabelle zeigt den Inhalt des Beispielprojektordners:

| Datei/Ordner | Beschreibung |

|---|---|

| src/main/java/com/microsoft/azuresamples/msal4j/callgraphwebapp/ | Dieses Verzeichnis enthält die Klassen, die die Back-End-Geschäftslogik der App definieren. |

| src/main/java/com/microsoft/azuresamples/msal4j/authservlets/ | Dieses Verzeichnis enthält die Klassen, die für Anmelde- und Abmeldeendpunkte verwendet werden. |

| *Servlet.java | Alle verfügbaren Endpunkte werden in Java-Klassen definiert, wobei Namen in Servletenden. |

| src/main/java/com/microsoft/azuresamples/msal4j/helpers/ | Hilfsklassen für die Authentifizierung. |

| AuthenticationFilter.java | Leitet nicht authentifizierte Anforderungen an geschützte Endpunkte auf eine 401-Seite um. |

| src/main/resources/authentication.properties | Microsoft Entra ID und Programmkonfiguration. |

| src/main/webapp/ | Dieses Verzeichnis enthält die Benutzeroberfläche – JSP-Vorlagen |

| CHANGELOG.md | Liste der Änderungen am Beispiel. |

| CONTRIBUTING.md | Richtlinien für einen Beitrag zum Beispiel. |

| LIZENZ | Die Lizenz für das Beispiel. |

ConfidentialClientApplication

Eine ConfidentialClientApplication Instanz wird in der AuthHelper.java-Datei erstellt, wie im folgenden Beispiel gezeigt. Dieses Objekt hilft beim Erstellen der Microsoft Entra ID-Autorisierungs-URL und auch beim Austauschen des Authentifizierungstokens für ein Zugriffstoken.

// getConfidentialClientInstance method

IClientSecret secret = ClientCredentialFactory.createFromSecret(SECRET);

confClientInstance = ConfidentialClientApplication

.builder(CLIENT_ID, secret)

.authority(AUTHORITY)

.build();

Es werden die folgenden Parameter für die Instanziierung verwendet:

- Die Client-ID der App.

- Der geheime Clientschlüssel, der eine Anforderung für vertrauliche Clientanwendungen ist.

- Die Microsoft Entra ID Authority, die Ihre Microsoft Entra-Mandanten-ID enthält.

In diesem Beispiel werden diese Werte aus der Datei authentication.properties mithilfe eines Eigenschaftenlesers in der Config.java-Datei gelesen.

Ausführliche exemplarische Vorgehensweise

Die folgenden Schritte bieten eine exemplarische Vorgehensweise für die Funktionalität der App:

Der erste Schritt des Anmeldeprozesses besteht darin, eine Anforderung an den

/authorize-Endpunkt des Microsoft Entra ID-Mandanten zu senden. DieConfidentialClientApplication-Instanz von MSAL4J wird verwendet, um eine Autorisierungsanforderungs-URL zu erstellen. Die App leitet den Browser an diese URL um, über die der Benutzer sich dann anmeldet.final ConfidentialClientApplication client = getConfidentialClientInstance(); AuthorizationRequestUrlParameters parameters = AuthorizationRequestUrlParameters.builder(Config.REDIRECT_URI, Collections.singleton(Config.SCOPES)) .responseMode(ResponseMode.QUERY).prompt(Prompt.SELECT_ACCOUNT).state(state).nonce(nonce).build(); final String authorizeUrl = client.getAuthorizationRequestUrl(parameters).toString(); contextAdapter.redirectUser(authorizeUrl);In der folgenden Liste werden die Features dieses Codes beschrieben:

AuthorizationRequestUrlParameters: Diese Parameter müssen zum Erstellen einerAuthorizationRequestUrlfestgelegt werden.REDIRECT_URI: Wo Microsoft Entra ID den Browser - zusammen mit dem Authentifizierungscode - umleitet, nachdem Benutzeranmeldeinformationen gesammelt wurden. Er muss mit dem Umleitungs-URI in der Microsoft Entra ID-App-Registrierung im Azure-Portal übereinstimmen.SCOPES: Bereiche stellen die Berechtigungen dar, die von der Anwendung angefordert wurden.- Normalerweise reichen die drei Bereiche

openid profile offline_accessaus, um eine ID-Token-Antwort zu erhalten. - Vollständige Liste der von der App angeforderten Bereiche finden Sie in der Datei authentication.properties. Sie können weitere Bereiche hinzufügen, Beispiel:

User.Read.

- Normalerweise reichen die drei Bereiche

Microsoft Entra ID zeigt der*dem Benutzer*in eine Anmeldeeingabeaufforderung an. Wenn der Anmeldeversuch erfolgreich ist, wird der Browser des Benutzers zum Umleitungsendpunkt dieser App umgeleitet. Eine erfolgreiche Anforderung an diesen Endpunkt enthält einen Autorisierungscode.

Die

ConfidentialClientApplication-Instanz tauscht diesen Autorisierungscode dann für ein ID-Token und ein Zugriffstoken von Microsoft Entra ID aus.// First, validate the state, then parse any error codes in response, then extract the authCode. Then: // build the auth code params: final AuthorizationCodeParameters authParams = AuthorizationCodeParameters .builder(authCode, new URI(Config.REDIRECT_URI)).scopes(Collections.singleton(Config.SCOPES)).build(); // Get a client instance and leverage it to acquire the token: final ConfidentialClientApplication client = AuthHelper.getConfidentialClientInstance(); final IAuthenticationResult result = client.acquireToken(authParams).get();In der folgenden Liste werden die Features dieses Codes beschrieben:

AuthorizationCodeParameters: Diese Parameter müssen festgelegt werden, damit der Autorisierungscode für ein ID- und/oder ein Zugriffstoken ausgetauscht werden kann.authCode: Hierbei handelt es sich um den Autorisierungscode, der am Umleitungsendpunkt empfangen wurde.REDIRECT_URI: Der im vorherigen Schritt verwendete Umleitungs-URI muss noch mal übergeben werden.SCOPES: Die im vorherigen Schritt verwendeten Bereiche müssen noch einmal übergeben werden.

Wenn

acquireTokenerfolgreich ausgeführt wird, werden die Tokenansprüche extrahiert. Wenn die Nonce-Überprüfung erfolgreich ist, werden die Ergebnisse incontext(eine Instanz vonIdentityContextData) platziert und in der Sitzung gespeichert. Die Anwendung kannIdentityContextDatadann aus der Sitzung (mithilfe einerIdentityContextAdapterServlet-Instanz) instanziieren, wenn sie Zugriff benötigt, wie im folgenden Code gezeigt:// parse IdToken claims from the IAuthenticationResult: // (the next step - validateNonce - requires parsed claims) context.setIdTokenClaims(result.idToken()); // if nonce is invalid, stop immediately! this could be a token replay! // if validation fails, throws exception and cancels auth: validateNonce(context); // set user to authenticated: context.setAuthResult(result, client.tokenCache().serialize());

Schützen der Routen

Informationen dazu, wie die Beispiel-App den Zugriff auf Routen filtert, finden Sie unter AuthenticationFilter.java. In der Datei authentication.properties enthält die Eigenschaft app.protect.authenticated die durch Trennzeichen getrennten Routen, auf die nur authentifizierte Benutzer zugreifen können, wie im folgenden Beispiel gezeigt:

# for example, /token_details requires any user to be signed in and does not require special roles or groups claim(s)

app.protect.authenticated=/token_details, /call_graph

Graph aufrufen

Wenn der Benutzer zu /call_graph navigiert, erstellt die Anwendung eine Instanz von IGraphServiceClient und übergibt das Zugriffstoken des angemeldeten Benutzers. Der Graph-Client platziert das Zugriffstoken anschließend in den Authorization-Header seiner Anforderungen. Die App fordert den Graph-Client dann dazu auf, den /me-Endpunkt von Microsoft Graph aufzurufen, um Details zum derzeit angemeldeten Benutzer abzurufen.

Wenn Sie bereits über ein gültiges Zugriffstoken für Graph Service mit dem User.Read-Bereich verfügen, benötigen Sie nur den folgenden Code, um Zugriff auf den /me-Endpunkt zu erhalten:

//CallGraphServlet.java

User user = GraphHelper.getGraphClient(contextAdapter).me().buildRequest().get();

Bereiche

Bereiche teilen Microsoft Entra ID die Zugriffsebene mit, die die Anwendung anfordert.

Auf Grundlage der angeforderten Bereiche zeigt Microsoft Entra ID dem Benutzer bei der Anmeldung ein Einwilligungsdialogfeld an. Wenn der Benutzer in einen oder mehrere Bereiche einwilligt und ein Token erhält, werden die Bereiche in das resultierende access_token codiert.

Die von der Anwendung angeforderten Bereiche finden Sie unter authentication.properties. Standardmäßig legt die Anwendung den Bereichswert auf User.Read. Dieser spezielle Microsoft Graph-API-Bereich richtet sich an den Zugriff auf die Informationen des aktuellen angemeldeten Benutzers. Der Graph-Endpunkt für den Zugriff auf diese Informationen ist https://graph.microsoft.com/v1.0/me. Alle an diesem Endpunkt vorgenommenen gültigen Anforderungen müssen einen access_token haben, der den User.Read-Bereich im Authorization-Header enthält.

Weitere Informationen

- MSAL (Microsoft Authentication Library) für Java

- Microsoft Identity Platform (Microsoft Entra ID für Entwickler)

- Schnellstart: Registrieren einer Anwendung bei Microsoft Identity Platform

- Grundlegendes zu Einwilligungserfahrungen für Microsoft Entra ID-Anwendungen

- Grundlegendes zur Benutzer- und Administratoreinwilligung

- MSAL-Codebeispiele

Nächster Schritt

Bereitstellen von Java WebSphere-Apps auf herkömmlichem WebSphere auf virtuellen Azure-Computern