Schadsoftwareerkennung für Kubernetes-Knoten

Defender for Containers verwendet die Antischadsoftware-Engine von Microsoft Defender Antivirus, um schädliche Dateien in Kubernetes-Knoten zu scannen und zu erkennen. Wenn Bedrohungen erkannt werden, werden Sicherheitswarnungen an Defender for Cloud und Defender XDR geleitet, wo sie untersucht und behoben werden können.

Voraussetzungen

Die Erkennung von Schadsoftware in Kubernetes-Knoten muss aktiviert sein, indem sie die Option Überprüfung ohne Agent für Computer im P2 Plan von Defender for Containers oder Defender for Servers aktivieren.

Hinweis

Die Erkennung von Schadsoftware erfolgt nicht für Kubernetes-Knoten, wenn die Überprüfung ohne Agent für Computer über den Defender Cloud Security Posture Management aktiviert ist. Die Überprüfung ohne Agent für Computer muss über den P2-Plan von Defender for Containers oder Defender for Servers aktiviert werden.

Überprüfen und Korrigieren der Sicherheitswarnungen hinsichtlich Schadsoftware in Kubernetes-Knoten

Wenn Schadsoftware in Kubernetes-Knoten ermittelt wird, wird eine Sicherheitswarnung generiert, die der Kunde überprüfen kann. So überprüfen Sie eine Sicherheitswarnung hinsichtlich Schadsoftware in Kubernetes-Knoten im Azure-Portal:

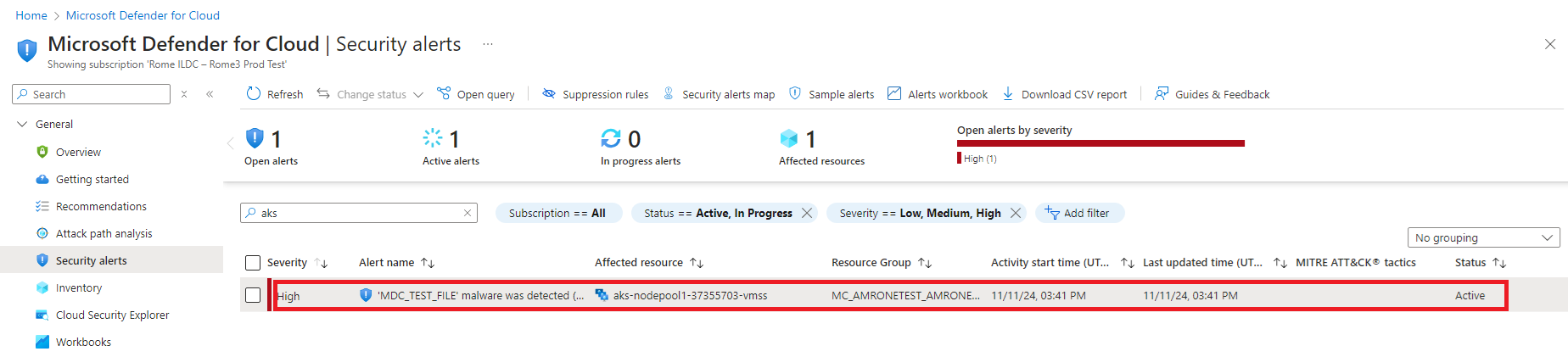

Wählen Sie Sicherheitswarnungen im Menü von Defender for Cloud aus, und wählen Sie die Zeile der Sicherheitswarnung für den Kubernetes-Knoten zur Beschreibung aus.

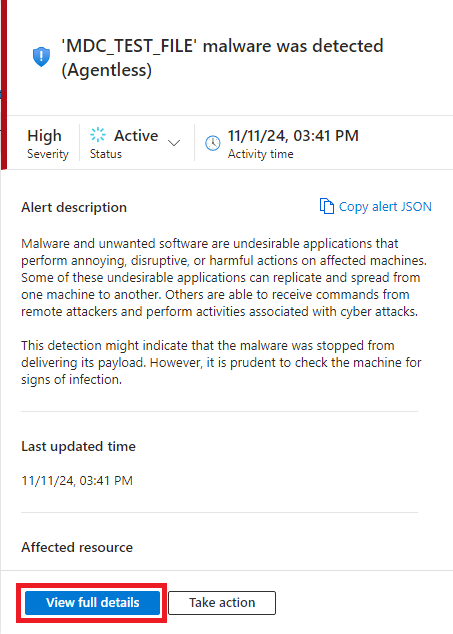

Wählen Sie die Schaltfläche Vollständige Details anzeigen aus, um den Bereich mit den vollständigen Details der gefundenen Schadsoftware zu öffnen.

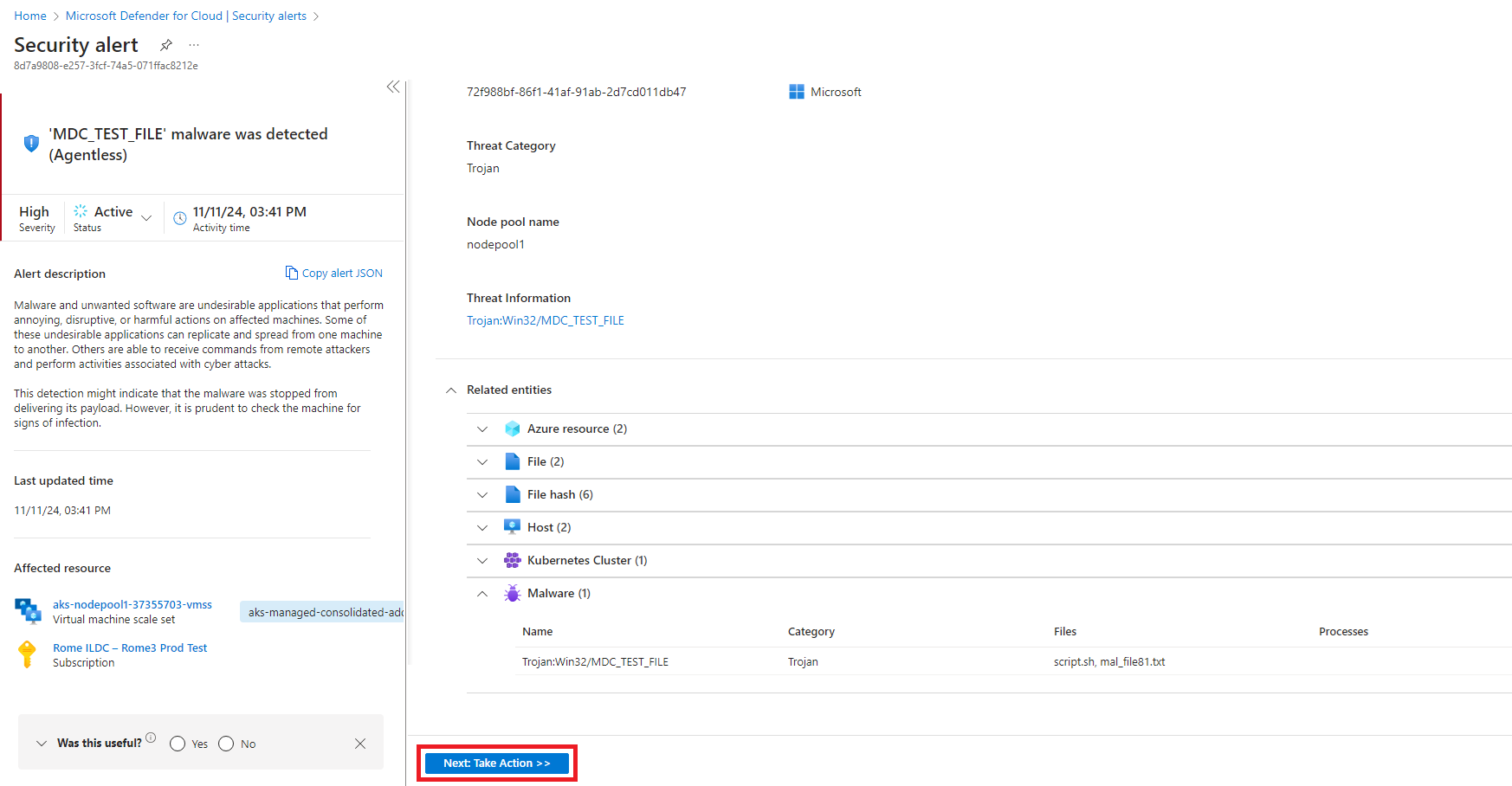

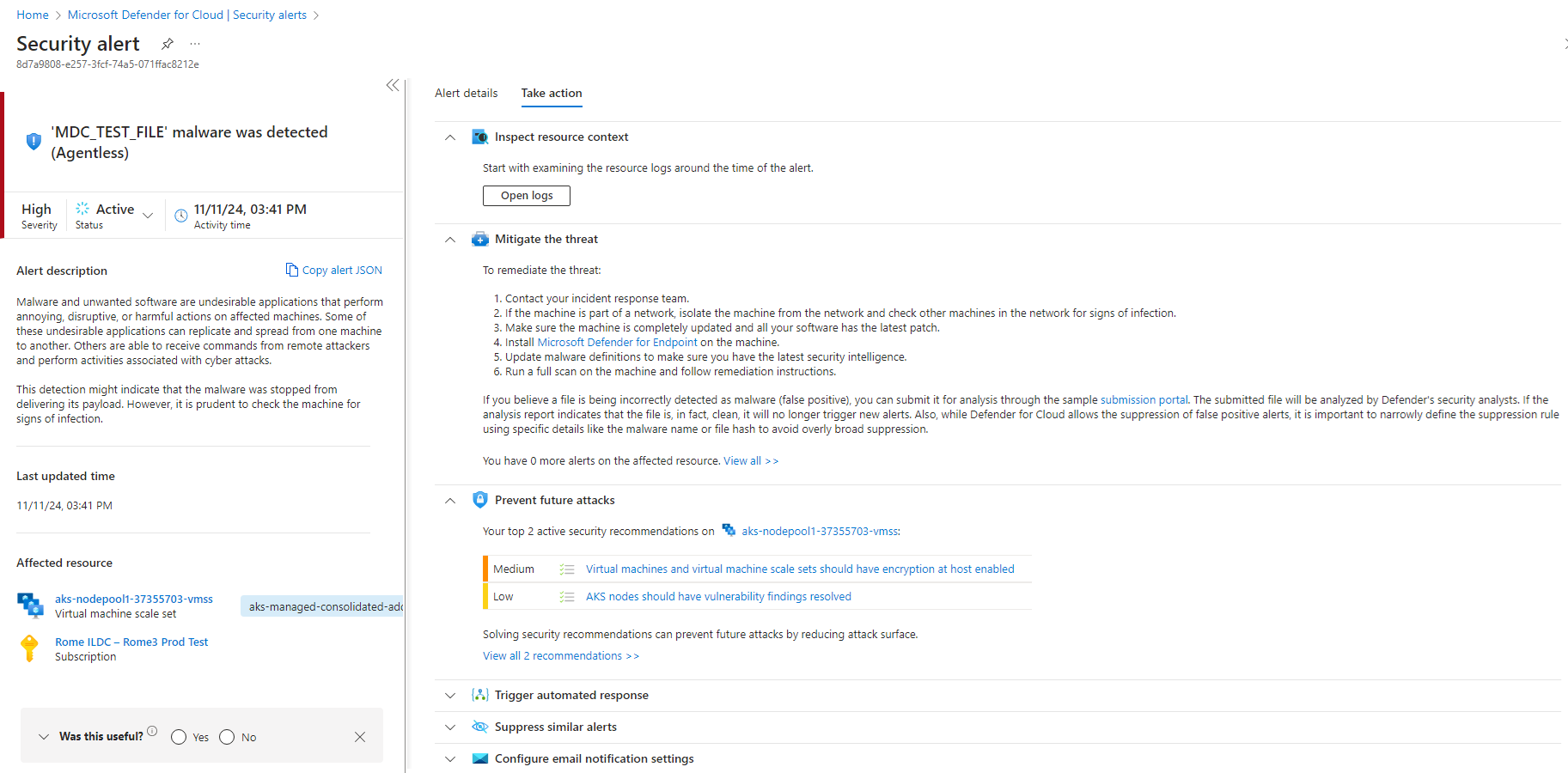

Die Sicherheitswarnung beschreibt die gefundene Schadsoftware, einschließlich der betroffenen Knotenpools und Schadsoftwaredateien. Wählen Sie die Schaltfläche Weiter: Aktion ausführen aus, um die Anweisungen zum Korrigieren der Bedrohung anzuzeigen.