Integration von Defender for Endpoint/Defender for Vulnerability Management

Microsoft Defender for Endpoint und Microsoft Defender Vulnerability Management sind nativ in Microsoft Defender for Cloud integriert, um Folgendes zu bieten:

- Integrierte Sicherheitsfunktionen: Sicherheitsfunktionen, die von Defender for Endpoint, Defender Vulnerability Management und Defender for Cloud bereitgestellt werden, um End-to-End-Schutz für Computer bereitzustellen, die vom Defender for Servers-Plan in Defender for Cloud geschützt sind.

- Lizenzierung: Defender for Servers deckt die Lizenzierung für den Defender for Endpoint-Plan 2 ab. Lizenzen werden pro Stunde statt pro Benutzer abgerechnet. Dies führt zu Kosteneinsparungen, da Kosten für den Schutz virtueller Computer nur dann anfallen, wenn die virtuellen Computer verwendet werden.

- Agentbereitstellung: Defender for Cloud kann den Defender für Endpunkt-Sensor automatisch auf jedem unterstützten Computer bereitstellen, der mit Defender for Cloud verbunden ist.

- Einheitliche Warnungen: Warnungen und Sicherheitsrisikodaten von Defender for Endpoint werden im Azure-Portal in Defender for Cloud angezeigt. Sie können zum Defender-Portal wechseln, um Detailinformationen für Warnungen und Kontext anzuzeigen.

Sicherheitsfunktionen

Defender for Cloud integriert diese Sicherheitsfunktionen, die von Defender for Endpoint und Defender Vulnerability Management bereitgestellt werden.

Sicherheitsrisikomanagement: Wird von Defender Vulnerability Management bereitgestellt.

- Zu den Features gehören ein Bestand bekannter Software, kontinuierliche Bewertung von Sicherheitsrisiken und Erkenntnissen, Sicherheitsbewertung für Geräte, priorisierte Sicherheitsempfehlungen und Sicherheitslücken.

- Integration in Defender Vulnerability Management bietet auch Premium-Features in Defender for Servers-Plan 2.

Verringerung der Angriffsfläche: Verwendung von Regeln zur Verringerung der Angriffsfläche zur Reduzierung der Sicherheitsgefährdung.

Schutz der nächsten Generation bietet Antischadsoftware und Antivirenschutz.

Erkennung und Reaktion am Endpunkt (EDR): EDR erkennt, untersucht und reagiert auf erweiterte Bedrohungen, einschließlich erweiterte Bedrohungssuche und Funktionen für automatische Untersuchung und Behebung.

Bedrohungsanalyse. Abrufen von Threat Intelligence-Daten, die von Microsoft-Bedrohungsspezialisten und Sicherheitsteams generiert werden, ergänzt durch Informationen von Partnern. Sicherheitswarnungen werden generiert, wenn Defender for Endpoint Angriffstools, -techniken und -verfahren erkennt.

Integrationsarchitektur

Wenn Sie Defender for Cloud zum Überwachen Ihrer Computer verwenden, wird automatisch ein Defender for Endpoint-Mandant erstellt.

Die von Defender für den Endpunkt gesammelten Daten werden im Rahmen der Bereitstellung des Mandanten am Standort des Mandanten gespeichert.

- Kundendaten (in pseudonymisierter Form) können auch in den zentralen Speicher- und Verarbeitungssystemen in den USA gespeichert werden.

- Nachdem Sie den Speicherort konfiguriert haben, kann dieser nicht mehr geändert werden.

- Wenn Sie Ihre eigene Lizenz für Defender for Endpoint besitzen und Ihre Daten an einen anderen Speicherort verschieben müssen, bitten Sie den Microsoft-Support, den Mandanten zurückzusetzen.

Verschieben zwischen Abonnements

-

Verschieben in ein anderes Abonnement im selben Mandanten: Um Ihre Defender for Endpoint-Erweiterung in ein anderes Abonnement im selben Mandanten zu verschieben, löschen Sie entweder die Erweiterung

MDE.Linux' or 'MDE.Windowsaus der VM und Defender for Cloud stellt sie automatisch neu bereit. - Verschieben von Abonnements zwischen Mandanten: Wenn Sie Ihr Azure-Abonnement zwischen Azure-Mandanten verschieben, sind manuelle Vorbereitungsschritte erforderlich, bevor Defender for Endpoint von Defender for Cloud bereitgestellt werden kann. Ausführliche Informationen erhalten Sie vom Microsoft-Support.

Integritätsstatus für Microsoft Defender for Endpoint

Microsoft Defender for Servers bietet Sichtbarkeit für die Microsoft Defender for Endpoint-Agents, die auf Ihren virtuellen Computern installiert sind.

Voraussetzungen

Onboarding in Microsoft Defender for Servers P2 oder Defender CSPM + Microsoft Defender for Servers P1.

Sichtbarkeit von Integritätsproblemen in Defender for Servers

Microsoft Defender for Servers bietet Einblicke in zwei Haupttypen von Integritätsproblemen:

Installationsprobleme: Fehler während der Installation des Agents.

Heartbeatprobleme: Probleme, bei denen der Agent installiert ist, sich aber nicht ordnungsgemäß meldet.

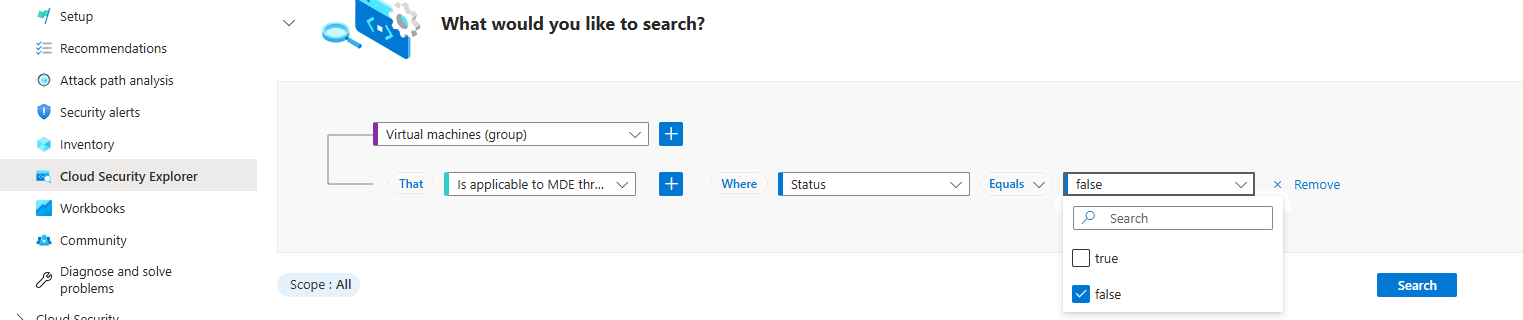

Unter Umständen ist Microsoft Defender for Endpunkt für bestimmte Server nicht geeignet. Dieser Status wird auch wie in der letzten Abfrage beschrieben angezeigt.

Defender for Servers zeigt spezifische Fehlermeldungen für jeden Problemtyp an. Diese Nachrichten erklären das Problem. Wenn verfügbar, finden Sie auch Anweisungen zum Beheben des Problems.

Der Integritätsstatus wird alle vier Stunden aktualisiert. Dadurch wird sichergestellt, dass das Problem den Zustand der letzten vier Stunden widerspiegelt.

Um Microsoft Defender for Endpoint-Integritätsprobleme anzuzeigen, verwenden Sie den Sicherheits-Explorer wie folgt:

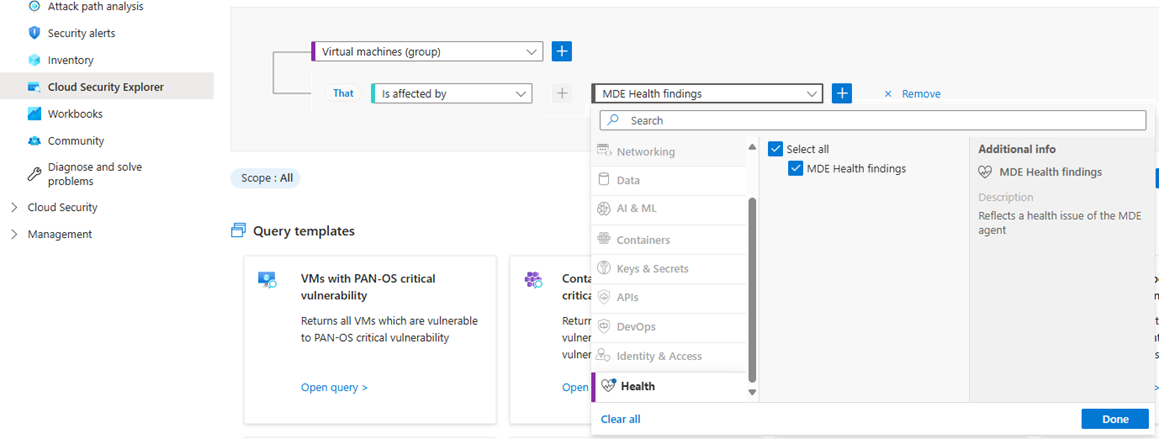

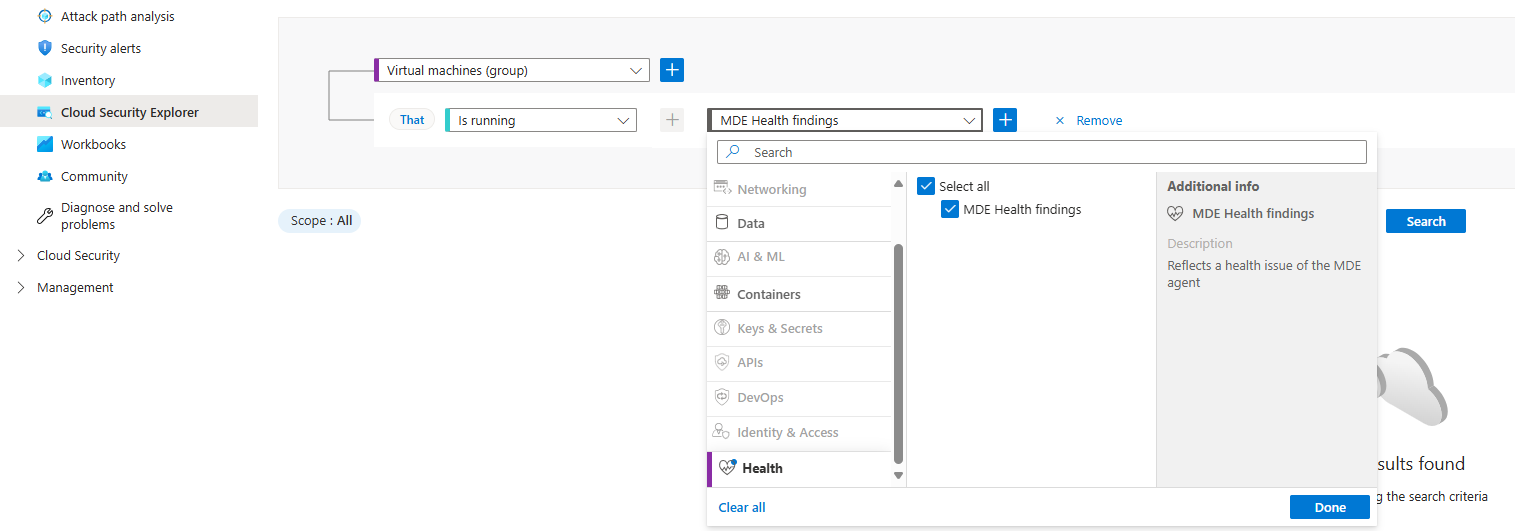

Führen Sie die folgende Abfrage aus, um alle fehlerhaften virtuellen Computer (VMs) mit den genannten Problemen zu finden:

Eine weitere Möglichkeit für den Zugriff auf diese Daten:

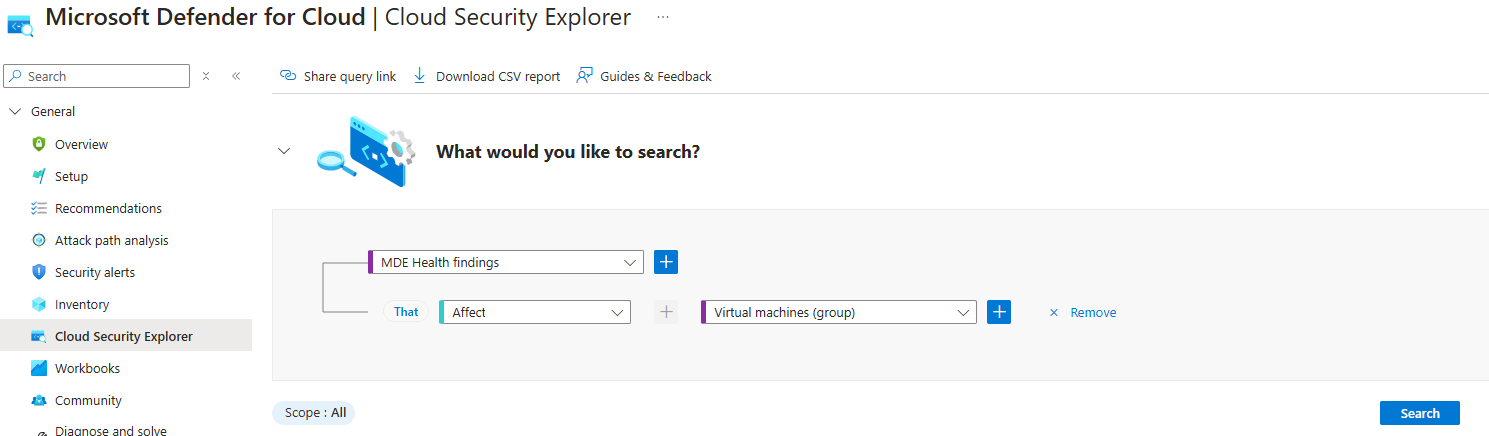

Führen Sie die folgende Abfrage aus, um alle fehlerfreien VMs zu finden, auf denen Microsoft Defender for Endpoint ordnungsgemäß funktioniert:

Führen Sie die folgende Abfrage aus, um die Liste der virtuellen Computer abzurufen, auf die Microsoft Defender for Endpoint nicht anwendbar ist:

Nächste Schritte

Erfahren Sie mehr über EDR-Empfehlungen in Defender for Servers.