Konfigurieren von Microsoft Defender für Containerkomponenten

Microsoft Defender für Container ist die cloudnative Lösung zum Schützen Ihrer Container. Er hilft dabei, Ihre Cluster unabhängig davon zu schützen, ob sie in folgenden Bereichen ausgeführt werden:

Azure Kubernetes Service (AKS): Der verwaltete Dienst von Microsoft für die Entwicklung, Bereitstellung und Verwaltung von containerisierten Anwendungen

Amazon Elastic Kubernetes Service (EKS) in einem verbundenen Amazon Web Services -Konto (AWS): Der verwaltete Amazon-Dienst zum Ausführen von Kubernetes in AWS, ohne dass Sie Ihre eigene Kubernetes-Steuerungsebene oder -Knoten installieren, betreiben und verwalten müssen.

Google Kubernetes Engine (GKE) in einem GCP-Projekt (Connected Google Cloud Platform): Die verwaltete Google-Umgebung zum Bereitstellen, Verwalten und Skalieren von Anwendungen mithilfe der GCP-Infrastruktur.

Andere Kubernetes-Distributionen (mit Kubernetes mit Azure Arc-Unterstützung): Gemäß Cloud Native Computing Foundation (CNCF) zertifizierte Kubernetes-Cluster, die lokal oder auf IaaS gehostet werden. Weitere Informationen finden Sie in der Unterstützungsmatrix für Containerfunktionen in Defender for Cloud.

In diesen Artikeln erfahren Sie zunächst, wie Sie Ihre Container verbinden und schützen:

- Schützen Sie Ihre Azure-Container mit Defender for Containers

- Schützen Ihrer lokalen Kubernetes-Cluster mit Defender for Containers

- Schützen Ihrer Amazon Web Services-Container (AWS) mit Defender for Containers

- Schützen Ihrer Google Cloud Platform-Container (GCP) mit Defender for Containers

Weitere Informationen finden Sie auch in diesen Videos der Videoreihe Defender for Cloud in the Field:

- Microsoft Defender for Containers in einer Multicloudumgebung

- Schützen von Containern in GCP mit Microsoft Defender for Containers

Hinweis

Die Unterstützung von Microsoft Defender for Containers für Azure Arc-fähige Kubernetes-Cluster ist eine Previewfunktion. Die Previewfunktion ist gemäß Self-Service- und Aktivierungsprinzip verfügbar.

Vorschauen werden wie besehen und wie verfügbar zur Verfügung gestellt. Sie sind von den Vereinbarungen auf Serviceebene und der eingeschränkten Garantie ausgeschlossen.

Weitere Informationen zu den unterstützten Betriebssystemen, der Funktionsverfügbarkeit, dem ausgehenden Proxy und mehr finden Sie in der Containerunterstützungsmatrix in Defender for Cloud.

Netzwerkanforderungen

Überprüfen Sie, ob die folgenden Endpunkte für den ausgehenden Zugriff konfiguriert sind, damit der Defender-Sensor eine Verbindung mit Microsoft Defender for Cloud herstellen kann, um Sicherheitsdaten und -ereignisse zu senden:

Der Defender-Sensor muss eine Verbindung mit dem konfigurierten Azure Monitor Log Analytics-Arbeitsbereich herstellen. Standardmäßig haben AKS-Cluster uneingeschränkten ausgehenden Internetzugriff. Falls für den Austritt aus dem Cluster der Private Link-Bereich von Azure Monitor (AMPLS) verwendet werden muss, müssen Sie:

- Definieren Sie den Cluster mit Container Insights und einem Log Analytics-Arbeitsbereich.

- Konfigurieren Sie die AMPLS so, dass Abfragezugriffsmodus und Erfassungszugriffsmodus auf Offen festgelegt sind.

- Definieren Sie den Log Analytics-Arbeitsbereich des Clusters als Ressource in der AMPLS.

- Erstellen Sie im AMPLS einen privaten Netzwerkendpunkt zwischen dem virtuellen Netzwerk des Clusters und der Log Analytics-Ressource. Der private Endpunkt des virtuellen Netzwerks ist in eine private DNS-Zone integriert.

Anweisungen finden Sie unter Erstellen eines Private Link-Bereichs von Azure Monitor.

Netzwerkanforderungen

Überprüfen Sie, ob die folgenden Endpunkte für öffentliche Cloudbereitstellungen für ausgehenden Zugriff konfiguriert sind. Wenn Sie diese konfigurieren, können Sie sicherstellen, dass der Defender-Sensor eine Verbindung mit Microsoft Defender for Cloud herstellen kann, um Sicherheitsdaten und -ereignisse zu senden.

| Azure Domain | Azure Government Domain | Domain für das von 21Vianet betriebene Azure | Port |

|---|---|---|---|

| *.ods.opinsights.azure.com | *.ods.opinsights.azure.us | *.ods.opinsights.azure.cn | 443 |

| *.oms.opinsights.azure.com | *.oms.opinsights.azure.us | *.oms.opinsights.azure.cn | 443 |

| login.microsoftonline.com | login.microsoftonline.us | login.chinacloudapi.cn | 443 |

Sie müssen auch die Netzwerkanforderungen für Kubernetes mit Azure Arc-Unterstützung validieren.

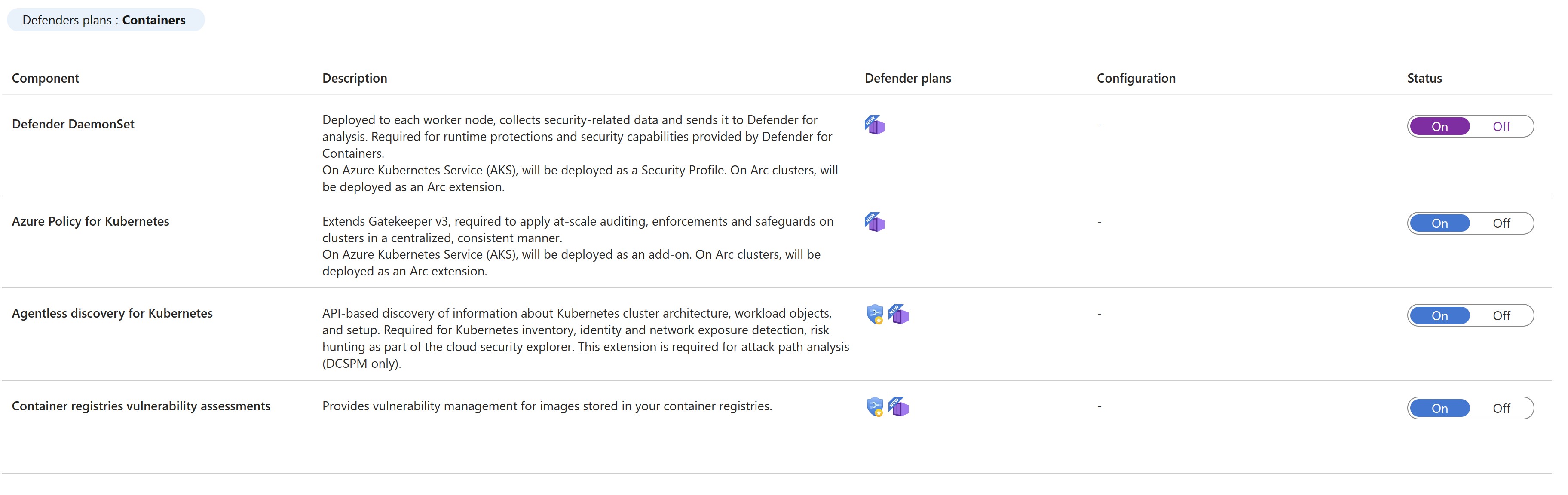

Aktivieren des Plans

Wählen Sie in Defender for Cloud Einstellungen und dann das entsprechende Abonnement aus.

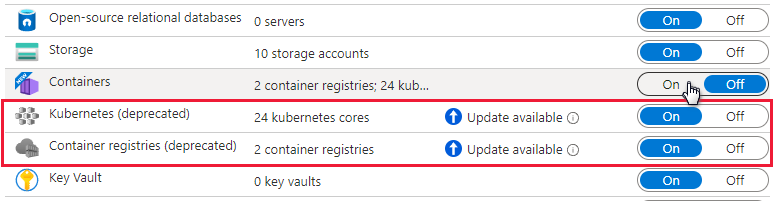

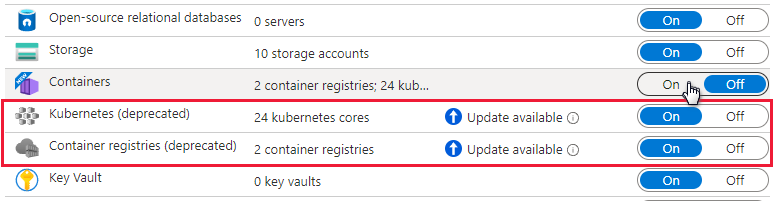

Wählen Sie auf der Seite Defender-Pläne die Option Container>Einstellungen aus.

Tipp

Wenn für das Abonnement bereits Defender für Kubernetes oder Defender for Containers-Registrierungen aktiviert ist, wird ein Aktualisierungshinweis angezeigt. Andernfalls ist die einzige Option Container.

Aktivieren Sie die relevante Komponente.

Hinweis

- Defender for Containers-Kunden, die vor August 2023 beigetreten sind und bei der Aktivierung des Plans keine Ermittlung ohne Agents für Kubernetes als Teil von Defender Cloud Security Posture Management (CSPM) aktiviert haben, müssen die Ermittlung ohne Agents für die Kubernetes-Erweiterung innerhalb des Defender for Containers-Plans manuell aktivieren.

- Wenn Sie Defender for Containers deaktivieren, werden die Komponenten auf Aus festgelegt. Sie werden nicht für weitere Container bereitgestellt, aber sie werden nicht aus Containern entfernt, in denen sie bereits installiert sind.

Aktivierungsmethode pro Funktion

Standardmäßig ist Microsoft Defender for Containers beim Aktivieren des Plans über das Azure-Portal so konfiguriert, dass automatisch alle Funktionen aktiviert und alle erforderlichen Komponenten installiert werden, um die vom Plan angebotenen Schutzmaßnahmen bereitzustellen. Diese Konfiguration umfasst die Zuweisung eines Standardarbeitsbereichs.

Wenn Sie nicht alle Funktionen der Pläne aktivieren möchten, können Sie manuell auswählen, welche spezifischen Funktionen aktiviert werden sollen, indem Sie für den Plan Container die Option Konfiguration bearbeiten auswählen. Wählen Sie dann unter Einstellungen und Überwachung die Funktionen aus, die Sie aktivieren möchten. Sie können diese Konfiguration auch nach der Erstkonfiguration des Plans auf der Seite mit den Defender-Plänen ändern.

Ausführliche Informationen zur Aktivierungsmethode für jede Funktion finden Sie in der Supportmatrix.

Rollen und Berechtigungen

Erfahren Sie mehr über die Rollen für die Bereitstellung von Defender for Containers-Erweiterungen.

Zuweisen eines benutzerdefinierten Arbeitsbereichs für den Defender-Sensor

Über Azure Policy können Sie einen benutzerdefinierten Arbeitsbereich zuweisen.

Manuelle Bereitstellung des Defender-Sensors oder Azure Policy-Agents ohne automatische Bereitstellung mithilfe von Empfehlungen

Funktionen, die eine Sensorinstallation erfordern, können auch in einem oder mehreren Kubernetes-Clustern bereitgestellt werden. Verwenden Sie die dazu die entsprechende Empfehlung:

| Sensor | Empfehlung |

|---|---|

| Defender-Sensor für Kubernetes | Für den Azure Kubernetes Service-Cluster sollte das Defender-Profil aktiviert sein |

| Defender-Sensor für Kubernetes mit Azure Arc-Unterstützung | Azure Arc-fähige Kubernetes-Cluster sollten die Defender-Erweiterung installiert haben. |

| Azure Policy-Agent für Kubernetes | Für Azure Kubernetes Service Cluster muss das Azure Policy-Add-On für Kubernetes installiert sein |

| Azure Policy-Agent für Kubernetes mit Azure Arc-Unterstützung | Azure Arc-fähigen Kubernetes-Cluster sollten die Azure Policy-Erweiterung installiert haben |

Zum Bereitstellen des Defender-Sensors auf bestimmten Clustern:

Öffnen Sie auf der Empfehlungsseite von Microsoft Defender for Cloud die Sicherheitskontrolle zum Aktivieren der erhöhten Sicherheit. (Sie können auch die vorherigen Links verwenden, um die Empfehlung direkt zu öffnen.)

Zeigen Sie alle Cluster ohne Sensor an, indem Sie die Registerkarte Fehlerhaft öffnen.

Wählen Sie die Cluster aus, in denen Sie den Sensor bereitstellen möchten, und wählen Sie dann Beheben aus.

Wählen Sie X Ressourcen reparieren aus.

Bereitstellen des Defender-Sensors: Alle Optionen

Sie können den Plan für Defender for Containers aktivieren und alle relevanten Komponenten über das Azure-Portal, die REST-API oder eine Resource Manager-Vorlage bereitstellen. Wählen Sie die relevante Registerkarte aus, um ausführliche Schritte anzuzeigen.

Nach Bereitstellung des Defender-Sensors wird automatisch ein Standardarbeitsbereich zugewiesen. Über Azure Policy können Sie anstelle des Standardarbeitsbereichs einen benutzerdefinierten Arbeitsbereich zuweisen.

Hinweis

Der Defender-Sensor, der für jeden Knoten bereitgestellt wird, bietet Runtimeschutz und erfasst mithilfe der eBPF-Technologie Signale von Knoten.

Verwenden der Schaltfläche „Beheben“ aus der Defender for Cloud-Empfehlung

Sie können die Azure-Portal-Seiten verwenden, um den Defender for Cloud-Plan zu aktivieren und die automatische Bereitstellung aller erforderlichen Komponenten zum Schutz Ihrer Kubernetes-Cluster im großen Stil einzurichten. Dieser Prozess ist optimiert.

Eine dedizierte Empfehlung in Defender für Cloud bietet Folgendes:

- Sichtbarkeit darüber, in welchem Ihrer Cluster der Defender-Sensor bereitgestellt wird.

- Eine Schaltfläche Beheben, um den Sensor in Clustern bereitzustellen, die ihn nicht besitzen.

Zum Bereitstellen des Sensors:

Öffnen Sie auf der Seite Empfehlungsseite von Microsoft Defender for Cloud die Sicherheitskontrolle zum Aktivieren der erhöhten Sicherheit.

Verwenden Sie den Filter, um die Empfehlung mit dem Namen Azure Arc Kubernetes-Cluster sollten das Defender-Profil aktiviert haben zu finden.

Tipp

Beachten Sie in der Spalte Aktion das Symbol Beheben.

Wählen Sie die Cluster aus, um die Details der fehlerfreien und fehlerhaften Ressourcen anzuzeigen (Cluster mit und ohne Sensor).

Wählen Sie in der Liste der fehlerhaften Ressourcen einen Cluster aus. Wählen Sie dann Korrigieren aus, um den Bereich mit der Korrekturbestätigung zu öffnen.

Wählen Sie X Ressourcen reparieren aus.

Aktivieren des Plans

Wählen Sie in Defender for Cloud Einstellungen und dann das entsprechende Abonnement aus.

Wählen Sie auf der Seite Defender-Pläne die Option Container>Einstellungen aus.

Tipp

Wenn für das Abonnement bereits Defender für Kubernetes oder Defender for Containers-Registrierungen aktiviert ist, wird ein Aktualisierungshinweis angezeigt. Andernfalls ist die einzige Option Container.

Aktivieren Sie die relevante Komponente.

Hinweis

Wenn Sie Defender for Containers deaktivieren, werden die Komponenten auf Aus festgelegt. Sie werden nicht für weitere Container bereitgestellt, aber sie werden nicht aus Containern entfernt, in denen sie bereits installiert sind.

Standardmäßig ist Microsoft Defender for Containers beim Aktivieren des Plans über das Azure-Portal so konfiguriert, dass automatisch alle erforderlichen Komponenten installiert werden, um die vom Plan angebotenen Schutzmaßnahmen bereitzustellen. Diese Konfiguration umfasst die Zuweisung eines Standardarbeitsbereichs.

Wenn Sie die automatische Installation von Komponenten während des Onboardingprozesses deaktivieren möchten, wählen Sie für den Plan Container die Option Konfiguration bearbeiten aus. Die erweiterten Optionen werden geöffnet, und Sie können die automatische Installation für jede Komponente deaktivieren.

Sie können diese Konfiguration auch auf der Seite Defender-Pläne ändern.

Hinweis

Wenn Sie zu einem beliebigen Zeitpunkt den Plan deaktivieren möchten, nachdem Sie ihn über das Portal aktiviert haben, müssen Sie Defender for Containers-Komponenten, die auf Ihren Clustern bereitgestellt wurden, manuell deaktivieren.

Über Azure Policy können Sie einen benutzerdefinierten Arbeitsbereich zuweisen.

Wenn Sie die automatische Installation von Komponenten deaktivieren, können Sie die Komponente ganz einfach mithilfe der entsprechenden Empfehlung für einen oder mehrere Cluster bereitstellen:

- Azure Policy-Add-on für Kubernets: Für Azure Kubernetes Service Cluster muss das Azure Policy-Add-On für Kubernetes installiert sein

- Azure Kubernetes Service-Profil: Für den Azure Kubernetes Service-Cluster sollte das Azure Defender-Profil aktiviert sein

- Defender-Erweiterung für Kubernetes mit Azure Arc-Unterstützung: Für Kubernetes-Cluster mit Azure Arc-Unterstützung muss die Defender-Erweiterung installiert sein.

- Azure Policy-Erweiterung für Kubernetes mit Azure Arc-Unterstützung: Für Kubernetes-Cluster mit Azure Arc-Unterstützung muss die Azure Policy-Erweiterung installiert sein.

Erfahren Sie mehr über die Rollen für die Bereitstellung von Defender for Containers-Erweiterungen.

Voraussetzungen

Stellen Sie vor der Bereitstellung des Sensors Folgendes sicher:

- Die Kubernetes-Cluster sind mit Azure Arc verbunden.

- Vergewissern Sie sich, dass die in der Dokumentation zu generischen Clustererweiterungen aufgeführten Voraussetzungen erfüllt sind.

Bereitstellen des Defender-Sensors

Sie können den Defender-Sensor mit verschiedenen Methoden bereitstellen. Wählen Sie die relevante Registerkarte aus, um ausführliche Schritte anzuzeigen.

Verwenden der Schaltfläche „Beheben“ aus der Defender for Cloud-Empfehlung

Eine dedizierte Empfehlung in Defender für Cloud bietet Folgendes:

- Sichtbarkeit darüber, in welchem Ihrer Cluster der Defender-Sensor bereitgestellt wird.

- Eine Schaltfläche Beheben, um den Sensor in Clustern bereitzustellen, die ihn nicht besitzen.

Zum Bereitstellen des Sensors:

Öffnen Sie auf der Seite Empfehlungsseite von Microsoft Defender for Cloud die Sicherheitskontrolle zum Aktivieren der erhöhten Sicherheit.

Verwenden Sie den Filter, um die Empfehlung mit dem Namen Azure Arc-aktivierte Kubernetes-Cluster sollten die Microsoft Defender-Erweiterung installiert haben zu finden.

Tipp

Beachten Sie in der Spalte Aktion das Symbol Beheben.

Wählen Sie den Sensor aus, um Details zu den fehlerfreien und fehlerhaften Ressourcen anzuzeigen (Cluster mit und ohne Sensor).

Wählen Sie in der Liste der fehlerhaften Ressourcen einen Cluster aus. Wählen Sie dann Korrigieren aus, um den Bereich mit der Korrekturoptionen zu öffnen.

Wählen Sie den relevanten Log Analytics-Arbeitsbereich aus, und klicken Sie dann auf x Ressource korrigieren.

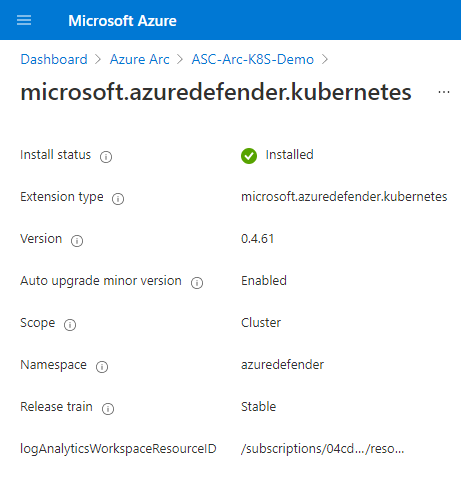

Überprüfen der Bereitstellung

Um sicherzustellen, dass der Defender-Sensor in Ihrem Cluster installiert ist, führen Sie die Schritte auf einer der folgenden Registerkarten aus.

Verwenden der Defender for Cloud-Empfehlungen zum Überprüfen des Status Ihres Sensors

Öffnen Sie auf der Seite Empfehlungen von Microsoft Defender for Cloud die Sicherheitskontrolle Microsoft Defender for Cloud aktivieren.

Wählen Sie die Empfehlung Azure Arc-fähige Kubernetes-Cluster sollten die Erweiterung von Microsoft Defender installiert haben aus.

Überprüfen Sie, ob für den Cluster, in dem Sie den Sensor bereitgestellt haben, der Zustand Fehlerfrei angezeigt wird.

Aktivieren des Plans

Wichtig

- Wenn Sie noch kein AWS-Konto verbunden haben, stellen Sie eine Verbindung Ihrer AWS-Konten mit Microsoft Defender for Cloud her, bevor Sie mit den folgenden Schritten beginnen.

- Wenn Sie den Plan bereits für Ihren Connector aktiviert haben und Sie optionale Konfigurationen ändern oder neue Funktionen aktivieren möchten, fahren Sie direkt mit Schritt 4 fort.

Aktivieren Sie zum Schützen Ihrer EKS-Cluster den Defender for Containers-Plan für den relevanten Konto-Connector:

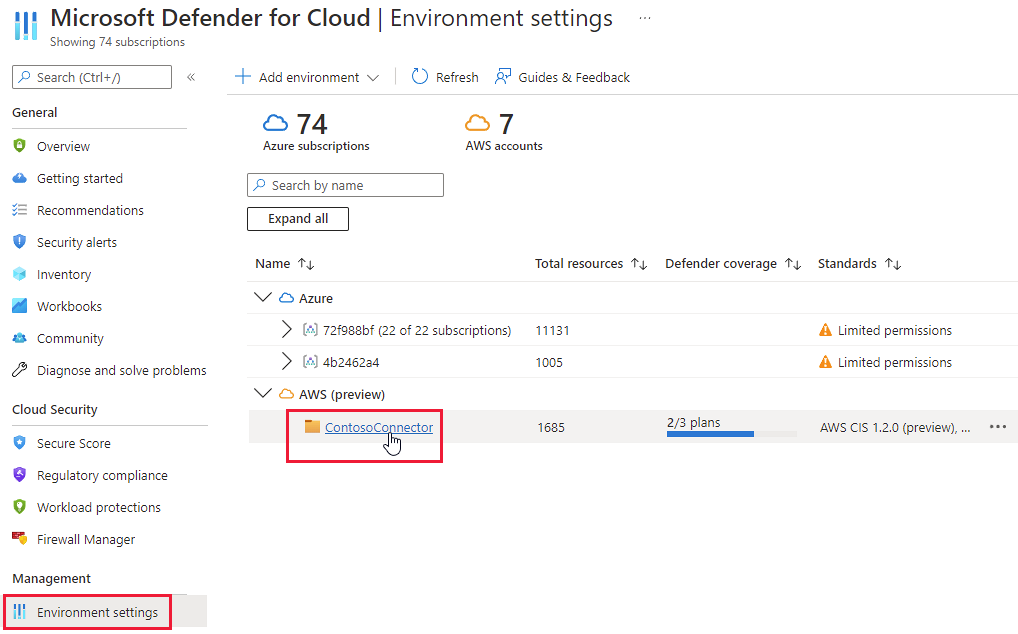

Öffnen Sie in Microsoft Defender for Cloud Umgebungseinstellungen.

Wählen Sie den AWS-Connector aus.

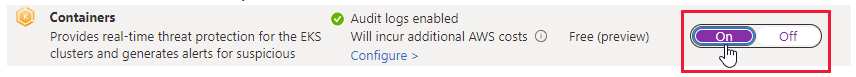

Vergewissern Sie sich, dass die Umschaltfläche für den Container Plan auf Anfestgelegt ist.

Um optionale Konfigurationen für den Plan zu ändern, wählen Sie Einstellungen aus.

Defender für Container erfordert Steuerungsebenenüberwachungsprotokolle, um Laufzeit-Bedrohungsschutz bereitzustellen. Um Kubernetes-Überwachungsprotokolle an Microsoft Defender zu senden, legen Sie die Einstellung auf Ein fest. Um den Aufbewahrungszeitraum für Ihre Überwachungsprotokolle zu ändern, geben Sie den erforderlichen Zeitrahmen ein.

Hinweis

Wenn Sie diese Konfiguration deaktivieren, ist auch das Feature Bedrohungserkennung (Steuerungsebene) deaktiviert. Erfahren Sie mehr über die Verfügbarkeit von Features.

Das Feature Ermittlung ohne Agents für Kubernetes bietet eine API-basierte Ermittlung Ihrer Kubernetes-Cluster. Um das Feature zu aktivieren, legen Sie die Einstellung auf Ein fest.

Das Feature Sicherheitsrisikobewertung für agentenlose Container bietet Sicherheitsrisikoverwaltung für Images, die in ECR gespeichert sind und Images, die auf Ihren EKS-Clustern laufen. Um das Feature zu aktivieren, legen Sie die Einstellung auf Ein fest.

Fahren Sie mit den restlichen Seiten des Connector-Assistenten fort.

Wenn Sie das Feature Agentenlose Discovery für Kubernetes aktivieren, müssen Sie dem Cluster Steuerungsebenenberechtigungen erteilen. Sie können Berechtigungen auf folgende Weise gewähren:

Ausführen dieses Python-Skripts. Das Skript fügt die Defender for Cloud-Rolle

MDCContainersAgentlessDiscoveryK8sRolezuaws-auth ConfigMapfür die EKS-Cluster hinzu, die Sie integrieren möchten.Gewähren Sie jedem Amazon EKS-Cluster die

MDCContainersAgentlessDiscoveryK8sRole-Rolle mit der Möglichkeit, mit dem Cluster zu interagieren. Melden Sie sich bei allen vorhandenen und neu erstellten Clustern mit eksctl an und führen Sie das folgende Skript aus:eksctl create iamidentitymapping \ --cluster my-cluster \ --region region-code \ --arn arn:aws:iam::account:role/MDCContainersAgentlessDiscoveryK8sRole \ --group system:masters\ --no-duplicate-arnsWeitere Informationen finden Sie unter Gewähren des Zugriffs für IAM-Benutzer auf Kubernetes mit EKS-Zugriffseinträgen im Amazon EKS-Benutzerhandbuch.

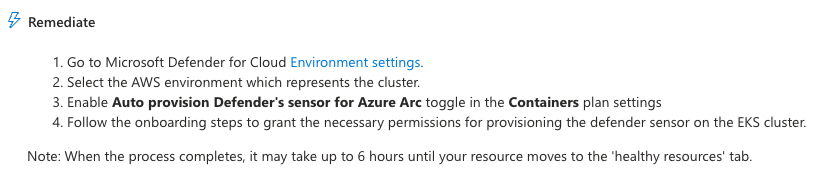

Kubernetes mit Azure Arc-Unterstützung, der Defender-Sensor und Azure Policy für Kubernetes müssen in Ihren EKS-Clustern installiert sein und ausgeführt werden. Es gibt eine dedizierte Defender for Cloud-Empfehlung, diese Erweiterungen zu installieren (und Azure Arc, falls erforderlich): EKS-Cluster sollten die Erweiterung von Microsoft Defender for Azure Arc installiert haben.

Führen Sie die Korrekturschritte gemäß der Empfehlung aus:

Anzeigen von Empfehlungen und Warnungen für Ihre EKS-Cluster

Tipp

Sie können Containerwarnungen simulieren, indem Sie die Anweisungen in diesem Blogbeitrag befolgen.

Verwenden Sie zum Anzeigen der Warnungen und Empfehlungen für Ihre EKS-Cluster die Filter auf den Seiten „Warnungen“, „Empfehlungen“ und „Bestand“, um nach dem Ressourcentyp AWS EKS-Cluster zu filtern.

Bereitstellen des Defender-Sensors

So stellen Sie den Defender-Sensor in Ihren AWS-Clustern bereit:

Navigieren Sie zu Microsoft Defender for Cloud>Umgebungseinstellungen>Umgebung hinzufügen>Amazon Web Services.

Geben Sie die Kontodetails ein.

Wechseln Sie zu Pläne auswählen, öffnen Sie den Containers-Plan, und stellen Sie sicher, dass die Option Automatische Bereitstellung des Defender-Sensors für Azure Arcaktiviert ist.

Wechseln Sie zu Zugriff konfigurieren, und führen Sie die entsprechenden Schritte aus.

Nachdem die CloudFormation-Vorlage erfolgreich bereitgestellt wurde, klicken Sie auf Erstellen.

Hinweis

Sie können einen bestimmten AWS-Cluster von der automatischen Bereitstellung ausschließen. Wenden Sie für die Sensorbereitstellung das ms_defender_container_exclude_agents-Tag auf die Ressource mit dem Wert true an. Wenden Sie bei der Bereitstellung ohne Agent das ms_defender_container_exclude_agentless-Tag auf die Ressource mit dem Wert true an.

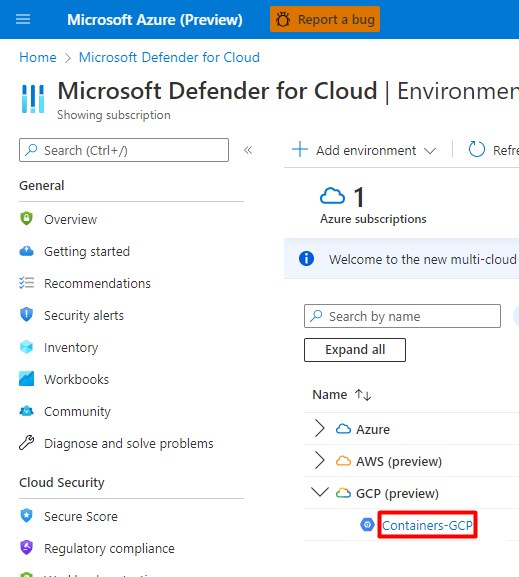

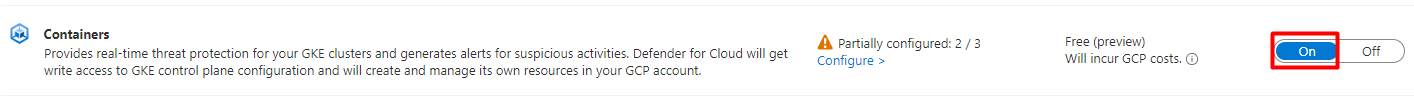

Aktivieren des Plans

Wichtig

Wenn Sie noch kein GCP-Projekt verbunden haben, stellen Sie eine Verbindung Ihrer GCP-Projekte mit Microsoft Defender for Cloud her.

Um Ihre GKE-Cluster zu schützen, führen Sie die folgenden Schritte aus, um den Defender for Containers-Plan für das entsprechende GCP-Projekt zu aktivieren.

Hinweis

Stellen Sie sicher, dass Sie über keine Azure-Richtlinien verfügen, die die Azure Arc-Installation verhindern.

Melden Sie sich beim Azure-Portal an.

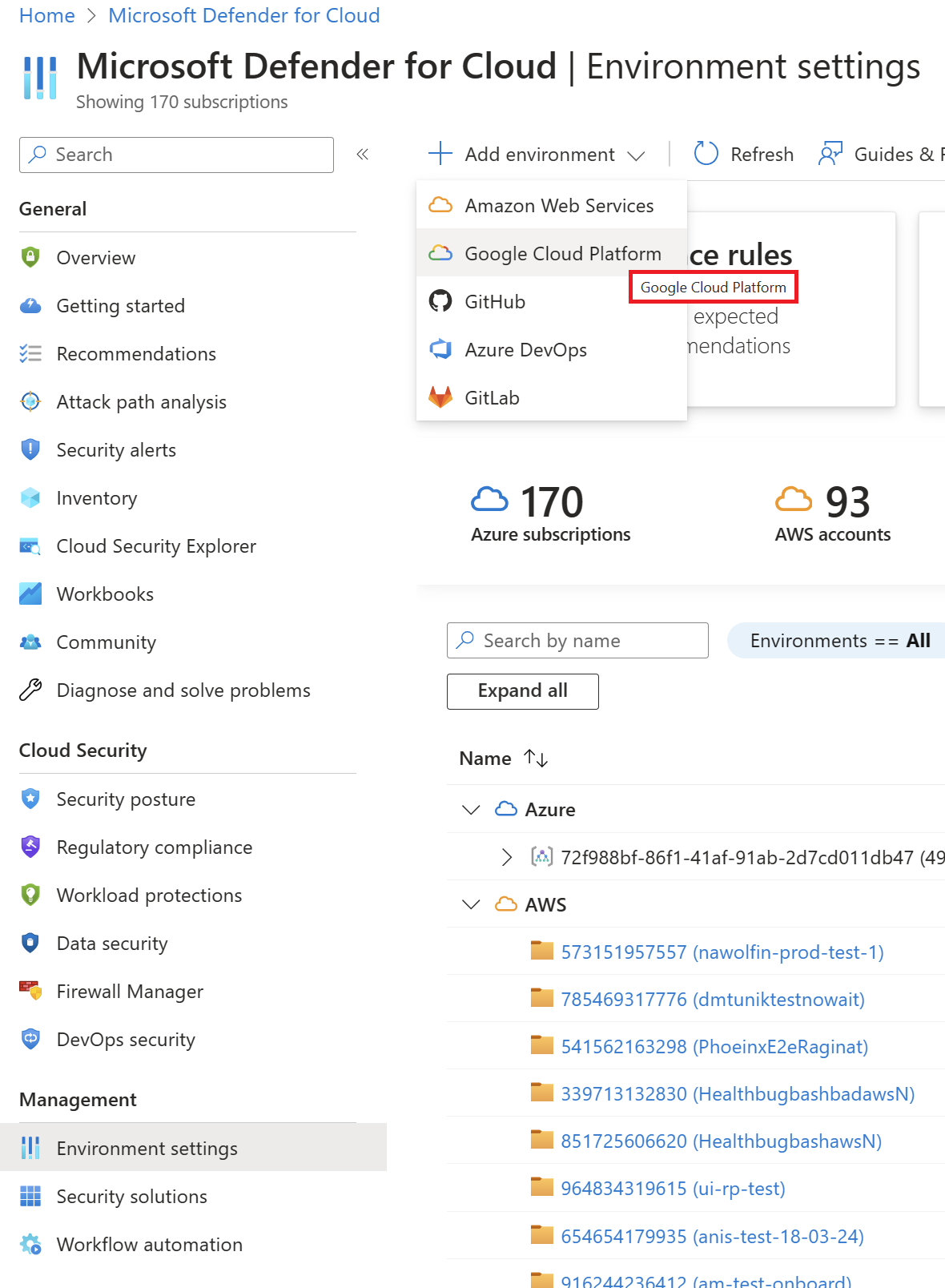

Wechseln Sie zu Microsoft Defender for Cloud>Umgebungseinstellungen.

Wählen Sie den relevanten GCP-Connector aus.

Wählen Sie die Schaltfläche Weiter: Pläne auswählen> aus.

Stellen Sie sicher, dass die Umschaltfläche für den Container Plan auf Ein festgelegt ist.

Um optionale Konfigurationen für den Plan zu ändern, wählen Sie Einstellungen aus.

Kubernetes-Überwachungsprotokolle für Defender for Cloud: Standardmäßig aktiviert. Diese Konfiguration ist nur auf der GCP-Projektebene verfügbar. Es ermöglicht die Sammlung der Überwachungsprotokolldaten ohne Agent über die GCP-Cloudprotokollierung für das Microsoft Defender for Cloud-Back-End zur weiteren Analyse. Defender für Container erfordert Steuerungsebenenüberwachungsprotokolle, um Laufzeit-Bedrohungsschutz bereitzustellen. Um Kubernetes-Überwachungsprotokolle an Microsoft Defender zu senden, legen Sie die Einstellung auf Ein fest.

Hinweis

Wenn Sie diese Konfiguration deaktivieren, ist auch das Feature Bedrohungserkennung (Steuerungsebene) deaktiviert. Erfahren Sie mehr über die Verfügbarkeit von Features.

Automatische Bereitstellung des Defender-Sensors für Azure Arc und Automatische Bereitstellung der Azure Policy-Erweiterung für Azure Arc: Diese Optionen sind standardmäßig aktiviert. Sie können Kubernetes mit Azure Arc-Unterstützung und die Erweiterungen auf drei Arten in Ihren GKE-Clustern installieren:

- Aktivieren Sie die automatische Bereitstellung von Defender for Containers auf Projektebene, wie in den Anweisungen in diesem Abschnitt beschrieben. Diese Methode wird empfohlen.

- Verwenden Sie Defender for Cloud-Empfehlungen für die Installation pro Cluster. Sie werden auf der Seite mit den Empfehlungen für Microsoft Defender for Cloud angezeigt. Erfahren Sie mehr über das Bereitstellen der Lösung in bestimmten Clustern.

- Installieren Sie Kubernetes mit Azure Arc-Unterstützung und Erweiterungen manuell.

Das Feature Ermittlung ohne Agents für Kubernetes bietet eine API-basierte Ermittlung Ihrer Kubernetes-Cluster. Um das Feature zu aktivieren, legen Sie die Einstellung auf Ein fest.

Das Feature Agentenlose Container-Sicherheitsrisikobewertung stellt das Sicherheitsrisikomanagement für Images bereit, die in der Google-Registrierungen (Google Artifact Registry und Google Container Registry) und der Google Artifact Registry (GAR) gespeichert sind und Images auf Ihren GKE-Clustern laufen. Um das Feature zu aktivieren, legen Sie die Einstellung auf Ein fest.

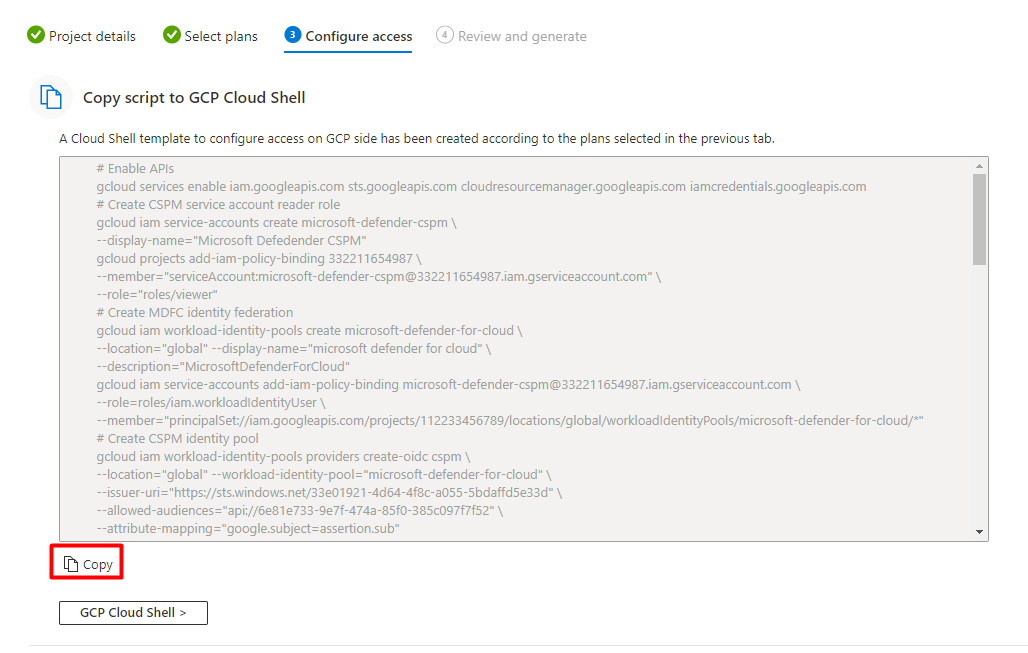

Wählen Sie die Schaltfläche Kopieren aus.

Wählen Sie die Schaltfläche GCP Cloud Shell > aus.

Fügen Sie das Skript in das Cloud Shell-Terminal ein, und führen Sie es aus.

Der Connector wird aktualisiert, nachdem das Skript ausgeführt wurde. Das Abschließen dieses Prozesses kann bis zu 8 Stunden dauern.

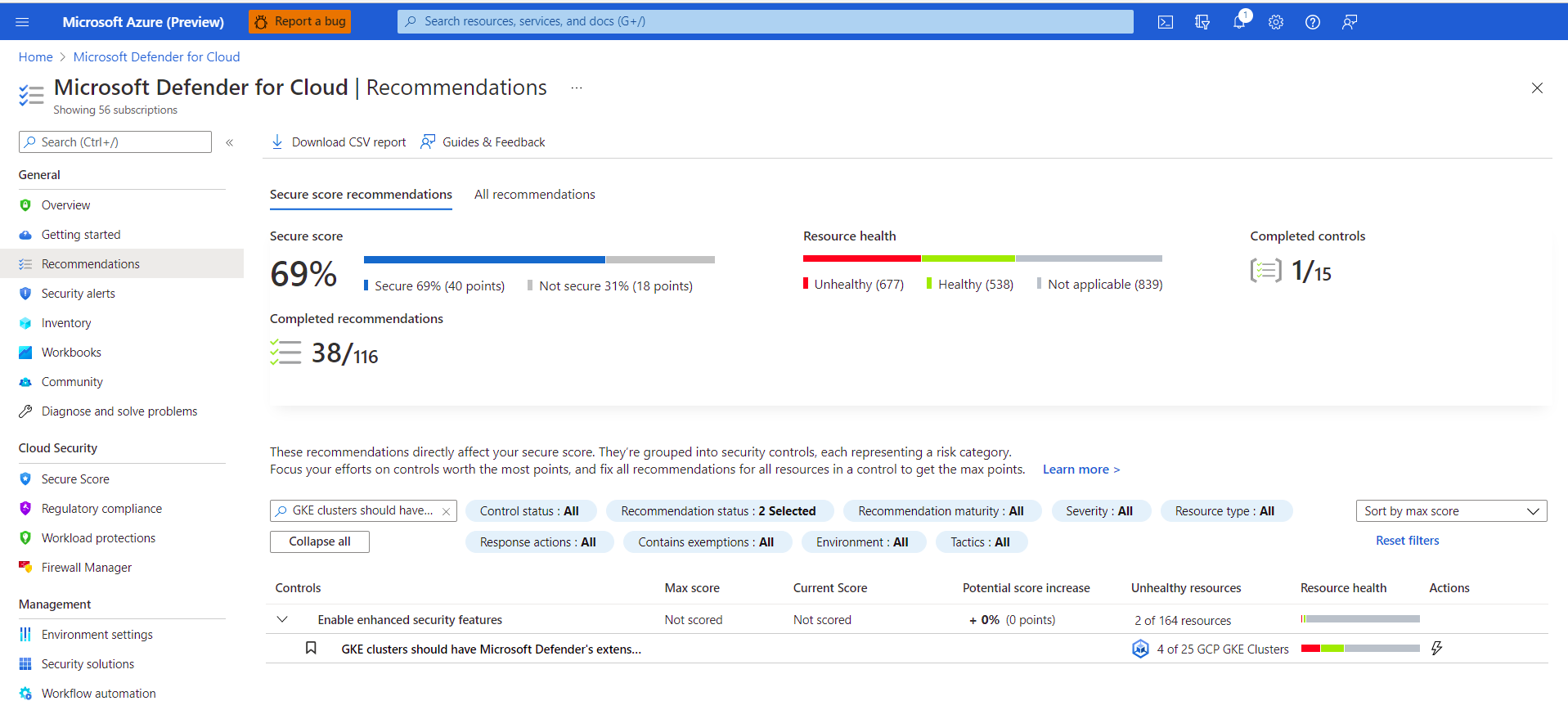

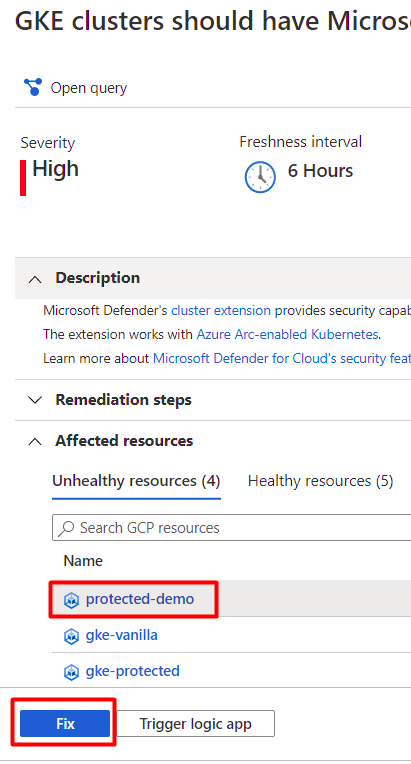

Bereitstellen der Lösung in bestimmten Clustern

Wenn Sie während des Onboarding-Prozesses des GKP-Connectors eine der standardmäßigen automatischen Bereitstellungskonfigurationen oder danach auf Aus festlegen, müssen Sie das Azure Arc-fähige Kubernetes, den Defender-Sensor und die Azure-Richtlinie für Kubernetes in jedem Ihrer GKE-Cluster manuell installieren. Durch die Installation wird sichergestellt, dass Sie die Sicherheit von Defender for Containers optimal nutzen.

Sie können zwei dedizierte Defender for Cloud-Empfehlungen verwenden, um diese Erweiterungen (und bei Bedarf Azure Arc) zu installieren:

- GKE-Cluster sollten die Microsoft Defender-Erweiterung für Azure Arc installiert haben.

- Für GKE-Cluster sollte die Azure Policy-Erweiterung installiert sein

Hinweis

Bei der Installation von Arc-Erweiterungen müssen Sie überprüfen, ob das bereitgestellte GCP-Projekt mit dem im relevanten Connector identisch ist.

Bereitstellen der Lösung in bestimmten Clustern:

Melden Sie sich beim Azure-Portal an.

Wechseln Sie zu Microsoft Defender for Cloud>Empfehlungen.

Suchen Sie auf der Seite Empfehlungen von Defender for Cloud anhand des Namens nach einer der Empfehlungen.

Wählen Sie einen fehlerhaften GKE-Cluster aus.

Wichtig

Sie müssen die Cluster nacheinander auswählen.

Wählen Sie die Cluster nicht anhand ihrer durch Link verbundenen Namen aus. Wählen Sie eine andere Stelle in der relevanten Zeile aus.

Wählen Sie den Namen der fehlerhaften Ressource aus.

Wählen Sie Korrigieren aus.

Defender for Cloud generiert ein Skript in der Sprache Ihrer Wahl:

- Wählen Sie für Linux Bash aus.

- Wählen Sie für Windows PowerShell aus.

Wählen Sie Wartungslogik herunterladen aus.

Führen Sie das generierte Skript in Ihrem Cluster aus.

Wiederholen Sie die Schritte 3 bis 8 für die andere Empfehlung.

Anzeigen von GKE-Clusterwarnungen

Melden Sie sich beim Azure-Portal an.

Wechseln Sie zu Microsoft Defender for Cloud>Sicherheitswarnungen.

Wählen Sie die Schaltfläche

aus.

aus.Wählen Sie im Dropdownmenü Filter die Option Ressourcentyp aus.

Wählen Sie im Dropdownmenü Wert die Option GKP-GKE-Cluster aus.

Klicken Sie auf OK.

Bereitstellen des Defender-Sensors

So stellen Sie den Defender-Sensor in Ihren GKP-Clustern bereit:

Navigieren Sie zu Microsoft Defender for Cloud>Umgebungseinstellungen>Umgebung hinzufügen>Google Cloud Platform.

Geben Sie die Kontodetails ein.

Wechseln Sie zu Pläne auswählen, öffnen Sie den Containers-Plan, und stellen Sie sicher, dass die Option Automatische Bereitstellung des Defender-Sensors für Azure Arcaktiviert ist.

Wechseln Sie zu Zugriff konfigurieren, und führen Sie die entsprechenden Schritte aus.

Nachdem das

gcloud-Skript erfolgreich ausgeführt wurde, klicken Sie auf Erstellen.

Hinweis

Sie können einen bestimmten GKP-Cluster von der automatischen Bereitstellung ausschließen. Wenden Sie für die Sensorbereitstellung die ms_defender_container_exclude_agents-Bezeichnung auf die Ressource mit dem Wert true an. Wenden Sie bei der Bereitstellung ohne Agent die ms_defender_container_exclude_agentless-Bezeichnung auf die Ressource mit dem Wert true an.

Simulieren von Sicherheitswarnungen von Microsoft Defender für Container

Eine vollständige Liste unterstützter Warnungen finden Sie in der Verweistabelle aller Sicherheitswarnungen in Defender für Cloud.

So simulieren Sie eine Sicherheitswarnung:

Führen Sie über den Cluster den folgenden Befehl aus:

kubectl get pods --namespace=asc-alerttest-662jfi039nDie erwartete Antwort ist

No resource found.Diese Aktivität wird von Defender für Cloud innerhalb von 30 Minuten erkannt und löst eine Sicherheitswarnung aus.

Hinweis

Azure Arc ist eine Voraussetzung zum Simulieren von agentlosen Warnungen für Defender for Containers.

Wechseln Sie im Azure-Portal zu Microsoft Defender for Cloud>Sicherheitswarnungen, und suchen Sie nach der Warnung für die relevante Ressource.

Entfernen des Defender-Sensors

Um diese oder eine andere beliebige Defender for Cloud-Erweiterung zu entfernen, reicht es nicht aus, die automatische Bereitstellung zu deaktivieren:

- Die Aktivierung der automatischen Bereitstellung wirkt sich potenziell auf vorhandene und künftige Computer aus.

- Das Deaktivieren der automatischen Bereitstellung für eine Erweiterung wirkt sich nur auf die künftigen Computer aus. Nichts wird deinstalliert, wenn Sie die automatische Bereitstellung deaktivieren.

Hinweis

Um den Defender for Containers-Plan vollständig zu deaktivieren, wechseln Sie zu Umgebungseinstellungen, und deaktivieren Sie den Plan Microsoft Defender for Containers.

Um jedoch sicherzustellen, dass die Defender for Containers-Komponenten von jetzt an nicht automatisch für Ihre Ressourcen bereitgestellt werden, deaktivieren Sie die automatische Bereitstellung der Erweiterungen.

Sie können die Erweiterung von derzeit ausgeführten Computern entfernen, indem Sie das Azure-Portal, die Azure CLI oder die REST-API verwenden, wie auf den folgenden Registerkarten erläutert.

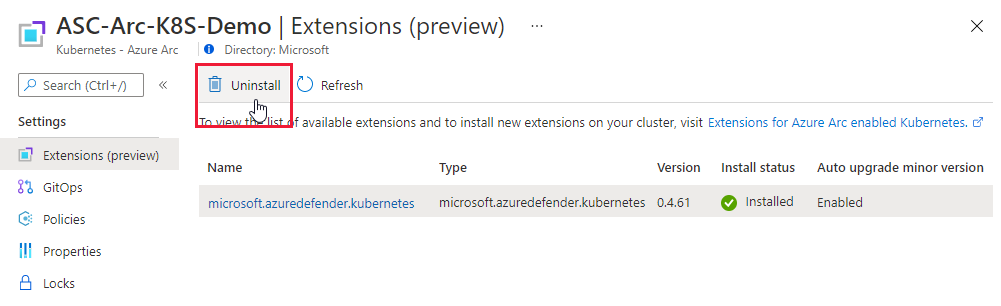

Verwenden des Azure-Portals zum Entfernen der Erweiterung

Öffnen Sie Azure Arc im Azure-Portal.

Wählen Sie in der Infrastrukturliste die Option Kubernetes-Cluster aus, und klicken Sie dann auf den spezifischen Cluster.

Öffnen Sie die Seite Erweiterungen, auf der Erweiterungen im Cluster aufgelistet sind.

Wählen Sie die Erweiterung und dann Deinstallieren aus.

Festlegen eines Log Analytics-Standardarbeitsbereichs für AKS

Der Defender-Sensor verwendet den Log Analytics-Arbeitsbereich als Datenpipeline, um Daten aus dem Cluster an Defender for Cloud zu senden. Der Arbeitsbereich behält keine Daten bei. Daher werden Benutzern in diesem Anwendungsfall keine Kosten in Rechnung gestellt.

Der Defender-Sensor verwendet einen Log Analytics-Standardarbeitsbereich. Wenn Sie noch nicht über einen Log Analytics-Standardarbeitsbereich verfügen, erstellt Defender for Cloud eine neue Ressourcengruppe und ein Standardarbeitsbereich, wenn Sie den Defender-Sensor erstellen. Der Standardarbeitsbereich basiert auf Ihrer Region.

Die Namenskonvention für den Log Analytics-Standardarbeitsbereich und die Ressourcengruppe lautet wie folgt:

- Arbeitsbereich: DefaultWorkspace-[Abonnement-ID]-[Region]

- Ressourcengruppe: DefaultResourceGroup-[geo]

Zuweisen eines benutzerdefinierten Arbeitsbereichs

Wenn Sie die automatische Bereitstellung aktivieren, wird automatisch ein Standardarbeitsbereich zugewiesen. Über Azure Policy können Sie einen benutzerdefinierten Arbeitsbereich zuweisen.

So überprüfen Sie, ob Ihnen ein Arbeitsbereich zugewiesen ist:

Melden Sie sich beim Azure-Portal an.

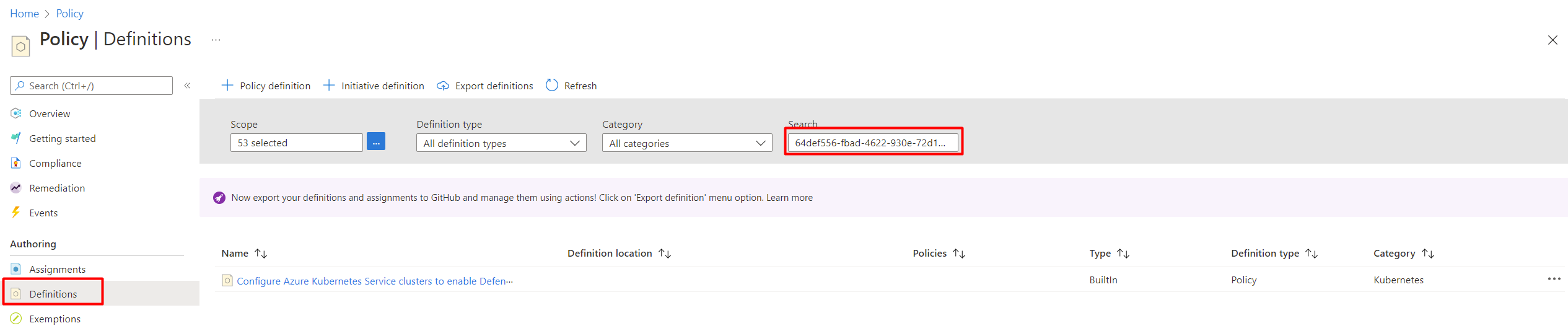

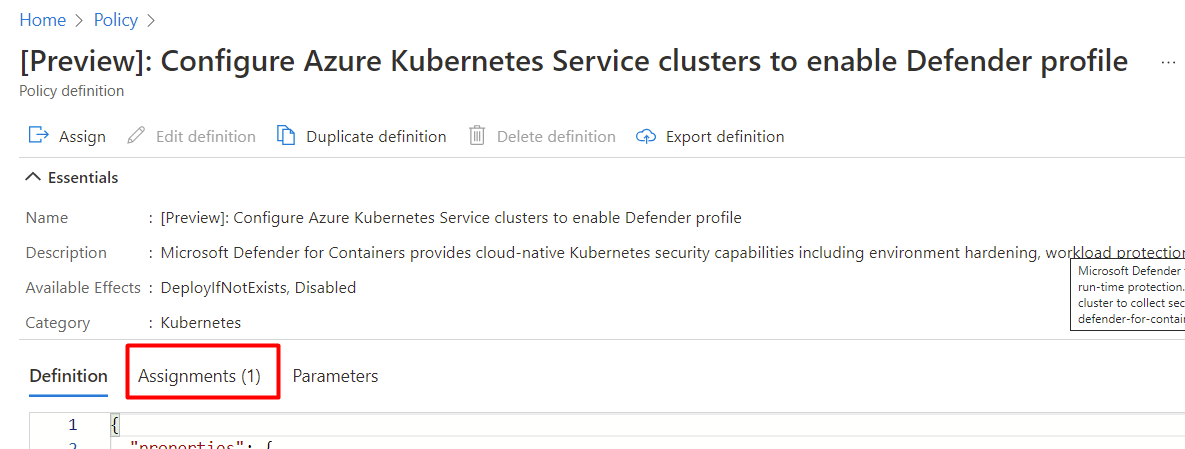

Suchen Sie nach Policy, und wählen Sie diese Option aus.

Wählen Sie Definitionen aus.

Suchen nach der Policy-ID

64def556-fbad-4622-930e-72d1d5589bf5.Wählen Sie Konfigurieren des Azure Kubernetes Service-Clusters zum Aktivieren des Defender-Profils aus.

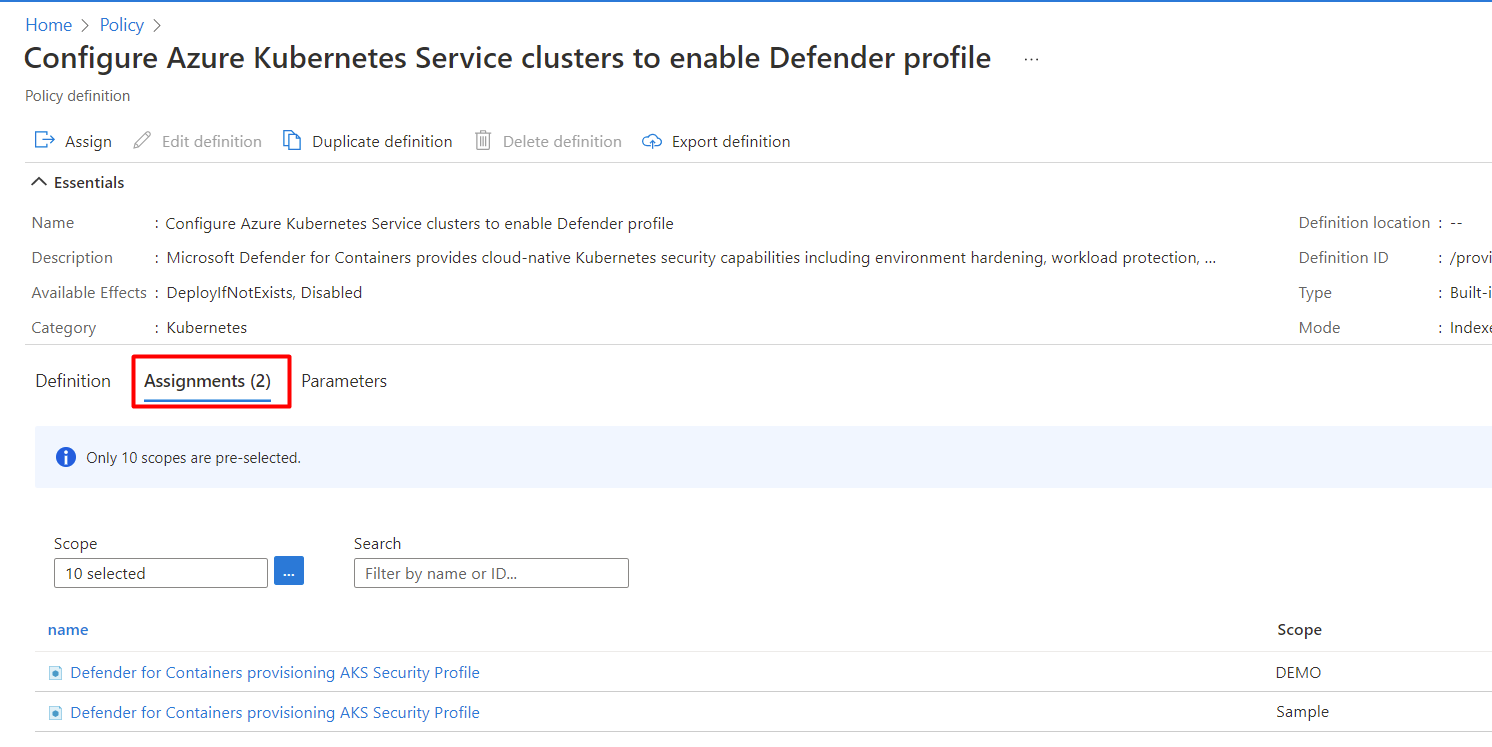

Klicken Sie auf Zuweisungen.

Verwenden Sie einen der nächsten Abschnitte in diesem Artikel wie folgt:

- Wenn die Richtlinie noch keinem relevanten Bereich zugewiesen wurde, führen Sie die Schritte zum Erstellen einer neuen Zuweisung mit benutzerdefiniertem Arbeitsbereich aus.

- Wenn die Richtlinie bereits zugewiesen wurde und Sie sie ändern möchten, um einen benutzerdefinierten Arbeitsbereich zu verwenden, führen Sie alternativ die Schritte zum Aktualisieren der Zuweisung mit benutzerdefiniertem Arbeitsbereich aus.

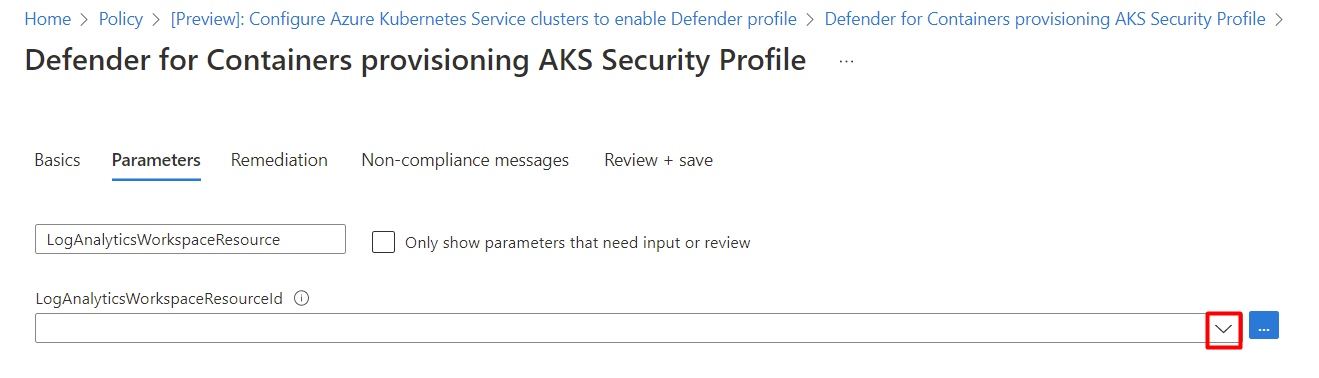

Erstellen einer neuen Zuweisung mit einem benutzerdefinierten Arbeitsbereich

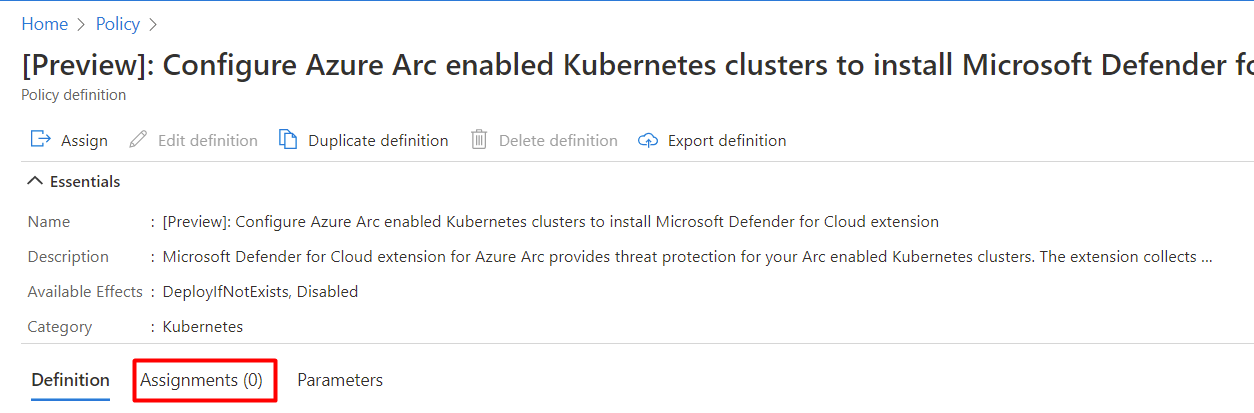

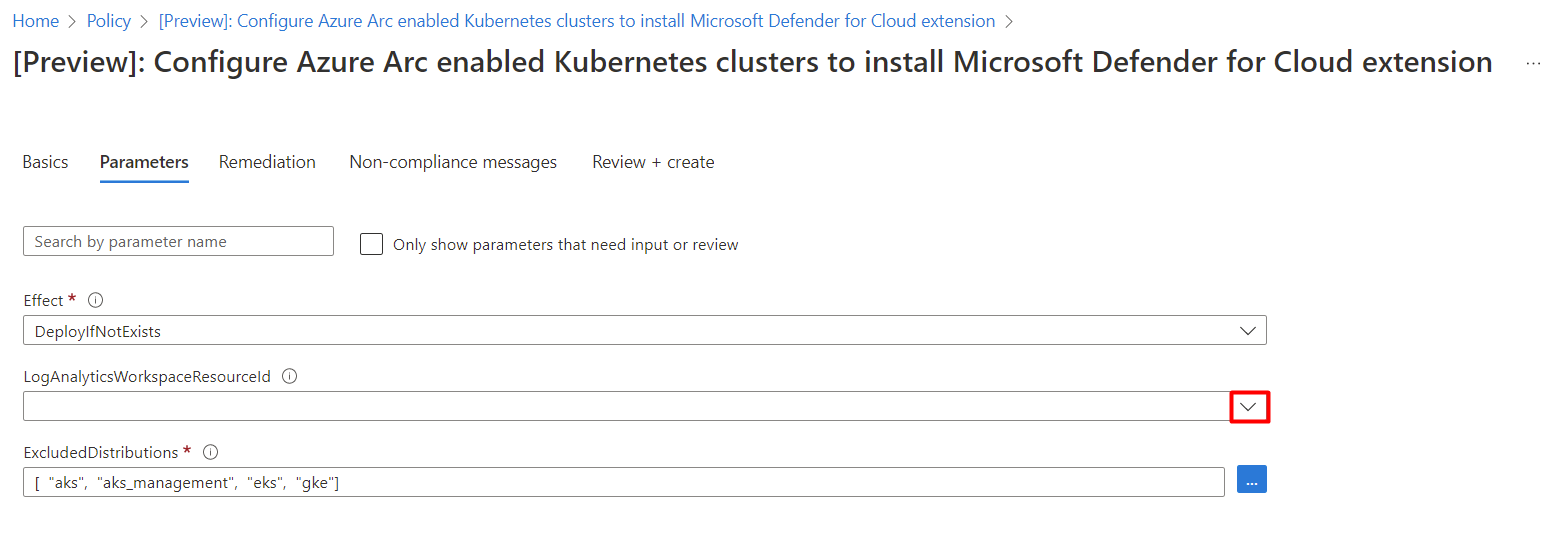

Wenn die Richtlinie noch nicht zugewiesen wurde, wird auf der Registerkarte Zuordnungen die Zahl 0 angezeigt.

So weisen Sie einen benutzerdefinierten Arbeitsbereich zu:

Wählen Sie Zuweisen aus.

Deaktivieren Sie auf der Registerkarte Parameter die Option Nur Parameter anzeigen, die eingegeben oder überprüft werden müssen.

Wählen Sie im Dropdownmenü einen LogAnalyticsWorkspaceResourceId-Wert aus.

Klicken Sie auf Überprüfen + erstellen.

Klicken Sie auf Erstellen.

Aktualisieren einer Zuweisung mit einem benutzerdefinierten Arbeitsbereich

Wenn die Richtlinie noch keinem Arbeitsbereich zugewiesen wurde, wird auf der Registerkarte Zuordnungen die Zahl 1 angezeigt.

Hinweis

Wenn Sie über mehrere Abonnements verfügen, ist die Zahl möglicherweise höher.

So weisen Sie einen benutzerdefinierten Arbeitsbereich zu:

Wählen Sie die entsprechende Zuweisung aus.

Wählen Sie Zuweisung bearbeiten aus.

Deaktivieren Sie auf der Registerkarte Parameter die Option Nur Parameter anzeigen, die eingegeben oder überprüft werden müssen.

Wählen Sie im Dropdownmenü einen LogAnalyticsWorkspaceResourceId-Wert aus.

Klicken Sie auf Überprüfen + speichern.

Wählen Sie Speichern.

Log Analytics-Standardarbeitsbereich für Azure Arc

Der Defender-Sensor verwendet den Log Analytics-Arbeitsbereich als Datenpipeline, um Daten aus dem Cluster an Defender for Cloud zu senden. Der Arbeitsbereich behält keine Daten bei. Daher werden Benutzern in diesem Anwendungsfall keine Kosten in Rechnung gestellt.

Der Defender-Sensor verwendet einen Log Analytics-Standardarbeitsbereich. Wenn Sie noch nicht über einen Log Analytics-Standardarbeitsbereich verfügen, erstellt Defender for Cloud eine neue Ressourcengruppe und ein Standardarbeitsbereich, wenn Sie den Defender-Sensor erstellen. Der Standardarbeitsbereich basiert auf Ihrer Region.

Die Namenskonvention für den Log Analytics-Standardarbeitsbereich und die Ressourcengruppe lautet wie folgt:

- Arbeitsbereich: DefaultWorkspace-[Abonnement-ID]-[Region]

- Ressourcengruppe: DefaultResourceGroup-[geo]

Zuweisen eines benutzerdefinierten Arbeitsbereichs

Wenn Sie die automatische Bereitstellung aktivieren, wird automatisch ein Standardarbeitsbereich zugewiesen. Über Azure Policy können Sie einen benutzerdefinierten Arbeitsbereich zuweisen.

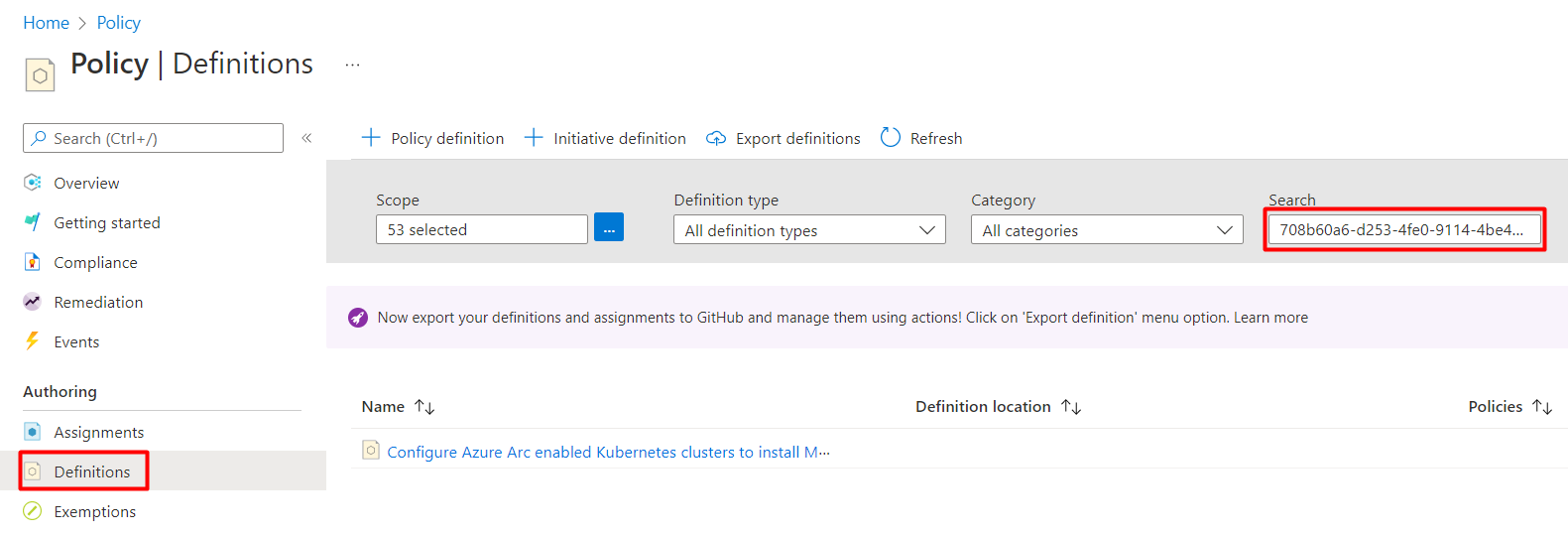

So überprüfen Sie, ob Ihnen ein Arbeitsbereich zugewiesen ist:

Melden Sie sich beim Azure-Portal an.

Suchen Sie nach Policy, und wählen Sie diese Option aus.

Wählen Sie Definitionen aus.

Suchen nach der Policy-ID

708b60a6-d253-4fe0-9114-4be4c00f012c.Wählen Sie Konfigurieren von Kubernetes-Clustern mit Azure Arc-Unterstützung für die Installation der Microsoft Defender for Cloud-Erweiterung aus.

Klicken Sie auf Zuweisungen.

Verwenden Sie einen der nächsten Abschnitte in diesem Artikel wie folgt:

- Wenn die Richtlinie noch keinem relevanten Bereich zugewiesen wurde, führen Sie die Schritte zum Erstellen einer neuen Zuweisung mit benutzerdefiniertem Arbeitsbereich aus.

- Wenn die Richtlinie bereits zugewiesen wurde und Sie sie ändern möchten, um einen benutzerdefinierten Arbeitsbereich zu verwenden, führen Sie alternativ die Schritte zum Aktualisieren der Zuweisung mit benutzerdefiniertem Arbeitsbereich aus.

Erstellen einer neuen Zuweisung mit einem benutzerdefinierten Arbeitsbereich

Wenn die Richtlinie noch nicht zugewiesen wurde, wird auf der Registerkarte Zuordnungen die Zahl 0 angezeigt.

So weisen Sie einen benutzerdefinierten Arbeitsbereich zu:

Wählen Sie Zuweisen aus.

Deaktivieren Sie auf der Registerkarte Parameter die Option Nur Parameter anzeigen, die eingegeben oder überprüft werden müssen.

Wählen Sie im Dropdownmenü einen LogAnalyticsWorkspaceResourceId-Wert aus.

Klicken Sie auf Überprüfen + erstellen.

Klicken Sie auf Erstellen.

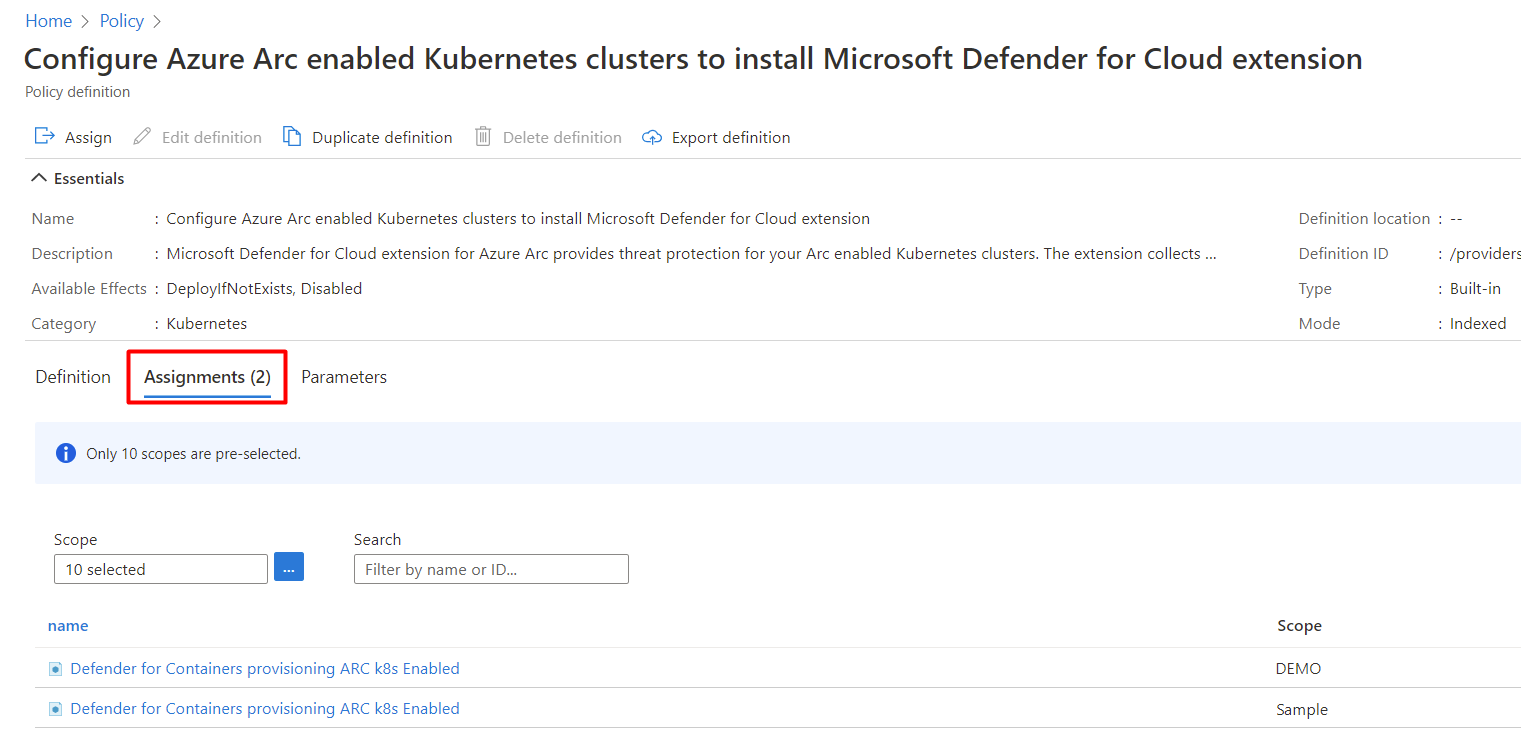

Aktualisieren einer Zuweisung mit einem benutzerdefinierten Arbeitsbereich

Wenn die Richtlinie noch keinem Arbeitsbereich zugewiesen wurde, wird auf der Registerkarte Zuordnungen die Zahl 1 angezeigt.

Hinweis

Wenn Sie über mehrere Abonnements verfügen, ist die Zahl möglicherweise höher. Wenn Sie über eine Zahl 1 oder höher verfügen, die Zuordnung jedoch nicht im relevanten Bereich liegt, befolgen Sie die Schritte zum Erstellen einer neuen Aufgabe mit einem benutzerdefinierten Arbeitsbereich.

So weisen Sie einen benutzerdefinierten Arbeitsbereich zu:

Wählen Sie die entsprechende Zuweisung aus.

Wählen Sie Zuweisung bearbeiten aus.

Deaktivieren Sie auf der Registerkarte Parameter die Option Nur Parameter anzeigen, die eingegeben oder überprüft werden müssen.

Wählen Sie im Dropdownmenü einen LogAnalyticsWorkspaceResourceId-Wert aus.

Klicken Sie auf Überprüfen + speichern.

Wählen Sie Speichern.

Entfernen des Defender-Sensors

Um diese oder eine andere beliebige Defender for Cloud-Erweiterung zu entfernen, reicht es nicht aus, die automatische Bereitstellung zu deaktivieren:

- Die Aktivierung der automatischen Bereitstellung wirkt sich potenziell auf vorhandene und künftige Computer aus.

- Das Deaktivieren der automatischen Bereitstellung für eine Erweiterung wirkt sich nur auf die künftigen Computer aus. Nichts wird deinstalliert, wenn Sie die automatische Bereitstellung deaktivieren.

Hinweis

Um den Defender for Containers-Plan vollständig zu deaktivieren, wechseln Sie zu Umgebungseinstellungen, und deaktivieren Sie den Plan Microsoft Defender for Containers.

Um jedoch sicherzustellen, dass die Defender for Containers-Komponenten von jetzt an nicht automatisch für Ihre Ressourcen bereitgestellt werden, deaktivieren Sie die automatische Bereitstellung der Erweiterungen.

Sie können die Erweiterung von derzeit ausgeführten Computern entfernen, indem Sie die REST-API, die Azure CLI oder eine Resource Manager-Vorlage verwenden, wie auf den folgenden Registerkarten erläutert.

Verwenden der REST-API zum Entfernen des Defender-Sensors aus AKS

Um die Erweiterung mithilfe der REST-API zu entfernen, führen Sie den folgenden PUT-Befehl aus:

https://management.azure.com/subscriptions/{{SubscriptionId}}/resourcegroups/{{ResourceGroup}}/providers/Microsoft.ContainerService/managedClusters/{{ClusterName}}?api-version={{ApiVersion}}

Der Befehl umfasst diese Parameter:

| Name | BESCHREIBUNG | Obligatorisch. |

|---|---|---|

SubscriptionId |

Abonnement-ID des Clusters | Ja |

ResourceGroup |

Clusterressourcengruppe | Ja |

ClusterName |

Clustername | Ja |

ApiVersion |

API-Version: muss 2022-06-01 oder höher sein | Ja |

Dies ist der Anforderungstext:

{

"location": "{{Location}}",

"properties": {

"securityProfile": {

"defender": {

"securityMonitoring": {

"enabled": false

}

}

}

}

}

Der Anforderungstext hat folgende Parameter:

| Name | BESCHREIBUNG | Obligatorisch. |

|---|---|---|

location |

Standort des Clusters | Ja |

properties.securityProfile.defender.securityMonitoring.enabled |

Bestimmt, ob Microsoft Defender für Container im Cluster aktiviert oder deaktiviert werden soll. | Ja |

Zugehöriger Inhalt

Nachdem Sie Defender for Containers aktiviert haben, können Sie folgende Schritte ausführen:

- Überprüfen Ihrer Azure Container Registry-Images auf Sicherheitsrisiken

- Scannen Ihrer AWS-Images auf Sicherheitsrisiken mit Microsoft Defender-Sicherheitsrisikoverwaltung

- Überprüfen Ihrer GKP-Images auf Sicherheitsrisiken mit Microsoft Defender-Sicherheitsrisikoverwaltung

- Sehen Sie sich häufige Fragen zu Defender for Containers an.

Weitere Informationen zu Defender for Cloud und Defender for Containers finden Sie in den folgenden Blogs: