Trusted Compute Base

Die Trusted Computing Base (TCB) bezieht sich auf alle Hardware-, Firmware- und Softwarekomponenten eines Systems, die eine sichere Umgebung bereitstellen. Die Komponenten innerhalb der TCB werden als „kritisch“ eingestuft. Ist eine einzelne Komponente innerhalb der TCB kompromittiert, kann die Sicherheit des gesamten Systems gefährdet sein. Eine kleinere TCB bedeutet höhere Sicherheit. Es besteht eine geringere Gefahr durch verschiedene Sicherheitsrisiken, Schadsoftware, Angriffe und böswillige Personen.

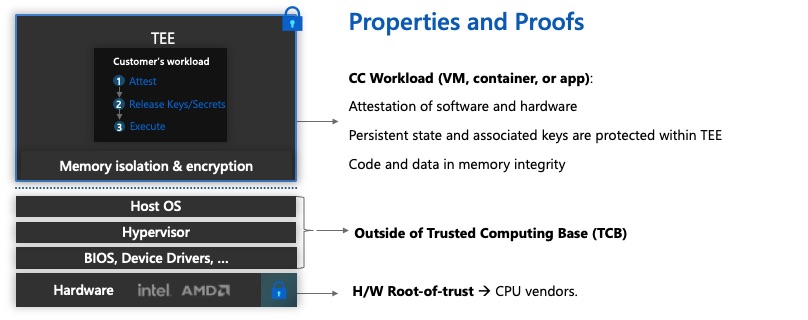

Das folgende Diagramm zeigt, was sich „innerhalb“ und „außerhalb“ der Trusted Compute Base befindet. Die vom Kundeoperator verwaltete Workload und die Daten befinden sich innerhalb von TCB, und die vom Cloudanbieter (Microsoft Azure) verwalteten Elemente befinden sich außerhalb.

Vertrauensanker in Hardware

Der Stamm der Vertrauensstellung ist die Hardware, die vertrauenswürdig ist, um zu bestätigen (zu überprüfen), dass die Kundenworkload Confidential Computing über die Generierung kryptografischer Nachweise verwendet.

Confidential Computing.Workload (TCB)

Die Kundenworkload, die in einer Trusted Execution Environment (TEE) gekapselt ist, umfasst die Teile der Lösung, die vollständig unter der Kontrolle des Kunden stehen und von ihm als vertrauenswürdig eingestuft werden. Die Confidential Computing-Workload ist mithilfe von Verschlüsselung für alles außerhalb von TCB nicht transparent.

Hostbetriebssystem, Hypervisor, BIOS, Gerätetreiber

Diese Elemente haben keine Sichtbarkeit der Workload innerhalb von TCB, da sie verschlüsselt wurde. Hostbetriebssystem, BIOS usw. unterliegen der Kontrolle des Cloudanbieters und sind für den Kunden nicht zugänglich.

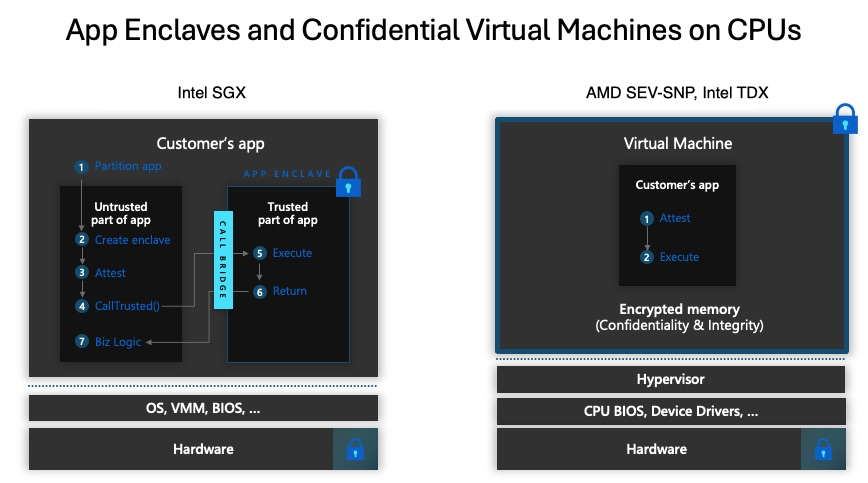

Zuordnen von TCB zu unterschiedlichen Trusted Execution Environments (TEE)

Abhängig von der verwendeten Confidential Computing-Technologie kann TCB variieren, um die unterschiedlichen Kundenanforderungen hinsichtlich Vertraulichkeit und Benutzerfreundlichkeit zu erfüllen.

Intel SGX bietet beispielsweise die präziseste TCB-Definition bis hin zu einzelnen Codefunktionen, erfordert jedoch, dass Anwendungen mithilfe bestimmter APIs geschrieben werden, damit vertrauliche Funktionen verwendet werden können.

Vertrauliche virtuelle Computer (CVM) mit den AMD SEV-SNP-Technologien (und in Zukunft Intel TDX) können einen vollständigen virtuellen Computer innerhalb von TEE ausführen, um Lift & Shift-Szenarien vorhandener Workloads zu unterstützen. In diesem Fall befindet sich das Gastbetriebssystem auch innerhalb von TCB.