Content Moderator-Verschlüsselung für ruhende Daten

Content Moderator verschlüsselt automatisch Daten, wenn sie in der Cloud persistent gespeichert werden, und unterstützt Sie so bei der Einhaltung der Sicherheits- und Complianceziele Ihrer Organisation.

Informationen zur Azure KI Services-Verschlüsselung

Die Daten werden mit einer FIPS 140-2-konformen 256-Bit-AES-Verschlüsselung verschlüsselt und entschlüsselt. Verschlüsselung und Entschlüsselung sind transparent, was bedeutet, dass die Verschlüsselung und der Zugriff für Sie verwaltet werden. Ihre Daten werden standardmäßig geschützt. Sie brauchen Ihren Code oder Ihre Anwendungen nicht bearbeiten, um die Vorteile der Verschlüsselung zu nutzen.

Informationen zur Verwaltung von Verschlüsselungsschlüsseln

Standardmäßig verwendet Ihr Abonnement von Microsoft verwaltete Verschlüsselungsschlüssel. Sie können Ihr Abonnement auch mit Ihren eigenen Schlüsseln verwalten, die als kundenseitig verwaltete Schlüssel bezeichnet werden. Wenn Sie kundenseitig verwaltete Schlüssel verwenden, haben Sie mehr Flexibilität beim Erstellen, Drehen, Deaktivieren und Widerrufen von Zugriffssteuerungen. Außerdem können Sie die zum Schutz Ihrer Daten verwendeten Verschlüsselungsschlüssel überwachen. Wenn kundenseitig verwaltete Schlüssel für Ihr Abonnement konfiguriert ist, wird eine Mehrfachverschlüsselung bereitgestellt. Mit dieser zweiten Schutzeben können Sie den Verschlüsselungsschlüssel über Ihre Azure Key Vault-Instanz steuern.

Wichtig

Vom Kunden verwaltete Schlüssel sind nur im Tarif E0 verfügbar. Wenn Sie die Möglichkeit haben möchten, von Kunden verwaltete Schlüssel zu verwenden, füllen Sie das Formular zum Anfordern von kundenseitig verwalteten Schlüsseln für Content Moderator aus, und reichen Sie es ein. Nach ca. 3–5 Werktagen erhalten Sie eine Rückmeldung zum Status Ihrer Anforderung. Je nach Bedarf können Sie in einer Warteschlange platziert und genehmigt werden, sobald Platz verfügbar ist. Nachdem Ihre Verwendung von CMK mit Content Moderator genehmigt wurde, müssen Sie eine neue Content Moderator-Ressource erstellen und als Tarif „E0“ auswählen. Nachdem die Content Moderator-Ressource mit dem Tarif „E0“ erstellt wurde, können Sie mit Azure Key Vault Ihre verwaltete Identität einrichten.

Kundenseitig verwaltete Schlüssel sind in allen Azure-Regionen verfügbar.

Von Kunden verwaltete Schlüssel mit Azure Key Vault

Wenn Sie kundenseitig verwaltete Schlüssel verwenden, müssen Sie Azure Key Vault verwenden, um sie zu speichern. Sie können entweder Ihre eigenen Schlüssel erstellen und in einem Key Vault speichern oder mit den Key Vault-APIs Schlüssel generieren. Die Azure AI Services-Ressource und der Schlüsseltresor müssen sich in der gleichen Region und im gleichen Microsoft Entra-Mandant befinden, können aber auch in verschiedenen Abonnements sein. Weitere Informationen zu Key Vault finden Sie unter Was ist Azure Key Vault?.

Wenn Sie eine neue Azure KI Services-Ressource erstellen, wird sie immer mit von Microsoft verwalteten Schlüsseln verschlüsselt. Es ist nicht möglich, kundenseitig verwaltete Schlüssel zu aktivieren, wenn Sie die Ressource erstellen. Kundenseitig verwaltete Schlüssel werden in Key Vault gespeichert. Für den Schlüsseltresor müssen Zugriffsrichtlinien bereitgestellt werden, die Schlüsselberechtigungen für die verwaltete Identität erteilen, die der Azure KI Services-Ressource zugeordnet ist. Die verwaltete Identität ist erst verfügbar, nachdem die Ressource mit dem erforderlichen Tarif für kundenseitig verwaltete Schlüssel erstellt wurde.

Durch das Aktivieren von kundenseitig verwalteten Schlüsseln wird außerdem eine systemseitig zugewiesene verwaltete Identität aktiviert. Dabei handelt es sich um ein Feature von Microsoft Entra ID. Nachdem die dem System zugewiesene verwaltete Identität aktiviert wurde, ist diese Ressource bei Microsoft Entra ID registriert. Nach der Registrierung erhält die verwaltete Identität Zugriff auf die Key Vault-Instanz, die bei der Einrichtung des kundenseitig verwalteten Schlüssels ausgewählt wurde.

Wichtig

Wenn Sie systemseitig zugewiesene verwaltete Identitäten deaktivieren, wird der Zugriff auf den Key Vault entfernt, und alle mit den Kundenschlüsseln verschlüsselten Daten sind nicht mehr zugänglich. Alle Features, die von diesen Daten abhängen, funktionieren dann nicht mehr.

Wichtig

Verwaltete Identitäten unterstützen derzeit keine verzeichnisübergreifenden Szenarien. Wenn Sie kundenseitig verwaltete Schlüssel im Azure-Portal konfigurieren, wird automatisch eine verwaltete Identität im Hintergrund zugewiesen. Wenn Sie anschließend das Abonnement, die Ressourcengruppe oder die Ressource von einem Microsoft Entra-Verzeichnis in ein anderes Verzeichnis verschieben, wird die der Ressource zugeordnete verwaltete Identität nicht an den neuen Mandanten übertragen, wodurch kundenseitig verwaltete Schlüssel möglicherweise nicht mehr funktionieren. Weitere Informationen finden Sie unter Übertragen eines Abonnements zwischen Microsoft Entra-Verzeichnissen in Häufig gestellte Fragen und bekannte Probleme mit verwalteten Identitäten für Azure-Ressourcen.

Konfigurieren von Key Vault

Wenn Sie kundenseitig verwaltete Schlüssel verwenden, müssen Sie zwei Eigenschaften im Key Vault festlegen: Vorläufiges Löschen und Nicht Bereinigen. Diese Eigenschaften sind standardmäßig nicht aktiviert, aber Sie können sie auf einem neuen oder vorhandenen Kay Vault aktivieren, indem Sie Azure-Portal, PowerShell oder Azure CLI verwenden.

Wichtig

Wenn die Eigenschaften Vorläufiges Löschen und Nicht Bereinigen nicht aktiviert sind und Sie Ihren Schlüssel löschen, können Sie die Daten in Ihrer Azure KI Services-Ressource nicht wiederherstellen.

Informationen zum Aktivieren dieser Eigenschaften für einen bereits vorhandenen Key Vault finden Sie unter Azure Key Vault-Wiederherstellungsverwaltung mit Schutz durch vorläufiges Löschen und Bereinigungsschutz.

Aktivieren von kundenseitig verwalteten Schlüsseln für Ihre Ressource

Um vom Kunden verwaltete Schlüssel im Azure-Portal zu aktivieren, gehen Sie folgendermaßen vor:

Wechseln Sie zu Ihrer Azure KI Services-Ressource.

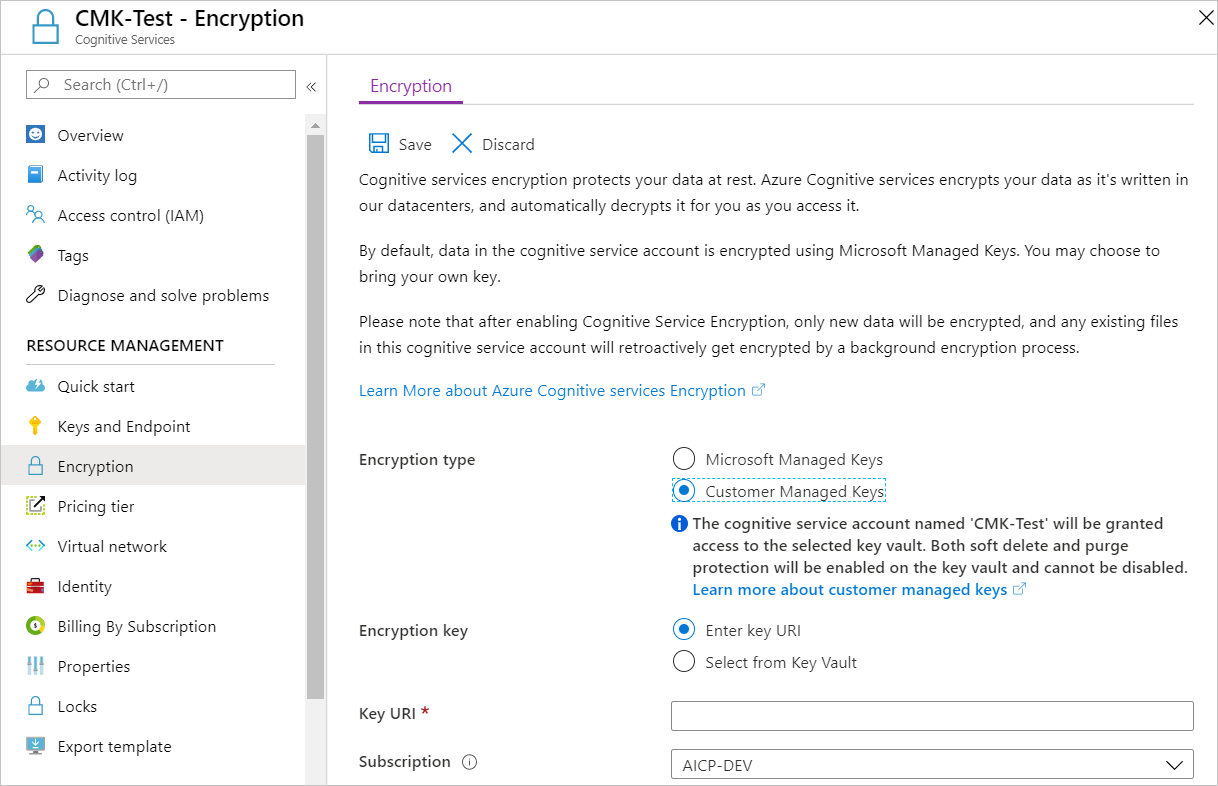

Wählen Sie auf der linken Seite Verschlüsselung aus.

Wählen Sie unter Verschlüsselungstyp die Option Kundenseitig verwaltete Schlüssel, wie im folgenden Screenshot gezeigt.

Angeben eines Schlüssels

Nachdem Sie kundenseitig verwaltete Schlüssel aktiviert haben, können Sie einen Schlüssel angeben, der der Azure KI Services-Ressource zugeordnet werden soll.

Festlegen eines Schlüssels als URI

Gehen Sie wie folgt vor, um einen Schlüssel als URI anzugeben:

Navigieren Sie im Azure-Portal zu Ihrem Key Vault.

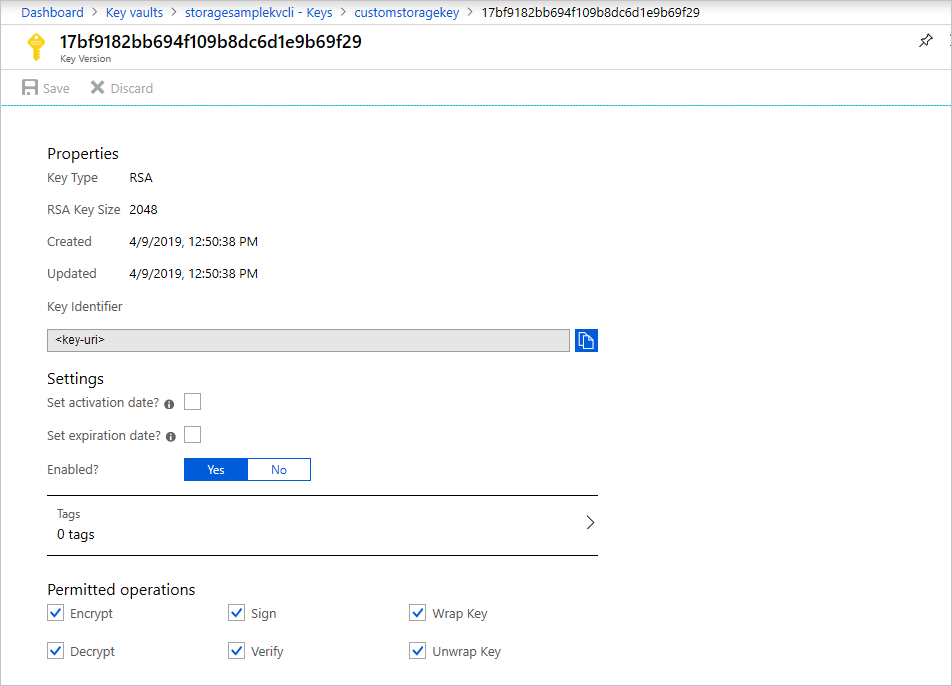

Wählen Sie unter Einstellungen die Option Schlüssel aus.

Wählen Sie den gewünschten Schlüssel aus, und klicken Sie darauf, um dessen Versionen anzuzeigen. Wählen Sie eine Schlüsselversion aus, um die Einstellungen für diese Version anzuzeigen.

Kopieren Sie den Wert im Feld Schlüsselkennung, den der URI (Uniform Resource Identifier) liefert.

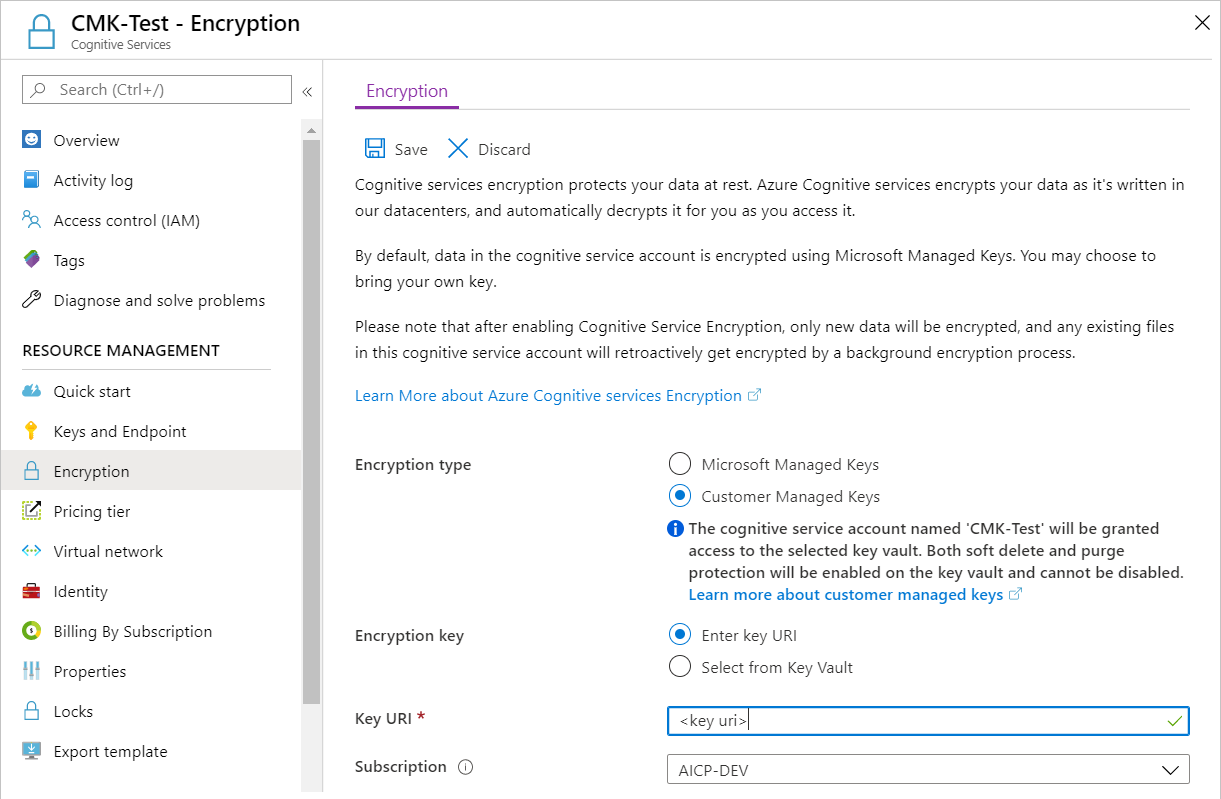

Wechseln Sie zurück zu Ihrer Azure KI Services-Ressource, und wählen Sie Verschlüsselung aus.

Wählen Sie unter Verschlüsselungsschlüssel die Option URI-Schlüssel eingeben aus.

Fügen Sie den kopierten URI in das Feld URI-Schlüssel ein.

Wählen Sie unter Abonnement das Abonnement, das den Key Vault enthält.

Speichern Sie die Änderungen.

Festlegen eines Schlüssels aus einem Schlüsseltresor

Um einen Schlüssel aus einem Schlüsseltresor anzugeben, müssen Sie zunächst sicherstellen, dass Sie über einen Schlüsseltresor mit einem Schlüssel verfügen. Führen Sie dann die folgenden Schritte durch:

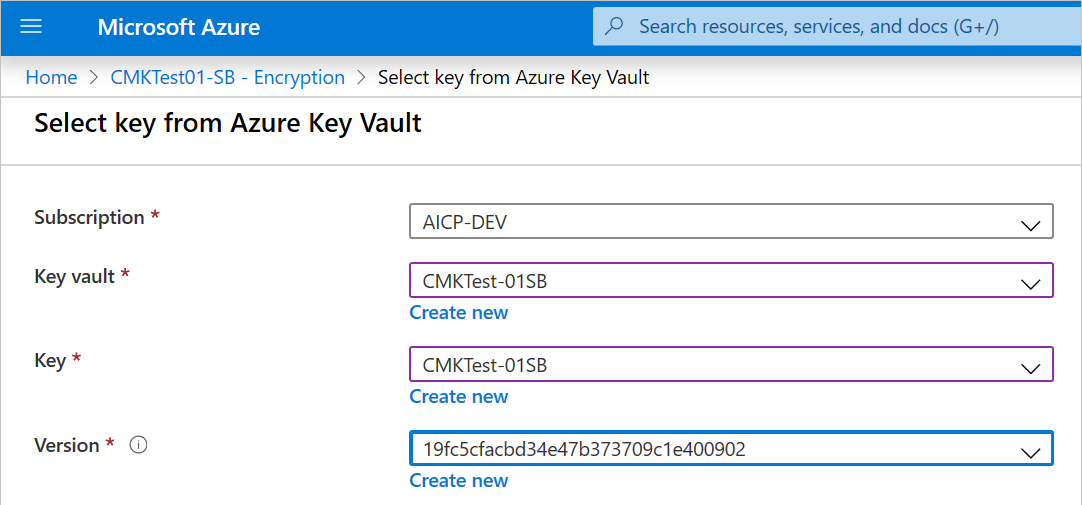

Wechseln Sie zu Ihrer Azure KI Services-Ressource, und wählen Sie Verschlüsselung aus.

Wählen Sie unter Verschlüsselungsschlüssel die Option Aus Key Vault auswählen aus.

Wählen Sie den Key Vault mit dem Schlüssel aus, den Sie verwenden möchten.

Wählen Sie den Schlüssel aus, den Sie verwenden möchten.

Speichern Sie die Änderungen.

Aktualisieren der Schlüsselversion

Wenn Sie eine neue Version eines Schlüssels erstellen, aktualisieren Sie die Azure KI Services-Ressource, damit sie die neue Version verwendet. Führen Sie folgende Schritte aus:

- Wechseln Sie zu Ihrer Azure KI Services-Ressource, und wählen Sie Verschlüsselung aus.

- Geben Sie den URI für die neue Schlüsselversion ein. Alternativ können Sie den Key Vault auswählen und anschließend den Schlüssel erneut auswählen, um die Version zu aktualisieren.

- Speichern Sie die Änderungen.

Verwenden eines anderen Schlüssels

Gehen Sie wie folgt vor, um den für die Verschlüsselung verwendeten Schlüssel zu ändern:

- Wechseln Sie zu Ihrer Azure KI Services-Ressource, und wählen Sie Verschlüsselung aus.

- Geben Sie den URI für den neuen Schlüssel ein. Alternativ können Sie auch den Key Vault auswählen und dann einen neuen Schlüssel wählen.

- Speichern Sie die Änderungen.

Rotieren von kundenseitig verwalteten Schlüsseln

Sie können einen kundenseitig verwalteten Schlüssel in Key Vault entsprechend Ihren Compliance-Richtlinien drehen. Wenn der Schlüssel rotiert wird, müssen Sie die Azure KI Services-Ressource aktualisieren, sodass der neue Schlüssel-URI verwendet wird. Informationen zum Aktualisieren der Ressource für die Verwendung einer neuen Version des Schlüssels im Azure-Portal finden Sie unter Aktualisieren der Schlüsselversion.

Durch Drehen des Schlüssels werden die Daten in der Ressource nicht erneut verschlüsselt. Es ist keine weitere Aktion vom Benutzer erforderlich.

Widerrufen des Zugriffs auf von Kunden verwaltete Schlüssel

Zum Widerrufen des Zugriffs auf von Kunden verwaltete Schlüssel können Sie PowerShell oder die Azure-Befehlszeilenschnittstelle verwenden. Weitere Informationen finden Sie unter Azure Key Vault – PowerShell oder Azure Key Vault – CLI. Durch das Widerrufen des Zugriffs wird der Zugriff auf alle Daten in der Azure KI Services-Ressource blockiert, da Azure KI Services keinen Zugriff mehr auf den Verschlüsselungsschlüssel hat.

Deaktivieren von vom Kunden verwalteten Schlüsseln

Wenn Sie kundenseitig verwaltete Schlüssel deaktivieren, wird Ihre Azure KI Services-Ressource mit von Microsoft verwalteten Schlüsseln verschlüsselt. Führen Sie die folgenden Schritte aus, um vom Kunden verwaltete Schlüssel zu deaktivieren:

- Wechseln Sie zu Ihrer Azure KI Services-Ressource, und wählen Sie Verschlüsselung aus.

- Deaktivieren Sie das Kontrollkästchen neben Eigenen Schlüssel verwenden.

Nächste Schritte

- Eine vollständige Liste der Dienste, die kundenseitig verwaltete Schlüssel unterstützen, finden Sie unter Kundenseitig verwaltete Schlüssel für Azure KI Services.

- Was ist der Azure-Schlüsseltresor?

- Formular zum Anfordern von kundenseitig verwalteten Schlüsseln für Azure KI Services