AAD Sync Beta2 - Hibrid identity egy újabb szakasza

A felho alapú szolgáltatások kapcsán fontos azt megterveznünk, hogy a vállalati felhasználóink miként tudnak az adott szolgáltatásba bejelentkezni.

A legegyszerubb modell az, amikor a felhasználónak a cloud szolgáltatásban egy új, mindentol független felhasználói azonosítója van és ahhoz tartozik egy jelszó. Ennek az új felhasználói objektumnak semmilyen kapcsolata nincs a felhasználó vállalati azonosítójával. Egyetlen közös az ember, aki mindkét felhasználói objektumot használja. Egyszeru ez, a felhasználó ha a cloud szolgáltatást szeretné használni, akkor a cloud azonosítóját adja meg, ha a vállalati rendszereket, akkor pedig azt adja meg. Egyszeru, de nem felhasználóbarát. A következo ábrán ez látható. Kiss Pista képzeletbeli felhasználónk a vállalatánál rendelkezik, egy AD felhasználóval és a felhoben egy másik felhasználóval. A ketto felhasználói objektum önálló életet él.

Ennek az egyszeru megoldásnak a jellemzoi:

A felhasználói objektumok és jelszavak kezelése a felhoben és a helyi címtárban történik. Tehát új felhasználó létrehozása, meglevo törlése, tulajdonságok módosítása, jelszó változtatása stb. mindkét címtárban elvégzendo feladat. Ez pedig extra munkát igényel.

A vállalati infrastruktúrában levo jelszóházirendek és szabályok nem érvényesülnek a felhoben létrehozott objektumokra.

A felhasználónak több felhasználónevet és jelszót kell megjegyeznie, ami automatikusan csökkenti a felhasználói elégedettséget és a biztonságot is.

Az elozo megoldásnak egy másik módja az, amikor a felhasználónév és a jelszó megegyezik. Az authentikáció és az authorizáció továbbra is a cloud szolgáltatásnál és szolgáltatónál történik. Az azonosításnak nincs köze, a vállalati címtárhoz, az Active Directory-hoz. Egyetlen optimalizáció a rendszerben az, hogy a végfelhasználó használhatja ugyanazt a felhasználónevet és jelszót a szolgáltatások eléréséhez. De hogyan biztosíthatjuk azt, hogy a felhasználónév és a jelszó megegyezzen ég és föld, vagyis a saját infrastruktúránkban levo AD és a felho szolgáltatás között? A felhasználónév esetében egyszeru a dolgunk, mert úgy hozzuk létre a felho szolgáltatás esetében a felhasználót, hogy az UPN neve megegyezzen a helyi címtárban levovel. Mondjuk mindkét esetben usera@contoso.hu nevet adunk a felhasználónak. A jelszó esetében viszont már nincs könnyu dolgunk adminisztrátoroknak. Ugyanis azt a felhasználók adják meg és két helyen kell nekik jelszót megadniuk. A helyi és a felho címtárban. Így aztán elérkeztünk kb. 2.5 oldal után oda, hogy ez egy közepes vállalatnál és attól nagyobb környezetekben elfogadhatatlan és valami mást kell biztosítanunk. Amit keresünk az a Szinkronizáció . Így nagybetuvel.

Szinkronizáció

A Microsoft cloud szolgáltatások mögött egy egységes Active Directory szolgáltatás áll. Ez az Azure Active Directory. A helyi címtárunkban levo felhasználói objektumokat és csoportokat az Azure AD-val (AAD) egyszeruen szinkronizálhatjuk. Ennek elonye az, hogy automatizálható és ha kialakítottuk akkor a felhasználók kezelésének a helye továbbra is maradhat a helyi címtárunk. A változások szinkronizálódni fognak az AAD-ba. Például egy új felhasználó létrehozása, egy meglevo törlése, telefonszám módosítása stb.

A jelszavak esetére két lehetoségünk van:

Jelszó szinkronizáció – ebben az esetben a felhasználónak a jelszavát (csak a HASH-t) is szinkronizáljuk az AAD-ba. Így a felhasználó ugyanazt a felhasználónév / jelszó párost használhatja a vállalati környezetének az elérésére és a felhoszolgáltatás elérésére. Illetve a felhasználónak elég a vállalati környezetben megváltoztatnia a jelszavát, a változás szinkronizálódik az AAD-ba is.

Federáció kialakítása – ebben az esetben a felhasználói azonosítás (authentication) a helyi környezetben muködo ADFS szerveren történik. Az atuhorizáció van csak a felhoben. Az ADFS-rol részletesebben itt írtam: https://blogs.technet.com/b/zoltanh/archive/2014/03/22/adfs-233-s-az-exchange-server-2013.aspx . Federáció használata esetén nincs szükség arra, hogy a felhasználónak a jelszava az AAD-ban elérheto legyen.

Az AAD-val történo szinkronizáció elso és legegyszerubb eszköze a DirSync (Microsoft Azure Active Directory Sync). A használata egyszeru, nem túl komplikált eszköz. Segítségével a felhasználóinkat és csoportjainkat szinkronizálhatjuk az AAD-ba. További képességei:

Jelszó szinkronizáció – AD-ból az AAD-ba

Exchange Hybrid deployment – az Exchange Hybrid együttmuködéshez szükséges az AAD-ból az AD-ba visszaírni. Ezt is képes a DirSync elvégezni.

A DirSync eszköznek azonban van néhány korlátja:

Egy erdo támogatása – ha a vállalatunknál egynél több Active Directory erdo (nem tree és nem domain) van, akkor a DirSync nem használható. Nem tud több AD erdot szinkronizálni egy O365 Tenantba.

Nincs szurési lehetoség – nincs hivatalosan támogatott mód arra, hogy szurjük, hogy kiket szinkronizál az AD-ból az AAD-be. Ha a DirSync-et beállítottuk, akkor az az AD-ban levo összes felhasználót és csoportot szinkronizálja az AAD-ba.

A fenti két korlát kezelésének a módja a FIM. A FIM és a DirSync testvérek. Mindkét eszköz a Synchronization Service-re épül, aminek elég kalandos volt az életútja. Míg a DirSync az egy elore csomagolt ’gyorskaja’, addig a FIM segítségével bármilyen étel fozheto. A DirSync nem módosítható, cserébe az ügyfélhelyzetek 80%-át lefedi. A maradék 20%-ra, pedig ott a FIM, amit hozzáérto ember képes bekonfigurálni. A FIM-hez elérheto a Forefront Identity Manager Connector for Windows Azure Active Directory. Így szinkronizálhatunk tulajdonképpen bármit az AAD-hez. Akár 60 Active Directory erdot is, ahogy erre nemrég volt is példa. A hátránya ennek a megoldásnak az, hogy nagyon drága. A szoftver maga nem, azonban a jó szinkronizáció kialakítása nem egy vagy két nap. A helyzetet tovább nehezíti az, hogy a FIM-hez érto szakemberek száma elég kevés. Szóval komplikált, hosszan elhúzódó projectek ezek általában.

Ez a blogot viszont az ihlette, hogy már nincs szükség többé a FIM-re a komplex szinkronizációs esetekben sem. A napokban jelent meg az AAD Sync Beta2-es verziója. Az eszköz nagyon hamar végleges verziójában is elérheto lesz. Hamarabb mint gondolnád. Az AAD Sync leváltja a DirSync eszközt. A FIM Connector ugyan megmarad egyelore, azonban nem az a preferált út. Új deployment során az AAD Sync-et javasoljuk használni mert ötvözi a DirSync és a FIM Connector minden elonyét. Többek között támogatja a több AD erdo használatát, támogatja a tulajdonságok szurését, az Exchange Hybrid együttélést, valamint az összes O365 szolgáltatást.

Az eszköz telepítheto és támogatott:

Windows Server 2008 / 2008 R2 / 2012 / 2012 R2 OS-en

Tartományvezérlon, tagkiszolgálón, munkacsoportban

SQL Server 2008 / 2008 R2 / 2012-el vagy helyben telepített SQL Express-el (default). Az SQL szerver lehet local, vagy távoli.

Az eszköz használata és telepítése egyszeru:

Telepítsük elofeltételként a .NET 3.5-t a kiszolgálóra. Ez a Beta2 elofeltétele. A végleges verzióban erre nem lesz szükség.

Töltsük le a telepítokészletet

Indítsuk el a telepítokészletet. A telepítés elevációt igényel

A telepítokészlet minden szükséges elofeltételt telepíti. A grafikus telepíto nem ad lehetoséget arra, hogy távoli SQL szerverhez vagy az AAD Sync szerverre telepített SQL szerverhez csatlakozzon. A grafikus telepíto, automatikusan telepíti az SQL Express-t a gépre és annak használatára konfigurálja magát. Ha távoli SQL, vagy helyben telepített SQL szerverhez szeretnénk az eszközt konfigurálni, akkor a grafikus telepítés helyett válasszuk a parancssori verziót.

A telepítokészlet minden szükséges elofeltételt telepít

A sikeres telepítés után meg kell adnunk az AAD global admin joggal rendelkezo felhasználónkat. Ennek a nevében fog csatlakozni a Tenant-hoz az eszköz.

Következo lépésként adhatjuk hozzá az AD erdoket forrásként az eszközhöz. Meg kell adni az erdo nevét és a felhasználónevet és jelszót amivel csatlakozni tud az AD erdohöz az eszköz. A felhasználónevet NETBIOSDOMAINNAME\UserName formátumban adjuk meg.

Az ADD forest gomb megnyomása után a kezelt erdok között a frissen hozzáadott erdo megjelenik. Ha több erdonk van, akkor itt a többit is hozzáadhatjuk.

A legkomplikáltabb konfigurációs oldal a rendszerben ez. Ha több AD erdonk van forrásként akkor akár az is elofordulhat, hogy ugyanaz a felhasználó egynél több erdoben is szerepel. Az viszont nem lenne szerencsés, ha minden erdobol a felhasználónak az egyetlen felhasználói azonosítóját szinkronizálnánk az AAD-be. Ennek kiküszöbölésére meghatározhatjuk azt, hogy ha több eronk van, akkor a felhasználók: a, csak egy erdoben vannak; b, milyen tulajdonság egyezosége alapján tudja eldonteni az AAD Sync, hogy ugyanarról a felhasználóról van szó.

Hogy tovább komplikáljuk ezt a konfigurációs ablakot, itt kapott szerepet az is, hogy az AAD-ban levo objektummal való egyezoség milyen attributum alapján kerüljön eldöntésre. Az alapértelmezett beállítás itt az objectGUID ami az esetek túlnyomó többségében tökéletesen megfelelo beállítás.

Engedélyezhetjük az Exchange hybrid szinkronizációt csak úgy mint korábban, valamint lehetoség nyílik az AAD alkalmazás és tulajdonság szurésre. Ezt kiválasztva lehetoségünk nyílik az egyes AD tulajdonságok szinkronizálásának engedélyezésére / tiltására. Ezt azonban akkor és csak akkor tegyük, ha arra külön igényünk van. Nem gondoljuk, hogy az esetek túlnyomó többségében erre szükség volna. A szükséges és elégséges tulajdonsághalmazt szinkronizáljuk.

A Configure parancs segítségével elindíthatjuk a Sync service konfigurálását. A megadott adatok alapján a varázsló a Sync service-ben létrehozza a szükséges Management Agent-eket és azokat helyesen bekonfigurálja.

A sikeres konfigurálás után, elindíthatjuk a szinkronizáció azonnal:

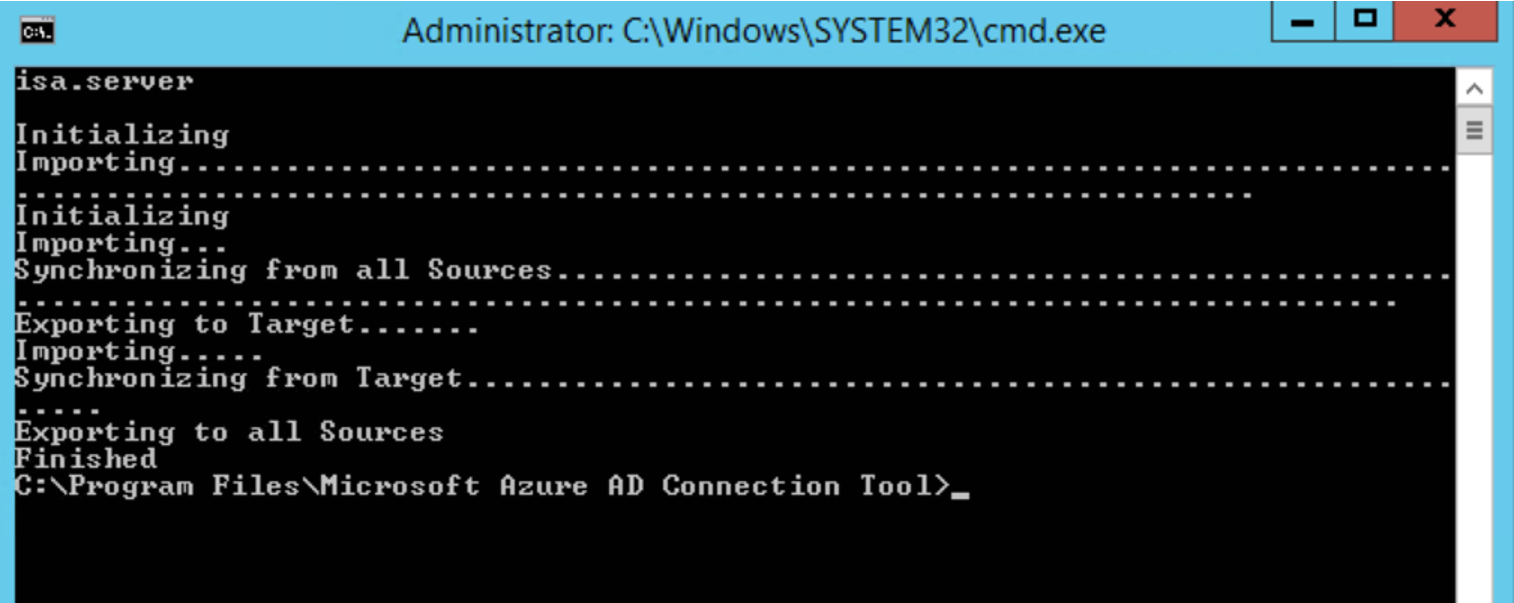

A szinkronizáció az AD erdok számától és az azokban levo objektumok számától függ. A szinkronizáció egyes lépéseirol információt kapunk a parancssori eszköztol.

Az eszköz a %SystemDrive%\Temp könyvtárba naplózza a telepítés lépéseit.

Az eszköz 3 óránként szinkronizál automatikusan! Jelenleg ennek módosítása nem támogatott.

Látható tehát, hogy az AAD Sync egy egyszeru eszköz, aminek a segítségével két korábbi eszköz képességeit egyesíthetjük egyszeruen. Érdemes elkezdeni az ismerkedést vele.