Kritické bezpečnostní zranitelnosti CPU! Pozornost nutná!

Svět IT bezpečnosti dostal začátkem nového roku dost drsnou ránu, když byly zveřejněny kritické bezpečnostní zranitelnosti procesorů, dovolující přístup v podstatě ke všem informacím, které procesor zpracovává.

Side-Channel Attack

Chyba se dotýká většiny moderních procesorů Intel (AMD zatím nepotvrzeno) a ARM a dopadá tak na operační systémy Windows, macOS i Linux a také některé mobilní platformy. Koncové klienty i serverové nasazení.

Tyto chyby byly označeny jako:

- Spectre - CVE-2017-5753 a CVE-2017-5715

- Meltdown - CVE-2017-5754

Označení zranitelnosti vám může naznačit že chyby byly objeveny již dříve a jejich zveřejnění probíhá až v době, kdy bude většina výrobců aspoň z části připravena reagovat. Více se o zranitelnostech dozvíte také na stránce https://spectreattack.com/.

Tyto zranitelnosti mají vliv i na virtualizované systémy, kdy je možné z jednoho VM číst data samotného fyzického serveru či jiného VM. V neposlední řadě i na internetové prohlížeče běžící v těchto systémech a další aplikace, které je možné taktéž zneužít k přístupu k informacím, které by proces neměl z procesoru obdržet. Může se jednat o citlivé informace, hesla, vše, co procesor zpracovává.

Aktualizace k dispozici

Společnost Microsoft i ostatní výrobci již vydávají průběžně bezpečnostní aktualizace , které minimalizují či odstraňují možnost takových útoků na podporovaných systémech. Plně je ale odstraní jen aktualizace firmware daného čipu, tato již vyšla například pro uživatele značky Surface právě v lednových aktualizacích.

Tyto aktualizace jsou již nasazeny také v prostředí Azure. Služby Office 365 by neměly být přímo dotčeny, ale update a monitoring podřízených služeb též probíhá.

Doporučujeme zjistit dostupnost aktualizací pro vámi používané produkty a platformy. Nápomocny vám budou odkazy i dále níže v článku.

- Microsoft Edge - KB4056890

- Windows Client - KB4073119

- Windows Server - KB4072698

- SQL Server - KB4073225

- Microsoft Surface - KB4073065

Pokud na stanicích a serverech provozujete antivirové řešení třetí strany, dejte pozor, že aktualizace bude pro počítače dostupná až ve chvíli, kdy bude nastaven speciální registrový klíč. Ten může nastavit tvůrce antivirového software nebo IT, pokud ověří, že nebudou problémy s kompatibilitou.

S opatrností se doporučuje postupovat zvláště u serverů SQL, kde některé aplikace mohou vyžadovat jiná nastavení, pokud ještě nebyly pro tuto zranitelnost také aktualizovány. Speciální kapitolou mohou také být servery SCCM, které vyžadují jiné nastavení SQL po aktualizaci. Naopak lze SCCM velmi efektivně využít pro detekci a nasazení potřebných aktualizací a jejich souladu v prostředí s aktualizací na HW úrovni.

Otestování zranitelnosti

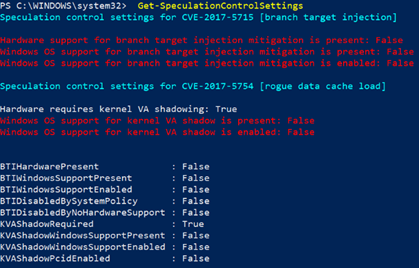

Za pomoci jednoduchého PowerShell příkazu a modulu můžete rychle ověřit, zda je váš systém zranitelný na úrovni operačního systému a hardware.

Install-Module SpeculationControl

Import-Module SpeculationControl

Get-SpeculationControlSettings

Pokud je systém zranitelný zcela vůči všem uvedeným zranitelnostem, objeví se výstup podobný tomuto.

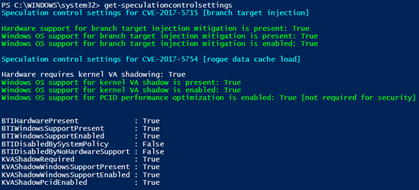

Po instalaci potřebných aktualizací se postupně můžete probojovat až k ideálnímu stavu.

Nepříjemné dopady

Kromě samotného bezpečnostního rizika v případě neaktualizování systému se naopak při aktualizaci vystavujete dvěma možným negativním dopadům:

- Nekompatibilita aplikace způsobující její nestabilitu či negativní dopad na běžící OS, například u antivirových produktů.

- Zpomalení chodu aplikací a probíhajících výpočtů o jednotky až desítky procent.

Postupně se objevují zmínky o dopadech na jednotlivé produkty, nasazení či praktické výpočty a scénáře užití. Ty se mohou dramaticky lišit podle daného použití výpočetního výkonu a operací nad CPU. Od naprosto nepostřehnutelných pro uživatele, vývojáře i společnost až po zpomalení v řádech desítek procent. Zaznamenány byly například i zpomalení některých konfigurací u Storage Spaces Direct.

Proto důrazně doporučujeme před nasazením na kritické systémy vše otestovat a ověřit si kompatibilitu či možný dopad zpomalení s výrobcem, dodavatelem a servisním partnerem systému.

Potřebné odkazy třetích stran

- Intel Security Advisory - INTEL-SA-00088

- Apple - Security Notice about Speculative Execution Vulnerabilities

- Google Android - Security Bulletin January 2018

- Amazon Web Services - Security Bulletin 2018-013

- ARM - Security Update

- Mozilla Firefox - Security Advisory 2018-01

- Google Chrome - Speculative Side-Channel Attack

- Dell Consumer (Client) - KB Microprocessor Side-Channel Vulnerabilities

- Dell Enterprise (Server) - KB Microprocessor Side-Channel Vulnerabilities

- VMware - VMSA-2018-0002

- Hewlett Packard - Vulnerability Alert CPU Information Disclosure

- Lenovo - Security Advisory LEN-18282

- CISCO - CPU Side-Channel Information Disclosure

- Synology - SA-18:01

- FortiGuard - CPU Hardware Vulnerable

- Citrix - Security Bulletin CTX231399

- NVIDIA - Driver Updates for Speculative Side Channels

- Red Hat - Vulnerability Response Kernel Side-Channel Attacks

- SUSE - Addressing Metldown and Spectre

- SuperMicro - SA-00088

- F5 - K91229003

Tento seznam není zcela úplný a doporučujeme obrátit se přímo na vaše konkrétní dodavatele o aktuální informace a doporučení.

Potřebujete s nasazením a řešením bezpečnosti vašeho prostředí pomoci po komplexní rovině? Hledáte pomocné ruce pro rychlé a proaktivní řešení podobných událostí? Může pomoci Pult Centrální Ochrany pro vaše IT.

- Petr Vlk (MVP, KPCS CZ, WUG)

Comments

- Anonymous

January 16, 2018

The comment has been removed - Anonymous

January 28, 2018

Doplňuji, že aktuálně je také doporučeno vyčkat při instalaci na doménové řadiče na další revizi aktualizace. Může se objevit problém s editací GPO. - Anonymous

October 26, 2018

Pozor v čase. Vyšlo několik aktualizací, které dále upravují toto chování a je proto dobré projít i novější aktualizace a jejich potřebné změny.