Richtlinie für bedingten Zugriff für SharePoint-Websites und OneDrive

Einige Features in diesem Artikel erfordern Microsoft SharePoint Premium – Erweiterte SharePoint-Verwaltung

Einige Features in diesem Artikel erfordern Microsoft SharePoint Premium – Erweiterte SharePoint-Verwaltung

Mit Microsoft Entra Authentifizierungskontext können Sie strengere Zugriffsbedingungen erzwingen, wenn Benutzer auf SharePoint-Websites zugreifen.

Sie können Authentifizierungskontexte verwenden, um eine Microsoft Entra Richtlinie für bedingten Zugriff mit einer SharePoint-Website zu verbinden. Richtlinien können direkt auf die Website oder über eine Vertraulichkeitsbezeichnung angewendet werden.

Diese Funktion kann nicht auf die Stammwebsite in SharePoint angewendet werden (z. B https://contoso.sharepoint.com. ).

Anforderungen

Für die Verwendung des Authentifizierungskontexts mit SharePoint-Websites ist eine der folgenden Lizenzen erforderlich:

- Microsoft SharePoint Premium – Erweiterte SharePoint-Verwaltung

- Microsoft 365 E5/A5/G5

- Microsoft 365 E5/A5 Compliance

- Microsoft 365 E5 Information Protection und Governance

- Office 365 E5/A5/G5

Begrenzungen

Einige Apps funktionieren nicht mit Authentifizierungskontexten. Es wird empfohlen, Apps auf einer Website mit aktiviertem Authentifizierungskontext zu testen, bevor Sie dieses Feature allgemein bereitstellen.

Die folgenden Apps und Szenarien funktionieren nicht mit Authentifizierungskontexten:

- Ältere Version von Office-Apps (siehe Liste der unterstützten Versionen)

- Viva Engage

- Die OneNote-App kann nicht zum Kanal hinzugefügt werden, wenn die zugeordnete SharePoint-Website über einen Authentifizierungskontext verfügt.

- Das Hochladen der Besprechungsaufzeichnung im Teams-Kanal schlägt auf Websites mit einem Authentifizierungskontext fehl.

- Das Umbenennen von SharePoint-Ordnern in Teams schlägt fehl, wenn die Website über einen Authentifizierungskontext verfügt.

- Bei der Planung des Teams-Webinars tritt ein Fehler auf, wenn OneDrive über einen Authentifizierungskontext verfügt.

- Die OneDrive-Synchronisation App synchronisiert keine Websites mit einem Authentifizierungskontext.

- Das Zuordnen eines Authentifizierungskontexts zur Websitesammlung des Unternehmensanwendungskatalogs wird nicht unterstützt.

- Das Feature "SharePoint-Liste in Power BI visualisieren" unterstützt derzeit keinen Authentifizierungskontext.

- Outlook unter Windows, Mac, Android und iOS unterstützt keine Kommunikation mit SharePoint-Websites, die durch einen Authentifizierungskontext geschützt sind.

- Das Feature zum Herunterladen mehrerer Dateien funktioniert derzeit nicht, wenn sowohl der Authentifizierungskontext als auch "App-Steuerung für bedingten Zugriff verwenden" in der Sitzungssteuerung in der Richtlinie für bedingten Zugriff aktiviert sind.

- Das Feature zum Kopieren und Verschieben von Dateien zwischen verschiedenen Regionen (geoübergreifend) funktioniert derzeit nicht, wenn ein Authentifizierungskontext auf die Zielwebsite angewendet wird.

- Das Exportieren nach Excel als Excel-Webabfrage (IQY) unterstützt derzeit keinen Authentifizierungskontext.

Einrichten eines Authentifizierungskontexts

Das Einrichten eines Authentifizierungskontexts für bezeichnete Websites erfordert die folgenden grundlegenden Schritte:

Fügen Sie einen Authentifizierungskontext in Microsoft Entra ID hinzu.

Erstellen Sie eine Richtlinie für bedingten Zugriff, die für diesen Authentifizierungskontext gilt und über die Bedingungen und Zugriffssteuerungen verfügt, die Sie verwenden möchten.

Führen Sie einen der folgenden Schritte aus:

- Legen Sie eine Vertraulichkeitsbezeichnung fest, um den Authentifizierungskontext auf bezeichnete Websites anzuwenden.

- Direktes Anwenden des Authentifizierungskontexts auf eine Website

In diesem Artikel sehen wir uns das Beispiel an, in dem Gäste vor dem Zugriff auf eine sensible SharePoint-Website einer Nutzungsbedingungen zustimmen müssen. Sie können auch alle anderen Bedingungen für bedingten Zugriff und Zugriffssteuerungen verwenden, die Sie möglicherweise für Ihre organization benötigen.

Hinzufügen eines Authentifizierungskontexts

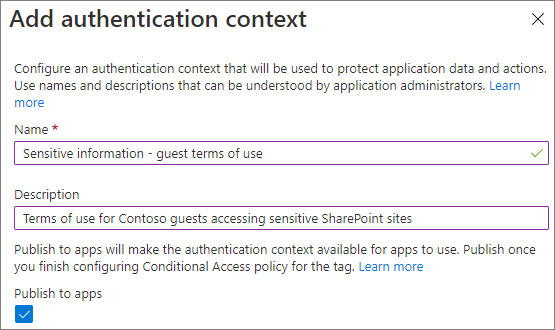

Fügen Sie zunächst einen Authentifizierungskontext in Microsoft Entra ID hinzu.

So fügen Sie einen Authentifizierungskontext hinzu:

Wählen Sie Microsoft Entra Bedingter Zugriff unter Verwaltendie Option Authentifizierungskontext aus.

Wählen Sie Neuer Authentifizierungskontext aus.

Geben Sie einen Namen und eine Beschreibung ein, und aktivieren Sie das Kontrollkästchen In Apps veröffentlichen .

Klicken Sie auf Speichern.

Erstellen einer Richtlinie für bedingten Zugriff

Erstellen Sie als Nächstes eine Richtlinie für bedingten Zugriff, die für diesen Authentifizierungskontext gilt und die gäste dazu verpflichtet, den Nutzungsbedingungen als Zugriffsbedingung zuzustimmen.

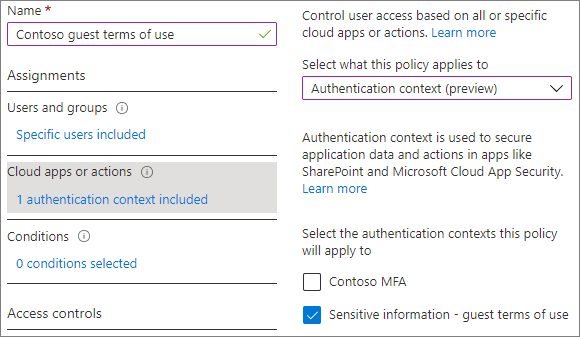

So erstellen Sie eine Richtlinie für bedingten Zugriff:

Wählen Sie Microsoft Entra Bedingter Zugriffdie Option Neue Richtlinie aus.

Geben Sie einen Namen für die Richtlinie ein.

Wählen Sie auf der Registerkarte Benutzer und Gruppen die Option Benutzer und Gruppen auswählen aus, und aktivieren Sie dann das Kontrollkästchen Gast oder externe Benutzer .

Wählen Sie Gastbenutzer für die B2B-Zusammenarbeit aus der Dropdownliste aus.

Wählen Sie auf der Registerkarte Cloud-Apps oder -Aktionen unter Auswählen, wofür diese Richtlinie gilt die Option Authentifizierungskontext aus, und aktivieren Sie das Kontrollkästchen für den von Ihnen erstellten Authentifizierungskontext.

Aktivieren Sie auf der Registerkarte Gewähren das Kontrollkästchen für die Nutzungsbedingungen, die Sie verwenden möchten, und wählen Sie dann Auswählen aus.

Wählen Sie aus, ob Sie die Richtlinie aktivieren möchten, und wählen Sie dann Erstellen aus.

Direktes Anwenden des Authentifizierungskontexts auf eine Website

Sie können einen Authentifizierungskontext direkt auf eine SharePoint-Website anwenden, indem Sie das PowerShell-Cmdlet Set-SPOSite verwenden.

Hinweis

Für diese Funktion ist eine Microsoft 365 E5- oder Microsoft SharePoint Premium Erweiterte SharePoint-Verwaltung-Lizenz erforderlich.

Im folgenden Beispiel wenden wir den oben erstellten Authentifizierungskontext auf eine Website namens "Research" an.

Set-SPOSite -Identity https://contoso.sharepoint.com/sites/research -ConditionalAccessPolicy AuthenticationContext -AuthenticationContextName "Sensitive information - guest terms of use"

Festlegen einer Vertraulichkeitsbezeichnung zum Anwenden des Authentifizierungskontexts auf bezeichnete Websites

Wenn Sie eine Vertraulichkeitsbezeichnung verwenden möchten, um den Authentifizierungskontext anzuwenden, aktualisieren Sie eine Vertraulichkeitsbezeichnung (oder erstellen Sie eine neue), um den Authentifizierungskontext zu verwenden.

Hinweis

Vertraulichkeitsbezeichnungen erfordern Microsoft 365 E5 oder Microsoft 365 E3 sowie die Advanced Compliance-Lizenz.

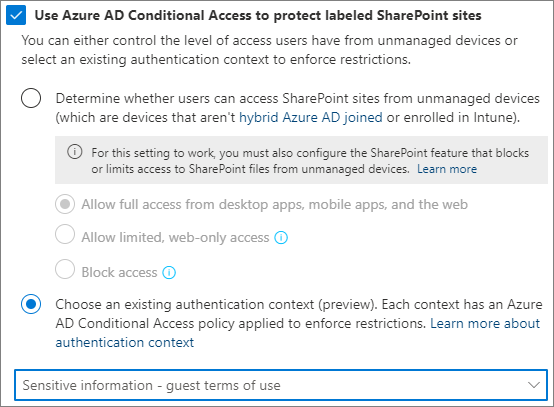

So aktualisieren Sie eine Vertraulichkeitsbezeichnung

Wählen Sie im Microsoft Purview-Complianceportal auf der Registerkarte Information Protection die Bezeichnung aus, die Sie aktualisieren möchten, und wählen Sie dann Bezeichnung bearbeiten aus.

Wählen Sie Weiter aus, bis Sie sich auf der Seite Schutzeinstellungen für Gruppen und Websites definieren befinden.

Stellen Sie sicher, dass das Kontrollkästchen Einstellungen für externe Freigabe und bedingten Zugriff aktiviert ist, und wählen Sie dann Weiter aus.

Aktivieren Sie auf der Seite Einstellungen für die externe Freigabe und den Gerätezugriff definieren das Kontrollkästchen Microsoft Entra bedingten Zugriff zum Schützen von bezeichneten SharePoint-Websites verwenden.

Wählen Sie die Option Vorhandenen Authentifizierungskontext auswählen aus.

Wählen Sie in der Dropdownliste den Authentifizierungskontext aus, den Sie verwenden möchten.

Wählen Sie Weiter aus, bis Sie sich auf der Seite Einstellungen überprüfen und fertig stellen befinden, und wählen Sie dann Bezeichnung speichern aus.

Sobald die Bezeichnung aktualisiert wurde, müssen Gäste, die auf eine SharePoint-Website (oder die Registerkarte Dateien in einem Team) mit dieser Bezeichnung zugreifen, den Nutzungsbedingungen zustimmen, bevor sie Zugriff auf diese Website erhalten.

Blockieren von Hintergrund-Apps

Wenn der Authentifizierungskontext auf einer Website festgelegt ist, können Administratoren den Zugriff von Hintergrund-Apps auf diese Website für die Apps verhindern, die diesem Authentifizierungskontext in einer Richtlinie für bedingten Zugriff zugewiesen sind. Sie können eine Richtlinie für bedingten Zugriff so konfigurieren, dass ausgewählten Anwendungsprinzipien (Nicht-Microsoft-Anwendungen) ein bestimmter Authentifizierungskontext zugewiesen werden kann. Sie müssen dieses Feature explizit über das folgende Cmdlet aktivieren. Sie sollten über mindestens eine Richtlinie für bedingten Zugriff verfügen, bei der ein Anwendungsprinzip konfiguriert ist.

Set-SPOTenant -BlockAPPAccessToSitesWithAuthenticationContext $false/$true (default false)

App-Integration von Drittanbietern

Apps von Drittanbietern, die Websites mit angefügtem Authentifizierungskontext verwenden, müssen Anspruchsabfragen verarbeiten können. Wenn Sie Über Drittanbieter-Apps verfügen, empfehlen wir Ihnen, die Apps zu testen und die Anleitungen hier zu lesen.

Siehe auch

Bedingter Zugriff: Cloud-Apps, Aktionen und Authentifizierungskontext

Microsoft 365-Lizenzierungsleitfaden für Sicherheit und Compliance