Hinzufügen der Authentifizierung zu Ihrer Web-App in Azure App Service

Hier erfahren Sie, wie Sie die Authentifizierung für Ihre in Azure App Service ausgeführte Web-App aktivieren und den Zugriff auf die Benutzer in Ihrer Organisation beschränken.

App Service bietet integrierte Authentifizierungsunterstützung, sodass Sie Benutzer anmelden und auf Daten zugreifen können, indem Sie in Ihrer Web-App nur wenig oder gar keinen Code schreiben müssen. Die Verwendung des App Service-Authentifizierungsmoduls ist zwar nicht erforderlich, es vereinfacht jedoch die Authentifizierung für Ihre App. In diesem Artikel wird veranschaulicht, wie Sie Ihre Web-App mit dem App Service-Authentifizierungsmodul sichern, indem Sie Microsoft Entra ID als Identitätsanbieter verwenden.

Das Authentifizierungsmodul wird über das Azure-Portal und die App-Einstellungen aktiviert und konfiguriert. Weder SDKs noch bestimmte Sprachen oder Änderungen am Anwendungscode sind erforderlich. Es werden verschiedene Identitätsanbieter unterstützt, darunter Microsoft Entra ID, Microsoft-Konto, Facebook, Google und X. Wenn das Authentifizierungsmodul aktiviert ist, wird es von allen eingehenden HTTP-Anforderungen durchlaufen, bevor diese vom App-Code verarbeitet werden. Weitere Informationen finden Sie unter Authentifizierung und Autorisierung in Azure App Service.

In diesem Tutorial lernen Sie Folgendes:

- Konfigurieren der Authentifizierung für die Web-App

- Beschränken des Web-App-Zugriffs auf Benutzer in Ihrer Organisation

Voraussetzungen

Sollten Sie über kein Azure-Abonnement verfügen, können Sie zunächst ein kostenloses Azure-Konto erstellen.

Erstellen und Veröffentlichen einer Web-App in App Service

Für dieses Tutorial benötigen Sie eine in App Service bereitgestellte Web-App. Sie können eine vorhandene Web-App verwenden oder eine der Schnellstartanleitungen für ASP.NET Core, Node.js, Python oder Java befolgen, um eine neue Web-App für App Service zu erstellen und zu veröffentlichen.

Egal, ob Sie eine vorhandene Web-App verwenden oder eine neu erstellen, beachten Sie Folgendes:

- Name der Web-App

- Name der Ressourcengruppe, in der die Web-App bereitgestellt wird

Sie benötigen diese Namen in diesem Tutorial.

Konfigurieren der Authentifizierung

Sie verfügen nun über eine Web-App, die in App Service ausgeführt wird. Als Nächstes aktivieren Sie die Authentifizierung für die Web-App. Sie verwenden Microsoft Entra ID als Identitätsanbieter. Weitere Informationen finden Sie unter Konfigurieren der Microsoft Entra-Authentifizierung für die App Services-Anwendung.

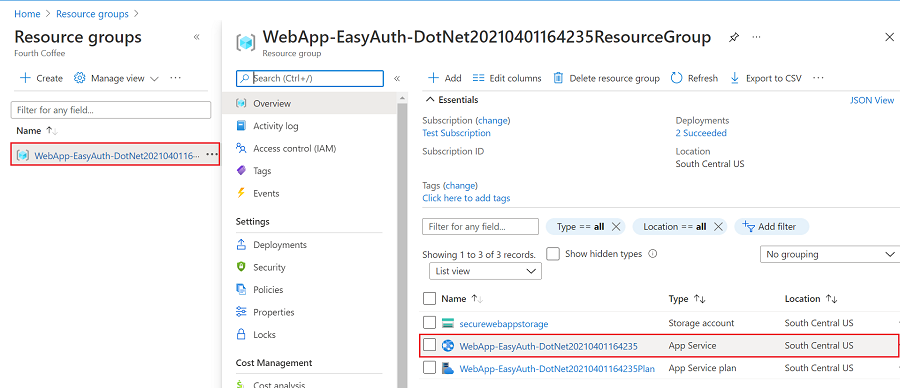

Wählen Sie im Menü des Azure-Portals die Option Ressourcengruppen aus, oder suchen Sie auf einer beliebigen Seite nach Ressourcengruppen, und wählen Sie diese Option aus.

Navigieren Sie in Ressourcengruppen zu Ihrer Ressourcengruppe, und wählen Sie sie aus. Wählen Sie unter Übersicht die Verwaltungsseite Ihrer App aus.

Wählen Sie im linken Menü der App Authentifizierungaus, und klicken Sie dann auf Identitäts Anbieter hinzufügen.

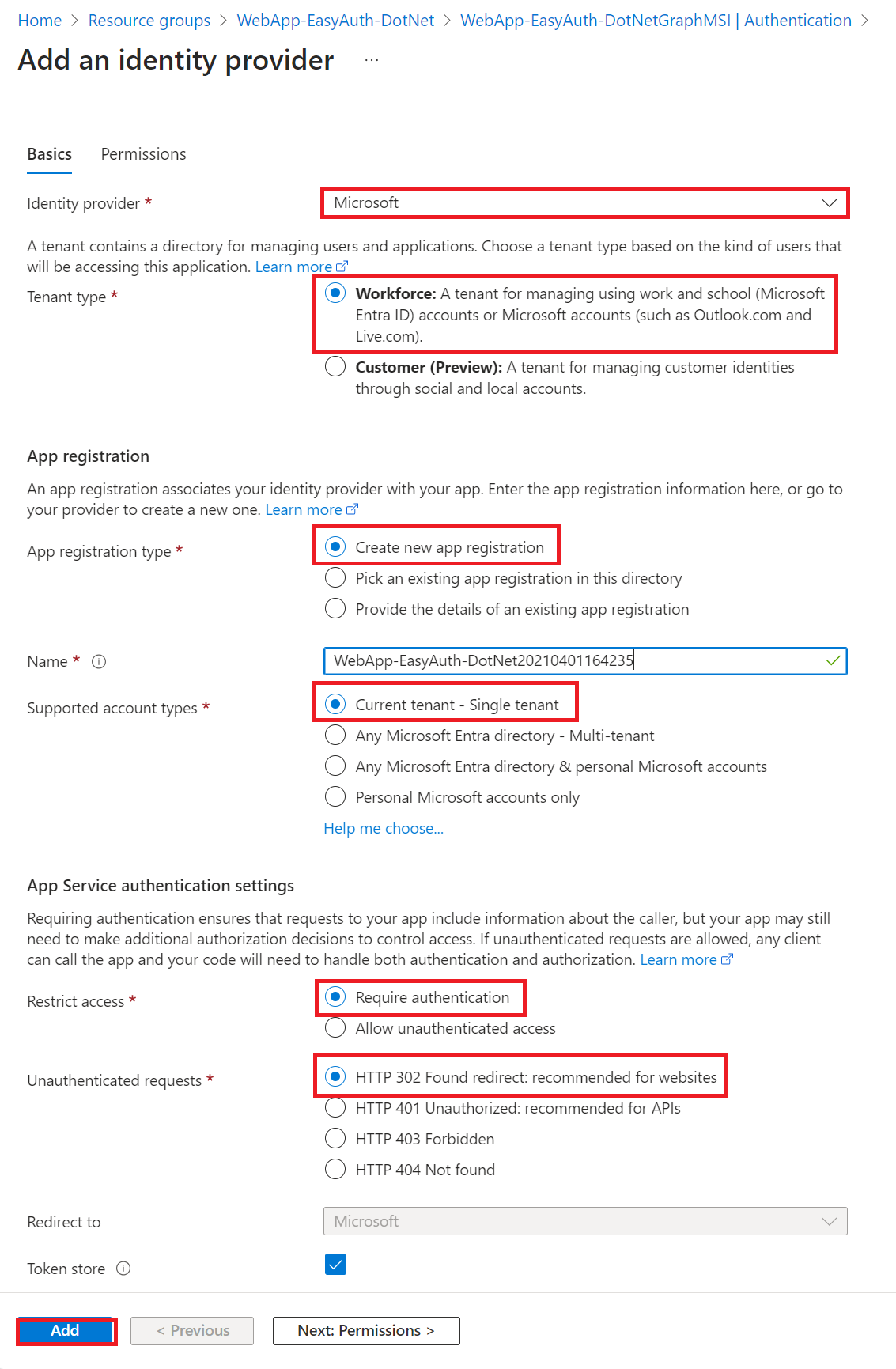

Wählen Sie auf der Seite Identitätsanbieter hinzufügen die Option Microsoft als Identitätsanbieter aus, um Microsoft- und Microsoft Entra ID-Identitäten anzumelden.

Wählen Sie für Mandantentyp den Wert Mitarbeitende aus.

Wählen Sie für AppRegistration App Registration >Typedie Option Create New App Registrationaus.

Wählen Sie für die App-Registrierung>unterstützte Konto Typendie Option Aktueller Mandant-einzelnerMandant aus.

Belassen Sie im Abschnitt "Einstellungen für die App Service Authentifizierung " die Einstellung Authentifizierungerforderlich, und nicht authentifizierte Anforderungen auf HTTP 302-Umleitung finden: empfohlen für Websites.

Klicken Sie am unteren Rand der Seite Identitäts Anbieter hinzufügen auf Hinzufügen, um die Authentifizierung für Ihre Web-App zu aktivieren.

Sie verfügen nun über eine App, die durch die App Service-Authentifizierung gesichert ist.

Hinweis

Wenn Sie Konten von anderen Mandanten zulassen möchten, ändern Sie die ‚Aussteller-URL‘ in ‚ https://login.microsoftonline.com/common/v2.0 ‘, indem Sie auf dem Blatt ‚Authentifizierung‘ Ihren ‚Identitätsanbieter‘ bearbeiten.

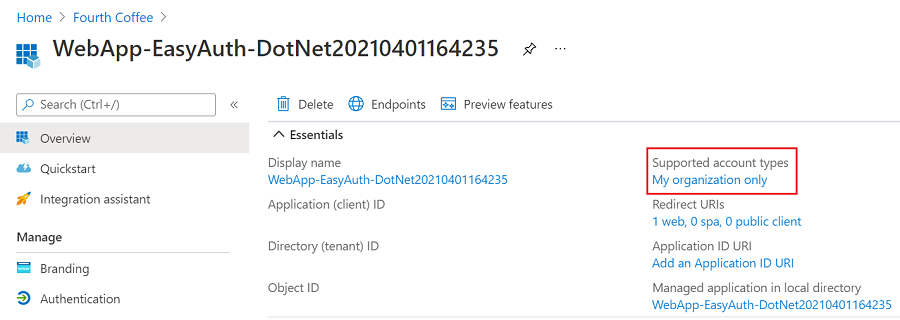

Überprüfen des beschränkten Zugriffs auf die Web-App

Als Sie das App Service-Authentifizierungsmodul aktivierten, wurde in Ihrem Microsoft Entra-Mandanten eine App-Registrierung erstellt. Die App-Registrierung hat den gleichen Anzeigenamen wie Ihre Web-App. Um die Einstellungen zu überprüfen, melden Sie sich beim Microsoft Entra Admin Center mindestens als Anwendungsentwickler an, und navigieren Sie zu Identität>Anwendungen>App-Registrierungen. Wählen Sie die App-Registrierung aus, die erstellt wurde. Überprüfen Sie in der Übersicht, ob Unterstützte Kontotypen auf Nur meine Organisation festgelegt ist.

Starten Sie einen Browser im Inkognito- oder InPrivate-Modus, und navigieren Sie zu https://<app-name>.azurewebsites.net, um zu überprüfen, ob der Zugriff auf Ihre App auf die Benutzer Ihrer Organisation beschränkt ist. Sie sollten zu einer geschützten Anmeldeseite weitergeleitet werden. Ist dies der Fall, haben nicht authentifizierte Benutzer keinen Zugriff auf die Website. Melden Sie sich als Benutzer Ihrer Organisation an, um Zugriff auf die Website zu erhalten. Sie können auch einen neuen Browser starten und versuchen, sich mit einem persönlichen Konto anzumelden, um sich zu vergewissern, dass externe Benutzer keinen Zugriff haben.

Bereinigen von Ressourcen

Wenn Sie dieses Tutorial abgeschlossen haben und die Web-App und die zugehörigen Ressourcen nicht mehr benötigen, sollten Sie die von Ihnen erstellten Ressourcen bereinigen.