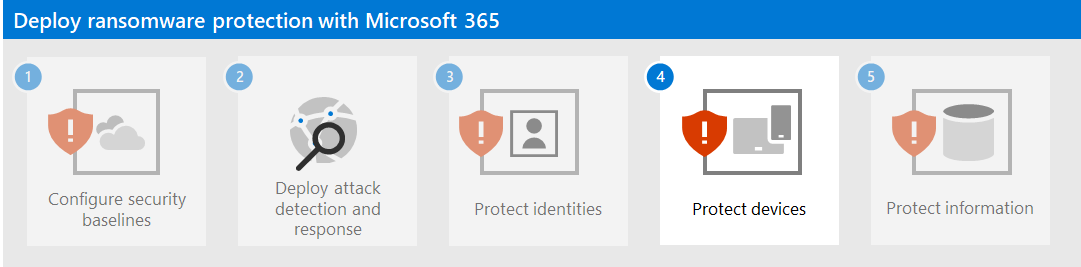

Trin 3. Beskyt identiteter

Brug følgende afsnit til at beskytte din organisation mod kompromis om legitimationsoplysninger, som typisk er den første fase af et større ransomware-angreb.

Øg logonsikkerheden

Brug godkendelse uden adgangskode til brugerkonti i Microsoft Entra-id.

Under overgangen til godkendelse uden adgangskode skal du bruge disse bedste fremgangsmåder for brugerkonti, der stadig bruger adgangskodegodkendelse:

- Bloker kendte svage og brugerdefinerede adgangskoder med Microsoft Entra Adgangskodebeskyttelse.

- Udvid blokeringen af kendte svage og brugerdefinerede adgangskoder til din AD DS (Active Directory i det lokale miljø domæneservices) med Microsoft Entra Adgangskodebeskyttelse.

- Tillad dine brugere at ændre deres egne adgangskoder med selvbetjent nulstilling af adgangskode (SSPR).

Implementer derefter fælles politikker for identitet og enhedsadgang. Disse politikker giver større sikkerhed for adgang til Microsoft 365-cloudtjenester.

For brugerlogon omfatter disse politikker:

- Kræver multifaktorgodkendelse (MFA) for prioritetskonti (med det samme) og til sidst alle brugerkonti.

- Kræver, at der logges på med høj risiko for at bruge MFA.

- Krav om, at brugere med høj risiko med logon med høj risiko skal ændre deres adgangskoder.

Undgå rettighedseskalering

Brug disse bedste fremgangsmåder:

- Implementer princippet om færrest mulige rettigheder, og brug adgangskodebeskyttelse som beskrevet i Forøg logonsikkerhed for de brugerkonti, der stadig bruger adgangskoder til deres logon.

- Undgå at bruge tjenestekonti på domæneniveau.

- Begræns lokale administrative rettigheder for at begrænse installationen af RAT'er (Remote Access Trojans) og andre uønskede programmer.

- Brug Microsoft Entra betinget adgang til eksplicit at validere brugernes og arbejdsstationernes tillid, før du giver adgang til administrative portaler. I dette eksempel kan du se Azure Portal.

- Aktivér lokal Administration administration af adgangskode.

- Bestem, hvor yderst privilegerede konti logger på og eksponerer legitimationsoplysninger. Yderst privilegerede konti bør ikke være til stede på arbejdsstationer.

- Deaktiver det lokale lager af adgangskoder og legitimationsoplysninger.

Indvirkning på brugere og ændringsstyring

Du skal gøre brugerne i din organisation opmærksomme på:

- De nye krav til stærkere adgangskoder.

- Ændringerne i logonprocesser, f.eks. den påkrævede brug af MFA og registreringen af den sekundære MFA-godkendelsesmetode.

- Brugen af vedligeholdelse af adgangskode med SSPR. Der er f.eks. ikke flere kald til helpdesk for en nulstilling af adgangskoden.

- Den anmodning om at kræve MFA eller en adgangskodeændring for logons, der er bestemt for at være risikable.

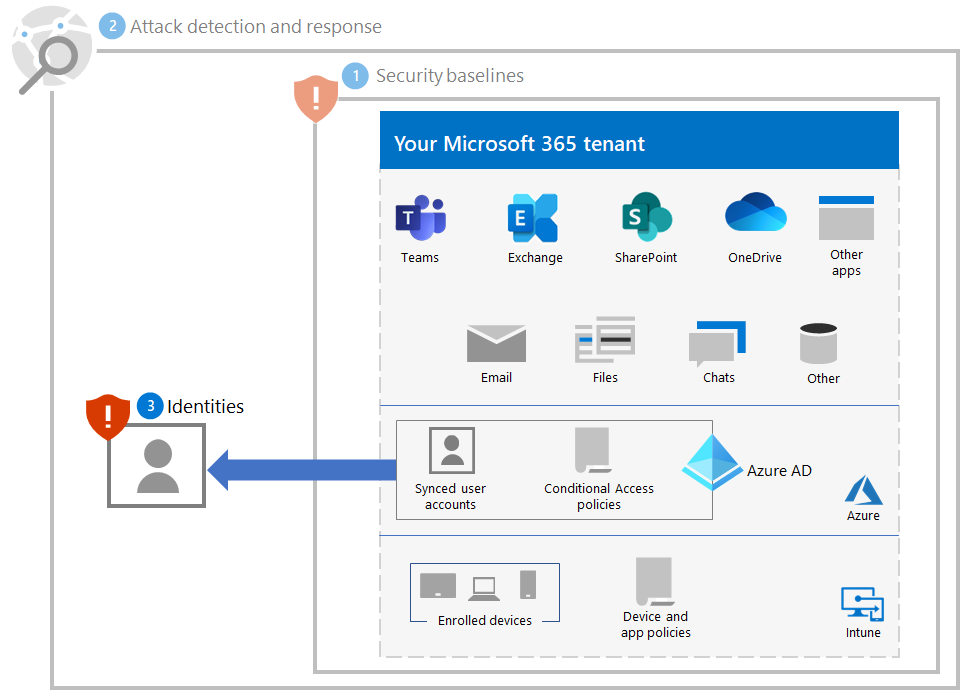

Resulterende konfiguration

Her er ransomware-beskyttelse for din lejer til trin 1-3.

Næste trin

Fortsæt med Trin 4 for at beskytte enheder (slutpunkter) i din Microsoft 365-lejer.