Bruge SecretText-typen til at beskytte legitimationsoplysninger og følsomme tekstværdier mod at blive afsløret

Vigtigt

Dette indhold er arkiveret og opdateres ikke. Du kan få den nyeste dokumentation i Nyheder eller ændringer i Business Central. Du kan få vist de seneste udgivelsesplaner i Udgivelsesplaner til Dynamics 365, Power Platform og Cloud for Industry.

| Aktiveret for | Offentlig forhåndsversion | Generel tilgængelighed |

|---|---|---|

| Administratorer, udviklere, marketingmedarbejdere eller analytikere automatisk |  16. aug. 2023 16. aug. 2023 |

2. okt. 2023 2. okt. 2023 |

Forretningsværdi

Med en stigende mængde integrationer til eksterne systemer er det ikke ualmindeligt i AL-kode at arbejde med hemmeligheder såsom legitimationsoplysninger og andre følsomme tekstværdier. I betragtning af behovet for at beskytte disse mod at blive afsløret gennem fejlfinding, er sidstnævnte ofte blevet blokeret gennem ressourceeksponeringspolitikker på bekostning af nem fejlfinding. Vi introducerer en ny type SecretText for variabler for at understøtte aktivering af fejlretning og samtidig beskytte legitimationsoplysninger og andre følsomme tekstværdier mod at blive afsløret. Derudover vil nogle af de almindelige scenarier i systemappen få støtte til at sende SecretText-parametre til legitimationsoplysninger – f.eks. typerne HttpClient og Isolated Storage.

Funktionsdetaljer

En ny type SecretText er blevet tilføjet for at beskytte legitimationsoplysninger og andre følsomme tekstværdier mod at blive afsløret gennem fejlretning. Deklarationssyntaksen vil ligne tekstdatatypen med den eneste forskel, at den ikke understøtter begrænsninger på længden.

SecretText vil kunne bruges som:

- Variabelværdi

- Returværdi

- Parameterværdi

Dens brug vil være begrænset til at bære f.eks. legitimationsoplysninger fra oprettelsesstedet til destinationsmetoden. Destinationsmetoden skal acceptere en SecretText-værdi.

Enhver teksttype vil kunne tildeles SecretText-typen, så længe den kan konverteres til teksttypen. SecretText-typen indkapsler en teksttype. Hvis en kode eller anden teksttype skal gemmes, konverteres den til teksttypen. En Dotnet-strengtype vil også kunne konverteres til SecretText. En konstant eller andre typer kan dog ikke tildeles en SecretText-type.

I særlige tilfælde, hvor det skal bruges som tekst, vil en indbygget Unwrap-metode blive understøttet. Det vil kun være brugbart, når projektets omfang er lokalt. Kun givet lokalt vil det være tilladt uden for grænserne af en procedure markeret som NonDebuggable, men det vil resultere i en advarsel og kan således også blokeres ved brug af et regelsæt til specifikke projekter.

Til at begynde med vil hændelser ikke understøtte SecretText-parametre; det gælder dog ikke udløsere, de vil. Sidstnævnte scenarie er at understøtte tilfældet af kontroltilføjelser som OAuth-kontroltilføjelsesprogrammet for at returnere legitimationsoplysningerne i en sikker beholder.

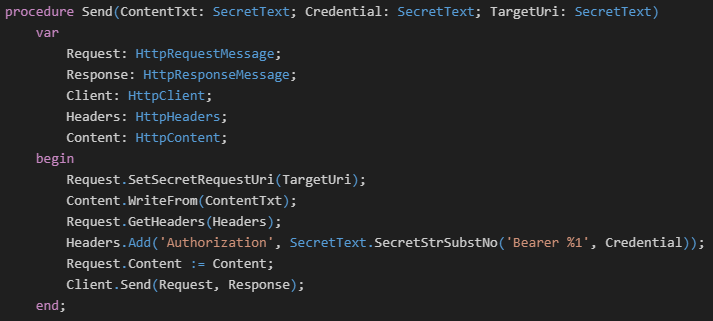

I systemappen vil HttpClient få støtte til at videresende SecretText-parametre – f.eks. legitimationsoplysninger.

I følgende eksempel vil returværdien og parameteren ikke kunne fejlfindes:

Se også

Beskyttelse af følsomme værdier med SecretText-datatypen (dokumentation)