Konfigurere klienten til Azure Key Vault

Du kan bruge funktionerne til lagring af avancerede certifikater til at definere den type certifikatlager, der bruges i programmer til finans og drift.

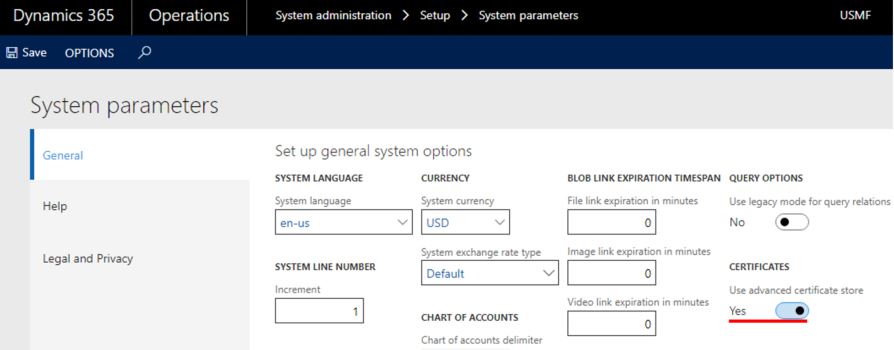

Funktionaliteten giver to muligheder for lagring af certifikater: lokalt lager og Microsoft Azure Key Vault-lager. Du kan definere den indstilling, der skal bruges, ved at angive den nye indstilling Brug avanceret certifikatlager under fanen Generelt på siden Systemparametre (Systemadministration>Konfiguration>Systemparametre).

- Lokalt lager – Denne lagringsindstilling kan bruges sammen med installationer i det lokale miljø og alle former for udviklingsmiljøer i det lokale miljø. For at bruge den skal du angive indstillingen Brug avanceret certifikatlager til Nej. Denne lagringsindstilling anbefales til udviklingsmiljøer, der bruges til udviklings- og valideringsformål, hvor det er nødvendigt at validere certifikatet og arbejde med det.

- Azure Key Vault-lagring – Denne lagringsindstilling kræves til implementeringer i skyen, men kan også bruges sammen med miljøer, der er implementeret lokalt, og alle former for udviklingsmiljøer i det lokale miljø. For at bruge den skal du angive indstillingen Brug avanceret certifikatlager til Ja. Denne lagringsindstilling er den eneste mulighed for et produktionsmiljø i Azure-skyen.

Der kræves en vis opsætning, før du kan arbejde med certifikater, der gemmes i Key Vault. Du kan finde oplysninger om de påkrævede indstillinger i følgende Microsoft Knowledge Base-artikel (KB): 4040294 – Vedligeholde et Azure Key Vault-lager. Når du har konfigureret Key Vault-lagring, skal du oprette en tilknytning til certifikaterne i programmer til finans og drift.

Når certifikatet er installeret i Key Vault, skal det konfigureres i programmet.

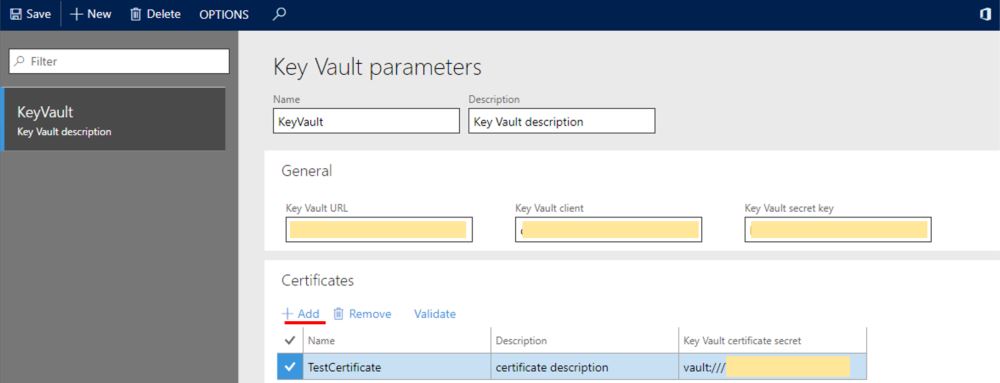

- Gå til Systemadministration>Opsætning>Key Vault-parametre.

- Vælg Ny for at oprette en ny forekomst.

- Angiv et navn og en beskrivelse, og angiv derefter de felter i oversigtspanelet Generelt, som kræves til integrationen med Key Vault-lageret:

URL-adresse til Key Vault – Angiv URL-standardadressen til Key Vault, hvis den ikke allerede er defineret af den hemmelige reference.

Key Vault-klient – Angiv det interaktive klient-id for det Microsoft Entra-program, der er tilknyttet et Key Vault-lager til godkendelsesformål.

Hemmelig nøgle til Key Vault – Angiv en hemmelig nøgle, der er tilknyttet det Microsoft Entra-program, som bruges til godkendelse i Key Vault-lageret.

Bemærk

Hvis der bruges flere Key Vault-lagre, skal du konfigurere en separat forekomst for hver forekomst på siden Key Vault-parametre.

- Vælg Tilføj i oversigtspanelet Certifikater for at tilføje dine certifikater. For hvert certifikat skal du angive følgende felter:

- Navn

- Betegnelse

- Certifikathemmelighed for Key Vault – Angiv en hemmelig reference til certifikatet.

Formatet for et Key Vault-certifikat skal ligne følgende eksempel:

vault://<KeyVaultName*>/<SecretName>/<SecretVersion*>

Attributter, der er markeret med en stjerne (*), er valgfrie. Men attributten <SecretName> er påkrævet. I de fleste tilfælde kan du definere en Nøgle Vault-nøgle i følgende format:

vault:///<SecretName>

Hvis den hemmelige version ikke er defineret i Key Vault-nøglen, henter systemet det aktive certifikat, der har den seneste udløbsdato.

Bemærk

Key Vault-lagringsfunktionaliteten er udvidet, så den omfatter cachelagring af certifikater. Følgende konfiguration anbefales:

- Angiv en hemmelig version af Key Vault-certifikathemmeligheden.

- Når du har overført en ny version af det eksisterende certifikat til Key Vault-lageret, skal du opdatere attributten <SecretVersion> i feltet Certifikathemmelighed for Key Vault.

Brug funktionen Valider til at kontrollere, at du har defineret referencen til certifikatet korrekt, og at certifikatet er gyldigt.