Undersøg insiderrisikotrusler på Microsoft Defender-portalen

Vigtigt!

Nogle oplysninger i denne artikel er relateret til et forududgivet produkt, som kan blive ændret væsentligt, før det udgives kommercielt. Microsoft giver ingen garantier udtrykt eller stiltiende, med hensyn til de oplysninger, der er angivet her.

Microsoft Purview Styring af insider-risiko beskeder på Microsoft Defender portalen er vigtige for at beskytte en organisations følsomme oplysninger og opretholde sikkerheden. Disse beskeder og indsigt fra Microsoft Purview Styring af insider-risiko hjælper med at identificere og afhjælpe interne trusler, f.eks. datalækager og tyveri af immaterielle rettigheder foretaget af medarbejdere eller entreprenører. Overvågning af disse beskeder gør det muligt for organisationer proaktivt at håndtere sikkerhedshændelser og sikre, at følsomme data forbliver beskyttede, og at kravene til overholdelse af angivne standarder overholdes.

En af de vigtigste fordele ved overvågning af insiderrisikobeskeder er den samlede visning af alle beskeder, der er relateret til en bruger, så SOC-analytikere (Security Operations Center) kan korrelere beskeder fra Microsoft Purview Styring af insider-risiko med andre Microsoft-sikkerhedsløsninger. Derudover giver det mulighed for problemfri integration med avancerede jagtfunktioner at have disse beskeder på Microsoft Defender portalen, hvilket forbedrer muligheden for at undersøge og reagere effektivt på hændelser.

En anden fordel er den automatiske synkronisering af vigtige opdateringer mellem Microsoft Purview og Defender-portalerne, hvilket sikrer synlighed i realtid og reducerer risikoen for tilsyn. Denne integration styrker en organisations evne til at registrere, undersøge og reagere på insidertrusler og dermed forbedre den overordnede sikkerhedsholdning.

Du kan administrere insiderrisikostyringsbeskeder på Microsoft Defender portalen ved at navigere til Hændelser & beskeder, hvor du kan:

- Få vist alle insiderrisikobeskeder grupperet under hændelser i Microsoft Defender portalhændelseskøen.

- Få vist insiderrisikobeskeder, der er korreleret med andre Microsoft-løsninger, f.eks. Microsoft Purview Forebyggelse af datatab og Microsoft Entra ID, under en enkelt hændelse.

- Få vist individuelle insiderrisikobeskeder i beskedkøen.

- Filtrer efter tjenestekilde for hændelser og beskedkøer.

- Hunt for alle aktiviteter og alle beskeder, der er relateret til brugeren i insiderrisikobeskeden.

- Få vist en brugers oversigt over insiderrisikoaktivitet og risikoniveau på brugerenhedssiden.

Vær at vide, før du begynder

Hvis du ikke kender Microsoft Purview og styring af insiderrisiko, kan du overveje at læse følgende artikler:

- Få mere at vide om Microsoft Purview

- Få mere at vide om Microsoft Purview Styring af insider-risiko

- Microsoft Purview-løsninger til datasikkerhed

Forudsætninger

Hvis du vil undersøge insiderrisikostyringsbeskeder på Microsoft Defender-portalen, skal du gøre følgende:

- Bekræft, at dit Microsoft 365-abonnement understøtter adgang til styring af insiderrisiko. Få mere at vide om abonnement og licenser.

- Bekræft din adgang til Microsoft Defender XDR. Se Microsoft Defender XDR licenskrav.

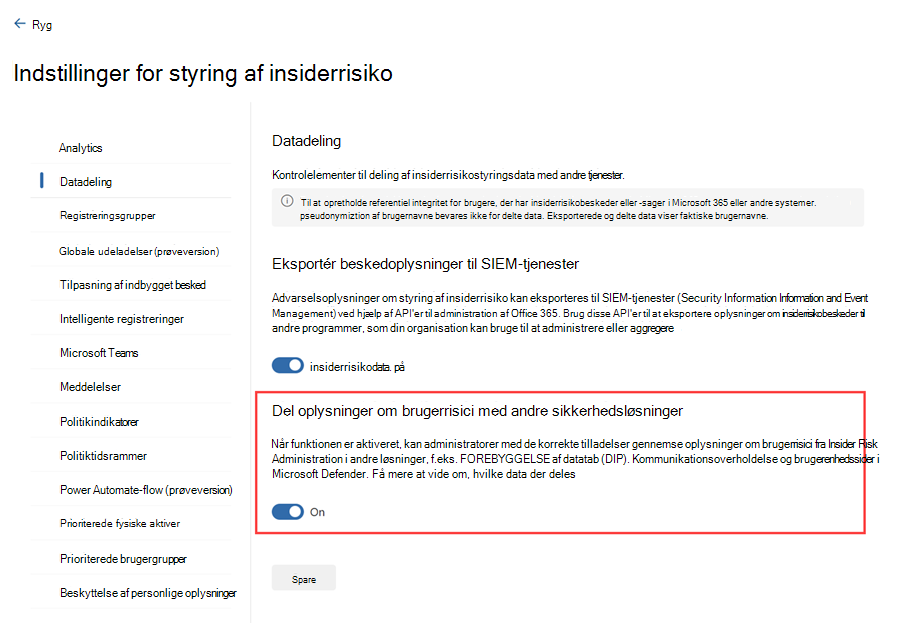

Datadeling med andre sikkerhedsløsninger skal være aktiveret under indstillingerne for datadeling i Microsoft Purview Styring af insider-risiko. Hvis du aktiverer Del oplysninger om brugerrisiko med andre sikkerhedsløsninger på Microsoft Purview-portalen, kan brugere med de korrekte tilladelser gennemse oplysninger om brugerrisici på brugerenhedssiderne på Microsoft Defender-portalen.

Se Del niveauer for alvorsgrad af beskeder med andre Microsoft-sikkerhedsløsninger for at få flere oplysninger.

Tilladelser og roller

Microsoft Defender XDR roller

Følgende tilladelser er vigtige for at få adgang til beskeder om styring af insiderrisiko på portalen Microsoft Defender:

- Sikkerhedsoperator

- Sikkerhedslæser

Du kan få flere oplysninger om Microsoft Defender XDR roller under Administrer adgang til Microsoft Defender XDR med Microsoft Entra globale roller.

Microsoft Purview Styring af insider-risiko roller

Du skal også være medlem af en af følgende insiderrisikostyringsrollegrupper for at få vist og administrere insiderrisikostyringsbeskeder på Microsoft Defender portalen:

- Styring af insiderrisiko

- Analytikere af styring af insider-risiko

- Undersøgere af styring af insider-risiko

Du kan få flere oplysninger om disse rollegrupper under Aktivér tilladelser til styring af insiderrisiko.

Microsoft Graph API-roller

Kunder, der integrerer insiderrisikostyringsbeskeder med andre SIEM-værktøjer (Security Information and Events Management) ved hjælp af Microsoft Graph-sikkerheds-API'en, skal have følgende tilladelser for at få adgang til de relevante Microsoft Defender data via API'er:

| Apptilladelser | Hændelser | Beskeder | Funktionsmåder & hændelser | Avanceret jagt |

|---|---|---|---|---|

| SecurityIncident.Read.All | Læs | Læs | Læs | |

| SecurityIncident.ReadWrite.All | Læse-/skriveadgang | Læse-/skriveadgang | Læs | |

| SecurityIAlert.Read.All | Læs | Læs | ||

| SecurityAlert.ReadWrite.All | Læse-/skriveadgang | Læs | ||

| SecurityEvents.Read.All | Læs | |||

| SecurityEvents.ReadWrite.All | Læs | |||

| ThreatHunting.Read.All | Læs |

Flere oplysninger om integration af data ved hjælp af Microsoft Graph-sikkerheds-API'en i Integrer data til styring af insiderrisiko med Microsoft Graph-sikkerheds-API.

Undersøgelsesoplevelse på Microsoft Defender-portalen

Hændelser

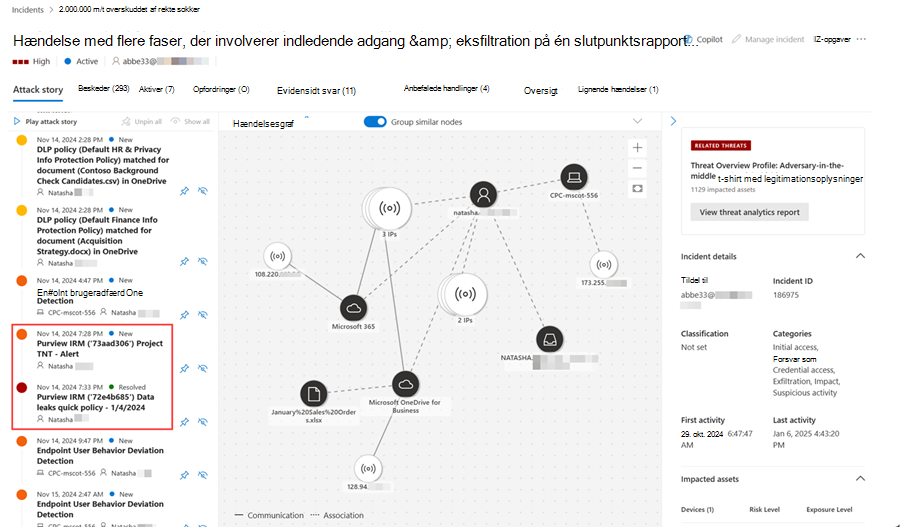

Insiderrisikostyringsbeskeder, der er relateret til en bruger, er korreleret til en enkelt hændelse for at sikre en holistisk tilgang til svar på hændelser. Denne korrelation giver SOC-analytikere mulighed for at få en samlet visning af alle beskeder om en bruger, der kommer fra Microsoft Purview Styring af insider-risiko og forskellige Defender-produkter. Samling af alle beskeder giver også SOC-analytikere mulighed for at få vist detaljer om de enheder, der er involveret i beskederne.

Du kan filtrere hændelser ved at vælge Microsoft Purview Styring af insider-risiko under Tjenestekilde.

Beskeder

Alle insiderrisikostyringsbeskeder er også synlige i beskedkøen på Microsoft Defender portal. Filtrer disse beskeder ved at vælge Microsoft Purview Styring af insider-risiko under Tjenestekilde.

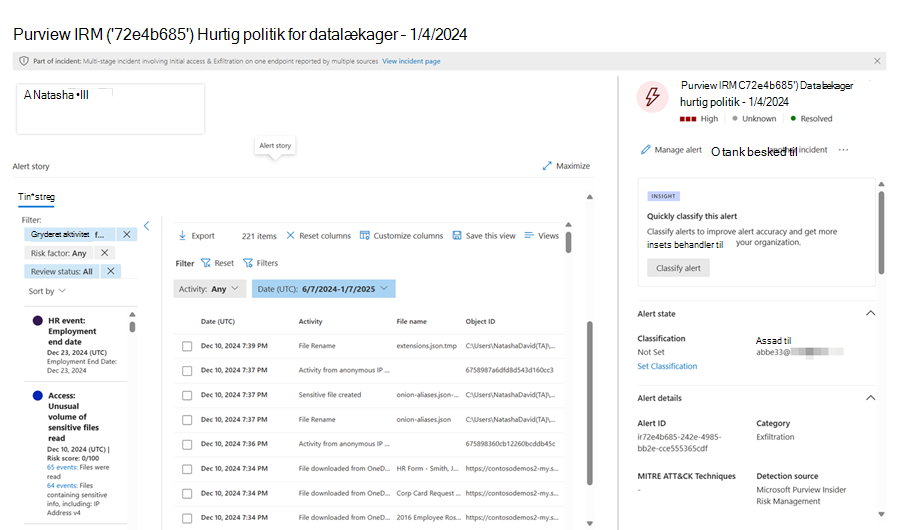

Her er et eksempel på en besked om styring af insiderrisiko på portalen Microsoft Defender:

Microsoft Defender XDR og Microsoft Purview Styring af insider-risiko følger forskellige rammer for beskedstatus og klassificering. Følgende beskedtilknytning bruges til at synkronisere beskedstatusser mellem de to løsninger:

| Microsoft Defender beskedstatus | Microsoft Purview Styring af insider-risiko beskedstatus |

|---|---|

| Ny | Kræver gennemsyn |

| Igangværende | Kræver gennemsyn |

| Løst | Klassificering afhænger af. Hvis klassificeringen ikke er tilgængelig, angives beskedstatus som standard til Afvist . |

Følgende tilknytning af beskedklassificering bruges til at synkronisere beskedklassificeringen mellem de to løsninger:

| Microsoft Defender beskedklassificering | Microsoft Purview Styring af insider-risiko beskedklassificering |

|---|---|

| Sand positiv Omfatter flerfaset angreb, phishing osv. |

Konfirmeret |

| Oplysninger, forventet aktivitet (godartet positiv) Omfatter Ssecurity-test, bekræftet aktivitet osv. |

Afvist |

| Falsk positiv Inkluderer ikke skadelig, ikke nok data til at validere osv. |

Afvist |

Du kan få flere oplysninger om beskedstatusser og klassificeringer i Microsoft Defender XDR under Administrer beskeder i Microsoft Defender.

Alle opdateringer, der foretages af en insiderrisikostyringsbesked i Microsoft Purview eller Microsoft Defender-portalerne, afspejles automatisk i begge portaler. Disse opdateringer kan omfatte:

- Beskedstatus

- Alvorlighed

- Aktivitet, der genererede beskeden

- Oplysninger om udløser

- Klassifikation

Opdateringerne afspejles i begge portaler inden for 30 minutter efter oprettelsen eller opdateringen af beskeden.

Bemærk!

Beskeder, der er oprettet ud fra brugerdefinerede registreringer eller sammenkæder forespørgselsresultater med hændelser, er ikke tilgængelige på Microsoft Purview-portalen.

Følgende insiderrisikostyringsdata er endnu ikke tilgængelige i denne integration:

- Eksfiltration via mailhændelser

- Risikable ai-forbrugshændelser

- Hændelser i cloudapps fra tredjepart

- Hændelser, der opstod, før en besked blev genereret

- Undtagelser til hændelser, der er defineret af administratoren

- Insiderrisikostyringshændelser indeholder i øjeblikket ikke beskeder, der påvirker Microsoft Sentinel brugere. Du kan få flere oplysninger under Indvirkning på Microsoft Sentinel brugere.

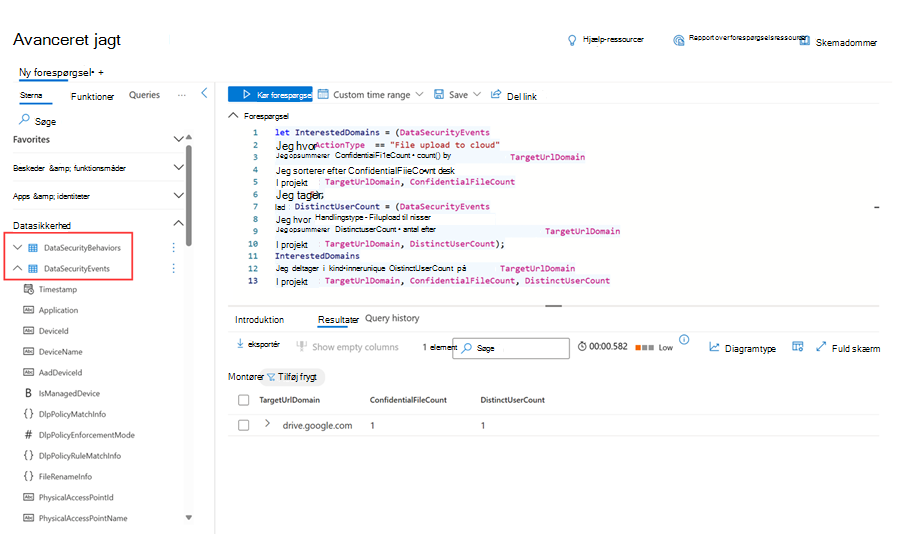

Avanceret jagt

Brug avanceret jagt til at undersøge insiderrisikohændelser og funktionsmåder yderligere. Se nedenstående tabel for at få en oversigt over insiderrisikostyringsdata, der er tilgængelige i avanceret jagt.

| Tabelnavn | Beskrivelse |

|---|---|

| AlertInfo | Beskeder om styring af insiderrisiko er tilgængelige som en del af tabellen AlertInfo, som indeholder oplysninger om beskeder fra forskellige Microsoft-sikkerhedsløsninger. |

| AlertEvidence | Insiderrisikostyringsbeskeder er tilgængelige som en del af tabellen AlertEvidence, som indeholder oplysninger om enheder, der er knyttet til beskeder fra forskellige Microsoft-sikkerhedsløsninger. |

| DataSecurityBehaviors | Denne tabel indeholder indsigt i potentielt mistænkelig brugeradfærd, der overtræder standard- eller kundedefinerede politikker i Microsoft Purview. |

| DataSecurityEvents | Denne tabel indeholder forbedrede hændelser om brugeraktiviteter, der overtræder standard- eller kundedefinerede politikker i Microsoft Purview. |

I eksemplet nedenfor bruger vi tabellen DataSecurityEvents til at undersøge potentielt mistænkelig brugeradfærd. I dette tilfælde har brugeren uploadet en fil til Google Drev, som kan ses som mistænkelig adfærd, hvis en virksomhed ikke understøtter filuploads til Google Drev.

For at få adgang til insiderrisikodata i avanceret jagt skal brugerne have følgende Microsoft Purview Styring af insider-risiko roller:

- Insider Risk Management Analyst

- Insider Risk Management Investigator

Integrer data til styring af insiderrisiko med Microsoft Graph-sikkerheds-API

Brug Microsoft Graph-sikkerheds-API'en til at integrere insiderrisikoadministrationsbeskeder, indsigter og indikatorer med andre SIEM-værktøjer, f.eks. Microsoft Sentinel, ServiceNow eller Splunk. Du kan også bruge sikkerheds-API'en til at integrere insiderrisikostyringsdata i datasøer, billetsystemer og lignende.

Hvis du vil vide mere om, hvordan du konfigurerer Microsoft Graph API, skal du se Brug Microsoft Graph API.

Se nedenstående tabel for at finde insiderrisikostyringsdata i bestemte API'er.

| Tabelnavn | Beskrivelse | Tilstand |

|---|---|---|

| Hændelser | Inkluderer alle insiderrisikohændelser i den Defender XDR samlede hændelseskø | Læse-/skriveadgang |

| Beskeder | Inkluderer alle insiderrisikobeskeder, der deles med Defender XDR samlede beskedkø | Læse-/skriveadgang |

| Avanceret jagt | Inkluderer alle insiderrisikostyringsdata i avanceret jagt, herunder beskeder, adfærd og hændelser | Læs |

Metadataene for insiderrisikobeskeden er en del af ressourcetypen for beskeder i Microsoft Graph-sikkerheds-API'en. Se de fuldstændige oplysninger i ressourcetypen for beskeder.

Bemærk!

Oplysninger om insiderrisikobeskeder kan tilgås både i navneområdet Beskeder og Avanceret jagtgraf. Navneområdet for beskeder indeholder flere metadata.

Funktionsmåder og hændelser for insiderrisiko i avanceret jagt kan tilgås i Graph-API'en ved at overføre KQL-forespørgsler i API'en. Brug denne metode til at hente understøttende data til specifikke beskeder eller undersøgelser.

For kunder, der bruger API'en til administration af Office 365, anbefaler vi, at der migreres til Microsoft Security Graph API for at sikre bedre metadata og tovejssupport til IRM-data.

Indvirkning på Microsoft Sentinel brugere

Vi anbefaler, at Microsoft Sentinel kunder bruger Microsoft Purview Styring af insider-risiko – Microsoft Sentinel dataconnector til at få insiderrisikostyringsbeskeder i Microsoft Sentinel.

Hvis du bruger automatisering på Microsoft Sentinel hændelser, skal du være opmærksom på, at automatisering risikerer fejl på grund af insiderrisikostyringshændelser uden beskedindhold. Du kan afhjælpe dette ved at slå datadeling fra i indstillinger for styring af insiderrisiko.

Næste trin

Når du har undersøgt en insiderrisikohændelse eller -besked, kan du gøre et af følgende:

- Fortsæt med at svare på beskeden på Microsoft Purview-portalen.

- Brug avanceret jagt til at undersøge andre insiderrisikostyringshændelser på portalen Microsoft Defender.