Konfigurer Microsoft Defender for Identity handlingskonti

Defender for Identity giver dig mulighed for at udføre afhjælpningshandlinger, der er målrettet Active Directory i det lokale miljø konti, hvis en identitet kompromitteres. Hvis du vil udføre disse handlinger, skal Microsoft Defender for Identity have de nødvendige tilladelser til at gøre det.

Som standard repræsenterer Microsoft Defender for Identity-sensoren LocalSystem domænecontrollerens konto og udfører handlingerne, herunder angrebsforstyrrende scenarier fra Microsoft Defender XDR.

Hvis du har brug for at ændre denne funktionsmåde, skal du konfigurere en dedikeret gMSA og tilpasse omfanget af de tilladelser, du har brug for. Det kan f.eks. være:

Bemærk!

Det er valgfrit at bruge en dedikeret gMSA som en handlingskonto. Vi anbefaler, at du bruger standardindstillingerne for LocalSystem kontoen.

Bedste fremgangsmåder for handlingskonti

Vi anbefaler, at du undgår at bruge den samme gMSA-konto, som du har konfigureret til handlinger, der administreres af Defender for Identity, på andre servere end domænecontrollere. Hvis du bruger den samme konto, og serveren er kompromitteret, kan en hacker hente adgangskoden til kontoen og få mulighed for at ændre adgangskoder og deaktivere konti.

Vi anbefaler også, at du undgår at bruge den samme konto som både adresselistekontoen og kontoen Administrer handling. Det skyldes, at katalogtjenestekontoen kun kræver skrivebeskyttede tilladelser til Active Directory, og at kontiene til administration af handlinger skal have skriverettigheder til brugerkonti.

Hvis du har flere skove, skal du have tillid til din gMSA-konto til administrerede handlinger i alle dine skove eller oprette en separat konto for hver skov. Du kan få flere oplysninger under Microsoft Defender for Identity understøttelse af flere områder.

Opret og konfigurer en bestemt handlingskonto

Opret en ny gMSA-konto. Du kan finde flere oplysninger under Introduktion til gruppeadministrerede tjenestekonti.

Tildel rettigheden Log på som en tjeneste til gMSA-kontoen på hver domænecontroller, der kører Defender for Identity-sensoren.

Tildel de nødvendige tilladelser til gMSA-kontoen på følgende måde:

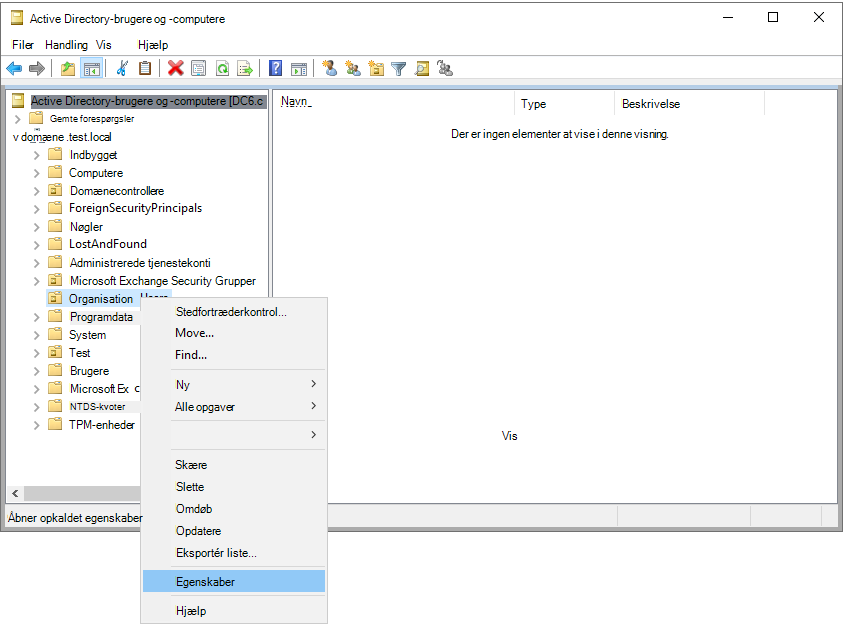

Åbn Active Directory-brugere og -computere.

Højreklik på det relevante domæne eller den relevante organisationsenhed, og vælg Egenskaber. Det kan f.eks. være:

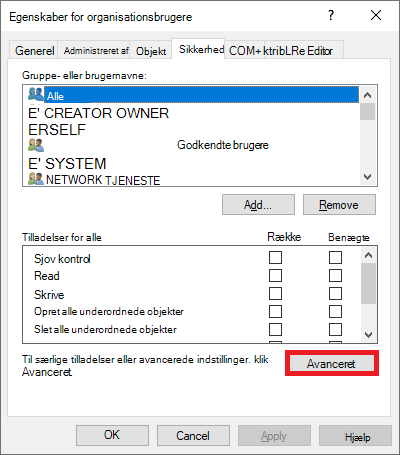

Gå til fanen Sikkerhed, og vælg Avanceret. Det kan f.eks. være:

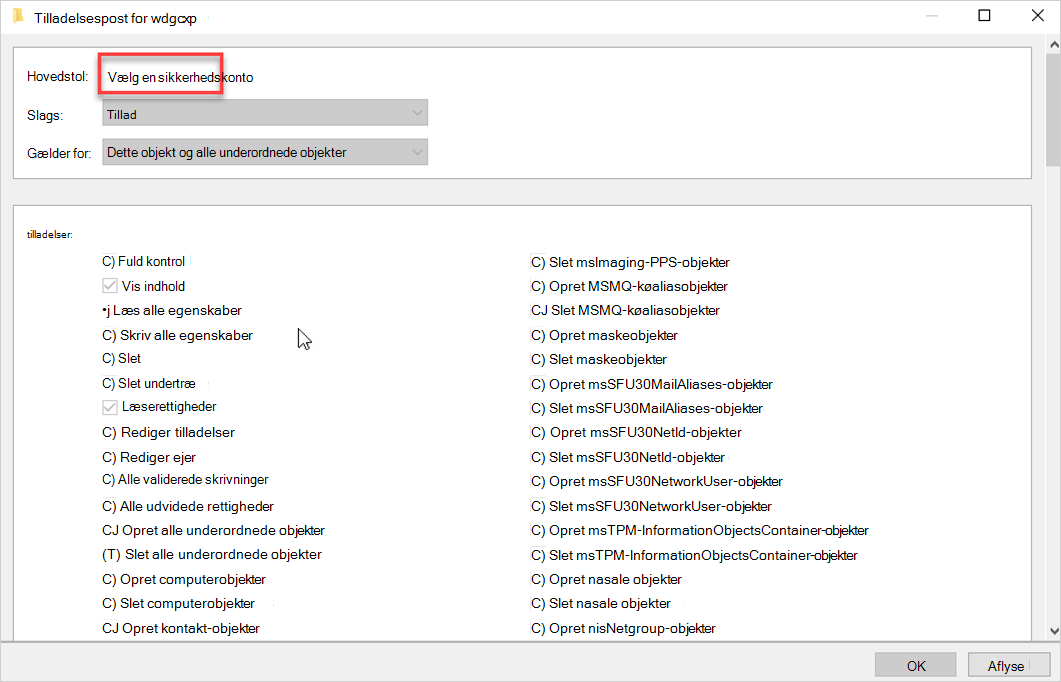

Vælg Tilføj>Vælg en hovedkonto. Det kan f.eks. være:

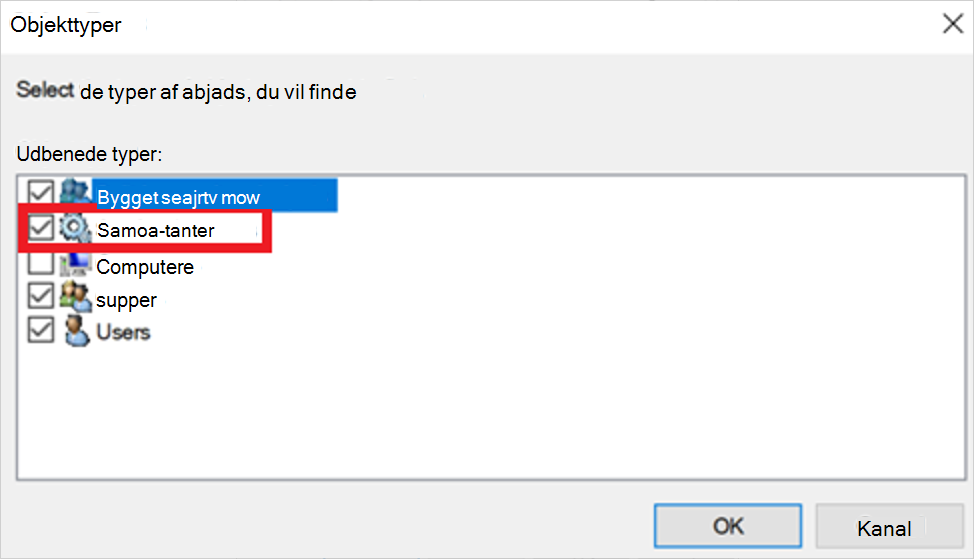

Kontrollér, at tjenestekonti er markeret i Objekttyper. Det kan f.eks. være:

I feltet Angiv det objektnavn, du vil vælge skal du angive navnet på gMSA-kontoen og vælge OK.

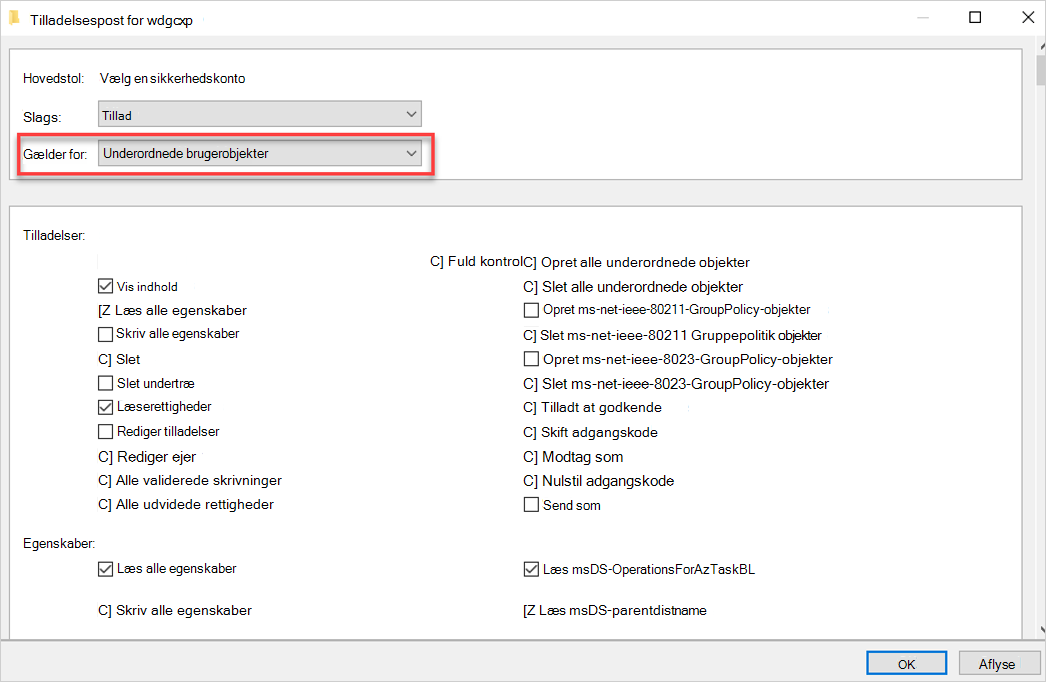

Vælg Underordnede brugerobjekter i feltet Gælder for, behold de eksisterende indstillinger, og tilføj de tilladelser og egenskaber, der vises i følgende eksempel:

De påkrævede tilladelser omfatter:

Handling Tilladelser Egenskaber Aktivér gennemtving nulstilling af adgangskode Nulstil adgangskode - Read pwdLastSet

-Write pwdLastSetSådan deaktiverer du brugeren - - Read userAccountControl

-Write userAccountControl(Valgfrit) I feltet Gælder for skal du vælge Underordnede gruppeobjekter og angive følgende egenskaber:

Read membersWrite members

Vælg OK.

Tilføj gMSA-kontoen på Microsoft Defender-portalen

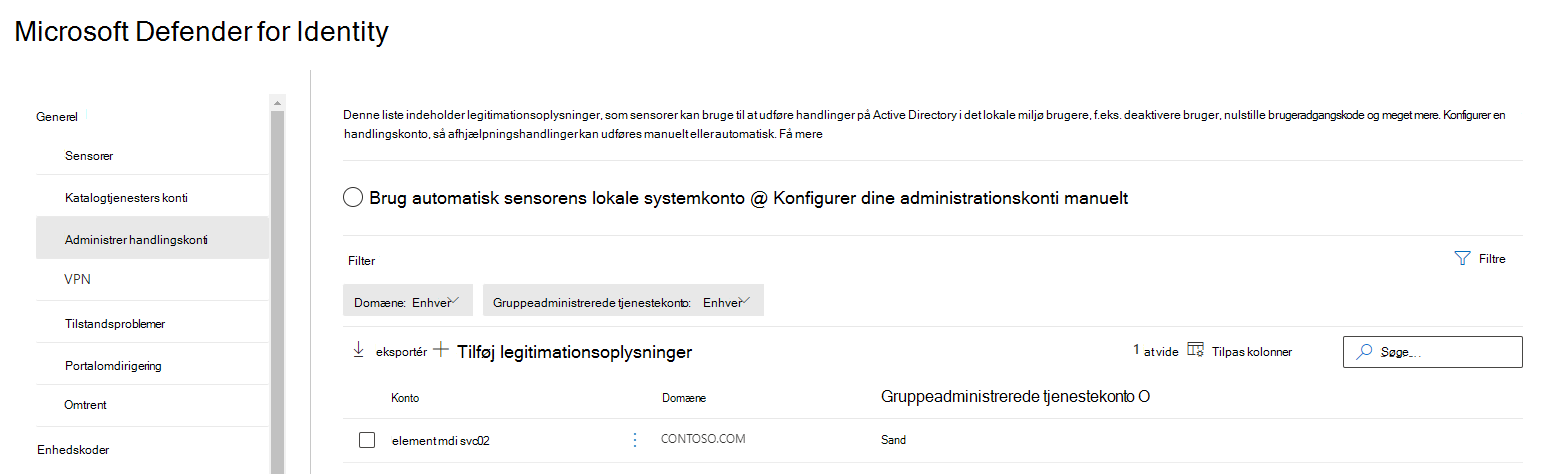

Gå til Microsoft Defender-portalen, og vælg Indstillinger –>Identiteter>Microsoft Defender for Identity>Administrer handlingskonti>+Opret ny konto.

Det kan f.eks. være:

Angiv kontonavnet og domænet, og vælg Gem.

Din handlingskonto er angivet på siden Administrer handlingskonti .

Relateret indhold

Du kan få flere oplysninger under Afhjælpningshandlinger i Microsoft Defender for Identity.