Konfigurer overvågningspolitikker for Windows-hændelseslogge

Hvis du vil forbedre registreringerne og indsamle flere oplysninger om brugerhandlinger, f.eks. NTLM-logon og ændringer af sikkerhedsgrupper, Microsoft Defender for Identity er afhængig af bestemte poster i Windows-hændelseslogge. Korrekt konfiguration af avancerede indstillinger for overvågningspolitik på dine domænecontrollere er afgørende for at undgå huller i hændelsesloggene og ufuldstændig Defender for Identity-dækning.

I denne artikel beskrives det, hvordan du konfigurerer dine avancerede indstillinger for overvågningspolitik efter behov for en Defender for Identity-sensor. Den beskriver også andre konfigurationer for bestemte hændelsestyper.

Defender for Identity genererer tilstandsproblemer for hvert af disse scenarier, hvis de registreres. Du kan få flere oplysninger under Microsoft Defender for Identity tilstandsproblemer.

Forudsætninger

- Før du kører Defender for Identity PowerShell-kommandoer, skal du sørge for, at du har downloadet Defender for Identity PowerShell-modulet.

Generér en rapport over aktuelle konfigurationer via PowerShell

Før du begynder at oprette nye hændelses- og overvågningspolitikker, anbefaler vi, at du kører følgende PowerShell-kommando for at generere en rapport over dine aktuelle domænekonfigurationer:

New-MDIConfigurationReport [-Path] <String> [-Mode] <String> [-OpenHtmlReport]

I den foregående kommando:

-

Pathangiver den sti, rapporterne skal gemmes i. -

Modeangiver, om du vil brugeDomaintilstanden ellerLocalMachine. IDomaintilstanden indsamles indstillingerne fra de Gruppepolitik objekter (GPOs). ILocalMachinetilstanden indsamles indstillingerne fra den lokale computer. -

OpenHtmlReportåbner HTML-rapporten, når rapporten er genereret.

Hvis du f.eks. vil generere en rapport og åbne den i din standardbrowser, skal du køre følgende kommando:

New-MDIConfigurationReport -Path "C:\Reports" -Mode Domain -OpenHtmlReport

Du kan få flere oplysninger i PowerShell-referencen til DefenderforIdentity.

Tip

Tilstandsrapporten Domain indeholder kun konfigurationer, der er angivet som gruppepolitikker på domænet. Hvis du har defineret indstillinger lokalt på dine domænecontrollere, anbefaler vi, at du også kører Test-MdiReadiness.ps1 scriptet.

Konfigurer overvågning for domænecontrollere

Opdater dine avancerede indstillinger for overvågningspolitik og ekstra konfigurationer for bestemte hændelser og hændelsestyper, f.eks. brugere, grupper, computere og meget mere. Overvågningskonfigurationer for domænecontrollere omfatter:

- Avancerede indstillinger for overvågningspolitik

- NTLM-overvågning

- Overvågning af domæneobjekt

Du kan få flere oplysninger under Ofte stillede spørgsmål om avanceret sikkerhedsovervågning.

Brug følgende procedurer til at konfigurere overvågning på de domænecontrollere, du bruger sammen med Defender for Identity.

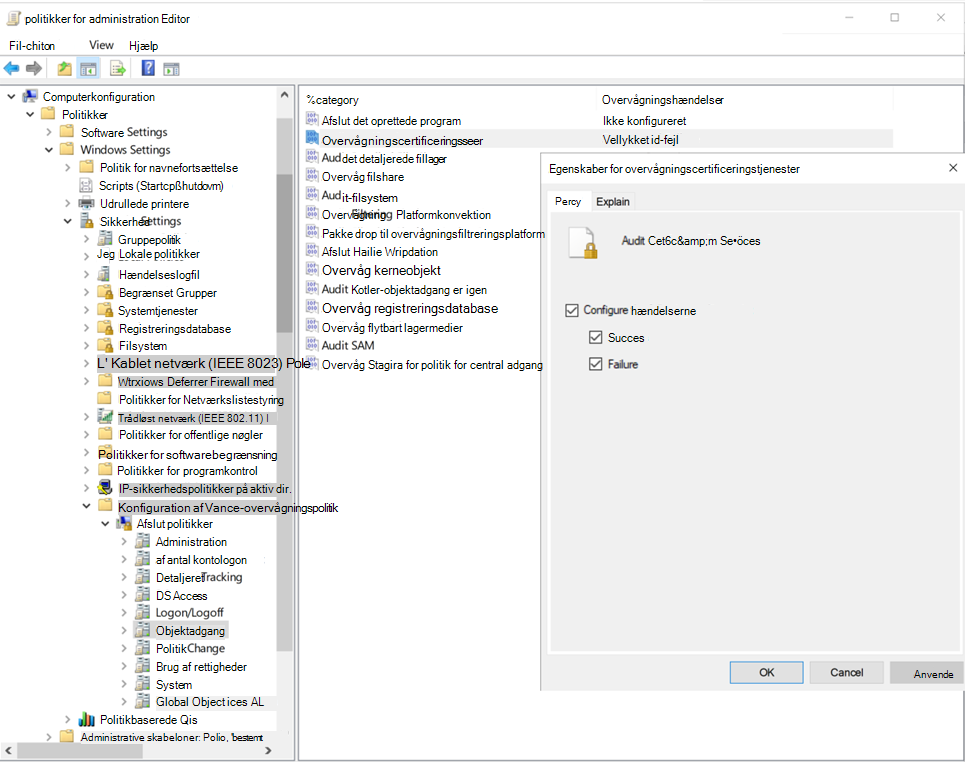

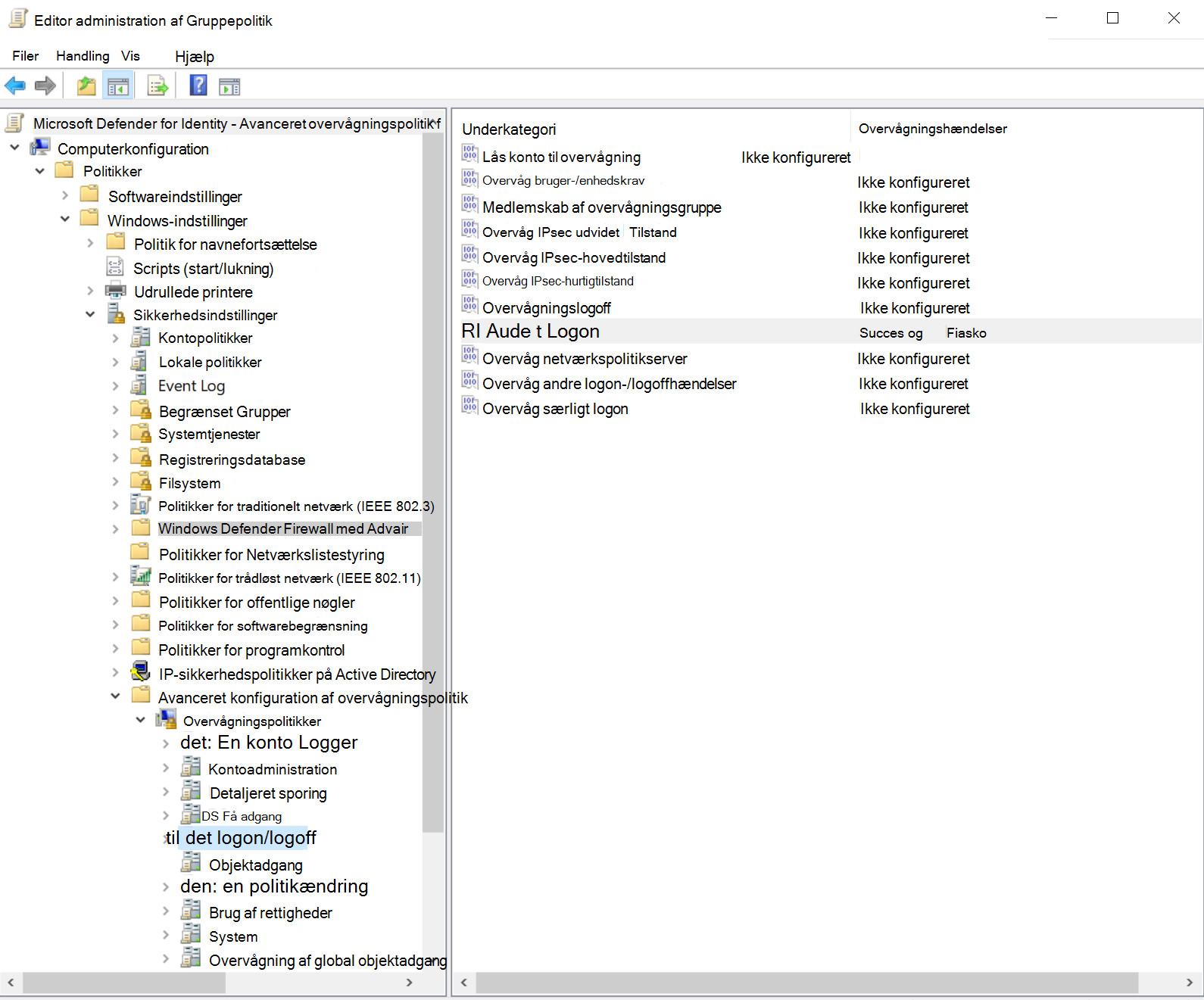

Konfigurer avancerede indstillinger for overvågningspolitik fra brugergrænsefladen

I denne procedure beskrives det, hvordan du ændrer domænecontrollerens avancerede indstillinger for overvågningspolitik efter behov for Defender for Identity via brugergrænsefladen.

Relateret tilstandsproblem:Directory Services Advanced Auditing er ikke aktiveret efter behov

Sådan konfigurerer du indstillingerne for avanceret overvågningspolitik:

Log på serveren som domæneadministrator.

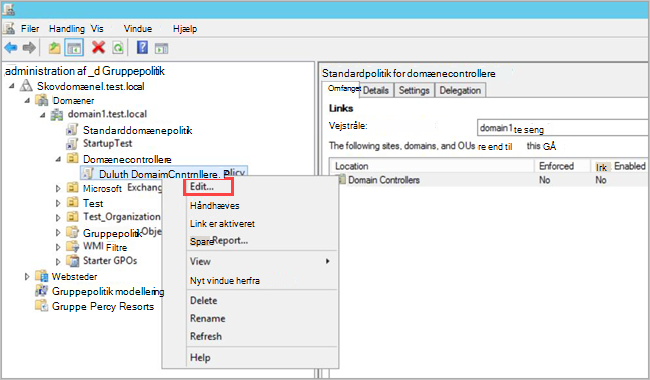

Åbn Editor til administration af Gruppepolitik fra Server Manager>Tools>Gruppepolitik Management.

Udvid Organisationsenheder for domænecontrollere, højreklik på Standardpolitik for domænecontrollere, og vælg derefter Rediger.

Bemærk!

Brug politikken for standarddomænecontrollere eller et dedikeret gruppepolitikobjekt til at angive disse politikker.

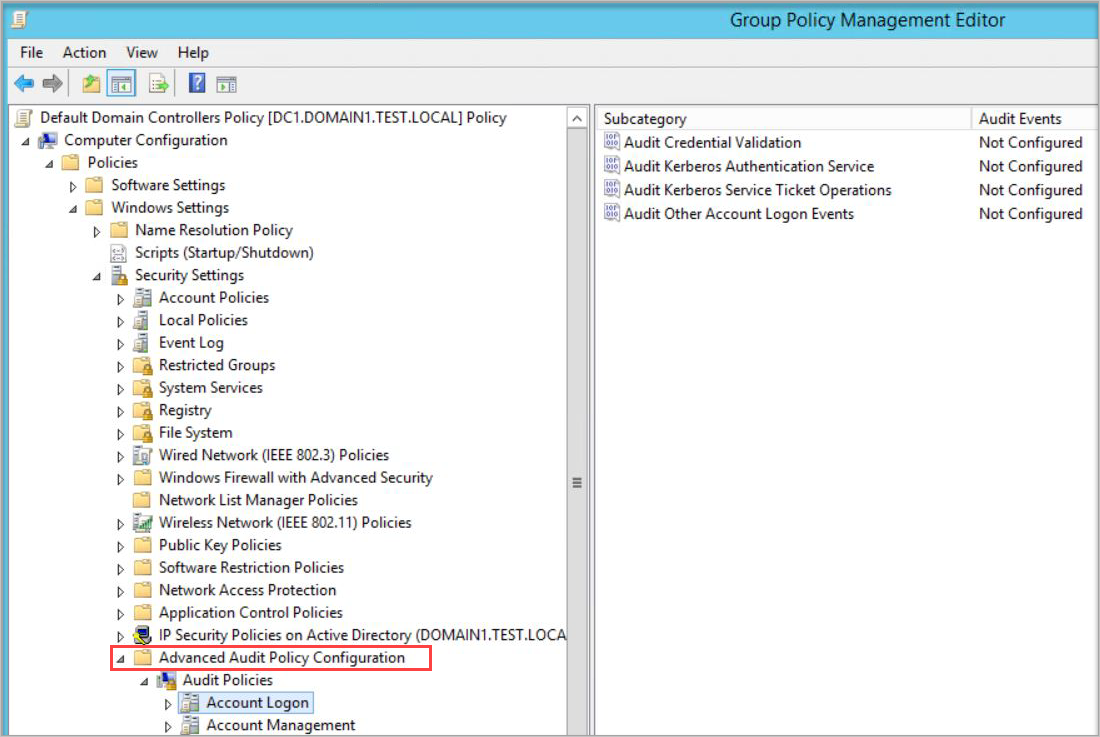

I det vindue, der åbnes, skal du gå til Computerkonfigurationspolitikker>>Windows-indstillinger>Sikkerhedsindstillinger. Afhængigt af den politik, du vil aktivere, skal du gøre følgende:

Gå til Konfiguration af>overvågningspolitikker for avanceret overvågningspolitik.

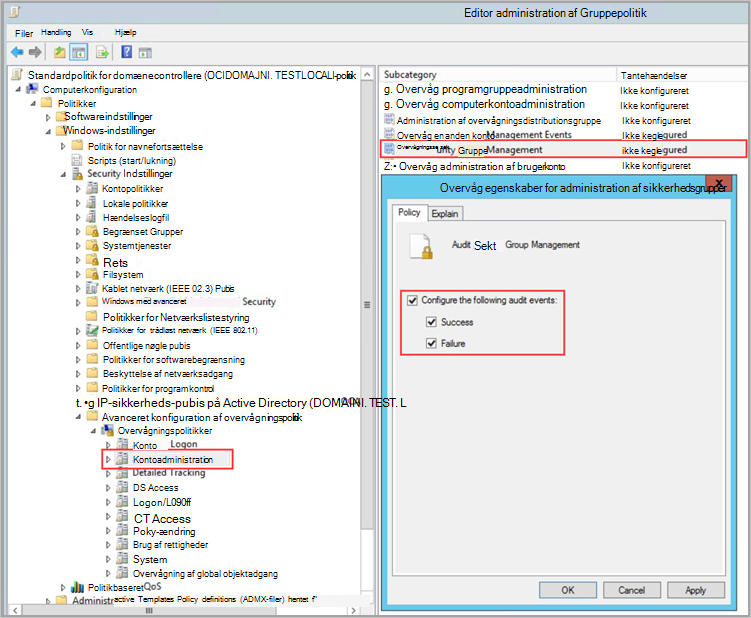

Under Overvågningspolitikker skal du redigere hver af følgende politikker og vælge Konfigurer følgende overvågningshændelser for både vellykkede og mislykkede hændelser.

Overvågningspolitik Underkategori Udløser hændelses-id'er Kontologon Validering af overvågningslegitimationsoplysninger 4776 Kontoadministration Overvåg computerkontoadministration* 4741, 4743 Kontoadministration Administration af overvågningsdistributionsgruppe* 4753, 4763 Kontoadministration Overvåg administration af sikkerhedsgrupper* 4728, 4729, 4730, 4732, 4733, 4756, 4757, 4758 Kontoadministration Overvåg administration af brugerkonto 4726 DS Access Ændringer i Overvågningsmappetjeneste* 5136 System Overvåg sikkerhedssystemudvidelse* 7045 DS Access Overvåg katalogtjenesteadgang 4662 – Til denne hændelse skal du også konfigurere overvågning af domæneobjekter. Bemærk!

* De noterede underkategorier understøtter ikke fejlhændelser. Vi anbefaler dog, at du tilføjer dem med henblik på overvågning, hvis de implementeres i fremtiden. Du kan få flere oplysninger under Overvågning af computerkontoadministration, Overvågning af sikkerhedsgruppeadministration og Udvidelse af overvågning af sikkerhedssystem.

Hvis du f.eks. vil konfigurere Administration af overvågningssikkerhedsgruppe under Kontoadministration, skal du dobbeltklikke på Overvåg administration af sikkerhedsgruppe og derefter vælge Konfigurer følgende overvågningshændelser for både vellykkede og mislykkede hændelser.

I en kommandoprompt med administratorrettigheder skal du skrive

gpupdate.Når du har anvendt politikken via GPO, skal du overholde, at de nye hændelser vises i Logbog under Windows Logs>Security.

Kør følgende kommando for at teste dine overvågningspolitikker fra kommandolinjen:

auditpol.exe /get /category:*

Du kan få flere oplysninger i dokumentationen til overvågningspolen.

Konfigurer avancerede indstillinger for overvågningspolitik ved hjælp af PowerShell

Følgende handlinger beskriver, hvordan du ændrer domænecontrollerens avancerede indstillinger for overvågningspolitik efter behov for Defender for Identity ved hjælp af PowerShell.

Relateret tilstandsproblem:Directory Services Advanced Auditing er ikke aktiveret efter behov

Hvis du vil konfigurere dine indstillinger, skal du køre:

Set-MDIConfiguration [-Mode] <String> [-Configuration] <String[]> [-CreateGpoDisabled] [-SkipGpoLink] [-Force]

I den foregående kommando:

-

Modeangiver, om du vil brugeDomaintilstanden ellerLocalMachine. IDomaintilstanden indsamles indstillingerne fra de Gruppepolitik objekter. ILocalMachinetilstanden indsamles indstillingerne fra den lokale computer. -

Configurationangiver, hvilken konfiguration der skal angives. BrugesAlltil at angive alle konfigurationer. -

CreateGpoDisabledangiver, om gruppepolitikobjekterne oprettes og bevares som deaktiverede. -

SkipGpoLinkangiver, at der ikke oprettes GPO-links. -

Forceangiver, at konfigurationen er angivet, eller at gruppepolitikobjekter oprettes uden at validere den aktuelle tilstand.

Hvis du vil have vist dine overvågningspolitikker, skal du bruge kommandoen Get-MDIConfiguration til at få vist de aktuelle værdier:

Get-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

I den foregående kommando:

-

Modeangiver, om du vil brugeDomaintilstanden ellerLocalMachine. IDomaintilstanden indsamles indstillingerne fra de Gruppepolitik objekter. ILocalMachinetilstanden indsamles indstillingerne fra den lokale computer. -

Configurationangiver, hvilken konfiguration der skal hentes. BrugesAlltil at hente alle konfigurationer.

Hvis du vil teste dine overvågningspolitikker, skal du bruge kommandoen Test-MDIConfiguration til at få et true svar false på, om værdierne er konfigureret korrekt:

Test-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

I den foregående kommando:

-

Modeangiver, om du vil brugeDomaintilstanden ellerLocalMachine. IDomaintilstanden indsamles indstillingerne fra de Gruppepolitik objekter. ILocalMachinetilstanden indsamles indstillingerne fra den lokale computer. -

Configurationangiver, hvilken konfiguration der skal testes. BrugesAlltil at teste alle konfigurationer.

Du kan få flere oplysninger i følgende DefenderForIdentity PowerShell-referencer:

Konfigurer NTLM-overvågning

I dette afsnit beskrives de ekstra konfigurationstrin, du skal bruge til overvågning af Windows-hændelse 8004.

Bemærk!

- Politikker for domænegrupper til indsamling af Windows-hændelse 8004 bør kun anvendes på domænecontrollere.

- Når en Defender for Identity-sensor fortolker Windows-hændelse 8004, beriges Defender for Identity NTLM-godkendelsesaktiviteterne med de data, der er adgang til serveren.

Relateret tilstandsproblem:NTLM Auditing er ikke aktiveret

Sådan konfigurerer du NTLM-overvågning:

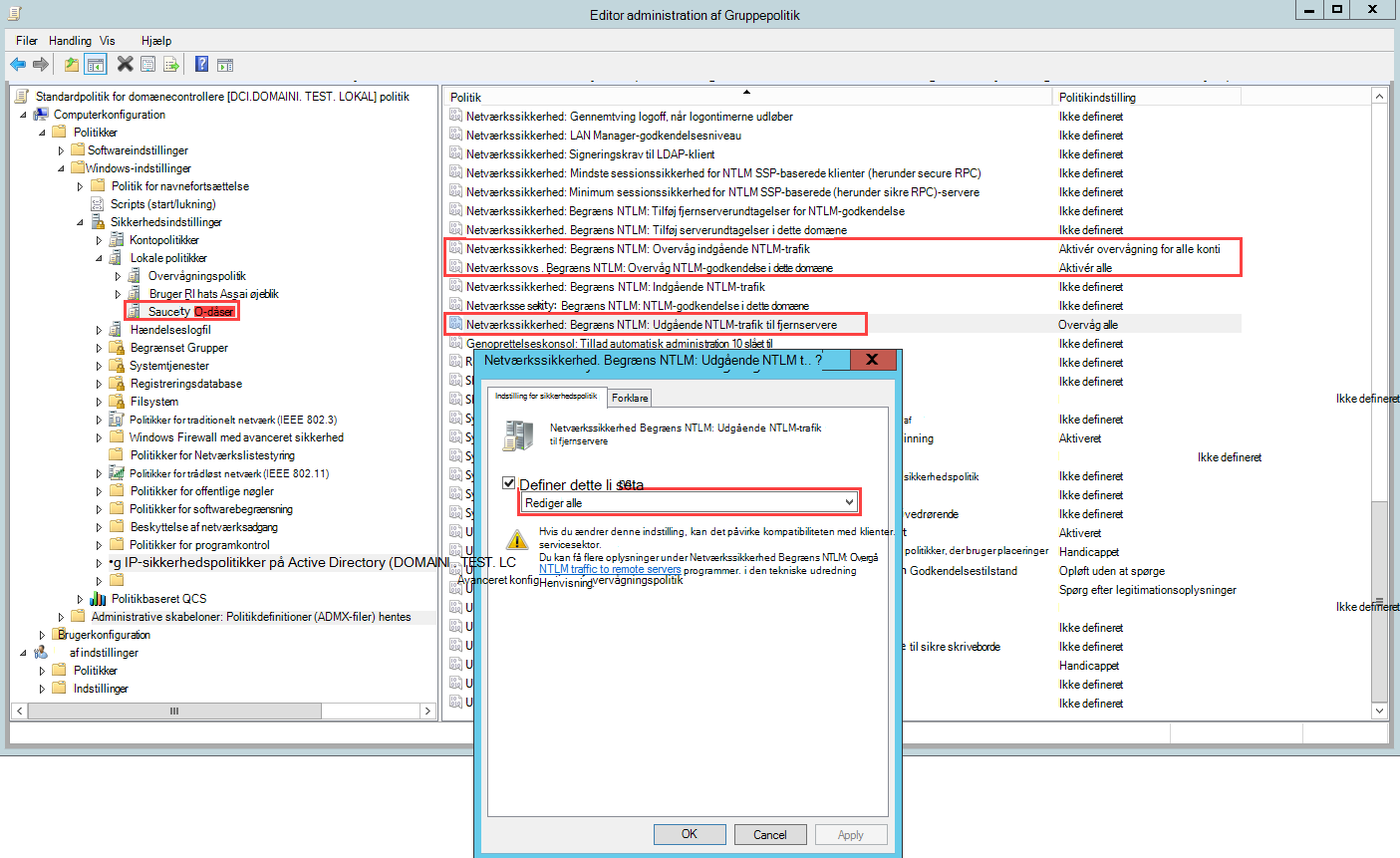

Når du har konfigureret dine indledende indstillinger for avanceret overvågningspolitik (via brugergrænsefladen eller PowerShell), skal du åbne Gruppepolitik Administration. Gå derefter til Standardpolitik> for domænecontrollereLokale politikker>Sikkerhedsindstillinger.

Konfigurer de angivne sikkerhedspolitikker på følgende måde:

Indstilling for sikkerhedspolitik Værdi Netværkssikkerhed: Begræns NTLM: Udgående NTLM-trafik til fjernservere Overvåg alle Netværkssikkerhed: Begræns NTLM: Overvåg NTLM-godkendelse i dette domæne Aktivér alle Netværkssikkerhed: Begræns NTLM: Overvåg indgående NTLM-trafik Aktivér overvågning for alle konti

Hvis du f.eks. vil konfigurere udgående NTLM-trafik til fjernservere, skal du dobbeltklikke på Netværkssikkerhed under Sikkerhedsindstillinger: Begræns NTLM: Udgående NTLM-trafik til fjernservere og derefter vælge Overvåg alle.

Konfigurer overvågning af domæneobjekt

Hvis du vil indsamle hændelser for objektændringer, f.eks. for hændelse 4662, skal du også konfigurere objektovervågning på brugeren, gruppen, computeren og andre objekter. I følgende procedure beskrives det, hvordan du aktiverer overvågning i Active Directory-domænet.

Vigtigt!

Gennemse og overvåg dine politikker (via brugergrænsefladen eller PowerShell), før du aktiverer hændelsessamling, for at sikre, at domænecontrollerne er konfigureret korrekt til at registrere de nødvendige hændelser. Hvis denne overvågning er konfigureret korrekt, skal den have en minimal indvirkning på serverens ydeevne.

Relateret tilstandsproblem:Directory Services Object Auditing er ikke aktiveret efter behov

Sådan konfigurerer du overvågning af domæneobjekter:

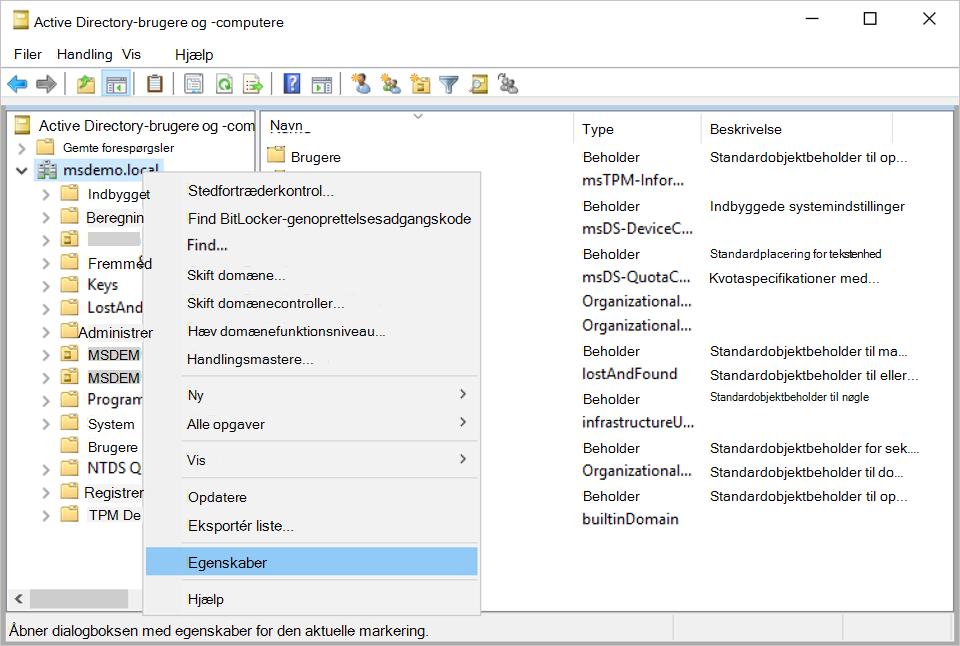

Gå til Active Directory-brugere og -computere-konsollen.

Vælg det domæne, du vil overvåge.

Vælg menuen Vis , og vælg derefter Avancerede funktioner.

Højreklik på domænet, og vælg Egenskaber.

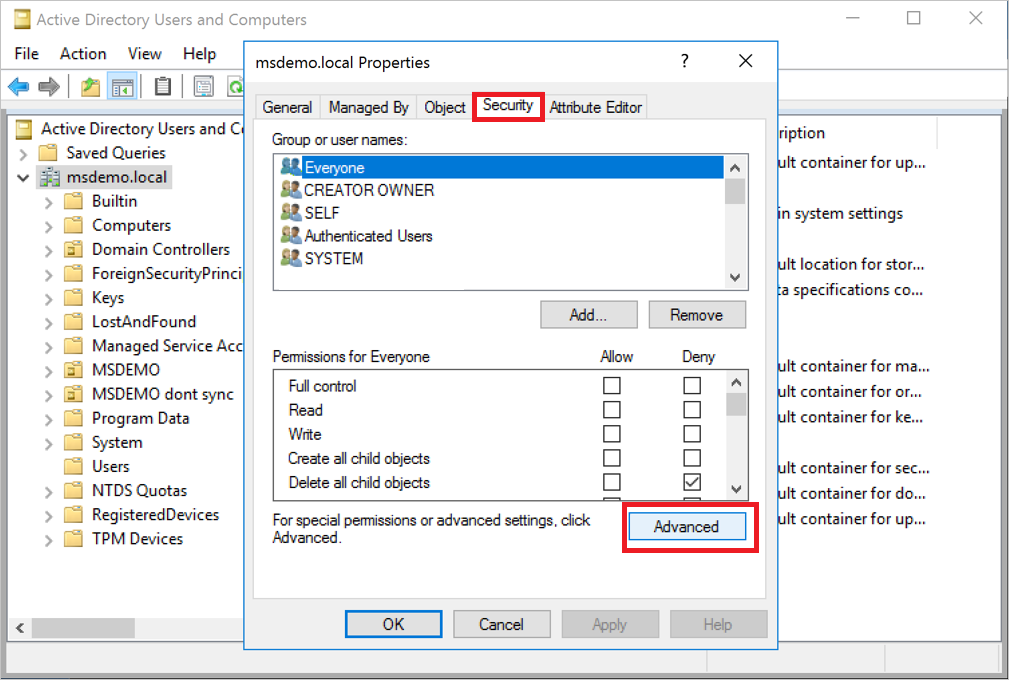

Gå til fanen Sikkerhed , og vælg derefter Avanceret.

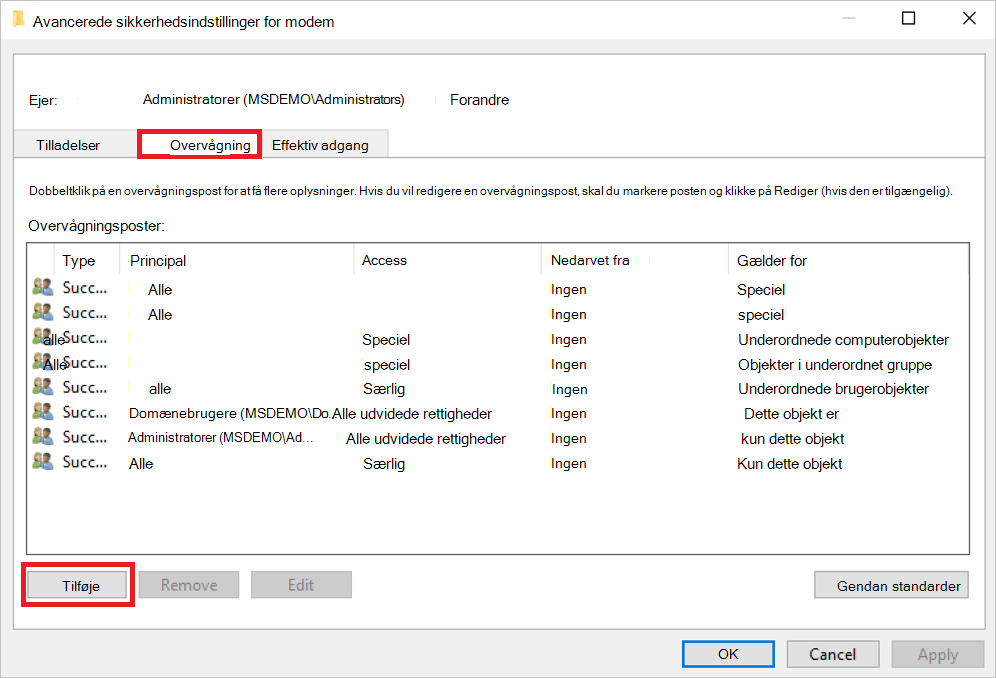

Under Avancerede sikkerhedsindstillinger skal du vælge fanen Overvågning og derefter vælge Tilføj.

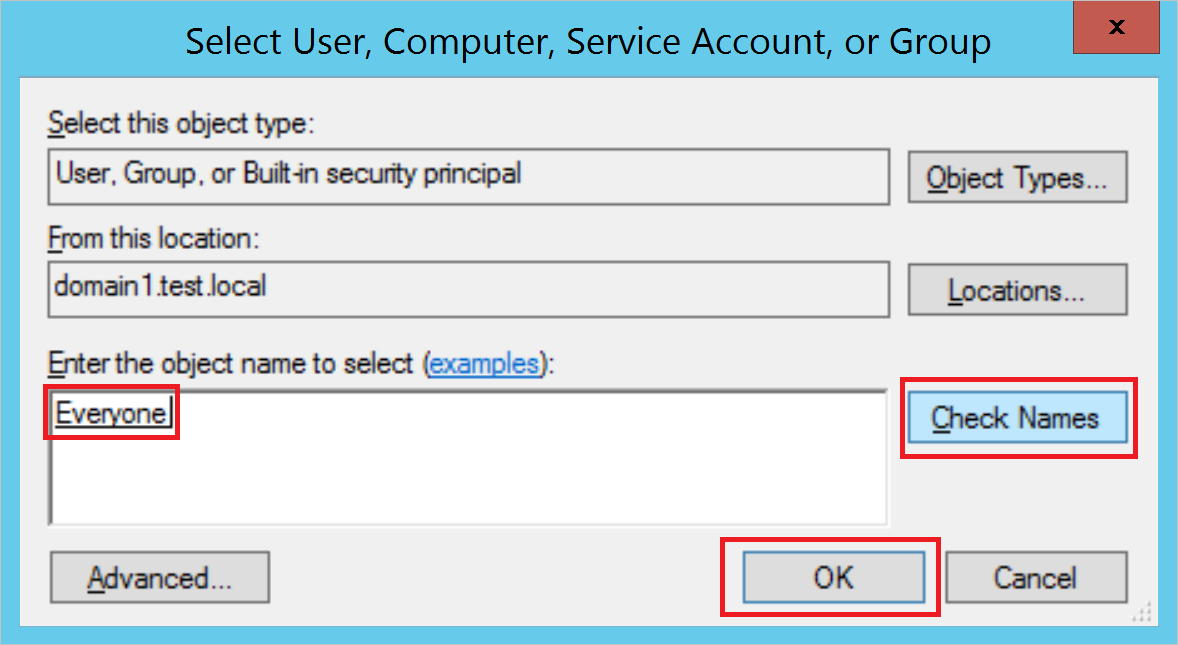

Vælg Vælg en principal.

Under Angiv det objektnavn, du vil vælge, skal du skrive Alle. Vælg derefter Kontrollér navne>OK.

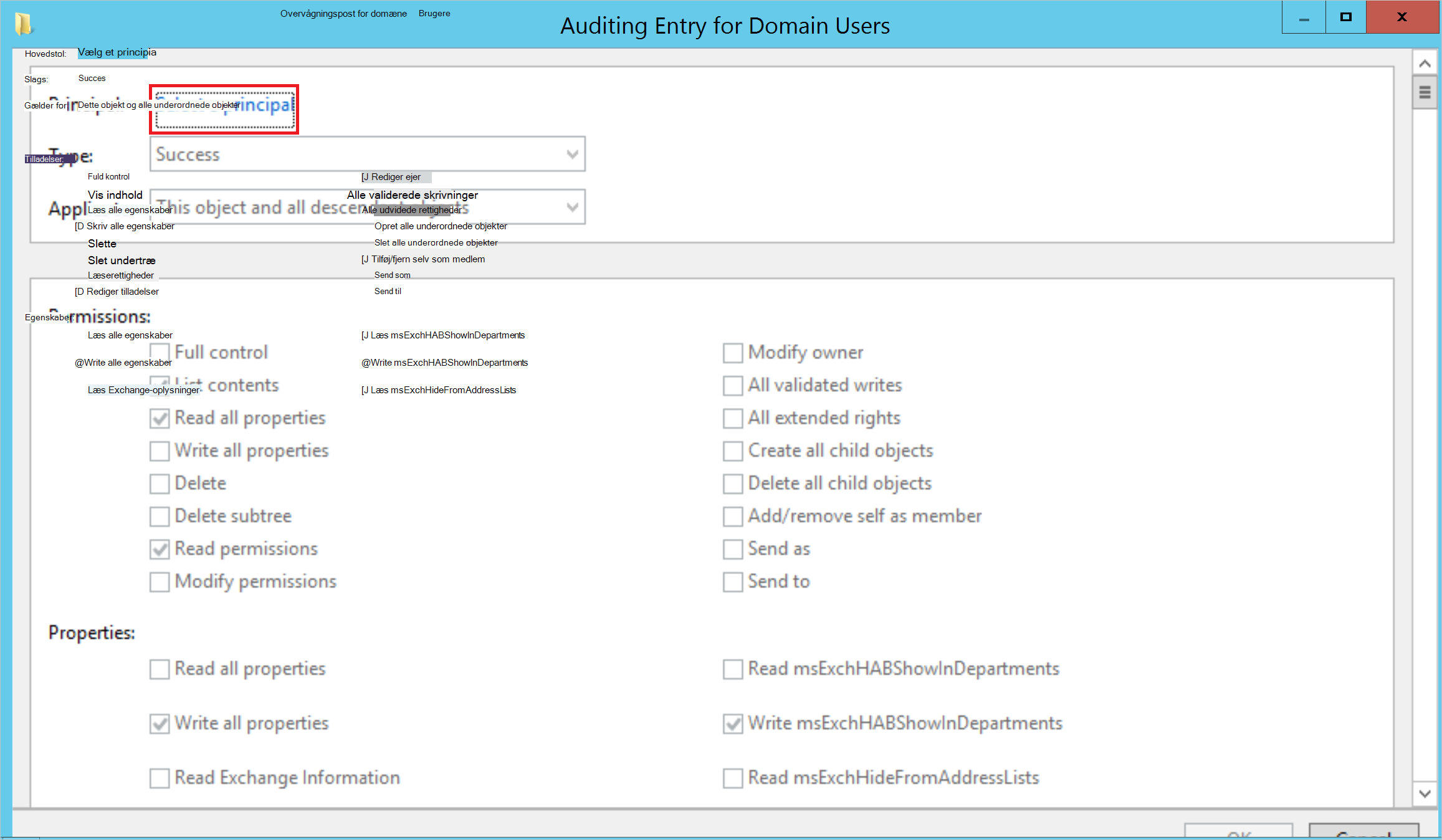

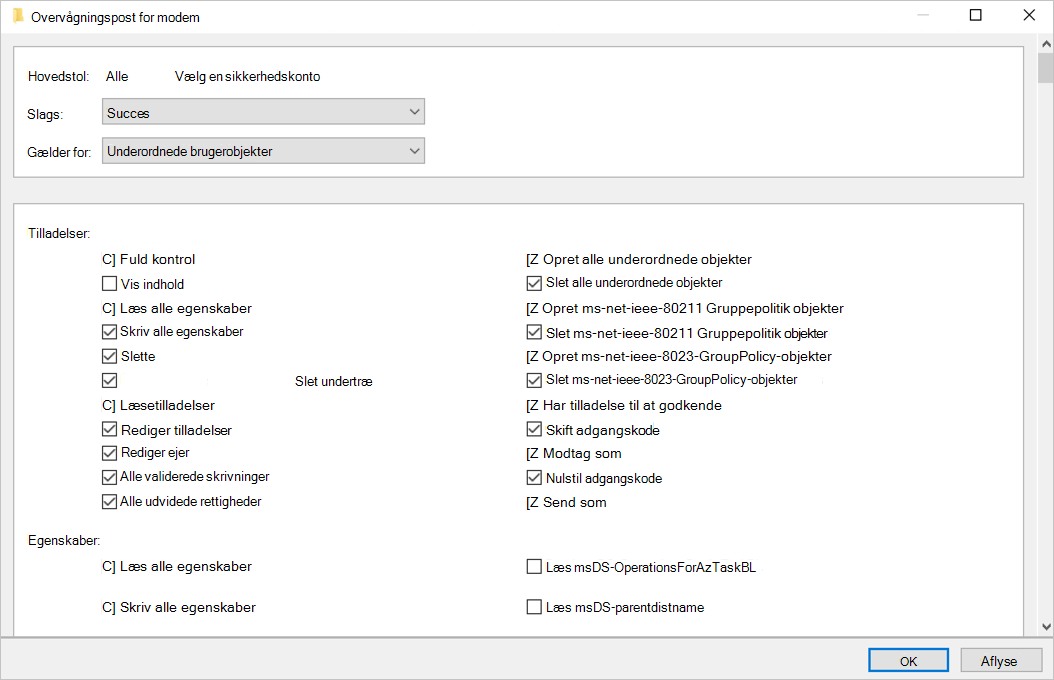

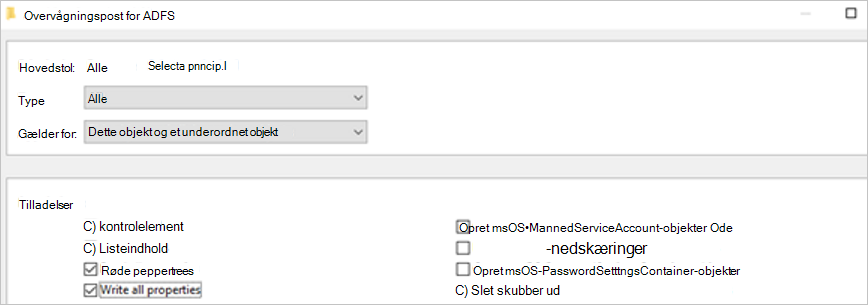

Derefter vender du tilbage til Overvågningspost. Foretag følgende valg:

Vælg Udført for Type.

For Gælder for skal du vælge Underordnede brugerobjekter.

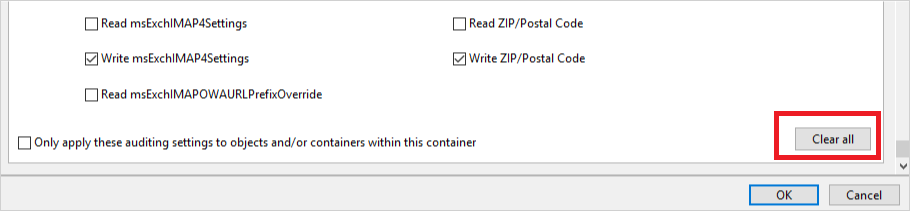

Under Tilladelser skal du rulle ned og vælge knappen Ryd alle .

Rul op igen, og vælg Fuld kontrol. Alle tilladelserne er valgt.

Ryd markeringen af listeindholdet, Læs alle egenskaber og Tilladelserne Læs , og vælg derefter OK. Dette trin angiver alle indstillingerne for Egenskaber til Skriv.

Nu vises alle relevante ændringer af katalogtjenester som 4662-hændelser, når de udløses.

Gentag trinnene i denne procedure, men vælg følgende objekttyper for Gælder for:

- Underordnede gruppeobjekter

- Underordnede computerobjekter

- Descendant msDS-GroupManagedServiceAccount Objects

- Underordnede msDS-ManagedServiceAccount-objekter

Bemærk!

Tildeling af overvågningstilladelser til alle underordnede objekter fungerer også, men du skal kun bruge de objekttyper, der er beskrevet i det sidste trin.

Konfigurer overvågning på AD FS

Relateret tilstandsproblem:Overvågning på AD FS-objektbeholderen er ikke aktiveret efter behov

Sådan konfigurerer du overvågning på Active Directory Federation Services (AD FS):

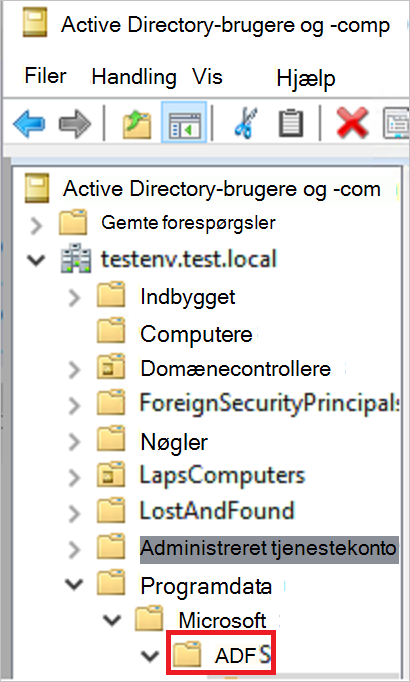

Gå til Active Directory-brugere og -computere konsollen, og vælg det domæne, hvor du vil aktivere loggene.

Gå til Program Data>Microsoft>ADFS.

Højreklik på ADFS, og vælg Egenskaber.

Gå til fanen Sikkerhed, og vælg Avancerede>avancerede sikkerhedsindstillinger. Gå derefter til fanen Overvågning, og vælg Tilføj>Vælg en sikkerhedskonto.

Under Angiv det objektnavn, du vil vælge, skal du skrive Alle. Vælg derefter Kontrollér navne>OK.

Derefter vender du tilbage til Overvågningspost. Foretag følgende valg:

- For Type skal du vælge Alle.

- For Gælder for skal du vælge Dette objekt og alle underordnede objekter.

- Under Tilladelser skal du rulle ned og vælge Ryd alle. Rul op, og vælg Læs alle egenskaber og Skriv alle egenskaber.

Vælg OK.

Konfigurer detaljeret logføring for AD FS-hændelser

Sensorer, der kører på AD FS-servere, skal have overvågningsniveauet angivet til Detaljeret for relevante hændelser. Brug f.eks. følgende kommando til at konfigurere overvågningsniveauet til Detaljeret:

Set-AdfsProperties -AuditLevel Verbose

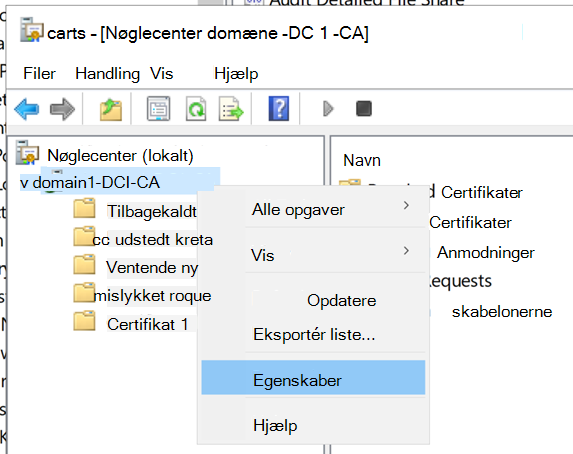

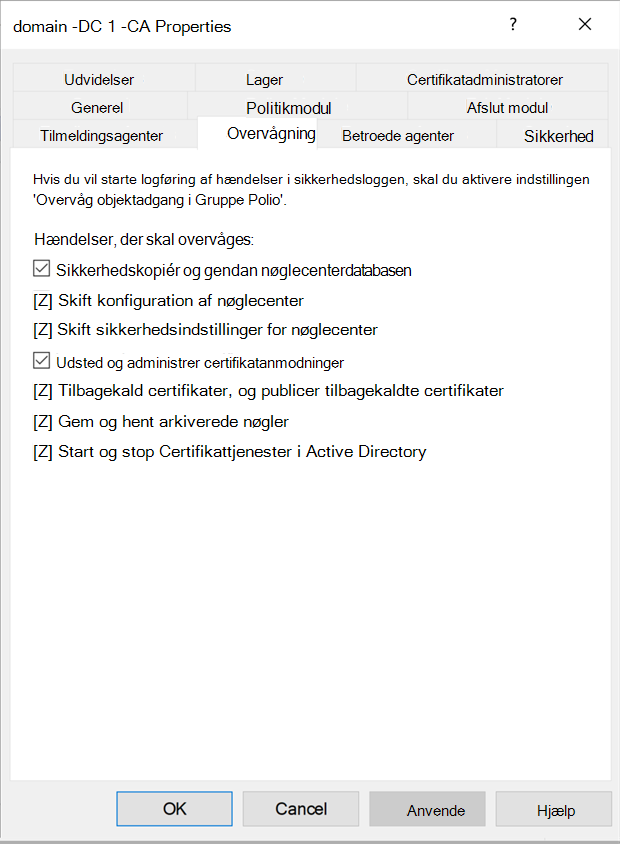

Konfigurer overvågning på AD CS

Hvis du arbejder med en dedikeret server, hvor ACTIVE Directory Certificate Services (AD CS) er konfigureret, kan du konfigurere overvågning på følgende måde for at få vist dedikerede beskeder og rapporter over Secure Score:

Opret en gruppepolitik, der skal anvendes på din AD CS-server. Rediger den, og konfigurer følgende overvågningsindstillinger:

Gå til Computerkonfiguration\Politikker\Windows-indstillinger\Sikkerhedsindstillinger\Avanceret konfiguration af overvågningspolitik\Overvågningspolitikker\Objektadgang\Overvåg certificeringstjenester.

Markér afkrydsningsfelterne for at konfigurere overvågningshændelser for udført og mislykket.

Konfigurer overvågning på nøglecenteret ved hjælp af en af følgende metoder:

Hvis du vil konfigurere overvågning af nøglecenter ved hjælp af kommandolinjen, skal du køre:

certutil –setreg CA\AuditFilter 127 net stop certsvc && net start certsvcSådan konfigurerer du overvågning af nøglecenter ved hjælp af den grafiske brugergrænseflade:

Vælg Start>nøglecenter (MMC-skrivebordsprogram). Højreklik på navnet på nøglecenteret, og vælg Egenskaber.

Vælg fanen Overvågning , vælg alle de hændelser, du vil overvåge, og vælg derefter Anvend.

Bemærk!

Konfiguration af Start og Stop Overvågning af Active Directory Certificate Services-hændelser kan medføre forsinkelser i genstarten, når du arbejder med en stor AD CS-database. Overvej at fjerne irrelevante poster fra databasen. Du kan også undlade at aktivere denne specifikke type hændelse.

Konfigurer overvågning på Microsoft Entra Opret forbindelse

Sådan konfigurerer du overvågning på Microsoft Entra Oprette forbindelse til servere:

Opret en gruppepolitik, der skal anvendes på Microsoft Entra Opret forbindelse til servere. Rediger den, og konfigurer følgende overvågningsindstillinger:

Gå til Computerkonfiguration\Politikker\Windows-indstillinger\Sikkerhedsindstillinger\Avanceret konfiguration af overvågningspolitik\Overvågningspolitikker\Logon/Log af\Overvåg logon.

Markér afkrydsningsfelterne for at konfigurere overvågningshændelser for udført og mislykket.

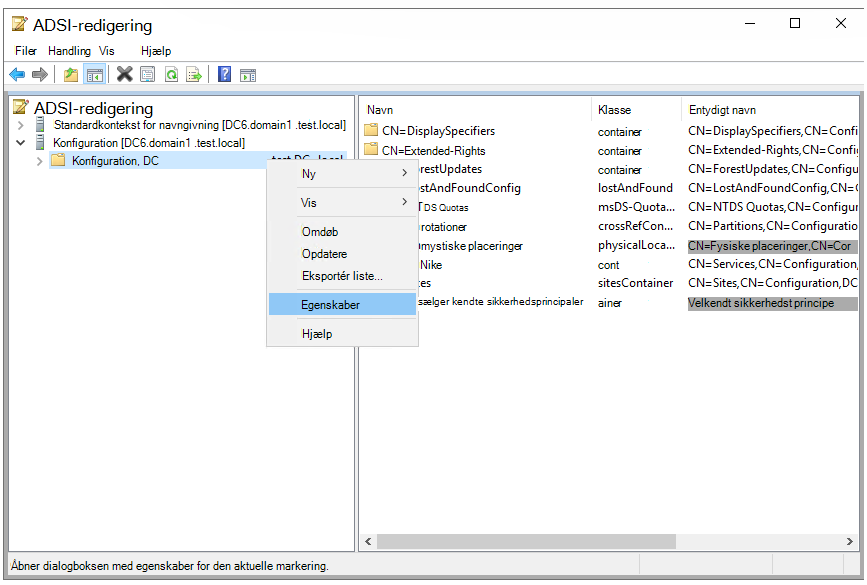

Konfigurer overvågning på konfigurationsobjektbeholderen

Bemærk!

Overvågning af konfigurationsbeholdere er kun påkrævet for miljøer, der i øjeblikket har eller tidligere har haft Microsoft Exchange, da disse miljøer har en Exchange-objektbeholder placeret i domænets konfigurationsafsnit.

Relateret tilstandsproblem:Overvågning af konfigurationsobjektbeholderen er ikke aktiveret efter behov

Åbn VÆRKTØJET ADSI Edit. Vælg Start>kørsel, angiv

ADSIEdit.msc, og vælg derefter OK.Vælg Opret forbindelse til i menuen Handling.

I dialogboksen Forbindelsesindstillinger under Vælg en velkendt navngivningskontekst skal du vælge Konfiguration>OK.

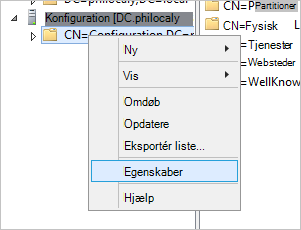

Udvid objektbeholderen Configuration for at få vist noden Configuration , som starter med "CN=Configuration,DC=...".

Højreklik på noden Konfiguration, og vælg Egenskaber.

Vælg fanen Sikkerhed , og vælg derefter Avanceret.

Under Avancerede sikkerhedsindstillinger skal du vælge fanen Overvågning og derefter vælge Tilføj.

Vælg Vælg en principal.

Under Angiv det objektnavn, du vil vælge, skal du skrive Alle. Vælg derefter Kontrollér navne>OK.

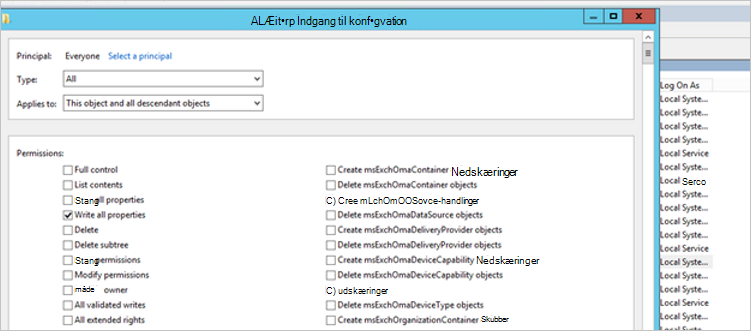

Derefter vender du tilbage til Overvågningspost. Foretag følgende valg:

- For Type skal du vælge Alle.

- For Gælder for skal du vælge Dette objekt og alle underordnede objekter.

- Under Tilladelser skal du rulle ned og vælge Ryd alle. Rul op, og vælg Skriv alle egenskaber.

Vælg OK.

Opdater ældre konfigurationer

Defender for Identity kræver ikke længere logføring af 1644-hændelser. Hvis du har aktiveret en af følgende indstillinger, kan du fjerne dem fra registreringsdatabasen.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Diagnostics]

"15 Field Engineering"=dword:00000005

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters]

"Expensive Search Results Threshold"=dword:00000001

"Inefficient Search Results Threshold"=dword:00000001

"Search Time Threshold (msecs)"=dword:00000001

Relateret indhold

Du kan finde flere oplysninger under:

- Hændelsessamling med Microsoft Defender for Identity

- Windows-sikkerhedsovervågning

- Avancerede overvågningspolitikker for sikkerhed