Hvilke trusler leder ATA efter?

Gælder for: Advanced Threat Analytics version 1.9

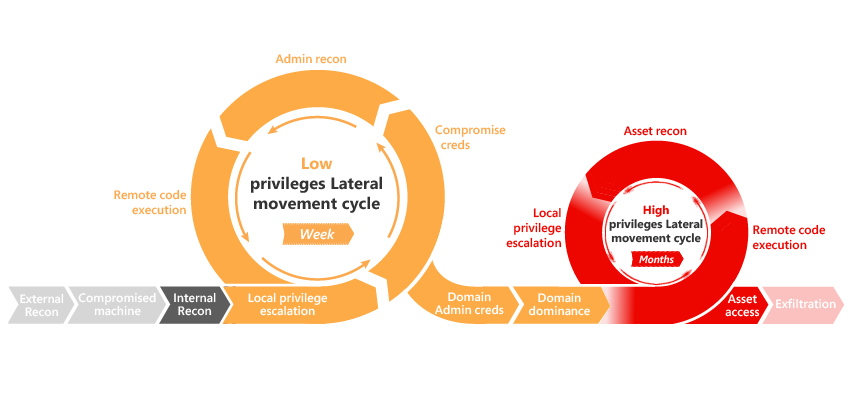

ATA gør det muligt at registrere følgende forskellige faser af et avanceret angreb: rekognoscering, kompromitteret legitimationsoplysninger, tværgående bevægelse, rettighedseskalering, domænedominans og andet. Disse registreringer har til formål at registrere avancerede angreb og insidertrusler, før de forårsager skade på din organisation. Påvisning af hver fase resulterer i flere mistænkelige aktiviteter, der er relevante for den pågældende fase, hvor hver mistænkelig aktivitet korrelerer med forskellige varianter af mulige angreb. Disse faser i kill-chain, hvor ATA i øjeblikket leverer registreringer, er fremhævet på følgende billede:

Du kan få flere oplysninger under Arbejde med mistænkelige aktiviteter og ata-vejledningen til mistænkelig aktivitet.

Hvad sker der derefter?

Du kan få flere oplysninger om, hvordan ATA passer til dit netværk: ATA-arkitektur

Sådan kommer du i gang med at installere ATA: Installér ATA