Principy Microsoft Defenderu pro SQL

Microsoft Defender for Cloud Database Security umožňuje chránit celá databázová aktiva tím, že detekuje běžné útoky, podporuje povolení a reakci na hrozby pro nejoblíbenější typy databází v Azure.

Typy chráněných databází:

- Azure SQL Databases

- Servery SQL na počítačích

- Opensourcové relační databáze (OSS RDB)

- Azure Cosmos DB Database poskytuje ochranu modulům a datovým typům s různými prostory pro útoky a bezpečnostními riziky. Detekce zabezpečení se provádějí pro konkrétní prostor pro útoky jednotlivých typů databáze.

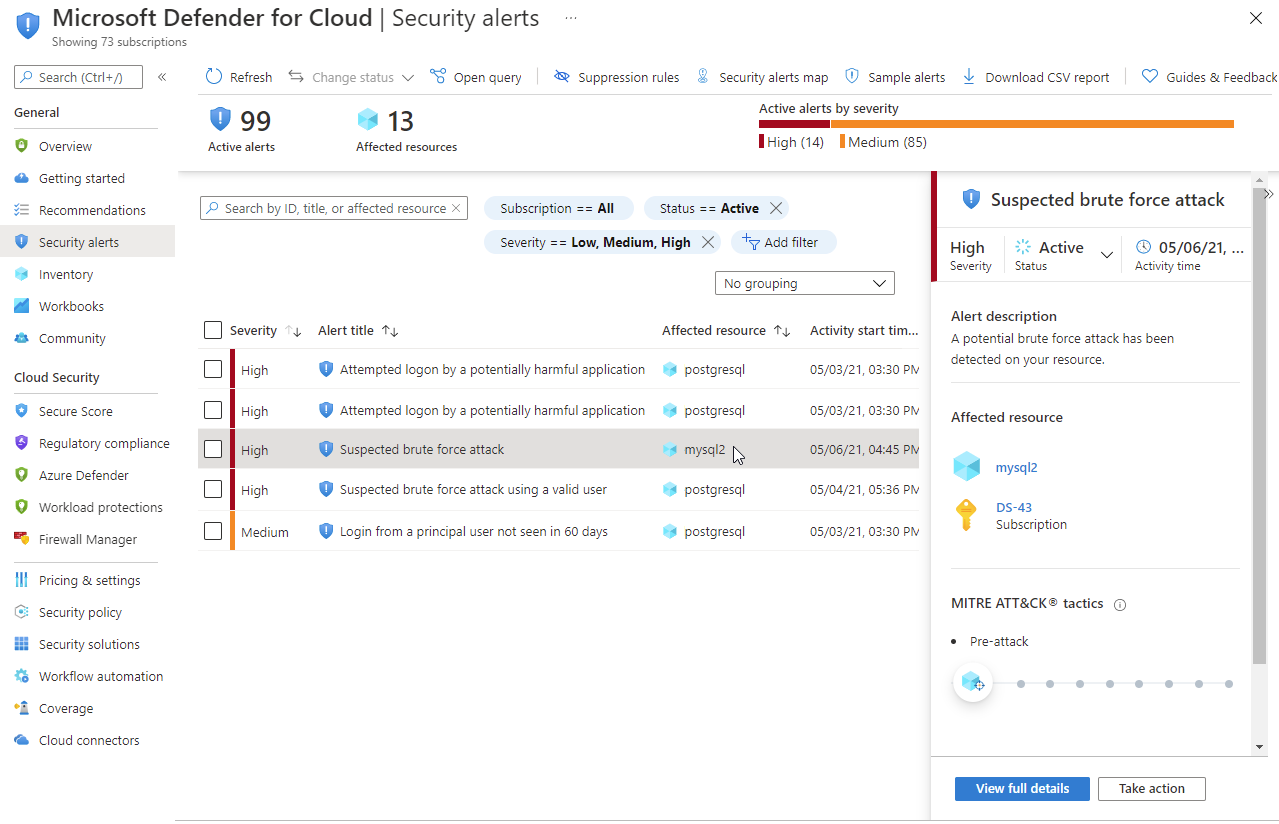

Defender for Cloud database protection detekuje neobvyklé a potenciálně škodlivé pokusy o přístup k databázím nebo jejich zneužití. Rozšířené možnosti detekce hrozeb a data Microsoft Threat Intelligence slouží k poskytování kontextových výstrah zabezpečení. Mezi tyto výstrahy patří kroky pro zmírnění zjištěných hrozeb a zabránění budoucím útokům.

U předplatného můžete povolit ochranu databáze nebo vyloučit konkrétní typy prostředků databáze.

Microsoft Defender for SQL obsahuje dva plány, které rozšiřují balíček zabezpečení dat Defenderu for Cloud, aby se databáze a jejich data zabezpečily všude, kde se nacházejí.

Co microsoft Defender SQL chrání?

Microsoft Defender for SQL se skládá ze dvou samostatných plánů Microsoft Defenderu:

Defender pro databázové servery Azure SQL chrání:

Azure SQL Database

Azure SQL Managed Instance

Vyhrazený fond SQL ve službě Azure Synapse

Microsoft Defender pro SQL servery na počítačích rozšiřuje ochranu vašich SQL Serverů nativních pro Azure, aby plně podporovala hybridní prostředí a chránila SQL servery (všechny podporované verze) hostované v Azure, v jiných cloudových prostředích a dokonce i na místních počítačích:

SQL Server na virtuálních počítačích

Místní SERVERY SQL:

SQL Server s podporou služby Azure Arc (Preview)

SQL Server na počítačích s Windows bez Azure Arc

Jaké jsou výhody Microsoft Defenderu pro SQL?

Tyto dva plány zahrnují funkce pro identifikaci a zmírnění potenciálních ohrožení zabezpečení databáze a detekci neobvyklých aktivit, které by mohly znamenat hrozby pro vaše databáze:

Posouzení ohrožení zabezpečení – Prohledává služba, která umožňuje zjišťovat, sledovat a pomáhat opravovat potenciální ohrožení zabezpečení databáze. Kontroly posouzení poskytují přehled o stavu zabezpečení vašich počítačů SQL a podrobnosti o všech zjištěních zabezpečení.

Rozšířená ochrana před hrozbami – služba detekce, která nepřetržitě monitoruje servery SQL pro hrozby, jako jsou injektáž SQL, útoky hrubou silou a zneužití oprávnění. Tato služba poskytuje výstrahy zabezpečení orientované na akce v defenderu pro cloud s podrobnostmi o podezřelé aktivitě, pokyny ke zmírnění hrozeb a možností pro pokračování vyšetřování v Microsoft Sentinelu.

Jaký druh upozornění poskytuje Defender for SQL?

Upozornění rozšířeného zabezpečení analýzy hrozeb se aktivují, když je k dispozici:

Potenciální útoky prostřednictvím injektáže SQL – včetně ohrožení zabezpečení zjištěných při generování chybného příkazu SQL v databázi

Neobvyklý přístup k databázi a vzory dotazů – například neobvykle vysoký počet neúspěšných pokusů o přihlášení s různými přihlašovacími údaji (pokus o hrubou silou)

Podezřelá databázová aktivita – například legitimní uživatel, který přistupuje k SQL Serveru z porušeného počítače, který komunikoval se serverem C&C&C pro kryptografické dolování

Výstrahy zahrnují podrobnosti o incidentu, který je aktivoval, a doporučení, jak vyšetřovat a opravovat hrozby.

Jaké jsou výhody Microsoft Defenderu pro opensourcové relační databáze

Tento plán Defenderu pro cloud přináší ochranu před hrozbami pro následující opensourcové relační databáze:

- Azure Database for PostgreSQL

- Azure Database for MySQL

- Azure Database for MariaDB

Když tento plán povolíte, Microsoft Defender for Cloud bude poskytovat výstrahy, když detekuje neobvyklý přístup k databázi a vzory dotazů a podezřelé databázové aktivity.

Upozornění Microsoft Defenderu pro opensourcové relační databáze

Výstrahy zabezpečení rozšířené analýzy hrozeb se aktivují, když existují:

- Neobvyklý přístup k databázi a vzory dotazů, například neobvykle vysoký počet neúspěšných pokusů o přihlášení s různými přihlašovacími údaji (pokus hrubou silou)

- Podezřelé databázové aktivity , například legitimní uživatel, který přistupuje k SQL Serveru z porušeného počítače, který komunikoval se serverem C&C&C pro kryptografické dolování

- Útoky hrubou silou s možností oddělit jednoduchou hrubou silou od útoku hrubou silou na platného uživatele nebo úspěšné hrubou silou.

Jaké jsou výhody Microsoft Defenderu pro Azure Cosmos DB

Microsoft Defender for Azure Cosmos DB detekuje potenciální injektáže SQL, známé špatné aktéry na základě analýzy hrozeb Microsoftu, vzorů podezřelého přístupu a potenciálního zneužití databáze prostřednictvím ohrožených identit nebo škodlivých účastníků programu Insider.

Ochranu můžete povolit pro všechny databáze (doporučeno) nebo povolit Microsoft Defender pro Službu Azure Cosmos DB na úrovni předplatného nebo na úrovni prostředku.

Defender pro Azure Cosmos DB průběžně analyzuje stream telemetrie vygenerovaný službou Azure Cosmos DB. Při zjištění potenciálně škodlivých aktivit se vygenerují výstrahy zabezpečení. Tyto výstrahy se zobrazují v defenderu pro cloud společně s podrobnostmi o podezřelé aktivitě spolu s příslušnými kroky šetření, nápravnými akcemi a doporučeními zabezpečení.

Defender pro Azure Cosmos DB nemá přístup k datům účtu služby Azure Cosmos DB a nemá žádný vliv na jeho výkon.

Upozornění v programu Microsoft Defender pro Microsoft Defender pro Azure Cosmos DB

Výstrahy zabezpečení rozšířené analýzy hrozeb se aktivují, když existují:

Potenciální útoky prostřednictvím injektáže SQL: Kvůli struktuře a možnostem dotazů azure Cosmos DB nefunguje mnoho známých útoků prostřednictvím injektáže SQL ve službě Azure Cosmos DB. Existují však určité varianty injektáže SQL, které mohou být úspěšné a mohou vést k exfiltraci dat z účtů služby Azure Cosmos DB. Defender for Azure Cosmos DB detekuje úspěšné i neúspěšné pokusy a pomáhá posílit vaše prostředí, aby se těmto hrozbám zabránilo.

Neobvyklé vzory přístupu k databázi: Například přístup z výstupního uzlu TOR, známých podezřelých IP adres, neobvyklých aplikací a neobvyklých umístění.

Podezřelá databázová aktivita: Například podezřelé vzory výpisu klíčů, které se podobají známým technikám laterálního pohybu se zlými úmysly a podezřelým vzorům extrakce dat.