Určení standardních hodnot zabezpečení pro služby SaaS, PaaS a IaaS

Tato lekce poskytuje přehled obecných osvědčených postupů pro zabezpečení IaaS a PaaS.

Zabezpečení IaaS

Ochrana virtuálních počítačů pomocí ověřování a řízení přístupu

Prvním krokem při ochraně virtuálních počítačů je zajistit, aby nové virtuální počítače a přístup k virtuálním počítačům mohli nastavovat jenom autorizovaní uživatelé.

Pomocí zásad Azure můžete vytvářet konvence pro prostředky ve vaší organizaci a vytvářet přizpůsobené zásady. Tyto zásady použijte u prostředků, jako jsou skupiny prostředků. Virtuální počítače, které patří do skupiny prostředků, dědí své zásady.

Použití více virtuálních počítačů pro lepší dostupnost

Pokud váš virtuální počítač spouští důležité aplikace, které potřebují vysokou dostupnost, důrazně doporučujeme používat více virtuálních počítačů. Pro lepší dostupnost použijte sadu dostupnosti nebo zóny dostupnosti.

Skupina dostupnosti je logické seskupení, které můžete použít v Azure, abyste zajistili, že prostředky virtuálních počítačů, které v ní umístíte, jsou při nasazení v datacentru Azure izolované. Azure zajišťuje, že virtuální počítače, které umístíte do skupiny dostupnosti, běží na několika fyzických serverech, výpočetních rackech, jednotkách úložiště a síťových přepínačích. Pokud dojde k selhání hardwaru nebo softwaru Azure, ovlivní to jenom podmnožinu virtuálních počítačů a vaše celková aplikace bude dál dostupná pro vaše zákazníky. Skupiny dostupnosti jsou základní schopností, když chcete vytvářet spolehlivá cloudová řešení.

Ochrana před malwarem

Měli byste nainstalovat antimalwarovou ochranu, která vám pomůže identifikovat a odstranit viry, spyware a další škodlivý software. Můžete nainstalovat Microsoft Antimalware nebo řešení koncové ochrany partnera Microsoftu (Trend Micro, Broadcom, McAfee, Windows Defender a System Center Endpoint Protection).

Správa aktualizací virtuálního počítače

Virtuální počítače Azure, stejně jako všechny místní virtuální počítače, mají být spravované uživatelem. Azure v nich nenabízí instalaci aktualizací Windows. Potřebujete spravovat aktualizace virtuálních počítačů.

Pomocí řešení Update Management ve službě Azure Automation můžete spravovat aktualizace operačního systému pro počítače s Windows a Linuxem nasazené v Azure, v místních prostředích nebo v jiných poskytovatelích cloudu. Můžete rychle vyhodnotit stav dostupných aktualizací na všech počítačích agenta a spravovat proces instalace požadovaných aktualizací pro servery.

Správa stavu zabezpečení virtuálního počítače

Cyberthreats se vyvíjejí. Ochrana virtuálních počítačů vyžaduje funkci monitorování, která dokáže rychle detekovat hrozby, zabránit neoprávněnému přístupu k vašim prostředkům, aktivovat výstrahy a snížit falešně pozitivní výsledky.

Pokud chcete monitorovat stav zabezpečení virtuálních počítačů s Windows a Linuxem, použijte Microsoft Defender pro cloud.

Monitorování výkonu virtuálního počítače

Zneužití prostředků může být problém, když procesy virtuálních počítačů spotřebovávají více prostředků, než by měly. Problémy s výkonem virtuálního počítače můžou vést k přerušení služeb, což porušuje princip zabezpečení dostupnosti. To je zvlášť důležité pro virtuální počítače, které hostují službu IIS nebo jiné webové servery, protože vysoké využití procesoru nebo paměti může znamenat útok doS (DoS). Je nezbytné monitorovat nejen přístup k virtuálním počítačům v době, kdy k problému dochází, ale také proaktivně proti základnímu výkonu měřeným během normálního provozu.

Šifrování souborů virtuálního pevného disku

Doporučujeme zašifrovat virtuální pevné disky (VHD), které vám pomůžou chránit neaktivní uložený svazek a datové svazky v úložišti spolu s šifrovacími klíči a tajnými klíči.

Azure Disk Encryption pro virtuální počítače s Linuxem a Azure Disk Encryption pro virtuální počítače s Windows pomáhá šifrovat disky virtuálních počítačů s Linuxem a Windows IaaS. Azure Disk Encryption používá standardní funkci DM-Crypt systému Linux a funkci BitLockeru systému Windows k zajištění šifrování svazků pro operační systém a datové disky. Řešení je integrované se službou Azure Key Vault , které vám pomůže řídit a spravovat šifrovací klíče a tajné kódy disku v předplatném trezoru klíčů. Řešení také zajišťuje šifrování všech dat na discích virtuálního počítače v klidovém stavu ve službě Azure Storage.

Omezení přímého připojení k internetu

Monitorujte a omezte přímé připojení k internetu virtuálního počítače. Útočníci neustále prohledávají rozsahy IP adres veřejného cloudu pro otevřené porty pro správu a pokoušejí se "snadné" útoky, jako jsou běžná hesla a známá nepatchovaná ohrožení zabezpečení.

Zabezpečení PaaS

Přijetí zásady identity jako primární hraniční sítě zabezpečení

Jednou z pěti základních charakteristik cloud computingu je široký přístup k síti, díky čemuž je síťové myšlení méně důležité. Cílem velké části cloud computingu je umožnit uživatelům přístup k prostředkům bez ohledu na umístění. Pro většinu uživatelů bude jejich umístění někde na internetu.

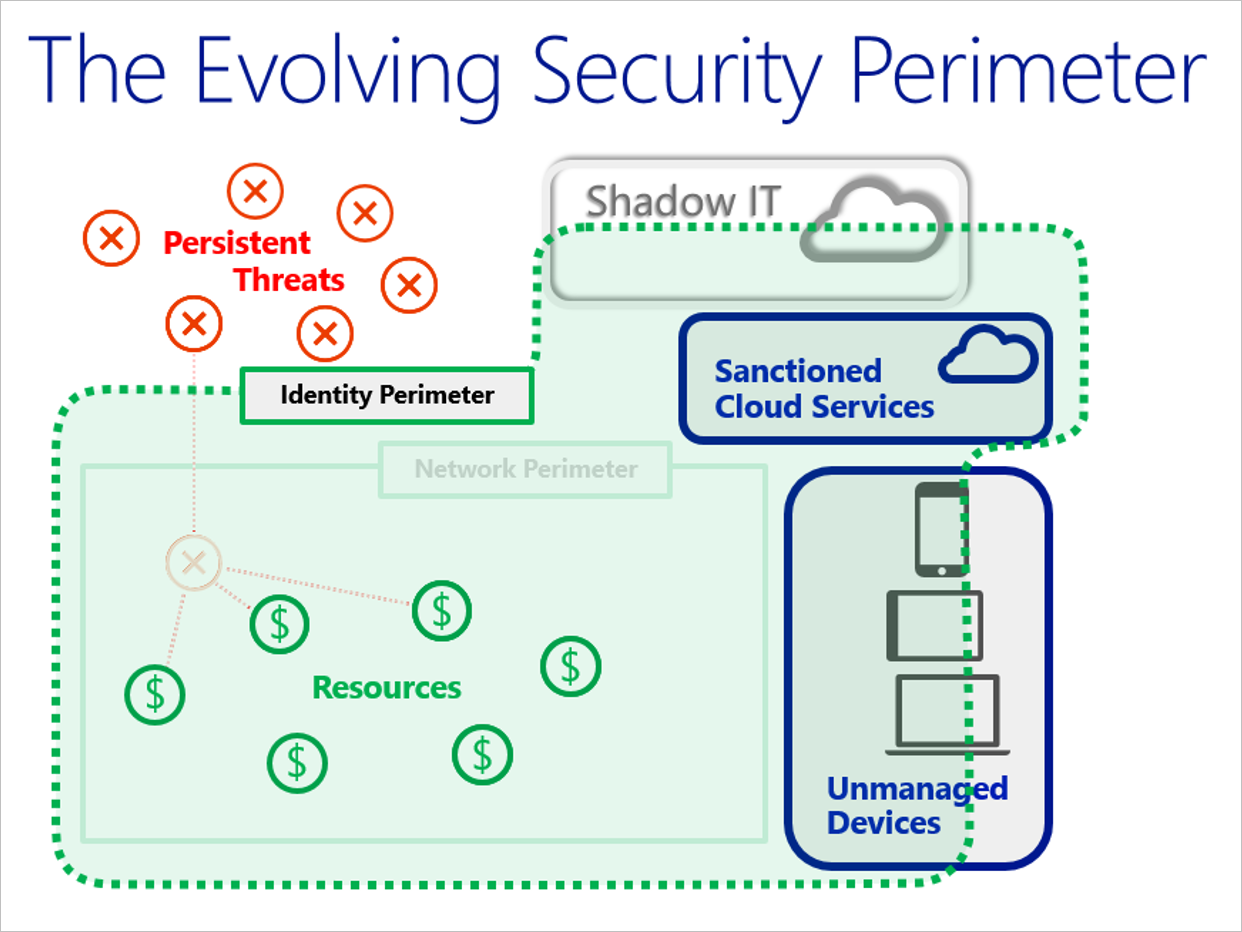

Následující obrázek ukazuje, jak se perimetr zabezpečení vyvinul z hraniční sítě na hraniční síť. Zabezpečení se stává méně o ochraně sítě a další ochraně vašich dat a také o správě zabezpečení vašich aplikací a uživatelů. Klíčovým rozdílem je, že chcete zabezpečení tlačit blíže k tomu, co je pro vaši společnost důležité.

Služby Azure PaaS (například webové role a Azure SQL) zpočátku poskytovaly malou nebo žádnou tradiční ochranu hraniční sítě. Bylo zřejmé, že účelem prvku bylo zpřístupnit internetovou (webovou roli) a že ověřování poskytuje novou hraniční síť (například OBJEKT BLOB nebo Azure SQL).

Moderní postupy zabezpečení předpokládají, že nežádoucí osoba porušila hraniční síť. Moderní postupy obrany se proto přesunuly na identitu. Organizace musí vytvořit hraniční síť zabezpečení založenou na identitě se silnou hygienou ověřování a autorizace (osvědčené postupy).

Principy a vzory pro hraniční síť jsou k dispozici po celá desetiletí. Obor má oproti tomu relativně méně zkušeností s používáním identity jako primární hraniční sítě zabezpečení. Díky tomu jsme nashromáždili dostatek zkušeností, abychom poskytli některá obecná doporučení, která jsou v terénu prokazována a vztahují se na téměř všechny služby PaaS.

Vývoj na Aplikace Azure Service

Aplikace Azure Service je nabídka PaaS, která umožňuje vytvářet webové a mobilní aplikace pro libovolnou platformu nebo zařízení a připojovat se k datům kdekoli v cloudu nebo v místním prostředí. App Service zahrnuje webové a mobilní funkce, které byly dříve dodány samostatně jako Weby Azure a Azure Mobile Services. Obsahuje také nové možnosti pro automatizaci obchodních procesů a hostování cloudových rozhraní API. Služba App Service jako jedna integrovaná služba přináší bohatou sadu funkcí pro webové, mobilní a integrační scénáře.

Instalace firewallu webových aplikací

Webové aplikace se čím dál častěji stávají cílem škodlivých útoků, které zneužívají běžně známé chyby zabezpečení. Mezi tyto běžné typy zneužití patří mimo jiné například útoky prostřednictvím injektáže SQL nebo skriptování mezi weby. Prevence takových útoků v kódu aplikace může být náročná a může vyžadovat důkladnou údržbu, opravy a monitorování v mnoha vrstvách topologie aplikace. Centralizovaný firewall webových aplikací značně zjednodušuje správu zabezpečení a nabízí správcům lepší ochranu aplikací před hrozbami neoprávněného vniknutí. Řešení Firewall webových aplikací (WAF) může také rychleji reagovat na ohrožení zabezpečení, protože opravuje známé chyby zabezpečení v centrálním umístění, namísto zabezpečování jednotlivých webových aplikací.

Firewall webových aplikací (WAF) poskytuje centralizovanou ochranu webových aplikací před běžným zneužitím a ohrožením zabezpečení.

Ochrana před útoky DDoS

Azure DDoS Protection v kombinaci s osvědčenými postupy návrhu aplikací poskytuje vylepšené funkce pro zmírnění rizik DDoS, které poskytují větší ochranu před útoky DDoS. Službu Azure DDOS Protection byste měli povolit v jakékoli hraniční virtuální síti.

Monitorování výkonu aplikací

Monitorování je shromažďování a analýza dat za účelem určení výkonu, stavu a dostupnosti vaší aplikace. Efektivní strategie monitorování vám pomůže porozumět provozu jednotlivých komponent vaší aplikace. Pomáhá zvýšit dobu provozu tím, že vás upozorní na kritické problémy, abyste je mohli vyřešit dříve, než se stanou problémy. Pomáhá také zjišťovat anomálie, které můžou souviset se zabezpečením.

Testování průniku zabezpečení

Ověřování ochrany zabezpečení je stejně důležité jako testování všech dalších funkcí. Testování průniku je standardní součástí procesu sestavení a nasazení. Naplánujte pravidelné testy zabezpečení a kontrolu ohrožení zabezpečení nasazených aplikací a monitorujte otevřené porty, koncové body a útoky.