Cvičení – monitorování databáze

Představte si, že obdržíte upozornění od správce zabezpečení vaší společnosti. Ve vaší síti bylo zjištěno potenciální narušení zabezpečení. Neoprávněný uživatel mohl přistupovat k vaší databázi prostřednictvím škodlivé aktivity. Jak byste to ověřili?

Víte, že potřebujete aktivně monitorovat databázi za podezřelé aktivity. Co můžete udělat, abyste nejen získali přehled o tom, co se děje ve vaší databázi, ale také abyste zabránili výskytu škodlivých aktivit?

Azure SQL Database obsahuje integrované funkce, které vám pomůžou sledovat, co se děje ve vaší databázi. Může vás monitorovat a upozorňovat, pokud identifikuje škodlivou aktivitu.

Auditování Azure SQL Database

Po povolení auditování se operace, ke kterým v databázi dochází, ukládají pro pozdější kontrolu nebo pro analýzu automatizovanými nástroji. Auditování se také používá pro správu dodržování předpisů nebo pochopení způsobu používání vaší databáze. Auditování se dále vyžaduje, pokud si v databázi Azure SQL přejete používat detekci hrozeb Azure.

Auditování SQL Database můžete použít k těmto účelům:

- Zachovejte záznam auditu vybraných událostí. Můžete definovat kategorie databázových akcí, které se mají auditovat.

- Sestava o aktivitě dazabáze. Můžete využít nakonfigurované sestavy a řídicí panel, abyste mohli rychle začít s vytvářením sestav aktivit a událostí.

- Analyzovat sestavy. Můžete vyhledávat podezřelé události, neobvyklé aktivity a trendy.

Protokoly auditu se zapisují do doplňovacích objektů blob v účtu služby Azure Blob Storage, který určíte. Zásady auditu lze používat na úrovni serveru nebo na úrovni databáze. Po povolení můžete protokoly zobrazit pomocí webu Azure Portal nebo je odeslat do Log Analytics nebo event Hubs k dalšímu zpracování a analýze.

Auditování v praxi

Osvědčeným postupem je nepovolovat současně auditování objektů blob serveru a auditování objektů blob databáze s výjimkou těchto případů:

- Chcete pro konkrétní databázi použít jiný účet úložiště nebo dobu uchovávání.

- Chcete auditovat typy nebo kategorie událostí u konkrétní databáze, která se liší od ostatních databází na serveru. Můžete například mít vložené tabulky, které je třeba auditovat, ale pouze u konkrétní databáze.

V opačném případě doporučujeme povolit pouze auditování objektů blob na úrovni serveru a ponechat auditování na úrovni databáze pro všechny databáze zakázané.

Podle těchto kroků nastavte auditování ve vašem systému.

Pomocí stejného účtu, kterým jste aktivovali sandbox, se přihlaste k webu Azure Portal.

Na panelu hledání v horní části portálu vyhledejte server a pak vyberte server na portálu. Nahraďte síť NNNNN číslem z názvu vašeho serveru.

V levém podokně nabídek v části Zabezpečení vyberte Auditování.

Ve výchozím nastavení je auditování vypnuté. Pokud ho chcete povolit na databázovém serveru, přepněte možnost Povolit auditování Azure AQL na ZAPNUTO.

Po výběru tlačítka ZAPNUTO zaškrtněte políčko Úložiště .

Vyberte své předplatné.

Můžete vybrat existující účet úložiště nebo vytvořit nový účet úložiště pro uložení auditů. Účet úložiště musí být nakonfigurovaný na použití stejné oblasti jako váš server.

V tomto případě definujte nový účet úložiště. V části Účet úložiště vyberte Vytvořit nový. Zobrazí se podokno Vytvořit účet úložiště. Pojmenujte auditování názvu serveru účtu <úložiště a nahraďte < serveru názvem logického serveru.>

Zbývající možnosti ponechte ve výchozím nastavení a vyberte OK. Zpět v podokně Nastavení úložiště ponechte výchozí hodnoty a vyberte OK.

Výběrem možnosti Uložit uložte změny a povolte auditování na databázovém serveru.

Teď vygenerujte nějaké záznamy auditu a podívejte se, co můžete očekávat.

Přihlaste se zpět k databázi jako uživatel ApplicationUser .

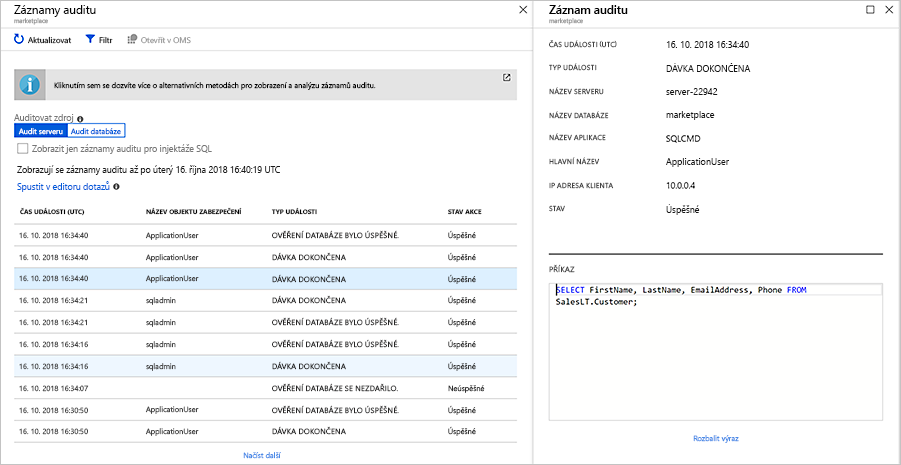

sqlcmd -S tcp:[server-name].database.windows.net,1433 -d marketplaceDb -U 'ApplicationUser' -P '[password]' -N -l 30Spusťte následující dotaz.

SELECT FirstName, LastName, EmailAddress, Phone FROM SalesLT.Customer; GOZpátky na webu Azure Portal na sql serveru vyberte databáze SQL v levém podokně nabídek a vyberte databázi Marketplace .

V levém podokně nabídek v databázi marketplace v části Zabezpečení vyberte Auditování.

Protože jste povolili auditování na úrovni serveru, měli byste vidět, že je tady povolené. V horní nabídce vyberte Zobrazit protokoly auditování, aby se zobrazily protokoly.

Měl by se zobrazit jeden nebo více záznamů auditu, ve kterých HLAVNÍ NÁZEV je ApplicationUser a TYP UDÁLOSTI je BATCH COMPLETED (Dávka dokončena). Jeden z nich by měl obsahovat podrobnosti o dotazu, který jste spustili. Můžou se zobrazovat i další události, například úspěšná a neúspěšná ověření. Výběrem libovolného záznamu zobrazíte úplné podrobnosti příslušné události.

Těmito akcemi konfigurujete audity na úrovni databázového serveru. Audity platí pro všechny databáze na serveru. Auditování můžete nakonfigurovat i na úrovni databáze.

Podívejte se na další funkci, která tyto protokoly používá ke zvýšení zabezpečení databáze.

Advanced Data Security pro Azure SQL Database:

Advanced Data Security (ADS) poskytuje sadu pokročilých funkcí zabezpečení SQL, včetně zjišťování a klasifikace dat, posuzování chyb zabezpečení a služby Advanced Threat Protection.

- Zjišťování a klasifikace dat (aktuálně ve verzi Preview) poskytuje funkce integrované v Azure SQL Database pro zjišťování, klasifikaci, označování popisků a ochranu citlivých dat v databázích. Může sloužit k poskytování přehledu o stavu klasifikace databáze a ke sledování přístupu k citlivým datům v databázi i mimo ni.

- Posouzení ohrožení zabezpečení je snadno konfigurovatelná služba, která může zjišťovat, sledovat a pomáhat opravovat potenciální ohrožení zabezpečení databáze. Poskytuje přehled o stavu zabezpečení a zahrnuje praktické kroky k vyřešení problémů se zabezpečením a zlepšení ochrany databáze.

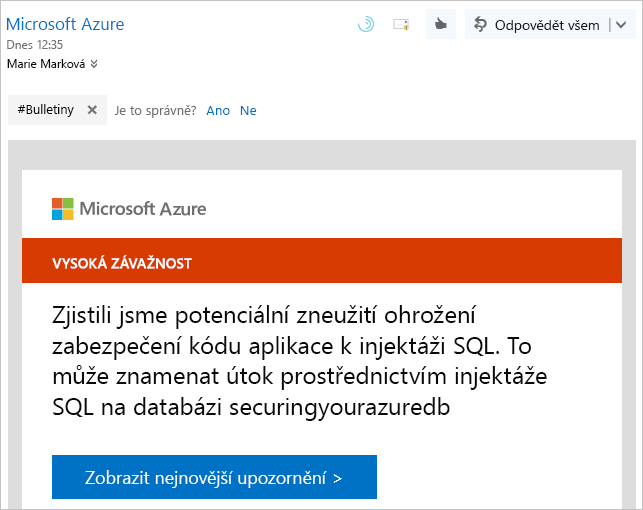

- Advanced Threat Protection zjišťuje nezvyklé aktivity, které mohou ukazovat na neobvyklé a potenciálně škodlivé pokusy o přístup k vaší databázi nebo jejímu zneužití. Nepřetržitě monitoruje podezřelé aktivity v databázi a okamžitě poskytuje výstrahy zabezpečení týkající se potenciálních ohrožení zabezpečení, útoků prostřednictvím injektáže SQL a neobvyklých vzorů přístupu k databázi. Upozornění služby Advanced Threat Protection obsahují podrobnosti o podezřelé aktivitě a doporučení akce k prošetření a zmírnění hrozby.

Nastavení a konfigurace

Povolte ads ve vaší databázi. ADS je nastavení na úrovni serveru, takže začněte tam.

Zpátky na webu Azure Portal přejděte na sql server. Na panelu hledání v horní části stránky vyhledejte _<název_>serveru a pak vyberte server.

V levém podokně nabídek v části Zabezpečení vyberte Microsoft Defender for Cloud.

Vyberte Povolit Microsoft Defender pro SQL.

Vyberte Konfigurovat vedle zprávy Povoleno na úrovni předplatného. Zobrazí se podokno Nastavení serveru.

Pravidelné opakované kontroly jsou ve výchozím nastavení zapnuté . Když se aktivuje týdenní kontrola, odešle se souhrn výsledků kontroly na e-mailovou adresu, kterou zadáte. V takovém případě tuto možnost vypněte. Ve výchozím nastavení je vybraná možnost Také poslat e-mailové oznámení správcům a vlastníkům předplatného, aby se hrozby odesílaly správcům služby. Výběrem možnosti Uložit v horní části uložte nastavení.

V části Upřesnit nastavení ochrany před internetovými útoky vyberte Přidat kontaktní údaje... a otevřete tak podokno e-mailových oznámení Defenderu pro cloud. Tady můžete volitelně definovat, kde se budou e-maily s oznámeními doručovat pro posouzení ohrožení zabezpečení i rozšířenou ochranu před internetovými útoky, a to jako seznam středník oddělených e-mailových adres. Ve výchozím nastavení je vybraná možnost Také poslat e-mailové oznámení správcům a vlastníkům předplatného, aby se hrozby odesílaly správcům služby.

Pokud chcete zapnout auditování Azure SQL, můžete také vybrat Povolit auditování....

Výběrem možnosti Uložit se změny uplatní.

Při zjištění ohrožení zabezpečení dostáváte e-mailová oznámení. E-mail popisuje, co se stalo, a akce, které se mají provést.

Zjišťování a klasifikace dat

Přejděte do databáze marketplace. Na panelu hledání v horní části webu Azure Portal vyhledejte marketplace a pak vyberte databázi.

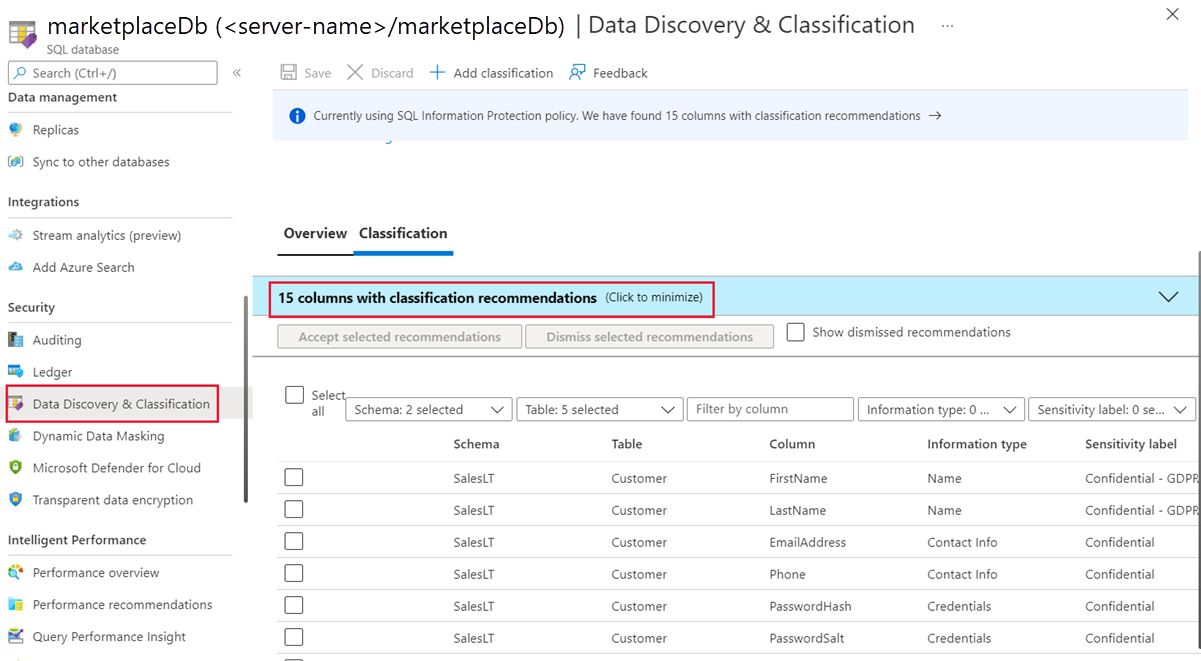

V levém podokně nabídek v části Zabezpečení vyberte Zjišťování a klasifikace dat.

Na kartě Klasifikace se zobrazují sloupce v tabulkách, které je potřeba chránit. Některé sloupce můžou obsahovat citlivé informace nebo se můžou považovat za klasifikované v různých zemích nebo oblastech.

Pokud některé sloupce potřebují nakonfigurovanou ochranu, zobrazí se zpráva. Tato zpráva je formátovaná jako 15 sloupců s doporučeními klasifikace. Výběrem textu můžete zobrazit doporučení.

Vyberte sloupce, které chcete klasifikovat, zaškrtnutím políčka vedle sloupce nebo zaškrtnutím políčka vlevo od záhlaví schématu. Výběrem tlačítka Přijmout vybraná doporučení použijte doporučení klasifikace.

Dále upravte sloupce a pak definujte typ informací a popisek citlivosti databáze. Změny uložíte tlačítkem Uložit.

Jakmile doporučení úspěšně spravujete, neměla by se zobrazit žádná aktivní doporučení.

Ohrožení zabezpečení

V levém podokně nabídek v části Zabezpečení vyberte Microsoft Defender for Cloud.

V části Doporučení jsou uvedeny problémy s konfigurací databáze a související riziko.

Vyberte doporučení. V podokně doporučení se zobrazí podrobnosti, například úroveň rizika, na kterou databázi se vztahuje, popis ohrožení zabezpečení a doporučená náprava, která problém vyřeší. Proveďte nápravu, kterou problém nebo problémy vyřešíte. Ujistěte se, že jste vyřešili všechna ohrožení zabezpečení.

Incidenty a výstrahy zabezpečení

Tato část zobrazuje seznam zjištěných hrozeb.

Případné problémy vyřešte podle doporučení. V případě problémů, jako jsou upozornění injektáže SQL, se můžete podívat na dotaz a vrátit se zpět na místo, kde se dotaz spouští v kódu. Po nalezení byste měli kód přepsat, aby už neměl problém.