Prozkoumání nulové důvěryhodnosti s využitím identity

Organizace potřebují nový model zabezpečení, který se přizpůsobí složitosti hybridních a multicloudových prostředí. Podpora je nutná pro cloudové prostředí, přijetí mobilních pracovníků a ochrana lidí, zařízení, aplikací a dat všude, kde se nacházejí. nulová důvěra (Zero Trust) je základní strategií. Místo toho, abyste věřili, že všechno za podnikovou bránou firewall je bezpečné, model nulová důvěra (Zero Trust) předpokládá porušení zabezpečení a ověřuje každou žádost, jako by pocházela z neověřené sítě. Bez ohledu na to, odkud požadavek pochází nebo k jakému prostředku přistupuje, nás model nulová důvěra (Zero Trust) naučí, že "nikdy nedůvěřujete, vždy ověřte".

principy nulová důvěra (Zero Trust) – pokyny pro návrh architektury

| Explicitní ověření | Použití přístupu s nejnižšími oprávněními | Předpokládat porušení zabezpečení |

|---|---|---|

| Vždy ověřte všechny dostupné datové body, včetně: | Pokud chcete zajistit zabezpečení dat i produktivity, omezte uživatelský přístup pomocí: | Minimalizace poloměru výbuchu pro porušení zabezpečení a zabránění laterálnímu pohybu: |

| Identita a umístění uživatele | Za běhu (JIT) | Segmentace přístupu podle sítě, uživatelů, zařízení a povědomí o aplikacích |

| Stav zařízení | Přístup za dostatečná oprávnění (JEA) | Šifrování všech relací na konci |

| Kontext služby nebo úlohy | Adaptivní zásady na základě rizik | Použití analýz pro detekci hrozeb, viditelnost stavu a zlepšení ochrany před hrozbami |

| Klasifikace dat | Ochrana dat proti vektorům mimo pásma | |

| Anomálie |

nulová důvěra (Zero Trust) je navržena tak, aby se přizpůsobila složitostem moderních pracovních podmínek. Vaše zabezpečení zahrnuje mobilní pracovníky. Konfigurace chrání lidi, zařízení, aplikace a data. Ochrana probíhá všude, kde se aktivita nachází.

Nasazení nulová důvěra (Zero Trust) řešení

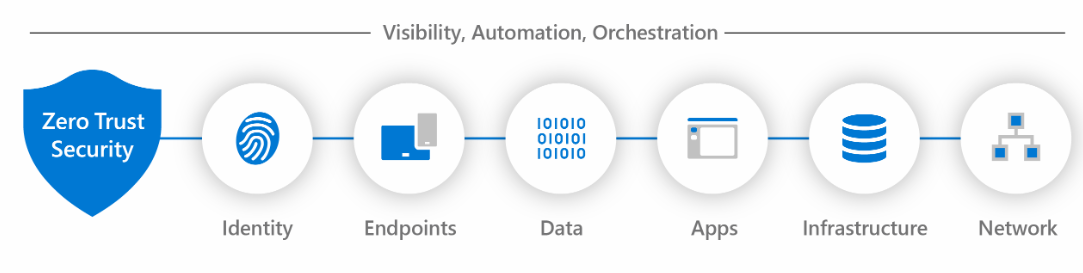

Přístup nulová důvěra (Zero Trust) by měl být rozšířen v rámci celého digitálního majetku a sloužit jako integrovaná filozofie zabezpečení a ucelená strategie. Potřebujete implementovat nulová důvěra (Zero Trust) ovládací prvky a technologie napříč šesti základních prvků. Každý prvek je zdrojem signálu, řídicí roviny pro vynucování a kritický zdroj, který se má bránit.

Pro tento obsah se zaměříme konkrétně na identitu zabezpečení s pilířem nulové důvěryhodnosti . Identity, ať už představují osoby, služby nebo zařízení IoT, definují řídicí rovinu nulová důvěra (Zero Trust). Když se identita pokusí o přístup k prostředku, ověřte, že identita má silné ověřování, a ujistěte se, že přístup vyhovuje a je typický pro tuto identitu. Dodržujte zásady přístupu s nejnižšími oprávněními.

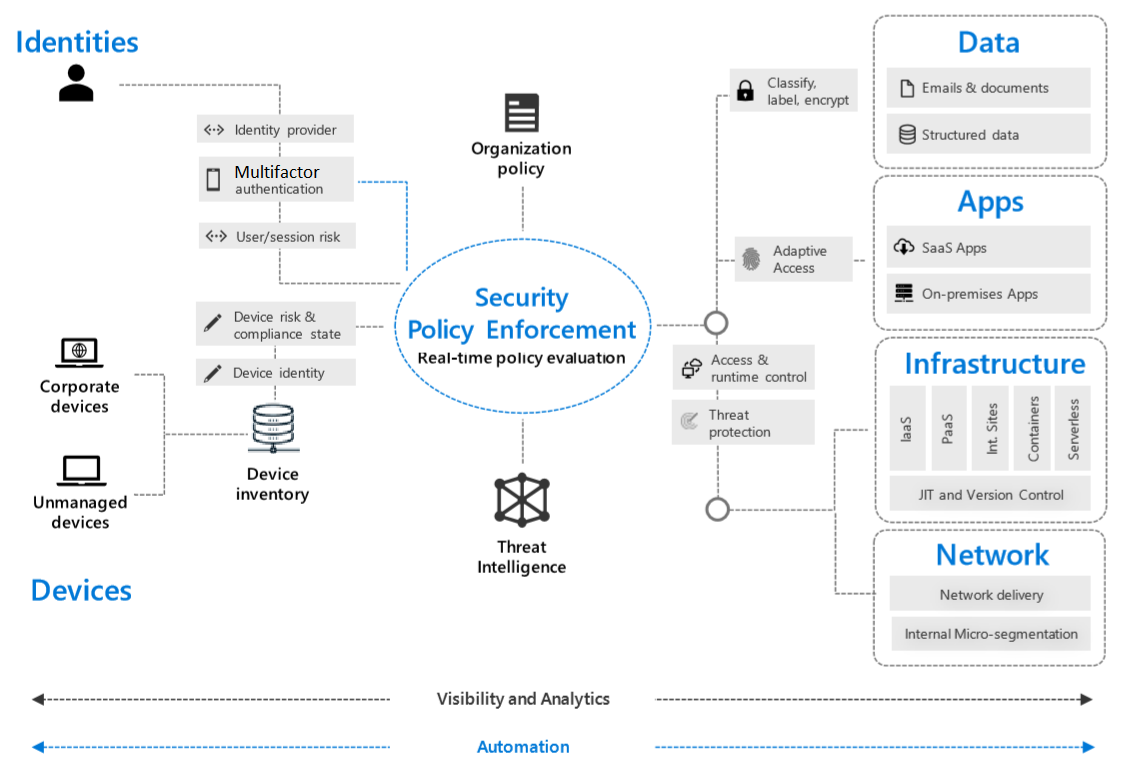

architektura nulová důvěra (Zero Trust)

Zásady zabezpečení řídí všechno. Identita se používá k ověření identity a přístupu. Kromě toho diagram obsahuje bloky pro data, aplikace, sítě a infrastrukturu vyzařující ven.

Zásady zabezpečení řídí všechno. Identita se používá k ověření identity a přístupu. Kromě toho diagram obsahuje bloky pro data, aplikace, sítě a infrastrukturu vyzařující ven.

Integrovaná sada řešení a možností nabízí integrované ovládací prvky nulová důvěra (Zero Trust), které umožňují implementaci modelu zabezpečení nulová důvěra (Zero Trust) ve vaší organizaci ve velkém měřítku. V srdci vaší strategie nulová důvěra (Zero Trust) potřebujete modul zásad pro rozhodování o dynamickém přístupu důvěryhodných uživatelů na důležitých kontrolních bodech – přístup k sítím, aplikacím a datům. Správa identit a přístupu a řešení pro správu koncových bodů umožňuje vaší organizaci explicitně ověřovat uživatele a zařízení. Ověření se provádí s bohatým signálem, jako je stav zařízení a riziko přihlášení. Pohled na signál umožňuje systémům provádět informovaná rozhodnutí na základě zásad přístupu.

Řešení ochrany informací a cloudového zabezpečení pomáhají vynucovat rozhodnutí a chránit prostředky v celém prostředí v reálném čase. Síťová řešení pomáhají využívat ochranu před hrozbami v reálném čase k detekci a reakci na hrozby v sítích a infrastruktuře.

Nakonec integrovaná řešení pro správu informací zabezpečení a událostí (SIEM) a rozšířená řešení detekce a reakce (XDR) pro zajištění skutečné, komplexní prevence, detekce a reakce na hrozby. Microsoft SIEM + XDR společně poskytují vaší organizaci přehled o hrozbách napříč všemi vašimi prostředky, spojením signálu, který vám sdělí, co je nejdůležitější, a umožní vám rychle reagovat integrovanými možnostmi nápravy. Inteligentní přístup k zabezpečení pomáhá zajistit, aby v rámci vaší organizace získali správnou úroveň přístupu jenom ti správní lidé a zvýšili tak produktivitu koncových uživatelů.