Popis možností detekce hrozeb a omezení rizik v Microsoft Sentinelu

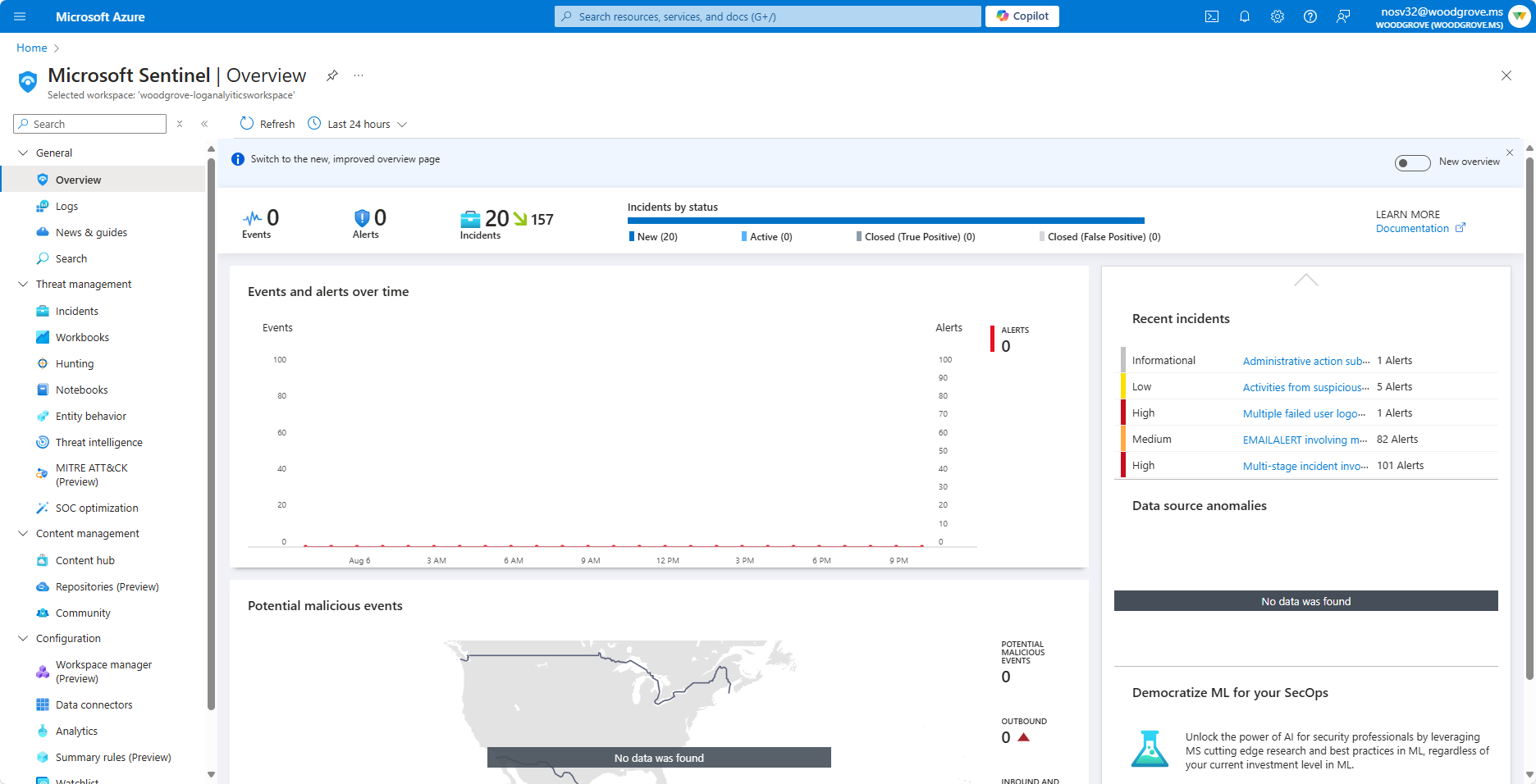

Efektivní správa hraniční sítě organizace vyžaduje správnou kombinaci nástrojů a systémů. Microsoft Sentinel je škálovatelné cloudové nativní řešení SIEM/SOAR, které poskytuje inteligentní analýzy zabezpečení a analýzu hrozeb v celém podniku. Poskytuje jediné řešení pro detekci kyberthreatů, vyšetřování, reakci a proaktivní proaktivní proaktivní vyhledávání s pohledem na ptáky v celém podniku.

Tento diagram znázorňuje komplexní funkce služby Microsoft Sentinel.

- Shromážděte data v cloudovém měřítku napříč všemi uživateli, zařízeními, aplikacemi a infrastrukturou, a to jak místně, tak i v několika cloudech.

- Detekujte dříve odhalené hrozby a minimalizujte falešně pozitivní výsledky pomocí analýz a nesrovnatelné analýzy hrozeb.

- Prozkoumejte hrozby pomocí umělé inteligence (AI) a pronásledujte podezřelé aktivity ve velkém měřítku a zabíjete do desetiletí práce na kybernetické bezpečnosti v Microsoftu.

- Reakce na incidenty rychle díky integrované orchestraci a automatizaci běžných úloh zabezpečení

Microsoft Sentinel pomáhá povolit komplexní operace zabezpečení v moderní službě Security Operations Center (SOC).

Shromažďování dat ve velkém měřítku

Shromážděte data napříč všemi uživateli, zařízeními, aplikacemi a infrastrukturou, a to jak místně, tak i v několika cloudech. Níže jsou uvedené klíčové funkce v Microsoft Sentinelu pro shromažďování dat.

Předefinované datové konektory – Řada konektorů je zabalená s řešeními SIEM pro Microsoft Sentinel a poskytuje integraci v reálném čase. Mezi tyto konektory patří zdroje Microsoftu a zdroje Azure, jako je ID Microsoft Entra, aktivita Azure, Azure Storage a další.

Předefinované konektory jsou také k dispozici pro širší ekosystémy zabezpečení a aplikací pro řešení od jiných společností než Microsoft. K propojení zdrojů dat s Microsoft Sentinelem můžete použít také běžný formát událostí, Syslog nebo REST-API.

Vlastní konektory – Microsoft Sentinel podporuje ingestování dat z některých zdrojů bez vyhrazeného konektoru. Pokud se vám nedaří připojit zdroj dat k Microsoft Sentinelu pomocí existujícího řešení, můžete vytvořit vlastní konektor zdroje dat.

Normalizace dat – Microsoft Sentinel ingestuje data z mnoha zdrojů. Práce s různými typy dat a jejich korelace během vyšetřování a proaktivního vyhledávání může být náročná. Microsoft Sentinel podporuje model ASIM (Advanced Security Information Model), který se nachází mezi těmito různorodými zdroji a uživatelem, aby usnadnil jednotné a normalizované zobrazení.

Detekce hrozeb

Zjistěte dříve nezjištěné hrozby a minimalizujte falešně pozitivní výsledky pomocí analýz Microsoftu a nepřesedných inteligentních hrozeb. V Microsoft Sentinelu jsou klíčové funkce pro detekci hrozeb.

Analýza – Microsoft Sentinel používá analýzy k seskupení výstrah do incidentů. Použijte předefinovaná analytická pravidla tak, jak jsou, nebo jako výchozí bod k vytvoření vlastních pravidel. Microsoft Sentinel také poskytuje pravidla pro mapování chování sítě a následné vyhledávání anomálií napříč prostředky.

Pokrytí MITRE ATT&CK – Microsoft Sentinel analyzuje ingestovaná data, a to nejen za účelem zjištění hrozeb a pomoci vám při zkoumání, ale také k vizualizaci povahy a pokrytí stavu zabezpečení vaší organizace na základě taktik a technik z architektury MITRE ATT&CK®, globální databáze nežádoucích taktik a technik.

Analýza hrozeb – Do Microsoft Sentinelu můžete integrovat celou řadu zdrojů analýzy hrozeb, abyste mohli detekovat škodlivou aktivitu ve vašem prostředí a poskytnout kontextu bezpečnostním vyšetřovatelům pro informovaná rozhodnutí o reakci.

Seznamy ke zhlédnutí – Data ze zdroje dat, který zadáte, seznam ke zhlédnutí, můžete korelovat s událostmi ve vašem prostředí Microsoft Sentinelu. Můžete například vytvořit seznam ke zhlédnutí se seznamem vysoce hodnotných prostředků, ukončených zaměstnanců nebo účtů služeb ve vašem prostředí. V playbookech vyhledávání, pravidel detekce, proaktivního vyhledávání hrozeb a odpovědí používejte seznamy ke zhlédnutí.

Sešity – Interaktivní vizuální sestavy můžete vytvářet pomocí sešitů. Po připojení zdrojů dat ke službě Microsoft Sentinel můžete data monitorovat pomocí integrace Služby Microsoft Sentinel se sešity služby Azure Monitor. Microsoft Sentinel obsahuje předdefinované šablony sešitů, které umožňují rychle získat přehledy o vašich datech. Můžete také vytvořit vlastní sešity.

Prošetření hrozeb

Prozkoumejte hrozby pomocí umělé inteligence a pronásledujte podezřelé aktivity ve velkém měřítku a pracujte v Microsoftu na roky práce na kybernetické bezpečnosti. V Microsoft Sentinelu jsou klíčové funkce pro vyšetřování hrozeb.

Incidenty – Incidenty jsou vaše soubory případů, které obsahují agregaci všech relevantních důkazů pro konkrétní šetření. Každý incident se vytvoří (nebo přidá do) na základě důkazů (výstrah) generovaných analytickými pravidly nebo importovanými z produktů zabezpečení třetích stran, které vytvářejí vlastní výstrahy. Na stránce s podrobnostmi o incidentu najdete informace a nástroje pro šetření, které vám pomůžou porozumět rozsahu a najít hlavní příčinu potenciální bezpečnostní hrozby.

Proaktivní vyhledávání – výkonné nástroje pro vyhledávání a dotazování v Microsoft Sentinelu založené na architektuře MITRE umožňují proaktivně vyhledávat bezpečnostní hrozby napříč zdroji dat vaší organizace před aktivací výstrahy. Jakmile zjistíte, který dotaz proaktivního vyhledávání poskytuje vysoce hodnotný přehled o možných útocích, můžete také vytvořit vlastní pravidla detekce na základě vašeho dotazu a zobrazit tyto přehledy jako výstrahy pro reakce na incidenty zabezpečení.

Poznámkové bloky – Microsoft Sentinel podporuje poznámkové bloky Jupyter v pracovních prostorech Azure Machine Learning. Poznámkové bloky Jupyter jsou opensourcová webová aplikace, která uživatelům umožňuje vytvářet a sdílet dokumenty obsahující živý kód, rovnice, vizualizace a text vyprávění.

Pomocí poznámkových bloků v Microsoft Sentinelu můžete rozšířit rozsah toho, co můžete dělat s daty Microsoft Sentinelu. Příklad:

- Proveďte analýzy, které nejsou integrované v Microsoft Sentinelu, například některé funkce strojového učení Pythonu.

- Vytvářejte vizualizace dat, které nejsou integrované v Microsoft Sentinelu, jako jsou vlastní časové osy a stromy procesů.

- Integrujte zdroje dat mimo Microsoft Sentinel, například místní datovou sadu.

Rychlé reagování na incidenty

S Microsoft Sentinelem můžete automatizovat běžné úlohy a zjednodušit orchestraci zabezpečení pomocí playbooků, které se integrují se službami Azure a vašimi stávajícími nástroji, a rychleji reagovat na incidenty.

V Microsoft Sentinelu jsou klíčové funkce pro reakci na hrozby.

Pravidla automatizace – Centrálně spravujte automatizaci zpracování incidentů v Microsoft Sentinelu definováním a koordinací malé sady pravidel, která pokrývají různé scénáře.

Playbooky – Automatizujte a orchestrujte reakci na hrozby pomocí playbooků, což je kolekce akcí nápravy. Při aktivaci pravidla automatizace spusťte playbook na vyžádání nebo automaticky v reakci na konkrétní výstrahy nebo incidenty.

Playbooky v Microsoft Sentinelu jsou založené na pracovních postupech integrovaných v Azure Logic Apps. Pokud například používáte systém lístků ServiceNow, pomocí Azure Logic Apps automatizujte pracovní postupy a otevřete lístek v ServiceNow při každém vygenerování konkrétní výstrahy nebo incidentu.

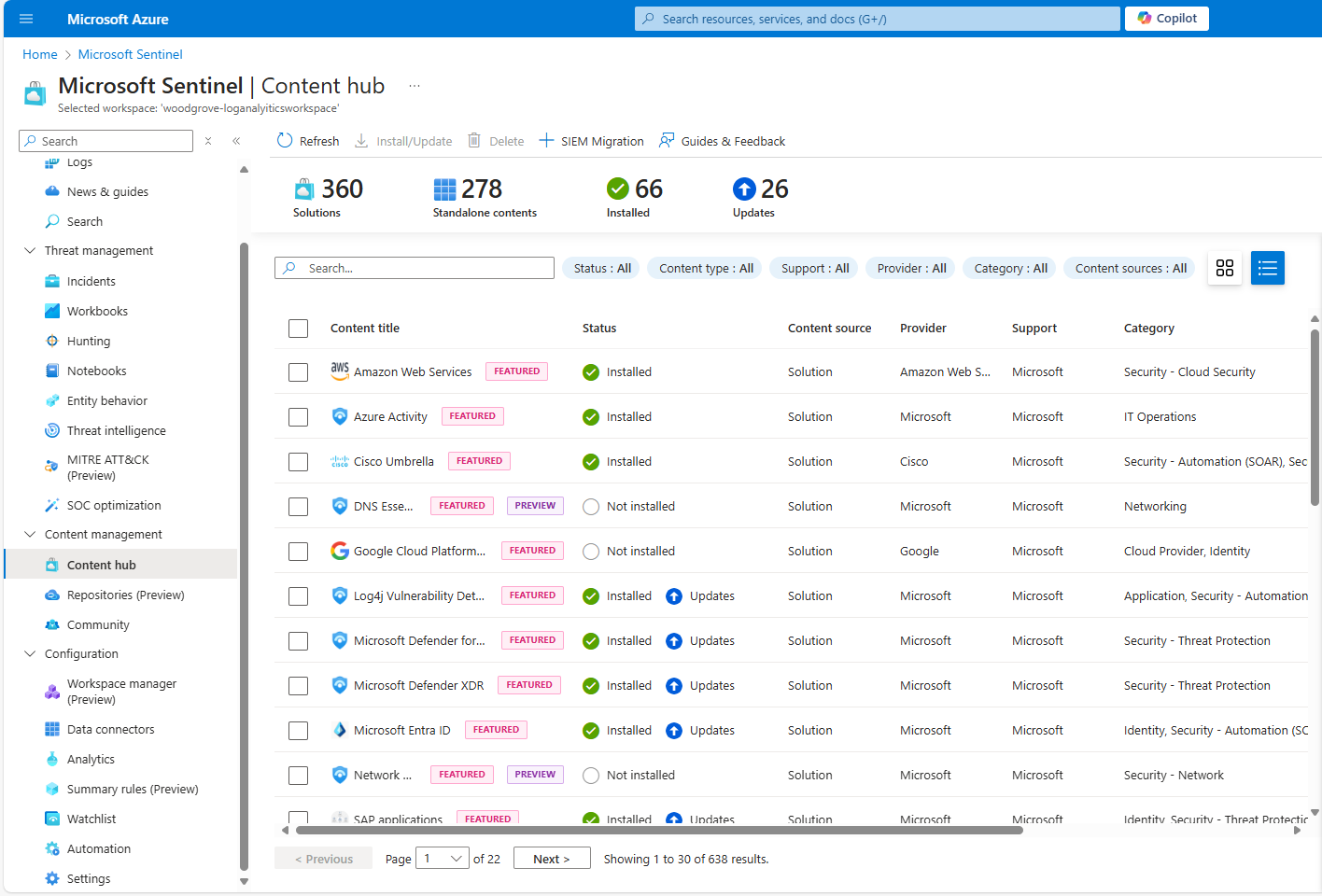

Povolení obsahu zabezpečení

Obsah služby Microsoft Sentinel odkazuje na komponenty řešení pro správu událostí a informací o zabezpečení (SIEM), které zákazníkům umožňují ingestovat data, monitorovat, upozorňovat, prohlezovat, zkoumat, reagovat a připojovat se k různým produktům, platformám a službám. Obsah v Microsoft Sentinelu může zahrnovat typy obsahu, jako jsou datové konektory, sešity, analytická pravidla, dotazy proaktivního vyhledávání, poznámkové bloky, seznamy ke zhlédnutí a playbooky.

Microsoft Sentinel nabízí tyto typy obsahu jako řešení a samostatné položky. Řešení jsou balíčky obsahu Microsoft Sentinelu nebo integrací rozhraní API služby Microsoft Sentinel, které splňují kompletní scénář produktu, domény nebo odvětví ve službě Microsoft Sentinel. Řešení i samostatné položky jsou zjistitelné a spravované z centra obsahu.

Centrum obsahu Služby Microsoft Sentinel je vaše centralizované umístění pro zjišťování a správu předdefinovaných řešení (integrovaných). Řešení Microsoft Sentinel jsou balíčky obsahu Microsoft Sentinelu nebo integrace rozhraní API služby Microsoft Sentinel, které poskytují jednostupňové nasazení a povolení. Řešení centra obsahu, která v Microsoft Sentinelu splňují kompletní scénář pro produkt, doménu nebo oborové vertikální scénáře. Příkladem konkrétní domény, která je integrovaná, je Správa insiderských rizik Microsoft Purview, která zahrnuje datový konektor, sešit, analytická pravidla, dotazy proaktivního vyhledávání a playbook.

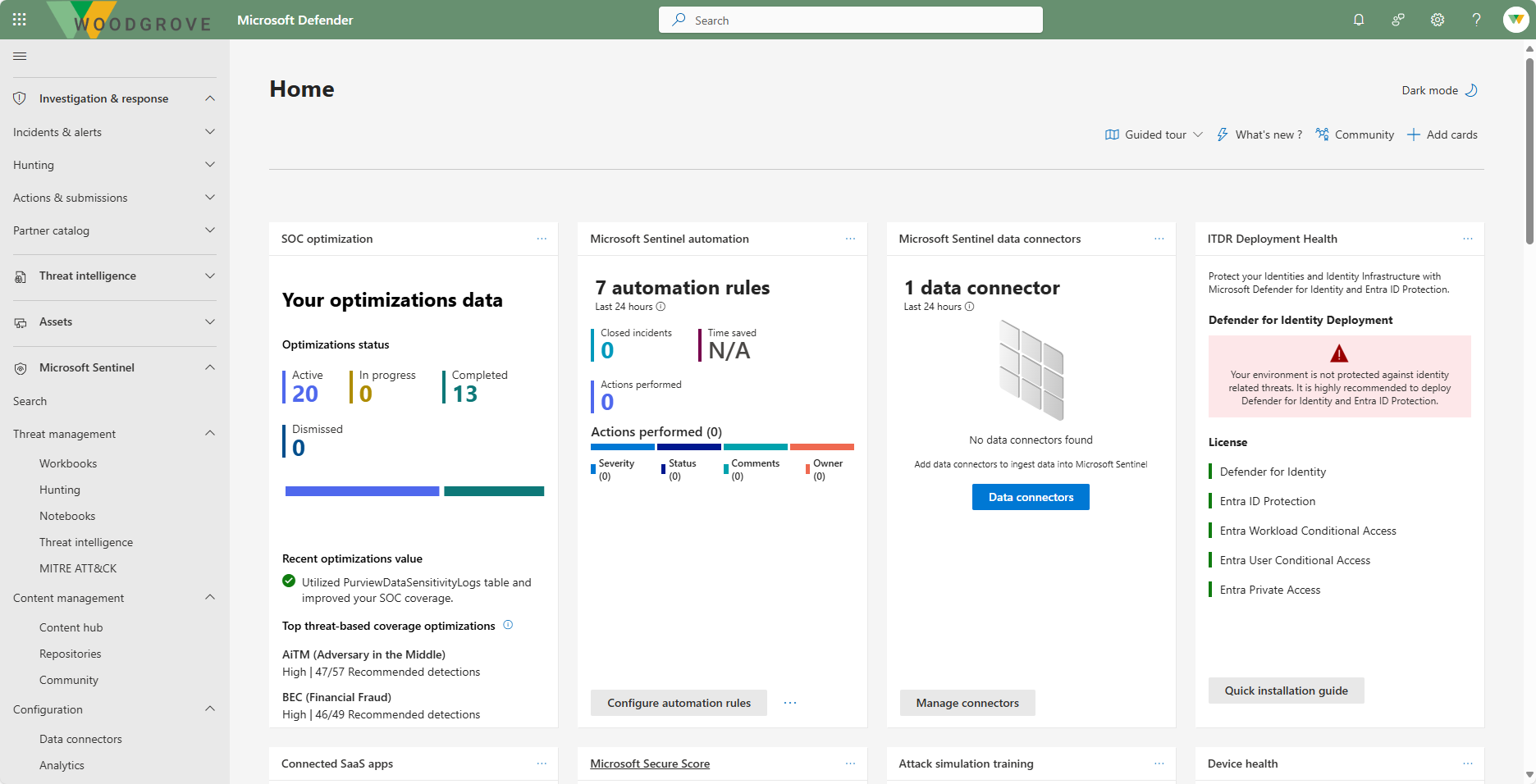

Microsoft Sentinel na portálu Microsoft Defender

Microsoft Sentinel je služba zabezpečení, která je povolená prostřednictvím webu Azure Portal. Jakmile je služba Microsoft Sentinel povolená, můžete k ní přistupovat prostřednictvím webu Azure Portal nebo v rámci sjednocené platformy microsoftu pro operace zabezpečení na portálu Microsoft Defender.

Sjednocená platforma microsoftu pro operace zabezpečení na portálu Microsoft Defender spojuje všechny možnosti Microsoft Sentinelu, XDR v programu Microsoft Defender a Microsoft Copilot v programu Microsoft Defender.

Když nasadíte Microsoft Sentinel na portál Defender, sjednocujete možnosti s XDR v programu Microsoft Defender, jako je správa incidentů a pokročilé proaktivní vyhledávání. Omezte přepínání nástrojů a vytvořte více kontextově zaměřené šetření, které urychlí reakce na incidenty a zastaví porušení rychleji.

Podrobné informace o prostředí Služby Microsoft Sentinel na portálu Microsoft Defender a o tom, jak se připojit, najdete v části Souhrn a zdroje informací v tomto modulu.