Popis řízení přístupu na základě role v Azure

Pokud máte více IT a technologických týmů, jak můžete řídit, jaký mají přístup k prostředkům ve vašem cloudovém prostředí? Princip nejnižší úrovně oprávnění říká, že byste měli udělit přístup pouze na úroveň potřebnou k dokončení úkolu. Pokud k objektu blob úložiště potřebujete přístup jen pro čtení, měli byste k ho objektu blob úložiště udělit přístup jen pro čtení. Přístup k zápisu do objektu blob by neměl být udělen, ani by neměl mít přístup pro čtení k jiným objektům blob úložiště. Je vhodné postupovat podle zabezpečení.

Správa této úrovně oprávnění pro celý tým by se ale stala zdlouhavou. Místo definování podrobných požadavků na přístup pro každého jednotlivce a následné aktualizaci požadavků na přístup při vytváření nových prostředků nebo při připojení nových lidí k týmu umožňuje Azure řídit přístup prostřednictvím řízení přístupu na základě role v Azure (Azure RBAC).

Azure poskytuje předdefinované role, které popisují běžná pravidla přístupu ke cloudovým prostředkům. Můžete také definovat vlastní role. Každá role má přidruženou sadu přístupových oprávnění, která se k ní vztahují. Když přiřadíte jednotlivce nebo skupiny k jedné nebo více rolím, obdrží všechna přidružená přístupová oprávnění.

Pokud tedy najímáte nového inženýra a přidáte je do skupiny Azure RBAC pro techniky, automaticky získají stejný přístup jako ostatní technici ve stejné skupině Azure RBAC. Podobně pokud přidáte další prostředky a nasměrujete na ně Azure RBAC, všichni členové této skupiny Azure RBAC teď budou mít tato oprávnění k novým prostředkům i k existujícím prostředkům.

Jak se řízení přístupu na základě role používá na prostředky?

Řízení přístupu na základě role se používá na obor, což je prostředek nebo sada prostředků, na které se tento přístup vztahuje.

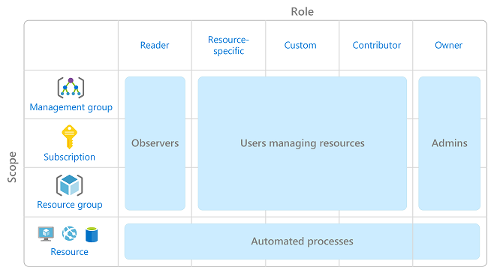

Následující diagram znázorňuje vztah mezi rolemi a obory. Skupině pro správu, předplatnému nebo skupině prostředků může být přidělena role vlastníka, takže mají zvýšenou kontrolu a autoritu. Pozorovatel, který by neměl provádět žádné aktualizace, může mít roli čtenáře pro stejný obor, aby mohl zkontrolovat nebo sledovat skupinu pro správu, předplatné nebo skupinu prostředků.

Mezi obory patří:

- Skupina pro správu (kolekce více předplatných)

- Jedno předplatné

- Skupina prostředků

- Jeden prostředek

Pozorovatelé, uživatelé spravující prostředky, správce a automatizované procesy ilustrují typy uživatelů nebo účtů, které by obvykle byly přiřazeny jednotlivým rolím.

Azure RBAC je hierarchický, protože když udělíte přístup v nadřazené oblasti, zdědí se tato oprávnění všemi podřízenými obory. Příklad:

- Když přiřadíte roli Vlastník uživateli v oboru skupiny pro správu, může tento uživatel spravovat vše ve všech předplatných v rámci dané skupiny pro správu.

- Když přiřadíte roli Čtenář skupině v oboru předplatného, členové této skupiny můžou zobrazit všechny skupiny prostředků a prostředky v rámci předplatného.

Jak se Azure RBAC vynucuje?

Azure RBAC se vynucuje u všech akcí iniciovaných u prostředku Azure, který projde Azure Resource Managerem. Resource Manager je služba správy, která umožňuje uspořádání a zabezpečení cloudových prostředků.

K Resource Manageru se obvykle získává přístup z webu Azure Portal, Azure Cloud Shellu, Azure PowerShellu a Azure CLI. Azure RBAC nevynucuje přístupová oprávnění na úrovni aplikace nebo dat. Zabezpečení aplikace musí provádět vaše aplikace.

Azure RBAC používá model povolení. Když máte přiřazenou roli, Azure RBAC umožňuje provádět akce v rámci této role. Pokud vám jedno přiřazení role udělí oprávnění ke čtení určité skupiny prostředků a jiné přiřazení role vám udělí oprávnění k zápisu do téže skupiny prostředků, budete u ní mít oprávnění ke čtení i zápisu.