Úvod

Organizace mají velmi preskriptivní požadavky na zabezpečení síťového provozu. Nedodržení požadavků na zabezpečení síťového provozu může potenciálně vést k nákladným sankcím – zejména v silně regulovaných odvětvích, jako je zdravotnictví nebo finance. Tento modul ukazuje, jak tyto požadavky na zabezpečení sítě splnit zabezpečením odchozího síťového provozu ze služby Azure VMware Solution.

Ukázkový scénář

Pracujete pro zákazníka v oboru zdravotnictví – Contoso. Společnost Contoso nedávno přesunula své aplikace z místního prostředí VMware do Azure VMware Solution.

Tým zabezpečení sítě společnosti Contoso chce ve službě Azure VMware Solution implementovat stejný proces kontroly a řízení síťového provozu, který měl ve svém místním prostředí. Díky tomu, že společnost Contoso bude pokračovat v souladu s přísnými předpisy v oblasti zdravotnictví, a zároveň dále urychlit své iniciativy digitální transformace.

Tým zabezpečení sítě společnosti Contoso chce řídit odchozí síťový provoz pomocí volby síťového virtuálního zařízení (NVA). Musí směrovat veškerý odchozí provoz přes bránu firewall, kde je možné nakonfigurovat pravidla tak, aby povolovala nebo odepíral provoz na základě protokolu, portu a IP adres.

Co budeme dělat?

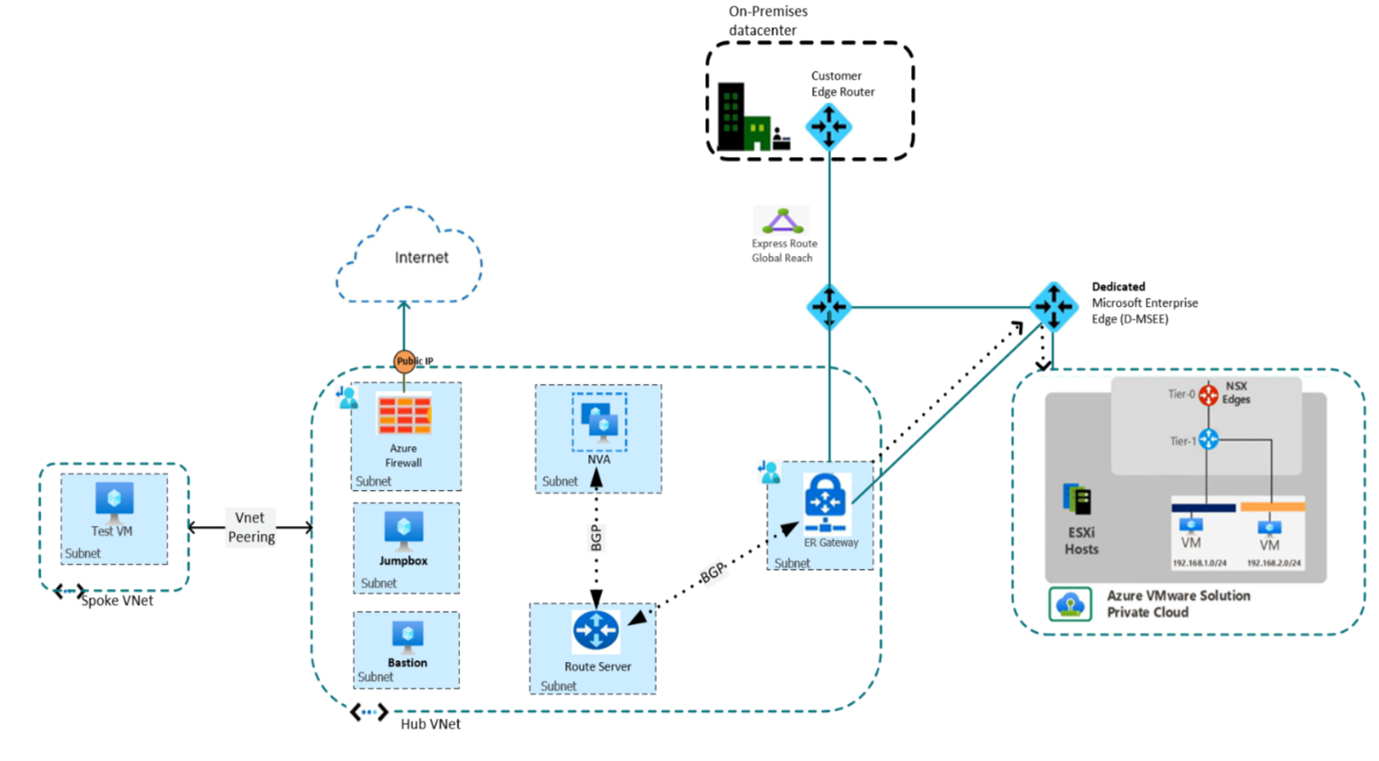

Vytvoříte připojení mezi privátním cloudem Azure VMware Solution a Azure. Nasadíte vlastní síťové virtuální zařízení, které jako další segment směrování vygeneruje výchozí trasu se službou Azure Firewall. Azure Route Server rozšíří výchozí trasu do privátního cloudu Azure VMware Solution. Nakonec Azure Firewall řídí provoz prostřednictvím vytváření pravidel sítě.

Jaký je hlavní cíl?

Na konci tohoto modulu se dozvíte, jak bezpečněji spravovat odchozí připojení k internetu z privátního cloudu Azure VMware Solution pomocí vlastního síťového virtuálního zařízení, serveru Azure Route a brány Azure Firewall.