Povolení šifrování pro SAP HANA

Doporučujeme šifrovat připojení k serveru SAP HANA z Power Query Desktopu a Power Query Online. Šifrování HANA můžete povolit pomocí proprietární knihovny CommonCryptoLib (dříve označované jako sapcrypto). SAP doporučuje používat CommonCryptoLib.

Poznámka:

SAP už nepodporuje OpenSSL a v důsledku toho společnost Microsoft také ukončila podporu. Místo toho použijte CommonCryptoLib.

Tento článek obsahuje přehled povolení šifrování pomocí knihovny CommonCryptoLib a odkazuje na některé konkrétní oblasti dokumentace k SAP. Pravidelně aktualizujeme obsah a odkazy, ale komplexní pokyny a podporu vždy najdete v oficiální dokumentaci k SAP. K nastavení šifrování místo OpenSSL použijte CommonCryptoLib; Postup najdete v tématu Konfigurace protokolu TLS/SSL v SAP HANA 2.0. Postup migrace z OpenSSL na CommonCryptoLib najdete v tématu SAP Note 2093286 (vyžaduje se s-uživatel).

Poznámka:

Kroky nastavení pro šifrování popsané v tomto článku se překrývají s postupem nastavení a konfigurace jednotného přihlašování SAML. Jako zprostředkovatele šifrování serveru HANA používejte CommonCryptoLib a ujistěte se, že volba knihovny CommonCryptoLib je konzistentní napříč konfiguracemi SAML a šifrování.

Existují čtyři fáze povolení šifrování pro SAP HANA. Tyto fáze probereme dále. Další informace: Zabezpečení komunikace mezi SAP HANA Studio a SAP HANA Serverem prostřednictvím SSL

Použití knihovny CommonCryptoLib

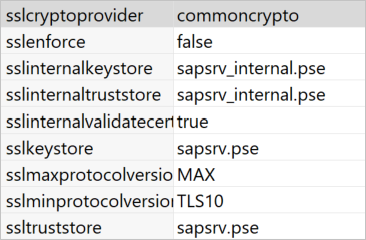

Ujistěte se, že je server HANA nakonfigurovaný tak, aby jako svého zprostředkovatele kryptografických služeb používal CommonCryptoLib.

Vytvoření žádosti o podepsání certifikátu

Vytvořte žádost o podepsání certifikátu X509 pro server HANA.

Pomocí SSH se připojte k počítači s Linuxem, na kterém běží server HANA jako <sid>adm.

Přejděte do domovského adresáře /usr/sap/<sid>/home/.ssl. Skrytý soubor .ssl již existuje, pokud již byla vytvořena kořenová certifikační autorita.

Pokud ještě nemáte certifikační autoritu, kterou můžete použít, můžete si vytvořit kořenovou certifikační autoritu sami pomocí kroků popsaných v tématu Zabezpečení komunikace mezi SAP HANA Studio a SAP HANA Serverem prostřednictvím SSL.

Spusťte následující příkaz:

sapgenpse gen_pse -p cert.pse -r csr.txt -k GN-dNSName:<HOSTNAME with FQDN> "CN=<HOSTNAME with FQDN>"

Tento příkaz vytvoří žádost o podepsání certifikátu a privátní klíč. <Jako název hostitele zadejte plně kvalifikovaný název> domény s názvem hostitele a plně kvalifikovaným názvem domény (FQDN).

Získání podepsaného certifikátu

Získejte certifikát podepsaný certifikační autoritou (CA), která je důvěryhodná klienty, které použijete pro připojení k serveru HANA.

Pokud už máte důvěryhodnou certifikační autoritu společnosti (reprezentovanou CA_Cert.pem a CA_Key.pem v následujícím příkladu), podepište žádost o certifikát spuštěním následujícího příkazu:

openssl x509 -req -days 365 -in csr.txt -CA CA_Cert.pem -CAkey CA_Key.pem -CAcreateserial -out cert.pem

Zkopírujte nový soubor cert.pem na server.

Vytvořte řetěz certifikátů serveru HANA:

sapgenpse import_own_cert -p cert.pse -c cert.pem

Restartujte server HANA.

Ověřte vztah důvěryhodnosti mezi klientem a certifikační autoritou, kterou jste použili k podepsání certifikátu serveru SAP HANA.

Klient musí důvěřovat certifikační autoritě použité k podepsání certifikátu X509 serveru HANA, aby bylo možné provést šifrované připojení k serveru HANA z počítače klienta.

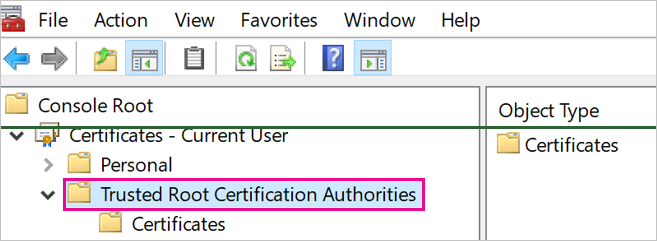

Pomocí konzoly MMC (Microsoft Management Console) nebo příkazového řádku existují různé způsoby, jak zajistit, aby tento vztah důvěryhodnosti existoval. Certifikát X509 certifikační autority (cert.pem) můžete importovat do složky Důvěryhodné kořenové certifikační autority pro uživatele, který naváže připojení, nebo do stejné složky pro samotný klientský počítač, pokud je to žádoucí.

Před importem certifikátu do složky Důvěryhodné kořenové certifikační autority musíte nejprve převést soubor cert.pem na soubor .crt.

Test připojení

Poznámka:

Před použitím postupů v této části musíte být přihlášení k Power BI pomocí přihlašovacích údajů účtu správce.

Než budete moct ověřit certifikát serveru v služba Power BI online, musíte mít už nastavený zdroj dat pro místní bránu dat. Pokud ještě nemáte nastavený zdroj dat k otestování připojení, budete ho muset vytvořit. Nastavení zdroje dat v bráně:

V služba Power BI vyberte

ikonu nastavení.

ikonu nastavení.V rozevíracím seznamu vyberte Spravovat brány.

Vyberte tři tečky (...) vedle názvu brány, kterou chcete s tímto konektorem použít.

V rozevíracím seznamu vyberte Přidat zdroj dat.

Do pole Zdroj dat Nastavení zadejte název zdroje dat, který chcete volat, do textového pole Název zdroje dat.

V typu zdroje dat vyberte SAP HANA.

Do pole Server zadejte název serveru a vyberte metodu ověřování.

Pokračujte podle pokynů v dalším postupu.

Otestujte připojení v Power BI Desktopu nebo služba Power BI.

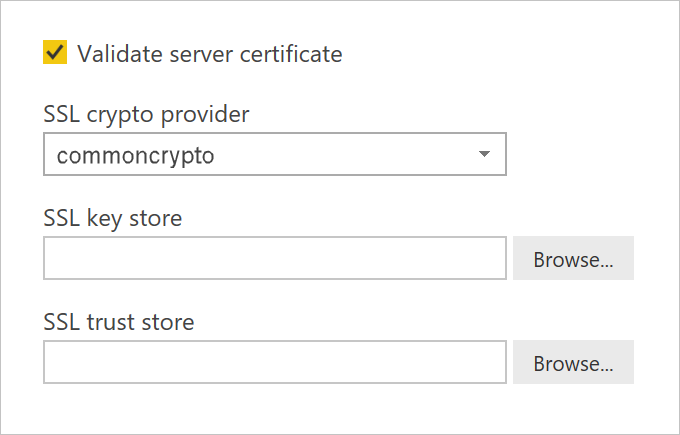

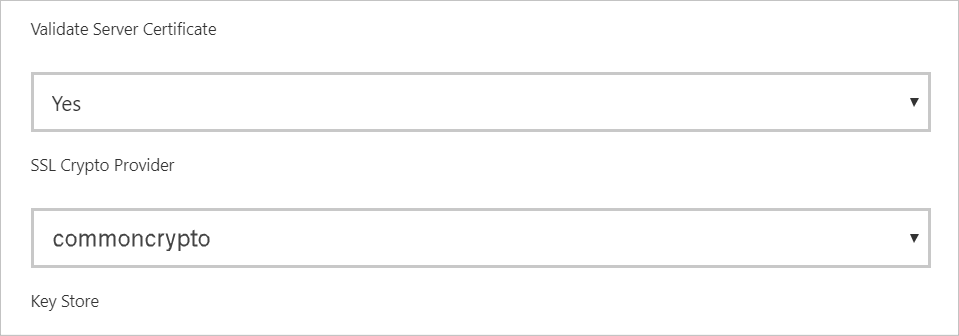

V Power BI Desktopu nebo na stránce zdroje dat Nastavení služba Power BI ověřte, že je povolený certifikát serveru, a teprve potom se pokuste navázat připojení k serveru SAP HANA. V případě poskytovatele kryptografických služeb SSL vyberte commoncrypto. Pole úložiště klíčů SSL a úložiště důvěryhodnosti PROTOKOLU SSL nechte prázdná.

Power BI Desktop

Služba Power BI

Ověřte, že můžete úspěšně navázat šifrované připojení k serveru s povolenou možností Ověřit certifikát serveru načtením dat v Power BI Desktopu nebo aktualizací publikované sestavy v služba Power BI.

Všimněte si, že se vyžadují jenom informace o poskytovateli kryptografických služeb SSL. Vaše implementace ale může vyžadovat, abyste použili úložiště klíčů a úložiště důvěryhodnosti. Další informace o těchto úložištích a o tom, jak je vytvořit, najdete v části Client-Side TLS/SSL Připojení ion – vlastnosti (ODBC).