Příchozí a odchozí omezení napříč klienty

Microsoft Power Platform má bohatý ekosystém konektorů založený na Microsoft Entra, které umožňují autorizovaným uživatelům Microsoft Entra vytvářet působivé aplikace a toky navazující spojení s obchodními daty dostupnými prostřednictvím těchto datových úložišť. Izolace klienta usnadňuje správcům zajistit, aby tyto konektory bylo možné využít bezpečným a bezpečným způsobem v rámci klienta a zároveň minimalizovat riziko exfiltrace dat mimo klienta. Izolace klientů umožňuje správcům Power Platform efektivně řídit pohyb dat klientů z oprávněných zdrojů dat Microsoft Entra do a z jejich klienta.

Všimněte si, že se izolace klienta Power Platform liší od omezení klientů v celém Microsoft Entra ID. To nemá vliv na přístup založený na Microsoft Entra ID mimo Power Platform. Izolace klienta Power Platform funguje pouze pro konektory, které používají ověřování na bázi Microsoft Entra ID, jako je Office 365 Outlook nebo SharePoint.

Upozorňující

Existuje známý problém s konektorem Azure DevOps , který má za následek, že se zásady izolace klienta nevynucují pro připojení navázaná pomocí tohoto konektoru. Pokud se jedná o vektor útoku insiderů, doporučujeme omezit používání konektoru nebo jeho akcí pomocí zásad dat.

Výchozí konfigurace v Power Platform s vypnutou izolací klientů je umožnit bezproblémové navázání připojení mezi klienty, pokud uživatel z klienta A navazující připojení ke klientovi B prokáže vhodné pověření Microsoft Entra. Pokud správci chtějí povolit pouze vybrané sadě klientů navázat připojení ke svému klientovi nebo od něj, mohou zapnout izolaci klienta.

Když je izolace klientů Zapnuta, jsou omezeni všichni klienti. Příchozí (připojení ke klientovi z externích klientů) a odchozí (připojení z klienta k externím klientů) jsou mezi klienty blokována Power Platform i když uživatel předloží platná pověření Microsoft Entra -zabezpečeno zdroj dat. Pomocí pravidel můžete přidat výjimky.

Správci mohou určit explicitní seznam povolených klientů, které chtějí povolit jako příchozí, odchozí, nebo obojí, které při konfiguraci obejdou ovládací prvky izolace klientů. Správci mohou použít speciální vzorec „*“ pro povolení všem klientům v konkrétním směru, když je zapnutá izolace klientů. Všechna ostatní připojení mezi klienty kromě těch v seznamu povolených jsou Power Platform odmítnuta.

Izolaci klientů lze nakonfigurovat v centru pro správu Power Platform. Ovlivňuje to aplikace plátna Power Platform a toky Power Automate. Chcete-li nastavit izolaci klienta, musíte být správcem klienta.

Schopnost izolovat klienta Power Platform je k dispozici se dvěma možnostmi: jednosměrné nebo obousměrné omezení.

Scénáře izolace klientů a její dopady

Než začnete konfigurovat omezení izolace klientů, projděte si následující seznam, abyste porozuměli scénářům a dopadům izolace klientů.

- Správce chce zapnout izolaci klienta.

- Správce se obává, že stávající aplikace a toky, které používají připojení mezi klienty, přestanou fungovat.

- Správce se rozhodne povolit izolaci klienta a přidat pravidla výjimek, aby dopad eliminoval.

- Správce spouští sestavy izolace mezi klienty, aby určil klienty, které je třeba vyjmout. Další informace: Kurz: Vytváření sestav izolace klientů (Preview)

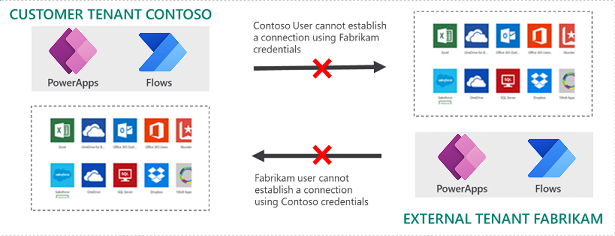

Obousměrná izolace klienta (omezení příchozího a odchozího připojení)

Obousměrná izolace klienta blokuje pokusy o navázání připojení k vašemu klientovi od ostatních klientů. Kromě toho obousměrná izolace klienta také blokuje pokusy o navázání spojení od vašeho klientem s ostatními klienty.

V tomto scénáři správce klienta povolil obousměrnou izolaci klienta v klientu Contoso, zatímco externí klient Fabrikam nebyl přidán do seznamu povolených.

Uživatelé přihlášení do Power Platform v klientovi Contoso nemohou navázat odchozí připojení založené na Microsoft Entra ID ke zdrojům dat v klientovi Fabrikam, přestože jsou prezentovány vhodné přihlašovací údaje Microsoft Entra k navázání spojení. Toto je izolace odchozích klientů pro klienta Contoso.

Podobně uživatelé přihlášení do Power Platform v klientovi Fabrikam však nemohou navázat příchozí připojení založené na Microsoft Entra ID ke zdrojům dat v klientovi Contoso, přestože jsou prezentovány vhodné přihlašovací údaje Microsoft Entra k navázání spojení. Toto je izolace příchozích klientů pro klienta Contoso.

| Klient tvůrce připojení | Klient připojení přihlášení | Přístup je povolen? |

|---|---|---|

| Contoso | Contoso | Ano |

| Contoso (izolace klientů zapnuta) | Fabrikam | Ne (odchozí) |

| Fabrikam | Contoso (izolace klientů zapnuta) | Ne (příchozí) |

| Fabrikam | Fabrikam | Ano |

Poznámka:

Pokus o připojení iniciovaný uživatelem typu host z hostitelského klienta, který cílí na zdroje dat v rámci stejného hostitelského klienta, se nevyhodnocuje pravidly izolace klienta.

Izolace klienta pomocí seznamů povolených

Jednosměrná izolace klienta nebo příchozí izolace blokuje pokusy o navázání spojení s klientem od ostatních klientů.

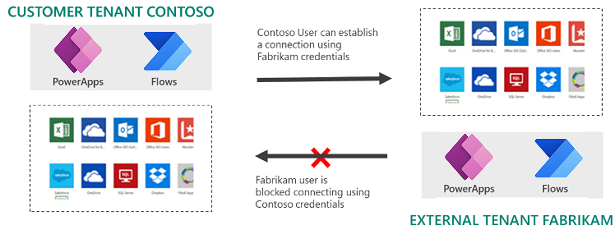

Scénář: Odchozí seznam povolených – Fabrikam je přidán do odchozího seznamu povolených klienta Contoso

V tomto scénáři správce přidá klienta Fabrikam do odchozího seznamu povolených, zatímco je izolace klienta zapnuta.

Uživatelé přihlášení do Power Platform v klientovi Contoso nemohou navázat odchozí připojení založené na Microsoft Entra ID ke zdrojům dat v klientovi Fabrikam, pokud prezentují vhodné přihlašovací údaje Microsoft Entra k navázání spojení. Navázání odchozího připojení ke klientovi Fabrikam je povoleno na základě nakonfigurované položky seznamu povolených.

Uživatelé přihlášení do Power Platform v klientovi Fabrikam však nemohou navázat příchozí připojení založené na Microsoft Entra ID ke zdrojům dat v klientovi Contoso, přestože jsou prezentovány vhodné přihlašovací údaje Microsoft Entra k navázání spojení. Navázání příchozího připojení od klienta Fabrikam je nadále zakázáno, i když je položka seznamu povolených nakonfigurována a povoluje odchozí připojení.

| Klient tvůrce připojení | Klient připojení přihlášení | Přístup je povolen? |

|---|---|---|

| Contoso | Contoso | Ano |

| Contoso (izolace klientů zapnuta) Fabrikam přidán do seznamu povolených odchozích |

Fabrikam | Ano |

| Fabrikam | Contoso (izolace klientů zapnuta) Fabrikam přidán do seznamu povolených odchozích |

Ne (příchozí) |

| Fabrikam | Fabrikam | Ano |

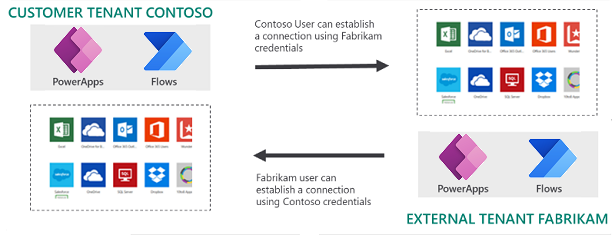

Scénář: Obousměrný seznam povolených – Fabrikam je přidán do příchozího seznamu povolených klienta Contoso

V tomto scénáři správce přidá klienta Fabrikam do příchozího i odchozího seznamu povolených, zatímco je izolace klienta zapnuto.

| Klient tvůrce připojení | Klient připojení přihlášení | Přístup je povolen? |

|---|---|---|

| Contoso | Contoso | Ano |

| Contoso (izolace klientů zapnuta) Fabrikam přidán do obou seznamů povolených |

Fabrikam | Ano |

| Fabrikam | Contoso (izolace klientů zapnuta) Fabrikam přidán do obou seznamů povolených |

Ano |

| Fabrikam | Fabrikam | Ano |

Povolení izolace klienta a konfigurace seznamu povolených

Přejděte do centra pro správu Power Platform.

V levém navigačním podokně vyberte Zabezpečení.

V podokně Zabezpečení vyberte Identita a přístup.

Na stránce Správa identit a přístupu vyberte Izolace klienta.

Pokud chcete povolit izolaci klienta, zapněte možnost Omezit připojení mezi klienty.

Pokud chcete povolit komunikaci mezi klienty, vyberte Přidat výjimky v podokně Izolace klienta.

Pokud je izolace klienta vypnutá, nadále můžete přidat nebo upravit seznam výjimek. Tyto seznamy výjimek však nebudou vynucována, dokud izolaci klienta nezapnete.

V rozevíracím seznamu Povolený směr vyberte směr položky seznamu povolených.

Zadejte hodnotu povoleného klienta jako doménu klienta nebo ID klienta v poli ID klienta. Po uložení se položka přidá do seznamu povolených spolu s ostatními povolenými klienty. Pokud k přidání položky do seznamu povolených použijete doménu klienta, centrum pro správu Power Platform automaticky vypočítá ID klienta.

Můžete použít „*“ jako speciální znak, který označuje, že všichni klienti jsou povoleni v určeném směru, když je izolace klienta zapnuta.

Zvolte Uložit.

Poznámka:

Abyste mohli zobrazit a nastavit zásady izolace klienta, musíte mít roli správce Power Platform.

Poznámka:

Pokud chcete zajistit, aby izolace klienta při použití neblokovala žádná volání, Zapněte izolaci klienta, přidejte nové pravidlo klienta, nastavte ID klienta na "*" a nastavte povolený směr na příchozí a odchozí.

Když je izolace klienta zapnutá nebo vypnutá, můžete provádět všechny operace seznamu povolených, jako je přidání, úprava a odstranění. Položky seznamu povolených mají vliv na chování připojení při zapnutí izolace klienta vypnutá, protože jsou povolena všechna propojení napříč klienty.

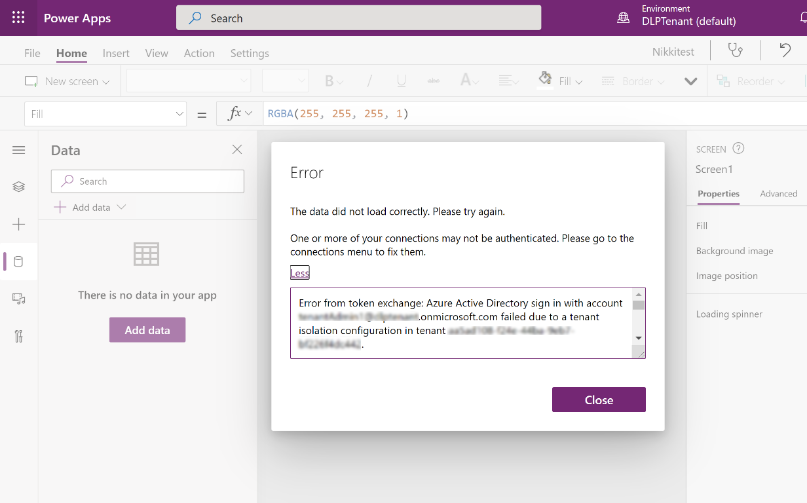

Dopad na aplikace a toky v době návrhu

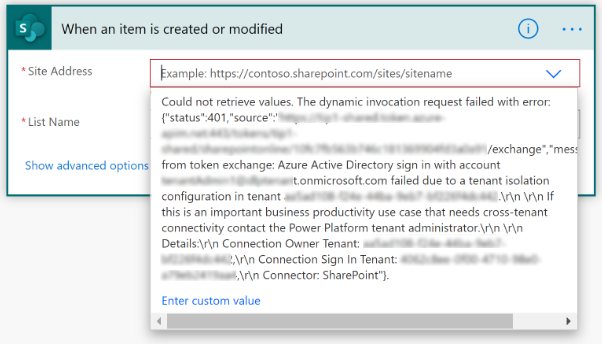

Uživatelům, kteří vytvoří nebo upraví zdroj ovlivněný zásadou izolace klienta, se zobrazí související chybová zpráva. Například tvůrcům Power Apps se při použití připojení mezi klienty v aplikaci, která je blokována zásadami izolace klientů, zobrazí následující chyba. Aplikace nepřidá připojení.

Podobně se tvůrcům Power Automate při pokusu o uložení toku, který používá připojení v toku, který je blokován zásadami izolace klientů, zobrazí následující chyba. Samotný tok je uložen, ale označen jako „Pozastaveno“ a není spuštěn, pokud tvůrce nevyřeší porušení zásad ochrany před únikem dat (DLP).

Dopad na aplikace a toky při běhu

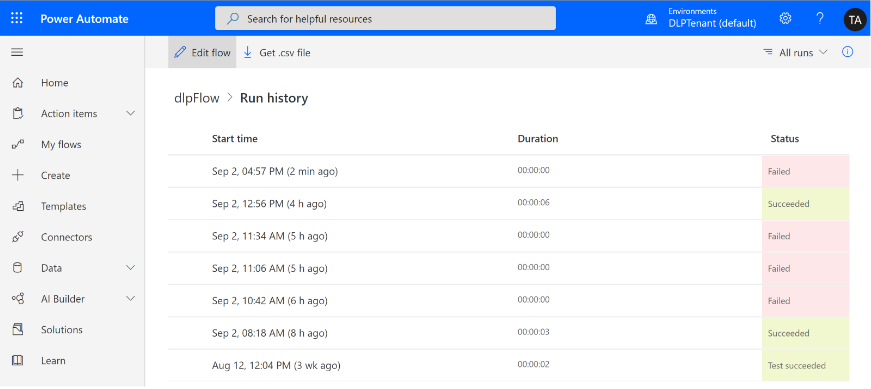

Jako správce se můžete kdykoli rozhodnout upravit zásady izolace klienta pro vašeho klienta. Pokud byly aplikace a toky vytvořeny a spouštěny v souladu s dřívějšími zásadami izolace klienta, některé z nich mohou být negativně ovlivněny změnami zásad, které provedete. Aplikace nebo toky, které porušují zásady izolace klienta, nejsou úspěšně spuštěny. Například spustit historii uvnitř Power Automate znamená, že tok selhal. Výběrem neúspěšného běhu se dále zobrazí podrobnosti o chybě.

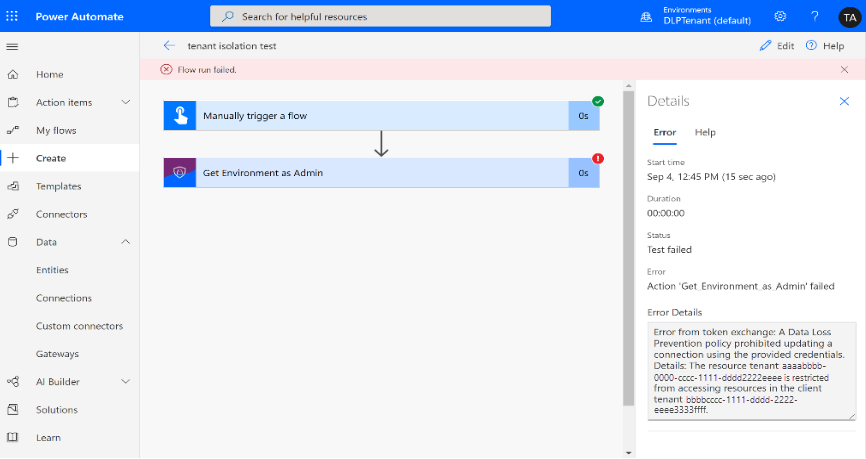

U existujících toků, které nefungují úspěšně kvůli nejnovějším zásadám izolace klienta, spuštění historie v Power Automate znamená, že selhal tok.

Výběrem neúspěšného běhu se dále zobrazí podrobnosti o neúspěšném spuštění toku.

Poznámka:

Posouzení nejnovějších změn zásad izolace klientů oproti aktivním aplikacím a tokům trvá asi hodinu. Tato změna není okamžitá.

Známé problémy

Konektor Azure DevOps používá ověřování Microsoft Entra jako zprostředkovatele identity, ale k autorizaci a vydávání tokenu používá vlastní tok OAuth a službu STS. Vzhledem k tomu, že token vrácený z toku ADO na základě konfigurace tohoto konektoru není z Microsoft Entra ID, zásady izolace klienta se nevynucují. Jako zmírnění doporučujeme použít jiné typy zásad dat, abyste omezili použití konektoru nebo jeho akcí.