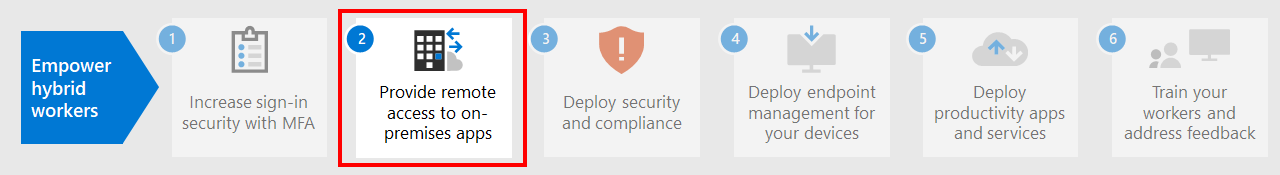

Krok 1. Zvýšení zabezpečení přihlašování pro hybridní pracovní procesy s využitím vícefaktorového ověřování

Pokud chcete zvýšit zabezpečení přihlašování vašich hybridních pracovních procesů, použijte vícefaktorové ověřování (MFA). Vícefaktorové ověřování vyžaduje, aby přihlášení uživatelů podléhala dodatečnému ověření nad rámec hesla uživatelského účtu. I když uživatel se zlými úmysly určí heslo k uživatelskému účtu, musí být také schopný odpovědět na další ověření, například na textovou zprávu poslanou na smartphone před udělením přístupu.

Všem uživatelům, včetně hybridních pracovních procesů a zejména správců, Microsoft důrazně doporučuje MFA.

Existují tři způsoby, jak vyžadovat, aby uživatelé používali vícefaktorové ověřování na základě vašeho plánu Microsoft 365.

| Plán | Doporučení |

|---|---|

| Všechny plány Microsoft 365 (bez licence Microsoft Entra ID P1 nebo P2) | V id Microsoft Entra povolte výchozí hodnoty zabezpečení. Výchozí hodnoty zabezpečení v id Microsoft Entra zahrnují vícefaktorové ověřování pro uživatele a správce. |

| Microsoft 365 E3 (zahrnuje licence Microsoft Entra ID P1) | Pomocí běžných zásad podmíněného přístupu nakonfigurujte následující zásady: - Vyžadovat vícefaktorové ověřování pro správce - Vyžadovat vícefaktorové ověřování pro všechny uživatele - Blokovat starší verzi ověřování |

| Microsoft 365 E5 (zahrnuje licence Microsoft Entra ID P2) | Když využijete funkce v Microsoft Entra ID, začněte implementovat doporučenou sadu podmíněného přístupu od Microsoftu a související zásady, jako jsou: – Vyžadování vícefaktorového ověřování, pokud je riziko přihlášení střední nebo vysoké. – Blokování klientů, kteří nepodporují moderní ověřování. - Vyžaduje se, aby si uživatelé s vysokým rizikem změnili heslo. |

Výchozí hodnoty zabezpečení

Výchozí nastavení zabezpečení je nová funkce pro Microsoft 365 a Office 365 placená nebo zkušební předplatná vytvořená po 21. říjnu 2019. Tato předplatná mají zapnuté výchozí nastavení zabezpečení, což vyžaduje, aby všichni uživatelé používali vícefaktorové ověřování s aplikací Microsoft Authenticator.

Uživatelé mají 14 dní na to, aby se v aplikaci Microsoft Authenticator zaregistrovali k vícefaktorovém ověřování ze svých chytrých telefonů, což začíná od prvního přihlášení po povolení výchozího nastavení zabezpečení. Po uplynutí 14 dnů se uživatel nebude moct přihlásit, dokud se nedokončí registrace vícefaktorového ověřování.

Výchozí nastavení zabezpečení zajišťuje, že všechny organizace mají základní úroveň zabezpečení pro přihlašování uživatelů, která je ve výchozím nastavení povolená. Výchozí nastavení zabezpečení můžete zakázat ve prospěch vícefaktorového ověřování pomocí zásad podmíněného přístupu nebo pro jednotlivé účty.

Další informace najdete v tomto přehledu výchozích hodnot zabezpečení.

Zásady podmíněného přístupu

Zásady podmíněného přístupu jsou sada pravidel, která určují podmínky, za kterých se vyhodnocují a povolují přihlášení. Můžete například vytvořit zásadu podmíněného přístupu, která uvádí:

- Pokud je název uživatelského účtu členem skupiny pro uživatele, kteří mají přiřazené role Exchange, uživatele, hesla, zabezpečení, SharePointu nebo globálního správce, před povolením přístupu vyžadovat vícefaktorové ověřování.

Tato zásada umožňuje vyžadovat vícefaktorové ověřování na základě členství ve skupině a nepokoušejte se konfigurovat jednotlivé uživatelské účty pro vícefaktorové ověřování, když jsou přiřazené nebo nepřiřazené z těchto rolí správců.

Zásady podmíněného přístupu můžete použít také k pokročilejším funkcím, jako je vyžadování přihlášení ze vyhovujícího zařízení, jako je přenosný počítač se systémem Windows 11 nebo 10.

Podmíněný přístup vyžaduje licence Microsoft Entra ID P1, které jsou součástí Microsoft 365 E3 a E5.

Další informace najdete v tomto přehledu podmíněného přístupu.

podpora Microsoft Entra ID Protection

Pomocí Microsoft Entra ID Protection můžete vytvořit další zásady podmíněného přístupu, které uvádí:

- Pokud se zjistí, že riziko přihlášení je střední nebo vysoké, vyžadujte vícefaktorové ověřování.

Microsoft Entra ID Protection vyžaduje licence Microsoft Entra ID P2, které jsou součástí Microsoft 365 E5.

Další informace najdete v tématu Podmíněný přístup na základě rizik.

Pomocí Microsoft Entra ID Protection můžete také vytvořit zásadu, která bude vyžadovat, aby se uživatelé zaregistrovali k vícefaktorovém ověřování. Další informace najdete v tématu Konfigurace zásad registrace vícefaktorového ověřování Microsoft Entra.

Použití těchto metod společně

Mějte na paměti následující:

- Pokud máte povolené zásady podmíněného přístupu, nemůžete povolit výchozí nastavení zabezpečení.

- Pokud máte povolené výchozí nastavení zabezpečení, nemůžete povolit žádné zásady podmíněného přístupu.

Pokud jsou povolené výchozí hodnoty zabezpečení, zobrazí se všem novým uživatelům výzva k registraci vícefaktorového ověřování a k použití aplikace Microsoft Authenticator.

Tato tabulka ukazuje výsledky povolení vícefaktorového ověřování s výchozími nastaveními zabezpečení a zásadami podmíněného přístupu.

| Metoda | Povoleno | Zakázáno | Další metoda ověřování |

|---|---|---|---|

| Výchozí hodnoty zabezpečení | Nejde použít zásady podmíněného přístupu | Může používat zásady podmíněného přístupu | Aplikace Microsoft Authenticator |

| Zásady podmíněného přístupu | Pokud jsou některé povolené, nemůžete povolit výchozí nastavení zabezpečení. | Pokud jsou všechny zakázané, můžete povolit výchozí nastavení zabezpečení. | Uživatel určuje při registraci vícefaktorového ověřování |

Umožnit uživatelům resetovat si vlastní hesla

Self-Service resetování hesla (SSPR) umožňuje uživatelům resetovat si vlastní hesla, aniž by to mělo vliv na pracovníky IT. Uživatelé můžou hesla kdykoli a odkudkoli rychle resetovat. Další informace najdete v tématu Plánování Microsoft Entra nasazení samoobslužného resetování hesla.

Přihlášení k aplikacím SaaS pomocí id Microsoft Entra

Kromě toho, že uživatelům poskytuje cloudové ověřování, může být Microsoft Entra ID také vaším ústředním způsobem zabezpečení všech aplikací, ať už jsou místní, v cloudu Microsoftu nebo v jiném cloudu. Integrací aplikací do Microsoft Entra ID můžete hybridním pracovníkům usnadnit zjišťování aplikací, které potřebují, a bezpečně se k nim přihlásit.

Správa technických prostředků pro vícefaktorové ověřování a identitu

- 5 hlavních způsobů, jak vám vaše ID Microsoft Entra může pomoct povolit vzdálenou práci

- Infrastruktura identit pro Microsoft 365

- Školicí videa k ID Microsoft Entra Azure Academy

Výsledky kroku 1

Po nasazení MFA vaši uživatelé:

- Musí používat vícefaktorové ověřování pro přihlášení.

- Dokončili jste proces registrace vícefaktorového ověřování a pro všechna přihlášení používáte vícefaktorové ověřování.

- Může použít SSPR k resetování vlastních hesel.

Další krok

Pokračujte krokem 2 a poskytněte vzdálený přístup k místním aplikacím a službám.