Konfigurace infrastruktury pro podporu SCEP s Intune

Důležité

Abychom podpořili požadavky Windows na silné mapování certifikátů SCEP, které byly zavedeny a oznámeny v KB5014754 od 10. května 2022, provedli jsme změny v Intune vystavování certifikátů SCEP pro nové a obnovené certifikáty SCEP. Nové nebo obnovené Intune certifikáty SCEP pro iOS/iPadOS, macOS a Windows teď obsahují následující značku do pole Alternativní název subjektu (SAN) certifikátu:URL=tag:microsoft.com,2022-09-14:sid:<value>

Tato značka se používá při silném mapování ke svázání certifikátu s konkrétním zařízením nebo identifikátorem SID uživatele z ID Entra. S touto změnou a požadavkem na mapování identifikátoru SID z ID Entra:

- Certifikáty zařízení jsou podporovány pro zařízení připojená k hybridnímu systému Windows, pokud má toto zařízení identifikátor SID v Id Entra, které bylo synchronizováno z místní Active Directory.

- Certifikáty uživatelů používají identifikátor SID uživatele z ID Entra, který se synchronizuje z místní Active Directory.

Certifikační autority (CA), které nepodporují značku ADRESY URL v síti SAN, můžou selhat při vydávání certifikátů. Servery služby Microsoft Active Directory Certificate Services, které nainstalovaly aktualizaci z KB5014754 podporují použití této značky. Pokud používáte certifikační autoritu třetí strany, obraťte se na poskytovatele certifikační autority a ujistěte se, že podporuje tento formát nebo jak a kdy se tato podpora přidá.

Další informace najdete v tématu Tip podpory: Implementace silného mapování v certifikátech Microsoft Intune – Centrum komunity Microsoftu.

Intune podporuje použití protokolu SCEP (Simple Certificate Enrollment Protocol) k ověřování připojení k aplikacím a podnikovým prostředkům. SCEP používá certifikát certifikační autority (CA) k zabezpečení výměny zpráv pro žádost o podepsání certifikátu (CSR). Pokud vaše infrastruktura podporuje SCEP, můžete pomocí profilů certifikátů Intune SCEP (typ profilu zařízení v Intune) nasazovat certifikáty do svých zařízení.

Certificate Connector pro Microsoft Intune se vyžaduje k použití profilů certifikátů SCEP s Intune, pokud používáte také certifikační autoritu služby Ad DS (Active Directory Certificate Services), označovanou také jako certifikační autorita Microsoftu. Konektor není podporovaný na stejném serveru jako vaše vydávající certifikační autorita (CA). Konektor se nevyžaduje při používání certifikačních autorit třetích stran.

Informace v tomto článku vám můžou pomoct nakonfigurovat infrastrukturu tak, aby podporovala SCEP při používání služby Ad DS (Active Directory Certificate Services). Po nakonfigurování infrastruktury můžete vytvořit a nasadit profily certifikátů SCEP pomocí Intune.

Tip

Intune také podporuje použití certifikátů standardu Public Key Cryptography Standards #12.

Požadavky na použití SCEP pro certifikáty

Než budete pokračovat, ujistěte se, že jste vytvořili a nasadili profil důvěryhodného certifikátu do zařízení, která používají profily certifikátů SCEP. Profily certifikátů SCEP přímo odkazují na profil důvěryhodného certifikátu, který používáte ke zřízení zařízení s certifikátem důvěryhodné kořenové certifikační autority.

- Servery a role serveru

- Účty

- Požadavky sítě

- Certifikáty a šablony

- Požadavek na PIN kód pro Android Enterprise

Servery a role serveru

Pro podporu SCEP musí následující místní infrastruktura běžet na serverech, které jsou připojené k doméně služby Active Directory, s výjimkou serveru Web proxy aplikací Server.

Certificate Connector pro Microsoft Intune – Certificate Connector pro Microsoft Intune se vyžaduje k použití profilů certifikátů SCEP s Intune při použití certifikační autority Microsoftu. Nainstaluje se na server, na kterém také běží role serveru NDES. Konektor se ale nepodporuje na stejném serveru jako vaše vydávající certifikační autorita (CA).

Informace o konektoru certificate najdete tady:

Certifikační autorita – Použijte certifikační autoritu (CA) služby Microsoft Active Directory Certificate Services enterprise, která běží na edici Enterprise systému Windows Server 2008 R2 s aktualizací Service Pack 1 nebo novější. Verze Windows Serveru, kterou používáte, musí zůstat podporována společností Microsoft. Samostatná certifikační autorita se nepodporuje. Další informace najdete v tématu Instalace certifikační autority.

Pokud vaše certifikační autorita používá Windows Server 2008 R2 SP1, musíte nainstalovat opravu hotfix z KB2483564.

Role serveru NDES – Pokud chcete podporovat používání certificate connectoru pro Microsoft Intune s SCEP, musíte nakonfigurovat Windows Server, který je hostitelem konektoru certifikátů, s rolí serveru NDES (Network Device Enrollment Service). Konektor podporuje instalaci na Windows Server 2012 R2 nebo novější. V další části tohoto článku vás provedeme instalací NDES.

- Server, který hostuje NDES a konektor, musí být připojený k doméně a musí být ve stejné doménové struktuře jako vaše certifikační autorita organizace.

- Server, který hostuje NDES, nesmí být řadičem domény.

- Nepoužívejte NDES nainstalovaný na serveru, který je hostitelem certifikační autority organizace. Tato konfigurace představuje bezpečnostní riziko v případě, že služba ca services vyžaduje internet a instalace konektoru není podporována na stejném serveru jako vaše vydávající certifikační autorita (CA).

- Konfigurace rozšířeného zabezpečení aplikace Internet Explorer musí být zakázaná na serveru, který je hostitelem NDES a konektoru Microsoft Intune.

Další informace o NDES najdete v tématu Pokyny ke službě zápisu síťových zařízení v dokumentaci k Windows Serveru a Použití modulu zásad se Službou zápisu síťových zařízení. Informace o konfiguraci vysoké dostupnosti pro NDES najdete v tématu Vysoká dostupnost.

Podpora NDES na internetu

Pokud chcete zařízením na internetu povolit získání certifikátů, musíte publikovat externí adresu URL NDES do podnikové sítě. K tomu můžete použít reverzní proxy server, jako je Microsoft Entra proxy aplikací, Web proxy aplikací Server společnosti Microsoft nebo reverzní proxy službu nebo zařízení jiného výrobce.

Microsoft Entra proxy aplikací – K publikování adresy URL NDES na internetu můžete použít proxy aplikací Microsoft Entra místo vyhrazeného serveru Web proxy aplikací (WAP). Toto řešení umožňuje, aby intranetová i internetová zařízení získala certifikáty. Další informace najdete v tématu Integrace s proxy aplikací Microsoft Entra na serveru NDES (Network Device Enrollment Service).

Web proxy aplikací Server – K publikování adresy URL NDES na internetu použijte server, na kterém běží Windows Server 2012 R2 nebo novější, jako server webového proxy aplikací (WAP). Toto řešení umožňuje, aby intranetová i internetová zařízení získala certifikáty.

Server, který je hostitelem WAP, musí nainstalovat aktualizaci , která umožňuje podporu dlouhých adres URL, které používá Služba zápisu síťových zařízení. Tato aktualizace je součástí kumulativní aktualizace z prosince 2014 nebo jednotlivě z KB3011135.

Server WAP musí mít certifikát SSL, který odpovídá názvu publikovanému pro externí klienty a musí důvěřovat certifikátu SSL používanému na počítači, který je hostitelem služby NDES. Tyto certifikáty umožňují serveru WAP ukončit připojení SSL z klientů a vytvořit nové připojení SSL ke službě NDES.

Další informace najdete v tématu Plánování certifikátů pro WAP a obecné informace o serverech WAP.

Reverzní proxy server třetí strany – Pokud používáte reverzní proxy server třetí strany, ujistěte se, že proxy podporuje dlouhou žádost o získání identifikátoru URI. V rámci toku žádosti o certifikát klient vytvoří požadavek s žádostí o certifikát v řetězci dotazu. V důsledku toho může být délka identifikátoru URI velká, až 40 kB.

Omezení protokolu SCEP brání použití předběžného ověření. Když publikujete adresu URL NDES přes reverzní proxy server, musíte mít předběžné ověřování nastavené na Předávací. Intune zabezpečí adresu URL NDES při instalaci konektoru Intune Certificate Tím, že na server NDES nainstalujete modul zásad Intune-SCEP. Modul pomáhá zabezpečit adresu URL NDES tím, že brání vystavování certifikátů neplatným nebo digitálně manipulovaným žádostem o certifikáty. Tím se omezí přístup jenom na Intune zaregistrovaná zařízení, která spravujete pomocí Intune a která mají požadavky na certifikáty ve správném formátu.

Když se do zařízení doručí profil certifikátu Intune SCEP, Intune vygeneruje vlastní objekt blob výzvy, který zašifruje a podepíše. Objekt blob není pro zařízení čitelný. Objekt blob výzvy může číst a ověřovat pouze modul zásad a služba Intune. Objekt blob obsahuje podrobnosti, které Intune očekává, že je zařízení poskytne v žádosti o podepsání certifikátu (CSR). Například očekávaný název subjektu a alternativní název subjektu (SAN).

Modul zásad Intune funguje na zabezpečení NDES následujícími způsoby:

Při přímém pokusu o přístup k publikované adrese URL NDES server vrátí odpověď 403 – Zakázáno: Přístup byl odepřen .

Když je přijata žádost o certifikát SCEP ve správném formátu a datová část požadavku zahrnuje objekt blob výzvy i csr zařízení, modul zásad porovná podrobnosti o csr zařízení s objektem blob výzvy:

Pokud ověření selže, nevystaví se žádný certifikát.

Certifikát se vystaví jenom žádostem o certifikát z Intune zaregistrovaného zařízení, které projde ověřením objektu blob výzvy.

Účty

Pokud chcete konektor nakonfigurovat tak, aby podporoval SCEP, použijte účet, který má oprávnění ke konfiguraci NDES na Windows Serveru a ke správě certifikační autority. Podrobnosti najdete v tématu Účty v článku Požadavky na Certificate Connector pro Microsoft Intune.

Požadavky sítě

Kromě požadavků na síť pro certificate connector doporučujeme publikovat službu NDES prostřednictvím reverzního proxy serveru, jako je proxy Microsoft Entra aplikací, Proxy webových aplikací nebo proxy serveru třetí strany. Pokud nepoužíváte reverzní proxy server, povolte provoz TCP na portu 443 ze všech hostitelů a IP adres na internetu do služby NDES.

Povolte všechny porty a protokoly potřebné pro komunikaci mezi službou NDES a jakoukoli podpůrnou infrastrukturou ve vašem prostředí. Například počítač, který je hostitelem služby NDES, musí komunikovat s certifikační autoritou, servery DNS, řadiči domény a případně dalšími službami nebo servery v rámci vašeho prostředí, jako je Configuration Manager.

Certifikáty a šablony

Při použití SCEP se používají následující certifikáty a šablony.

| Objekt | Podrobnosti |

|---|---|

| Šablona certifikátu SCEP | Šablona, kterou nakonfigurujete ve vydávající certifikační autoritě, která se používá k zaplnění požadavků SCEP zařízení |

| Ověřovací certifikát serveru | Certifikát webového serveru požadovaný od vydávající certifikační autority nebo veřejné certifikační autority. Tento certifikát SSL nainstalujete a vytvoříte vazbu ve službě IIS v počítači, který je hostitelem NDES. |

| Certifikát důvěryhodné kořenové certifikační autority | Pokud chcete použít profil certifikátu SCEP, musí zařízení důvěřovat vaší důvěryhodné kořenové certifikační autoritě (CA). Pomocí profilu důvěryhodného certifikátu v Intune zřiďte certifikát důvěryhodné kořenové certifikační autority pro uživatele a zařízení. - Použijte jeden certifikát důvěryhodné kořenové certifikační autority pro každou platformu operačního systému a přidružte tento certifikát ke každému profilu důvěryhodných certifikátů, který vytvoříte. - V případě potřeby můžete použít další certifikáty důvěryhodné kořenové certifikační autority. Další certifikáty můžete například použít k poskytnutí vztahu důvěryhodnosti certifikační autoritě, která podepisuje ověřovací certifikáty serveru pro vaše Wi-Fi přístupové body. Vytvořte další certifikáty důvěryhodné kořenové certifikační autority pro vystavování certifikačních autorit. V profilu certifikátu SCEP, který vytvoříte v Intune, nezapomeňte zadat profil důvěryhodné kořenové certifikační autority pro vydávající certifikační autoritu. Informace o profilu důvěryhodného certifikátu najdete v tématech Export důvěryhodného kořenového certifikátu certifikační autority a Vytvoření profilů důvěryhodných certifikátů v tématu Použití certifikátů k ověřování v Intune. |

Poznámka

Následující certifikát se s Certificate Connectorem pro Microsoft Intune nepoužívá. Tyto informace jsou k dispozici pro uživatele, kteří ještě nenahradili starší konektor pro SCEP (nainstalovaný NDESConnectorSetup.exe) novým softwarem konektoru.

| Objekt | Podrobnosti |

|---|---|

| Certifikát ověřování klienta | Požadováno od vydávající certifikační autority nebo veřejné certifikační autority. Tento certifikát nainstalujete do počítače, který je hostitelem služby NDES, a používá ho Certificate Connector pro Microsoft Intune. Pokud má certifikát v šabloně certifikační autority, kterou používáte k vydání tohoto certifikátu, nastavená použití ověřovacího klíče klienta a serveru (Rozšířené použití klíče), můžete pak použít stejný certifikát pro ověřování serveru a klienta. |

Požadavek na PIN kód pro Android Enterprise

V případě Androidu Enterprise určuje verze šifrování na zařízení, jestli musí být zařízení nakonfigurované pomocí PIN kódu, aby SCEP mohl zařízení zřídit s certifikátem. Dostupné typy šifrování jsou:

Šifrování celého disku, které vyžaduje, aby zařízení měl nakonfigurovaný PIN kód.

Šifrování na základě souborů, které se vyžaduje na zařízeních nainstalovaných výrobcem OEM s Androidem 10 nebo novějším. Tato zařízení nebudou kód PIN vyžadovat. Zařízení, která upgraduje na Android 10, můžou přesto vyžadovat KÓD PIN.

Poznámka

Microsoft Intune nedokáže identifikovat typ šifrování na zařízení s Androidem.

Verze Androidu na zařízení může ovlivnit dostupný typ šifrování:

Android 10 a novější: Zařízení nainstalovaná výrobcem OEM s Androidem 10 nebo novějším používají šifrování na základě souborů a k zřízení certifikátu SCEP nebudou vyžadovat PIN kód. Zařízení, která upgraduje na verzi 10 nebo novější a začnou používat šifrování založené na souborech, můžou stále vyžadovat kód PIN.

Android 8 až 9: Tyto verze Androidu podporují šifrování založené na souborech, ale není to povinné. Každý výrobce OEM zvolí typ šifrování, který se má pro zařízení implementovat. Je také možné, že úpravy OEM způsobí, že pin kód nebude vyžadován, ani když se používá šifrování celého disku.

Další informace najdete v následujících článcích v dokumentaci k Androidu:

Důležité informace o zařízeních zaregistrovaných jako vyhrazený Android Enterprise

Pro zařízení zaregistrovaná jako vyhrazená zařízení s Androidem Enterprise může vynucení hesla představovat výzvy.

U zařízení, která používají verzi 9.0 nebo novější a přijímají zásady celoobrazovkového režimu, můžete k vynucení požadavku na heslo použít zásady dodržování předpisů nebo konfigurace zařízení. Zobrazit tip pro podporu: Nové obrazovky dodržování předpisů pro celoobrazovkový režim založené na Googlu od týmu podpory Intune, abyste porozuměli prostředí zařízení.

U zařízení se systémem 8.x a starším můžete k vynucení požadavku na heslo použít také zásady dodržování předpisů nebo konfigurace zařízení. Pokud ale chcete pin kód nastavit, musíte na zařízení ručně zadat aplikaci nastavení a nakonfigurovat ho.

Konfigurace certifikační autority

V následujících částech:

- Konfigurace a publikování požadované šablony pro NDES

- Nastavte požadovaná oprávnění pro odvolání certifikátu.

Následující části vyžadují znalost Windows Server 2012 R2 nebo novější a služby AD CS (Active Directory Certificate Services).

Přístup k vydávající certifikační autoritě

Přihlaste se ke své vydávající certifikační autoritě pomocí účtu domény s právy dostatečnými ke správě certifikační autority.

Otevřete konzolu Microsoft Management Console (MMC) certifikační autority. Spusťte příkaz certsrv.msc nebo v Správce serveru vyberte Nástroje a potom Certifikační autorita.

Vyberte uzel Šablony certifikátů a vyberte Správa akcí>.

Vytvoření šablony certifikátu SCEP

Vytvořte šablonu certifikátu v2 (s kompatibilitou se systémem Windows 2003), která se použije jako šablona certifikátu SCEP. Máte tyto možnosti:

- Pomocí modulu snap-in Šablony certifikátů vytvořte novou vlastní šablonu.

- Zkopírujte existující šablonu (například šablonu webového serveru) a pak ji aktualizujte, aby se použila jako šablona NDES.

Na zadaných kartách šablony nakonfigurujte následující nastavení:

Obecné:

- Zrušte zaškrtnutí políčka Publikovat certifikát ve službě Active Directory.

- Zadejte popisný zobrazovaný název šablony , abyste ji mohli později identifikovat.

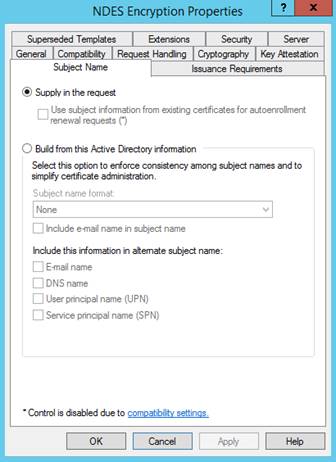

Název subjektu:

V požadavku vyberte Zadat. Modul zásad Intune pro NDES vynucuje zabezpečení.

Rozšíření:

Ujistěte se, že popis zásad aplikace zahrnuje ověřování klientů.

Důležité

Přidejte jenom požadované zásady aplikace. Potvrďte své volby se správci zabezpečení.

V případě šablon certifikátů pro iOS/iPadOS a macOS upravte také možnost Použití klíče a ujistěte se, že není vybraná možnost Podpis je důkazem původu .

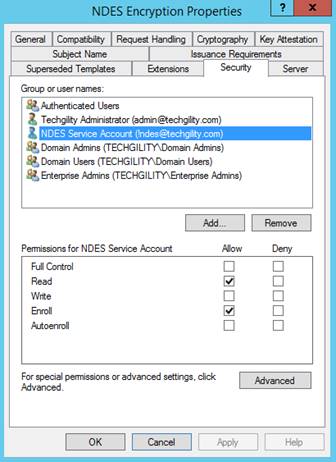

Zabezpečení:

Přidejte účet služby NDES. Tento účet vyžaduje oprávnění ke čtení a registraci k této šabloně.

Přidejte další účty pro správce Intune, kteří budou vytvářet profily SCEP. Tyto účty vyžadují oprávnění ke čtení šablony, aby mohli správci při vytváření profilů SCEP přejít na tuto šablonu.

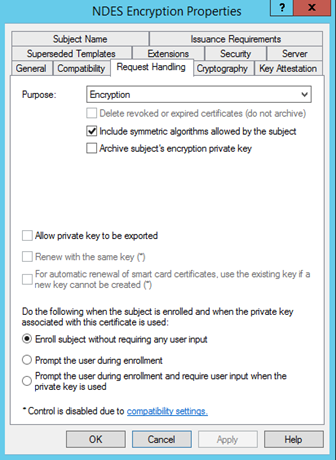

Zpracování požadavků:

Příklad je na následujícím obrázku. Vaše konfigurace se může lišit.

Požadavky na vystavování:

Příklad je na následujícím obrázku. Vaše konfigurace se může lišit.

Uložte šablonu certifikátu.

Vytvoření šablony klientského certifikátu

Poznámka

Následující certifikát se s Certificate Connectorem pro Microsoft Intune nepoužívá. Tyto informace jsou k dispozici pro uživatele, kteří ještě nenahradili starší konektor pro SCEP (nainstalovaný NDESConnectorSetup.exe) novým softwarem konektoru.

Konektor Microsoft Intune vyžaduje certifikát s použitím rozšířeného klíče pro ověřování klienta a názvem subjektu, který se rovná plně kvalifikovanému názvu domény počítače, na kterém je konektor nainstalovaný. Vyžaduje se šablona s následujícími vlastnostmi:

- Rozšíření>Zásady aplikací musí obsahovat ověřování klienta.

- Název> subjektuZadejte v žádosti.

Pokud už máte šablonu, která obsahuje tyto vlastnosti, můžete ji znovu použít, jinak vytvořte novou šablonu duplikováním existující šablony nebo vytvořením vlastní šablony.

Vytvoření šablony certifikátu serveru

Komunikace mezi spravovanými zařízeními a službou IIS na serveru NDES používá protokol HTTPS, který vyžaduje použití certifikátu. K vydání tohoto certifikátu můžete použít šablonu certifikátu webového serveru . Nebo pokud dáváte přednost vyhrazené šabloně, vyžadují se následující vlastnosti:

- Rozšíření>Zásady aplikací musí obsahovat ověřování serveru.

- Název> subjektuZadejte v žádosti.

- Na kartě Zabezpečení musí mít účet počítače serveru NDES oprávnění Číst a Zapsat .

Poznámka

Pokud máte certifikát, který splňuje požadavky šablony certifikátů klienta i serveru, můžete použít jeden certifikát pro službu IIS i konektor certifikátu.

Udělení oprávnění pro odvolání certifikátu

Aby Intune mohli odvolat certifikáty, které už nejsou potřeba, musíte v certifikační autoritě udělit oprávnění.

Na serveru, který je hostitelem konektoru certifikátu, použijte systémový účet serveru NDES nebo konkrétní účet, například účet služby NDES.

V konzole certifikační autority klikněte pravým tlačítkem na název certifikační autority a vyberte Vlastnosti.

Na kartě Zabezpečení vyberte Přidat.

Udělení oprávnění k vydávání a správě certifikátů :

- Pokud se rozhodnete použít systémový účet serveru NDES, poskytněte mu oprávnění.

- Pokud se rozhodnete používat účet služby NDES, udělte místo toho oprávnění pro tento účet.

Úprava doby platnosti šablony certifikátu

Doba platnosti šablony certifikátu je volitelná.

Po vytvoření šablony certifikátu SCEP můžete šablonu upravit a zkontrolovat období platnosti na kartě Obecné .

Ve výchozím nastavení používá Intune hodnotu nakonfigurovanou v šabloně, ale certifikační autoritu můžete nakonfigurovat tak, aby žadateli umožňovala zadat jinou hodnotu, aby ji bylo možné nastavit v centru pro správu Microsoft Intune.

Naplánujte použití období platnosti pět nebo více dnů. Pokud je doba platnosti kratší než pět dnů, je vysoká pravděpodobnost, že certifikát přejde do stavu blížícího se vypršení platnosti nebo vypršení platnosti, což může způsobit, že agent MDM na zařízeních certifikát před instalací odmítne.

Důležité

Pro iOS/iPadOS a macOS vždy použijte hodnotu nastavenou v šabloně.

Konfigurace hodnoty, která se dá nastavit v Centru pro správu Microsoft Intune

V certifikační autoritě spusťte následující příkazy:

certutil -setreg Policy\EditFlags +EDITF_ATTRIBUTEENDDATE

net stop certsvc

net start certsvc

Publikování šablon certifikátů

Ve vydávající certifikační autoritě pomocí modulu snap-in Certifikační autorita publikujte šablonu certifikátu. Vyberte uzel Šablony certifikátů , vyberte Action>New>Certificate Template to Issue a pak vyberte šablonu certifikátu, kterou jste vytvořili v předchozí části.

Ověřte, že se šablona publikovala, a to tak, že ji zobrazíte ve složce Šablony certifikátů .

Nastavení NDES

Následující postupy vám můžou pomoct nakonfigurovat Službu zápisu síťových zařízení (NDES) pro použití s Intune. Ty jsou uvedeny jako příklady, protože skutečná konfigurace se může lišit v závislosti na vaší verzi Windows Serveru. Ujistěte se, že požadované konfigurace, které přidáte, jako jsou konfigurace pro rozhraní .NET Framework, splňují požadavky na Certificate Connector pro Microsoft Intune.

Další informace o NDES najdete v tématu Pokyny ke službě zápisu síťových zařízení.

Instalace služby NDES

Na serveru, který bude hostovat službu NDES, se přihlaste jako podnikový správce a pak pomocí Průvodce přidáním rolí a funkcí nainstalujte NDES:

V průvodci vyberte Active Directory Certificate Services a získejte přístup ke službě role AD CS. Vyberte Služba zápisu síťových zařízení, zrušte zaškrtnutí políčka Certifikační autorita a dokončete průvodce.

Tip

V části Průběh instalace nevybírejte Zavřít. Místo toho vyberte odkaz Konfigurovat službu Active Directory Certificate Services na cílovém serveru . Otevře se průvodce konfigurací služby AD CS , který použijete pro další postup v tomto článku Konfigurace služby NDES. Po otevření konfigurace služby AD CS můžete zavřít průvodce přidáním rolí a funkcí.

Po přidání NDES na server průvodce také nainstaluje službu IIS. Ověřte, že služba IIS má následující konfigurace:

Webový server>Bezpečnost>Filtrování požadavků

Webový server>Vývoj> aplikacíASP.NET 3,5

Instalace ASP.NET 3.5 nainstaluje rozhraní .NET Framework 3.5. Při instalaci rozhraní .NET Framework 3.5 nainstalujte základní funkci rozhraní .NET Framework 3.5 i aktivaci protokolem HTTP.

Webový server>Vývoj> aplikacíASP.NET 4.7.2

Instalace ASP.NET 4.7.2 nainstaluje rozhraní .NET Framework 4.7.2. Při instalaci rozhraní .NET Framework 4.7.2 nainstalujte základní funkci rozhraní .NET Framework 4.7.2ASP.NET 4.7.2 a funkciaktivace PROTOKOLU HTTPslužeb> WCF.

Nástroje pro> správuKompatibilita >správy služby IIS 6Kompatibilita metabáze služby IIS 6

Nástroje pro> správuKompatibilita >správy služby IIS 6Kompatibilita rozhraní WMI služby IIS 6

Na serveru přidejte účet služby NDES jako člena místní skupiny IIS_IUSRS .

V případě potřeby nakonfigurujte hlavní název služby (SPN) ve službě Active Directory. Informace o nastavení hlavního názvu služby (SPN) najdete v tématu Ověření, jestli je nutné nastavit hlavní název služby pro NDES.

Konfigurace služby NDES

Ke konfiguraci služby NDES použijte účet, který je podnikovým správcem.

Na počítači, který je hostitelem služby NDES, otevřete průvodce konfigurací služby AD CS a proveďte následující aktualizace:

Tip

Pokud jste pokračovali od posledního postupu a klikli jste na odkaz Konfigurovat službu Active Directory Certificate Services na cílovém serveru , měl by tento průvodce už být otevřený. V opačném případě otevřete Správce serveru pro přístup ke konfiguraci po nasazení služby Active Directory Certificate Services.

- V části Služby rolí vyberte Službu zápisu síťových zařízení.

- V části Účet služby NDES zadejte účet služby NDES.

- V části Certifikační autorita pro NDES klikněte na Vybrat a pak vyberte vydávající certifikační autoritu, u které jste nakonfigurovali šablonu certifikátu.

- V části Kryptografie pro NDES nastavte délku klíče tak, aby splňovala požadavky vaší společnosti.

- V části Potvrzení vyberte Konfigurovat a dokončete průvodce.

Po dokončení průvodce aktualizujte následující klíč registru v počítači, který je hostitelem služby NDES:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\MSCEP\Pokud chcete tento klíč aktualizovat, identifikujte účel šablon certifikátů (najdete na kartě Zpracování požadavků ). Potom aktualizujte odpovídající položku registru nahrazením existujících dat názvem šablony certifikátu (ne zobrazovaným názvem šablony), který jste zadali při vytváření šablony certifikátu.

Následující tabulka mapuje účel šablony certifikátu na hodnoty v registru:

Účel šablony certifikátu (na kartě Zpracování požadavků) Hodnota registru, která se má upravit Hodnota zobrazená v Centru pro správu Microsoft Intune profilu SCEP Podpis SignatureTemplate Digitální podpis Šifrování ŠifrováníTemplate Šifrování klíčů Podpis a šifrování GeneralPurposeTemplate Šifrování klíčů

Digitální podpisPokud je například účel šablony certifikátu Šifrování, upravte hodnotu EncryptionTemplate tak, aby byla název šablony certifikátu.

Restartujte server, který je hostitelem služby NDES. Nepoužívejte iisreset. iireset nedokončí požadované změny.

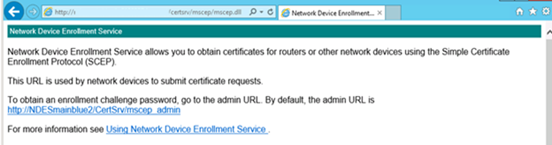

Přejděte na http:// Server_FQDN/certsrv/mscep/mscep.dll. Měla by se zobrazit stránka NDES podobná následujícímu obrázku:

Pokud webová adresa vrátí nedostupnou službu 503, zkontrolujte prohlížeč událostí počítačů. K této chybě obvykle dochází, když je fond aplikací zastaven kvůli chybějícímu oprávnění pro účet služby NDES.

Instalace a vytvoření vazby certifikátů na serveru, který je hostitelem NDES

Na serveru NDES přidejte ověřovací certifikát serveru.

Ověřovací certifikát serveru

Tento certifikát se používá ve službě IIS. Jedná se o jednoduchý certifikát webového serveru, který klientovi umožňuje důvěřovat adrese URL NDES.

Vyžádejte si ověřovací certifikát serveru od interní certifikační autority nebo veřejné certifikační autority a pak certifikát nainstalujte na server.

V závislosti na tom, jak NDES zveřejňujete na internetu, existují různé požadavky.

Dobrá konfigurace je:

- Název subjektu: Nastavte cn (běžný název) s hodnotou, která se musí rovnat plně kvalifikovanému názvu domény serveru, na který instalujete certifikát (server NDES).

- Alternativní název subjektu: Nastavte položky DNS pro každou adresu URL, na které NDES reaguje, jako je interní plně kvalifikovaný název domény a externí adresy URL.

Poznámka

Pokud používáte Microsoft Entra proxy aplikací, konektor proxy aplikací Microsoft Entra přeloží požadavky z externí adresy URL na interní adresu URL. NDES proto bude reagovat pouze na požadavky směrované na interní adresu URL, obvykle plně kvalifikovaný název domény serveru NDES.

V takovém případě není externí adresa URL vyžadována.

Vytvořte vazbu ověřovacího certifikátu serveru ve službě IIS:

Po instalaci ověřovacího certifikátu serveru otevřete Správce služby IIS a vyberte výchozí web. V podokně Akce vyberte Vazby.

Vyberte Přidat, nastavte Typ na https a pak potvrďte, že port je 443.

Jako certifikát SSL zadejte ověřovací certifikát serveru.

Poznámka

Při konfiguraci NDES pro Certificate Connector pro Microsoft Intune se používá pouze ověřovací certifikát serveru. Pokud konfigurujete NDES pro podporu staršího konektoru certifikátů (NDESConnectorSetup.exe), musíte také nakonfigurovat certifikát ověřování klienta. Pokud je certifikát nakonfigurovaný tak, aby splňoval kritéria obou použití, můžete použít jeden certifikát pro ověřování serveru i klienta . Pokud jde o název subjektu, musí splňovat požadavky ověřovacího certifikátu klienta .

Následující informace jsou k dispozici pro ty, kteří ještě nenahradili starší konektor pro SCEP (nainstalovaný NDESConnectorSetup.exe) novým softwarem konektoru.

Certifikát ověřování klienta

Tento certifikát se používá při instalaci Certificate Connectoru pro Microsoft Intune pro podporu SCEP.

Vyžádejte si a nainstalujte ověřovací certifikát klienta od vaší interní certifikační autority nebo veřejné certifikační autority.

Certifikát musí splňovat následující požadavky:

- Použití rozšířeného klíče: Tato hodnota musí zahrnovat ověřování klienta.

- Název subjektu: Nastavte CN (Běžný název) s hodnotou, která se musí rovnat plně kvalifikovanému názvu domény serveru, na který instalujete certifikát (server NDES).

Stažení, instalace a konfigurace Certificate Connectoru pro Microsoft Intune

Pokyny najdete v tématu Instalace a konfigurace Certificate Connectoru pro Microsoft Intune.

- Certificate Connector se nainstaluje na server, na kterém běží vaše služba NDES.

- Konektor není podporovaný na stejném serveru jako vaše vydávající certifikační autorita (CA).