Přehled konfigurací AI a LLM v Microsoft Cloud for Sovereignty (Preview)

Důležité

Toto je funkce Preview. Tyto informace se týkají funkce předběžné verze, která může být před vydáním podstatně upravena. Microsoft neposkytuje žádné záruky, výslovné ani předpokládané, týkající se zde uváděných informací.

Organizace veřejného sektoru mohou využívat nejnovější inovace AI ve veřejném cloudu a zároveň spravovat svá data v souladu s místními zásadami a regulačními požadavky pomocí Microsoft Cloud for Sovereignty.

Microsoft Cloud for Sovereignty nabízí agilitu a flexibilitu, pokročilé funkce kybernetické bezpečnosti a přístup k nejnovějším inovacím, jako Azure OpenAI, s cílem urychlit digitální transformaci a poskytování základních veřejných služeb. Umožňuje zákaznákům budovat a digitálně transformovat úlohy ve službě Microsoft Cloud a zároveň pomáhá splňovat mnoho specifických požadavků na dodržování předpisů, zabezpečení a zásady.

Azure OpenAI Služba poskytuje přístup k výkonným jazykovým modelům OpenAI včetně GTP4-o, GPT-4, GPT-3.5-Turbo a Embeddings modelové řady. Tyto základní jazykové modely jsou předtrénovány na obrovském množství dat, aby mohly provádět úkoly, jako je generování obsahu, sumarizace, sémantické vyhledávání a překlad kódu z přirozeného jazyka. Můžete používat Azure OpenAI Service pro přístup k předtrénovaným modelům pro rychlejší vytváření aplikací s podporou AI s minimálním úsilím při používání Microsoft Cloud for Sovereignty k vynucování požadavků na dodržování předpisů, zabezpečení a zásad pomocí suverénních ovládacích prvků v podnikovém měřítku a cloudové architektury.

Benefity

Azure OpenAI Service můžete používat na svá data k následujícím účelům:

Zvýšení produktivity zaměstnanců snížením množství času, které potřebují k nalezení kritických informací v kolektivní databázi znalostí organizace.

Zvýšení spokojenosti občanů zjednodušením složitých předpisů nebo požadavků programu.

Příklad případu použití

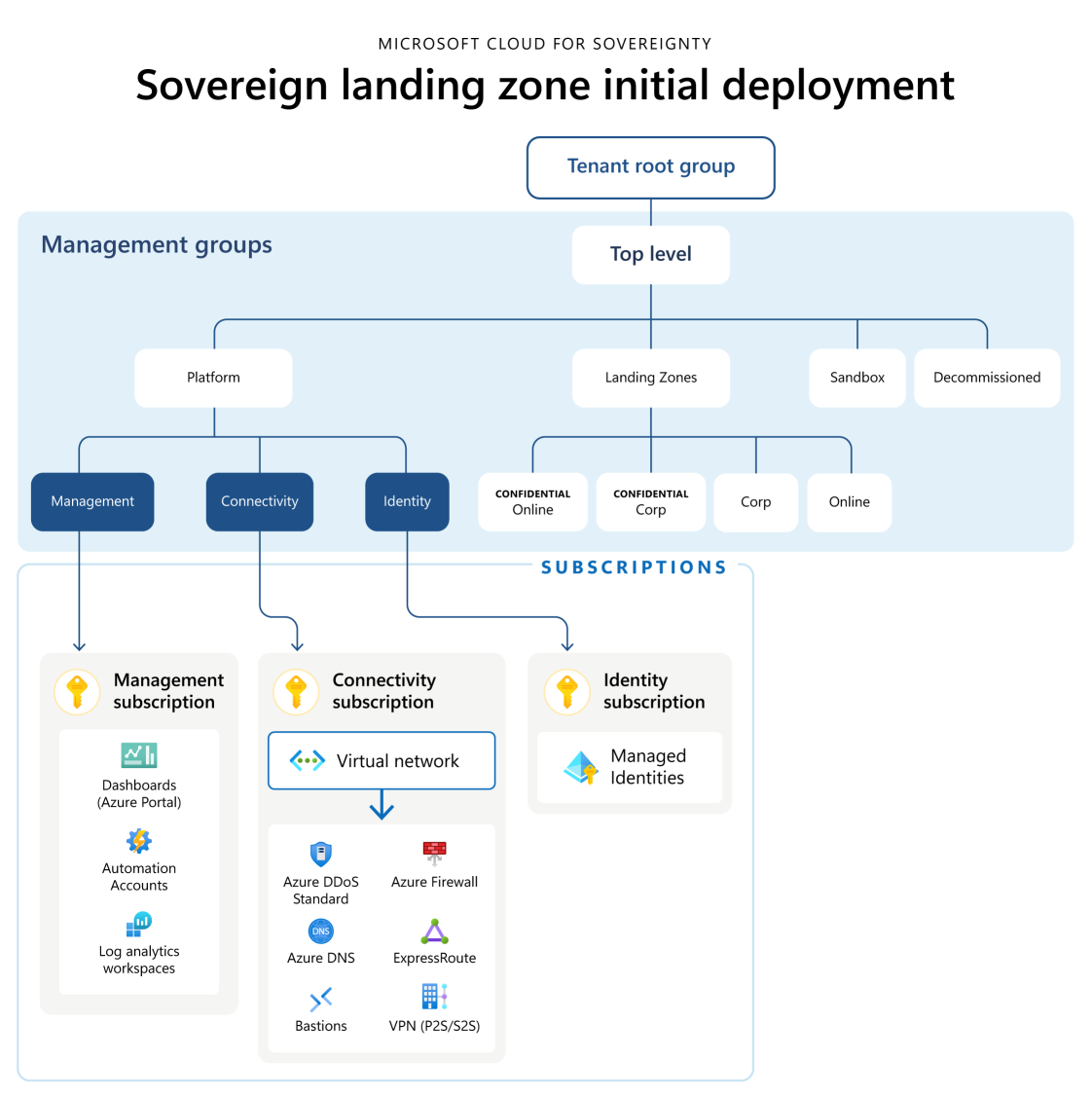

Suverénní případy použití se nejlépe implementují na základě suverénní cílové zóny (SLZ). SLZ se skládá z hierarchie skupiny pro správu a společných prostředků platformy pro usnadnění vytváření sítí, protokolování a identit spravovaných služeb. Následující diagram ukazuje architekturu počátečního nasazení Sovereign přistávací zóny.

Kořenová skupina správy SLZ se běžně nazývá cílová zóna nebo cílová zóna podnikového rozsahu. Jednotlivá předplatná, která sídlí v jedné z podřízených skupin pro správu pod nadřazenou skupinou, se běžně označují jako cílové zóny aplikace nebo cílové zóny úlohy. Úlohy aplikací lze nasadit do prostředí SLZ v jedné ze čtyř výchozích cílových zón:

Corp (firemní) – pracovní zátěž bez přístupu k internetu a bez důvěrných informací

Online – Nedůvěrná pracovní zátěž zaměřená na internet

Confidential corp – Důvěrné pracovní zátěže, které nesměřují k internetu (umožňuje použití pouze důvěrných počítačových zdrojů)

Důvěrné online – důvěrné pracovní zátěže orientované na internet (umožňuje použití pouze důvěrných počítačových zdrojů)

Hlavní rozdíl mezi skupinami pro správu Corp a Online je v tom, jak zacházejí s veřejnými koncovými body. Online prostředí umožňuje použití veřejných koncových bodů, zatímco prostředí Corp nikoli. Další informace o architektuře SLZ.

V prostředí SLZ byste měli nasadit řešení založená na AI jako vyhrazené pracovní zátěže v jejich vlastních předplatných v rámci Corp nebo Online hierarchie skupiny managementu.

Doporučujeme používat prostředí Corp jako bezpečný standardní vzor pro implementaci Large jazykový model (LLM) až Retrieval Augmented Generation (RAG) aplikace, jako jsou agenti pro interní použití v organizaci. ExpressRoute nebo připojení založená na VPN potřebujete pro přístup k rozhraním API ve front-endu nebo uživatelským rozhraním, která se připojují ke službám Azure AI a poskytují možnosti LLM koncovým uživatelům nebo spotřebitelům.

Chcete-li veřejnosti nabízet aplikace založené na LLM nebo RAG, použijte cílové zóny úlohy v hierarchii skupin správy Online. Musíte však přistupovat ke všem službám požadovaným pro implementaci prostřednictvím privátních koncových bodů bezpečně ve virtuální síti. Koncovým uživatelům nebo spotřebitelům poskytujte API nebo front-endovou webovou aplikaci pouze prostřednictvím veřejného koncového bodu.

V tomto případě byste měli chránit veřejné koncový bod pomocí firewallu webových aplikací. Měli byste také použít a nakonfigurovat vhodné DDoS a další služby zabezpečení. V závislosti na preferencích tato konfigurace může probíhat centrálně ve virtuální síti centra nebo decentralizovaně ve virtuální síti úlohy.

Pokud potřebujete integrovat data z Důvěrné přistávací zóny s pracovní zátěží AI, musíte spustit transformační procesy, které zpracovávají a ukládají data ve službách, jako je Azure služby AI, jako je např. Azure AI Search nebo Azure OpenAI, v Důvěrné přistávací zóně. Tyto procesy musí navíc aktivně filtrovat a spravovat data, aby se zabránilo odesílání důvěrných dat, která musí být při použití pro nedůvěrné služby a úlohy šifrována. Toto filtrování je třeba implementovat do vlastní obchodní logiky případ od případu.

Pokud potřebujete ingestovat, transformovat a spotřebovávat data pracovní zátěží AI, doporučujeme nasadit přistávací zónu dat zarovnanou s datovými doménami. Cílová zóna dat má několik vrstev, které umožňují agilitu integrace servisních dat a datových produktů, které obsahuje.

Vstupní zóna dat je součástí Cloud Adoption Framework Analytický scénář cloudového škálování což je komplexní přístup navržený s cílem urychlit a zefektivnit nasazení pokročilých analytických řešení v rámci cloudu. . Poskytuje strukturovanou metodologii zahrnující osvědčené postupy a standardizované služby, která usnadňuje přijímání, transformaci a spotřebu dat v různých doménách. Využitím tohoto scénáře mohou organizace dosáhnout větší pružnosti a škálovatelnosti ve svých datových operacích a zajistit bezpečné sdílení dat a správu. Tento rámec nejen optimalizuje výkon analytické pracovní zátěže, ale také zlepšuje bezproblémovou integraci a správu datových produktů, což v konečném důsledku vede k promyšlenějším a informovanějším rozhodovacím procesům.

Můžete nasadit novou vstupní cílovou zónu se standardní sadou služeb, která umožní cílové zóně dat začít zpracovávat a analyzovat data. Datovou cílovou zónu můžete propojit s datovou cílovou zónou LLM a všemi ostatními datovými cílovými zónami s peeringem virtuální sítě. Tento mechanismus vám umožňuje zabezpečeně sdílet data prostřednictvím interní sítě Azure při dosažení nižší latence a vyšší propustnosti ve srovnání s přechodem přes centrum.

Některé implementace mohou vyžadovat použití citlivých nebo důvěrných dat, která vyžadují použití šifrování, které je k dispozici u důvěrné výpočetní techniky. V tomto scénáři můžete spouštět datová řešení založená na virtuálních počítačích v cílových zónách v rámci důvěrné skupiny pro správu. Některé datové služby PaaS nemusí být možné spustit na důvěrných virtuálních počítačích.

Další kroky

- Přečtěte si, jak používat LLM a Azure OpenAI ve vzoru rozšířeného generování načítání (RAG) (Preview).