Kurz: Integrace jednotného přihlašování (SSO) Microsoft Entra s TerraTrue

V tomto kurzu se dozvíte, jak integrovat TerraTrue s Microsoft Entra ID. Když integrujete TerraTrue s Microsoft Entra ID, můžete:

- Řízení v Microsoft Entra ID, který má přístup k TerraTrue.

- Povolte uživatelům, aby se k TerraTrue automaticky přihlásili pomocí svých účtů Microsoft Entra.

- Spravujte účty v jednom centrálním umístění.

Předpoklady

Abyste mohli začít, potřebujete následující položky:

Předplatné Microsoft Entra. Pokud předplatné nemáte, můžete získat bezplatný účet.

Předplatné s povoleným jednotným přihlašováním (SSO) TerraTrue

Popis scénáře

V tomto kurzu nakonfigurujete a otestujete jednotné přihlašování Microsoft Entra v testovacím prostředí.

- TerraTrue podporuje jednotné přihlašování iniciované sp a IDP .

Poznámka:

Identifikátor této aplikace je pevná řetězcová hodnota, takže v jednom tenantovi je možné nakonfigurovat pouze jednu instanci.

Přidání TerraTrue z galerie

Pokud chcete nakonfigurovat integraci TerraTrue do Microsoft Entra ID, musíte do seznamu spravovaných aplikací SaaS přidat TerraTrue z galerie.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň cloudová aplikace Správa istrator.

- Přejděte k podnikovým aplikacím>Identita>Aplikace>– Nová aplikace.

- Do části Přidat z galerie zadejte TerraTrue do vyhledávacího pole.

- Na panelu výsledků vyberte TerraTrue a pak přidejte aplikaci. Počkejte několik sekund, než se aplikace přidá do vašeho tenanta.

Alternativně můžete také použít Průvodce konfigurací podnikové aplikace. V tomto průvodci můžete do tenanta přidat aplikaci, přidat uživatele nebo skupiny do aplikace, přiřadit role a také si projít konfiguraci jednotného přihlašování. Přečtěte si další informace o průvodcích Microsoft 365.

Konfigurace a testování jednotného přihlašování Microsoft Entra pro TerraTrue

Nakonfigurujte a otestujte jednotné přihlašování Microsoft Entra s TerraTrue pomocí testovacího uživatele s názvem B.Simon. Aby jednotné přihlašování fungovalo, musíte vytvořit vztah propojení mezi uživatelem Microsoft Entra a souvisejícím uživatelem v TerraTrue.

Pokud chcete nakonfigurovat a otestovat jednotné přihlašování Microsoft Entra pomocí TerraTrue, proveďte následující kroky:

- Nakonfigurujte jednotné přihlašování Microsoft Entra – aby uživatelé mohli tuto funkci používat.

- Vytvoření testovacího uživatele Microsoft Entra – k otestování jednotného přihlašování Microsoft Entra pomocí B.Simon.

- Přiřaďte testovacího uživatele Microsoft Entra – aby B.Simon mohl používat jednotné přihlašování Microsoft Entra.

- Konfigurace jednotného přihlašování TerraTrue – konfigurace nastavení jednotného přihlašování na straně aplikace

- Vytvořte testovacího uživatele TerraTrue – aby měl protějšek B.Simon v TerraTrue, který je propojený s reprezentací uživatele Microsoft Entra.

- Otestujte jednotné přihlašování a ověřte, jestli konfigurace funguje.

Konfigurace jednotného přihlašování Microsoft Entra

Následujícím postupem povolíte jednotné přihlašování microsoftu Entra.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň cloudová aplikace Správa istrator.

Přejděte k podnikovým aplikacím>Identity>Applications>TerraTrue>Jednotné přihlašování.

Na stránce Vybrat metodu jednotného přihlašování vyberte SAML.

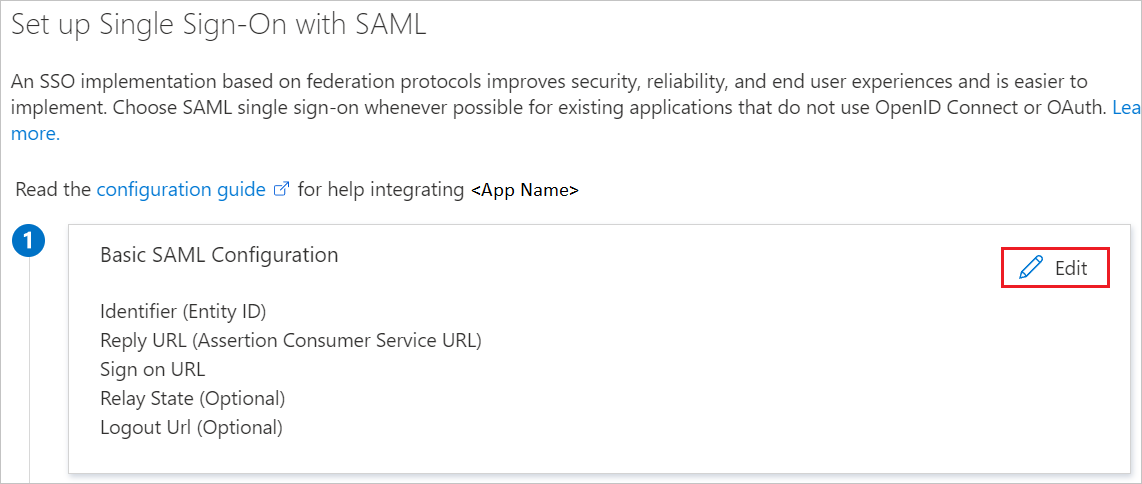

Na stránce Nastavení jednotného přihlašování pomocí SAML klikněte na ikonu tužky pro základní konfiguraci SAML a upravte nastavení.

Pokud chcete nakonfigurovat aplikaci v režimu iniciovaném protokolem IDP, v části Základní konfigurace SAML proveďte následující krok:

Do textového pole Adresa URL odpovědi zadejte adresu URL pomocí následujícího vzoru:

https://launch.terratrue.com/idp-sso-login/<CUSTOMER-ID>Poznámka:

Tato hodnota není skutečná. Aktualizujte tuto hodnotu skutečnou adresou URL odpovědi. Pokud chcete získat tuto hodnotu, obraťte se na tým podpory klienta TerraTrue. Můžete také odkazovat na vzory uvedené v části Základní konfigurace SAML.

Klikněte na Nastavit další adresy URL a proveďte následující krok, pokud chcete nakonfigurovat aplikaci v režimu iniciovaném aktualizací SP :

Do textového pole Přihlašovací adresa URL zadejte adresu URL:

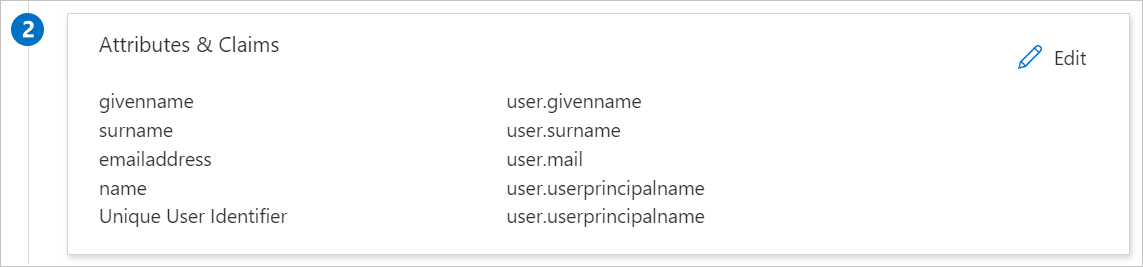

https://launch.terratrue.com/Vaše aplikace TerraTrue očekává kontrolní výrazy SAML v určitém formátu, což vyžaduje přidání mapování vlastních atributů do konfigurace atributů tokenu SAML. Následující snímek obrazovky ukazuje příklad. Výchozí hodnota jedinečného identifikátoru uživatele je user.userprincipalname, ale TerraTrue očekává, že se namapuje na e-mailovou adresu uživatele. Pro to můžete použít atribut user.mail ze seznamu nebo použít odpovídající hodnotu atributu na základě konfigurace vaší organizace.

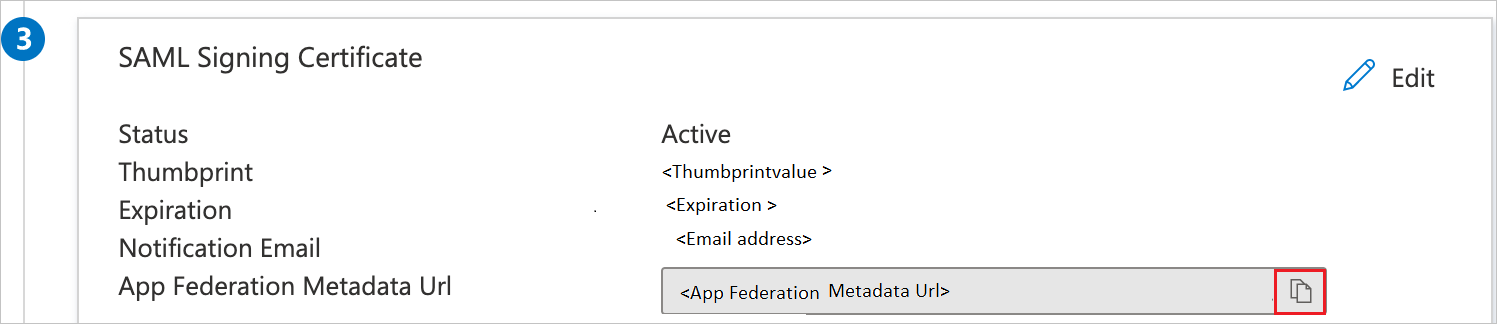

Na stránce Nastavit jednotné přihlašování pomocí SAML v části Podpisový certifikát SAML klikněte na tlačítko Kopírovat a zkopírujte adresu URL federačních metadat aplikace a uložte ji do počítače.

Vytvoření testovacího uživatele Microsoft Entra

V této části vytvoříte testovacího uživatele s názvem B.Simon.

- Přihlaste se k Centru pro správu Microsoft Entra alespoň jako uživatel Správa istrator.

- Přejděte k identitě>Uživatelé>Všichni uživatelé.

- V horní části obrazovky vyberte Nový uživatel>Vytvořit nového uživatele.

- Ve vlastnostech uživatele postupujte takto:

- Do pole Zobrazovaný název zadejte

B.Simon. - Do pole Hlavní název uživatele zadejte .username@companydomain.extension Například,

B.Simon@contoso.com. - Zaškrtněte políčko Zobrazit heslo a potom poznamenejte hodnotu, která se zobrazí v poli Heslo.

- Vyberte Zkontrolovat a vytvořit.

- Do pole Zobrazovaný název zadejte

- Vyberte Vytvořit.

Přiřazení testovacího uživatele Microsoft Entra

V této části povolíte B.Simonu používat jednotné přihlašování tím, že udělíte přístup k TerraTrue.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň cloudová aplikace Správa istrator.

- Přejděte k podnikovým aplikacím>Identity>Applications>TerraTrue.

- Na stránce s přehledem aplikace vyberte Uživatelé a skupiny.

- Vyberte Přidat uživatele nebo skupinu a pak v dialogovém okně Přidat přiřazení vyberte Uživatelé a skupiny.

- V dialogovém okně Uživatelé a skupiny vyberte B.Simon ze seznamu Uživatelé a potom klikněte na tlačítko Vybrat v dolní části obrazovky.

- Pokud očekáváte přiřazení role uživatelům, můžete ji vybrat v rozevíracím seznamu Vybrat roli . Pokud pro tuto aplikaci nebyla nastavena žádná role, zobrazí se vybraná výchozí role pro přístup.

- V dialogovém okně Přidat přiřazení klikněte na tlačítko Přiřadit .

Konfigurace jednotného přihlašování TerraTrue

Pokud chcete nakonfigurovat jednotné přihlašování na straně TerraTrue, musíte odeslat adresu URL federačních metadat aplikace týmu podpory TerraTrue. Toto nastavení nastaví tak, aby bylo správně nastavené připojení jednotného přihlašování SAML na obou stranách.

Vytvoření testovacího uživatele TerraTrue

V této části vytvoříte uživatele s názvem Britta Simon v TerraTrue. Spolupracujte s týmem podpory TerraTrue a přidejte uživatele na platformě TerraTrue. Uživatelé se musí vytvořit a aktivovat před použitím jednotného přihlašování.

Testování jednotného přihlašování

V této části otestujete konfiguraci jednotného přihlašování Microsoft Entra s následujícími možnostmi.

Inicializovaná aktualizace:

Klikněte na Otestovat tuto aplikaci, tím se přesměruje na adresu URL terraTrue Sign on URL, kde můžete zahájit tok přihlášení.

Přejděte přímo na přihlašovací adresu URL TerraTrue a spusťte tok přihlášení odsud.

Iniciovaný protokol IDP:

- Klikněte na Otestovat tuto aplikaci a měli byste být automaticky přihlášení k TerraTrue, pro kterou jste nastavili jednotné přihlašování.

K otestování aplikace v libovolném režimu můžete také použít Microsoft Moje aplikace. Když kliknete na dlaždici TerraTrue v Moje aplikace, pokud je nakonfigurovaný v režimu SP, budete přesměrováni na přihlašovací stránku aplikace pro zahájení toku přihlášení a pokud je nakonfigurovaný v režimu IDP, měli byste být automaticky přihlášení k TerraTrue, pro který jste nastavili jednotné přihlašování. Další informace naleznete v tématu Microsoft Entra Moje aplikace.

Další kroky

Jakmile nakonfigurujete TerraTrue, můžete vynutit řízení relací, které chrání exfiltraci a infiltraci citlivých dat vaší organizace v reálném čase. Řízení relací se rozšiřuje z podmíněného přístupu. Přečtěte si, jak vynutit řízení relací pomocí Programu Microsoft Defender for Cloud Apps.