Kurz: Integrace jednotného přihlašování Microsoft Entra s Cloudem GitHub Enterprise – Podnikový účet

V tomto kurzu se dozvíte, jak nastavit integraci Microsoft Entra SAML s účtem GitHub Enterprise Cloud – Enterprise. Když integrujete GitHub Enterprise Cloud – podnikový účet s ID Microsoft Entra, můžete:

- Řízení v Microsoft Entra ID, který má přístup k účtu GitHub Enterprise a všem organizacím v rámci účtu Enterprise.

Předpoklady

Abyste mohli začít, potřebujete následující položky:

- Předplatné Microsoft Entra. Pokud předplatné nemáte, můžete získat bezplatný účet.

- Účet GitHub Enterprise.

- Uživatelský účet GitHubu, který je vlastníkem podnikového účtu.

Popis scénáře

V tomto kurzu nakonfigurujete integraci SAML pro účet GitHub Enterprise a otestujete vlastníka podnikového účtu a ověřování a přístup členů organizace nebo organizace.

Poznámka:

Aplikace GitHub Enterprise Cloud - Enterprise Account nepodporuje povolení automatického zřizování SCIM. Pokud potřebujete nastavit zřizování pro cloudové prostředí GitHub Enterprise, musí být SAML nakonfigurovaný na úrovni organizace a GitHub Enterprise Cloud - Organization místo toho se musí použít aplikace Microsoft Entra. Pokud nastavujete integraci zřizování SAML a SCIM pro podnik, který je povolený pro podnikové spravované uživatele (EMU), musíte použít GitHub Enterprise Managed User aplikaci Microsoft Entra pro integrace SAML/Provisioning nebo GitHub Enterprise Managed User (OIDC) aplikaci Microsoft Entra pro integrace OIDC/Zřizování.

- Cloud GitHub Enterprise – Podnikový účet podporuje jednotné přihlašování iniciované službou SP a IDP .

Přidání účtu GitHub Enterprise Cloud – Podnikový účet z galerie

Pokud chcete nakonfigurovat integraci githubu Enterprise Cloud – podnikový účet do Microsoft Entra ID, musíte přidat účet GitHub Enterprise – Enterprise z galerie do seznamu spravovaných aplikací SaaS.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň cloudová aplikace Správa istrator.

- Přejděte k podnikovým aplikacím>Identita>Aplikace>– Nová aplikace.

- V části Přidat z galerie zadejte do vyhledávacího pole účet GitHub Enterprise Cloud – Enterprise.

- Na panelu výsledků vyberte GitHub Enterprise Cloud – Podnikový účet a pak přidejte aplikaci. Počkejte několik sekund, než se aplikace přidá do vašeho tenanta.

Alternativně můžete také použít Průvodce konfigurací podnikové aplikace. V tomto průvodci můžete do tenanta přidat aplikaci, přidat uživatele nebo skupiny do aplikace, přiřadit role a také si projít konfiguraci jednotného přihlašování. Přečtěte si další informace o průvodcích Microsoft 365.

Konfigurace a testování jednotného přihlašování Microsoft Entra pro GitHub Enterprise Cloud – podnikový účet

Konfigurace a otestování jednotného přihlašování Microsoft Entra s cloudem GitHub Enterprise – Podnikový účet pomocí testovacího uživatele s názvem B.Simon. Aby jednotné přihlašování fungovalo, musíte vytvořit vztah propojení mezi uživatelem Microsoft Entra a souvisejícím uživatelem v účtu GitHub Enterprise Cloud – Enterprise.

Pokud chcete nakonfigurovat a otestovat jednotné přihlašování Microsoft Entra s cloudem GitHub Enterprise – Podnikový účet, proveďte následující kroky:

- Nakonfigurujte jednotné přihlašování Microsoft Entra – aby uživatelé mohli tuto funkci používat.

- Vytvoření testovacího uživatele Microsoft Entra – k otestování jednotného přihlašování Microsoft Entra pomocí B.Simon.

- Přiřaďte uživateli Microsoft Entra a testovacímu uživatelskému účtu do aplikace GitHub – pokud chcete svému uživatelskému účtu a testovacímu uživateli

B.Simonpovolit používání jednotného přihlašování Microsoft Entra.

- Povolte a otestujte SAML pro podnikový účet a její organizace – nakonfigurujte nastavení jednotného přihlašování na straně aplikace.

- Otestujte jednotné přihlašování s jiným vlastníkem podnikového účtu nebo účtem člena organizace a ověřte, jestli konfigurace funguje.

Konfigurace jednotného přihlašování Microsoft Entra

Následujícím postupem povolíte jednotné přihlašování microsoftu Entra.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň cloudová aplikace Správa istrator.

Přejděte na Podnikové aplikace>Identity>Applications>GitHub Enterprise Cloud – Jednotné přihlašování k účtu>Enterprise.

Na stránce Vybrat metodu jednotného přihlašování vyberte SAML.

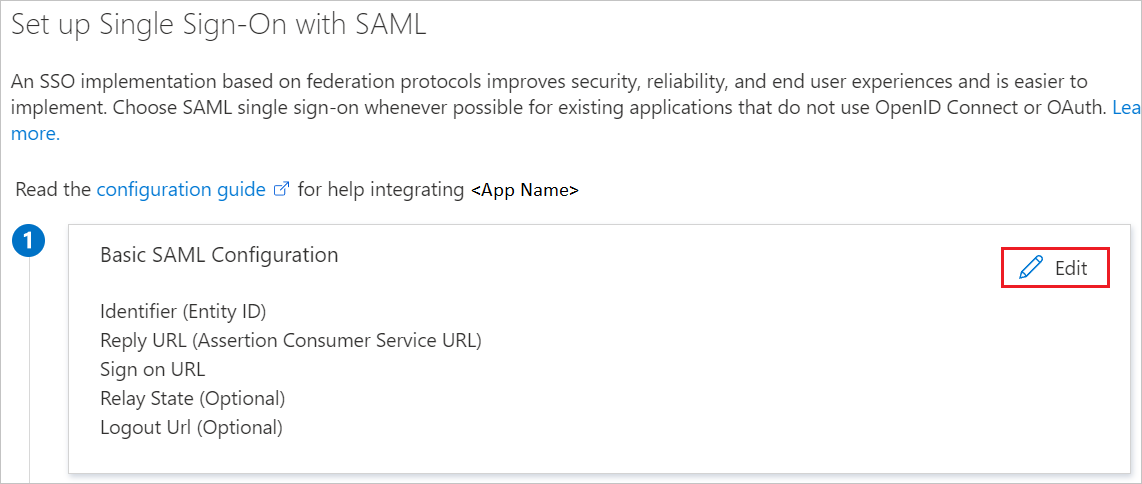

Na stránce Nastavení jednotného přihlašování pomocí SAML klikněte na ikonu tužky pro základní konfiguraci SAML a upravte nastavení.

V části Základní konfigurace SAML proveďte následující kroky:

a. Do textového pole Identifikátor (ID entity) zadejte adresu URL pomocí následujícího vzoru:

https://github.com/enterprises/<ENTERPRISE-SLUG>b. Do textového pole Adresa URL odpovědi zadejte adresu URL pomocí následujícího vzoru:

https://github.com/enterprises/<ENTERPRISE-SLUG>/saml/consumePokud chcete aplikaci nakonfigurovat v režimu iniciovaném aktualizací SP , proveďte následující krok:

Do textového pole Přihlásit se na adresu URL zadejte adresu URL pomocí následujícího vzoru:

https://github.com/enterprises/<ENTERPRISE-SLUG>/ssoPoznámka:

Nahraďte

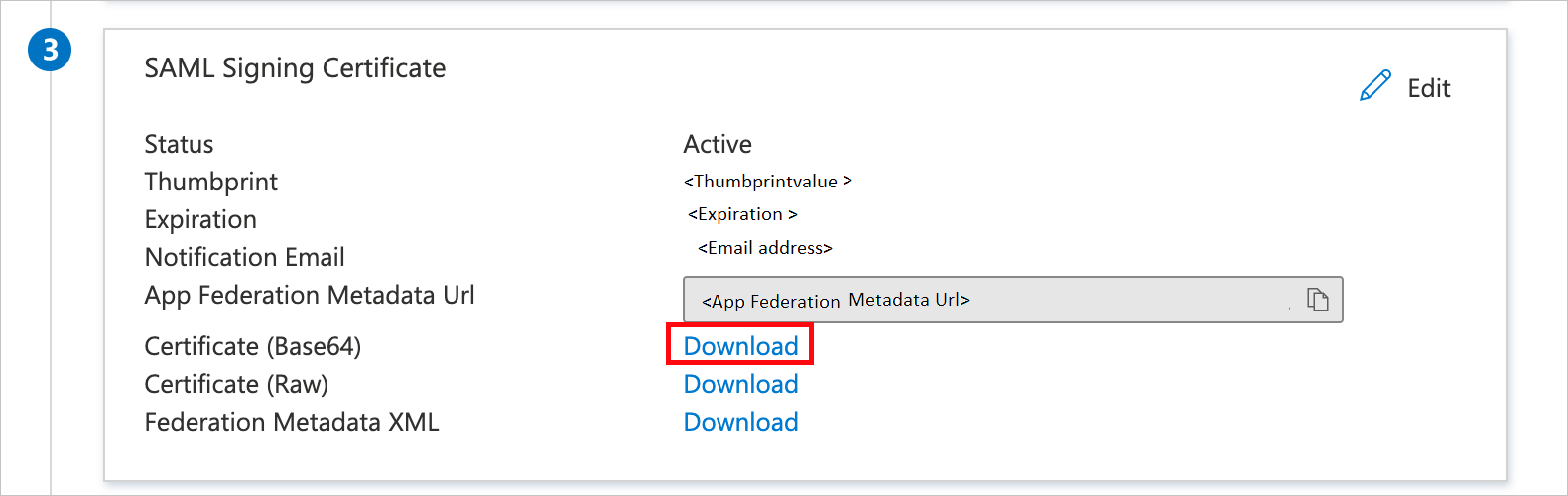

<ENTERPRISE-SLUG>skutečným názvem vašeho účtu GitHub Enterprise.Na stránce Nastavit jednotné přihlašování pomocí SAML v části Podpisový certifikát SAML vyhledejte certifikát (Base64) a vyberte Stáhnout a stáhněte certifikát a uložte ho do počítače.

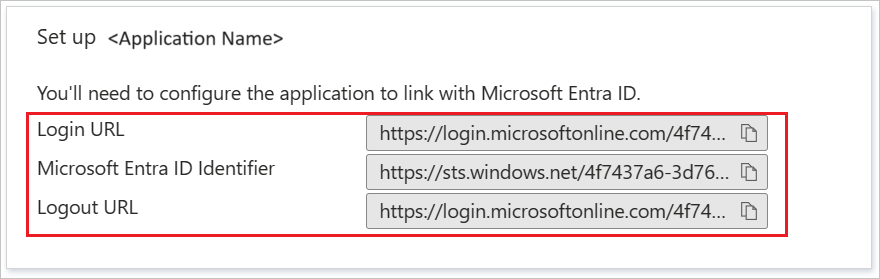

V části Nastavení cloudu GitHub Enterprise – Podnikový účet zkopírujte odpovídající adresy URL podle vašeho požadavku.

Vytvoření testovacího uživatele Microsoft Entra

V této části vytvoříte testovacího uživatele na webu Azure Portal s názvem B.Simon.

- Přihlaste se k Centru pro správu Microsoft Entra alespoň jako uživatel Správa istrator.

- Přejděte k identitě>Uživatelé>Všichni uživatelé.

- V horní části obrazovky vyberte Nový uživatel>Vytvořit nového uživatele.

- Ve vlastnostech uživatele postupujte takto:

- Do pole Zobrazovaný název zadejte

B.Simon. - Do pole Hlavní název uživatele zadejte .username@companydomain.extension Například,

B.Simon@contoso.com. - Zaškrtněte políčko Zobrazit heslo a potom poznamenejte hodnotu, která se zobrazí v poli Heslo.

- Vyberte Zkontrolovat a vytvořit.

- Do pole Zobrazovaný název zadejte

- Vyberte Vytvořit.

Přiřazení uživatele Microsoft Entra a testovacího uživatelského účtu do aplikace GitHub

V této části povolíte B.Simon a svůj uživatelský účet použijete jednotné přihlašování Azure tím, že udělíte přístup ke cloudu GitHub Enterprise – podnikový účet.

- Přihlaste se do Centra pro správu Microsoft Entra jako alespoň cloudová aplikace Správa istrator.

- Přejděte do podnikové aplikace>Identita>Applications>GitHub Enterprise Cloud – Podnikový účet.

- Na stránce s přehledem aplikace najděte oddíl Spravovat a vyberte Uživatelé a skupiny.

- Vyberte Přidat uživatele a potom v dialogovém okně Přidat přiřazení vyberte Uživatelé a skupiny.

- V dialogovém okně Uživatelé a skupiny vyberte B.Simon a váš uživatelský účet ze seznamu Uživatelé a potom klikněte na tlačítko Vybrat v dolní části obrazovky.

- Pokud očekáváte přiřazení role uživatelům, můžete ji vybrat v rozevíracím seznamu Vybrat roli . Pokud pro tuto aplikaci nebyla nastavena žádná role, zobrazí se vybraná výchozí role pro přístup.

- V dialogovém okně Přidat přiřazení klikněte na tlačítko Přiřadit .

Povolení a testování SAML pro podnikový účet a její organizace

Pokud chcete nakonfigurovat jednotné přihlašování na straně účtu GitHub Enterprise – Enterprise, postupujte podle kroků uvedených v této dokumentaci k GitHubu.

- Přihlaste se k GitHub.com pomocí uživatelského účtu, který je vlastníkem podnikového účtu.

- Zkopírujte hodnotu z

Login URLpole v aplikaci a vložte ji doSign on URLpole v nastavení SAML účtu GitHub Enterprise. - Zkopírujte hodnotu z

Azure AD Identifierpole v aplikaci a vložte ji doIssuerpole v nastavení SAML účtu GitHub Enterprise. - Zkopírujte obsah souboru certifikátu (Base64), který jste si stáhli v krocích výše z webu Azure Portal, a vložte je do příslušného pole v nastavení SAML účtu GitHub Enterprise.

- Klikněte na

Test SAML configurationid Microsoft Entra a potvrďte, že se můžete ověřit z účtu GitHub Enterprise. - Po úspěšném dokončení testu uložte nastavení.

- Po prvním ověření přes SAML z účtu GitHub Enterprise se v účtu GitHub Enterprise vytvoří propojená externí identita , která přidruží přihlášený uživatelský účet GitHubu k uživatelskému účtu Microsoft Entra.

Po povolení jednotného přihlašování SAML pro váš účet GitHub Enterprise je jednotné přihlašování SAML ve výchozím nastavení povolené pro všechny organizace vlastněné vaším podnikovým účtem. Všichni členové se budou muset ověřit pomocí jednotného přihlašování SAML, aby získali přístup k organizacím, kde jsou členy, a podnikoví vlastníci budou muset při přístupu k podnikovému účtu ověřit pomocí jednotného přihlašování SAML.

Testování jednotného přihlašování s jiným vlastníkem podnikového účtu nebo účtem člena organizace

Po nastavení integrace SAML pro účet GitHub Enterprise (který platí také pro organizace GitHubu v podnikovém účtu), by ostatní vlastníci podnikových účtů, kteří jsou přiřazeni k aplikaci v Microsoft Entra ID, měli být schopni přejít na adresu URL podnikového účtu GitHubu (https://github.com/enterprises/<enterprise account>), ověřit prostřednictvím SAML a přistupovat k zásadám a nastavením v rámci účtu GitHub Enterprise.

Vlastník organizace organizace v podnikovém účtu by měl mít možnost pozvat uživatele, aby se připojil ke své organizaci Na GitHubu. Přihlaste se k GitHub.com pomocí účtu vlastníka organizace a podle pokynů v článku pozvěte B.Simon do organizace. Uživatelský účet GitHubu bude potřeba vytvořit, B.Simon pokud ještě neexistuje.

Pokud chcete otestovat přístup organizace GitHubu pod podnikovým účtem pomocí testovacího B.Simon uživatelského účtu:

- Pozvání

B.Simondo organizace v rámci podnikového účtu jako vlastníka organizace - Přihlaste se k GitHub.com pomocí uživatelského účtu, který chcete propojit s uživatelským

B.Simonúčtem Microsoft Entra. - Přihlaste se k Microsoft Entra ID pomocí

B.Simonuživatelského účtu. - Přejděte do organizace GitHubu. Uživateli by se měla zobrazit výzva k ověření prostřednictvím SAML. Po úspěšném ověření

B.SimonSAML by mělo být možné získat přístup k prostředkům organizace.

Další kroky

Jakmile nakonfigurujete GitHub Enterprise Cloud – Podnikový účet, můžete vynutit řízení relace, které chrání exfiltraci a infiltraci citlivých dat vaší organizace v reálném čase. Řízení relací se rozšiřuje z podmíněného přístupu. Přečtěte si, jak vynutit řízení relací pomocí Programu Microsoft Defender for Cloud Apps.