Metody ověřování v Microsoft Entra ID – aplikace Microsoft Authenticator

Microsoft Authenticator poskytuje další úroveň zabezpečení pro váš pracovní nebo školní účet Microsoft Entra nebo váš účet Microsoft. Je k dispozici pro Android a iOS. S aplikací Microsoft Authenticator se uživatelé můžou během přihlašování ověřovat bez hesla. Můžou ho také použít jako možnost ověřování při událostech samoobslužného resetování hesla (SSPR) nebo vícefaktorového ověřování (MFA).

Microsoft Authenticator podporuje heslo, přihlášení bez hesla a vícefaktorové ověřování pomocí oznámení a ověřovacích kódů.

- Uživatelé se můžou přihlásit pomocí klíče v aplikaci Authenticator a dokončit ověřování odolné proti útokům phishing pomocí biometrického přihlašovacího kódu nebo PIN kódu zařízení.

- Uživatelé můžou místo svého uživatelského jména a hesla nastavit oznámení Authenticatoru a přihlásit se pomocí ověřovacího programu.

- Uživatelé můžou na svém mobilním zařízení obdržet žádost o vícefaktorové ověřování a schválit nebo zamítnout pokus o přihlášení ze svého telefonu.

- Můžou také použít ověřovací kód OATH v aplikaci Authenticator a zadat ho do přihlašovacího rozhraní.

Další informace najdete v tématu Povolení přihlašování bez hesla pomocí aplikace Microsoft Authenticator.

Poznámka:

Uživatelé nemají možnost zaregistrovat si svou mobilní aplikaci, když povolí samoobslužné resetování hesla. Místo toho mohou uživatelé zaregistrovat svou mobilní aplikaci v https://aka.ms/mfasetup kombinované registraci bezpečnostních údajů nebo jako součást kombinované registrace bezpečnostních údajů na adrese https://aka.ms/setupsecurityinfo. Aplikace Authenticator nemusí být podporována v beta verzích iOSu a Androidu. Od 20. října 2023 už aplikace Authenticator v Androidu nepodporuje starší verze Portál společnosti Androidu. Uživatelé Androidu s Portál společnosti verzemi nižšími než 2111 (5.0.5333.0) se nemůžou znovu zaregistrovat nebo zaregistrovat nové instance Authenticatoru, dokud neaktualizují svou Portál společnosti aplikaci na novější verzi.

Přihlášení pomocí klíče

Authenticator je bezplatné řešení pro klíč, které umožňuje uživatelům provádět ověřování odolná proti útokům phishing bez hesla ze svých vlastních telefonů. Některé klíčové výhody použití přístupových klíčů v aplikaci Authenticator:

- Přístupové klíče je možné snadno nasadit ve velkém měřítku. Pak jsou přístupové klíče k dispozici na telefonu uživatele pro scénáře správy mobilních zařízení (MDM) i přineste si vlastní zařízení (BYOD).

- Přístupové klíče v Authenticatoru jsou bez dalších nákladů a cestují s uživatelem bez ohledu na to, kam jdou.

- Klíče v authenticatoru jsou vázané na zařízení, což zajišťuje, že klíč neopustí zařízení, na kterém bylo vytvořeno.

- Uživatelé zůstávají v aktualizovaném stavu díky nejnovějším inovacím založeným na otevřených standardech WebAuthn.

- Podniky můžou vrstvit další funkce nad toky ověřování, jako je dodržování standardu FIPS (Federal Information Processing Standards) 140.

Klíč vázaný na zařízení

Klíče v aplikaci Authenticator jsou vázané na zařízení, aby se zajistilo, že nikdy neopustí zařízení, na které byly vytvořené. Na zařízení s iOSem používá Authenticator k vytvoření klíče zabezpečený enklávu. V Androidu vytvoříme klíč v zabezpečeném elementu na zařízeních, která ho podporují, nebo se vrátíme do důvěryhodného spouštěcího prostředí (TEE).

Jak funguje ověřování pomocí klíče s authenticatorem

Pokud je v zásadách FIDO2 (Passkey) povolená ověření identity, pokusí se ID Microsoft Entra ověřit oprávněnost modelu klíče zabezpečení nebo zprostředkovatele klíče, ve kterém se klíč vytváří. Když uživatel zaregistruje klíč v Authenticatoru, ověření identity ověří, že legitimní aplikace Microsoft Authenticator vytvořila klíč pomocí služeb Apple a Google. Tady jsou podrobnosti o tom, jak funguje ověření identity pro každou platformu:

iOS: Ověření identity authenticatoru používá službu App Attest pro iOS k zajištění oprávněnosti aplikace Authenticator před registrací klíče.

Android:

- Pro ověření integrity play používá ověření identity Authenticator rozhraní API integrity play k zajištění důvěryhodnosti aplikace Authenticator před registrací klíče.

- V případě ověření identity klíče používá ověření identity pomocí ověření klíče androidem ověření klíče, aby ověřil, že zaregistrovaný klíč je hardwarem.

Poznámka:

Ověření identity pro iOS i Android spoléhá na služby Apple a Google k ověření pravosti aplikace Authenticator. Vysoké využití služby může selhat při registraci klíče a uživatelé můžou zkusit to znovu. Pokud jsou služby Apple a Google spuštěné, služba Authenticator zablokuje registraci, která vyžaduje ověření identity, dokud se služby neobnoví. Pokud chcete monitorovat stav služby Integrity Google Play, podívejte se na řídicí panel stavu Google Play. Pokud chcete monitorovat stav služby App Attest pro iOS, podívejte se na stav systému.

Další informace o tom, jak nakonfigurovat ověření identity, naleznete v tématu Jak povolit klíče v aplikaci Microsoft Authenticator pro Microsoft Entra ID.

Přihlášení bez hesla prostřednictvím oznámení

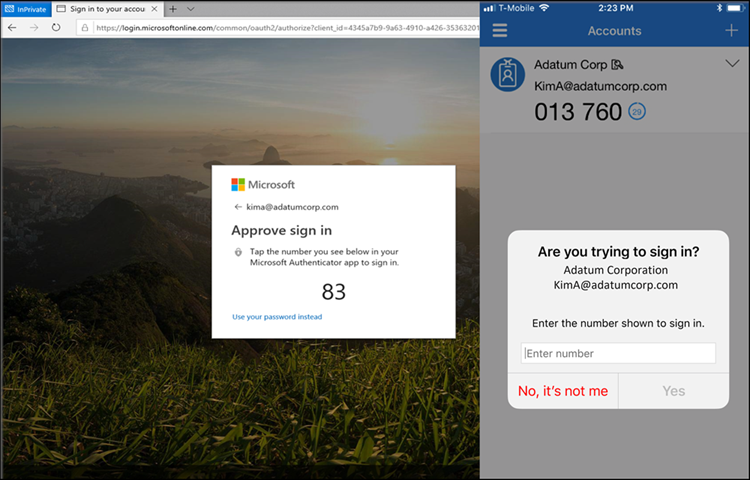

Místo zobrazení výzvy k zadání hesla po zadání uživatelského jména se uživatelům, kteří povolí přihlášení telefonem z aplikace Authenticator, zobrazí ve své aplikaci zprávu o zadání čísla. Po výběru správného čísla se proces přihlášení dokončí.

Tato metoda ověřování poskytuje vysokou úroveň zabezpečení a eliminuje potřebu, aby uživatel zadal heslo při přihlášení.

Pokud chcete začít s přihlašováním bez hesla, přečtěte si téma Povolení přihlašování bez hesla pomocí aplikace Microsoft Authenticator.

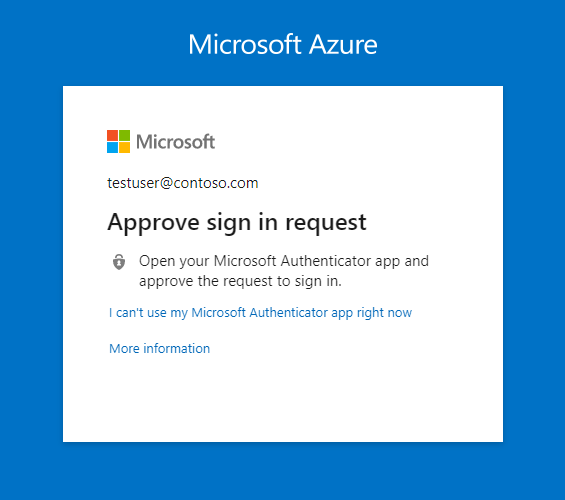

Vícefaktorové ověřování prostřednictvím oznámení prostřednictvím mobilní aplikace

Aplikace Authenticator pomáhá zabránit neoprávněnému přístupu k účtům a zastavit podvodné transakce tím, že odešle oznámení na smartphone nebo tablet. Uživatelům se zobrazí oznámení a pokud je legitimní, vyberte Ověřit. Jinak můžou vybrat Odepřít.

Poznámka:

Od srpna 2023 negenerují neobvyklá přihlášení oznámení podobně jako přihlášení z neznámých umístění oznámení. Pokud chcete schválit neobvyklé přihlášení, můžou uživatelé otevřít Microsoft Authenticator nebo Authenticator Lite v relevantní doprovodné aplikaci, jako je Outlook. Pak si můžou buď stáhnout aktualizaci, nebo klepnout na Aktualizovat a žádost schválit.

V Číně nefunguje oznámení prostřednictvím metody mobilní aplikace na zařízeních s Androidem, protože v dané oblasti jsou zablokované služby Google Play (včetně nabízených oznámení). Oznámení iOSu ale fungují. U zařízení s Androidem by měly být pro tyto uživatele zpřístupněny alternativní metody ověřování.

Ověřovací kód z mobilní aplikace

Aplikaci Authenticator je možné použít jako softwarový token k vygenerování ověřovacího kódu OATH. Po zadání uživatelského jména a hesla zadáte kód poskytnutý aplikací Authenticator do přihlašovacího rozhraní. Ověřovací kód poskytuje druhý způsob ověřování.

Poznámka:

Ověřovací kódy OATH vygenerované službou Authenticator nejsou podporované pro ověřování založené na certifikátech.

Uživatelé můžou mít kombinaci až pěti hardwarových tokenů OATH nebo ověřovacích aplikací, jako je aplikace Authenticator, nakonfigurovaných pro použití kdykoli.

Kompatibilní se standardem FIPS 140 pro ověřování Microsoft Entra

V souladu s pokyny popsanými ve speciální publikaci NIST 800-63B jsou ověřovací znaky používané vládními úřady USA nutné k používání ověřené kryptografie FIPS 140. Tento návod pomáhá vládním agenturám USA splňovat požadavky výkonného řádu (EO) 14028. Kromě toho tento návod pomáhá ostatním regulovaným odvětvím, jako jsou zdravotnické organizace pracující s elektronickými předpisy pro řízené látky (EPCS), splňovat své zákonné požadavky.

FIPS 140 je standard státní správy USA, který definuje minimální požadavky na zabezpečení kryptografických modulů v produktech a systémech informačních technologií. Ověřovací program kryptografického modulu (CMVP) udržuje testování na standardu FIPS 140.

Microsoft Authenticator pro iOS

Počínaje verzí 6.6.8 používá Microsoft Authenticator pro iOS nativní modul Apple CoreCrypto pro kryptografii ověřenou fiPS na zařízeních kompatibilních se standardem Apple iOS FIPS 140. Všechna ověřování Microsoft Entra využívající přístupové klíče vázané na zařízení, nabízená vícefaktorová ověřování (MFA), přihlašování bez hesla (PSI) a jednorázové hesla (TOTP) používají kryptografii FIPS.

Další informace o používaných kryptografických modulech s iOSem ověřených standardem FIPS 140 najdete v tématu Certifikace zabezpečení Apple iOS.

Microsoft Authenticator pro Android

Počínaje verzí 6.2409.6094 v microsoft Authenticatoru pro Android se všechna ověřování v ID Microsoft Entra, včetně klíčů, považují za kompatibilní se standardem FIPS. Authenticator používá kryptografický modul wolfSSL Inc. k dosažení dodržování předpisů fiPS 140, úrovně zabezpečení 1 na zařízeních s Androidem. Další podrobnosti o certifikaci najdete v tématu Ověřovací program kryptografického modulu.

Určení typu registrace aplikace Microsoft Authenticator v bezpečnostních údajích

Uživatelé můžou získat přístup k bezpečnostním údajům (viz adresy URL v další části) nebo výběrem bezpečnostních údajů z účtu MyAccount pro správu a přidání dalších registrací microsoft Authenticatoru. Konkrétní ikony se používají k rozlišení, jestli je registrace microsoft Authenticatoru bez hesla přihlášení k telefonu nebo vícefaktorové ověřování.

| Typ registrace authenticatoru | Ikona |

|---|---|

| Microsoft Authenticator: Přihlášení telefonem bez hesla | |

| Microsoft Authenticator: (oznámení/kód) |

Odkazy SecurityInfo

| Cloud | Adresa URL bezpečnostních údajů |

|---|---|

| Komerční prostředí Azure (včetně komunitního cloudu pro státní správu (GCC)) | https://aka.ms/MySecurityInfo |

| Azure pro státní správu USA (včetně GCC High a DoD) | https://aka.ms/MySecurityInfo-us |

Aktualizace authenticatoru

Microsoft průběžně aktualizuje Authenticator, aby zachoval vysokou úroveň zabezpečení. Pokud chcete zajistit, aby vaši uživatelé získali co nejlepší možnosti, doporučujeme, aby si aplikaci Authenticator průběžně aktualizovali. V případě důležitých aktualizací zabezpečení nemusí fungovat verze aplikací, které nejsou aktuální, a můžou uživatelům zablokovat dokončení ověřování. Pokud uživatel používá verzi aplikace, která není podporovaná, zobrazí se mu výzva k upgradu na nejnovější verzi, než se přihlásí.

Microsoft také pravidelně vyřadí starší verze aplikace Authenticator, aby se zachoval vysoký bezpečnostní pruh pro vaši organizaci. Pokud zařízení uživatele nepodporuje moderní verze Microsoft Authenticatoru, nemůžou se pomocí aplikace podepsat. K dokončení vícefaktorového ověřování doporučujeme, aby se tito uživatelé přihlásili pomocí ověřovacího kódu OATH v Microsoft Authenticatoru.

Další kroky

Pokud chcete začít s klíči, přečtěte si téma Jak povolit přístupové klíče v Microsoft Authenticatoru pro ID Microsoft Entra.

Další informace o přihlašování bez hesla najdete v tématu Povolení přihlašování bez hesla pomocí aplikace Microsoft Authenticator.

Přečtěte si další informace o konfiguraci metod ověřování pomocí rozhraní Microsoft Graph REST API.