Scénář nasazení Microsoft Entra – Nasazení pracovních sil a hostů, identita a zásady správného řízení životního cyklu přístupu napříč všemi vašimi aplikacemi

Scénáře nasazení Microsoft Entra poskytují podrobné pokyny ke kombinování a testování těchto produktů Microsoft Entra Suite:

- Microsoft Entra ID Protection

- Zásady správného řízení MICROSOFT Entra ID

- Ověřené ID Microsoft Entra (prémiové funkce)

- Microsoft Entra Přístup k Internetu

- Microsoft Entra Soukromý přístup

V těchto příručkách popisujeme scénáře, které ukazují hodnotu sady Microsoft Entra Suite a jak její schopnosti spolupracují.

- Úvod do scénářů nasazení Microsoft Entra

- Scénář nasazení Microsoft Entra – Modernizace vzdáleného přístupu k místním aplikacím s vícefaktorovým ověřováním na aplikaci

- Scénář nasazení Microsoft Entra – Zabezpečení internetového přístupu na základě obchodních potřeb

Přehled scénáře

V této příručce popisujeme, jak nakonfigurovat produkty Microsoft Entra Suite pro scénář, ve kterém fiktivní organizace Contoso chce najmout nové vzdálené zaměstnance a poskytnout jim zabezpečený a bezproblémový přístup k potřebným aplikacím a prostředkům. Chtějí pozvat externí uživatele (například partnery, dodavatele nebo zákazníky) a poskytnout jim přístup k příslušným aplikacím a prostředkům.

Společnost Contoso používá Ověřené ID Microsoft Entra k vydávání a ověřování digitálních ověření identity a stavu nových vzdálených zaměstnanců (na základě dat lidských zdrojů) a externích uživatelů (na základě e-mailových pozvánek). Digitální peněženky ukládají doklad o identitě a stav tak, aby umožňovaly přístup k aplikacím a prostředkům. Společnost Contoso může jako další bezpečnostní opatření ověřit identitu pomocí rozpoznávání tváří pro kontrolu tváře na základě obrázku, který přihlašovací údaje ukládají.

Pomocí zásad správného řízení Microsoft Entra ID vytvářejí a udělují přístupové balíčky zaměstnancům a externím uživatelům na základě ověřitelných přihlašovacích údajů.

- Pro zaměstnance založí balíčky na funkcích a odděleních úloh. Přístupové balíčky zahrnují cloudové a místní aplikace a prostředky, ke kterým potřebují zaměstnanci přístup.

- Pro externí spolupracovníky založí přístupové balíčky na pozvánce, aby definovaly role a oprávnění externích uživatelů. Přístupové balíčky zahrnují jenom aplikace a prostředky, ke kterým potřebují externí uživatelé přístup.

Zaměstnanci a externí uživatelé můžou požádat o přístup k balíčkům prostřednictvím samoobslužného portálu, kde poskytují digitální doklady jako ověření identity. S jednotným přihlašováním a vícefaktorovým ověřováním poskytují účty Microsoft Entra pro zaměstnance a externí uživatele přístup k aplikacím a prostředkům, které zahrnují jejich přístupové balíčky. Společnost Contoso ověřuje přihlašovací údaje a uděluje přístupové balíčky bez nutnosti ručního schvalování nebo zřizování.

Společnost Contoso používá microsoft Entra ID Protection a podmíněný přístup k monitorování a ochraně účtů před rizikovým přihlašováním a chováním uživatelů. Vynucují vhodné řízení přístupu na základě polohy, zařízení a úrovně rizika.

Konfigurace předpokladů

Pokud chcete úspěšně nasadit a otestovat řešení, nakonfigurujte požadavky, které popisujeme v této části.

Konfigurace Ověřené ID Microsoft Entra

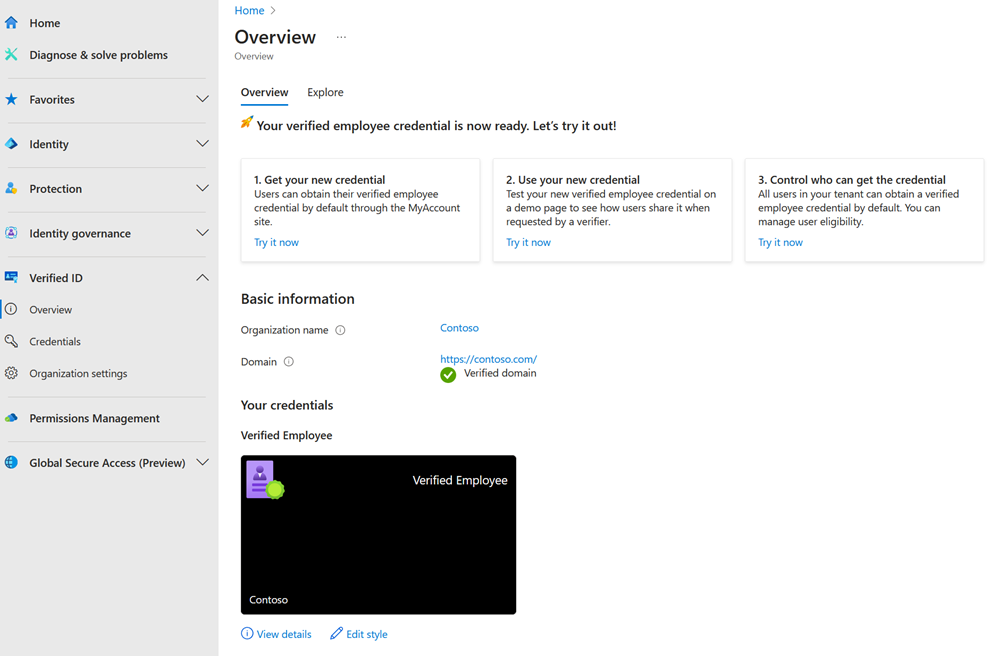

V tomto scénáři proveďte tyto kroky pro konfiguraci Ověřené ID Microsoft Entra pomocí rychlého nastavení (Preview):

Podle postupu v článku Přidání vlastní domény zaregistrujte vlastní doménu (vyžaduje se pro rychlé nastavení).

Přihlaste se do Centra pro správu Microsoft Entra jako globální správce.

- Vyberte Ověřené ID.

- Vyberte Nastavení.

- Vyberte Začínáme.

Pokud máte pro tenanta Microsoft Entra zaregistrovaných více domén, vyberte doménu, kterou chcete použít pro ověřené ID.

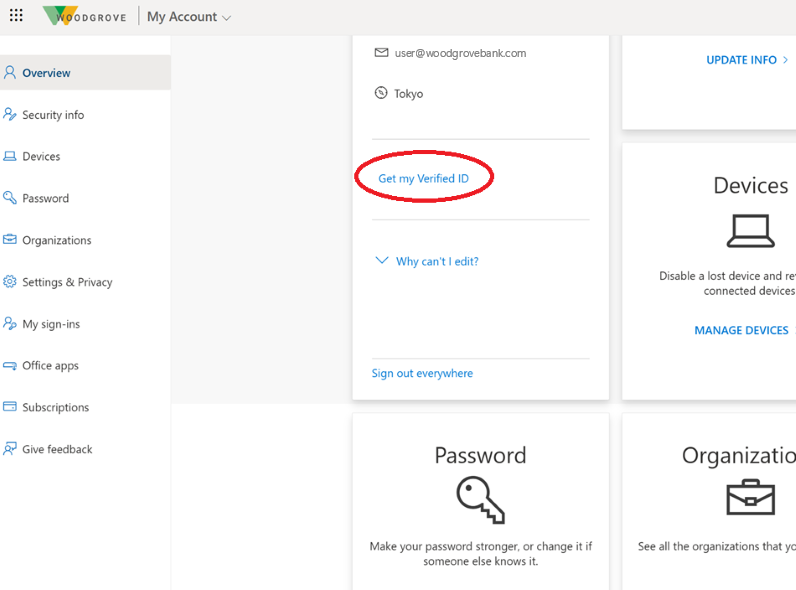

Po dokončení procesu nastavení se na stránce Můj účet zobrazí výchozí přihlašovací údaje na pracovišti, které můžete upravovat a nabízet zaměstnancům vašeho tenanta.

Přihlaste se k mému účtu testovacího uživatele pomocí svých přihlašovacích údajů Microsoft Entra. Pokud chcete vystavit ověřené přihlašovací údaje na pracovišti, vyberte Získat moje ověřené ID .

Přidání důvěryhodné externí organizace (B2B)

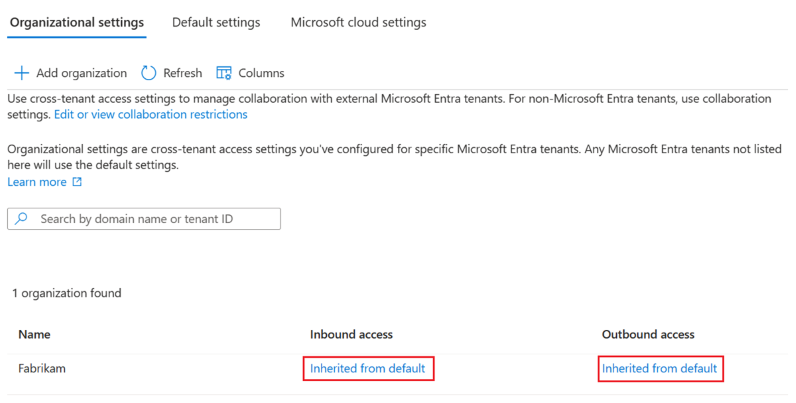

Pokud chcete pro tento scénář přidat důvěryhodnou externí organizaci (B2B), postupujte podle těchto kroků.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce zabezpečení.

Přejděte k >nastavení přístupu externích identit mezi tenanty.> Vyberte nastavení organizace.

Vyberte Přidat organizaci.

Zadejte úplný název domény organizace (nebo ID tenanta).

Ve výsledcích hledání vyberte organizaci. Vyberte Přidat.

Potvrďte novou organizaci (která dědí nastavení přístupu z výchozího nastavení) v nastavení organizace.

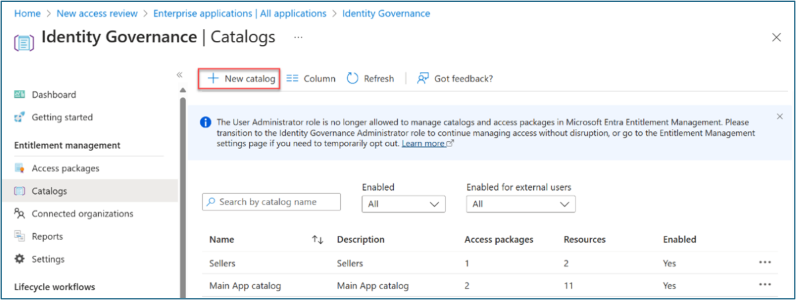

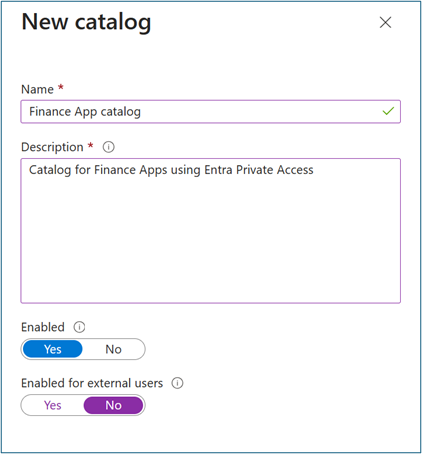

Vytvoření katalogu

Podle těchto kroků vytvořte pro tento scénář katalog správy nároků.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce zásad správného řízení identit.

Přejděte do katalogu správy nároků zásad>správného řízení>identit.

Vyberte +Nový katalog.

Zadejte jedinečný název a popis katalogu . Žadateli se tyto informace zobrazí v podrobnostech přístupového balíčku.

Chcete-li vytvořit přístupové balíčky v tomto katalogu pouze pro interní uživatele, vyberte Možnost Povoleno pro externí uživatele>Ne.

V katalogu otevřete katalog, do kterého chcete přidat prostředky. Vyberte Zdroje> a přidat prostředky.

Vyberte Typ, pak Skupiny a Týmy, Aplikace nebo SharePointové weby.

Vyberte jeden nebo více prostředků typu, který chcete přidat do katalogu. Vyberte Přidat.

Vytvoření přístupových balíčků

Pokud chcete řešení úspěšně nasadit a otestovat, nakonfigurujte přístupové balíčky, které popisujeme v této části.

Přístupový balíček pro vzdálené uživatele (interní)

Tímto postupem vytvoříte přístupový balíček ve správě nároků s ověřeným ID vzdálených (interních) uživatelů.

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce zásad správného řízení identit.

Přejděte k balíčku přístupu pro správu>nároků zásad správného řízení>identit.

Vyberte Nový přístupový balíček.

V případě základního přístupu pojmenujte přístupový balíček (například Finance Apps for Remote Users). Zadejte katalog, který jste vytvořili dříve.

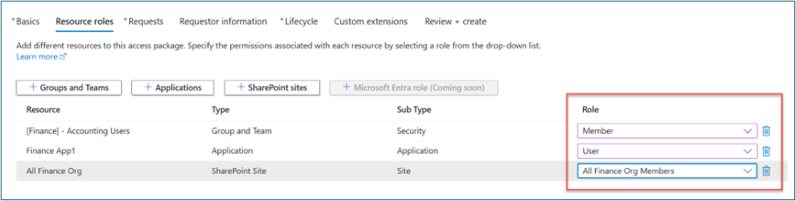

V případě rolí prostředků vyberte typ prostředku (například skupiny a teams, aplikace, sharepointové weby). Vyberte jeden nebo více prostředků.

V části Role vyberte roli, ke které chcete přiřadit uživatele pro každý prostředek.

V případě žádostí vyberte Pro uživatele ve vašem adresáři.

V okně Vybrat uživatele a skupiny vyberte v adresáři možnost Pro uživatele. Vyberte + Přidat uživatele a skupiny. Vyberte existující skupinu s oprávněním požádat o přístupový balíček.

Posuňte se k požadovaným ověřeným ID.

Vyberte + Přidat vystavitele. Vyberte vystavitele ze sítě Ověřené ID Microsoft Entra. Ujistěte se, že jste v peněžence hosta vybrali vystavitele z existující ověřené identity.

Volitelné: Ve schválení určete, jestli uživatelé vyžadují schválení, když požadují přístupový balíček.

Volitelné: V informacích žadatele vyberte Otázky. Zadejte otázku (označovanou jako zobrazovaný řetězec), kterou chcete žadateli položit. Pokud chcete přidat možnosti lokalizace, vyberte Přidat lokalizaci.

V případě životního cyklu zadejte, kdy vyprší platnost přiřazení uživatele k přístupovém balíčku. Určete, zda mohou uživatelé rozšířit svá přiřazení. Pro vypršení platnosti nastavte vypršení platnosti přiřazení přístupového balíčku na Datum, Počet dní, Počet hodin nebo Nikdy.

V accessových kontrolách vyberte Ano.

V části Začít vyberte aktuální datum. Nastavte frekvenci revizí na čtvrtletní hodnotu. Nastavte dobu trvání (ve dnech) na 21.

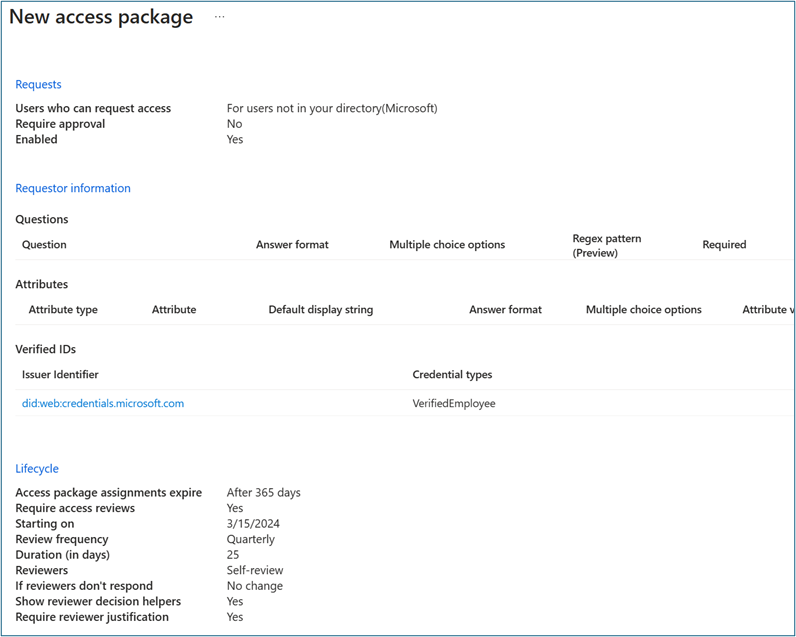

Přístupový balíček pro hosty (B2B)

Pomocí těchto kroků vytvořte přístupový balíček ve správě nároků s ověřeným ID pro hosty (B2B).

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce zásad správného řízení identit.

Přejděte k balíčku přístupu pro správu>nároků zásad správného řízení>identit.

Vyberte Nový přístupový balíček.

V případě základního přístupu pojmenujte přístupový balíček (například Finance Apps for Remote Users). Zadejte katalog, který jste vytvořili dříve.

V případě rolí prostředků vyberte typ prostředku (například skupiny a teams, aplikace, sharepointové weby). Vyberte jeden nebo více prostředků.

V části Role vyberte roli, ke které chcete přiřadit uživatele pro každý prostředek.

V případě žádostí vyberte Možnost Pro uživatele, kteří nejsou ve vašem adresáři.

Vyberte Konkrétní propojené organizace. Pokud chcete vybrat ze seznamu propojených organizací, které jste přidali dříve, vyberte Přidat adresář.

Zadejte název nebo název domény, který chcete vyhledat dříve připojenou organizaci.

Posuňte se k požadovaným ověřeným ID.

Vyberte + Přidat vystavitele. Vyberte vystavitele ze sítě Ověřené ID Microsoft Entra. Ujistěte se, že jste v peněžence hosta vybrali vystavitele z existující ověřené identity.

Volitelné: Ve schválení určete, jestli uživatelé vyžadují schválení, když požadují přístupový balíček.

Volitelné: V informacích žadatele vyberte Otázky. Zadejte otázku (označovanou jako zobrazovaný řetězec), kterou chcete žadateli položit. Pokud chcete přidat možnosti lokalizace, vyberte Přidat lokalizaci.

V případě životního cyklu zadejte, kdy vyprší platnost přiřazení uživatele k přístupovém balíčku. Určete, zda mohou uživatelé rozšířit svá přiřazení. Pro vypršení platnosti nastavte vypršení platnosti přiřazení přístupového balíčku na Datum, Počet dní, Počet hodin nebo Nikdy.

V accessových kontrolách vyberte Ano.

V části Začít vyberte aktuální datum. Nastavte frekvenci revizí na čtvrtletní hodnotu. Nastavte dobu trvání (ve dnech) na 21.

Vyberte konkrétní revidujícím. Vyberte Sebekontrolu.

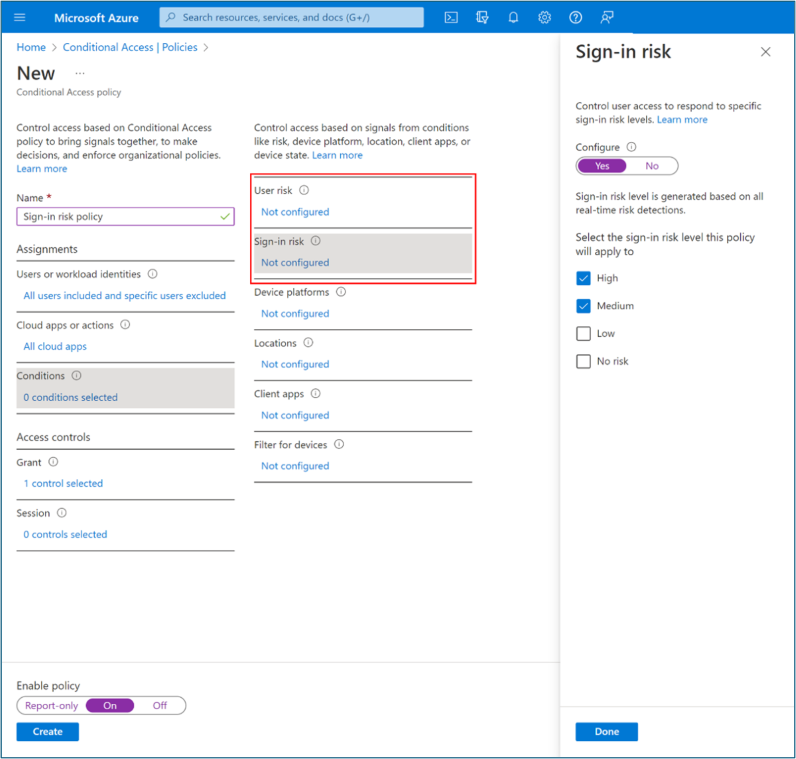

Vytvoření zásad podmíněného přístupu na základě rizik přihlašování

Přihlaste se do Centra pro správu Microsoft Entra jako alespoň správce podmíněného přístupu.

Přejděte k zásadám podmíněného přístupu ochrany>>.

Vyberte Možnost Nová zásada.

Zadejte název zásady, jako je ochrana aplikací pro vzdálené vysoce rizikové uživatele přihlašování.

V případě zadání vyberte Uživatelé.

- V části Zahrnout vyberte vzdálenou skupinu uživatelů nebo vyberte všechny uživatele.

- Pro vyloučení vyberte Uživatelé a skupiny. Vyberte účty pro nouzový přístup nebo prolomení účtů vaší organizace.

- Vyberte Hotovo.

U cloudových aplikací nebo akcí>Zahrnout vyberte aplikace, na které chcete tuto zásadu cílit.

V případě rizika přihlášení podmínek nastavte možnost Konfigurovat na ano.> V části Vyberte úroveň rizika přihlášení, na které se tato zásada bude vztahovat, vyberte Vysoká a Střední.

- Vyberte Hotovo.

Pro řízení>přístupu Udělení.

- Vyberte Udělit přístup>Vyžadovat vícefaktorové ověřování.

V části Relace vyberte frekvenci přihlášení. Vyberte pokaždé.

Potvrďte nastavení. Vyberte Povolit zásadu.

Vyžádání přístupového balíčku

Po nakonfigurování přístupového balíčku s požadavkem na ověřené ID můžou koncoví uživatelé, kteří jsou v oboru zásad, požádat o přístup na portálu Můj přístup . Zatímco schvalovatelé kontrolují žádosti o schválení, můžou zobrazit deklarace identity ověřených přihlašovacích údajů, které žadatelé prezentují.

Jako vzdálený uživatel nebo host se přihlaste k

myaccess.microsoft.com.Vyhledejte přístupový balíček, který jste vytvořili dříve (například Finance Apps for Remote Users). Uvedené balíčky můžete procházet nebo můžete použít panel hledání. Vyberte Požadavek.

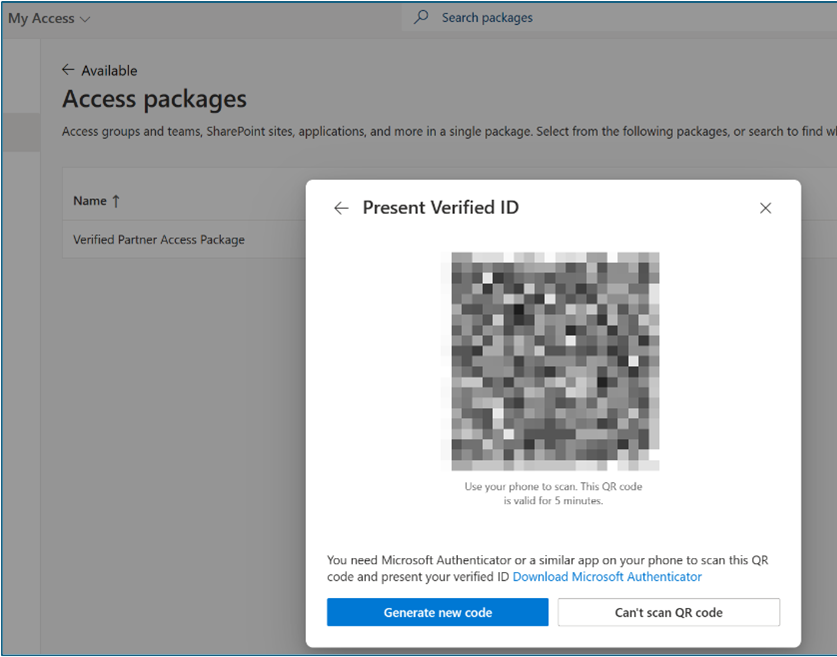

Systém zobrazí informační banner se zprávou, například Pokud chcete požádat o přístup k tomuto přístupovém balíčku, musíte předložit ověřitelné přihlašovací údaje. Vyberte Požádat o přístup. Pokud chcete spustit Microsoft Authenticator, naskenujte kód QR telefonem. Sdílejte své přihlašovací údaje.

Po sdílení přihlašovacích údajů pokračujte pracovním postupem schválení.

Volitelné: Postupujte podle pokynů k simulaci detekce rizik v microsoft Entra ID Protection . Možná budete muset zkusit vícekrát zvýšit riziko uživatele na střední nebo vysoké.

Zkuste získat přístup k aplikaci, kterou jste předtím vytvořili pro scénář, a potvrďte blokovaný přístup. Možná budete muset počkat až hodinu, než se vynucuje blokování.

Protokoly přihlášení použijte k ověření blokovaného přístupu pomocí zásad podmíněného přístupu, které jste vytvořili dříve. Otevřete neinteraktivní protokoly přihlašování z klienta ZTNA Network Access Client – soukromá aplikace. Zobrazte protokoly z názvu aplikace privátního přístupu, který jste dříve vytvořili jako název prostředku.