Propojení výsledků dotazu s incidentem

Platí pro:

- Microsoft Defender XDR

Pomocí funkce odkaz na incident můžete přidat výsledky rozšířeného dotazu proaktivního vyhledávání do nového nebo existujícího incidentu, který se prověřuje. Tato funkce umožňuje snadno zachytit záznamy z pokročilých aktivit proaktivního vyhledávání, což umožňuje vytvořit bohatší časovou osu nebo kontext událostí týkajících se incidentu.

Propojení výsledků s novými nebo existujícími incidenty

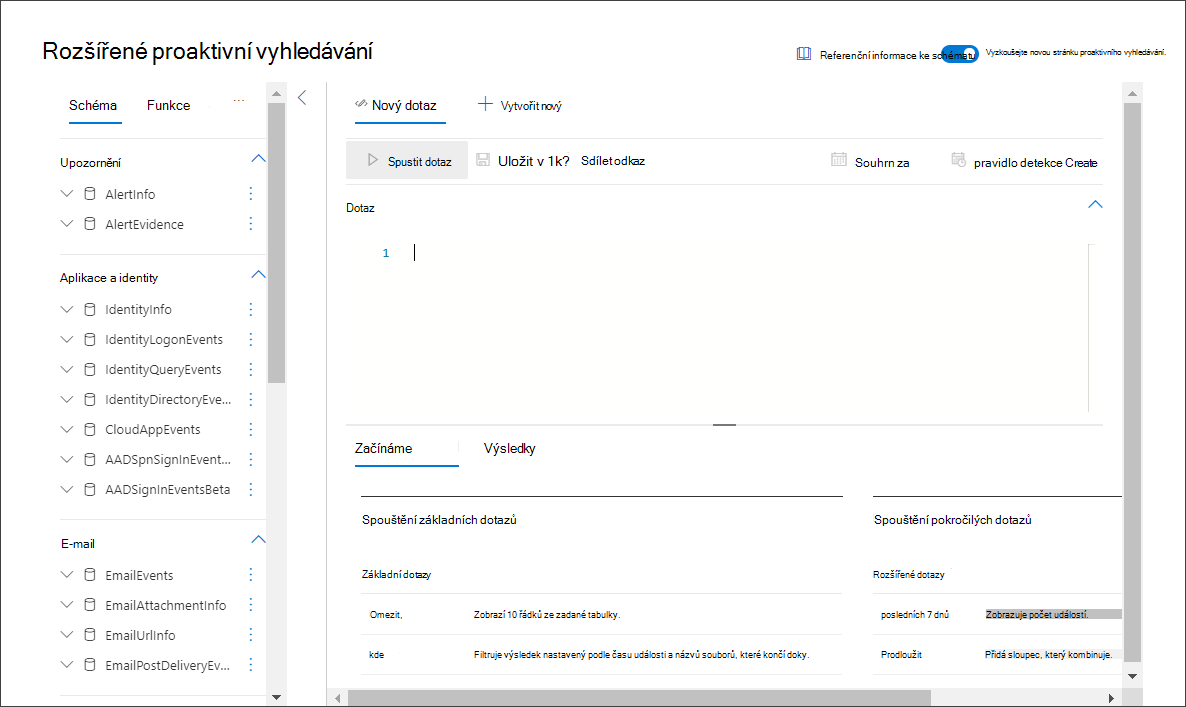

Na stránce rozšířeného dotazu proaktivního vyhledávání nejprve zadejte dotaz do zadaného pole dotazu a pak vyberte Spustit dotaz , abyste získali výsledky.

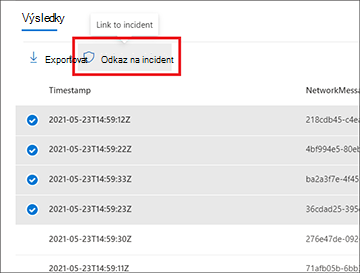

Na stránce Výsledky vyberte události nebo záznamy, které souvisejí s novým nebo aktuálním šetřením, na kterém pracujete, a pak vyberte Propojit s incidentem.

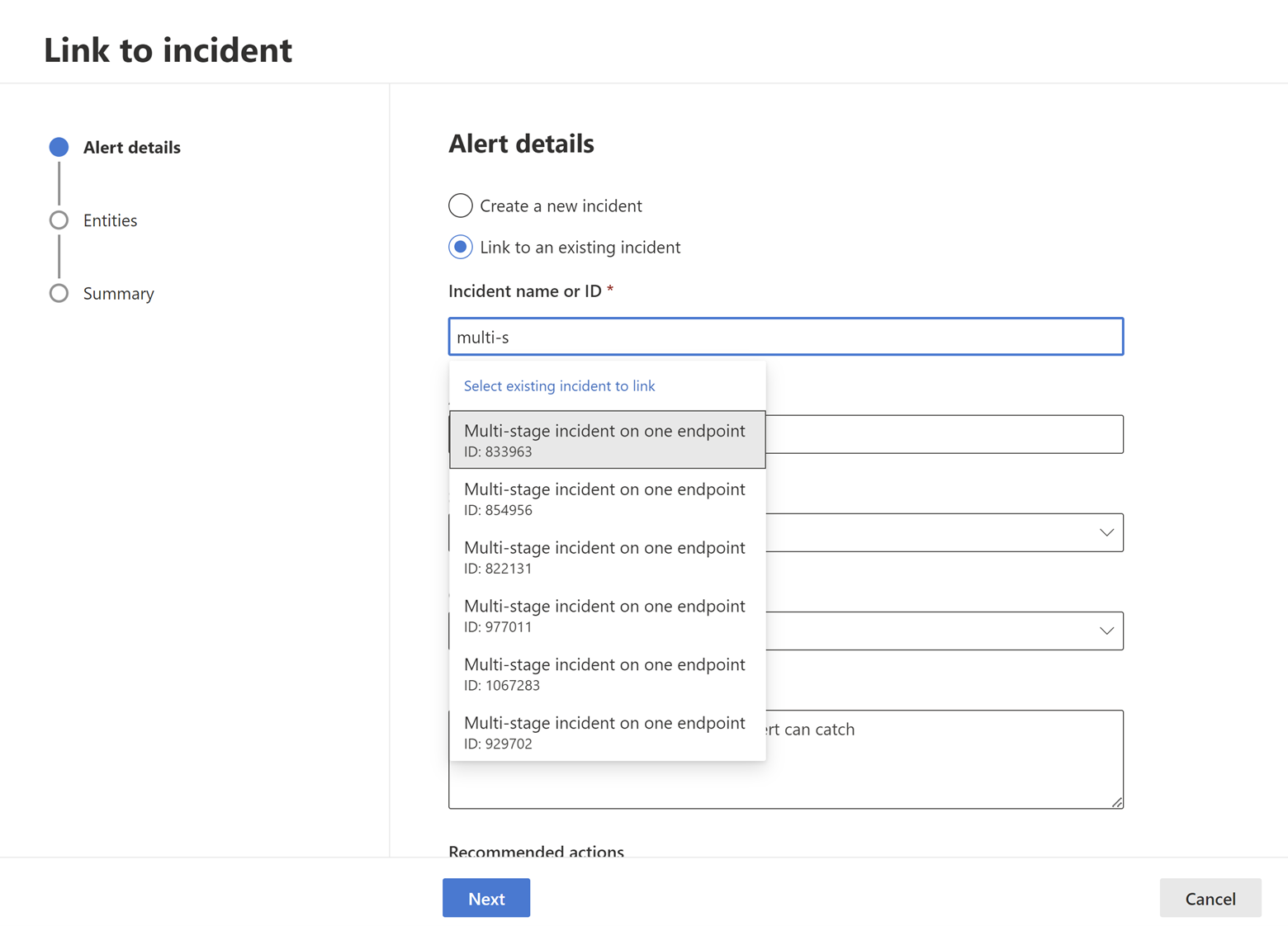

V podokně Odkaz na incident vyhledejte část Podrobnosti výstrahy a pak vyberte Vytvořit nový incident , abyste události převedli na výstrahy a seskupili je na nový incident:

Nebo vyberte Odkaz na existující incident a přidejte vybrané záznamy do existujícího incidentu. V rozevíracím seznamu existujících incidentů vyberte související incident. Můžete také zadat několik prvních znaků názvu nebo ID incidentu a vyhledat existující incident.

U obou možností zadejte následující podrobnosti a pak vyberte Další:

- Název upozornění – zadejte popisný název výsledků, kterým můžou vaši reakce na incidenty porozumět. Tento popisný název se stane názvem upozornění.

- Závažnost – Zvolte závažnost, která se vztahuje na skupinu výstrah.

- Kategorie – Zvolte odpovídající kategorii hrozeb pro výstrahy.

- Popis – zadejte užitečný popis seskupených výstrah.

- Doporučené akce – Zadejte nápravné akce.

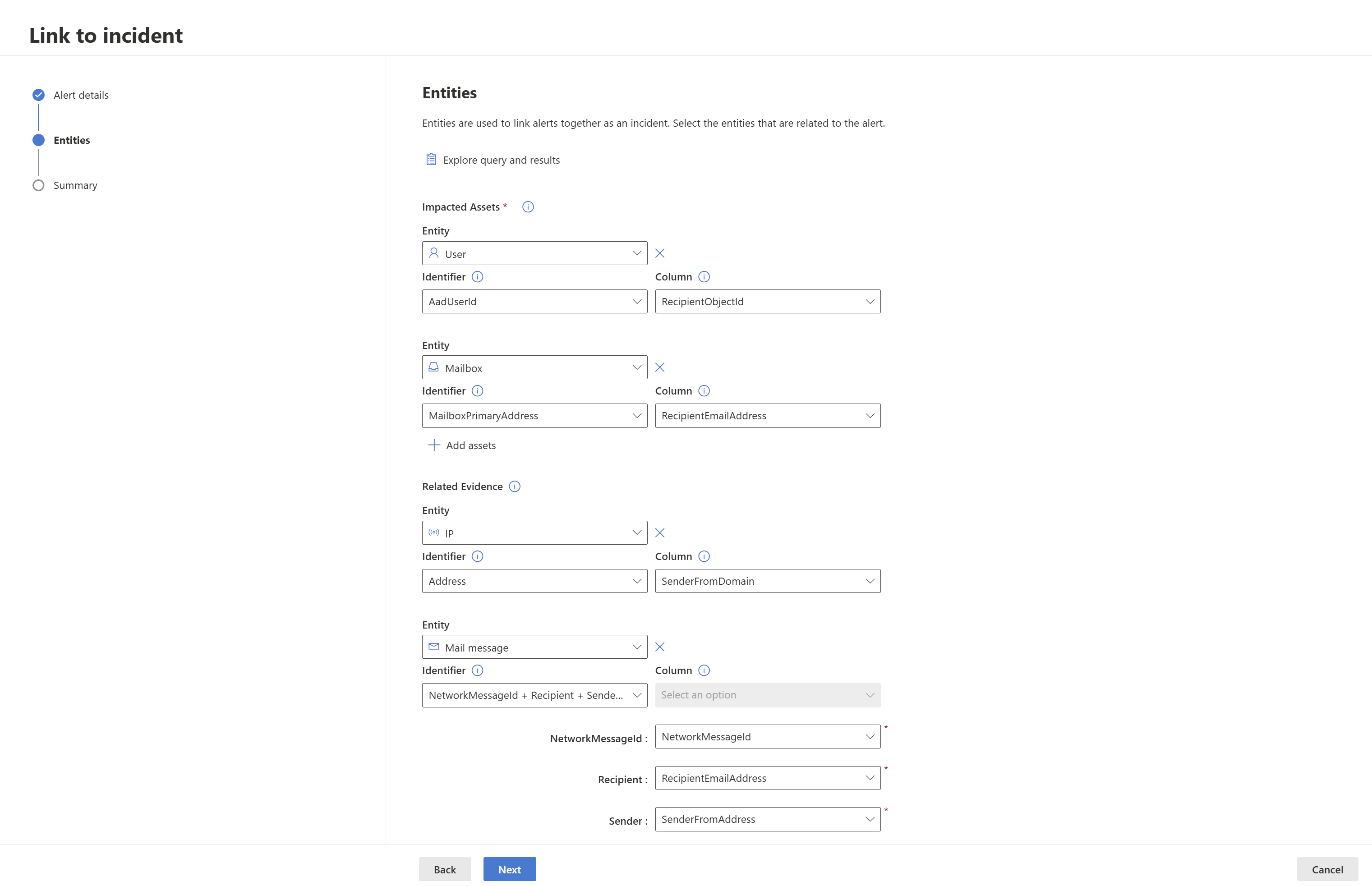

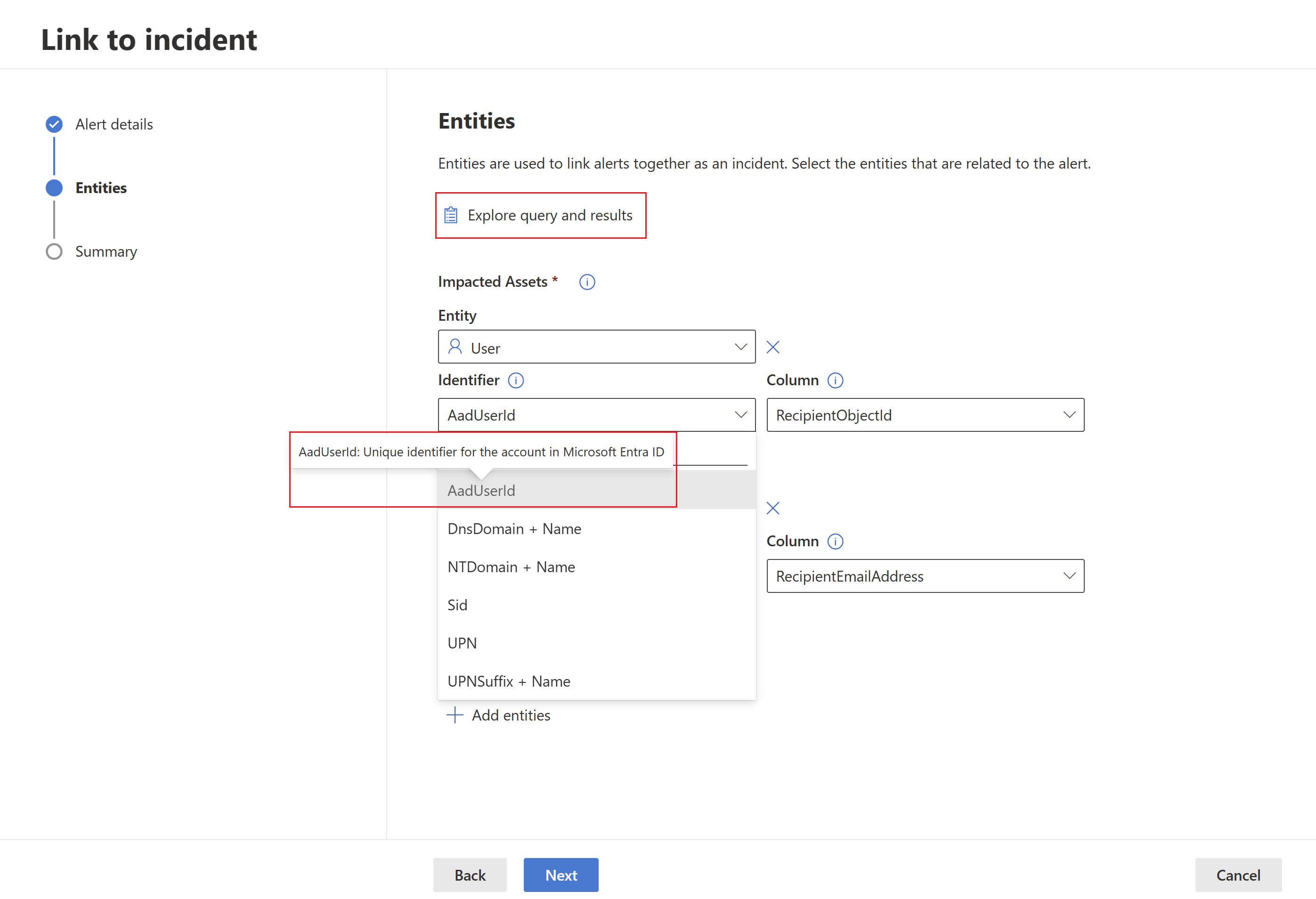

V části Entity můžete zjistit, které entity se používají ke korelaci dalších výstrah s propojeným incidentem. Zobrazí se také na stránce incidentu. Předem vybrané entity rozdělené do kategorií můžete zkontrolovat takto:

a. Ovlivněné prostředky – Prostředky ovlivněné vybranými událostmi můžou být:

- Účet

- Device

- Poštovní schránka

- Cloudová aplikace

- Prostředek Azure

- Prostředek Amazon Web Services

- Prostředek Google Cloud Platform

b. Související důkazy – jiné prostředky, které se zobrazují ve vybraných událostech. Podporované typy entit jsou:

- Proces

- Soubor

- Hodnota registru

- IP adresa

- Aplikace OAuth

- DNS

- Skupina zabezpečení

- URL

- Poštovní cluster

- Poštovní zpráva

Po výběru typu entity vyberte typ identifikátoru, který existuje ve vybraných záznamech, aby ho bylo možné použít k identifikaci této entity. Každý typ entity má seznam podporovaných identifikátorů, jak je vidět v příslušném rozevíracím seznamu. Přečtěte si popis zobrazený při najetí myší na jednotlivé identifikátory, abyste ho lépe porozuměli.

Po výběru identifikátoru vyberte sloupec z výsledků dotazu, který obsahuje vybraný identifikátor. Výběrem možnosti Prozkoumat dotaz a výsledky můžete otevřít panel kontextu rozšířeného proaktivního vyhledávání. To vám umožní prozkoumat dotaz a výsledky a ujistit se, že jste pro vybraný identifikátor vybrali správný sloupec.

V našem příkladu jsme použili dotaz k vyhledání událostí souvisejících s možným incidentem exfiltrace e-mailu, takže poštovní schránka příjemce a účet příjemce jsou ovlivněné entity a IP adresa odesílatele a e-mailová zpráva jsou související důkazy.Pro každý záznam se vytvoří jiná výstraha s jedinečnou kombinací ovlivněných entit. Pokud v našem příkladu existují například tři různé kombinace poštovních schránek příjemců a ID objektu příjemce, vytvoří se tři výstrahy, které se propojí s vybraným incidentem.

Vyberte Další.

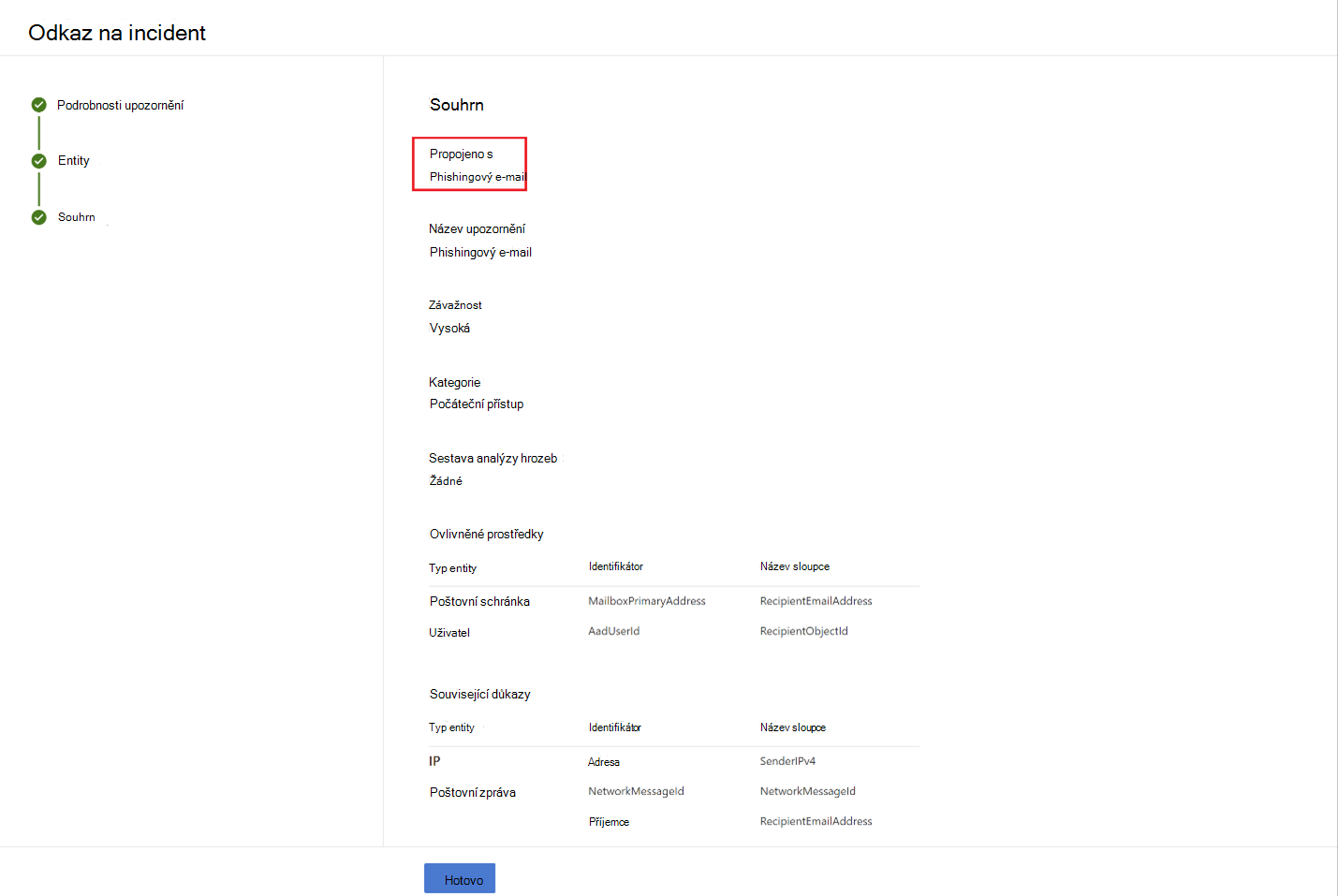

Zkontrolujte podrobnosti, které jste zadali v části Souhrn.

Vyberte Hotovo.

Zobrazení propojených záznamů v incidentu

Můžete vybrat vygenerovaný odkaz ze souhrnného kroku průvodce nebo vybrat název incidentu z fronty incidentů a zobrazit incident, se kterým jsou události propojené.

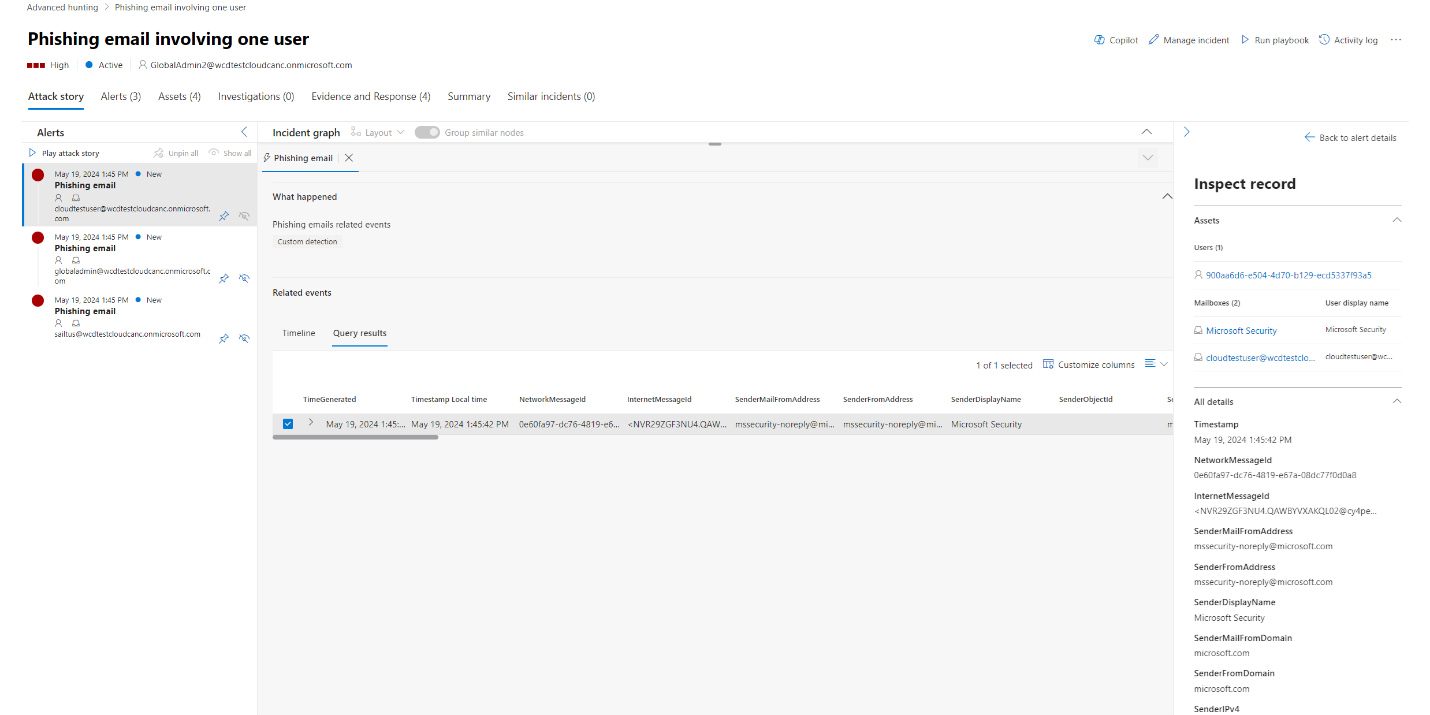

V našem příkladu byly tři výstrahy představující tři vybrané události úspěšně propojeny s novým incidentem. Na každé stránce upozornění najdete úplné informace o události nebo událostech v zobrazení časové osy (pokud jsou k dispozici) a v zobrazení výsledků dotazu.

Událost můžete také vybrat ze zobrazení časové osy nebo ze zobrazení výsledků dotazu a otevřít podokno Zkontrolovat záznam .

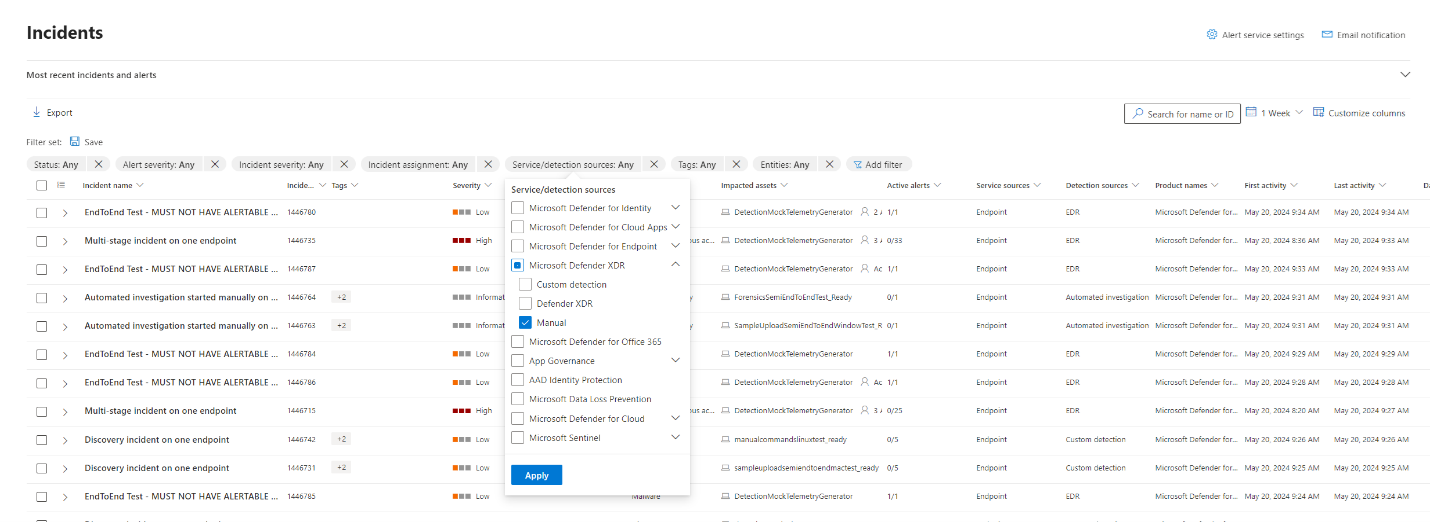

Filtrování událostí přidaných pomocí rozšířeného proaktivního vyhledávání

Které výstrahy se vygenerovaly z rozšířeného proaktivního vyhledávání, můžete zobrazit filtrováním incidentů a výstrah podle zdroje ručního zjišťování.