Reakce na napadený konektor

Tip

Věděli jste, že si můžete vyzkoušet funkce v Microsoft Defender pro Office 365 Plan 2 zdarma? Použijte 90denní zkušební verzi Defender pro Office 365 v centru zkušebních verzí portálu Microsoft Defender Portal. Informace o tom, kdo se může zaregistrovat a zkušební podmínky, najdete na webu Try Microsoft Defender pro Office 365.

Konektory slouží k povolení toku pošty mezi Microsoftem 365 a e-mailovými servery, které máte v místním prostředí. Další informace najdete v tématu Konfigurace toku pošty pomocí konektorů v Exchange Online.

Příchozí konektor s hodnotou OnPremisesType se považuje za ohrožený, když útočník vytvoří nový konektor nebo upraví stávající konektor tak, aby odesílal spam nebo phishingový e-mail.

Tento článek vysvětluje příznaky ohroženého konektoru a způsob, jak nad ním znovu získat kontrolu.

Příznaky ohroženého konektoru

Napadený konektor vykazuje jednu nebo více z následujících charakteristik:

- Náhlý nárůst objemu odchozí pošty

- Neshoda mezi

5321.MailFromadresou (označovanou také jako adresa MAIL FROM , odesílatel P1 nebo odesílatel obálky) a5322.Fromadresou (označovanou také jako adresa odesílatele nebo odesílatel P2) v odchozích e-mailech. Další informace o těchto odesílatelích najdete v tématu Jak EOP ověřuje adresu Odesílatele, aby se zabránilo útokům phishing. - Odchozí pošta odeslaná z domény, která není zřízená nebo zaregistrovaná.

- Konektoru se zablokuje odesílání nebo předávání pošty.

- Přítomnost příchozího konektoru, který nevytvořil správce.

- Neoprávněné změny v konfiguraci existujícího konektoru (například název, název domény a IP adresa)

- Nedávno napadený účet správce. Vytváření nebo úpravy konektorů vyžadují přístup správce.

Pokud se zobrazí tyto příznaky nebo jiné neobvyklé příznaky, měli byste to prozkoumat.

Zabezpečení a obnovení e-mailové funkce pro podezřelý napadený konektor

Pokud chcete znovu získat kontrolu nad konektorem, proveďte všechny následující kroky. Projděte si kroky, jakmile máte podezření na problém a co nejrychleji, abyste se ujistili, že útočník neobnoví kontrolu nad konektorem. Tyto kroky vám také pomůžou odebrat všechny back-doorové položky, které útočník mohl přidat do konektoru.

Krok 1: Zjištění, jestli nedošlo k ohrožení zabezpečení příchozího konektoru

Kontrola nedávného podezřelého provozu konektoru nebo souvisejících zpráv

V Microsoft Defender pro Office 365 Plan 2 otevřete portál Microsoft Defender na adrese https://security.microsoft.com a přejděte do Průzkumníka. Nebo pokud chcete přejít přímo na stránku Průzkumníka, použijte .https://security.microsoft.com/threatexplorer

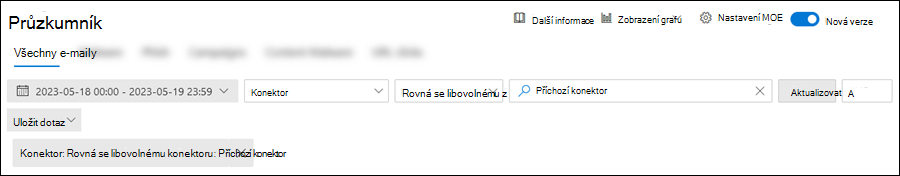

Na stránce Průzkumník ověřte, že je vybraná karta Všechny e-maily , a pak nakonfigurujte následující možnosti:

- Vyberte rozsah data a času.

- Vyberte Konektor.

- Do vyhledávacího pole zadejte název konektoru

.

. - Vyberte Aktualizovat.

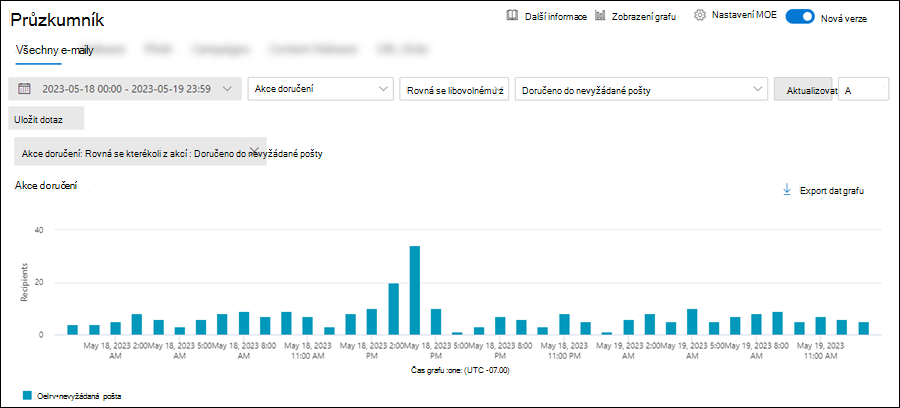

Hledejte neobvyklé špičky nebo propady v e-mailovém provozu.

Odpovězte na následující otázky:

- Odpovídá IP adresa odesílatele místní IP adrese vaší organizace?

- Byl do složky Nevyžádaná Email pošta odeslán velký počet nedávných zpráv? Tento výsledek jasně značí, že se k odeslání spamu použil napadený konektor.

- Je vhodné, aby příjemci zprávy dostávali e-maily od odesílatelů ve vaší organizaci?

V Microsoft Defender pro Office 365 nebo Exchange Online Protection pomocí upozornění a trasování zpráv vyhledejte příznaky ohrožení zabezpečení konektoru:

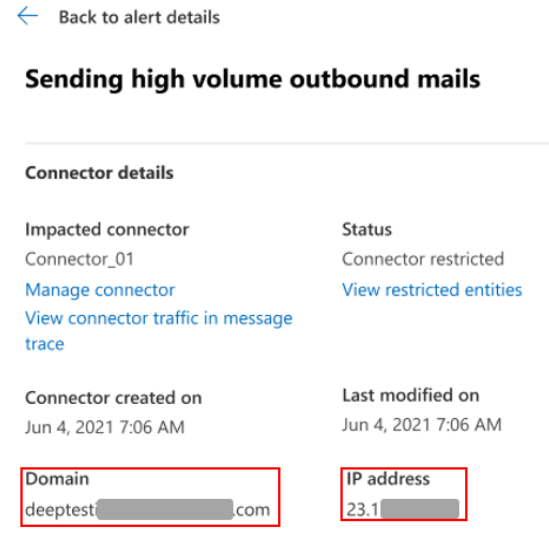

Otevřete portál Defender na adrese https://security.microsoft.com a přejděte na Incidenty & výstrahy>Výstrahy. Nebo pokud chcete přejít přímo na stránku Výstrahy , použijte možnost Otevřít upozornění na podezřelou aktivitu konektoru v nástroji https://security.microsoft.com/alerts.

Na stránce Výstrahy pomocí aktivity filtrování>podezřelého>konektoru

vyhledejte výstrahy související s podezřelou aktivitou konektoru.

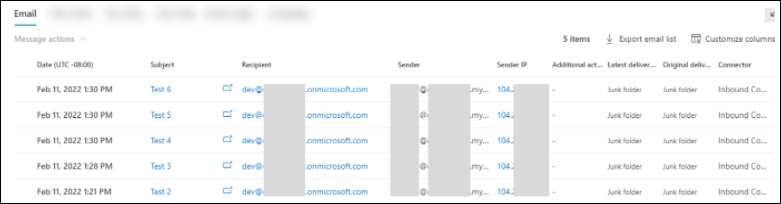

vyhledejte výstrahy související s podezřelou aktivitou konektoru.Vyberte upozornění na podezřelou aktivitu konektoru tak, že kliknete kamkoli do jiného řádku, než je zaškrtávací políčko vedle názvu. Na stránce podrobností, která se otevře, vyberte aktivitu v seznamu Aktivita a zkopírujte z výstrahy hodnoty doména konektoru a IP adresa .

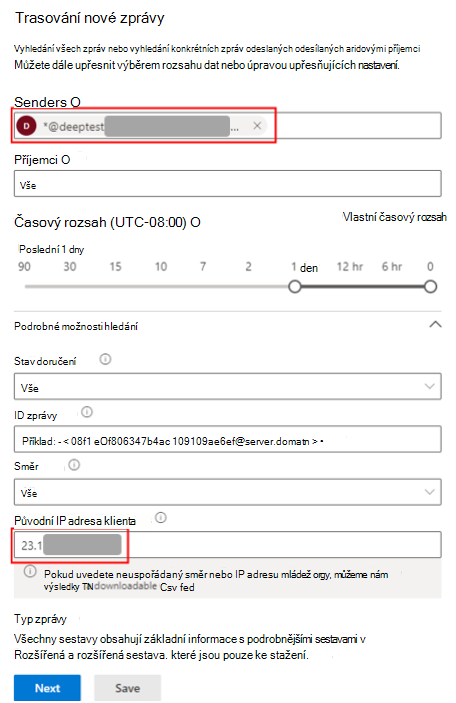

Otevřete Centrum pro správu Exchange na adrese https://admin.exchange.microsoft.com a přejděte naTrasování zprávtoku> pošty. Nebo pokud chcete přejít přímo na stránku trasování zpráv, použijte .https://admin.exchange.microsoft.com/#/messagetrace

Na stránce Trasování zpráv vyberte kartu Vlastní dotazy , vyberte

Spustit trasování a použijte hodnoty Doména konektoru a IP adresa z předchozího kroku.

Spustit trasování a použijte hodnoty Doména konektoru a IP adresa z předchozího kroku.Další informace o trasování zpráv najdete v tématu Trasování zpráv v moderním Centru pro správu Exchange v Exchange Online.

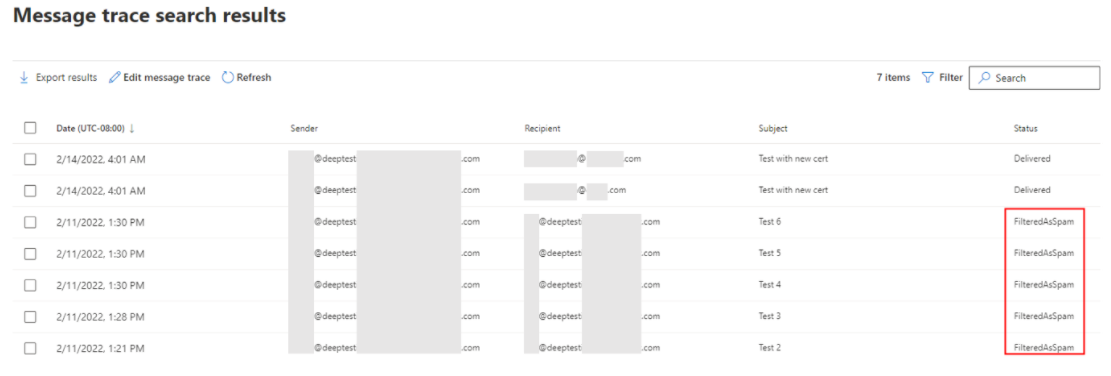

Ve výsledcích trasování zpráv vyhledejte následující informace:

- Velký počet zpráv byl nedávno označen jako FilteredAsSpam. Tento výsledek jasně značí, že se k odeslání spamu použil napadený konektor.

- Jestli je vhodné, aby příjemci zprávy dostávali e-maily od odesílatelů ve vaší organizaci.

Prozkoumání a ověření aktivity související s konektory

V Exchange Online PowerShellu nahraďte <hodnoty StartDate a <EndDate a pak spuštěním následujícího příkazu vyhledejte> a ověřte> aktivitu konektoru související se správou v protokolu auditu. Další informace najdete v tématu Použití skriptu PowerShellu k prohledávání protokolu auditování.

Search-UnifiedAuditLog -StartDate "<ExDateTime>" -EndDate "<ExDateTime>" -Operations "New-InboundConnector","Set-InboundConnector","Remove-InboundConnector

Podrobné informace o syntaxi a parametrech najdete v tématu Search-UnifiedAuditLog.

Krok 2: Kontrola a vrácení neoprávněných změn v konektoru

Otevřete Centrum pro správu Exchange na adrese https://admin.exchange.microsoft.com a přejděte naKonektory toku>pošty. Pokud chcete přejít přímo na stránku Konektory, použijte .https://admin.exchange.microsoft.com/#/connectors

Na stránce Konektory zkontrolujte seznam konektorů. Odeberte nebo vypněte všechny neznámé konektory a zkontrolujte, jestli u jednotlivých konektorů nedochází k neoprávněným změnám konfigurace.

Krok 3: Odblokování konektoru za účelem opětovného povolení toku pošty

Jakmile znovu získáte kontrolu nad ohroženým konektorem, odblokujte ho na stránce Omezené entity na portálu Defender. Pokyny najdete v tématu Odebrání blokovaných konektorů ze stránky Omezené entity.

Krok 4: Prozkoumání a náprava potenciálně ohrožených účtů správců

Po identifikaci účtu správce, který byl zodpovědný za aktivitu konfigurace neautorizovaného konektoru, prověřte ohrožení zabezpečení účtu správce. Pokyny najdete v tématu Reakce na ohrožený Email účet.