Posouzení zabezpečení: Nezabezpečené atributy historie identifikátorů SID

Co je nezabezpečený atribut historie SID?

Historie SID je atribut, který podporuje scénáře migrace. Každý uživatelský účet má přidružený identifikátor SID (Security IDentifier), který se používá ke sledování objektu zabezpečení a přístupu k účtu při připojování k prostředkům. Historie SID umožňuje efektivně klonovat přístup k jinému účtu a je velmi užitečná, aby si uživatelé zachovali přístup při přesunu (migraci) z jedné domény do druhé.

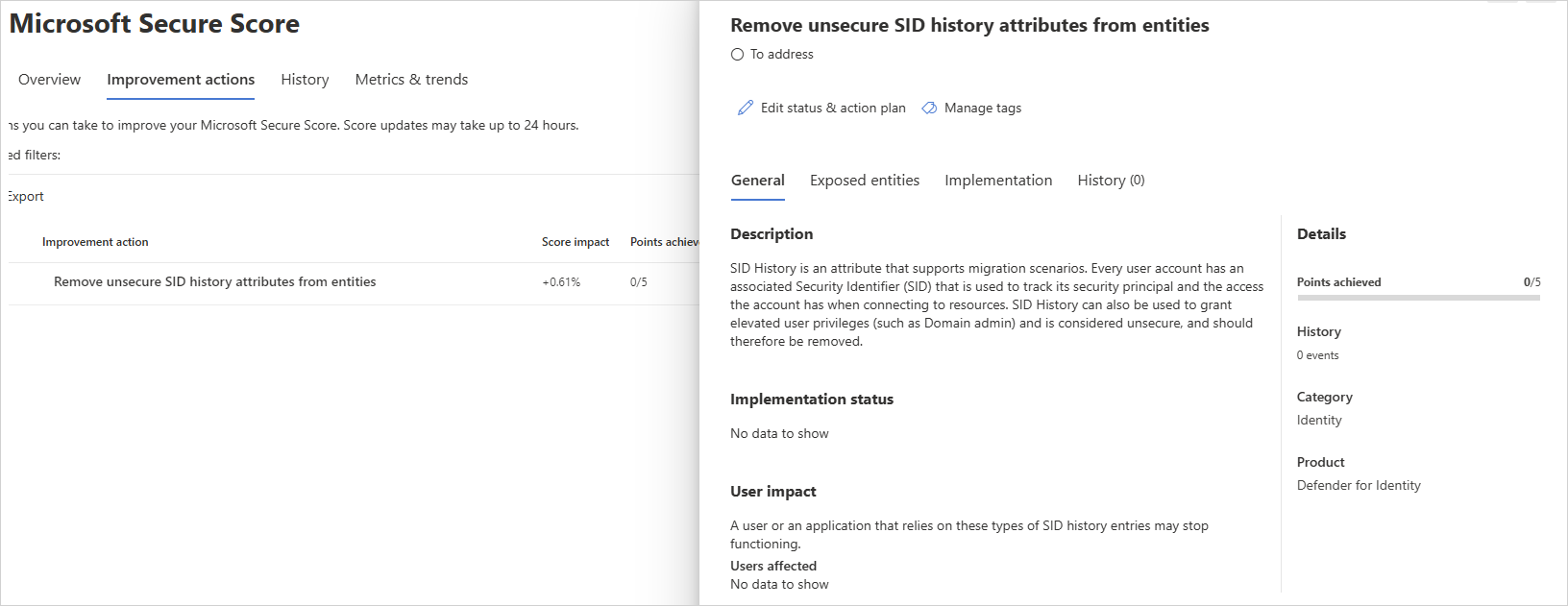

Hodnocení kontroluje účty s atributy historie IDENTIFIKÁTORů SID, které Microsoft Defender for Identity profily jako rizikové.

Jaké riziko představuje nezabezpečený atribut Historie identifikátorů SID?

Organizace, kterým se nepodaří zabezpečit atributy svého účtu, nechávají dveře pro aktéry se zlými úmysly odemknuté.

Zlovolní aktéři, podobně jako zloději, často hledají nejjednodušší a nejklidnější cestu do jakéhokoli prostředí. Účty nakonfigurované s nezabezpečeným atributem Historie identifikátorů SID představují pro útočníky řadu příležitostí a můžou vystavit rizika.

Například účet, který není citlivý v doméně, může obsahovat identifikátor SID enterprise Správa ve své historii identifikátorů SID z jiné domény v doménové struktuře služby Active Directory, čímž "zvýší úroveň" přístupu k uživatelskému účtu na efektivní Správa domény ve všech doménách v doménové struktuře. Pokud máte také vztah důvěryhodnosti doménové struktury bez povoleného filtrování IDENTIFIKÁTORŮ SID (označovaný také jako karanténa), je možné vložit identifikátor SID z jiné doménové struktury, který se při ověření přidá do tokenu uživatele a použije se k vyhodnocení přístupu.

Návody použít toto posouzení zabezpečení?

Projděte si doporučenou akci v části https://security.microsoft.com/securescore?viewid=actions a zjistěte, které z vašich účtů mají nezabezpečený atribut Historie identifikátorů SID.

Pomocí následujícího postupu odeberte atribut Historie SID z účtů pomocí PowerShellu:

Identifikujte identifikátor SID v atributu SIDHistory v účtu.

Get-ADUser -Identity <account> -Properties SidHistory | Select-Object -ExpandProperty SIDHistoryOdeberte atribut SIDHistory pomocí identifikátoru SID identifikovaného dříve.

Set-ADUser -Identity <account> -Remove @{SIDHistory='S-1-5-21-...'}

Poznámka

Zatímco se hodnocení aktualizují téměř v reálném čase, skóre a stavy se aktualizují každých 24 hodin. I když se seznam ovlivněných entit aktualizuje během několika minut od implementace doporučení, může stav ještě nějakou dobu trvat, než se označí jako Dokončeno.